Azure Active Directory を ID プロバイダーとして使用した Citrix Workspace へのドメインパススルー

Azure Active Directory (AAD) を ID プロバイダーとして使用し、ドメイン参加済み、ハイブリッド、および Azure AD 登録済みのエンドポイント/VM で、Citrix Workspace へのシングルサインオン (SSO) を実装できます。

-

この構成では、AAD 登録済みエンドポイントを使用して Windows Hello で Citrix Workspace に SSO することもできます。

- Windows Hello を使用して Citrix Workspace アプリに認証できます。

- Citrix Workspace アプリでの FIDO2 ベースの認証。

- Microsoft AAD 参加済みマシン (AAD を IdP として使用) からの Citrix Workspace アプリへのシングルサインオンと、AAD を使用した条件付きアクセス。

仮想アプリおよびデスクトップへの SSO を実現するには、FAS を展開するか、Citrix Workspace アプリを次のように構成します。

注:

Windows Hello を使用している場合にのみ、Citrix Workspace リソースへの SSO を実現できます。ただし、公開されている仮想アプリおよびデスクトップにアクセスする際には、ユーザー名とパスワードの入力を求められます。このプロンプトを解決するには、FAS を展開し、仮想アプリおよびデスクトップへの SSO を構成できます。

前提条件

- Azure Active Directory を Citrix Cloud に接続します。詳細については、Citrix Cloud ドキュメントの「Azure Active Directory を Citrix Cloud に接続する」を参照してください。

- ワークスペースにアクセスするための Azure AD 認証を有効にします。詳細については、Citrix Cloud ドキュメントの「ワークスペースの Azure AD 認証を有効にする」を参照してください。

Citrix Workspace へのシングルサインオンを実現するには:

- 1. Citrix Workspace アプリを includeSSON で構成します。

- Citrix Cloud で

prompt=login属性を無効にします。 - Azure Active Directory Connect を使用して Azure Active Directory パススルーを構成します。

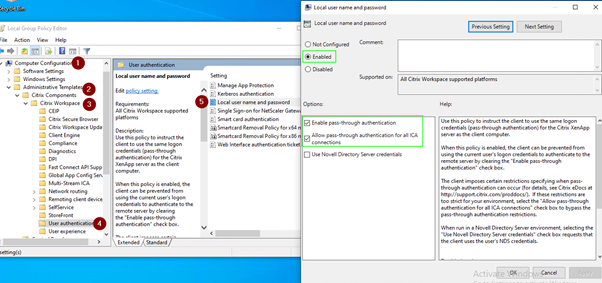

Citrix Workspace™ アプリ for Windows バージョン 2503 以降、システムは SSON をデフォルトで休止モードでインストールします。インストール後にグループポリシーオブジェクト (GPO) ポリシーを使用して SSON を有効にできます。有効にするには、[ユーザー認証] > [ローカルユーザー名とパスワード] に移動し、[パススルー認証を有効にする] チェックボックスをオンにします。

注:

SSON 設定を有効にするには、GPO ポリシーを更新した後、システムを再起動する必要があります。

SSO をサポートするための Citrix Workspace アプリの構成

前提条件

- Citrix Workspace バージョン 2109 以降。

- > **注:** > > FAS を SSO に使用している場合、Citrix Workspace の構成は不要です。

-

管理者コマンドラインから、オプション

includeSSONを指定して Citrix Workspace アプリをインストールします。CitrixWorkspaceApp.exe /includeSSON - Windows クライアントからサインアウトし、サインインして SSON サーバーを起動します。

-

[コンピューターの構成] > [管理用テンプレート] > [Citrix コンポーネント] > [Citrix Workspace] > [ユーザー認証] をクリックして、Citrix Workspace GPO を変更し、[ローカルユーザー名とパスワード] を許可します。

注:

これらのポリシーは、Active Directory を介してクライアントデバイスにプッシュできます。この手順は、Web ブラウザーから Citrix Workspace にアクセスする場合にのみ必要です。

-

スクリーンショットに従って設定を有効にします。

-

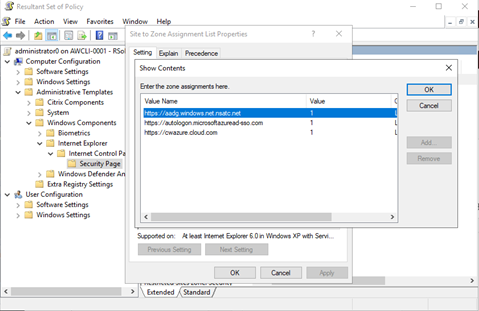

- GPO を介して次の信頼済みサイトを追加します。

https://aadg.windows.net.nsatc.nethttps://autologon.microsoftazuread-sso.com-

https://xxxtenantxxx.cloud.com: Workspace URL

注:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\DazzleのAllowSSOForEdgeWebviewレジストリが false に設定されている場合、AAD のシングルサインオンは無効になります。

Citrix Cloud で prompt=login パラメーターを無効にする

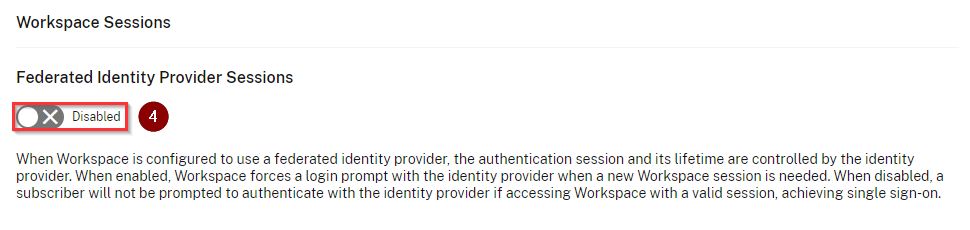

デフォルトでは、prompt=login は Citrix Workspace で有効になっており、ユーザーが [サインインしたままにする] を選択した場合や、デバイスが Azure AD に参加している場合でも、認証が強制されます。

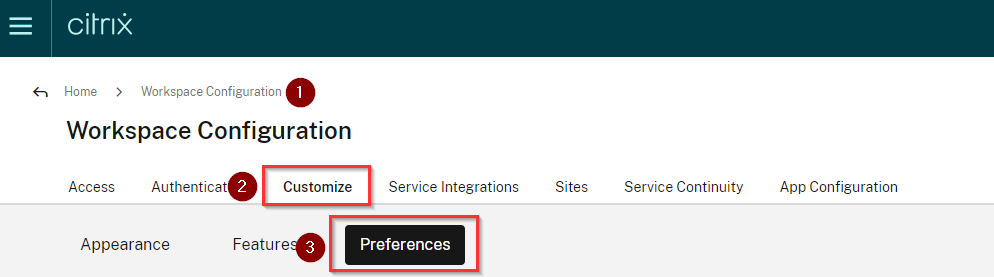

Citrix Cloud アカウントで prompt=login を無効にできます。[Workspace Configuration\Customize\Preferences-Federated Identity Provider Sessions] に移動し、トグルを無効にします。詳細については、Knowledge Center の記事 CTX253779 を参照してください。

注:

AAD 参加済みまたはハイブリッド AAD 参加済みデバイスで、AAD が Workspace の IdP として使用されている場合、Citrix Workspace アプリは資格情報の入力を求めません。ユーザーは職場または学校のアカウントを使用して自動的にサインインできます。

ユーザーが別のアカウントを使用してサインインできるようにするには、次のレジストリを false に設定します。

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\DazzleまたはComputer\HKEY_CURRENT_USER\SOFTWARE\Citrix\Dazzleの下に、AllowSSOForEdgeWebview という名前の REG_SZ レジストリ文字列を作成して追加し、その値を False に設定します。または、ユーザーが Citrix Workspace アプリからサインアウトした場合、次回のサインイン時に別のアカウントでサインインできます。

Azure Active Directory Connect を使用した Azure Active Directory パススルーの構成

- Azure Active Directory Connect を初めてインストールする場合は、[ユーザーサインイン] ページで、サインオン方法として [パススルー認証] を選択します。詳細については、Microsoft ドキュメントの「Azure Active Directory パススルー認証: クイックスタート」を参照してください。

-

Microsoft Azure Active Directory Connect が存在する場合:

- [ユーザーサインインの変更] タスクを選択し、[次へ] をクリックします。

- サインイン方法として [パススルー認証] を選択します。

注:

クライアントデバイスが Azure AD 参加済みまたはハイブリッド参加済みの場合は、この手順をスキップできます。デバイスが AD 参加済みの場合は、Kerberos 認証を使用してドメインパススルー認証が機能します。