Machine Creation Services™ (MCS)を使用したLinux VDAの作成

MCSを使用して、ドメイン参加済みおよび非ドメイン参加済みのVDAを作成できます。

重要:

2212リリース以降の重要な変更点は次のとおりです。

/etc/xdl/mcs/mcs.confファイルまたは簡易インストールGUIのAD_INTEGRATION変数は、デフォルト値を持ちません。必要に応じて値を設定する必要があります。詳細については、この記事の「手順3h: MCS変数の構成」セクションを参照してください。/etc/xdl/mcs/mcs.confのUPDATE_MACHINE_PWエントリの有効な値は、enabledまたはdisabledではなく、YまたはNになりました。詳細については、この記事の「マシンアカウントパスワードの自動更新」セクションを参照してください。

サポートされるディストリビューション

| Winbind | SSSD | Centrify | PBIS | |

|---|---|---|---|---|

| Debian 11.3 | はい | はい | いいえ | はい |

| RHEL 9.2/9.0 | はい | はい | いいえ | いいえ |

| RHEL 8.8/8.6 | はい | はい | はい | はい |

| Rocky Linux 9.2/9.0 | はい | はい | いいえ | いいえ |

| Rocky Linux 8.8/8.6 | はい | はい | いいえ | いいえ |

| RHEL 7.9, CentOS 7.9 | はい | はい | はい | はい |

| SUSE 15.4 | はい | はい | いいえ | はい |

| Ubuntu 22.04, Ubuntu 20.04 | はい | はい | いいえ | はい |

注:

SSSDを使用してドメインに接続されている現在実行中のRHEL 8.x/9.xまたはRocky Linux 8.x/9.x VDAをMCSのテンプレートVMとして使用するには、以下を確認してください。

- VDAが手動でインストールされており、簡易インストールを使用していないこと。簡易インストールはRHEL 8.x/9.xおよびRocky Linux 8.x/9.xでAdcliを使用しますが、SSSDとAdcliの組み合わせはMCSでサポートされていません。

- AD認証にSSSDを使用するようにSambaサーバーが構成されていること。詳細については、Red Hatの記事https://access.redhat.com/solutions/3802321を参照してください。

-

サポートされるハイパーバイザー

- AWS

- Citrix Hypervisor™

- GCP

- Microsoft Azure

- Nutanix AHV

- VMware vSphere

サポートされているハイパーバイザー以外のハイパーバイザーでマスターイメージを準備しようとすると、予期しない結果が発生する可能性があります。

MCSを使用したLinux VMの作成

-

考慮事項

-

2203リリース以降、Citrix Virtual Apps and DesktopsおよびCitrix DaaS(旧Citrix Virtual Apps and Desktopsサービス)向けに、Microsoft Azure、AWS、GCPでLinux VDAをホストできます。これらのパブリッククラウドホスト接続をCitrix Virtual Apps and Desktops展開に追加するには、Citrix Universal SubscriptionまたはHybrid Rightsライセンスが必要です。Universal SubscriptionおよびHybrid Rightsライセンスの詳細については、「Citrix Universal Subscriptionによる移行とアップグレード(TTU)」を参照してください。

-

ベアメタルサーバーは、MCSを使用して仮想マシンを作成する目的ではサポートされていません。

-

Citrix®は、関連するLinuxディストリビューションでの初期機能検証に以下のCentrifyバージョンを使用します。

Linuxディストリビューション Centrifyバージョン RHEL 7/8 5.8.0 SUSE 5.7.1 -

-

Debian, Ubuntu 5.6.1 -

他のバージョンのCentrifyを使用すると、エラーが発生する可能性があります。テンプレートマシンをドメインに参加させるためにCentrifyを使用しないでください。

-

MCSで作成されたマシンをWindowsドメインに参加させるためにPBISまたはCentrifyを使用している場合は、以下のタスクを完了してください。

-

テンプレートマシンで、

/etc/xdl/mcs/mcs.confファイルにPBISまたはCentrifyパッケージのダウンロードパスを構成するか、PBISまたはCentrifyパッケージを直接インストールします。 -

/opt/Citrix/VDA/sbin/deploymcs.shを実行する前に、その下位にあるすべてのMCSで作成されたマシンに対して書き込み権限とパスワードリセット権限を持つ組織単位(OU)を作成します。 -

/opt/Citrix/VDA/sbin/deploymcs.shの実行が完了した後、MCSで作成されたマシンを再起動する前に、展開に応じてDelivery ControllerまたはCitrix Cloud Connectorでklist -li 0x3e4 purgeを実行します。

-

-

(Nutanixのみ)手順1: Nutanix AHVプラグインのインストールと登録

NutanixからNutanix AHVプラグインパッケージを入手します。Citrix Virtual Apps and Desktops環境にプラグインをインストールして登録します。詳細については、Nutanixサポートポータルで入手可能なNutanix Acropolis MCSプラグインインストールガイドを参照してください。

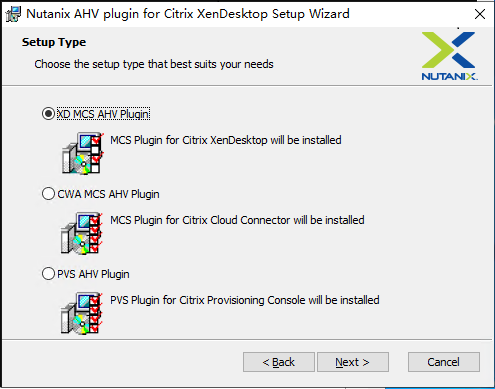

手順1a: オンプレミスDelivery Controller用Nutanix AHVプラグインのインストールと登録

Citrix Virtual Apps and Desktops™をインストールした後、Delivery ControllerでXD MCS AHV Pluginを選択してインストールします。

手順1b: クラウドDelivery Controller用Nutanix AHVプラグインのインストールと登録

Citrix Cloud™ Connector用にCWA MCS AHV Pluginを選択してインストールします。Citrix Cloudテナントに登録されているすべてのCitrix Cloud Connectorにプラグインをインストールします。AHVのないリソースの場所を提供するCitrix Cloud Connectorであっても、登録する必要があります。

手順1c: プラグインのインストール後に以下の手順を完了する

-

C:\Program Files\Common Files\Citrix\HCLPlugins\CitrixMachineCreation\v1.0.0.0にNutanix Acropolisフォルダーが作成されていることを確認します。 - 「

"C:\Program Files\Common Files\Citrix\HCLPlugins\RegisterPlugins.exe" -PluginsRoot "C:\Program Files\Common Files\Citrix\HCLPlugins\CitrixMachineCreation\v1.0.0.0"」コマンドを実行します。 -

オンプレミスDelivery ControllerでCitrix Host、Citrix Broker、およびCitrix Machine Creation Servicesを再起動するか、Citrix Cloud ConnectorでCitrix RemoteHCLServer Serviceを再起動します。

ヒント:

Nutanix AHVプラグインをインストールまたは更新する際は、Citrix Host、Citrix Broker、およびMachine Creation Servicesを停止してから再起動することをお勧めします。

手順2: ホスト接続の作成

このセクションでは、Azure、AWS、Citrix Hypervisor、GCP、Nutanix AHV、およびVMware vSphereへのホスト接続を作成する方法の例を示します。詳細については、Citrix Virtual Apps and Desktopsドキュメントの「接続とリソースの作成と管理」およびCitrix DaaSドキュメントの「接続の作成と管理」を参照してください。

Citrix StudioでAzureへのホスト接続を作成する

- Citrix Cloud にサインインします。

- 左上のメニューで、[マイサービス] > [DaaS] を選択します。

- [管理] > [完全な構成] から、左ペインで [ホスティング] を選択します。

-

アクションバーで [接続とリソースの追加] を選択します。

-

接続の種類として Microsoft Azure を選択します。

- ウィザードの指示に従ってページを進めます。特定のページコンテンツは、選択した接続の種類によって異なります。各ページを完了したら、[次へ] を選択して [概要] ページに到達します。詳細については、「非ドメイン参加型 Linux VDA の作成」の記事の「手順 2:ホスト接続を作成する」を参照してください。

Citrix Studio での AWS ホスト接続の作成

-

- Citrix Studio で、[構成] > [ホスティング] > [接続とリソースの追加] を選択します。

-

- 接続の種類として [Amazon EC2] を選択します。

-

AWS アカウントの API キーとシークレットキーを入力し、接続名を入力します。

API キーはアクセスキー ID であり、シークレットキーはシークレットアクセスキーです。これらはアクセスキーペアと見なされます。シークレットアクセスキーを紛失した場合は、アクセスキーを削除して別のキーを作成できます。アクセスキーを作成するには、次の手順を実行します。

- AWS サービスにサインインします。

- Identity and Access Management (IAM) コンソールに移動します。

- 左側のナビゲーションペインで、[ユーザー] を選択します。

- 対象ユーザーを選択し、下にスクロールして [セキュリティ認証情報] タブを選択します。

- 下にスクロールして [アクセスキーの作成] をクリックします。新しいウィンドウが表示されます。

- [.csv ファイルのダウンロード] をクリックし、アクセスキーを安全な場所に保存します。

-

ウィザードの指示に従ってページを進めます。特定のページコンテンツは、選択した接続の種類によって異なります。各ページを完了したら、[次へ] を選択して [概要] ページに到達します。

Citrix Studio での Citrix Hypervisor ホスト接続の作成

- Citrix Cloud にサインインします。

- 左上のメニューで、[マイサービス] > [DaaS] を選択します。

-

- [管理] > [完全な構成] から、左ペインで [ホスティング] を選択します。

-

- アクションバーで [接続とリソースの追加] を選択します。

- 接続の種類として [Citrix Hypervisor] を選択します。

- Citrix Hypervisor アカウントの接続アドレス (Citrix Hypervisor URL)、ユーザー名とパスワード、および接続名を入力します。

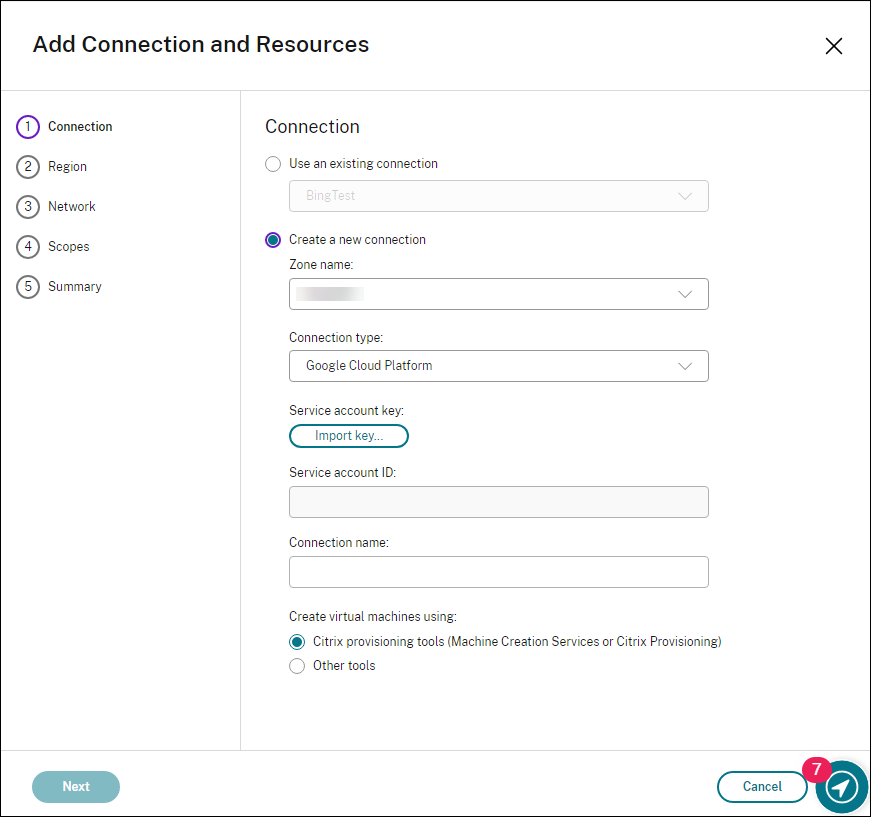

Citrix Studio での GCP ホスト接続の作成

Google Cloud Platform 仮想化環境に従って GCP 環境をセットアップし、次の手順を完了して GCP へのホスト接続を作成します。

- Citrix Cloud にサインインします。

- 左上のメニューで、[マイサービス] > [DaaS] を選択します。

- [管理] > [完全な構成] から、左ペインで [ホスティング] を選択します。

- アクションバーで [接続とリソースの追加] を選択します。

-

接続の種類として [Google Cloud Platform] を選択します。

-

GCP アカウントのサービスアカウントキーをインポートし、接続名を入力します。

- ウィザードの指示に従ってページを進めます。特定のページコンテンツは、選択した接続の種類によって異なります。各ページを完了したら、[次へ] を選択して [概要] ページに到達します。詳細については、「非ドメイン参加型 Linux VDA の作成」の記事の「手順 2:ホスト接続を作成する」を参照してください。

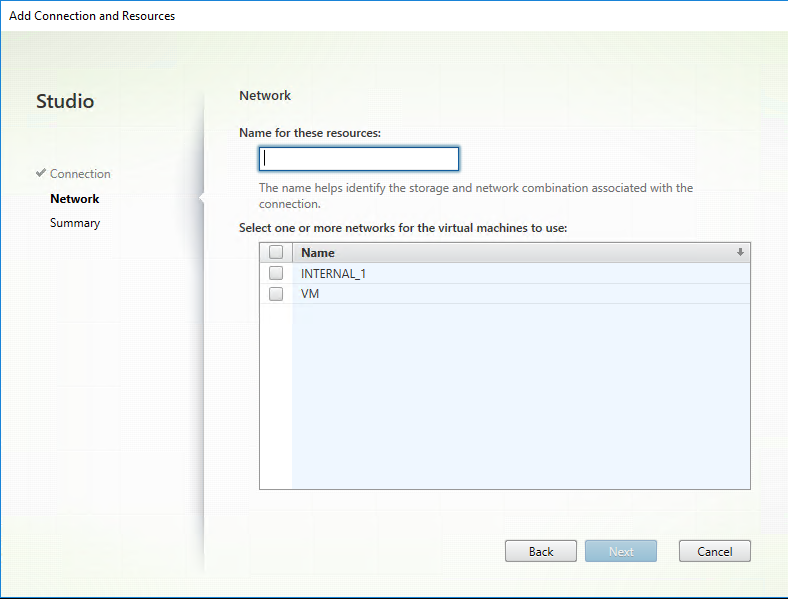

Citrix Studio での Nutanix ホスト接続の作成

- オンプレミスの Delivery Controller の場合は、オンプレミスの Citrix Studio で [構成] > [ホスティング] > [接続とリソースの追加] を選択します。クラウド Delivery Controller の場合は、Citrix Cloud の Web ベースの Studio コンソールで [管理] > [ホスティング] > [接続とリソースの追加] を選択して、Nutanix ハイパーバイザーへの接続を作成します。

-

[接続とリソースの追加] ウィザードの [接続] ページで、接続の種類として Nutanix AHV を選択し、ハイパーバイザーのアドレス、資格情報、および接続名を指定します。[ネットワーク] ページで、ユニットのネットワークを選択します。

たとえば、オンプレミスの Citrix Studio の場合:

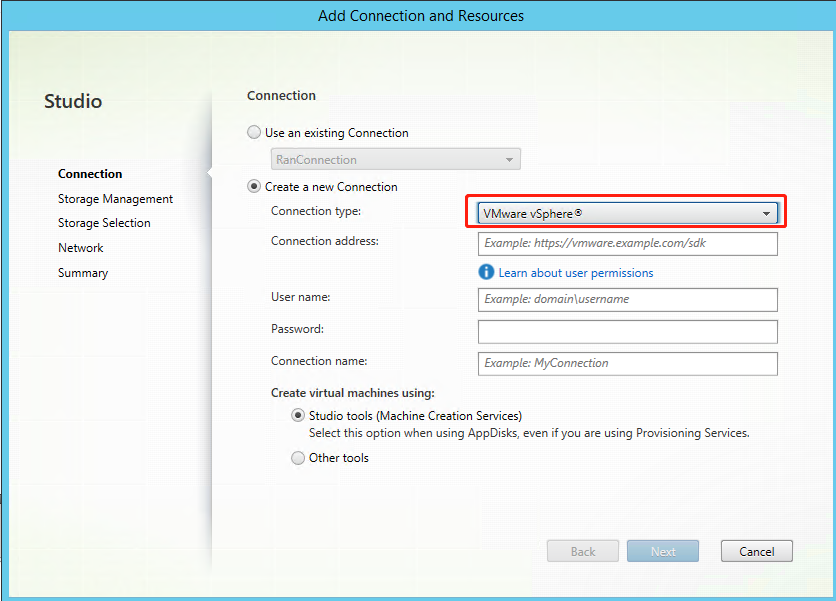

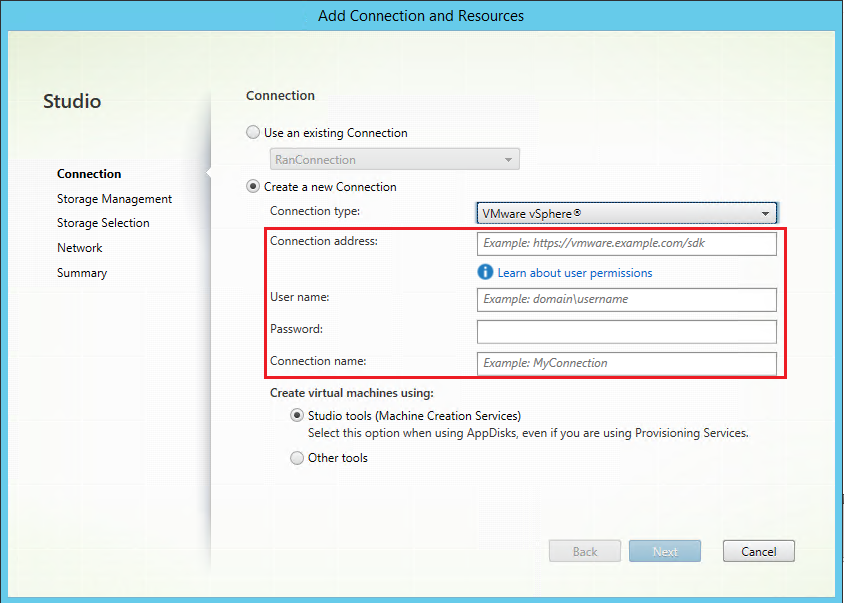

Citrix Studio での VMware ホスト接続の作成

-

vSphere 環境に vCenter Server をインストールします。詳細については、「VMware vSphere」を参照してください。

-

Citrix Studio で、[構成] > [ホスティング] > [接続とリソースの追加] を選択します。

-

接続の種類として VMware vSphere を選択します。

-

VMware アカウントの接続アドレス (vCenter Server URL)、ユーザー名とパスワード、および接続名を入力します。

手順 3:マスターイメージの準備

(Citrix Hypervisor のみ) 手順 3a:Citrix VM Tools のインストール

xe CLI または XenCenter を使用する各 VM のテンプレート VM に Citrix VM Tools をインストールします。ツールをインストールしないと、VM のパフォーマンスが低下する可能性があります。ツールがないと、次のいずれも実行できません。

- VM をクリーンにシャットダウン、再起動、または一時停止する。

- XenCenter で VM のパフォーマンスデータを表示する。

- 実行中の VM を移行する (

XenMotion経由)。 - スナップショットまたはメモリ付きスナップショット (チェックポイント) を作成し、スナップショットに戻す。

- 実行中の Linux VM の vCPU 数を調整する。

-

guest-tools.iso という名前の Citrix VM Tools をマウントするには、次のコマンドを実行します。

sudo mount /dev/cdrom /mnt <!--NeedCopy--> -

Linux ディストリビューションに基づいて

xe-guest-utilitiesパッケージをインストールするには、次のコマンドを実行します。RHEL/CentOS/Rocky Linux の場合:

sudo rpm -i /mnt/Linux/xe-guest-utilities_{package-version}_all.rpm <!--NeedCopy-->Ubuntu/Debianの場合:

sudo dpkg -i /mnt/Linux/xe-guest-utilities_{package-version}_all.deb <!--NeedCopy-->SUSEの場合:

sudo rpm -i /mnt/Linux/xe-guest-utilities_{package-version}_all.rpm <!--NeedCopy--> -

XenCenterの全般タブでテンプレートVMの仮想化状態を確認します。Citrix VM Toolsが正しくインストールされている場合、仮想化状態は最適化済みと表示されます。

AWS、Azure、およびGCP上のSUSE 15.4の場合、以下を確認してください。

- libstdc++6バージョン12以降を使用していること

- /etc/sysconfig/windowmanagerのDefault_WMパラメーターが“gnome”に設定されていること

ステップ3c: GCP上のUbuntu 20.04でRDNSを無効にする

- テンプレートVMで、/etc/krb5.confの**[libdefaults]**の下に**rdns = false**の行を追加します。

- #### ステップ3d: テンプレートVMにLinux VDAパッケージをインストールする

- > **注:**

- >

- > - 実行中のVDAをテンプレートVMとして使用する場合は、この手順をスキップしてください。SSSDを使用してドメインに接続されている実行中のRHEL 8.x/9.xまたはRocky Linux 8.x/9.x VDAをテンプレートVMとして使用する場合は、以下を確認してください

- >

- > - VDAが手動でインストールされており、簡易インストールを使用していないこと。簡易インストールはRHEL 8.x/9.xおよびRocky Linux 8.x/9.xで**Adcli**を使用し、SSSDと**Adcli**の組み合わせはMCSでサポートされていません

- > > > - SambaサーバーがAD認証にSSSDを使用するように構成されていること。詳細については、Red Hatの記事<https://access.redhat.com/solutions/3802321>を参照してください > > - テンプレートVMにLinux VDAパッケージをインストールする前に、.NET Runtime 6.0をインストールします

お使いのLinuxディストリビューションに基づいて、Linux VDAの環境をセットアップするために次のコマンドを実行します。

RHEL/CentOS/Rocky Linuxの場合:

注:

- RHELおよびCentOSの場合、Linux VDAをインストールして`deploymcs.sh`を正常に実行する前に、EPELリポジトリをインストールします。EPELのインストール方法については、<https://docs.fedoraproject.org/en-US/epel/>の手順を参照してください - RHEL 9.2/9.0およびRocky Linux 9.2/9.0にLinux VDAをインストールする前に、**libsepol**パッケージをバージョン3.4以降に更新します

sudo yum –y localinstall <PATH>/<Linux VDA RPM>

<!--NeedCopy-->

Ubuntu/Debianの場合:

sudo dpkg –i <PATH>/<Linux VDA DEB>

apt-get install -f

<!--NeedCopy-->

SUSEの場合:

sudo zypper –i install <PATH>/<Linux VDA RPM>

<!--NeedCopy-->

ステップ3e: tdb-toolsパッケージをインストールするためのリポジトリを有効にする (RHEL 7のみ)

RHEL 7サーバーの場合:

subscription-manager repos --enable=rhel-7-server-optional-rpms

<!--NeedCopy-->

RHEL 7ワークステーションの場合:

- subscription-manager repos --enable=rhel-7-workstation-optional-rpms

<!--NeedCopy-->

ステップ3f: (SUSEの場合) ntfs-3gを手動でインストールする

SUSEプラットフォームでは、ntfs-3gを提供するリポジトリはありません。ソースコードをダウンロードし、コンパイルして、ntfs-3gを手動でインストールします。

-

GNU Compiler Collection (GCC)コンパイラシステムとmakeパッケージをインストールします

sudo zypper install gcc sudo zypper install make <!--NeedCopy--> -

ntfs-3gパッケージをダウンロードします

-

- ntfs-3gパッケージを解凍します

sudo tar -xvzf ntfs-3g_ntfsprogs-<package version>.tgz <!--NeedCopy--> -

-

- ntfs-3gパッケージへのパスを入力します

sudo cd ntfs-3g_ntfsprogs-<package version> <!--NeedCopy-->

-

ntfs-3gをインストールします

./configure make make install <!--NeedCopy-->

ステップ3g: 使用するデータベースを指定する

Linux VDAパッケージのインストール後、SQLiteとPostgreSQLを切り替えることができます。これを行うには、次の手順を完了します。

注:

- VDIモードではSQLiteを、ホスト型共有デスクトップ配信モデルではPostgreSQLを使用することをお勧めします。

- 簡単インストールおよびMCSの場合、SQLiteまたはPostgreSQLを手動でインストールすることなく指定して使用できます。/etc/xdl/db.confで別途指定されていない限り、Linux VDAはデフォルトでPostgreSQLを使用します。

- また、/etc/xdl/db.confを使用してPostgreSQLのポート番号を構成することもできます。

-

/opt/Citrix/VDA/sbin/ctxcleanup.shを実行します。新規インストールの場合、この手順は省略してください。 -

deploymcs.shを実行する前に、/etc/xdl/db.confを編集します。

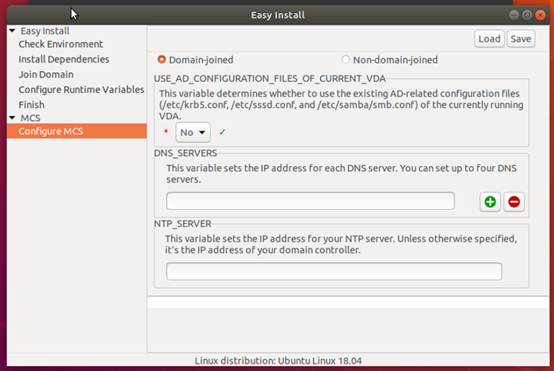

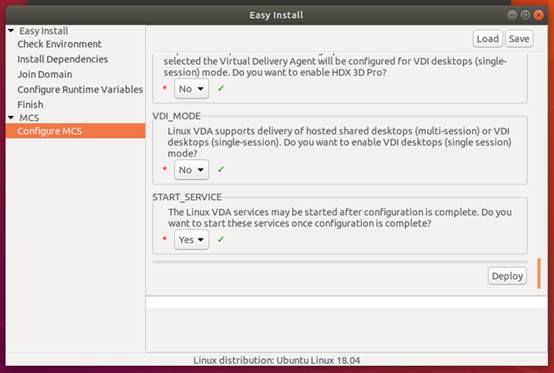

手順3h: MCS変数の構成

MCS変数を構成する方法は2つあります。

- `/etc/xdl/mcs/mcs.conf`ファイルを編集します。

- 簡単インストールGUIを使用します。簡単インストールGUIを開くには、Linux VDAのデスクトップ環境で`/opt/Citrix/VDA/bin/easyinstall`コマンドを実行します。

> **ヒント:**

>

> **保存**をクリックして、指定したパスのローカルファイルに変数の設定を保存します。**読み込み**をクリックして、指定したファイルから変数の設定を読み込みます。

以下は、ドメインに参加していないシナリオとドメインに参加しているシナリオで構成できるMCS変数です。

-

ドメインに参加していないシナリオの場合

デフォルトの変数値を使用するか、必要に応じて変数をカスタマイズできます(オプション)。

DOTNET_RUNTIME_PATH=dotnet-runtime-インストールパス \DESKTOP_ENVIRONMENT= **gnome | mate \**REGISTER_SERVICE=**Y | N**ADD_FIREWALL_RULES=**Y | N**VDI_MODE=**Y | N**START_SERVICE=**Y | N** -

ドメインに参加しているシナリオの場合

-

Use_AD_Configuration_Files_Of_Current_VDA: 現在実行中のVDAの既存のAD関連構成ファイル(/etc/krb5.conf、/etc/sssd.conf、および/etc/samba/smb.conf)を使用するかどうかを決定します。Yに設定すると、MCSで作成されたマシンの構成ファイルは、現在実行中のVDAの対応するファイルと同じになります。ただし、dnsおよびAD_INTEGRATION変数は引き続き構成する必要があります。デフォルト値はNであり、これはマスターイメージの構成テンプレートがMCSで作成されたマシンの構成ファイルを決定することを意味します。現在実行中のVDAをテンプレートVMとして使用するには、値をYに設定します。それ以外の場合はNに設定します。 -

dns: 各DNSサーバーのIPアドレスを設定します。最大4つのDNSサーバーを設定できます。 -

NTP_SERVER: NTPサーバーのIPアドレスを設定します。特に指定がない限り、ドメインコントローラーのIPアドレスです。 -

WORKGROUP: ADで構成したNetBIOS名(大文字と小文字を区別)にワークグループ名を設定します。設定しない場合、MCSはマシンのホスト名の直後にあるドメイン名の一部をワークグループ名として使用します。たとえば、マシンアカウントがuser1.lvda.citrix.comの場合、MCSはlvdaをワークグループ名として使用しますが、citrixが正しい選択です。ワークグループ名が正しく設定されていることを確認してください。 -

AD_INTEGRATION: Winbind、SSSD、PBIS、またはCentrifyを設定します。MSCがサポートするLinuxディストリビューションとドメイン参加方法の対応表については、この記事のサポートされるディストリビューションを参照してください。 -

CENTRIFY_DOWNLOAD_PATH: Server Suite Free(旧Centrify Express)パッケージをダウンロードするためのパスを設定します。この値は、AD_INTEGRATION変数をCentrifyに設定した場合にのみ有効になります。 -

CENTRIFY_SAMBA_DOWNLOAD_PATH: Centrify Sambaパッケージをダウンロードするためのパスを設定します。この値は、AD_INTEGRATION変数をCentrifyに設定した場合にのみ有効になります。 -

PBIS_DOWNLOAD_PATH: PBISパッケージをダウンロードするためのパスを設定します。この値は、AD_INTEGRATION変数をPBISに設定した場合にのみ有効になります。 -

UPDATE_MACHINE_PW: マシンアカウントのパスワード更新の自動化を有効または無効にします。詳細については、「マシンアカウントのパスワード更新の自動化」を参照してください。 -

Linux VDA構成変数:

DOTNET_RUNTIME_PATH=dotnet-runtime-インストールパス \DESKTOP_ENVIRONMENT= **gnome | mate \**SUPPORT_DDC_AS_CNAME=**Y | N**VDA_PORT=ポート番号REGISTER_SERVICE=**Y | N**ADD_FIREWALL_RULES=**Y | N**HDX_3D_PRO=**Y | N**VDI_MODE=**Y | N**SITE_NAME=**DNSサイト名 | ‘<none>’**LDAP_LIST=**‘LDAPサーバーリスト’ | ‘<none>’**SEARCH_BASE=**検索ベース設定 | ‘<none>’**FAS_LIST=**‘FASサーバーリスト’ | ‘<none>’**START_SERVICE=**Y | N**TELEMETRY_SOCKET_PORT=ポート番号TELEMETRY_PORT=ポート番号

-

手順3i: MCSのレジストリ値の書き込みまたは更新

テンプレートマシンで、必要に応じてレジストリ値を書き込むまたは更新するためのコマンドラインを/etc/xdl/mcs/mcs_local_setting.regファイルに追加します。この操作により、MCSプロビジョニングされたマシンが再起動するたびにデータと設定が失われるのを防ぎます。

/etc/xdl/mcs/mcs_local_setting.regファイルの各行は、レジストリ値を設定または更新するためのコマンドです。

たとえば、レジストリ値をそれぞれ書き込むまたは更新するために、次のコマンドラインを/etc/xdl/mcs/mcs_local_setting.regファイルに追加できます。

create -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Clipboard\ClipboardSelection" -t "REG_DWORD" -v "Flags" -d "0x00000003" --force

<!--NeedCopy-->

update -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Clipboard\ClipboardSelection" -v "Flags" -d "0x00000003"

<!--NeedCopy-->

手順3j: マスターイメージの作成

- (SSSD + RHEL 8.x/9.xまたはRocky Linux 8.x/9.xのみ)

update-crypto-policies --set DEFAULT:AD-SUPPORTコマンドを実行し、テンプレートVMを再起動します。 -

/etc/xdl/mcs/mcs.confを編集してMCS変数を構成する場合、/opt/Citrix/VDA/sbin/deploymcs.shを実行します。GUIを使用してMCS変数を構成する場合、展開をクリックします。

GUIで展開をクリックすると、GUIで設定した変数が

/etc/xdl/mcs/mcs.confファイルで設定した変数を上書きします。 -

(現在実行中のVDAをテンプレートVMとして使用している場合、またはドメインに参加していないシナリオの場合、この手順はスキップしてください。)テンプレートVMで、構成テンプレートを更新して、作成されたすべてのVM上の関連する

/etc/krb5.conf、/etc/samba/smb.conf、および/etc/sssd/sssd.confファイルをカスタマイズします。Winbindユーザーの場合、

/etc/xdl/ad_join/winbind_krb5.conf.tmplおよび/etc/xdl/ad_join/winbind_smb.conf.tmplテンプレートを更新します。SSSDユーザーの場合、

/etc/xdl/ad_join/sssd.conf.tmpl、/etc/xdl/ad_join/sssd_krb5.conf.tmpl、および/etc/xdl/ad_join/sssd_smb.conf.tmplテンプレートを更新します。Centrifyユーザーの場合、

/etc/xdl/ad_join/centrify_krb5.conf.tmplおよび/etc/xdl/ad_join/centrify_smb.conf.tmplテンプレートを更新します。注:

テンプレートファイルで使用されている既存の形式を維持し、$WORKGROUP、$REALM、$realm、${new_hostname}、および$AD_FQDNなどの変数を使用してください。

-

使用するパブリッククラウドに基づいて、マスターイメージのスナップショットを作成し、名前を付けます。

-

(Citrix Hypervisor、GCP、VMware vSphereの場合) テンプレートVMにアプリケーションをインストールし、テンプレートVMをシャットダウンします。マスターイメージのスナップショットを作成し、名前を付けます。

-

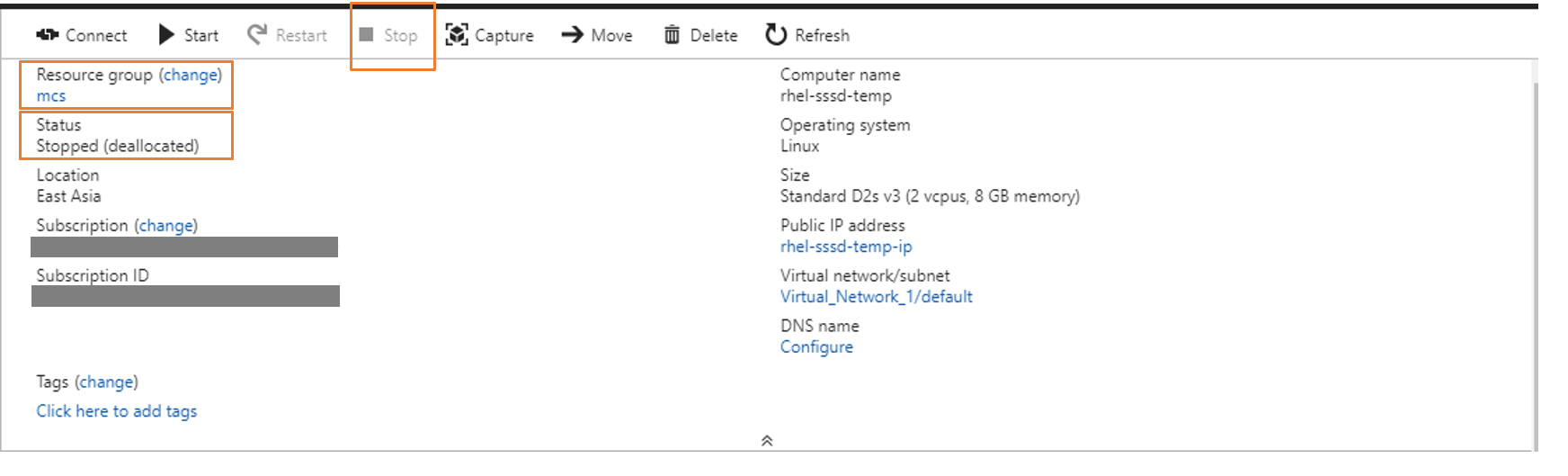

(Azureの場合) テンプレートVMにアプリケーションをインストールし、Azure portalからテンプレートVMをシャットダウンします。テンプレートVMの電源状態が 停止済み(割り当て解除済み) と表示されていることを確認します。ここでリソースグループの名前を覚えておいてください。Azureでマスターイメージを見つけるには、この名前が必要です。

-

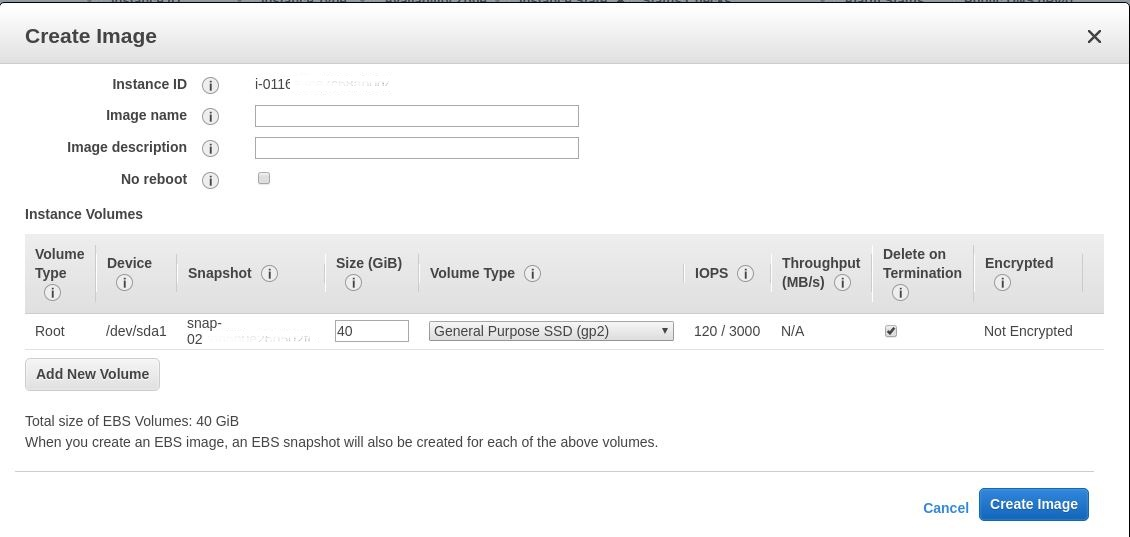

(AWSの場合) テンプレートVMにアプリケーションをインストールし、AWS EC2ポータルからテンプレートVMをシャットダウンします。テンプレートVMのインスタンス状態が 停止済み であることを確認します。テンプレートVMを右クリックし、イメージ > イメージの作成 を選択します。必要に応じて情報を入力し、設定を行います。イメージの作成 をクリックします。

-

(Nutanixの場合) Nutanix AHVで、テンプレートVMをシャットダウンします。マスターイメージのスナップショットを作成し、名前を付けます。

注:

Citrix Virtual Apps™ and Desktopsで使用するには、Acropolisスナップショット名に

XD_プレフィックスを付ける必要があります。必要に応じて、Acropolisコンソールを使用してスナップショットの名前を変更してください。スナップショットの名前を変更した後、カタログの作成 ウィザードを再起動して、更新されたリストを取得します。

-

(GCPの場合)手順3k:RHEL 8.x/9.xおよびRocky Linux 8.x/9.xでのイーサネット接続の構成

GCPでホストされているRHEL 8.x/9.xおよびRocky Linux 8.x/9.xにLinux VDAをインストールした後、イーサネット接続が失われ、VMの再起動後にLinux VDAに到達できなくなる可能性があります。この問題を回避するには、VMに初めてログオンするときにrootパスワードを設定し、rootとしてVMにログオンできることを確認します。その後、VMを再起動してからコンソールで次のコマンドを実行します。

nmcli dev connect eth0

service NetworkManager restart

<!--NeedCopy-->

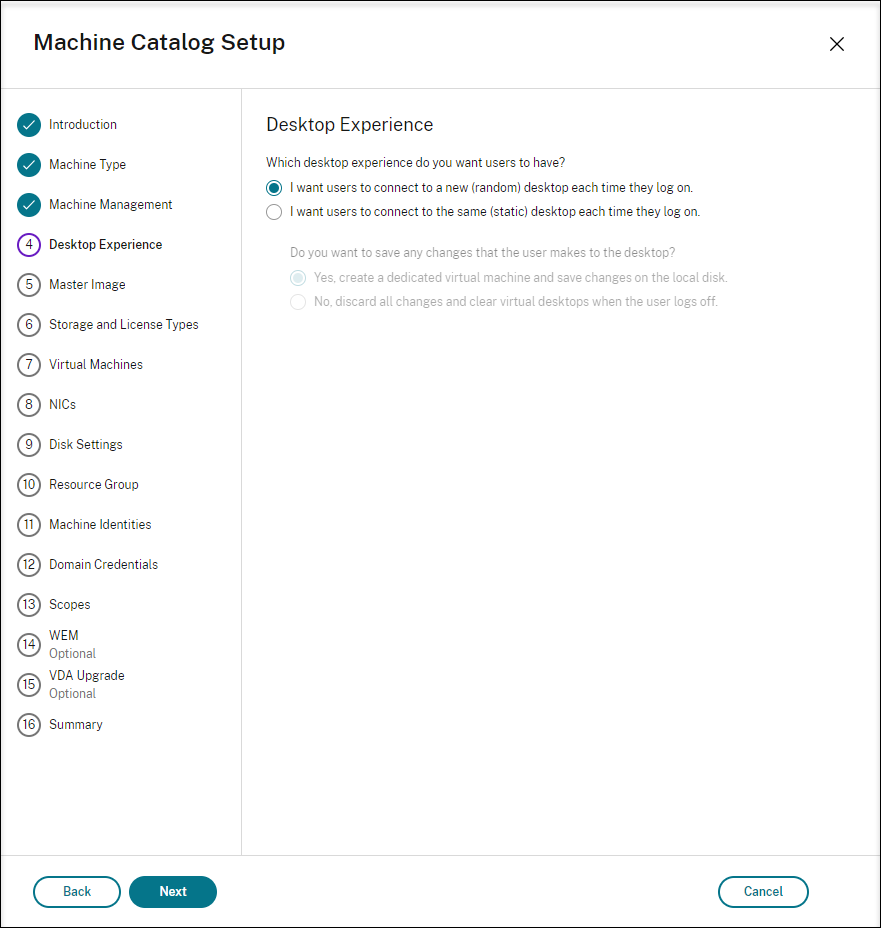

手順4:マシンカタログの作成

Citrix StudioまたはWeb Studioで、マシンカタログを作成し、カタログに作成するVMの数を指定します。マシンカタログを作成する際は、マスターイメージを選択し、次の点を考慮してください。

-

Nutanixに固有の コンテナ ページで、以前テンプレートVMに指定したコンテナを選択します。

-

シングルセッションOS マシンを含むカタログを作成すると、デスクトップエクスペリエンス ページが表示され、ユーザーがログオンするたびに何が起こるかを決定できます。

デスクトップエクスペリエンス ページで、次のいずれかを選択します。

- ユーザーはログオンするたびに新しい(ランダムな)デスクトップに接続します。

- ユーザーはログオンするたびに同じ(静的な)デスクトップに接続します。

最初のオプションを選択した場合、ユーザーがデスクトップに加えた変更は破棄されます(非永続的)。

2番目のオプションを選択し、MCSを使用してマシンをプロビジョニングしている場合は、ユーザーがデスクトップに加えた変更の処理方法を構成できます。

- ユーザーの変更をローカルディスクに保存します(永続的)。

- ユーザーがログオフしたときにユーザーの変更を破棄し、仮想デスクトップをクリアします(非永続的)。ユーザーパーソナライゼーションレイヤーを使用している場合は、このオプションを選択します。

-

永続マシンを含むMCSカタログのマスターイメージを更新する場合、カタログに追加された新しいマシンは更新されたイメージを使用します。既存のマシンは元のマスターイメージを引き続き使用します。

詳しくは、Citrix Virtual Apps and DesktopsドキュメントおよびCitrix DaaSドキュメントのマシンカタログ作成を参照してください。

注:

Nutanix環境で、Delivery Controller™でのマシンカタログ作成プロセスにかなりの時間がかかる場合は、Nutanix Prismに移動し、Preparation というプレフィックスが付いたマシンの電源を手動でオンにしてください。このアプローチは、作成プロセスを続行するのに役立ちます。

手順5:デリバリーグループの作成

デリバリーグループは、1つ以上のマシンカタログから選択されたマシンのコレクションです。どのユーザーがそれらのマシンを使用できるか、およびそれらのユーザーが利用できるアプリケーションとデスクトップを指定します。

詳しくは、Citrix Virtual Apps and DesktopsドキュメントおよびCitrix DaaSドキュメントのデリバリーグループ作成を参照してください。

注:

MCSを使用して作成したVMがCitrix Cloud Connectorsに登録できず、未登録 と表示される場合があります。この問題は、AzureでVMをホストし、Samba WinbindでADドメインに参加している場合に発生します。この問題を回避するには、次の手順を完了してください。

- ADSI Editコンソールに移動し、未登録のVMを選択し、そのマシンアカウントの msDS-SupportedEncryptionTypes 属性を編集します。

- VMで ctxjproxy および ctxvda サービスを再起動します。VMのステータスが 登録済み に変更された場合は、手順3から5に進みます。

- テンプレートVMで /var/xdl/mcs/ad_join.sh ファイルを開きます。

/var/xdl/mcs/ad_join.sh ファイル内の次の行の後に、net ads enctypes set $NEW_HOSTNAME$ <暗号化タイプ属性の10進値(例:28)> -U $NEW_HOSTNAME$ -P password の行を追加します。

if [ "$AD_INTEGRATION" == "winbind" ]; then join_domain_samba restart_service winbind /usr/bin/systemctl <!--NeedCopy-->- 新しいスナップショットを取得し、新しいテンプレートを使用してVMを作成します。

MCSを使用したLinux VDAのアップグレード

MCSを使用してLinux VDAをアップグレードするには、次の操作を行います。

-

Linux VDAを現在のリリースにアップグレードする前に、.NET Runtime 6.0がインストールされていることを確認します。

-

テンプレートマシンでLinux VDAをアップグレードします。

注:

Linux VDAセルフアップデート機能を使用して、自動ソフトウェアアップデートをスケジュールすることもできます。この目標を達成するには、テンプレートマシンのetc/xdl/mcs/mcs_local_setting.regファイルにコマンドラインを追加します。 たとえば、次のコマンドラインを追加できます。

create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_DWORD" -v "fEnabled" -d "0x00000001" –force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "ScheduledTime" -d "Immediately" –force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "Url" -d "`<Your-Azure-Container-Url>`" –force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "CaCertificate" -d "`<Local-Certificate-Path-of-PortalAzureCom>`" --force <!--NeedCopy-->RHEL 7およびCentOS 7の場合:

sudo rpm -U XenDesktopVDA-<version>.el7_x.x86_64.rpm <!--NeedCopy-->RHEL 8.xおよびRocky Linux 8.xの場合:

sudo rpm -U XenDesktopVDA-<version>.el8_x.x86_64.rpm <!--NeedCopy-->RHEL 9.2/9.0およびRocky Linux 9.2/9.0の場合:

注:

RHEL 9.2/9.0およびRocky Linux 9.2/9.0でLinux VDAをアップグレードする前に、libsepol パッケージをバージョン3.4以降に更新してください。

sudo rpm -U XenDesktopVDA-<version>.el9x.x86_64.rpm <!--NeedCopy-->SUSE の場合:

sudo rpm -U XenDesktopVDA-<version>.sle15_x.x86_64.rpm <!--NeedCopy-->Ubuntu 20.04 の場合:

sudo dpkg -i xendesktopvda_<version>.ubuntu20.04_amd64.deb <!--NeedCopy-->Ubuntu 22.04 の場合:

sudo dpkg -i xendesktopvda_<version>.ubuntu22.04_amd64.deb <!--NeedCopy--> -

/etc/xdl/mcs/mcs.confおよび/etc/xdl/mcs/mcs_local_setting.regを編集します。 -

新しいスナップショットを作成します。

-

Citrix Studio で、新しいスナップショットを選択してマシンカタログを更新します。各マシンが再起動するまで待機します。マシンを手動で再起動しないでください。

マシンアカウントパスワードの自動更新

マシンアカウントのパスワードは、デフォルトでマシンカタログ作成後30日で期限切れになります。パスワードの期限切れを防ぎ、マシンアカウントのパスワード更新を自動化するには、次の手順を実行します。

-

/opt/Citrix/VDA/sbin/deploymcs.shを実行する前に、次のエントリを/etc/xdl/mcs/mcs.confに追加します。UPDATE_MACHINE_PW="Y" -

/opt/Citrix/VDA/sbin/deploymcs.shを実行した後、/etc/cron.d/mcs_update_password_cronjobを開いて更新時間と頻度を設定します。デフォルト設定では、マシンアカウントのパスワードは毎週日曜日の午前2時30分に更新されます。

マシンアカウントのパスワードが更新されるたびに、Delivery Controller のチケットキャッシュが無効になり、/var/log/xdl/jproxy.log に次のエラーが表示されることがあります。

[ERROR] - AgentKerberosServiceAction.Run: GSSException occurred. Error: Failure unspecified at GSS-API level (Mechanism level: Checksum failed)

このエラーを解消するには、チケットキャッシュを定期的にクリアします。すべての Delivery Controller またはドメインコントローラーでキャッシュクリーンアップタスクをスケジュールできます。

MCSで作成されたVMでのFASの有効化

次のディストリビューションで実行されているMCSで作成されたVMでFASを有効にできます。

| Winbind | SSSD | Centrify | PBIS | |

|---|---|---|---|---|

| RHEL 9.2/9.0 | はい | いいえ | いいえ | いいえ |

| RHEL 8.x | はい | いいえ | いいえ | はい |

| Rocky Linux 9.2/9.0 | はい | いいえ | いいえ | いいえ |

| Rocky Linux 8.x | はい | いいえ | いいえ | いいえ |

| RHEL 7, CentOS 7 | はい | はい | いいえ | はい |

| Ubuntu 22.04, Ubuntu 20.04 | はい | いいえ | いいえ | いいえ |

| Debian 11.3 | はい | いいえ | いいえ | いいえ |

| SUSE 15.4 | はい | いいえ | いいえ | いいえ |

テンプレートVMでマスターイメージを準備する際のFASの有効化

-

ルートCA証明書をインポートします。

sudo cp root.pem /etc/pki/CA/certs/ <!--NeedCopy--> -

ctxfascfg.sh を実行します。

-

/etc/xdl/mcs/mcs.confで変数を設定します。注:

これらの変数はVMの起動時に呼び出されるため、必要なすべての変数を

/etc/xdl/mcs/mcs.confで設定します。-

Use_AD_Configuration_Files_Of_Current_VDAの値を Y に設定します。 -

FAS_LIST変数をFASサーバーアドレス、または複数のFASサーバーアドレスに設定します。複数のアドレスはセミコロンで区切り、アドレスを単一引用符で囲みます。例:FAS_LIST='<FAS_SERVER_FQDN>;<FAS_SERVER_FQDN>'。 -

VDI_MODEなど、必要に応じて他の変数を設定します。

-

-

スクリプト

/opt/Citrix/VDA/sbin/deploymcs.shを実行します。

MCSで作成されたVMでのFASの有効化

前述のようにテンプレートマシンでFASが有効になっていない場合は、MCSで作成された各VMでFASを有効にできます。

MCSで作成されたVMでFASを有効にするには、次の手順を実行します。

-

/etc/xdl/mcs/mcs.confで変数を設定します。注:

これらの変数はVMの起動時に呼び出されるため、必要なすべての変数を

/etc/xdl/mcs/mcs.confで設定します。-

Use_AD_Configuration_Files_Of_Current_VDAの値を Y に設定します。 -

FAS_LIST変数をFASサーバーアドレスに設定します。 -

VDI_MODEなど、必要に応じて他の変数を設定します。

-

-

ルートCA証明書をインポートします。

sudo cp root.pem /etc/pki/CA/certs/ <!--NeedCopy--> -

スクリプト

/opt/Citrix/VDA/sbin/ctxfascfg.shを実行します。