安全通信

要确保您的站点与适用于 Mac 的 Citrix Workspace 应用程序之间的通信安全,可以将连接与一系列的安全技术(包括 Citrix Gateway)集成在一起。有关通过 Citrix StoreFront 配置 Citrix Gateway 的信息,请参阅 StoreFront 文档。

注意:

Citrix 建议使用 Citrix Gateway 以保护 StoreFront 服务器与用户设备之间的通信安全。

- SOCKS 代理服务器或安全代理服务器(也称为安全代理服务器、HTTPS 代理服务器)。可以使用代理服务器来限制网络的入站和出站访问,并处理 Citrix Workspace 与服务器之间的连接。适用于 Mac 的 Citrix Workspace 应用程序支持 SOCKS 和安全代理协议。

- Citrix Secure Web Gateway。可以使用 Citrix Secure Web Gateway,通过 Internet 为企业内部网络中的服务器提供单一、安全的加密访问点。

- SSL Relay 解决方案与传输层安全性 (TLS) 协议

- 防火墙。网络防火墙可以根据目标地址和端口允许或阻止数据包通过。如果使用将服务器的内部 IP 地址映射到外部 Internet 地址(例如网络地址转换 (NAT))的防火墙,请配置外部地址。

注意:

自 macOS Catalina 起,Apple 已经强制执行了对根 CA 证书和管理员必须配置的中间证书的额外要求。有关详细信息,请参阅 Apple 支持文章 HT210176。

Citrix Gateway

要使远程用户能够通过 Citrix Gateway 连接到您的 XenMobile 部署,可以将 Citrix Gateway 配置为支持 StoreFront。启用访问权限的方法取决于部署中使用的 XenMobile 版本。

如果在网络中部署 XenMobile,应通过将 Citrix Gateway 与 StoreFront 相集成的方式来允许内部用户或远程用户通过 Citrix Gateway 与 StoreFront 建立连接。这种部署方法允许用户连接 StoreFront,从而通过 XenApp 访问已发布的应用程序,通过 XenDesktop 访问虚拟桌面。用户通过适用于 Mac 的 Citrix Workspace 应用程序进行连接。

通过 Citrix Secure Web Gateway 进行连接

如果安全网络中的服务器上安装了 Citrix Secure Web Gateway 代理,则可以在中继模式下使用 Citrix Secure Web Gateway 代理。有关中继模式的详细信息,请参阅 XenApp 和 Citrix Secure Web Gateway 文档。

如果使用中继模式,Citrix Secure Web Gateway 服务器将相当于一个代理,并且必须配置适用于 Mac 的 Citrix Workspace 应用程序才能使用:

- Citrix Secure Web Gateway 服务器的完全限定的域名 (FQDN)。

- Citrix Secure Web Gateway 服务器的端口号。Citrix Secure Web Gateway 2.0 不支持中继模式。

FQDN 必须按顺序列出以下三个组成部分:

- 主机名

- 中间域

- 顶级域

例如,my_computer.example.com 是一个 FQDN,因为它依次列出主机名 (my_computer)、中间域 (example) 和顶级域 (com)。中间域和顶级域的组合 (example.com) 称为“域名”。

通过代理服务器进行连接

代理服务器用于限制网络的入站和出站访问,并处理适用于 Mac 的 Citrix Workspace 应用程序与服务器之间的连接。适用于 Mac 的 Citrix Workspace 应用程序同时支持 SOCKS 和安全代理协议。

在与 Web 服务器进行通信时,适用于 Mac 的 Citrix Workspace 应用程序使用在用户设备上为默认 Web 浏览器配置的代理服务器设置。请相应地在用户设备上为默认 Web 浏览器配置代理服务器设置。

预配以使用 PAC 文件管理多个代理服务器

自版本 2405 起,您可以使用多个代理服务器,这些服务器允许 HDX 会话选择适当的代理服务器来访问特定资源。此选择基于在代理自动配置 (PAC) 文件中配置的代理规则。使用此文件,您可以通过提及哪些网络流量必须通过代理服务器发送以及哪些流量必须直接发送来管理网络。此外,PAC URL 同时支持 http:// 和 file:// 协议。

通过防火墙进行连接

网络防火墙可以根据目标地址和端口允许或阻止数据包通过。适用于 Mac 的 Citrix Workspace 应用程序必须能够经由防火墙与 Web 服务器和 Citrix 服务器通信。对于用户设备到 Web 服务器的通信,防火墙必须允许 HTTP 流量(对于 Secure Web 服务器,则通常通过标准 HTTP 端口 80 或 443 传输流量)。对于 Citrix Workspace 到 Citrix 服务器的通信,防火墙必须允许在端口 1494 和 2598 上进行入站 ICA 通信。

TLS

传输层安全性 (TLS) 是 TLS 协议的最新标准化版本。互联网工程工作小组 (IETF) 在接管 TLS 开放式标准的开发任务后,将其更名为 TLS。

TLS 通过提供服务器身份验证、数据流加密和消息完整性检查,来保障数据通信的安全。有些组织(包括美国政府组织)要求使用 TLS 来保障数据通信的安全。这些组织可能还要求使用验证的加密,例如联邦信息处理标准 (FIPS) 140。FIPS 140 是一个加密标准。

适用于 Mac 的 Citrix Workspace 应用程序支持 1024、2048 和 3072 位长度的 RSA 密钥。此外,还支持 RSA 密钥长度为 4096 位的根证书。

注意:

适用于 Mac 的 Citrix Workspace 应用程序对适用于 Mac 的 Citrix Workspace 应用程序与 StoreFront 之间的连接使用平台 (OS X) 加密。

为了增强安全性,以下密码套件已弃用:

- 前缀为“TLS_RSA_*”的密码套件

- 密码套件 RC4 和 3DES

- TLS_RSA_WITH_AES_256_GCM_SHA384 (0x009d)

- TLS_RSA_WITH_AES_128_GCM_SHA256 (0x009c)

- TLS_RSA_WITH_AES_256_CBC_SHA256 (0x003d)

- TLS_RSA_WITH_AES_256_CBC_SHA (0x0035)

- TLS_RSA_WITH_AES_128_CBC_SHA (0x002f)

- TLS_RSA_WITH_RC4_128_SHA (0x0005)

- TLS_RSA_WITH_3DES_EDE_CBC_SHA (0x000a)

适用于 Mac 的 Citrix Workspace 应用程序仅支持以下密码套件:

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 (0xc030)

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 (0xc028)

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (0xc013)

对于 DTLS 1.0 用户,适用于 Mac 的 Citrix Workspace 应用程序 1910 及更高版本仅支持以下密码套件:

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (0xc013)

如果要使用 DTLS 1.0,请将您的 Citrix Gateway 版本升级到 12.1 或更高版本。否则,将回退到基于 DDC 策略的 TLS。

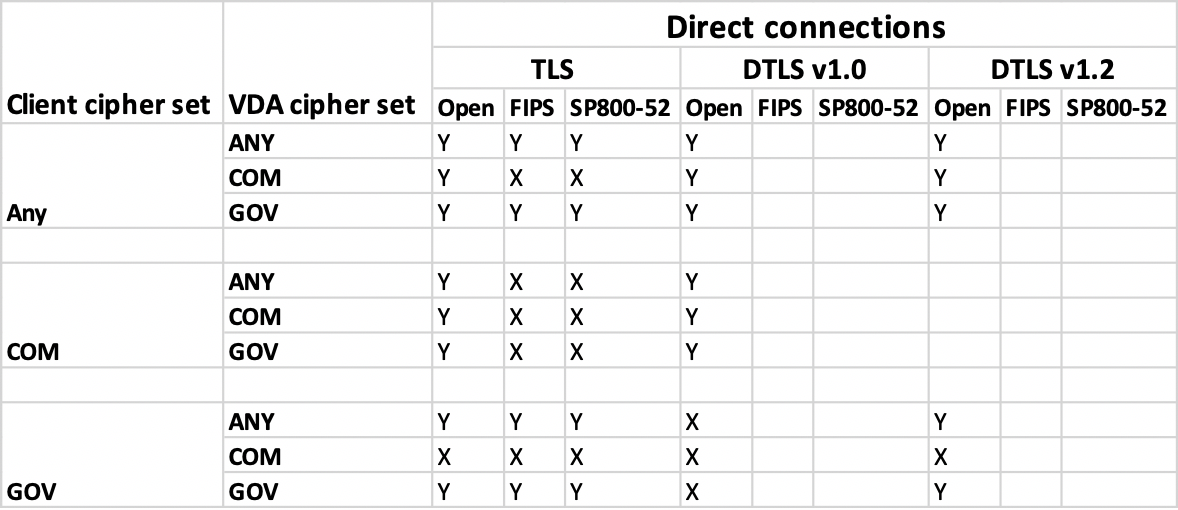

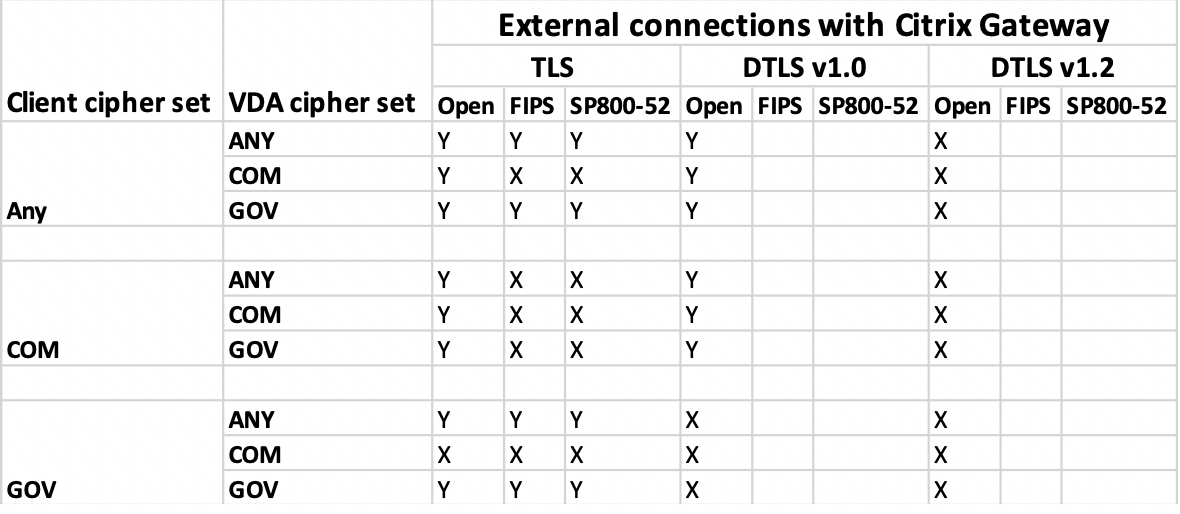

以下列表提供了内部和外部网络连接的详细信息:

注意:

- 请使用 Citrix Gateway 12.1 或更高版本,以便 EDT 正常运行。较旧的版本在 DTLS 模式下不支持 ECDHE 密码套件。

- Citrix Gateway 不支持 DTLS 1.2。因此,

TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384和TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384不受支持。必须将 Citrix Gateway 配置为使用TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,才能在 DTLS 1.0 中正常运行。

为 TLS 配置并启用 Citrix Workspace 应用程序

TLS 的设置主要涉及两个步骤:

-

在您的 Citrix Virtual Apps and Desktops 和 Citrix DaaS(以前称为 Citrix Virtual Apps and Desktops 服务)服务器上设置 SSL Relay。然后,请获取并安装必要的服务器证书。

-

在用户设备上安装等效根证书。

在用户设备上安装根证书

要在启用了 TLS 的适用于 Mac 的 Citrix Workspace 应用程序与服务器场之间使用 TLS 来确保通信安全,需要使用用户设备上的根证书。此根证书验证证书颁发机构在服务器证书上的签名。

macOS X 附带约 100 个已安装的商用根证书。但是,如果您要使用其他证书,可以从证书颁发机构获得证书并将其安装在每个用户设备上。

根据贵组织的策略和程序在每台设备上安装根证书,而不提示用户进行安装。最方便和最安全的方法是将根证书添加到 macOS X 钥匙串中。

将根证书添加到钥匙串中

- 双击包含证书的文件。此操作会自动启动“钥匙串访问”应用程序。

- 在“添加证书”对话框中,从钥匙串弹出菜单中选择以下各项之一:

- 登录(证书只应用于当前用户。)

- 系统(证书应用于设备的所有用户。)

- 单击确定。

- 在“身份验证”对话框中键入密码,然后单击“确定”。

根证书已安装,并由启用了 TLS 的客户端和使用 TLS 的其他应用程序使用。

关于 TLS 策略

本部分内容介绍与通过 TLS 为 ICA 会话配置安全策略有关的信息。可以配置在适用于 Mac 的 Citrix Workspace 应用程序中用于 ICA 连接的某些 TLS 设置。这些设置不会在用户界面中显示。更改这些策略需要在运行适用于 Mac 的 Citrix Workspace 应用程序的设备上运行命令。

注意:

TLS 策略通过其他方式进行管理 - 由 OS X 服务器或其他移动设备管理解决方案控制的设备进行管理。

TLS 策略包括以下设置:

SecurityComplianceMode。为策略设置安全合规性模式。如果未配置 SecurityComplianceMode,FIPS 将用作默认值。此设置的适用值包括:

- 无。不强制使用合规性模式

- FIPS。使用 FIPS 加密模块

- SP800-52。强制使用 NIST SP800-52r1 合规性

defaults write com.citrix.receiver.nomas SecurityComplianceMode SP800-52

SecurityAllowedTLSVersions。指定协议协商期间接受的 TLS 协议版本。此信息以阵列方式表示,支持可能值的任意组合。如果未配置此设置,值 TLS10、TLS11 和 TLS12 将用作默认值。此设置的适用值包括:

- TLS10。指定允许使用的 TLS 1.0 协议。

- TLS11。指定允许使用的 TLS 1.1 协议。

- TLS12。指定允许使用的 TLS 1.2 协议。

- TLS13。指定允许使用的 TLS 1.3 协议。

defaults write com.citrix.receiver.nomas SecurityAllowedTLSVersions -array TLS11 TLS12

SSLCertificateRevocationCheckPolicy。改进了 Citrix 服务器的加密身份验证,提高了客户端设备与服务器之间的 SSL/TLS 连接的整体安全性。此设置控制在使用 OS X 的客户端时通过 SSL 打开远程会话时受信任的根证书颁发机构 (CA) 的处理方式。

启用此设置时,客户端将检查服务器的证书是否已吊销。存在多种级别的证书吊销列表检查。例如,可以将客户端配置为只检查其本地证书列表,也可以配置为同时检查本地和网络证书列表。此外,还可以将证书检查机制配置为只有在验证了所有证书吊销列表之后才允许用户登录。

证书吊销列表 (CRL) 检查是部分证书颁发者支持的高级功能。它允许管理员在出现证书私钥的密码泄漏时或者 DNS 名称意外变更时吊销安全证书(在过期日期之前已失效)。

此设置的适用值包括:

- NoCheck。不执行证书吊销列表检查。

- CheckWithNoNetworkAccess。执行证书吊销列表检查。仅使用本地证书吊销列表存储。所有分发点都被忽略。对于目标 SSL Relay 或 Citrix Secure Web Gateway 服务器出示的服务器证书验证来说,查找证书吊销列表并不重要。

- FullAccessCheck。执行证书吊销列表检查。使用本地证书吊销列表存储和所有分发点。对于目标 SSL Relay 或 Citrix Secure Web Gateway 服务器出示的服务器证书验证来说,查找证书吊销列表并不重要。

- FullAccessCheckAndCRLRequired。将执行证书吊销列表检查,但不包括根证书颁发机构。使用本地证书吊销列表存储和所有分发点。查找所有必要的证书吊销列表对验证非常重要。

- FullAccessCheckAndCRLRequiredAll。将执行证书吊销列表检查,包括根证书颁发机构。使用本地证书吊销列表存储和所有分发点。查找所有必要的证书吊销列表对验证非常重要。

注意:

如果未设置 SSLCertificateRevocationCheckPolicy,FullAccessCheck 将用作默认值。

defaults write com.citrix.receiver.nomas SSLCertificateRevocationCheckPolicy FullAccessCheckAndCRLRequired

配置 TLS 策略

要在非托管计算机上配置 TLS 设置,请在 Terminal.app 中运行 defaults 命令。

defaults 是可用于添加、编辑和删除 OS X 首选项列表文件中的应用程序设置的命令行应用程序。

要更改设置,请执行以下操作:

-

打开应用程序 > 实用程序 \ > 终端。

-

在“终端”中,运行以下命令:

defaults write com.citrix.receiver.nomas <name> <type> <value>

其中:

<name>:上述设置的名称。

<type>:用于标识设置类型的开关,-string 或 -array。如果设置类型为字符串,则可以忽略此设置。

<value>:设置的值。如果值是一个数组并且需要指定多个值,请用空格分隔这些值。

defaults write com.citrix.receiver.nomas SecurityAllowedTLSVersions -array TLS11 TLS12

还原为默认配置

要将设置重置回其默认值,请执行以下操作:

-

打开应用程序 > 实用程序 \ > 终端。

-

在“终端”中,运行以下命令:

defaults delete com.citrix.receiver.nomas <name>

其中:

<name>:上述设置的名称。

defaults delete com.citrix.receiver.nomas SecurityAllowedTLSVersions

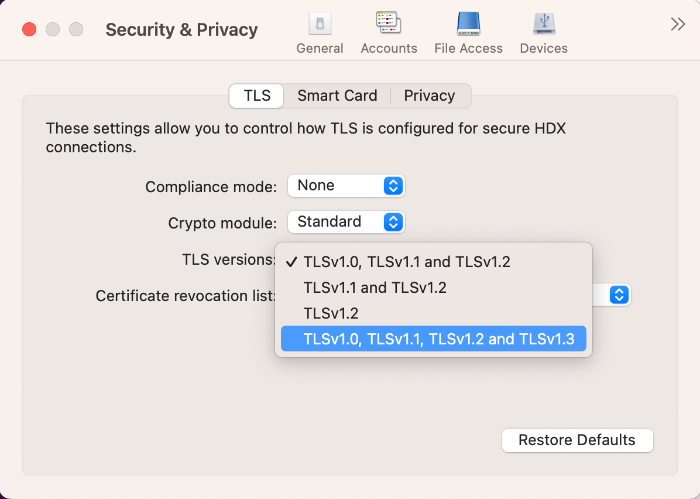

安全设置

Citrix Receiver for Mac 12.3 中引入了安全性改进功能和增强功能,包括以下各项:

- 改进了安全性配置用户界面。在早期版本中,命令行是进行与安全相关的更改的首选方法。与会话安全性相关的配置设置现在非常简单,可通过 UI 进行访问。此改进功能改善了用户体验,同时为采用与安全相关的首选项创建了一种无缝方法。

- 查看 TLS 连接。您可以验证使用特定 TLS 版本、加密算法、模式、密钥大小和 SecureICA 状态的连接。此外,还可以查看用于 TLS 连接的服务器证书。

改进后的安全和隐私屏幕包括 TLS 选项卡中的下列几个新选项:

- 设置合规模式

- 配置加密模块

- 选择恰当的 TLS 版本

- 选择证书吊销列表

- 对所有 TLS 连接启用设置

下图说明了可从用户界面访问的安全和隐私设置: