Citrix Cloud™ でのスコープ付きエンティティ ID を使用した SAML アプリケーションの構成

この記事では、同じ SAML プロバイダー内で複数の SAML アプリケーションをプロビジョニングする方法について説明します。

Azure Active Directory (AD)、Active Directory Federation Services (ADFS)、PingFederate、PingSSO などの一部の SAML プロバイダーでは、複数の SAML アプリケーション内で同じサービスプロバイダー (SP) エンティティ ID を再利用することを禁止しています。そのため、同じ SAML プロバイダー内で 2 つ以上の異なる SAML アプリケーションを作成する管理者は、それらを同じ、または異なる Citrix Cloud テナントにリンクできません。既存の SAML アプリケーションが既に https:\\saml.cloud.com のような同じ SP エンティティ ID を使用している場合に、2 番目の SAML アプリケーションを作成しようとすると、SAML プロバイダーでエンティティ ID が既に使用中であることを示すエラーが発生します。

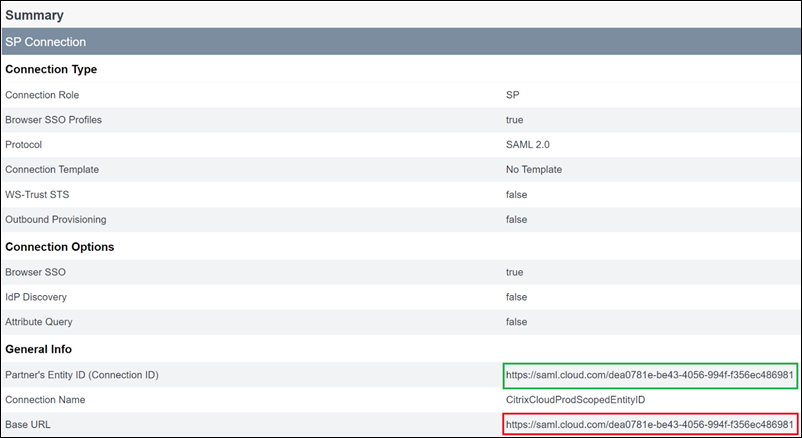

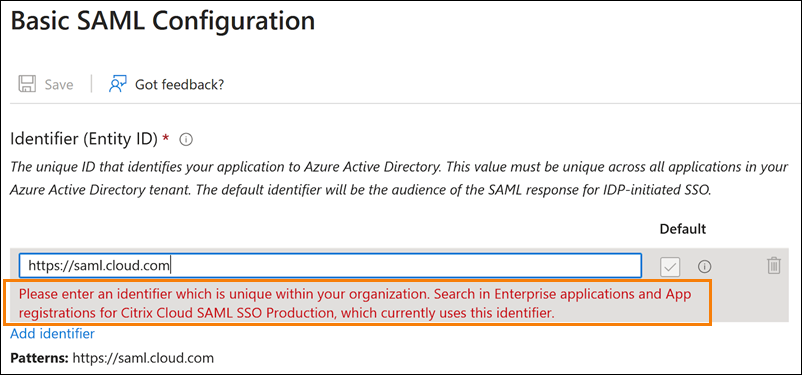

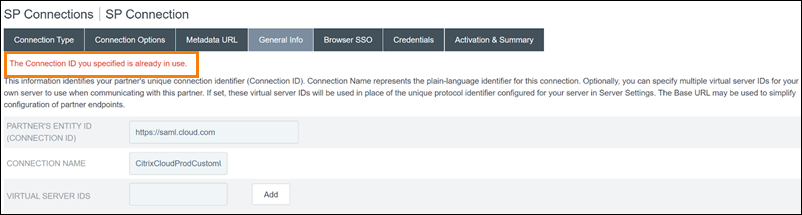

次の画像は、このエラーを示しています。

-

Azure Active Directory の場合:

-

PingFederate の場合:

Citrix Cloud のスコープ付きエンティティ ID 機能は、この制限に対処するため、SAML プロバイダー (Azure AD テナントなど) 内で複数の SAML アプリケーションを作成し、それらを単一の Citrix Cloud テナントにリンクできます。

エンティティ ID とは

SAML エンティティ ID は、SAML 認証および認可プロトコルで特定のエンティティを識別するために使用される一意の識別子です。通常、エンティティ ID は、エンティティに割り当てられ、SAML メッセージおよびメタデータで使用される URL または URI です。SAML プロバイダー内で作成する各 SAML アプリケーションは、一意のエンティティと見なされます。

たとえば、Citrix Cloud と Azure AD 間の SAML 接続では、Citrix Cloud がサービスプロバイダー (SP) であり、Azure AD が SAML プロバイダーです。どちらも、SAML 接続の反対側で構成する必要があるエンティティ ID を持っています。これは、Citrix Cloud のエンティティ ID を Azure AD 内で構成し、Azure AD のエンティティ ID を Citrix Cloud 内で構成する必要があることを意味します。

次のエンティティ ID は、Citrix Cloud における汎用エンティティ ID とスコープ付きエンティティ ID の例です。

- 汎用:

https://saml.cloud.com - スコープ付き:

https://saml.cloud.com/67338f11-4996-4980-8339-535f76d0c8fb

リージョン別の汎用およびスコープ付き SP エンティティ ID

Citrix Cloud の既存の SAML 接続 (2023 年 11 月より前に作成されたもの) は、各 SAML 接続および Citrix Cloud テナントで同じ汎用エンティティ ID を使用します。新しい Citrix Cloud SAML 接続のみが、スコープ付きエンティティ ID を使用するオプションを提供します。

新しい接続でスコープ付きエンティティ ID を使用することを選択した場合、既存の SAML 接続は元の汎用エンティティ ID を使用して引き続き機能します。

- 次の表に、Citrix Cloud の各リージョンにおける汎用およびスコープ付き SP エンティティ ID を示します。

| Citrix Cloud リージョン | 汎用 SP エンティティ ID | スコープ付きエンティティ ID |

|---|---|---|

| 米国、欧州連合、アジア太平洋南部 | https://saml.cloud.com |

https://saml.cloud.com/67338f11-4996-4980-8339-535f76d0c8fb |

| 日本 | https://saml.citrixcloud.jp |

https://saml.citrixcloud.jp/db642d4c-ad2c-4304-adcf-f96b6aa16c29 |

| 政府機関 | https://saml.cloud.us |

https://saml.cloud.us/20f1cf66-cfe9-4dd3-865c-9c59a6710820 |

新規および既存の SAML 接続に対する一意の SP エンティティ ID の生成

新しい SAML 接続を作成すると、Citrix Cloud は一意の ID (GUID) を生成します。スコープ付きエンティティ ID を生成するには、新しい接続を作成するときに [スコープ付き SAML エンティティ ID の構成] 設定を有効にします。

既存の SAML 接続を更新してスコープ付きエンティティ ID を使用する場合は、Citrix Cloud の [ID およびアクセス管理] > [認証] ページから SAML プロバイダーを切断し、再接続する必要があります。Citrix Cloud では、既存の SAML 接続を直接編集することはできません。ただし、構成を複製して複製を修正することはできます。

重要:

SAML 接続プロセスを完了する前に閉じると、Citrix Cloud が自動的に生成するエンティティ ID は破棄されます。SAML 接続プロセスを再開すると、Citrix Cloud は新しいスコープ付きエンティティ ID GUID を生成します。SAML プロバイダーを構成するときは、この新しいスコープ付きエンティティ ID を使用してください。既存の SAML 接続を更新してスコープ付きエンティティ ID を使用する場合は、Citrix Cloud が生成するスコープ付きエンティティ ID を使用して、その接続の SAML アプリケーションを更新する必要があります。

スコープ付きエンティティ ID に関するよくある質問

同じ Azure AD テナント内に複数の Azure AD SAML アプリケーションを作成し、それらを複数の Citrix Cloud テナントにリンクすることはできますか

Citrix Cloud のスコープ付きエンティティ ID 機能は、一部の SAML プロバイダーが課す重複するエンティティ ID の防止という制限に対処します。この機能を使用すると、Azure AD テナント内に複数の SAML アプリケーションをプロビジョニングし、それぞれを単一の Citrix Cloud テナントからのスコープ付きエンティティ ID で構成できます。

同じ Azure AD SAML アプリケーションを複数の Citrix Cloud テナントにリンクすることはできますか

このシナリオは、Citrix Cloud のお客様の間で一般的なものであり、Citrix は引き続きこれをサポートしています。このシナリオを実装するには、次の要件を満たす必要があります。

-

https://saml.cloud.comのような汎用エンティティ ID を使用します - SAML 接続でスコープ付きエンティティ ID を有効にしないでください

SAML プロバイダー内でスコープ付きエンティティ ID を使用するかどうかを決定する方法

Citrix Cloudにおけるスコープ付きエンティティIDは、要件に応じて汎用またはスコープ付きのエンティティIDを使用する柔軟性を提供します。必要なSAMLアプリケーションの数と、所有しているCitrix Cloudテナントの数を考慮してください。また、各テナントが既存のSAMLアプリケーションを共有する可能性があるか、または独自のスコープ付きSAMLアプリケーションを必要とするかどうかも考慮してください。

重要:

SAMLプロバイダーがすでに同じエンティティID(例:

https://saml.cloud.com)を持つ複数のSAMLアプリケーションの作成を許可している場合、スコープ付きエンティティIDを有効にする必要はなく、既存のSAML構成に変更を加える必要もありません。Citrix CloudまたはSAMLアプリケーションのいずれにおいても、設定を更新する必要はありません。

影響を受けるSAMLプロバイダー

次の表に、重複するエンティティIDの使用を許可または制限するSAMLプロバイダーを示します。

| SAMLプロバイダー | 重複するエンティティIDをサポート |

|---|---|

| Azure AD (クラウド) | いいえ |

| ADFS (オンプレミス) | いいえ |

| PingFederate (オンプレミス) | いいえ |

| PingOneSSO (クラウド) | いいえ |

| Okta (クラウド) | はい |

| Duo (クラウド) | はい |

| OneLogin (クラウド) | はい |

-

影響を受けるユースケース

次の表は、ユースケースで必要なSAMLアプリケーションと、SAMLプロバイダーが重複するエンティティIDをサポートしているかどうかに基づいて、汎用またはスコープ付きエンティティIDがサポートされるかどうかを示しています。

| ユースケースの要件 | SAMLプロバイダーは重複するエンティティIDをサポートしていますか? | サポートされる構成 |

|---|---|---|

| SAMLアプリケーションが1つのみ | はい | 汎用またはスコープ付きエンティティID |

| SAMLアプリケーションが1つのみ | いいえ | 汎用またはスコープ付きエンティティID |

| SAMLアプリケーションが2つ以上 | はい | 汎用またはスコープ付きエンティティID |

| SAMLアプリケーションが2つ以上 | いいえ | スコープ付きエンティティID |

| WorkspaceカスタムURLとSAMLアプリケーションのペア | はい | 汎用またはスコープ付きエンティティID |

| WorkspaceカスタムURLとSAMLアプリケーションのペア | いいえ | スコープ付きエンティティID |

| 同じSAMLアプリケーションを複数のCitrix Cloudテナントにリンク | はい | 汎用エンティティID |

| 同じSAMLアプリケーションを複数のCitrix Cloudテナントにリンク | いいえ | 汎用エンティティID |

スコープ付きエンティティIDを使用したプライマリSAML接続の構成

このタスクでは、プライマリSAMLアプリケーション(SAML App 1)にスコープ付きエンティティIDを使用して、Citrix CloudでSAML接続を作成します。

- Citrix Cloudメニューから、[IDおよびアクセス管理] を選択します。

- [認証] タブで、[SAML 2.0] を見つけ、省略記号メニューから [接続] を選択します。

- 一意のサインインURLの作成を求められたら、会社用の短くURLフレンドリな識別子(例:

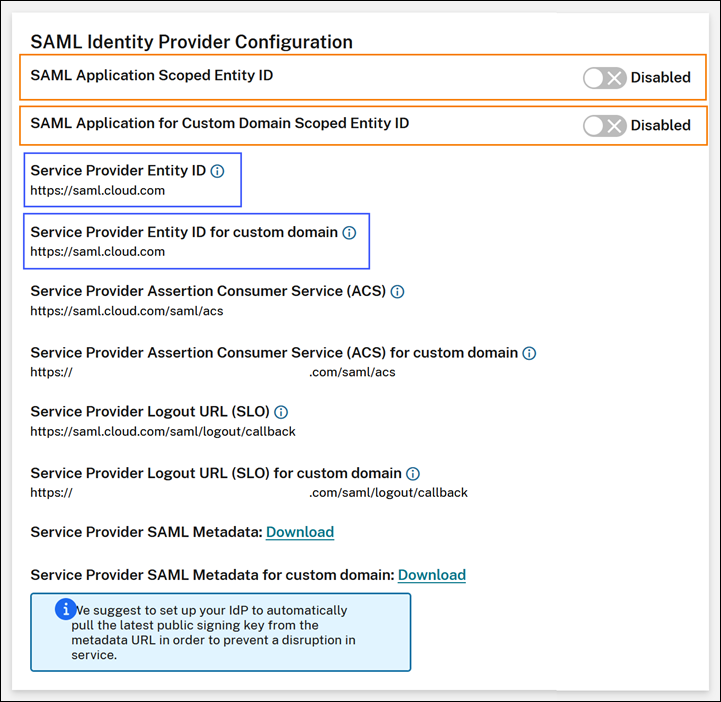

https://citrix.cloud.com/go/mycompany)を入力し、[保存して続行] を選択します。この識別子は、Citrix Cloud全体で一意である必要があります。 - [SAML IDプロバイダーの構成] で、[スコープ付きSAMLエンティティIDの構成] を選択します。Citrix Cloudはスコープ付きエンティティIDを自動的に生成し、エンティティID、アサーションコンシューマーサービス、およびログアウトURLのフィールドに入力します。

- [Citrix CloudへのSAML接続の構成] で、SAMLプロバイダーからの接続詳細を入力します。

- デフォルトのSAML属性マッピングを受け入れます。

- [テストして完了] を選択します。

汎用エンティティIDを使用したプライマリSAML接続の構成

このタスクでは、プライマリSAMLアプリケーション(SAML App 1)にデフォルトの汎用エンティティIDを使用して、Citrix CloudでSAML接続を作成します。

- Citrix Cloudメニューから、[IDおよびアクセス管理] を選択します。

- [認証] タブで、[SAML 2.0] を見つけ、省略記号メニューから [接続] を選択します。

- 一意のサインインURLの作成を求められたら、会社用の短くURLフレンドリな識別子(例:

https://citrix.cloud.com/go/mycompany)を入力し、[保存して続行] を選択します。この識別子は、Citrix Cloud全体で一意である必要があります。 - [SAML IDプロバイダーの構成] で、[スコープ付きSAMLエンティティIDの構成] が無効になっていることを確認します。

- [Citrix CloudへのSAML接続の構成] で、SAMLプロバイダーからの接続詳細を入力します。

- [サービスプロバイダーSAMLメタデータ] で、必要に応じて汎用SAMLメタデータのコピーを取得するために [ダウンロード] をクリックします。

- デフォルトのSAML属性マッピングを受け入れます。

- [テストして完了] を選択します。

Citrix Workspace™カスタムドメインを使用したSAML接続の構成

このセクションでは、スコープ付きまたは汎用のエンティティIDのいずれかを使用して、カスタムWorkspace URLでSAML接続を構成する方法について説明します。

このセクションのタスクは、SAMLで使用している既存のカスタムWorkspace URLがある場合にのみ適用されます。SAML認証でカスタムWorkspace URLを使用していない場合は、このセクションのタスクをスキップできます。

詳細については、以下の記事を参照してください。

WorkspaceカスタムURLと汎用エンティティIDを使用したSAML接続の構成

このタスクでは、[スコープ付きエンティティIDの構成] 設定が無効になっています。

- Citrix Cloudメニューから、[Workspace認証] を選択します。

-

- [カスタムWorkspace URL] で、省略記号メニューから [編集] を選択します。

-

- [両方の [customerName].cloud.com URLとカスタムドメインURLを使用] を選択します。

- SAML App 2の汎用エンティティID、SSO URL、およびオプションのSLO URLを入力し、SAMLプロバイダーから以前にダウンロードした署名証明書をアップロードします。

- 必要に応じて、[カスタムドメインのサービスプロバイダーSAMLメタデータ] で、WorkspaceカスタムURL SAMLアプリケーションの汎用SAMLメタデータのコピーを取得するために [ダウンロード] をクリックします。

- [保存] をクリックします。

WorkspaceカスタムURLとスコープ付きエンティティIDを使用したSAML接続の構成

このタスクでは、[スコープ付きエンティティIDの構成] 設定が有効になっています。

- Citrix Cloudメニューから、[Workspace認証] を選択します。

- [カスタムWorkspace URL] で、省略記号メニューから [編集] を選択します。

- [両方の [customerName].cloud.com URLとカスタムドメインURLを使用] を選択します。

- SAML App 2のスコープ付きエンティティID、SSO URL、およびオプションのSLO URLを入力し、SAMLプロバイダーから以前にダウンロードしたSAML署名証明書をアップロードします。

- [保存] をクリックします。

構成を保存すると、Citrix Cloudは正しいGUIDを含むスコープ付きSAMLメタデータを生成します。必要に応じて、WorkspaceカスタムURL SAMLアプリケーションのスコープ付きメタデータのコピーを取得できます。

- [IDおよびアクセス管理] ページで、SAML接続を見つけ、省略記号メニューから [表示] を選択します。

- [カスタムドメインのサービスプロバイダーSAMLメタデータ] で、[ダウンロード] をクリックします。

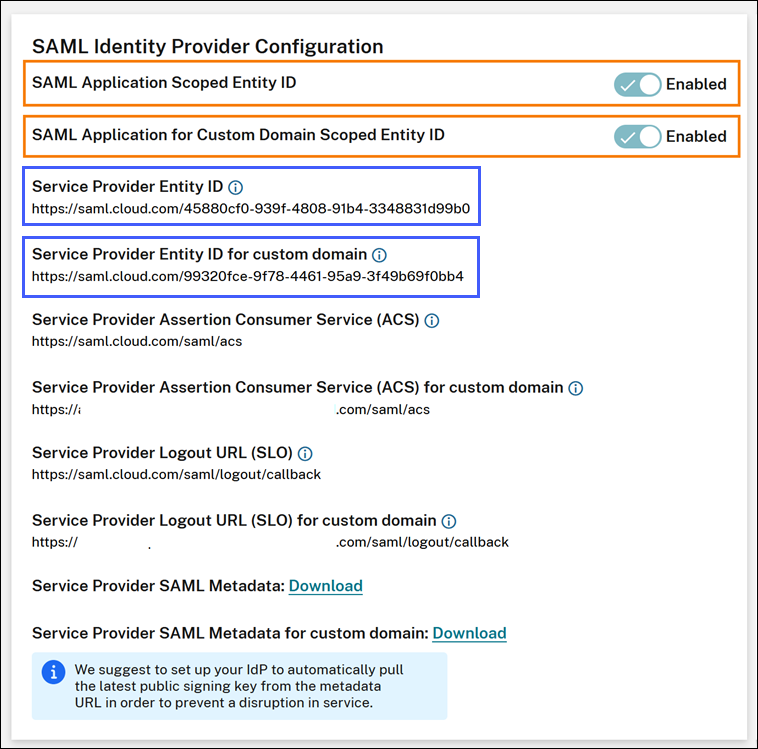

プライマリおよびカスタムWorkspace URL SAMLアプリケーションの両方のSAML構成の表示

スコープ付きSAML接続の構成詳細を表示すると、Citrix CloudはプライマリSAMLアプリケーションとWorkspaceカスタムドメインSAMLアプリケーションの両方のスコープ付きエンティティID設定を表示します。

たとえば、スコープ付きエンティティIDが有効になっている場合、[サービスプロバイダーエンティティID] および [カスタムドメインのサービスプロバイダーエンティティID] フィールドには、Citrix Cloudが生成するスコープ付きエンティティIDが含まれます。

スコープ付きエンティティ ID が無効になっている場合、Service Provider Entity ID および Service Provider Entity ID for custom domain フィールドには汎用エンティティ ID が含まれます。

既存の SAML アプリケーションは、スコープ付きエンティティ ID を既存のエンティティ ID 値に追加することで、SAML プロバイダー内で更新できます。

スコープ付きエンティティ ID を使用した SAML プロバイダー構成

Citrix Cloud でスコープ付きエンティティ ID を使用して SAML 接続を構成した後、スコープ付きエンティティ ID を SAML プロバイダーに追加できます。

このセクションには、Azure AD および PingFederate の構成例が含まれています。

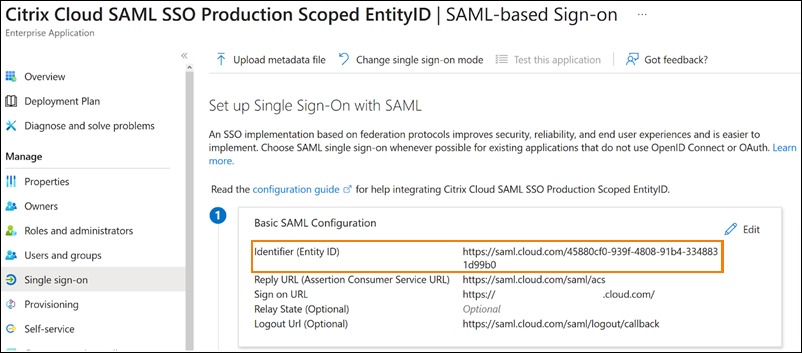

スコープ付きエンティティ ID を使用した Azure AD SAML 構成

この例では、Citrix Cloud のスコープ付きエンティティ ID が Azure AD の Identifier フィールドに入力されています。

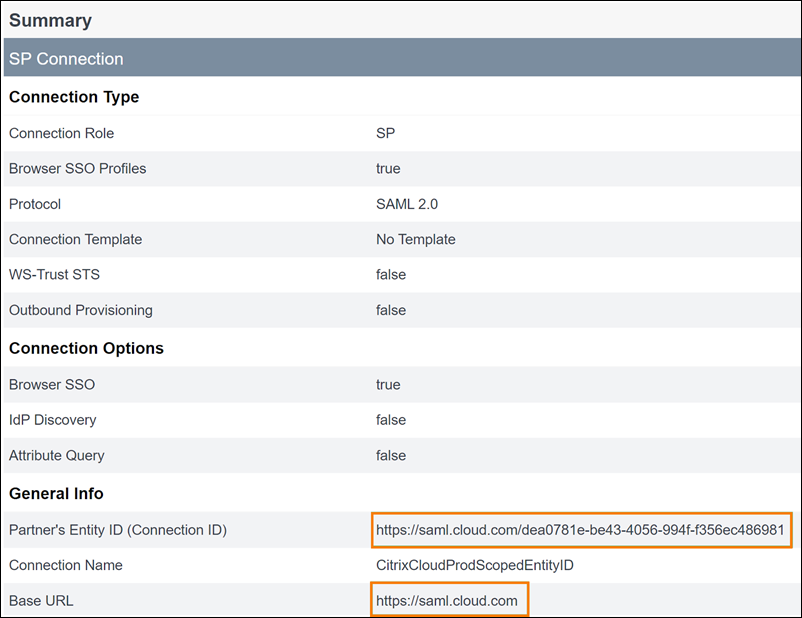

スコープ付きエンティティ ID を使用した PingFederate SAML 構成

この例では、Citrix Cloud のスコープ付きエンティティ ID と汎用エンティティ ID が、それぞれ Partner’s Entity ID フィールドと Base URL フィールドに入力されています。

トラブルシューティング

Citrix では、SAML 構成に関する問題をトラブルシューティングするために、SAML-tracer ブラウザ拡張機能の使用を推奨しています。この拡張機能は、Base64 でエンコードされたリクエストとレスポンスを SAML XML にデコードし、情報を人間が読める形式で表示します。SAML-tracer 拡張機能を使用すると、Citrix Cloud (サービスプロバイダー) が生成して SAML プロバイダー (ID プロバイダー) に送信する SSO および SLO SAML リクエストの両方を調べることができます。この拡張機能は、エンティティ ID スコープ (GUID) が両方のリクエストに含まれているかどうかを示すことができます。

- Web ブラウザの拡張機能パネルから、SAML-tracer 拡張機能をインストールして有効にします。

- SAML サインインおよびサインアウト操作を実行し、SAML-tracer 拡張機能でフロー全体をキャプチャします。

-

SAML SSO リクエストまたは SLO リクエストのいずれかで、次の行を見つけます。

<saml:Issuer xmlns:saml="urn:oasis:names:tc:SAML:2.0:assertion">https://saml.cloud.com/cfee4a86-97a8-49cf-9bb6-fd15ab075b92</saml:Issuer> <!--NeedCopy--> - エンティティ ID が SAML プロバイダーアプリケーションで構成されているエンティティ ID と一致することを確認します。

- スコープ付きエンティティ ID が Issuer フィールドに存在することを確認し、SAML プロバイダーで正しく構成されていることを確認します。

- SAML-tracer の JSON 出力をエクスポートして保存します。Citrix サポートと協力して問題を解決している場合は、出力を Citrix サポートケースにアップロードします。

Azure AD のトラブルシューティング

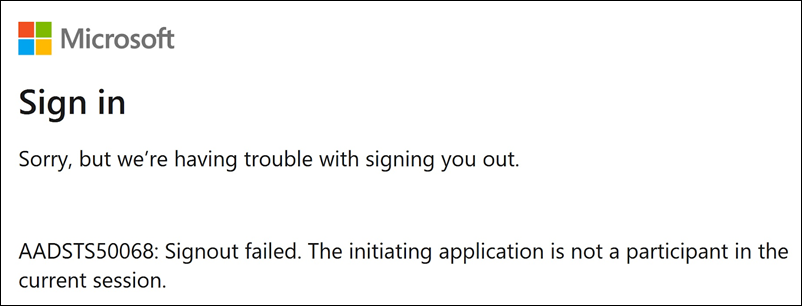

問題: SLO が構成されている場合、Azure AD からのサインアウトが失敗します。Azure AD はユーザーに次のエラーを表示します。

Citrix Cloud の SAML 接続でスコープ付きエンティティ ID が有効になっている場合、スコープ付きエンティティ ID は SSO および SLO リクエストの両方で送信される必要があります。

原因: スコープ付きエンティティは構成されていますが、エンティティ ID が SLO リクエストから欠落しています。SAML-tracer 出力で、スコープ付きエンティティ ID が SLO リクエストに存在することを確認してください。

オンプレミス PingFederate のトラブルシューティング

問題: スコープ付きエンティティ ID 設定を有効にした後、PingFederate へのサインインまたはサインアウトが失敗します。

原因: PingFederate 管理者がスコープ付きエンティティ ID を SP 接続のベース URL に追加しました。

この問題を修正するには、スコープ付きエンティティ ID を Partner’s EntityID フィールドにのみ追加します。スコープ付きエンティティ ID をベース URL に追加すると、SAML エンドポイントが不正な形式になります。Citrix Cloud のベース URL が誤って更新された場合、ベース URL から派生する他のすべての SAML エンドポイント相対 URL はサインインの失敗を引き起こします。

次のエンドポイントは、SAML-tracer 出力に表示される可能性のある、不正な形式の Citrix Cloud SAML エンドポイントの例です。

https://saml.cloud.com/<GUID>/saml/acshttps://saml.cloud.com/<GUID>/saml/logout/callback

次の画像は、誤って構成された PingFederate SAML アプリケーションを示しています。正しく構成されたフィールドは緑色で表示されています。誤って構成されたフィールドは赤色で表示されています。