XenMobile Server 10.11 の新機能

XenMobile Server 10.11 (PDFダウンロード)

Apple Volume Purchase Program から Apple Business Manager (ABM) および Apple School Manager (ASM) への移行

Apple Volume Purchase Program (VPP) を使用している企業および教育機関は、2019年12月1日までにApple Business ManagerまたはApple School ManagerのApps and Booksに移行する必要があります。

XenMobileでVPPアカウントを移行する前に、このAppleサポート記事を参照してください。

組織または学校がVolume Purchase Program (VPP) のみを使用している場合は、ABM/ASMに登録し、既存のVPP購入者を新しいABM/ASMアカウントに招待できます。ASMの場合はhttps://school.apple.comに移動します。ABMの場合はhttps://business.apple.comに移動します。

XenMobile®でVolume Purchase (旧VPP) アカウントを更新するには:

-

XenMobileコンソールで、右上隅にある歯車アイコンをクリックします。設定ページが表示されます。

-

Volume Purchaseをクリックします。Volume Purchase構成ページが表示されます。

-

ABMまたはASMアカウントに、以前のVPPアカウントと同じアプリ構成があることを確認します。

-

ABMまたはASMポータルで、更新されたトークンをダウンロードします。

-

XenMobileコンソールで、次の操作を行います:

-

その場所の更新されたトークン情報で、既存のVolume Purchaseアカウントを編集します。

-

ABMまたはASMの資格情報を編集します。サフィックスは変更しないでください。

-

保存を2回クリックします。

-

iOS 13の追加サポート

重要:

iOS 12以降へのデバイスアップグレードに備えるには: iOS用VPNデバイスポリシーのCitrix VPN接続タイプはiOS 12以降をサポートしていません。VPNデバイスポリシーを削除し、Citrix SSO接続タイプでVPNデバイスポリシーを作成します。

VPNデバイスポリシーを削除した後も、Citrix VPN接続は以前に展開されたデバイスで動作し続けます。新しいVPNデバイスポリシー構成は、ユーザー登録時にXenMobile Server 10.11で有効になります。

XenMobile Serverは、iOS 13にアップグレードされたデバイスをサポートします。アップグレードはユーザーに次のように影響します:

-

登録中、いくつかの新しいiOSセットアップアシスタントオプション画面が表示されます。AppleはiOS 13に新しいiOSセットアップアシスタントオプション画面を追加しました。新しいオプションは、このバージョンの設定 > Apple Device Enrollment Program (DEP)ページには含まれていません。その結果、XenMobile Serverでこれらの画面をスキップするように構成することはできません。これらのページは、iOS 13デバイスのユーザーに表示されます。

-

以前のバージョンのiOSでは監視対象または非監視対象デバイスで利用可能であった一部の制限デバイスポリシー設定は、iOS 13以降では監視対象デバイスでのみ利用可能です。現在のXenMobile Serverコンソールのツールヒントは、これらの設定がiOS 13以降の監視対象デバイス専用であることをまだ示していません。

- ハードウェアコントロールを許可:

- FaceTime

- アプリのインストール

- アプリを許可:

- iTunes Store

- Safari

- Safari > 自動入力

- ネットワーク - iCloudアクションを許可:

- iCloud書類とデータ

- 監視対象デバイスのみの設定 - 許可:

- Game Center > 友達を追加

- Game Center > マルチプレイヤーゲーム

- メディアコンテンツ - 許可:

- 露骨な表現の音楽、ポッドキャスト、iTunes Uコンテンツ

- ハードウェアコントロールを許可:

これらの制限は次のように適用されます:

- iOS 12 (またはそれ以前) のデバイスがXenMobile Serverにすでに登録されており、その後iOS 13にアップグレードされた場合、上記の制限は、非監視対象デバイスと監視対象デバイスに適用されます。

- 非監視対象のiOS 13以降のデバイスがXenMobile Serverに登録された場合、上記の制限は監視対象デバイスにのみ適用されます。

- 監視対象のiOS 13以降のデバイスがXenMobile Serverに登録された場合、上記の制限は監視対象デバイスにのみ適用されます。

iOS 13およびmacOS 15における信頼された証明書の要件

AppleはTLSサーバー証明書に関する新しい要件を設けています。すべての証明書が新しいAppleの要件に準拠していることを確認してください。Appleの公開情報https://support.apple.com/en-us/HT210176を参照してください。証明書の管理については、「XenMobileでの証明書のアップロード」を参照してください。

GCMからFCMへのアップグレード

2018年4月10日以降、GoogleはGoogle Cloud Messaging (GCM) を非推奨にしました。Googleは2019年5月29日にGCMサーバーおよびクライアントAPIを削除しました。

重要な要件:

- XenMobile Serverの最新バージョンにアップグレードします。

- Secure Hubの最新バージョンにアップグレードします。

Googleは、FCMで利用可能な新機能を利用するために、すぐにFirebase Cloud Messaging (FCM) にアップグレードすることを推奨しています。Googleからの情報については、https://developers.google.com/cloud-messaging/faqおよびhttps://firebase.googleblog.com/2018/04/time-to-upgrade-from-gcm-to-fcm.htmlを参照してください。

Androidデバイスへのプッシュ通知のサポートを継続するには: XenMobile ServerでGCMを使用している場合は、FCMに移行します。次に、Firebase Cloud Messagingコンソールから入手できる新しいFCMキーでXenMobile Serverを更新します。

次の手順は、信頼された証明書を使用する場合の登録ワークフローを反映しています。

アップグレード手順:

- Googleからの情報に従って、GCMからFCMにアップグレードします。

- Firebase Cloud Messagingコンソールで、新しいFCMキーをコピーします。次の手順で必要になります。

- XenMobile Serverコンソールで、設定 > Firebase Cloud Messagingに移動し、設定を構成します。

デバイスは、次回XenMobile Serverにチェックインしてポリシーを更新するときにFCMに切り替わります。Secure Hubにポリシーを強制的に更新させるには: Secure Hubで、環境設定 > デバイス情報に移動し、ポリシーの更新をタップします。 FCMの構成の詳細については、「Firebase Cloud Messaging」を参照してください。

XenMobile 10.11 (オンプレミス) へのアップグレード前

一部のシステム要件が変更されました。詳細については、「システム要件と互換性」および「XenMobileの互換性」を参照してください。

-

XenMobile Server 10.11の最新バージョンに更新する前に、Citrix License Serverを11.15以降に更新します。

XenMobileの最新バージョンには、Citrix License Server 11.15 (最小バージョン) が必要です。

注:

プレビュー版で独自のライセンスを使用する場合、XenMobile 10.11のCustomer Success Services日付 (旧Subscription Advantage日付) は2019年4月9日であることに注意してください。CitrixライセンスのCustomer Success Services日付は、この日付よりも後である必要があります。

License Serverでライセンスの横に日付を表示できます。XenMobileの最新バージョンを古いLicense Server環境に接続すると、接続チェックが失敗し、License Serverを構成できません。

ライセンスの日付を更新するには、Citrixポータルから最新のライセンスファイルをダウンロードし、そのファイルをLicensing Serverにアップロードします。詳細については、「Customer Success Services」を参照してください。

-

クラスター環境の場合: iOS 11以降を実行しているデバイスへのiOSポリシーおよびアプリの展開には、次の要件があります。Citrix GatewayがSSL永続性のために構成されている場合、すべてのXenMobile Serverノードでポート80を開く必要があります。

-

アップグレードするXenMobile Serverを実行している仮想マシンのRAMが4 GB未満の場合、RAMを少なくとも4 GBに増やします。本番環境での推奨最小RAMは8 GBであることに注意してください。

-

推奨事項: XenMobileの更新をインストールする前に、VMの機能を使用してシステムのスナップショットを作成します。また、システム構成データベースをバックアップします。アップグレード中に問題が発生した場合でも、完全なバックアップがあれば回復できます。

アップグレード

XenMobile 10.10.xまたは10.9.xからXenMobile 10.11に直接アップグレードできます。アップグレードを行うには、利用可能な最新のバイナリをダウンロードしてください:https://www.citrix.com/downloadsにアクセスします。Citrix Endpoint Management (およびCitrix XenMobile Server) > XenMobile Server (オンプレミス) > 製品ソフトウェア > XenMobile Server 10に移動します。ハイパーバイザー用のXenMobile Serverソフトウェアのタイルで、ファイルのダウンロードをクリックします。

アップグレードをアップロードするには、XenMobileコンソールのリリース管理ページを使用します。詳細については、「リリース管理ページを使用したアップグレード」を参照してください。

アップグレード後

XenMobile 10.11 (オンプレミス) にアップグレードした後:

送信接続に関連する機能が動作しなくなり、接続構成を変更していない場合、XenMobile Serverログで次のようなエラーを確認してください: 「VPPサーバーに接続できません: ホスト名 ‘192.0.2.0’ がピアから提供された証明書のサブジェクトと一致しません」。

証明書検証エラーは、XenMobile Serverでホスト名検証を無効にする必要があることを示しています。デフォルトでは、Microsoft PKIサーバーを除く送信接続でホスト名検証が有効になっています。ホスト名検証によって展開が中断される場合は、サーバープロパティdisable.hostname.verificationをtrueに変更します。このプロパティのデフォルト値はfalseです。

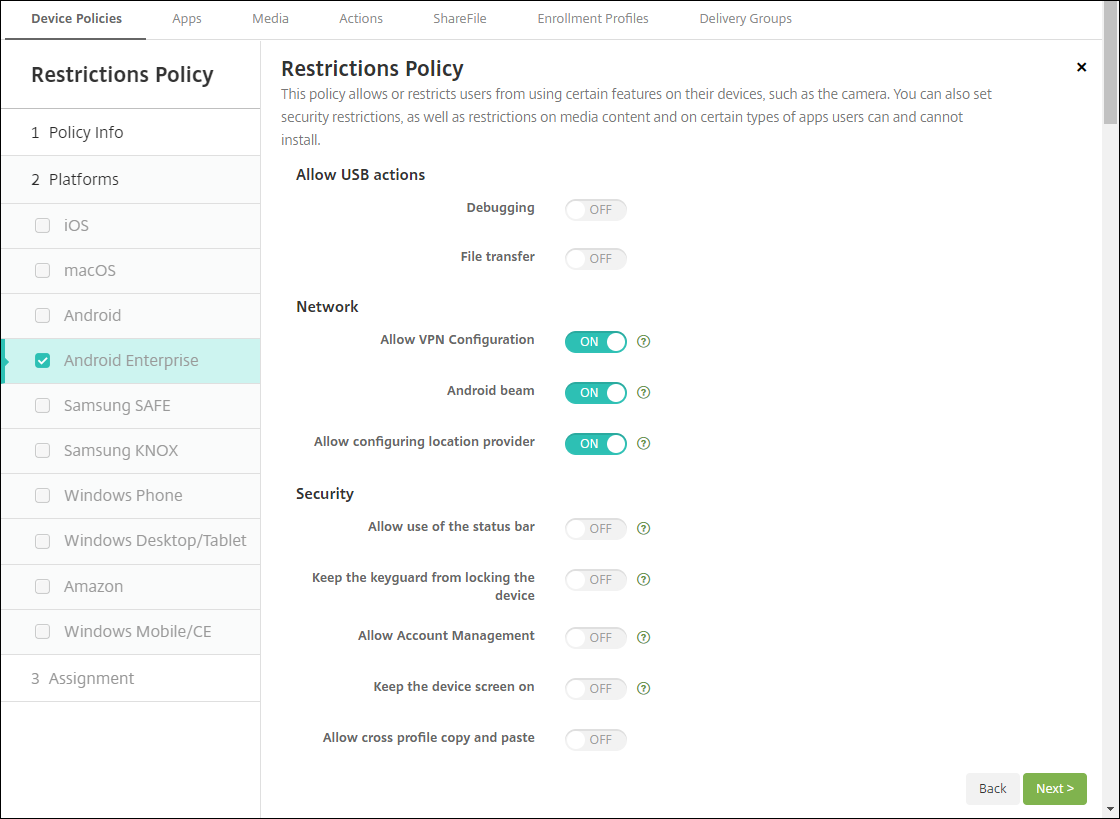

Android Enterpriseデバイス向けの新規および更新されたデバイスポリシー設定

Samsung KnoxとAndroid Enterpriseのポリシー統合。 Samsung Knox 3.0以降およびAndroid 8.0以降を実行しているAndroid Enterpriseデバイスの場合、KnoxとAndroid Enterpriseは統合されたデバイスおよびプロファイル管理ソリューションに結合されます。 以下のデバイスポリシーのAndroid EnterpriseページでKnox設定を構成します。

- OS更新デバイスポリシー。 Samsung Enterprise FOTA更新の設定が含まれます。

- パスコードデバイスポリシー。

- Samsung MDMライセンスキーデバイスポリシー。 Knoxライセンスキーを構成します。

- 制限デバイスポリシー設定。

Android Enterprise向けアプリインベントリデバイスポリシー。 管理対象デバイス上のAndroid Enterpriseアプリのインベントリを収集できるようになりました。アプリインベントリデバイスポリシーを参照してください。

管理対象Google Playストア内のすべてのGoogle Playアプリへのアクセス。 管理対象Google Playストア内のすべてのアプリへのアクセスサーバープロパティにより、公開Google Playストアのすべてのアプリが管理対象Google Playストアからアクセス可能になります。このプロパティをtrueに設定すると、すべてのAndroid Enterpriseユーザーが公開Google Playストアアプリを利用できるようになります。管理者は、制限デバイスポリシーを使用して、これらのアプリへのアクセスを制御できます。

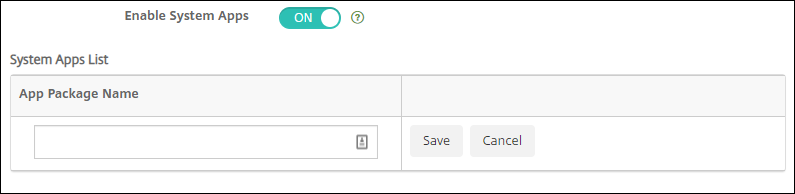

Android Enterpriseデバイスでのシステムアプリの有効化。 ユーザーがAndroid Enterpriseの仕事用プロファイルモードまたは完全管理モードでプリインストールされたシステムアプリを実行できるようにするには、制限デバイスポリシーを構成します。この構成により、ユーザーはカメラ、ギャラリーなどのデフォルトのデバイスアプリにアクセスできるようになります。特定のアプリへのアクセスを制限するには、Android Enterpriseアプリ権限デバイスポリシーを使用してアプリの権限を設定します。

Android Enterprise専用デバイスのサポート。 XenMobileは、以前は企業所有シングルユース(COSU)デバイスと呼ばれていた専用デバイスの管理をサポートするようになりました。

専用のAndroid Enterpriseデバイスは、単一のユースケースを満たすために特化した完全に管理されたデバイスです。これらのデバイスは、このユースケースに必要なタスクを実行するために必要な1つのアプリまたは少数のアプリに制限されます。また、ユーザーが他のアプリを有効にしたり、デバイスで他の操作を行ったりすることを防ぎます。

Android Enterpriseデバイスのプロビジョニングについては、専用Android Enterpriseデバイスのプロビジョニングを参照してください。

ポリシー名の変更。 Googleの用語に合わせるため、Android Enterpriseアプリ制限デバイスポリシーは、管理対象構成デバイスポリシーと呼ばれるようになりました。管理対象構成デバイスポリシーを参照してください。

Android Enterpriseのパスワードのロックとリセット

XenMobileは、Android Enterpriseデバイス向けのパスワードのロックとリセットのセキュリティアクションをサポートするようになりました。これらのデバイスは、Android 8.0以降を実行する仕事用プロファイルモードで登録されている必要があります。

- 送信されたパスコードは仕事用プロファイルをロックします。デバイスはロックされません。

- パスコードが送信されない場合、または送信されたパスコードがパスコード要件を満たさない場合:

- 仕事用プロファイルにパスコードがまだ設定されていない場合、デバイスはロックされます。

- 仕事用プロファイルにパスコードがすでに設定されている場合、仕事用プロファイルはロックされますが、デバイスはロックされません。

パスワードのロックとリセットのセキュリティアクションの詳細については、セキュリティアクションを参照してください。

iOSまたはmacOS向けの新しい制限デバイスポリシー設定

- 管理対象外アプリによる管理対象連絡先の読み取り: オプション。管理対象外アプリでの管理対象アプリからのドキュメントが無効になっている場合にのみ利用可能です。このポリシーが有効になっている場合、管理対象外アプリは管理対象アカウントの連絡先からデータを読み取ることができます。デフォルトはオフです。iOS 12以降で利用可能です。

- 管理対象アプリによる管理対象外連絡先への書き込み: オプション。有効になっている場合、管理対象アプリが管理対象外アカウントの連絡先に連絡先を書き込むことを許可します。管理対象外アプリでの管理対象アプリからのドキュメントが有効になっている場合、この制限は効果がありません。デフォルトはオフです。iOS 12以降で利用可能です。

- パスワードの自動入力: オプション。無効になっている場合、ユーザーはパスワードの自動入力または自動強力パスワード機能を使用できません。デフォルトはオンです。iOS 12およびmacOS 10.14以降で利用可能です。

- パスワード近接要求: オプション。無効になっている場合、ユーザーのデバイスは近くのデバイスからパスワードを要求しません。デフォルトはオンです。iOS 12およびmacOS 10.14以降で利用可能です。

- パスワード共有: オプション。無効になっている場合、ユーザーはAirDropパスワード機能を使用してパスワードを共有できません。デフォルトはオンです。iOS 12およびmacOS 10.14以降で利用可能です。

- 日付と時刻の自動設定の強制: 監視対象。有効になっている場合、ユーザーは一般 > 日付と時刻 > 自動設定オプションを無効にできません。デフォルトはオフです。iOS 12以降で利用可能です。

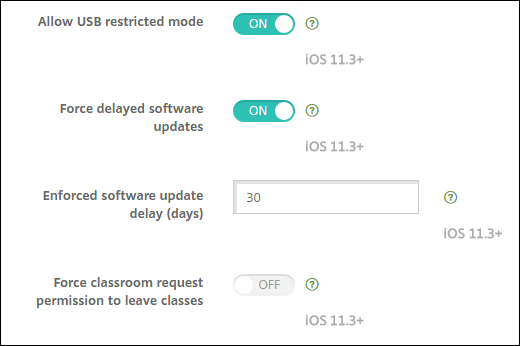

- USB制限モードの許可: 監視対象デバイスでのみ利用可能です。オフに設定されている場合、デバイスはロックされている間でも常にUSBアクセサリに接続できます。デフォルトはオンです。iOS 11.3以降で利用可能です。

- ソフトウェア更新の遅延の強制: 監視対象デバイスでのみ利用可能です。オンに設定されている場合、ソフトウェア更新のユーザーへの表示を遅延させます。この制限が適用されている場合、ユーザーはソフトウェア更新のリリース日から指定された日数が経過するまでソフトウェア更新を表示しません。デフォルトはオフです。iOS 11.3およびmacOS 10.13.4以降で利用可能です。

- 強制ソフトウェア更新遅延(日数): 監視対象デバイスでのみ利用可能です。この制限により、管理者はデバイスでのソフトウェア更新を遅延させる期間を設定できます。最大は90日で、デフォルト値は30です。iOS 11.3およびmacOS 10.13.4以降で利用可能です。

- クラスを離れるためのClassroom要求許可の強制: 監視対象デバイスでのみ利用可能です。オンに設定されている場合、Classroomで管理対象外のコースに登録されている生徒は、コースを離れようとするときに教師に許可を要求する必要があります。デフォルトはオフです。iOS 11.3以降で利用可能です。

制限デバイスポリシーを参照してください。

iOSまたはmacOS向けのExchangeデバイスポリシーの更新

iOS 12以降のS/MIME Exchange署名および暗号化設定の追加。 Exchangeデバイスポリシーに、S/MIME署名と暗号化を構成する設定が含まれるようになりました。

S/MIME署名の場合:

- 署名ID資格情報: 使用する署名資格情報を選択します。

- S/MIME署名のユーザーによる上書き可能: オンに設定されている場合、ユーザーはデバイスの設定でS/MIME署名をオン/オフできます。デフォルトはオフです。

- S/MIME署名証明書UUIDのユーザーによる上書き可能: オンに設定されている場合、ユーザーはデバイスの設定で、使用する署名資格情報を選択できます。デフォルトはオフです。

S/MIME暗号化の場合:

- 暗号化ID資格情報: 使用する暗号化資格情報を選択します。

- メッセージごとのS/MIME切り替えの有効化: オンに設定されている場合、ユーザーが作成する各メッセージのS/MIME暗号化をオン/オフするオプションが表示されます。デフォルトはオフです。

- S/MIMEデフォルト暗号化のユーザーによる上書き可能: オンに設定されている場合、ユーザーはデバイスの設定で、S/MIMEをデフォルトでオンにするかどうかを選択できます。デフォルトはオフです。

- S/MIME暗号化証明書UUIDのユーザーによる上書き可能: オンに設定されている場合、ユーザーはデバイスの設定でS/MIME暗号化IDと暗号化をオン/オフできます。デフォルトはオフです。

iOS 12以降のExchange OAuth設定。 Exchangeとの接続をOAuth認証を使用するように構成できるようになりました。

macOS 10.14以降のExchange OAuth設定。 Exchangeとの接続をOAuth認証を使用するように構成できるようになりました。OAuthを使用した認証の場合、AutoDiscoveryを使用しないセットアップのサインインURLを指定できます。

Exchangeデバイスポリシーを参照してください。

iOS向けのメールデバイスポリシーの更新

iOS 12以降のS/MIME Exchange署名および暗号化設定の追加。 メールデバイスポリシーに、S/MIME署名と暗号化を構成する設定が追加されました。

S/MIME署名の場合:

-

S/MIME署名の有効化: このアカウントがS/MIME署名をサポートするかどうかを選択します。デフォルトはオンです。オンに設定すると、以下のフィールドが表示されます。

- S/MIME署名のユーザーによる上書き可能: オンに設定されている場合、ユーザーはデバイスの設定でS/MIME署名をオン/オフできます。デフォルトはオフです。このオプションはiOS 12.0以降に適用されます。

- S/MIME署名証明書UUIDのユーザーによる上書き可能: オンに設定されている場合、ユーザーはデバイスの設定で、使用する署名資格情報を選択できます。デフォルトはオフです。このオプションはiOS 12.0以降に適用されます。

S/MIME暗号化の場合:

-

S/MIME暗号化の有効化: このアカウントがS/MIME暗号化をサポートするかどうかを選択します。デフォルトはオフです。オンに設定すると、以下のフィールドが表示されます。

- メッセージごとのS/MIME切り替えの有効化: オンに設定されている場合、ユーザーが作成する各メッセージのS/MIME暗号化をオン/オフするオプションが表示されます。デフォルトはオフです。

- S/MIMEデフォルト暗号化のユーザーによる上書き可能: オンに設定されている場合、ユーザーはデバイスの設定で、S/MIMEをデフォルトでオンにするかどうかを選択できます。デフォルトはオフです。このオプションはiOS 12.0以降に適用されます。

- S/MIME暗号化証明書UUIDのユーザーによる上書き可能: オンに設定されている場合、ユーザーはデバイスの設定でS/MIME暗号化IDと暗号化をオン/オフできます。デフォルトはオフです。このオプションはiOS 12.0以降に適用されます。

メールデバイスポリシーを参照してください。

iOS向けのアプリ通知デバイスポリシーの更新

以下のアプリ通知設定はiOS 12以降で利用可能です。

- CarPlayに表示: オンの場合、通知はApple CarPlayに表示されます。デフォルトはオンです。

- 重大なアラートの有効化: オンの場合、アプリは通知を、おやすみモードと着信音設定を無視する重大な通知としてマークできます。デフォルトはオフです。

アプリ通知デバイスポリシーを参照してください。

Apple Educationで使用される共有iPadのサポート

XenMobileとApple Education機能の統合により、共有iPadがサポートされるようになりました。教室内の複数の生徒が、1人または複数の教師によって教えられる異なる科目のためにiPadを共有できます。

管理者または教師が共有iPadを登録し、デバイスポリシー、アプリ、メディアをデバイスに展開します。その後、生徒は管理対象のApple ID資格情報を提供して共有iPadにサインインします。以前に教育構成ポリシーを生徒に展開していた場合、生徒は共有デバイスに「その他のユーザー」としてサインインする必要がなくなります。

共有iPadの前提条件:

- iPad Pro、iPad第5世代、iPad Air 2以降、およびiPad mini 4以降のいずれか

- 32 GB以上のストレージ

- 監視対象

詳細については、共有iPadの構成を参照してください。

ロールベースのアクセス制御(RBAC)権限の変更

RBAC権限「ローカルユーザーの追加/削除」は、「ローカルユーザーの追加」と「ローカルユーザーの削除」の2つの権限に分割されました。

詳細については、RBACによるロールの構成を参照してください。

この記事の概要

- Apple Volume Purchase Program から Apple Business Manager (ABM) および Apple School Manager (ASM) への移行

- iOS 13の追加サポート

- iOS 13およびmacOS 15における信頼された証明書の要件

- GCMからFCMへのアップグレード

- XenMobile 10.11 (オンプレミス) へのアップグレード前

- アップグレード

- アップグレード後

- Android Enterpriseデバイス向けの新規および更新されたデバイスポリシー設定

- Android Enterpriseのパスワードのロックとリセット

- iOSまたはmacOS向けの新しい制限デバイスポリシー設定

- iOSまたはmacOS向けのExchangeデバイスポリシーの更新

- iOS向けのメールデバイスポリシーの更新

- iOS向けのアプリ通知デバイスポリシーの更新

- Apple Educationで使用される共有iPadのサポート

- ロールベースのアクセス制御(RBAC)権限の変更