Transport Layer Security (TLS)

La configuración de un sitio de XenApp o XenDesktop para que use el protocolo Transport Layer Security (TLS) incluye los siguientes procedimientos:

-

Obtener, instalar y registrar un certificado de servidor en todos los Delivery Controllers y configurar un puerto con el certificado TLS. Para obtener más información, consulte Instalar certificados de servidor TLS en los Controllers.

Si lo quiere, puede cambiar los puertos que Controller utiliza para escuchar el tráfico HTTP y HTTPS.

-

Habilite las conexiones TLS entre los usuarios y los agentes VDA (Virtual Delivery Agent) completando las siguientes tareas:

- Configure TLS en las máquinas donde los VDA están instalados. (para mayor comodidad, las siguientes referencias a máquinas donde haya agentes VDA instalados se denominarán simplemente “agentes VDA”). Puede usar un script de PowerShell suministrado por Citrix o configurarlo manualmente. Para obtener más información, consulte Acerca de los parámetros de TLS en los VDA. Para obtener más información, consulte Configurar TLS en un VDA mediante el script de PowerShell y Configurar TLS manualmente en un VDA.

- Configure TLS en los grupos de entrega que contienen los VDA mediante la ejecución de un conjunto de cmdlets de PowerShell en Studio. Para obtener más información, consulte Configuración de TLS en los grupos de entrega.

Requisitos y consideraciones:

- El hecho de habilitar conexiones TLS entre los usuarios y los VDA solo es válido para los sitios de XenApp 7.6 y XenDesktop 7.6 y versiones posteriores compatibles.

- Configure TLS en los grupos de entrega y en los VDA después de instalar los componentes, crear un sitio, crear catálogos de máquinas y crear grupos de entrega.

- Para configurar TLS en los grupos de entrega, debe tener permiso para cambiar las reglas de acceso de Controllers; los administradores totales tienen este permiso.

- Para configurar TLS en los VDA, debe ser un administrador Windows en la máquina donde está instalado el VDA.

- Si tiene pensado configurar TLS en los VDA que se han actualizado desde versiones más antiguas, desinstale cualquier software de traspaso SSL que haya en esas máquinas antes de actualizarlas.

- El script de PowerShell configura el protocolo TLS en agentes VDA estáticos, no lo configura en VDA agrupados y aprovisionados por Machine Creation Services o Provisioning Services, en los que la imagen de las máquinas se restablece con cada reinicio.

Advertencia:

Para las tareas que impliquen modificar el Registro de Windows, tenga cuidado: si se modifica de forma incorrecta, pueden producirse problemas graves que obliguen a reinstalar el sistema operativo. Citrix no puede garantizar que los problemas derivados de la utilización inadecuada del Editor del Registro puedan resolverse. Si utiliza el Editor del Registro, será bajo su propia responsabilidad. Haga una copia de seguridad del Registro antes de modificarlo.

Para obtener información acerca de la habilitación de TLS para la base de datos del sitio, consulte CTX137556.

Nota:

Si TLS y UDT están habilitados en el VDA:

- Para el acceso directo al VDA, Citrix Receiver utiliza siempre TLS sobre TCP (no UDP y UDT).

- Para acceder indirectamente al VDA mediante NetScaler Gateway, Citrix Receiver usa el protocolo DTLS sobre UDP para la comunicación con NetScaler Gateway. Para la comunicación entre NetScaler Gateway y el VDA, se utiliza UDP sin DTLS. Se utiliza UDT.

Instalar certificados de servidor TLS en los Controllers

Para HTTPS, XML Service admite las funciones de TLS cuando se usan certificados de servidor, no cuando se usan certificados de cliente. En esta sección, se describe la adquisición e instalación de certificados TLS en Delivery Controllers. Los mismos pasos se pueden aplicar a Cloud Connectors para cifrar el tráfico STA y XML.

Aunque hay varios tipos diferentes de entidades de certificación y métodos para solicitar certificados de ellas, en este artículo se describe la entidad emisora de certificados de Microsoft. La entidad de certificación de Microsoft debe tener una plantilla de certificado publicada con el propósito Autenticación de servidor.

Si la entidad de certificación de Microsoft está integrada en un dominio de Active Directory o en el bosque de confianza al que están unidos los Delivery Controllers, se puede adquirir un certificado desde el asistente para inscripción de certificados del complemento MMC Certificados.

Solicitar e instalar un certificado

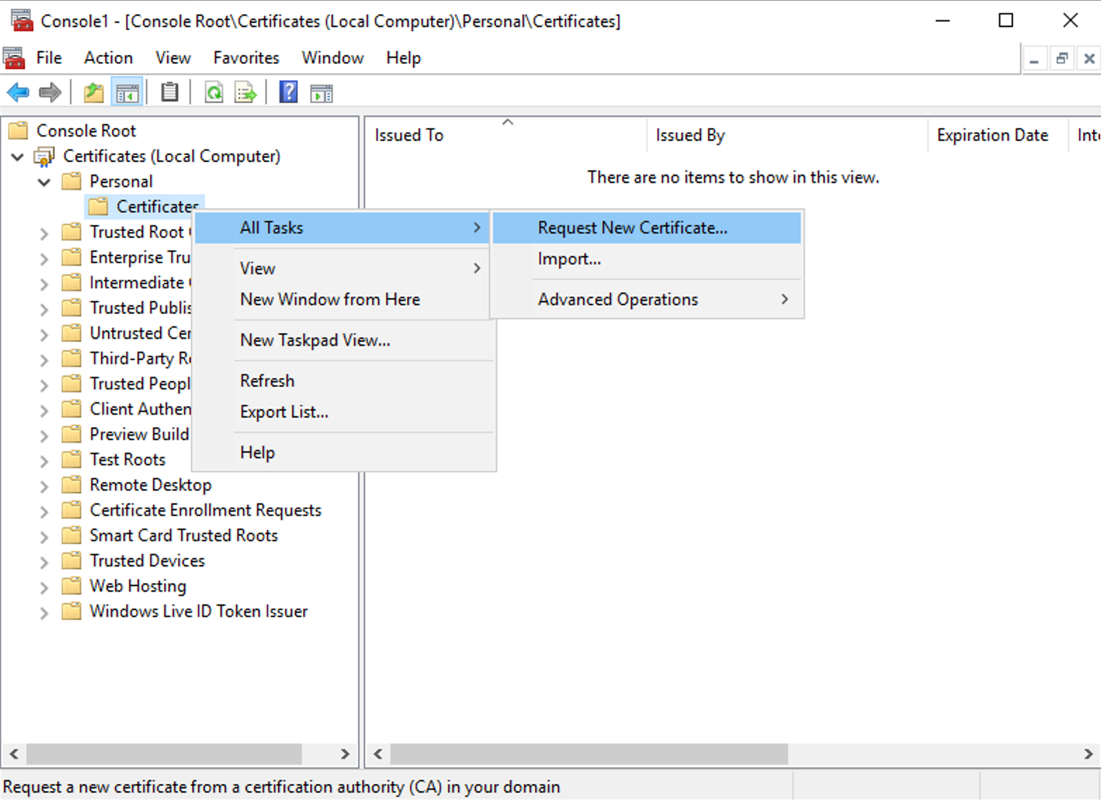

- En el Delivery Controller, abra la consola de MMC y agregue el complemento Certificados. Cuando se le solicite, seleccione Cuenta de equipo.

-

Expanda Personal > Certificados y, a continuación, utilice la opción de menú contextual Todas las tareas > Solicitar un nuevo certificado.

- Haga clic en Siguiente para comenzar y en Siguiente para confirmar que va a adquirir el certificado de inscripción en Active Directory.

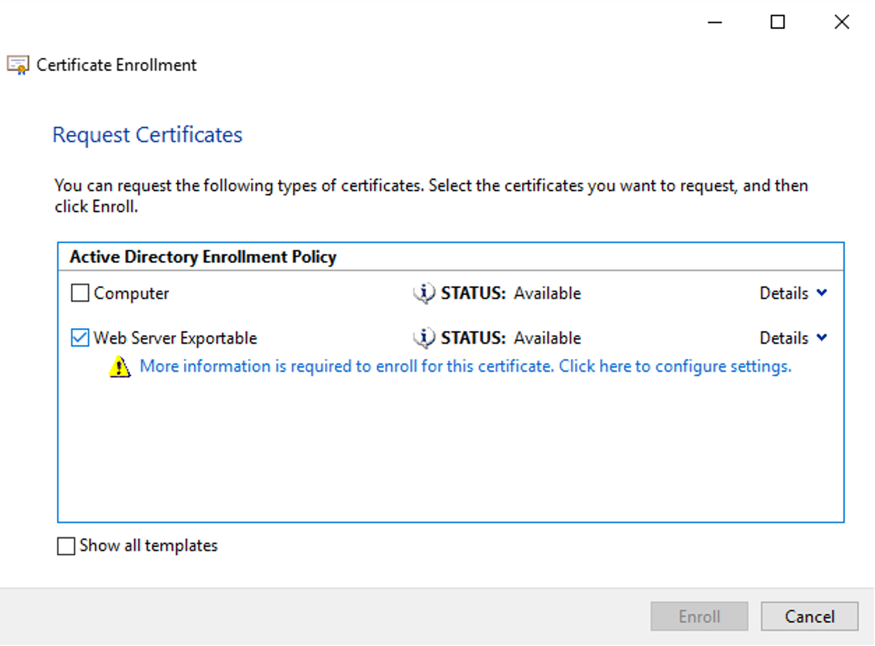

-

Seleccione la plantilla para Certificado de autenticación de servidor. Si la plantilla se ha configurado para proporcionar automáticamente los valores para Asunto, puede hacer clic en Inscribir sin proporcionar más datos.

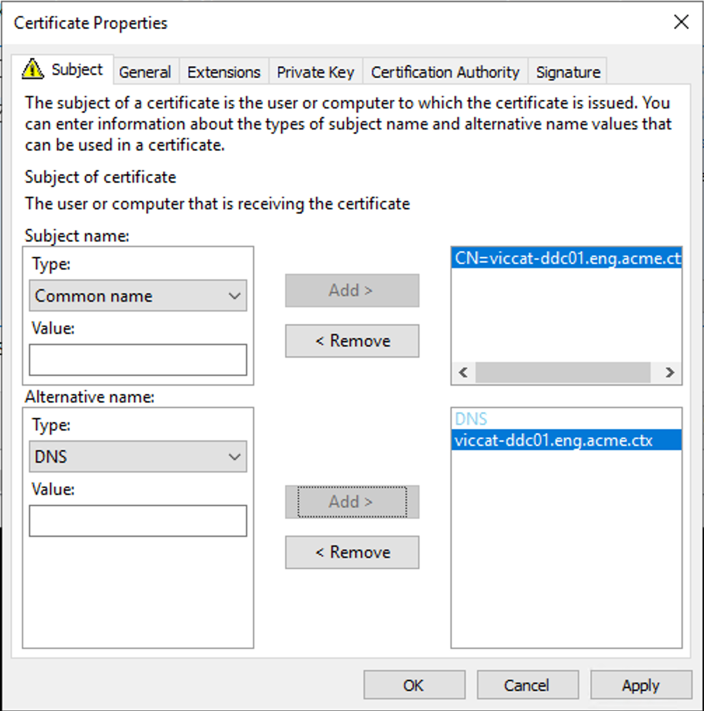

-

Para proporcionar más detalles para la plantilla de certificado, haga clic en el botón de flecha Detalles y configure lo siguiente:

Nombre del asunto: Seleccione Nombre común y agregue el FQDN del Delivery Controller.

Nombre alternativo: Seleccione DNS y agregue el FQDN del Delivery Controller.

Configurar el puerto de escucha SSL/TLS

- Abra una ventana de comandos de PowerShell como administrador de la máquina.

-

Ejecute los siguientes comandos para obtener el GUID de aplicación de Broker Service:

New-PSDrive -Name HKCR -PSProvider Registry -Root HKEY_CLASSES_ROOT $Service_Guid = Get-ChildItem HKCR:\Installer\Products -Recurse -Ea 0 | Where-Object { $key = $\_; $\_.GetValueNames() | ForEach-Object { $key.GetValue($\_) } | Where-Object { $\_ -like 'Citrix Broker Service' } } | Select-Object Name $Service_Guid.Name -match "[A-Z0-9]*$" $Guid = $Matches[0] [GUID]$Formatted_Guid = $Guid Remove-PSDrive -Name HKCR Write-Host "Broker Service Application GUID: $($Formatted_Guid)" -ForegroundColor Yellow <!--NeedCopy--> -

Ejecute los siguientes comandos en la misma ventana de PowerShell para obtener la huella digital del certificado que instaló anteriormente:

$HostName = ([System.Net.Dns]::GetHostByName(($env:computerName))).Hostname $Thumbprint = (Get-ChildItem -Path Cert:\LocalMachine\My | Where-Object {$_.Subject -match ("CN=" + $HostName)}).Thumbprint -join ';' Write-Host -Object "Certificate Thumbprint for $($HostName): $($Thumbprint)" -Foreground Yellow <!--NeedCopy--> -

Ejecute los siguientes comandos en la misma ventana de PowerShell para configurar el puerto SSL/TLS de Broker Service y usar el certificado para el cifrado:

$IPV4_Address = Test-Connection -ComputerName $HostName -Count 1 | Select-Object -ExpandProperty IPV4Address $IPPort = "$($IPV4_Address):443" $SSLxml = "http add sslcert ipport=$IPPort certhash=$Thumbprint appid={$Formatted_Guid}" $SSLxml | netsh . netsh http show sslcert <!--NeedCopy-->

Cuando se configura correctamente, el resultado del último comando .netsh http show sslcert muestra que el agente de escucha utiliza el IP:port correcto y que Application ID es el GUID de aplicación de Broker Service.

Si los servidores confían en el certificado instalado en los Delivery Controllers, ahora puede configurar los vínculos de Delivery Controllers de StoreFront y Citrix Gateway STA para que utilicen HTTPS, en lugar de HTTP.

La lista ordenada de conjuntos de cifrado debe incluir los conjuntos de cifrado TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 o TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 (o ambos). Estos conjuntos de cifrado deben preceder a cualquier conjunto de cifrado TLS_DHE_.

Nota:

Windows Server 2012 no admite los conjuntos de cifrado de GCM

TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384niTLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256.

- Desde el editor de directivas de grupo de Microsoft, vaya a Configuración del equipo > Plantillas administrativas > Red > Opciones de configuración SSL.

- Modifique la directiva Orden de conjuntos de cifrado SSL. De manera predeterminada, esta directiva está establecida en No configurada. Habilite esta directiva.

- Ordene los conjuntos de cifrado; quite aquellos conjuntos que no quiera usar.

TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 o TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 deben preceder a cualquier conjunto de cifrado TLS_DHE_.

En Microsoft MSDN, también puede consultar Prioritizing Schannel Cipher Suites.

Cambiar puertos HTTP o HTTPS

De forma predeterminada, el XML Service en el Controller escucha en los puertos 80 para el tráfico HTTP y 443 para el tráfico HTTPS. Aunque se pueden utilizar otros puertos distintos de los predeterminados, tenga en cuenta los riesgos de seguridad que implica la exposición de un Controller a redes que no son de confianza. Antes que cambiar los valores predeterminados, es preferible implementar un servidor de StoreFront independiente.

Para cambiar los puertos HTTP o HTTPS predeterminados que usa el Controller, ejecute el comando siguiente en Studio:

BrokerService.exe -WIPORT http-port -WISSLPORT https-port

puerto http es el número de puerto para el tráfico HTTP y puerto https es el número de puerto para el tráfico HTTPS.

Después de cambiar de un puerto, Studio puede mostrar un mensaje acerca de la actualización y la compatibilidad de licencias. Para resolver el problema, vuelva a registrar las instancias de servicio mediante esta secuencia de cmdlet de PowerShell:

Get-ConfigRegisteredServiceInstance -ServiceType Broker -Binding XML_HTTPS

|Unregister-ConfigRegisteredServiceInstance

Get-BrokerServiceInstance

|where Binding -eq “XML_HTTPS”|Register-ConfigServiceInstance

Solo aplicar el tráfico HTTPS

Si quiere que XML Service ignore el tráfico HTTP, cree el siguiente parámetro de Registro en HKLM\Software\Citrix\DesktopServer\ en el Controller y reinicie el Broker Service.

Para ignorar el tráfico HTTP, cree DWORD XmlServicesEnableNonSsl y dele el valor 0.

Se puede crear el valor DWORD de Registro correspondiente para ignorar el tráfico HTTPS: DWORD XmlServicesEnableSsl. Compruebe que no está establecido en 0.

Parámetros de TLS en agentes VDA

Un grupo de entrega no puede incluir una mezcla de VDA con TLS configurado y VDA sin TLS configurado. Al configurar TLS para un grupo de entrega, debe haber configurado TLS para todos los VDA en ese grupo de entrega.

Si configura TLS en los VDA, cambiarán los permisos del certificado TLS instalado, lo que da al servicio ICA acceso de lectura a la clave privada del certificado e informa a servicio ICA de lo siguiente:

- Qué certificado del almacén de certificados hay que usar para TLS.

- Qué número de puerto TCP hay que usar para las conexiones TLS.

El Firewall de Windows (si está habilitado) debe estar configurado para permitir conexiones entrantes en este puerto TCP. Esta configuración se lleva a cabo cuando se usa el script de PowerShell.

- Qué versiones del protocolo TLS se deben permitir.

Importante

Citrix recomienda revisar el uso de SSL 3 y volver a configurar las implementaciones para retirar la compatibilidad con SSL 3 donde corresponda. Consulte CTX200238.

Las versiones compatibles con el protocolo TLS siguen una jerarquía (de menor a mayor): SSL 3.0, TLS 1.0, TLS 1.1 y TLS 1.2. Especifique la versión mínima permitida. Se permitirán todas las conexiones que usen esa versión del protocolo o una versión más alta.

Por ejemplo, si especifica TLS 1.1 como la versión mínima, se permitirán conexiones con TLS 1.1 y TLS 1.2. Si elige SSL 3.0 como la versión mínima, se permitirán conexiones con todas las versiones admitidas. Si especifica TLS 1.2 como la versión mínima, solo se permiten conexiones con TLS 1.2.

- Qué conjuntos de cifrado TLS se deben permitir.

El conjunto de cifrado selecciona el cifrado que se usará para una conexión. Los clientes y los agentes VDA pueden admitir varios grupos diferentes de conjuntos de cifrado. Cuando un cliente (Citrix Receiver o StoreFront) se conecta y envía una lista de los conjuntos de cifrado TLS compatibles, el VDA asigna uno de los conjuntos de cifrado del cliente a uno de los conjuntos de cifrado en su propia lista de conjuntos de cifrado configurados y acepta la conexión. Si no encaja ningún conjunto de cifrado, el VDA rechazará la conexión.

El VDA admite tres grupos de conjuntos de cifrado (también conocidos como modos de conformidad): GOV (Government o Gobierno), COM (Commercial o Comercial) y ALL (Todos). Los conjuntos de cifrado que se aceptan también dependen del modo FIPS de Windows; consulte https://support.microsoft.com/kb/811833 para obtener información sobre el modo FIPS de Windows. La tabla siguiente muestra los conjuntos de cifrado en cada grupo:

| Conjunto de cifrado TLS | GOV | COM | ALL | GOV | COM | ALL |

|---|---|---|---|---|---|---|

| Modo FIPS | No | No | No | Sí | Sí | Sí |

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 | x | x | x | x | ||

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 | x | x | x | x | ||

| TLS_RSA_WITH_AES_256_GCM_SHA384 | x | x | x | x | ||

| TLS_RSA_WITH_AES_128_GCM_SHA256 | x | x | x | x | x | x |

| TLS_RSA_WITH_AES_256_CBC_SHA256 | x | x | x | x | ||

| TLS_RSA_WITH_AES_256_CBC_SHA | x | x | x | x | ||

| TLS_RSA_WITH_AES_128_CBC_SHA | x | x | x | x | ||

| TLS_RSA_WITH_RC4_128_SHA | x | x | ||||

| TLS_RSA_WITH_RC4_128_MD5 | x | x | ||||

| TLS_RSA_WITH_3DES_EDE_CBC_SHA | x | x | x | x |

Importante:

Se necesita un paso adicional si el VDA está en Windows Server 2012 R2, Windows Server 2016, Windows 10 Anniversary Edition o una versión posterior compatible. Esto afecta a las conexiones desde Citrix Receiver para Windows (desde la versión 4.6 hasta la versión 4.9), Citrix Receiver para HTML5 y Citrix Receiver para Chrome. También se incluyen las conexiones a través de NetScaler Gateway.

Este paso también es necesario para todas las conexiones que pasan por NetScaler Gateway, para todas las versiones de VDA, si TLS entre NetScaler Gateway y el VDA está configurado. Eso afecta a todas las versiones de Citrix Receiver.

En el VDA (Windows Server 2016 o bien Windows 10 Anniversary Edition o versiones posteriores), mediante el Editor de directivas de grupo, vaya a Configuración del equipo > Plantillas administrativas > Red > Opciones de configuración SSL > Orden de conjuntos de cifrado SSL. Seleccione el orden siguiente:

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384_P384

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384_P256

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P384

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P256

- TLS_RSA_WITH_AES_256_GCM_SHA384

- TLS_RSA_WITH_AES_128_GCM_SHA256

- TLS_RSA_WITH_AES_256_CBC_SHA256

- TLS_RSA_WITH_AES_256_CBC_SHA

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_RC4_128_SHA

- TLS_RSA_WITH_3DES_EDE_CBC_SHA

Nota:

Los cuatro primeros elementos también indican una curva elíptica, P384 o P256. Compruebe que la opción “curve25519” no está seleccionada. El modo FIPS no impide el uso de “curve25519”.

Cuando esta configuración de la directiva de grupo esté configurada, el VDA selecciona un conjunto de cifrado solo si aparece en las dos listas: la lista de la directiva de grupo y la lista del modo de conformidad seleccionado (COM, GOV o ALL). El conjunto de cifrado también debe aparecer en la lista que envíe el cliente (Citrix Receiver o StoreFront).

Esta configuración de directiva de grupo también afecta a otras aplicaciones y servicios TLS del VDA. Si sus aplicaciones requieren conjuntos de cifrado determinados, deberá agregarlos a la lista de esta directiva de grupo.

Importante:

Aunque los cambios de directiva de grupo se muestran cuando se aplican, los cambios de directiva de grupo para la configuración de TLS solo tienen efecto después de reiniciar el sistema operativo. Por lo tanto, para escritorios agrupados, los cambios de directiva de grupo referentes a la configuración de TLS se deben aplicar a la imagen base.

Configurar TLS en un VDA mediante el script de PowerShell

El script Enable-VdaSSL.ps1 habilita o inhabilita la escucha de TLS en un VDA. Este script está disponible en la carpeta Support > Tools > SslSupport de los medios de instalación.

Al habilitar TLS, el script inhabilita todas las reglas de Firewall de Windows para el puerto TCP especificado antes de agregar una nueva regla que permite que el servicio ICA acepte conexiones entrantes en el puerto TCP TLS. También inhabilita las reglas de Firewall de Windows para:

- Citrix ICA (predeterminado: 1494)

- Citrix CGP (predeterminado: 2598)

- Citrix WebSocket (predeterminado: 8008)

La consecuencia es que los usuarios solo pueden conectarse por TLS; no pueden usar ICA/HDX, ICA/HDX con Fiabilidad de la sesión o HDX por WebSocket, sin TLS.

Consulte Puertos de red.

Nota:

Para máquinas sin estado, como los destinos PVS o los clones MCS, se utiliza un certificado FQDN de forma predeterminada.

El script contiene las siguientes descripciones de sintaxis, además de ejemplos adicionales; puede usar una herramienta como Notepad++ para consultar esta información.

Importante:

Debe indicar el parámetro Enable o Disable, así como el parámetro CertificateThumbPrint. Los demás parámetros son opcionales.

Sintaxis

Enable-VdaSSL {-Enable | -Disable} -CertificateThumbPrint "<thumbprint>"

[–SSLPort <port>] [-SSLMinVersion "<min-ssl-version>"] [-SSLCipherSuite"<suite>"]

<!--NeedCopy-->

| Parámetro | Descripción |

|---|---|

| Enable | Instala y habilita la escucha de TLS en el VDA. Este parámetro o el parámetro Disable es obligatorio. |

| Disable | Inhabilita la escucha de TLS en el VDA. Este parámetro o el parámetro Enable es obligatorio. Si se especifica este parámetro, ningún otro parámetro es válido. |

| CertificateThumbPrint “ |

Huella digital del certificado TLS en el almacén de certificados, entre comillas. El script utiliza la huella digital especificada para seleccionar el certificado a utilizar. Este parámetro es obligatorio; si no lo indica, se selecciona un certificado incorrecto. |

| SSLPort |

Puerto TLS. Valor predeterminado: 443 |

| SSLMinVersion “ |

Versión mínima del protocolo TLS, indicada entre comillas. Valores válidos: “SSL_3.0”, “TLS_1.0” (valor predeterminado), “TLS_1.1” y “TLS_1.2”. Importante: Citrix recomienda que los clientes revisen su uso de SSL 3 y tomen las medidas necesarias para reconfigurar sus implementaciones con el fin de retirar la compatibilidad con SSL 3 donde corresponda. Consulte CTX200238. |

| SSLCipherSuite “ |

Conjunto de cifrado TLS, entre comillas. Valores válidos: “GOV”, “COM” y “ALL” (valor predeterminado). |

Ejemplos

El siguiente script instala y habilita el valor de versión del protocolo TLS 1.2. La huella digital (representada como “12345678987654321” en este ejemplo) se utiliza para seleccionar el certificado que se utilizará.

Enable-VdaSSL –Enable -CertificateThumbPrint "12345678987654321"

El siguiente script instala y habilita la escucha de TLS, y especifica el puerto TLS 400, el conjunto de cifrado GOV y una versión de protocolo mínima de TLS 1.2. La huella digital (representada como “12345678987654321” en este ejemplo) se utiliza para seleccionar el certificado que se utilizará.

Enable-VdaSSL –Enable -CertificateThumbPrint "12345678987654321"

–SSLPort 400 -SSLMinVersion "TLS_1.2"

–SSLCipherSuite "All"

El siguiente script inhabilita la escucha de TLS en el VDA.

Enable-VdaSSL –Disable

Configurar TLS manualmente en un VDA

Al configurar TLS en un VDA manualmente, se concede acceso genérico de lectura a la clave privada del certificado TLS para el servicio apropiado en cada VDA: NT SERVICE\PorticaService para un VDA de SO de escritorio Windows o NT SERVICE\TermService para un VDA de SO de servidor Windows. En la máquina donde está instalado el VDA:

- Inicie la consola Microsoft Management Console (MMC): Inicio > Ejecutar > mmc.exe.

-

Agregue el complemento Certificados en la consola MMC:

- Seleccione Archivo > Agregar o quitar complemento.

- Seleccione Certificados y haga clic en Agregar.

- En Este complemento administrará siempre certificados de:, elija Cuenta de equipo y, luego, haga clic en Siguiente.

- En Seleccione el equipo que quiere administrar con este complemento, elija Equipo local y, a continuación, haga clic en Finalizar.

-

En Certificados (Equipo local) > Personal > Certificados, haga clic con el botón secundario en el certificado y seleccione Todas las tareas > Administrar claves privadas.

-

El editor de la lista de control de acceso muestra “Permisos para claves privadas de (nombre)”, donde (nombre) es el nombre del certificado TLS. Agregue uno de los siguientes servicios y concédale acceso de lectura:

- Para un VDA de SO de escritorio Windows, “PORTICASERVICE”

- Para un VDA de SO de servidor Windows, “TERMSERVICE”

-

Haga doble clic en el certificado TLS instalado. En el cuadro de diálogo del certificado, seleccione la ficha Detalles y vaya a la parte inferior. Haga clic en Huella digital.

-

Ejecute regedit y vaya a HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\Wds\icawd.

- Modifique la clave de huella digital SSL Thumbprint y copie en el valor binario la huella digital que figura en el certificado TLS. Puede ignorar los elementos desconocidos del diálogo Modificar valor binario (por ejemplo, ‘0000’ y los caracteres especiales).

- Modifique la clave SSLEnabled y cambie el valor DWORD a 1 (para inhabilitar SSL más adelante, cambie el valor DWORD a 0).

-

Si quiere cambiar la configuración predeterminada (optativo), use lo siguiente en la misma ruta de Registro:

SSLPort DWORD – número de puerto SSL. Valor predeterminado: 443.

SSLMinVersion DWORD – 1 = SSL 3.0, 2 = TLS 1.0, 3 = TLS 1.1, 4 = TLS 1.2. Valor predeterminado: 2 (TLS 1.0).

SSLCipherSuite DWORD – 1 = GOV, 2 = COM, 3 = ALL. Valor predeterminado: 3 (ALL).

-

Asegúrese de que el puerto TCP de TLS está abierto en el Firewall de Windows, si no es el predeterminado 443 (cuando cree la regla de entrada en el Firewall de Windows, compruebe que tenga las entradas Permitir la conexión y Habilitada seleccionadas en las propiedades).

-

Asegúrese de que no hay otros servicios o aplicaciones (por ejemplo, IIS) que estén utilizando el puerto TCP de TLS.

- Para los VDA para SO de servidor Windows, reinicie la máquina para que los cambios tengan efecto. (No es necesario reiniciar las máquinas que contienen los VDA para SO de escritorio Windows.)

Configurar TLS en grupos de entrega

Lleve a cabo este procedimiento para cada grupo de entrega que contenga VDA configurados para conexiones TLS.

- Desde Studio, abra la consola de PowerShell.

- Ejecute

asnp Citrix.*para cargar los cmdlets de producto Citrix. - Ejecute

Get-BrokerAccessPolicyRule -DesktopGroupName 'delivery-group-name' | Set-BrokerAccessPolicyRule -HdxSslEnabled $true - Ejecute

Set-BrokerSite -DnsResolutionEnabled $true

Solución de problemas

Si se produce un error de conexión, compruebe el registro de eventos del sistema en el VDA.

Cuando se usa Citrix Receiver para Windows, si recibe un error de conexión (por ejemplo, 1030) que indica un error TLS, inhabilite Desktop Viewer y, a continuación, intente conectarse de nuevo. Aunque la conexión fallará, podrá obtener una explicación del problema de TLS subyacente. Por ejemplo, que especificó una plantilla incorrecta al solicitar un certificado de la entidad de certificación.)

Comunicación entre Controller y VDA

La comunicación entre el Controller y el VDA está protegida con la protección de mensajes Windows Communication Framework (WCF). No se necesita la protección adicional de transporte mediante el protocolo TLS. La configuración de WCF usa Kerberos para la autenticación mutua entre el Controller y el VDA. Para el cifrado, se usa AES en el modo CBC con una clave de 256 bits. Para la integridad de los mensajes, se usa SHA-1.

Según Microsoft, los Protocolos de seguridad que utiliza WCF cumplen los estándares de OASIS (Organization for the Advancement of Structured Information Standards), incluidos los WS-SecurityPolicy 1.2. Además, Microsoft afirma que WCF admite todos los conjuntos de algoritmos que constan en Security Policy 1.2.

La comunicación entre el Controller y el VDA usa el conjunto de algoritmos basic256, cuyos algoritmos son como se ha señalado anteriormente.

TLS y la redirección de vídeos HTML5

Puede usar la redirección de vídeo HTML5 para redirigir los sitios web HTTPS. El JavaScript insertado en esos sitios web debe establecer una conexión TLS al servicio Citrix HDX HTML5 Video Redirection Service que se ejecuta en el VDA. Para ello, HTML5 Video Redirection Service genera dos certificados personalizados en el almacén de certificados presente en el VDA. Al detener este servicio, también se quitan los certificados.

La directiva de redirección de vídeo HTML5 está inhabilitada de forma predeterminada.

Para obtener más información sobre la redirección de vídeos HTML5, consulte Configuraciones de directiva de Multimedia.

En este artículo

- Instalar certificados de servidor TLS en los Controllers

- Cambiar puertos HTTP o HTTPS

- Solo aplicar el tráfico HTTPS

- Parámetros de TLS en agentes VDA

- Configurar TLS en un VDA mediante el script de PowerShell

- Ejemplos

- Configurar TLS manualmente en un VDA

- Configurar TLS en grupos de entrega

- Solución de problemas

- Comunicación entre Controller y VDA

- TLS y la redirección de vídeos HTML5