MS Azure Government

Azure Government でレイヤーを作成するときは、MS Azure Government コネクタ構成を使用します。この資料では、コネクタ構成に含まれるフィールドについて説明します。App Layering コネクタの詳細については、「 コネクタ構成」を参照してください。

コネクタ構成には、アプライアンスが Azure Government の特定の場所にアクセスするために使用する資格情報が含まれます。組織には、1 つの Azure Government アカウントといくつかの格納場所がある場合があります。アプライアンスが各ストレージの場所にアクセスするためのコネクタ構成が必要です。

Azure 政府コネクタの構成を作成する前に

このセクションでは、次の項目について説明します。

- このコネクタ構成の作成に必要な Azure Government アカウント情報。

- App Layering に必要な Azure Government ストレージです。

- アプライアンスが通信するサーバー。

必要な Azure アカウント情報

Azure ガバメントコネクタには、Azure コネクタと同じ情報が必要です。

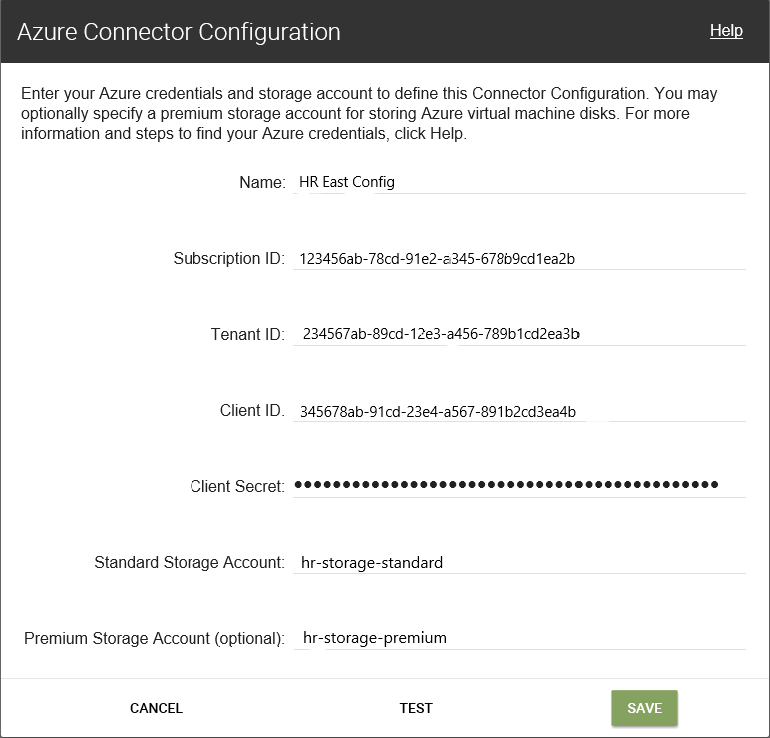

- 名前 -新しいコネクタ構成に使用する名前。

- サブスクリプション ID -Azure 仮想マシンをデプロイするには、組織にサブスクリプション ID が必要です。

- テナント ID -Azure Active Directory インスタンスです。この GUID は、組織の Azure Active Directory (AD) の専用インスタンスを識別します。

- クライアント ID -組織が App Layering 用に作成したアプリケーション登録の識別子。

- クライアントシークレット -使用しているクライアント ID のパスワード。クライアントシークレットを忘れた場合は、新しいシークレットを作成できます。注: クライアントシークレットは Azure テナントと論理的に関連付けられているため、新しいサブスクリプションとテナント ID を使用するたびに、新しいクライアントシークレットを使用する必要があります。

-

標準 Azure ストレージ (必須): Azure 仮想マシン (VHD ファイル) のストレージアカウント、Azure 仮想マシンのデプロイに使用するテンプレートファイル、およびそれらのマシンのブート診断ファイル。 オプションのPremiumStorage を指定すると、仮想マシンはそこに格納され、テンプレートとブート診断ファイルは標準ストレージに残ります。

ストレージアカウントは Azure Government ポータルにすでに作成されており、入力する名前はポータルの名前と一致している必要があります。詳細については、 以下の「必要なストレージアカウントの設定 」を参照してください。

-

プレミアムストレージ (オプション): Azure 仮想マシン (VHD ファイル) 用のストレージが増えます。Premium ストレージは、ページ BLOB のみをサポートします。Premium Storage を使用して、Azure 仮想マシンをデプロイするためのテンプレートファイル、およびそれらの仮想マシンのブート診断ファイルを格納することはできません。プレミアムストレージアカウントを指定すると、使用可能な仮想マシンのサイズは、プレミアムストレージをサポートするサイズに制限されます。

ストレージアカウントは Azure Government ポータルにすでに作成されており、入力する名前はポータルの名前と一致している必要があります。詳細については、 この記事の「必要なストレージアカウントをセットアップする 」を参照してください。

必要な Azure Government用ストレージアカウント

App Layeringで使用するアカウントは、以下の要件を満たしている必要があります。

- クラシックストレージアカウントではいけません。

- アプライアンスに使用するストレージアカウントとは別のものである必要があります。

- 仮想マシンのデプロイを計画している Azure Governmentの場所にいる必要があります。

- リソースグループの場所がアカウントの場所と同じであれば、どのリソースグループにも配置できます。

必要な標準ストレージアカウント

コネクタ構成を作成するには、次の種類の Standard Azure Government) ストレージアカウントのいずれかが必要です。

- 標準ローカル冗長ストレージ(LRS)

- 標準地理冗長ストレージ (GRS)

- 標準読み取りアクセス地理冗長ストレージ (RAGRS)

必要な標準ストレージを作成するときは、このアカウントの BLOB パブリックアクセスを有効にします 。そうしないと、イメージを公開しようとすると次のエラーで失敗します。

"A failure occurred while creating a storage container in the Azure storage account: Public access is not permitted on this storage account."

プレミアムストレージアカウント

必須の Standard アカウントに加えて、 Premium Storage を使用して App Layering 仮想マシンディスクを格納できます。

アプライアンスが通信するサーバ

このコネクタを使用して、アプライアンスは次のサーバーと通信します。

- login.microsoftonline.us

- management.usgovcloudapi.net

- management.core.usgovcloudapi.net

- portal.azure.us/#create/Microsoft.Template/uri/

- blob.core.usgovcloudapi.net

アプライアンスには、これらのサーバとのネットワーク接続が必要です。

Azure Government サブスクリプションのセットアップ

App Layering アプライアンスに接続する Azure Government サブスクリプションごとに、以下の手順を実行します。

Azure Government の資格情報をセットアップして取得する

新しい MS Azure Government コネクタ構成を追加するときは、次のようにして Azure Government の資格情報を取得します。

- Azure ガバメントサブスクリプション ID を特定します。

- Azure Governmentの Active Directory でアプリ登録を作成します。

- Azure ガバメントテナント ID、クライアント ID、およびクライアントシークレットをアプリ登録から取得します。

- 新しいストレージアカウントを作成するか、サブスクリプション内の既存のストレージアカウントを使用します。

正しい Azure ガバメントサブスクリプション ID を特定する

- Azure Government ポータルにアクセスします。

- [ サブスクリプション] をクリックし、リストで必要なサブスクリプションを見つけます。

- サブスクリプション ID を選択してコピーし、コネクタ構成の [ サブスクリプション ID ] フィールドに貼り付けます。

Azure Government サブスクリプションごとにアプリ登録を作成する

複数の Azure コネクタの構成に 1 つの Azure Government サブスクリプションを使用できます。App Layering コネクタの構成に使用する各サブスクリプションには、アプリの登録が必要です。

アプリ登録を作成するには、次の手順に従います。

- Azure Government ポータルにログインします。

- [ Azure Active Directory] をクリックします。 Azure Active Directory が表示されない場合は、[ その他のサービス ] をクリックして、[Azure Government Active Directory] を検索します。

- 左側の [ 管理] で、[ アプリの登録] を選択します。

- ページの上部にある [ 新規登録] をクリックします。 フォームが表示されます。

- [ 名前 ]フィールドに、「Citrix App Layering アクセス」などのわかりやすい名前を入力します。

- [ サポートされるアカウントタイプ] で、[ この組織ディレクトリ内のアカウントのみ (私の会社のみ -シングルテナント)] を選択します。

-

[リダイレクト URL] に、

https://myapp.com/authと入力します。 - [登録] をクリックします。

- アプリ登録の一覧で、前の手順で作成した新しいアプリ登録をクリックします。

- 表示される新しいウィンドウで、アプリケーション ID が上部に表示されます。この値を、作成しているコネクタ構成の [ クライアント ID ] ボックスに入力します。

- 右にスクロールして、表示名、アプリケーション ID などの値を含むアプリケーションのプロパティを表示します。

- ディレクトリ (テナント) ID の値をコピーし、コネクタ構成の [ テナント ID ] フィールドに貼り付けます。

- 左側の列で、[ 管理 ] の下にある [ 証明書とシークレット] をクリックします。

- App Layering アプリケーションの新しいクライアントシークレットを、「App Layering Key 1」などの説明とともに追加します。

-

新しいクライアントシークレットの値を 、コネクタ構成に入力します。

注:

このウィンドウを閉じた後、このキーは再度表示されません。このキーは機密情報です。キーは、Azure Government サブスクリプションへの管理者アクセスを許可するパスワードのように扱います。作成したアプリ登録の設定を、[ Azure Government Active Directory] > [アプリ登録] > [入力した名前] > [設定] > [プロパティ] で開きます。

- Azure Home に戻り、[ サブスクリプション] をクリックします。[ サブスクリプション ] が表示されない場合は、[ その他のサービス ] をクリックして探します。

- このコネクタに使用しているサブスクリプションをクリックします。

- 左側のパネルで、[ アクセスコントロール (IAM)] をクリックします。

- [アクセスコントロールパネル] の上部バーで、[ 追加 ] をクリックし、[ 役割の割り当ての追加] を選択します。

- 右側に [役割の割り当ての追加 ] フォームが表示されます。[ 役割 ] のドロップダウンメニューをクリックし、[ 共同作成者] を選択します。

- [選択 ]フィールドに「Citrix App Layering access」と入力するか、アプリケーション登録に入力した名前を使用します。

- フォームの下部にある [ 保存 ] ボタンをクリックします。

これで、Azure Government サブスクリプションへの読み取り/書き込みアクセス権を持つ Azure Government アプリ登録がセットアップされました。

必要なストレージアカウントを設定する

Azure Government ストレージアカウントは、App Layering Government からインポートされ、Azure Government に発行されたすべてのイメージ (仮想ハードディスクまたは VHD) と、Azure Government 仮想マシンのデプロイに使用するテンプレートファイル、およびそれらのマシンのブート診断ファイルを格納する場所です。

既存のストレージアカウントを使用できます。次の要件を満たす必要があります。

- 従来のストレージアカウントではありません 。

- これは、コネクタ構成で使用されているのと同じサブスクリプションにあります。

App Layering Azure コネクタ構成で、[ 標準ストレージアカウント] フィールドにストレージアカウント名を入力します 。

ストレージアカウントをお持ちでない場合は、 標準ストレージアカウントを作成します 。コネクタ構成には標準アカウントが必要ですが、Premium の 2 番目のストレージアカウントを指定することもできます。

- Azure ホームページで、[ ストレージアカウント] をクリックします。

- [ ストレージアカウント ] ウィンドウで、[ 追加] をクリックします。

- [ サブスクリプション ] フィールドで、使用しているサブスクリプションを選択します。

- [ リソースグループ ] フィールドで、[ 新規作成 ] を選択し、ストレージアカウントの名前に似た名前を入力します。

- [ ストレージアカウント名 ] フィールドに、覚えやすい名前を入力します。

- [ ロケーション] を選択します。

- [ パフォーマンス ] フィールドで、このコネクタ構成の唯一の保存場所である場合は、[ 標準] を選択します。それ以外の場合は、ニーズに最適なタイプを選択します。

- [ 勘定科目の種類 ] フィールドで、[ 汎用 v2 ] または [ 汎用 v1] を選択します。

- [ レプリケーション ] フィールドで、必要なタイプを選択します。

- アクセス層 (デフォルト)には、[ ホット ] または [ コールド] を選択します。

- [ 次へ:ネットワーク] をクリックし、接続方法を選択します。

- [ネットワーク]、[詳細設定]、[タグ] の残りのオプションを設定します。

- [Review + Create] を選択します。

- 最後に、 作成するコネクタ構成に新しいストレージアカウント名を入力します 。

Azure ガバメントクライアントシークレットが失われた場合の対処策

証明書とシークレットを使用して、新しい Azure クライアントシークレットを生成できます。詳細については、この記事の前半の「 各 Azure サブスクリプションのアプリ登録を作成する 」セクションの手順を参照してください。

コネクタ構成の追加

すべての要件が準備できたら、Azure Government コネクタ構成を作成します。

- [ コネクタ ] ページをクリックします。

- [ コネクタ構成の追加 ] をクリックして、ダイアログボックスを開きます。

- プラットフォームの [コネクタタイプ] と、レイヤーの作成またはイメージの公開先となる場所を選択します。次に、[ 新規 ] をクリックして [ コネクタの構成 ] ページを開きます。

- [ コネクタの設定 ] ページのフィールドに入力します。ガイダンスについては、フィールド定義を参照してください。

- [ テスト (TEST)] ボタンをクリックして、指定された認証情報を使用してアプライアンスが指定した場所にアクセスできることを確認します。

- [保存] をクリックします。新しいコネクタ構成が [コネクタ] タブに表示されます。

Azure Governmentのデータ構造 (リファレンス)

Azure Government のデータ構造は次のとおりです。

テナント

- テナント ID

- アプリ登録

- クライアントID

- クライアントシークレット

- サブスクリプション

- サブスクリプションID

- ストレージ アカウント

- ストレージアカウント名

- ストレージ アカウント

各項目の意味は次のとおりです:

- テナントは 、ユーザーとアプリケーションが Azure Government にアクセスするために使用できる Azure Government Active Directory インスタンスです。テナントは、テナント ID によって識別されます。テナントは、1 つ以上の Azure Government サブスクリプションにアクセスできます。

- Azure Governmentの Active Directory テナントには、2 種類のアカウントが含まれています。

- Azure Government ポータル (portal.azure.us) にログインするためのユーザーアカウント 。

-

サブスクリプションにアクセスするためのアプリ登録には 、クライアント ID があります。

- クライアント ID には、パスワードではなく、クライアントシークレットがあります。

- ユーザーはクライアントシークレットを生成し、削除できます。

- Azure Government サブスクリプションには、ユーザーアカウントを除き、Azure Government で作成できるすべてのものが含まれています。

- サブスクリプションには、ストレージアカウントが含まれています。ここでは、App Layering VHD が保存されます。これは、ストレージアカウント名で識別されます。