エンタープライズ Web および SaaS アプリケーション向けの適応型アクセスおよびセキュリティ制御 — Preview

今日の絶えず変化する状況において、アプリケーションセキュリティはあらゆるビジネスにとって不可欠です。コンテキスト認識型のセキュリティ決定を行い、アプリケーションへのアクセスを有効にすると、ユーザーへのアクセスを有効にしながら、関連するリスクが軽減されます。

Citrix Secure Private Accessサービスのアダプティブアクセス機能は、アプリケーションへの安全なアクセスを提供する包括的なゼロトラストアクセスアプローチを提供します。アダプティブアクセスにより、管理者はコンテキストに基づいてユーザーがアクセスできるアプリに、きめ細かなレベルでアクセスできるようになります。ここでの「コンテキスト」とは、ユーザー、ユーザーグループ、デバイスのポスチャ、およびユーザーがアプリケーションにアクセスするプラットフォーム (モバイルデバイスまたはデスクトップコンピューター) を指します。

適応型アクセス機能は、アクセスされるアプリケーションにコンテキストポリシーを適用します。これらのポリシーは、コンテキストに基づいてリスクを決定し、エンタープライズ Web または SaaS アプリケーションへのアクセスを許可または拒否する動的なアクセス決定を行います。

機能

アプリケーションへのアクセスを許可または拒否するために、管理者は、ユーザー、ユーザーグループ、ユーザーがアプリケーションにアクセスするデバイス、ユーザーがアプリケーションにアクセスしている場所(国またはネットワークの場所)、およびユーザーのリスクスコアに基づいてポリシーを作成します。

適応型アクセスポリシーは、Secure Private Access サービスに SaaS または Web アプリケーションを追加するときに構成されるアプリケーション固有のセキュリティポリシーよりも優先されます。

たとえば、Microsoft Word アプリがユーザー Emp1 と Emp2 にサブスクライブされているとします。Secure Private Access サービスにアプリを追加している間は、印刷の制限、ダウンロードの制限、透かしの表示などの強化されたセキュリティオプションがアプリケーションで有効になります。

管理者は、アプリレベルのポリシーを適用するポリシーを作成する必要があります。コンテキストポリシーがコンテキストに基づいて一致しない場合、自動的にアプリレベルのポリシーにフォールバックします。その後、管理者は Emp2 のコンテキストセキュリティ制御を持たない別のポリシーを作成できます。

このシナリオでは、Emp1 がアプリにアクセスするときに、強化されたセキュリティオプションが適用されます。ただし、Emp2 では、適応型アクセスポリシーによってアプリレベルのポリシーが上書きされるため、Emp2 には拡張セキュリティオプションは適用されません。

アダプティブアクセスポリシーは、次の 3 つのシナリオで評価されます。

アダプティブアクセスの資格がある顧客

Citrix Secure Private Accessサービスを利用できる顧客は、追加費用なしでアダプティブアクセス機能を利用できます。また、その顧客に対して適応型アクセス機能を有効にする必要があります。

アダプティブアクセスポリシーを作成する

- Secure Private Accessサービス・タイルで 、「 管理」をクリックします。

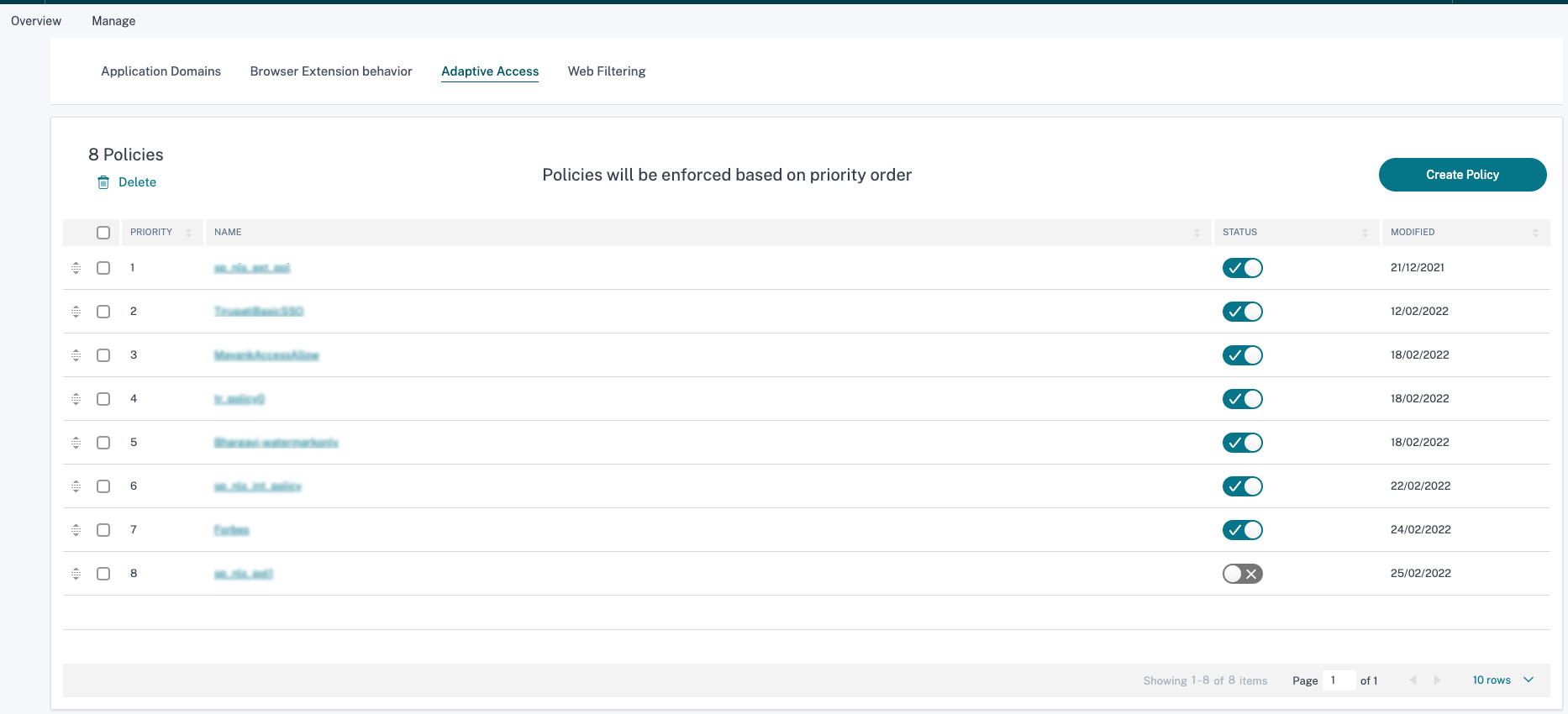

- [ 管理 ] タブをクリックし、[ アダプティブアクセス] をクリックします。

-

[ポリシーの作成] をクリックします。

-

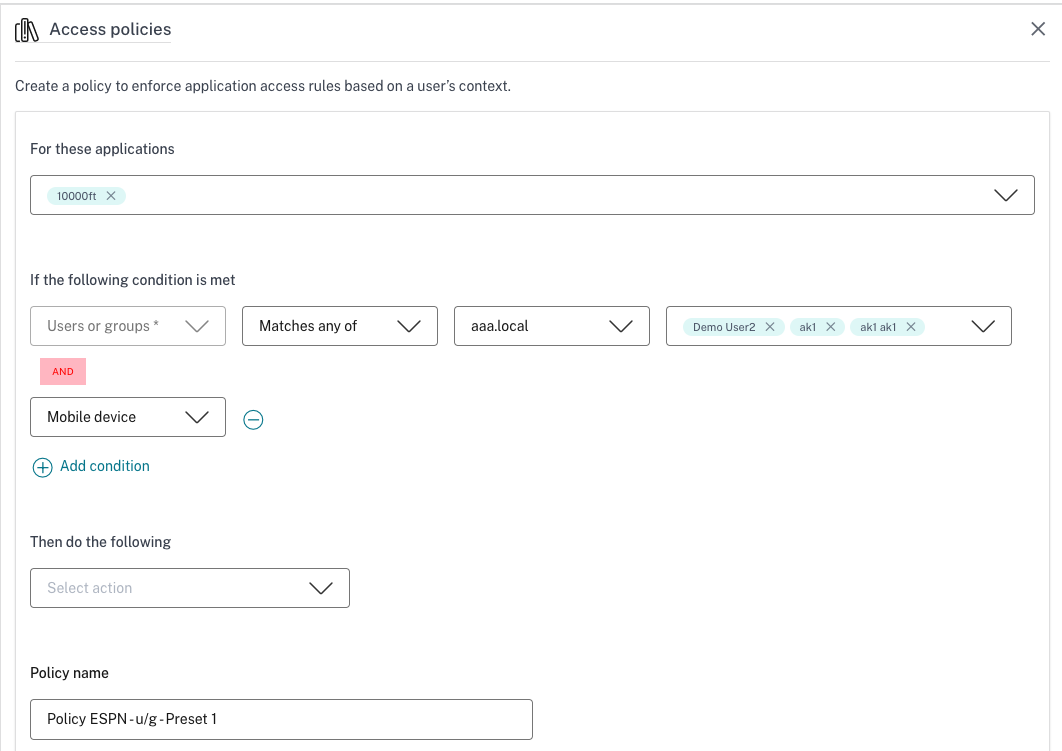

これらのアプリケーションのユーザー向け -このフィールドには、管理者がSecure Private Accessサービスで構成したすべてのアプリケーションが一覧表示されます。管理者は、このコンテキストポリシーを適用する必要があるアプリケーションを選択できます。

-

次の条件が満たされた場合 -この適応型アクセスポリシーを評価する必要があるコンテキストを選択します。

-

[ 条件を追加 ] をクリックして、要件に基づいて条件を追加します。条件に対して AND 操作が実行され、アダプティブアクセスポリシーが評価されます。

-

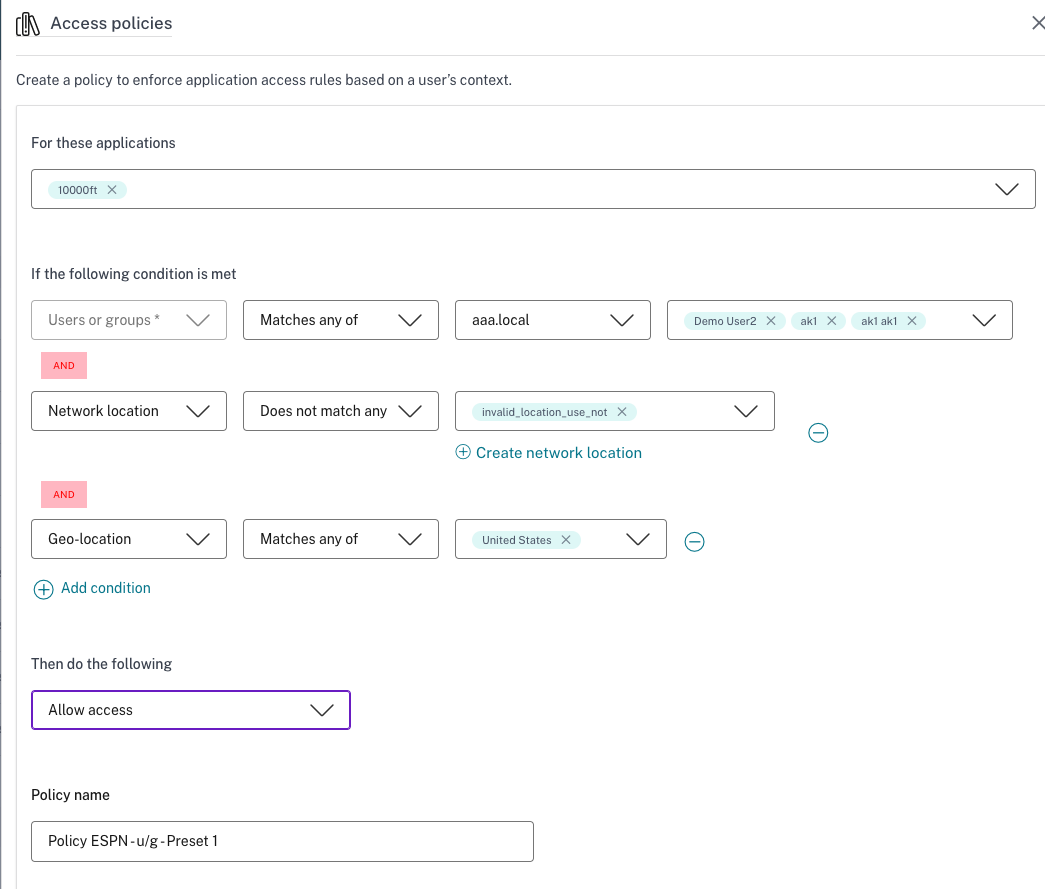

次に、次の操作を行います -設定した条件が一致した場合、管理者はアプリケーションにアクセスするユーザーに対して実行するアクションを選択できます。

- アクセス拒否 — 選択すると、アプリへのアクセスが拒否されます。その他のオプションはすべてグレー表示されます。

-

[次のセキュリティコントロールでアプリアクセスを許可する] — 事前設定されたセキュリティポリシーの組み合わせから 1 つを選択します。これらのセキュリティポリシーの組み合わせは、システム内で事前定義されています。管理者は、他の組み合わせを変更したり追加したりすることはできません。

選択した同じアプリケーションセットに異なるプリセットのセキュリティポリシーを適用するには、管理者はポリシーを作成し、セキュリティポリシーの組み合わせを選択する必要があります。

- Citrix Workspace デスクトップクライアントからのアプリアクセスのみ -ユーザーがCitrix Workspace デスクトップクライアントからのみアプリにアクセスできるようにするには、このオプションを選択します。

- Secure Browserからアプリケーションを起動する — このオプションを選択すると、他の強化されたセキュリティ設定に関係なく、リモートブラウザ隔離サービスで常にアプリケーションを起動できます。

注:

-

オプション [ プリセット 4]、[プリセット 5]、 [プリセット 6] は、エンタープライズ Web アプリでのみ有効です。管理者がアプリのリストで Web アプリとともに SaaS アプリを選択した場合、[ プリセット 4]、[プリセット 5]、[プリセット6 ] のオプションは無効になります。

-

管理者は事前設定されたセキュリティポリシーを選択し、同じポリシー内のセキュリティで保護されたブラウザからアプリケーションを起動するオプションを選択することもできます。両方の条件は互いに独立しています。

- [ POLICY NAME] に、ポリシーの名前を入力します。

- トグルスイッチをオンにして、ポリシーを有効にします。

- [ポリシーの作成] をクリックします。

ユーザーまたはグループに基づくアダプティブアクセス

ユーザーまたはグループに基づいてアダプティブアクセスポリシーを構成するには、「 アダプティブアクセスポリシーを作成する 」の手順を使用し、次の変更を加えます。

-

[ 次の条件が満たされた場合] で、[ ユーザーまたはグループ] を選択します。

- 複数のユーザーまたはグループを構成した場合は、要件に応じて次のいずれかを選択します。

- すべて一致 — ユーザーまたはグループは、データベースで構成されているすべてのユーザーまたはグループと一致する必要があります。

- いずれにも一致しない — ユーザーまたはグループは、データベースに構成されているユーザーまたはグループと一致しません。

- ポリシー設定を完了します。

デバイスに基づくアダプティブアクセス

ユーザーがアプリケーションにアクセスしているプラットフォーム (モバイルデバイスまたはデスクトップコンピューター) に基づいてアダプティブアクセスポリシーを構成するには、「 アダプティブアクセスポリシーを作成する 」の手順を使用し、次の変更を加えます。

- [ 次の条件が満たされた場合] で、[ デスクトップ ] または [ モバイルデバイス] を選択します。

- ポリシー設定を完了します。

場所に基づくアダプティブアクセス

管理者は、ユーザーがアプリケーションにアクセスしている場所に基づいて、アダプティブアクセスポリシーを設定できます。ロケーションは、ユーザーがアプリケーションにアクセスしている国またはユーザーのネットワークロケーションです。ネットワークの場所は、IP アドレス範囲またはサブネットアドレスを使用して定義されます。

場所に基づいてアダプティブアクセスポリシーを設定するには、「 アダプティブアクセスポリシーを作成する 」の手順を使用し、次の変更を加えます。

- [ 次の条件が満たされた場合] で、[ ジオロケーション ] または [ ネットワークロケーション] を選択します。

- 複数のジオロケーションまたはネットワークロケーションを設定している場合は、要件に応じて次のいずれかを選択します。

- [すべて一致 ] — 地理的位置またはネットワーク位置は、データベースに構成されているすべての地理的位置またはネットワーク位置と一致する必要があります。

- いずれにも一致しない — 地理的位置またはネットワーク位置が、データベースに構成されている地理的位置またはネットワーク位置と一致しません。

注:

-

[ ジオロケーション] を選択すると、ユーザーの送信元 IP アドレスが IP アドレスデータベースで評価されます。ユーザーの IP アドレスとデータベースで使用可能なアドレスが一致する場合、ポリシーが適用されます。IP アドレスが一致しない場合、このコンテキストポリシーはスキップされ、次のコンテキストポリシーが評価されます。

-

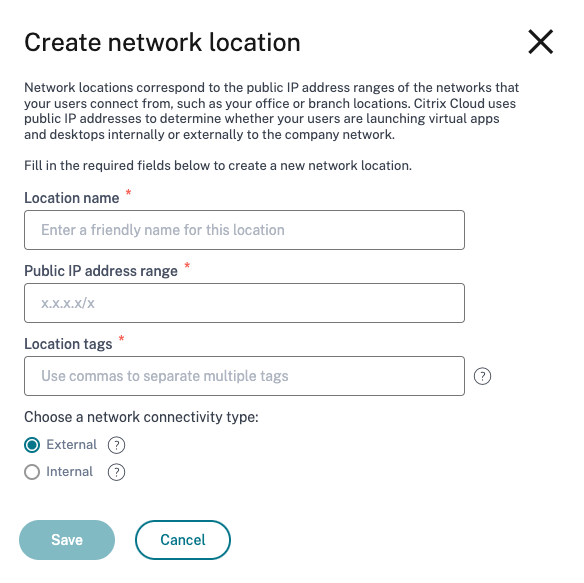

[ ネットワークロケーション] では、既存のネットワークロケーションを選択するか、ネットワークロケーションを作成できます。新しいネットワークロケーションを作成するには、[ ネットワークロケーションの作成] をクリックします。

重要:

ネットワークロケーションを作成すると、新しいネットワークロケーションがすぐにドロップダウンリストに表示されない場合があります。新しいネットワークの場所がドロップダウンリストに表示されるまで、約 5 分かかる場合があります。

- Citrix Cloud コンソールからネットワークの場所を作成することもできます。詳しくは、「 Citrix Cloud ネットワークの場所の構成」を参照してください。

- ポリシー設定を完了します。

デバイスのポスチャに基づくアダプティブアクセス

Citrix Secure Private Accessサービスは、オンプレミスのNetScaler Gateway、または顧客がホストするNetScaler Gateway(適応認証)をCitrix Workspace へのIdPとして使用することにより、デバイスの状態に基づいた適応型アクセスを提供します。エンタープライズ Web アプリまたは SaaS アプリは、EPA チェック結果と構成されたスマートアクセスポリシーに基づいて、エンドユーザーに対して列挙または非表示にすることができます。

注: アダプティブ認証は、Citrix Workspaceにログインするユーザーに対して高度な認証を可能にするCitrix Cloudサービスです。アダプティブ認証により、クラウドで実行されるゲートウェイインスタンスが提供され、必要に応じてこのインスタンスの認証メカニズムを設定できます。

前提条件

- IdPとしてのCitrix Gatewayは、Citrix Workspace 用に構成する必要があります。詳しくは、「 オンプレミスのCitrix Gateway をCitrix Cloud のアイデンティティプロバイダーとして使用する」を参照してください。

- NetScaler ADCリリースバージョン13.0ビルド82.109以降。

- スマートアクセスタグは、Citrix Gateway アプライアンスで構成されます。

イベントの流れを理解する

- ユーザーは、ワークスペースURLをブラウザーに入力するか、ネイティブのCitrix Workspaceアプリを使用してワークスペースストアに接続します。

- ユーザーは、IdPとして構成されたCitrix Gateway にリダイレクトされます。

- ユーザーは、デバイスで EPA チェックを実行することを許可するよう求められます。

- NetScaler Gateway は、ユーザーがデバイスをスキャンすることに同意した後、EPAチェックを実行し、デバイスIDに対してスマートアクセスタグをCASに書き込みます。

- ユーザーは、Citrix Gateway IdPと構成された認証メカニズムを使用して、Citrix Workspaceにログインします。

- Citrix Gateway は、スマートアクセスポリシー情報をCitrix Workspace およびSecure Private Accessに提供します。

- ユーザーはCitrix Workspace のホームページにリダイレクトされます。

- Citrix Workspace は、IdPとして構成されたCitrix Gateway によって提供されるスマートアクセスタグを処理し、エンドユーザーに列挙して表示する必要があるアプリを決定します。

構成シナリオ:Device Postureスキャンに基づくエンタープライズ Web または SaaS アプリケーションの列挙

手順1:Citrix Gateway GUIを使用してスマートアクセスポリシーを構成する

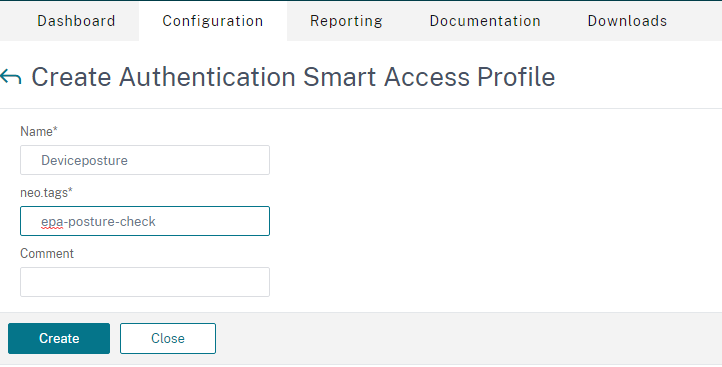

- セキュリティ > AAA アプリケーショントラフィック > ポリシー > 認証 > 詳細ポリシー > スマートアクセス > プロファイルに移動します。

- [プロファイル] タブで、[ 追加 ] をクリックしてプロファイルを作成します。

- [ タグ] に、スマートアクセスタグ名を入力します。このタグは、アダプティブアクセスポリシーの作成時に手動で入力する必要があります。

- セキュリティ > AAA アプリケーショントラフィック > ポリシー > 認証 > 高度ポリシー > スマートアクセス > ポリシーに移動します。

- [Add] をクリックしてポリシーを作成します。

- 「 アクション」で、以前に作成したプロファイルを選択し、「 追加」をクリックします。

- 「 式」で、ポリシー式を作成し、 「OK」をクリックします。

ステップ 2: アダプティブアクセスポリシーを作成する

「適応型アクセスポリシーの作成」で説明されている手順を実行します。

- [ 次の条件が満たされる場合] で、[ Device Postureチェック] を選択します。

- 複数のスマートアクセスタグを設定している場合は、要件に応じて次のいずれかを選択します。

- すべて一致 -デバイスIDは、Citrix Workspace にログインするときに、デバイスIDに対して書き込まれたすべてのスマートアクセスタグと一致する必要があります。

- いずれかに一致 -デバイスIDは、Citrix Workspace にログインするときにデバイスIDに対して書き込まれたタグのいずれかと一致する必要があります。

- いずれにも一致しない -デバイスIDは、Citrix Workspace にログインしたときのデバイスIDと一致しません。

- [カスタムタグの入力] に、スマートアクセスタグを手動で入力します。これらのタグは、NetScaler Gateway(認証スマートアクセスプロファイルの作成 > タグ)で構成されたタグと類似している必要があります。

注意事項

- ポスチャ評価は、Citrix Workspace にログオンしたときにのみ行われます(認証中のみ)。

- 現在のリリースでは、継続的なDevice Posture評価は行われていません。ユーザーがCitrix Workspace にログオンした後にデバイスコンテキストが変更された場合、ポリシー条件はデバイスのポスチャ評価に影響を与えません。

- デバイス ID は、エンドユーザーデバイスごとに生成される GUID です。Citrix Workspace へのアクセスに使用するブラウザーが変更された場合、Cookieが削除されたり、シークレット/プライベートモードが使用されたりすると、デバイスIDが変更されることがあります。ただし、この変更はポリシーの評価には影響しません。

ユーザーリスクスコアに基づくアダプティブアクセス

ユーザーリスクスコアは、企業内のユーザーアクティビティに関連するリスクを判断するためのスコアリングシステムです。リスク指標は、疑わしいと思われるユーザーアクティビティや、組織にセキュリティ上の脅威を与える可能性のあるユーザーアクティビティに割り当てられます。リスク指標は、ユーザーの行動が正常から逸脱したときにトリガーされます。各リスク指標には、1 つ以上のリスク要因を関連付けることができます。これらのリスク要因は、ユーザーイベントの異常の種類を判断するのに役立ちます。リスク指標とそれに関連するリスク要因は、ユーザーのリスクスコアを決定します。リスクスコアは定期的に計算され、アクションとリスクスコアの更新の間には遅延があります。詳しくは、「 Citrix ユーザーリスク指標」を参照してください。

リスクスコアを含むアダプティブアクセスポリシーを設定するには、「 アダプティブアクセスポリシーを作成する 」手順を使用し、次の変更を加えます。

-

[ 次の条件が満たされた場合] で、[ ユーザーリスクスコア] を選択します。

-

次の 3 種類のユーザーリスク条件に基づいて、アダプティブアクセスポリシーを構成します。

- CAS サービスから取得したプリセットタグ

— LOW

- 中

- 高い

- しきい値の種類

- 次より大きい、または等しい

- 次より小さいか等しい

- 数値の範囲

- 範囲

- CAS サービスから取得したプリセットタグ

— LOW