認証の構成

管理者は、サブスクライバーがワークスペースに認証するために、以下のいずれかの認証方法を選択できます。

- Active Directory (AD)

- Active Directory とトークン

- Azure Active Directory (AAD)

- Citrix Gateway

- Okta

- SAML 2.0

Citrix Workspace™ は、仮想アプリおよびデスクトップへのシングルサインオンもサポートしています。ユーザーが Active Directory の資格情報を入力すると、Workspace はこれらを使用してリソースへの SSO を提供できます。他の ID プロバイダーを使用する場合、Workspace は Citrix Federated Authentication Service (FAS) を使用して、リソースへのシングルサインオン (SSO) を提供できます。

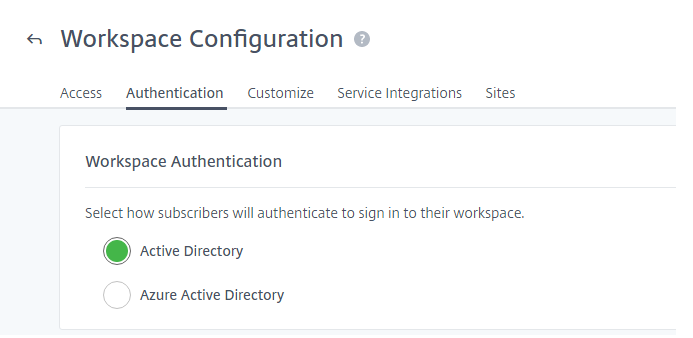

認証方法の選択または変更

- [ID およびアクセス管理] で 1 つ以上の ID プロバイダーを定義します。手順については、「ID およびアクセス管理」を参照してください

-

[ワークスペース構成] > [認証] > [ワークスペース認証] で、サブスクライバーがワークスペースに認証する方法を選択または変更します

重要:

認証モードの切り替えには最大 5 分かかり、その間サブスクライバーにサービス停止が発生します。このサービス停止はストアへのアクセスに影響しますが、HDX™ セッションには影響しません。Citrix は、使用頻度の低い時間帯に変更を限定することをお勧めします。ブラウザまたは Citrix Workspace アプリを使用して Citrix Workspace にログオンしているサブスクライバーがいる場合は、ブラウザを閉じるか、アプリを終了するように指示してください。約 5 分待ってから、新しい認証方法を使用して再度サインインできます。

Active Directory (AD)

デフォルトでは、Citrix Cloud™ は Active Directory (AD) を使用して、ワークスペースへのサブスクライバー認証を管理します。

AD を使用するには、オンプレミスの AD ドメインに少なくとも 2 つの Citrix Cloud Connector がインストールされている必要があります。Cloud Connector のインストールについて詳しくは、「Cloud Connector のインストール」を参照してください。

AD を使用した VDA へのシングルサインオン

AD 認証を使用する場合、Workspace は AD に参加している仮想アプリおよびデスクトップを起動する際に SSO 機能を提供します。

Active Directory (AD) とトークン

セキュリティを強化するため、Citrix Workspace は AD サインインへの第2認証要素として時間ベースのトークンをサポートしています。

ログインごとに、Workspace はサブスクライバーに対し、登録済みデバイスの認証アプリからトークンを入力するよう求めます。サインインする前に、サブスクライバーは Citrix SSO など、時間ベースワンタイムパスワード (TOTP) 標準に準拠する認証アプリにデバイスを登録する必要があります。現在、サブスクライバーは一度に 1 つのデバイスしか登録できません。

詳しくは、「Tech Insight: Authentication - TOTP」および「Tech Insight: Authentication - Push」を参照してください。

AD とトークンを使用した VDA へのシングルサインオン

AD とトークン認証を使用する場合、Workspace は AD に参加している仮想アプリおよびデスクトップを起動する際に SSO 機能を提供します。

AD とトークンの要件

Active Directory とトークン認証には、次の要件があります。

- Active Directory と Citrix Cloud 間の接続。オンプレミス環境に少なくとも 2 つの Cloud Connector がインストールされている必要があります。要件と手順については、「Active Directory を Citrix Cloud に接続する」を参照してください

- [ID およびアクセス管理] ページで [Active Directory + トークン] 認証が有効になっていること。詳しくは、「Active Directory とトークン認証を有効にする」を参照してください

- デバイスを登録するためのサブスクライバーのメールアクセス

- 認証アプリをダウンロードするデバイス

初回登録

サブスクライバーは、「2 要素認証用のデバイスの登録」で説明されている登録プロセスを使用してデバイスを登録します。

Workspace への初回サインイン時に、サブスクライバーはプロンプトに従って Citrix SSO アプリをダウンロードします。Citrix SSO アプリは、登録済みデバイスで 30 秒ごとに一意のワンタイムパスワードを生成します。

重要:

デバイス登録プロセス中に、サブスクライバーは一時検証コードが記載されたメールを受信します。この一時コードは、サブスクライバーのデバイスを登録するためにのみ使用されます。この一時コードを Citrix Workspace への 2 要素認証サインイン用のトークンとして使用することはサポートされていません。登録済みデバイスの認証アプリから生成された検証コードのみが、2 要素認証のサポート対象トークンです。

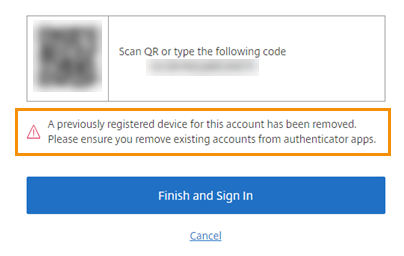

デバイスの再登録

サブスクライバーが登録済みデバイスを紛失した場合、または再登録する必要がある場合 (たとえば、デバイスからコンテンツを消去した後など)、Workspace には次のオプションがあります。

-

サブスクライバーは、「2 要素認証用のデバイスの登録」で説明されているのと同じ登録プロセスを使用してデバイスを再登録できます。サブスクライバーは一度に 1 つのデバイスしか登録できないため、新しいデバイスを登録するか、既存のデバイスを再登録すると、以前のデバイス登録は削除されます

-

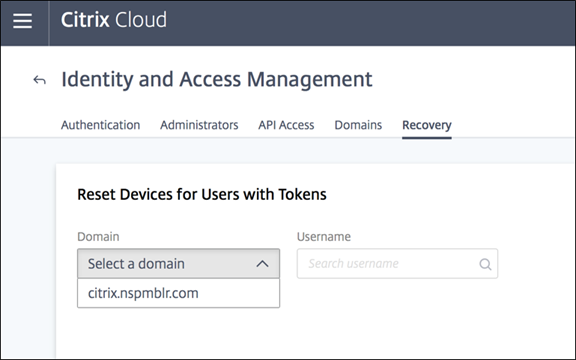

管理者は、Active Directory 名でサブスクライバーを検索し、デバイスをリセットできます。これを行うには、[ID およびアクセス管理] > [回復] に移動します。Workspace への次回のサインオン時に、サブスクライバーは初回登録の手順を経験します

Azure Active Directory

Azure Active Directory (AD) を使用してワークスペースへのサブスクライバー認証を管理するには、次の要件があります。

- グローバル管理者権限を持つユーザーがいる Microsoft Entra ID (旧 Microsoft Azure AD)。Citrix Cloud が使用する Microsoft Entra ID アプリケーションと権限について詳しくは、「Citrix Cloud の Azure Active Directory 権限」を参照してください

- オンプレミスの AD ドメインにインストールされている Citrix Cloud Connector™。マシンは、Microsoft Entra ID に同期されているドメインにも参加している必要があります

- VDA バージョン 7.15.2000 LTSR CU VDA または 7.18 Current Release VDA 以降

- Microsoft Entra ID と Citrix Cloud 間の接続。詳しくは、「Azure Active Directory を Citrix Cloud に接続する」を参照してください

- 任意のバージョンの Citrix Workspace アプリ。レガシー Citrix Receiver™ を使用している場合は、次の最小バージョンを使用する必要があります。

- Citrix Receiver for Windows 4.11 CR または 4.9 LTSR CU2 以降

- Citrix Receiver for Linux 13.8

- Citrix Receiver for Android 3.13 以降

Active Directory を Microsoft Entra ID に同期する場合、UPN および SID エントリが同期に含まれている必要があります。これらのエントリが同期されていない場合、Citrix Workspace の特定のワークフローは失敗します。

警告:

- Microsoft Entra ID を使用している場合は、「CTX225819」で説明されているレジストリ変更を行わないでください。この変更を行うと、Microsoft Entra ID ユーザーのセッション起動が失敗する可能性があります。

- 別のグループのメンバーとしてグループを追加する (ネスト) ことは、

DSAuthAzureAdNestedGroups機能が有効になっている場合にサポートされます。DSAuthAzureAdNestedGroupsは、Citrix サポートにリクエストを送信することで有効にできます。

Microsoft Entra ID 認証を有効にした後:

- セキュリティの強化: セキュリティのため、ユーザーはアプリまたはデスクトップを起動する際に再度サインインするよう求められます。パスワード情報は、ユーザーのデバイスからセッションをホストしている VDA に直接流れます

- サインインエクスペリエンス: Microsoft Entra ID 認証は、シングルサインオン (SSO) ではなく、フェデレーションサインインを提供します。サブスクライバーは Azure サインインページからサインインし、Citrix DaaS を開く際に再度認証する必要がある場合があります

SSO の場合は、Citrix Cloud で Citrix Federated Authentication Service を有効にします。詳しくは、「Citrix Federated Authentication Service を使用してワークスペースのシングルサインオンを有効にする」を参照してください。

Microsoft Entra ID のサインインエクスペリエンスをカスタマイズできます。詳しくは、Microsoft ドキュメントを参照してください。ワークスペース構成で行われたサインインのカスタマイズ (ロゴ) は、Microsoft Entra ID のサインインエクスペリエンスには影響しません。

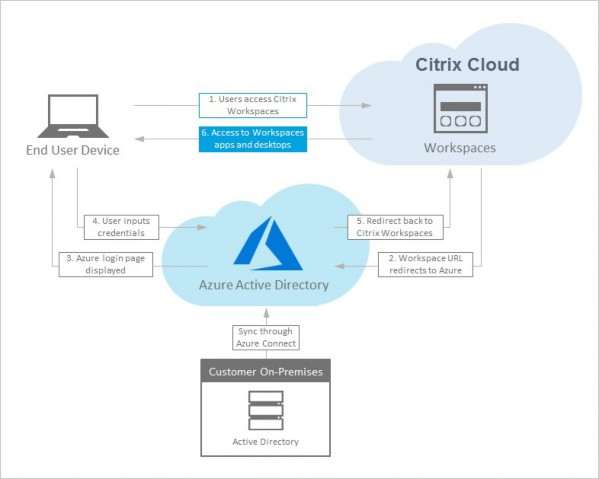

次の図は、Microsoft Entra ID 認証のシーケンスを示しています。

サインアウトエクスペリエンス

Workspace および Microsoft Entra ID からのサインアウトプロセスを完了するには、[設定] > [ログオフ] を使用します。サブスクライバーが [ログオフ] オプションを使用せずにブラウザを閉じた場合、Microsoft Entra ID にサインインしたままになる可能性があります。

重要:

Citrix Workspace がブラウザで非アクティブのためにタイムアウトした場合でも、サブスクライバーは Microsoft Entra ID にサインインしたままになります。これにより、Citrix Workspace のタイムアウトによって他の Microsoft Entra ID アプリケーションが強制的に閉じられるのを防ぎます。

Entra ID を使用した VDA へのシングルサインオン

ID プロバイダーが Entra ID の場合、Entra ID SSO を VDA に使用できます。その他の場合、VDA へのシングルサインオンを有効にするには、FAS を使用する必要があります。

Citrix Gateway

Citrix Workspace は、オンプレミスの Citrix Gateway を ID プロバイダーとして使用して、ワークスペースへのサブスクライバー認証を管理することをサポートしています。詳しくは、「Tech Insight: Authentication - Citrix Gateway」を参照してください。

Citrix Gateway の要件

Citrix Gateway 認証には、次の要件があります。

- Active Directory と Citrix Cloud 間の接続。要件と手順については、「Active Directory を Citrix Cloud に接続する」を参照してください

- サブスクライバーは、ワークスペースにサインインするために Active Directory ユーザーである必要があります

- フェデレーションを実行している場合、AD ユーザーはフェデレーションプロバイダーに同期されている必要があります。Citrix Cloud は、ユーザーが正常にサインインできるように AD 属性を必要とします

- オンプレミスの Citrix Gateway:

- Citrix Gateway 12.1 54.13 Advanced Edition 以降

- Citrix Gateway 13.0 41.20 Advanced Edition 以降

- [ID およびアクセス管理] ページで [Citrix Gateway] 認証が有効になっていること。これにより、Citrix Cloud とオンプレミスの Gateway 間の接続を作成するために必要なクライアント ID、シークレット、およびリダイレクト URL が生成されます

- Gateway で、生成されたクライアント ID、シークレット、およびリダイレクト URL を使用して OAuth IdP 認証ポリシーが構成されていること

詳しくは、「オンプレミスの Citrix Gateway を ID プロバイダーとして Citrix Cloud に接続する」を参照してください。

Citrix Gateway のサブスクライバーエクスペリエンス

Citrix Gateway を使用した認証が有効になっている場合、サブスクライバーは次のワークフローを経験します。

- サブスクライバーはブラウザで Workspace URL に移動するか、Workspace アプリを起動します

- サブスクライバーは Citrix Gateway ログオンページにリダイレクトされ、Gateway で構成されている任意の方法を使用して認証されます。この方法には、MFA、フェデレーション、条件付きアクセスポリシーなどが含まれます。「CTX258331」で説明されている手順を使用して、Gateway ログオンページを Workspace サインインページと同じように見えるようにカスタマイズできます

- 認証が成功すると、サブスクライバーのワークスペースが表示されます

Gateway を使用したシングルサインオン

Citrix Gateway の構成方法によっては、DaaS への SSO に FAS が不要な場合があります。Citrix Gateway の構成について詳しくは、「オンプレミスの Citrix Gateway で OAuth IdP ポリシーを作成する」を参照してください。

Citrix Workspace は、Google を ID プロバイダーとして使用して、ワークスペースへのサブスクライバー認証を管理することをサポートしています。

Google の要件

- オンプレミスの Active Directory と Google Cloud 間の接続

- Google Cloud Platform コンソールへのアクセス権を持つ開発者アカウント。このアカウントは、サービスアカウントとキーの作成、および Admin SDK API の有効化に必要です

- Google Workspace 管理コンソールへのアクセス権を持つ管理者アカウント。このアカウントは、ドメイン全体の委任と読み取り専用 API ユーザーアカウントの構成に必要です

- オンプレミスの Active Directory ドメインと Citrix Cloud 間の接続。[ID およびアクセス管理] ページで [Google] 認証が有効になっている必要があります。この接続を作成するには、リソースの場所に少なくとも 2 つの Cloud Connector が必要です

詳しくは、「Google を ID プロバイダーとして Citrix Cloud に接続する」を参照してください。

Google のサブスクライバーエクスペリエンス

Google を使用した認証が有効になっている場合、サブスクライバーは次のワークフローを経験します。

- サブスクライバーはブラウザで Workspace URL に移動するか、Workspace アプリを起動します

- サブスクライバーは Google サインインページにリダイレクトされ、Google Cloud で構成されている方法 (多要素認証、条件付きアクセスポリシーなど) を使用して認証されます

- 認証が成功すると、サブスクライバーのワークスペースが表示されます

Google を使用した VDA へのシングルサインオン

Google 認証を使用する場合、VDA へのシングルサインオンを有効にするには、FAS を使用する必要があります。

Okta

Citrix Workspace は、Okta を ID プロバイダーとして使用して、ワークスペースへのサブスクライバー認証を管理することをサポートしています。詳しくは、「Tech Insight: Authentication - Okta」を参照してください。

Okta の要件

Okta 認証には、次の要件があります。

- オンプレミスの Active Directory と Okta 組織間の接続

- Citrix Cloud で使用するように構成された Okta OIDC Web アプリケーション。Citrix Cloud を Okta 組織に接続するには、このアプリケーションに関連付けられているクライアント ID とクライアントシークレットを指定する必要があります

- オンプレミスの Active Directory ドメインと Citrix Cloud 間の接続。[ID およびアクセス管理] ページで [Okta] 認証が有効になっている必要があります

詳しくは、「Okta を ID プロバイダーとして Citrix Cloud に接続する」を参照してください。

Okta のサブスクライバーエクスペリエンス

Okta を使用した認証が有効になっている場合、サブスクライバーは次のワークフローを経験します。

- サブスクライバーはブラウザで Workspace URL に移動するか、Workspace アプリを起動します

- サブスクライバーは Okta サインインページにリダイレクトされ、Okta で構成されている方法 (多要素認証、条件付きアクセスポリシーなど) を使用して認証されます

- 認証が成功すると、サブスクライバーのワークスペースが表示されます

Okta を使用した VDA へのシングルサインオン

Okta 認証を使用する場合、VDA へのシングルサインオンを有効にするには、FAS を使用する必要があります。

SAML 2.0

Citrix Workspace は、SAML 2.0 を使用してワークスペースへのサブスクライバー認証を管理することをサポートしています。SAML 2.0 をサポートしている限り、任意の SAML プロバイダーを使用できます。

SAML 2.0 の要件

SAML 認証には、次の要件があります。

- SAML 2.0 をサポートする SAML プロバイダー

- オンプレミスの Active Directory ドメイン

- リソースの場所に展開され、オンプレミスの AD ドメインに参加している 2 つの Cloud Connector

- SAML プロバイダーとの AD 統合

ワークスペースの SAML 認証の構成について詳しくは、「SAML を ID プロバイダーとして Citrix Cloud に接続する」を参照してください。

SAML 2.0 のサブスクライバーエクスペリエンス

- サブスクライバーはブラウザで Workspace URL に移動するか、Citrix Workspace アプリを起動します

- サブスクライバーは、組織の SAML ID プロバイダーサインインページにリダイレクトされます。サブスクライバーは、多要素認証や条件付きアクセスポリシーなど、SAML ID プロバイダー用に構成されたメカニズムで認証します

- 認証が成功すると、サブスクライバーのワークスペースが表示されます

SAML 2.0 を使用した VDA へのシングルサインオン

ID プロバイダーが Entra ID の場合、Entra ID SSO を VDA に使用できます。その他の場合、VDA へのシングルサインオンを有効にするには、FAS を使用する必要があります。

Citrix Federated Authentication Service (FAS)

Citrix Workspace は、Citrix DaaS へのシングルサインオン (SSO) に Citrix Federated Authentication Service (FAS) を使用することをサポートしています。FAS がない場合、フェデレーション ID プロバイダーを使用するサブスクライバーは、仮想アプリおよびデスクトップにアクセスするために資格情報を複数回入力するよう求められます。

詳しくは、「Citrix Federated Authentication Service (FAS)」を参照してください。

Entra ID を使用した VDA への SSO

ユーザーが Entra ID を使用して認証した場合、Citrix Workspace は Entra ID セッションを使用して VDA に認証することをサポートしています。詳しくは、「Microsoft Entra シングルサインオン」を参照してください。

この機能はデフォルトで無効になっており、残りの構成が完了した後にのみ有効にする必要があります。そうしないと、ユーザーは起動の遅延または失敗を経験する可能性があります。これを有効にするには、PowerShell モジュールバージョン 1.0.6 を使用します。

Set-StoreConfigurations -StoreUrl "https://<yourstore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True

<!--NeedCopy-->