管理者タスクと考慮事項

この記事では、モバイル生産性アプリの管理者に関連するタスクと考慮事項について説明します。

機能フラグ管理

-

本番環境でモバイル生産性アプリに問題が発生した場合、アプリコード内の影響を受ける機能を無効にできます。iOSおよびAndroid版のSecure Hub、Secure Mail、Secure Webの機能を無効にできます。これを行うには、機能フラグとLaunchDarklyというサードパーティサービスを使用します。ファイアウォールまたはプロキシがアウトバウンドトラフィックをブロックしている場合を除き、LaunchDarklyへのトラフィックを有効にするための設定は不要です。その場合、ポリシー要件に応じて、特定のURLまたはIPアドレスを介してLaunchDarklyへのトラフィックを有効にします。トンネリングからのドメイン除外に関するサポートの詳細については、「MAM SDKドキュメント」を参照してください。

-

LaunchDarklyへのトラフィックと通信は、以下の方法で有効にできます。

以下のURLへのトラフィックを有効にする

events.launchdarkly.comstream.launchdarkly.comclientstream.launchdarkly.comfirehose.launchdarkly.com

ドメインによる許可リストの作成

以前は、社内ポリシーでIPアドレスのみをリストする必要がある場合に備えて、使用するIPアドレスのリストを提供していました。現在、Citrix®がインフラストラクチャの改善を行ったため、2018年7月16日よりパブリックIPアドレスの段階的廃止を進めています。可能であれば、ドメインによる許可リストを作成することをお勧めします。

- ### 許可リストにIPアドレスを記載する

- 許可リストにIPアドレスを記載する必要がある場合は、現在のすべてのIPアドレス範囲のリストについて、この[LaunchDarklyパブリックIPリスト](https://app.launchdarkly.com/api/v2/public-ip-list)を参照してください。このリストを使用して、インフラストラクチャの更新に合わせてファイアウォール構成が自動的に更新されるようにすることができます。インフラストラクチャ変更のステータスに関する詳細については、「[LaunchDarkly Statuspage](https://status.launchdarkly.com/)」を参照してください。

注:

パブリックアプリストアアプリは、初めて展開するときに新規インストールが必要です。現在のエンタープライズラップ版のアプリからパブリックストア版にアップグレードすることはできません。

パブリックアプリストア配信では、Citrixが開発したアプリをMDX Toolkitで署名およびラップする必要はありません。MDX Toolkitは、サードパーティまたはエンタープライズアプリをラップするために使用できます。

LaunchDarklyのシステム要件

- Endpoint Management 10.7以降

- Citrix ADCでスプリットトンネリングが**OFF**に設定されている場合、アプリが以下のサービスと通信できることを確認します

- LaunchDarklyサービス

- APNsリスナーサービス

サポートされているアプリストア

モバイル生産性アプリは、Apple App StoreおよびGoogle Playで入手できます。

Google Playが利用できない中国では、Android版Secure Hubが以下のアプリストアで入手できます。

- https://shouji.baidu.com

- http://apk.hiapk.com

-

パブリックアプリストア配信の有効化

-

- Endpoint Managementダウンロードページから、iOSとAndroidの両方に対応するパブリックストア版の.mdxファイルをダウンロードします

- .mdxファイルをEndpoint Managementコンソールにアップロードします。モバイル生産性アプリのパブリックストア版は、引き続きMDXアプリケーションとしてアップロードされます。アプリをサーバーにパブリックストアアプリとしてアップロードしないでください。手順については、「アプリの追加」を参照してください

- セキュリティポリシーに基づいて、ポリシーをデフォルトから変更します(オプション)

- 必要に応じてアプリをプッシュします(オプション)。この手順には、モバイルデバイス管理が有効になっている環境が必要です

- App Store、Google Play、またはEndpoint Managementアプリストアからデバイスにアプリをインストールします

- Androidでは、ユーザーはPlayストアに誘導されてアプリをインストールします。iOSでは、MDMが展開されている場合、ユーザーがアプリストアに移動することなくアプリがインストールされます

- App StoreまたはPlayストアからアプリがインストールされると、次のアクションが発生します。対応する.mdxファイルがサーバーにアップロードされている限り、アプリは管理対象アプリに移行します。管理対象アプリに移行すると、アプリはCitrix PINの入力を求めます。ユーザーがCitrix PINを入力すると、Secure Mailにアカウント構成画面が表示されます

- アプリは、Secure Hubに登録されており、対応する.mdxファイルがサーバーにある場合にのみアクセスできます。いずれかの条件が満たされない場合、ユーザーはアプリをインストールできますが、アプリの使用はブロックされます

現在、パブリックアプリストアにあるCitrix Ready Marketplace™のアプリを使用している場合は、展開プロセスにすでに精通していることでしょう。モバイル生産性アプリは、多くのISVが現在使用しているのと同じアプローチを採用しています。アプリ内にMDX SDKを組み込み、アプリをパブリックストア対応にします。

注:

iOSとAndroidの両方に対応するCitrix Filesアプリのパブリックストア版は、現在ユニバーサルです。Citrix Filesアプリは、電話とタブレットで同じです。

Appleプッシュ通知

プッシュ通知の構成の詳細については、「プッシュ通知用のSecure Mailの構成」を参照してください。

パブリックアプリストアに関するFAQ

-

パブリックストアアプリの複数のコピーを異なるユーザーグループに展開できますか。たとえば、異なるポリシーを異なるユーザーグループに展開したい場合など。

-

ユーザーグループごとに異なる.mdxファイルをアップロードします。ただし、この場合、単一のユーザーが複数のグループに属することはできません。ユーザーが複数のグループに属している場合、同じアプリの複数のコピーがそのユーザーに割り当てられます。アプリIDは変更できないため、パブリックストアアプリの複数のコピーを同じデバイスに展開することはできません。

-

パブリックストアアプリを必須アプリとしてプッシュできますか。

-

はい。アプリをデバイスにプッシュするにはMDMが必要です。MAMのみの展開ではサポートされていません。

-

ユーザーエージェントに基づいたトラフィックポリシーまたはExchange Serverルールを更新する必要がありますか。

-

プラットフォームごとのユーザーエージェントベースのポリシーとルールの文字列は次のとおりです。

-

重要:

-

Secure NotesおよびSecure Tasksは、2018年12月31日にサポート終了(EOL)ステータスに達しました。詳細については、「EOLおよび非推奨のアプリ」を参照してください。

-

Android

| アプリ | サーバー | ユーザーエージェント文字列 |

|---|---|---|

| Citrix Secure Mail™ | Exchange | WorxMail |

| Lotus Notes Traveler | Apple - iPhone WorxMail | |

| Citrix Secure Web™ | WorxMail | |

| Citrix Secure Tasks | Exchange | WorxMail |

| Citrix Secure Notes | Exchange | WorxMail |

-

Citrix Files Secure Notes -

iOS

- | アプリ | サーバー | ユーザーエージェント文字列 | | – | – | – |

-

Citrix Secure Mail Exchange WorxMail Lotus Notes Traveler Apple - iPhone WorxMail Citrix Secure Web com.citrix.browser Citrix Secure Tasks Exchange WorxTasks Citrix Secure Notes Exchange WorxNotes Citrix Files Secure Notes -

アプリのアップグレードを防止できますか?

いいえ。公開アプリストアにアップデートが投稿されると、自動アップデートが有効になっているすべてのユーザーがアップデートを受け取ります。

-

アプリのアップグレードを強制できますか?

-

はい、アップグレードは「アップグレード猶予期間」ポリシーによって強制されます。このポリシーは、アプリの更新バージョンに対応する新しい

.mdxファイルが Endpoint Management にアップロードされたときに設定されます。 -

アップデートのタイムラインを制御できない場合、アップデートがユーザーに届く前にアプリをテストするにはどうすればよいですか?

Secure Hub のプロセスと同様に、EAR 期間中、iOS 用のアプリは TestFlight でテストできます。Android 用のアプリは、EAR 期間中、Google Play ベータプログラムを通じて利用できます。この期間中にアプリのアップデートをテストできます。

-

自動アップデートがユーザーデバイスに届く前に、新しい

.mdxファイルを更新しなかった場合はどうなりますか? -

更新されたアプリは、古い

.mdxファイルとの互換性を維持します。新しいポリシーに依存する新機能は有効になりません。 -

Secure Hub がインストールされている場合、アプリは管理対象に移行しますか、それともアプリを登録する必要がありますか?

公開ストアアプリが管理対象アプリ(MDX によって保護)としてアクティブ化され、使用可能になるには、ユーザーが Secure Hub に登録されている必要があります。Secure Hub がインストールされていても登録されていない場合、ユーザーは公開ストアアプリを使用できません。

-

公開ストアアプリに Apple Enterprise Developer アカウントは必要ですか?

-

いいえ。Citrix がモバイル生産性向上アプリの証明書とプロビジョニングプロファイルを維持しているため、ユーザーにアプリを展開するために Apple Enterprise Developer アカウントは必要ありません。

-

エンタープライズ配布の終了は、展開したラップされたアプリケーションすべてに適用されますか?

いいえ、これはモバイル生産性向上アプリ(Secure Mail、Secure Web、Endpoint Management 用 Citrix Content Collaboration™、QuickEdit、ShareConnect)にのみ適用されます。社内で開発された、またはサードパーティによって開発された展開済みのエンタープライズラップアプリは、引き続きエンタープライズラッピングを使用できます。MDX Toolkit は、アプリ開発者向けのエンタープライズラッピングを引き続きサポートします。

-

Google Play からアプリをインストールすると、エラーコード 505 の Android エラーが発生します。

注:

-

Android 5.x のサポートは 2018 年 12 月 31 日に終了しました。

これは、Google Play と Android 5.x バージョンにおける既知の問題です。このエラーが発生した場合は、アプリのインストールを妨げるデバイス上の古いデータをクリアするために、次の手順を実行できます。

-

デバイスを再起動します。

-

デバイス設定から Google Play のキャッシュとデータをクリアします。

-

最終手段として、デバイス上の Google アカウントを削除してから再度追加します。

詳細については、次のキーワード「Fix Google Play Store Error 505 in Android: Unknown Error Code」を使用して、この サイト を検索してください。

-

Google Play のアプリは製品版としてリリースされており、新しいベータ版は利用できないのに、Google Play のアプリタイトルの後に「Beta」と表示されるのはなぜですか?

お客様が Early Access Release (EAR) プログラムに参加している場合、アプリタイトルの横に常に「Beta」と表示されます。この名前は、特定のアプリに対するユーザーのアクセスレベルを通知するものです。「Beta」という名前は、ユーザーが利用可能な最新バージョンのアプリを受け取ることを示します。最新バージョンは、製品版トラックまたはベータトラックに公開された最新バージョンである場合があります。

-

アプリをインストールして開いた後、.mdx ファイルが Endpoint Management コンソールにあるにもかかわらず、ユーザーに「App Not Authorized」というメッセージが表示されます。

この問題は、ユーザーが App Store または Google Play からアプリを直接インストールした場合、および Secure Hub が更新されていない場合に発生する可能性があります。非アクティブタイマーが期限切れになった場合、Secure Hub を更新する必要があります。ユーザーが Secure Hub を開き、再認証するとポリシーが更新されます。ユーザーが次回アプリを開いたときに、アプリは承認されます。

-

アプリを使用するためにアクセスコードが必要ですか?App Store または Play Store からアプリをインストールすると、アクセスコードの入力を求める画面が表示されます。

アクセスコードを要求する画面が表示される場合、Secure Hub を介して Endpoint Management に登録されていません。Secure Hub に登録し、アプリの

.mdxファイルがサーバーに展開されていることを確認してください。また、アプリが使用可能であることを確認してください。アクセスコードは Citrix 社内でのみ使用が制限されています。アプリをアクティブ化するには、Endpoint Management の展開が必要です。 -

VPP または DEP を介して iOS 公開ストアアプリを展開できますか?

-

Endpoint Management は、MDX が有効になっていない公開ストアアプリの VPP 配布に最適化されています。Endpoint Management の公開ストアアプリを VPP で配布することはできますが、制限に対処するために Endpoint Management と Secure Hub ストアをさらに強化するまでは、展開は最適ではありません。VPP を介して Endpoint Management の公開ストアアプリを展開する際の既知の問題のリストと、潜在的な回避策については、Citrix ナレッジセンター のこの記事を参照してください。

-

モバイル生産性向上アプリの MDX ポリシー

MDXポリシーを使用すると、Endpoint Managementが適用する設定を構成できます。これらのポリシーは、認証、デバイスセキュリティ、ネットワーク要件とアクセス、暗号化、アプリの操作、アプリの制限などを対象としています。多くのMDXポリシーは、すべてのモバイル生産性アプリに適用されます。一部のポリシーはアプリ固有です。

- ポリシーファイルは、モバイル生産性アプリのパブリックストアバージョン向けに.mdxファイルとして提供されます。アプリを追加する際に、Endpoint Managementコンソールでポリシーを構成することもできます。

MDXポリシーの詳細については、このセクションの以下の記事を参照してください。

以下のセクションでは、ユーザー接続に関連するMDXポリシーについて説明します。

Android版Secure Mailのデュアルモード

モバイルアプリケーション管理(MAM)SDKは、iOSおよびAndroidプラットフォームでカバーされていないMDX機能の領域を置き換えるために利用できます。MDXラッピングテクノロジーは、2021年9月にサポート終了(EOL)を迎える予定です。エンタープライズアプリケーションの管理を継続するには、MAM SDKを組み込む必要があります。

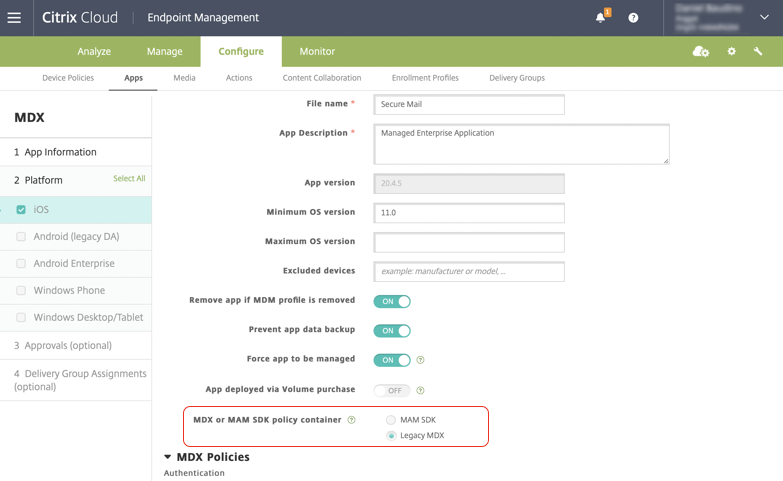

バージョン20.8.0以降、Androidアプリは、前述のMDX EOL戦略に備えるために、MDXおよびMAM SDKとともにリリースされています。MDXデュアルモードは、現在のMDX Toolkitから新しいMAM SDKへの移行方法を提供することを目的としています。デュアルモードを使用すると、次のいずれかを行うことができます。

- MDX Toolkit(Endpoint ManagementコンソールではLegacy MDXと表記)を使用してアプリの管理を継続する

-

新しいMAM SDKを組み込んだアプリを管理する。

注:

MAM SDKを使用する場合、アプリをラップする必要はありません。

MAM SDKに切り替えた後、追加の手順は必要ありません。

MAM SDKの詳細については、以下の記事を参照してください。

- MAM SDKの概要

- MAM SDKの最新リリース

- Citrix Developerのデバイス管理セクション

- Citrixブログ記事

前提条件

デュアルモード機能を正常に展開するには、以下を確認してください。

- Citrix Endpoint Managementをバージョン10.12 RP2以降、または10.11 RP5以降に更新します。

- モバイルアプリをバージョン20.8.0以降に更新します。

- ポリシーファイルをバージョン20.8.0以降に更新します。

- 組織でサードパーティ製アプリを使用している場合は、Citrixモバイル生産性アプリのMAM SDKオプションに切り替える前に、MAM SDKをサードパーティ製アプリに組み込むようにしてください。管理対象アプリはすべて、一度にMAM SDKに移行する必要があります。

注:

MAM SDKは、すべてのクラウドベースのお客様でサポートされています。

制限事項

- MAM SDKは、Citrix Endpoint Management™展開環境のAndroid Enterpriseプラットフォームで公開されたアプリのみをサポートします。新しく公開されたアプリの場合、デフォルトの暗号化はプラットフォームベースの暗号化です。

- MAM SDKはプラットフォームベースの暗号化のみをサポートし、MDX暗号化はサポートしません。

- Citrix Endpoint Managementを更新せず、モバイルアプリのポリシーファイルがバージョン20.8.0以降で実行されている場合、Secure Mailのネットワークポリシーの重複エントリが作成されます。

Citrix Endpoint ManagementでSecure Mailを構成する場合、デュアルモード機能を使用すると、MDX Toolkit(現在はLegacy MDX)を使用してアプリの管理を継続するか、新しいMAM SDKに切り替えてアプリを管理することができます。CitrixはMAM SDKへの切り替えを推奨しています。MAM SDKはよりモジュール化されており、組織が使用するMDX機能のサブセットのみを使用できるようにすることを目的としているためです。

MDXまたはMAM SDKポリシーコンテナのポリシー設定には、次のオプションがあります。

- MAM SDK

- Legacy MDX

MDXまたはMAM SDKポリシーコンテナポリシーでは、オプションをLegacy MDXからMAM SDKにのみ変更できます。MAM SDKからLegacy MDXへの切り替えオプションは許可されておらず、アプリを再公開する必要があります。デフォルト値はLegacy MDXです。同じデバイスで実行されているSecure MailとSecure Webの両方に同じポリシーモードを設定してください。同じデバイスで2つの異なるモードを実行することはできません。

内部ネットワークへのユーザー接続

内部ネットワークにトンネル接続する接続では、フルVPNトンネルまたはクライアントレスVPNのバリエーションであるトンネル化Web SSOを使用できます。優先VPNモードポリシーがその動作を制御します。デフォルトでは、接続はトンネル化Web SSOを使用します。これはSSOを必要とする接続に推奨されます。フルVPNトンネル設定は、クライアント証明書または内部ネットワーク内のリソースへのエンドツーエンドSSLを使用する接続に推奨されます。この設定は、TCP上のあらゆるプロトコルを処理し、WindowsおよびMacコンピューター、ならびにiOSおよびAndroidデバイスで使用できます。

VPNモード切り替えの許可ポリシーは、必要に応じてフルVPNトンネルモードとトンネル化Web SSOモード間の自動切り替えを許可します。デフォルトでは、このポリシーはオフです。このポリシーがオンの場合、優先VPNモードで処理できない認証要求が原因で失敗したネットワーク要求は、代替モードで再試行されます。たとえば、クライアント証明書のサーバーチャレンジはフルVPNトンネルモードで対応できますが、トンネル化Web SSOモードでは対応できません。同様に、HTTP認証チャレンジは、トンネル化Web SSOモードを使用する場合、SSOで処理される可能性が高くなります。

ネットワークアクセス制限

ネットワークアクセスポリシーは、ネットワークアクセスに制限が課されるかどうかを指定します。デフォルトでは、Secure Mailアクセスは無制限であり、ネットワークアクセスに制限は課されません。アプリは、デバイスが接続されているネットワークに無制限にアクセスできます。デフォルトでは、Secure Webアクセスは内部ネットワークにトンネル接続されます。これは、すべてのネットワークアクセスにアプリケーションごとのVPNトンネルが内部ネットワークに戻され、Citrix ADCスプリットトンネル設定が使用されることを意味します。デバイスにネットワーク接続がないかのようにアプリが動作するように、ブロックされたアクセスを指定することもできます。

AirPrint、iCloud、FacebookおよびTwitter APIなどの機能を許可したい場合は、ネットワークアクセスポリシーをブロックしないでください。

ネットワークアクセスポリシーは、バックグラウンドネットワークサービスポリシーとも連携します。詳細については、「Exchange ServerまたはIBM Notes Traveler Serverの統合」を参照してください。

Endpoint Managementクライアントプロパティ

クライアントプロパティには、ユーザーデバイス上のSecure Hubに直接提供される情報が含まれています。クライアントプロパティは、Endpoint Managementコンソールの[設定]>[クライアント]>[クライアントプロパティ]にあります。

クライアントプロパティは、次のような設定の構成に使用されます。

ユーザーパスワードのキャッシュ

ユーザーパスワードのキャッシュにより、ユーザーのActive Directoryパスワードをモバイルデバイスにローカルでキャッシュできます。ユーザーパスワードのキャッシュを有効にすると、Citrix PINまたはパスコードの設定を求められます。

非アクティブタイマー

非アクティブタイマーは、ユーザーがデバイスを非アクティブなままにしておき、Citrix PINまたはパスコードの入力を求められることなくアプリにアクセスできる時間を分単位で定義します。MDXアプリでこの設定を有効にするには、[アプリパスコード] ポリシーを [オン] に設定する必要があります。[アプリパスコード] ポリシーが [オフ] の場合、ユーザーは完全な認証を実行するためにSecure Hubにリダイレクトされます。この設定を変更すると、次回ユーザーが認証を求められたときに値が有効になります。

Citrix PIN認証

Citrix PINは、ユーザー認証エクスペリエンスを簡素化します。PINは、クライアント証明書を保護したり、Active Directory資格情報をデバイスにローカルで保存したりするために使用されます。PIN設定を構成すると、ユーザーのサインオンエクスペリエンスは次のようになります。

-

ユーザーがSecure Hubを初めて起動すると、PINの入力を求めるプロンプトが表示され、Active Directory資格情報がキャッシュされます。

-

次に、ユーザーがSecure Mailなどのモバイル生産性アプリを起動すると、PINを入力してサインオンします。

クライアントプロパティを使用して、PIN認証を有効にし、PINの種類を指定し、PINの強度、長さ、および変更要件を指定します。

指紋認証またはTouch ID認証

iOSデバイス向けの指紋認証(Touch ID認証とも呼ばれる)は、Citrix PINの代替手段です。この機能は、Secure Hubを除くラップされたアプリが、非アクティブタイマーの期限切れ時など、オフライン認証を必要とする場合に役立ちます。この機能は、次の認証シナリオで有効にできます。

- Citrix PIN + クライアント証明書構成

- Citrix PIN + キャッシュされたADパスワード構成

- Citrix PIN + クライアント証明書構成およびキャッシュされたADパスワード構成

- Citrix PINがオフ

指紋認証が失敗した場合、またはユーザーが指紋認証プロンプトをキャンセルした場合、ラップされたアプリはCitrix PINまたはADパスワード認証にフォールバックします。

指紋認証の要件

- 指紋認証をサポートし、少なくとも1つの指紋が構成されているiOSデバイス(最小バージョン8.1)

- ユーザーエントロピーがオフであること

指紋認証の構成

重要:

ユーザーエントロピーがオンの場合、[Touch ID認証を有効にする] プロパティは無視されます。ユーザーエントロピーは、[パスコードキーを使用してシークレットを暗号化する] を介して有効になります。

-

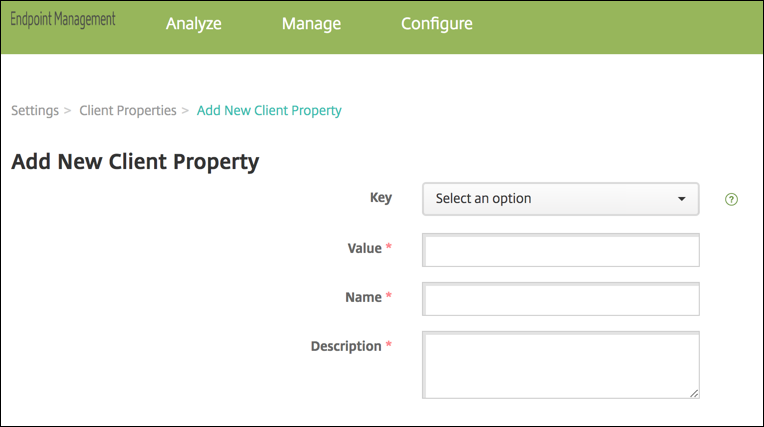

Endpoint Managementコンソールで、[設定] > [クライアント] > [クライアントプロパティ] の順に移動します。

-

[追加] をクリックします。

- キー ENABLE_TOUCH_ID_AUTH を追加し、その [値] を [True] に設定してから、ポリシー名を [指紋認証を有効にする] に設定します。

指紋認証を構成した後、ユーザーはデバイスを再登録する必要はありません。

パスコードキーを使用したシークレットの暗号化と一般的なクライアントプロパティの詳細については、Endpoint Managementの記事「クライアントプロパティ」を参照してください。

Google Analytics

Citrix Secure Mailは、製品品質を向上させるために、アプリの統計情報と使用状況分析データを収集するためにGoogle Analyticsを使用します。Citrixは、その他の個人ユーザー情報を収集または保存しません。

Google Analyticsの無効化

管理者は、カスタムクライアントプロパティ DISABLE_GA を構成することでGoogle Analyticsを無効にできます。Google Analyticsを無効にするには、次の手順を実行します。

- Citrix Endpoint Managementコンソールにサインインし、[設定] > [クライアントプロパティ] > [新しいクライアントプロパティの追加] の順に移動します。

- [キー] フィールドに値 DISABLE_GA を追加します。

- クライアントプロパティの値を true に設定します。

注:

Citrix Endpoint Managementコンソールで値 DISABLE_GA を構成しない場合、Google Analyticsデータはアクティブになります。