Citrix Gatewayからのパススルー

ユーザーはCitrix Gatewayで認証され、ストアにアクセスする際に自動的にログオンします。Citrix Gatewayからのパススルー認証は、ストアへのリモートアクセスを初めて構成する際にデフォルトで有効になります。ユーザーは、ローカルにインストールされたCitrix WorkspaceアプリまたはWebブラウザを使用して、Citrix Gateway経由でストアに接続できます。Citrix Gateway向けStoreFrontの構成に関する詳細は、「Citrix Gatewayの構成」を参照してください。

StoreFrontは、以下のCitrix Gateway認証方法によるパススルーをサポートしています。

- ドメイン ユーザーはActive Directoryのユーザー名とパスワードを使用してログオンします。

- RSA ユーザーは、セキュリティトークンによって生成されたトークンコードと、場合によっては個人識別番号を組み合わせて生成されたパスコードを使用してログオンします。セキュリティトークンのみによるパススルー認証を有効にする場合、提供するリソースが、ユーザーのMicrosoft Active Directoryドメイン資格情報など、追加または代替の認証形式を必要としないことを確認してください。

- スマートカード ユーザーは、Active Directoryアカウントにリンクされたスマートカードを使用してログオンします。

- RSA + ドメイン ユーザーは、ドメイン資格情報とセキュリティトークンのパスコードの両方を使用してログオンします。

- SAML ユーザーは、SAML経由でログオンするためにサードパーティのIdPにリダイレクトされます。SAMLアサーションには、ユーザーのActive DirectoryアカウントのUPNを含める必要があります。

Citrix Gatewayで認証を無効にしている場合、またはシングルサインオンを無効にしている場合、パススルーは使用されず、他の認証方法のいずれかを構成する必要があります。

Citrix Workspaceアプリ内からストアにアクセスするリモートユーザー向けにCitrix Gatewayへの二重ソース認証を構成する場合、Citrix Gatewayで2つの認証ポリシーを作成する必要があります。RADIUS (Remote Authentication Dial-In User Service) をプライマリ認証方法として、LDAP (Lightweight Directory Access Protocol) をセカンダリ方法として構成します。セッションプロファイルでセカンダリ認証方法を使用するように資格情報インデックスを変更し、LDAP資格情報がStoreFrontに渡されるようにします。Citrix GatewayアプライアンスをStoreFront構成に追加する際は、ログオンタイプを「ドメインとセキュリティトークン」に設定します。詳細については、http://support.citrix.com/article/CTX125364を参照してください。

Citrix Gateway経由でStoreFrontへの複数ドメイン認証を有効にするには、各ドメインのCitrix Gateway LDAP認証ポリシーでSSO名属性をuserPrincipalNameに設定します。ユーザーにCitrix Gatewayログオンページでドメインを指定させることで、使用する適切なLDAPポリシーを決定できます。StoreFrontへの接続用にCitrix Gatewayセッションプロファイルを構成する際は、シングルサインオンドメインを指定しないでください。各ドメイン間に信頼関係を構成する必要があります。明示的に信頼されたドメインのみにアクセスを制限しないことで、ユーザーが任意のドメインからStoreFrontにログオンできるようにしてください。

Citrix Gatewayの展開でサポートされている場合、SmartAccessを使用して、Citrix Gatewayセッションポリシーに基づいてCitrix Virtual Apps and Desktopsリソースへのユーザーアクセスを制御できます。

Gatewayパススルーの有効化

Workspaceアプリ経由で接続する際にストアのGatewayパススルー認証を有効または無効にするには、認証方法ウィンドウで [Citrix Gatewayからのパススルー] をオンまたはオフにします。

ストアのCitrix Gatewayパススルー認証を有効にすると、デフォルトでそのストアのすべてのWebサイトでも有効になります。特定のWebサイトのユーザー名とパスワード認証は、認証方法タブで無効にできます。

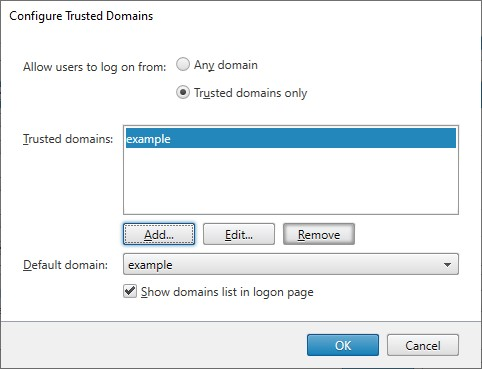

信頼済みユーザーのドメインの構成

Citrix GatewayがLDAP認証を使用するように構成されている場合、特定のドメインへのアクセスを制限できます。

-

[認証方法の管理] ウィンドウで、[Citrix Gatewayからのパススルー] > [設定] ドロップダウンメニューから [信頼済みドメインの構成] を選択します。

-

[信頼済みドメインのみ] を選択し、[追加] をクリックして信頼済みドメインの名前を入力します。そのドメインのアカウントを持つユーザーは、認証サービスを使用するすべてのストアにログオンできます。ドメイン名を変更するには、[信頼済みドメイン] リストのエントリを選択し、[編集] をクリックします。ドメイン内のユーザーアカウントのストアへのアクセスを停止するには、リスト内のドメインを選択し、[削除] をクリックします。ドメイン名の指定方法によって、ユーザーが資格情報を入力する必要がある形式が決まります。ユーザーにドメインユーザー名形式で資格情報を入力させたい場合は、NetBIOS名をリストに追加します。ユーザーにユーザープリンシパル名形式で資格情報を入力させる必要がある場合は、完全修飾ドメイン名をリストに追加します。ユーザーがドメインユーザー名形式とユーザープリンシパル名形式の両方で資格情報を入力できるようにしたい場合は、NetBIOS名と完全修飾ドメイン名の両方をリストに追加する必要があります。

-

複数の信頼済みドメインを構成する場合は、[デフォルトドメイン] リストから、ユーザーがログオンする際にデフォルトで選択されるドメインを選択します。

-

ログオンページに信頼済みドメインを一覧表示する場合は、[ログオンページにドメインリストを表示] チェックボックスをオンにします。

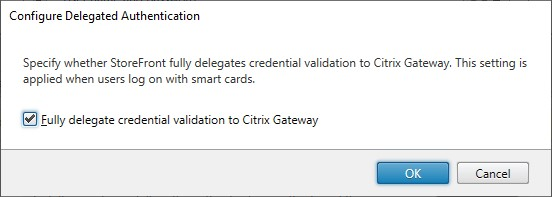

委任認証

デフォルトでは、StoreFrontはCitrix Gatewayから受信したユーザー名とパスワードを検証します。Citrix GatewayがLDAP経由でActive Directory資格情報を要素として使用しない場合(SAMLやスマートカードを使用する場合など)、StoreFrontがGatewayによる検証を信頼するように構成する必要があります。この場合、Gatewayを構成する際にコールバックURLを入力することが重要です。これにより、StoreFrontは要求がCitrix Gatewayから来たものであることを確認できます。詳細については、「Citrix Gatewayの管理」を参照してください。

-

[認証方法の管理] ウィンドウで、[Citrix Gatewayからのパススルー] > [設定] ドロップダウンメニューから [委任認証の構成] を選択します。

-

[資格情報の検証をCitrix Gatewayに完全に委任する] を選択します。

。

。

PowerShell SDK

PowerShell SDKを使用して、ストアがCitrix Gatewayに認証を委任するように構成するには、Set-STFCitrixAGBasicOptionsコマンドレットを使用します。

- 認証をGatewayに委任するには、

CredentialValidationModeをAutoに設定します。 - StoreFrontが資格情報を検証するには、

CredentialValidationModeをPasswordに設定します。

パスワードの検証

StoreFrontが資格情報を自身で検証するか、またはDelivery Controllerに資格情報の検証を要求するかを選択できます。詳細については、「ユーザー名とパスワード認証 - パスワードの検証」を参照してください。

[資格情報の検証をCitrix Gatewayに完全に委任する] が選択されている場合、Delivery Controllerを使用してパスワードを検証する設定は無効になります。この場合、StoreFrontはActive Directoryでユーザーを検索できる必要があるため、StoreFrontサーバーのドメインは常にユーザーのドメインとの信頼関係を持っている必要があります。

ログオン時の期限切れパスワードの変更を許可

Citrix GatewayがLDAP(ユーザー名とパスワード)認証を使用するように構成されている場合、NetScalerを構成して、ログオン時に期限切れのパスワードを変更できるようにすることができます。

- NetScaler®管理Webサイトにログオンします。

- サイドメニューで [Authentication] > [Dashboard] に移動します。

- 認証サーバーをクリックします。

- [Other Settings] で [Allow Password Change] をオンにします。

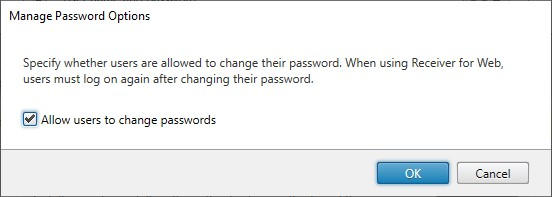

ログオン後のパスワード変更を許可

StoreFrontを構成して、ユーザーがログオン後にパスワードを変更できるようにすることができます。この機能は、GatewayがLDAP認証を使用し、ユーザーがローカルにインストールされたCitrix Workspaceアプリではなくブラウザ経由でストアにアクセスする場合にのみ利用可能です。

デフォルトのStoreFront構成では、パスワードが期限切れになっている場合でも、ユーザーがパスワードを変更することはできません。この機能を有効にすることを決定した場合は、サーバーを含むドメインのポリシーがユーザーのパスワード変更を妨げないことを確認してください。ユーザーがパスワードを変更できるようにすると、認証サービスを使用するストアにアクセスできるすべてのユーザーに機密性の高いセキュリティ機能が公開されます。組織のセキュリティポリシーでユーザーのパスワード変更機能が内部使用のみに限定されている場合は、企業ネットワーク外からストアにアクセスできないようにしてください。

-

[認証方法の管理] ウィンドウで、[Citrix Gatewayからのパススルー] > [設定] ドロップダウンメニューから [パスワードオプションの管理] を選択します。

-

ユーザーがパスワードを変更できるようにするには、[ユーザーがパスワードを変更できるようにする] チェックボックスをオンにします。

注:

[ユーザーがパスワードを変更できるようにする] を選択またはクリアすると、ユーザー名とパスワード認証の [パスワードオプションの管理] の設定にも影響します。

PowerShell SDK

PowerShell SDKを使用してパスワード変更オプションを変更するには、Set-STFExplicitCommonOptionsコマンドレットを使用します。

Delivery Controller™がStoreFrontを信頼するように構成

Citrix GatewayがLDAP認証で構成されている場合、資格情報はStoreFrontに渡されます。他の認証方法の場合、StoreFrontは資格情報にアクセスできないため、Citrix Virtual Apps and Desktopsに対して認証できません。したがって、Delivery ControllerがStoreFrontからの要求を信頼するように構成する必要があります。詳細については、「Citrix Virtual Apps and Desktopsのセキュリティに関する考慮事項とベストプラクティス」を参照してください。

フェデレーション認証サービスを使用したVDAへのシングルサインオン

GatewayがLDAP認証で構成されている場合、資格情報はStoreFrontに渡され、VDAへのシングルサインオンが可能になります。他の認証方法の場合、StoreFrontは資格情報にアクセスできないため、デフォルトではシングルサインオンは利用できません。フェデレーション認証サービスを使用してシングルサインオンを提供できます。