管理者グループの管理

Citrix Cloud™アカウントに管理者を追加するには、Active Directory、Azure Active Directory (AD)、またはGoogle Cloud Identityのグループを使用できます。その後、グループ内のすべての管理者のサービスアクセス権限を管理できます。

ADの前提条件

Citrix Cloudは、SAML 2.0を介したADグループ認証をサポートしています。AD管理者グループのメンバーをCitrix Cloudに追加する前に、Citrix CloudとSAMLプロバイダー間の接続を構成する必要があります。詳細については、「SAMLをIDプロバイダーとしてCitrix Cloudに接続する」を参照してください。

Citrix CloudにSAML接続がすでにある場合は、AD管理者グループを追加する前に、SAMLプロバイダーをCitrix Cloudに再接続する必要があります。SAMLを再接続しないと、AD管理者グループの追加が失敗する可能性があります。詳細については、「管理者認証に既存のSAML接続を使用する」を参照してください。

Azure ADの前提条件

Azure ADグループ認証を使用するには、Azure ADをCitrix Cloudに接続するための最新バージョンのAzure ADアプリケーションが必要です。Citrix Cloudは、Azure ADを初めて接続したときにこのアプリケーションを取得しました。2019年5月より前にAzure ADをCitrix Cloudに接続した場合、Citrix CloudはAzure ADに接続するために最新のアプリケーションを使用していない可能性があります。アカウントが最新のアプリケーションを使用していない場合、Citrix CloudはAzure ADグループを表示できません。

Citrix CloudでAzure ADグループを使用する前に、次のタスクを実行します。

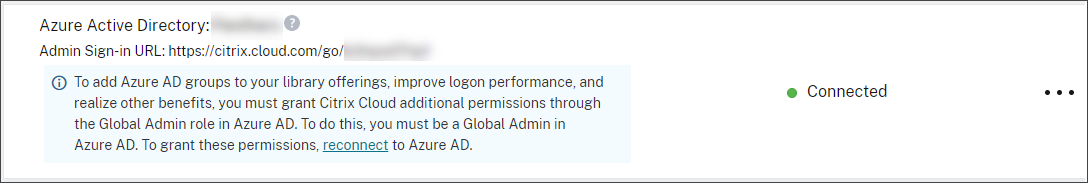

- Azure AD接続に最新のアプリケーションを使用していることを確認します。最新のアプリケーションを使用していない場合、Citrix Cloudは通知を表示します

-

アプリケーションを更新する必要がある場合は、Azure ADをCitrix Cloudに再接続します。Azure ADに再接続することで、アプリケーションレベルの読み取り専用権限をCitrix Cloudに付与し、Citrix Cloudがユーザーに代わってAzure ADに再接続できるようにします。再接続中に、これらの権限のリストが表示され、確認できます。Citrix Cloudが要求する権限の詳細については、「Citrix CloudのAzure Active Directory権限」を参照してください

重要:

このタスクを完了するには、Azure ADのグローバル管理者である必要があります。また、Citrix IDプロバイダーの下で、フルアクセス管理者アカウントを使用してCitrix Cloudにサインインする必要があります。Azure ADの資格情報でサインインすると、再接続は失敗します。Citrix IDプロバイダーを使用している管理者がいない場合は、このタスクを実行するために一時的に管理者を追加し、後で削除できます。

Azure ADへの接続を確認する

- Citrix IDプロバイダーの下で、フルアクセス管理者アカウントを使用してCitrix Cloudにサインインします

- Citrix Cloudメニューから、[IDとアクセス管理] を選択し、次に [認証] を選択します

- [Azure Active Directory] を見つけます。Citrix CloudがAzure AD接続のアプリケーションを更新する必要がある場合、通知が表示されます

-

Citrix Cloudがすでに最新のアプリケーションを使用している場合、通知は表示されません。

Azure ADに再接続する

- Citrix CloudコンソールのAzure AD通知から、[再接続] リンクをクリックします。要求されたAzure権限のリストが表示されます

- 権限を確認し、[承認] を選択します

Google Cloud Identity

Citrix Cloudは、Google Cloud Identityを介した管理者グループ認証をサポートしています。管理者グループをCitrix Cloudに追加する前に、Citrix CloudとGoogle Cloud Identity間の接続を構成する必要があります。詳細については、「Google Cloud IdentityをIDプロバイダーとしてCitrix Cloudに接続する」を参照してください。

サポートされている権限

サポートされている権限の説明については、「コンソール権限」を参照してください。

制限事項

次のCitrix Cloudプラットフォーム機能のカスタムアクセス権限は、管理者グループのメンバーには利用できません。

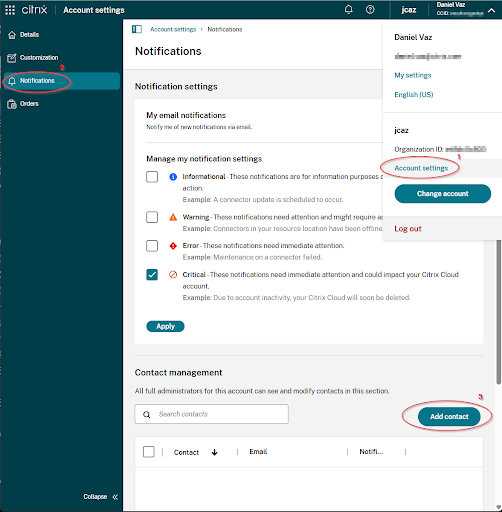

- 通知

- セキュアクライアント

通知連絡先は、以下に示すように、[通知連絡先管理] のグループのメンバーに対して追加できます。

Citrix DaaS™の機能のうち、Quick Deployユーザー割り当てなど、Citrix Cloudプラットフォームの機能に依存するものは利用できません。

すでにサインインしている管理者グループメンバーの権限変更は、サインアウトして再度サインインした後にのみ有効になります。

Citrix®、AD、Azure AD、Google Cloud IDを持つ管理者に対する結果的な権限

管理者がCitrix Cloudにサインインする際、Citrix ID(Citrix CloudのデフォルトのIDプロバイダー)と、AD、Azure AD、またはGoogle Cloud Identityを介したシングルユーザーまたはグループベースのIDの両方を持っている場合、特定の権限のみが利用可能になることがあります。このセクションの表は、これらのIDの各組み合わせで利用可能な権限について説明しています。

_シングルユーザーID_とは、個々のアカウントを通じて管理者に付与されるAD、Azure AD、またはGoogle Cloud Identityの権限を指します。_グループベースID_とは、グループのメンバーとして付与されるAD、Azure AD、またはGoogle Cloud Identityの権限を指します。

| Citrix ID | シングルユーザーADまたはAzure AD ID | グループベースADまたはAzure AD ID | シングルユーザーまたはグループベースのGoogle Cloud ID | 認証後に利用可能な権限 |

|---|---|---|---|---|

| X | X | Citrix ID、AD ID、またはAzure AD IDのいずれかで認証が成功した後、管理者は両方のIDの累積的な権限を持ちます。 | ||

| X | X | 各IDは独立したエンティティとして扱われます。利用可能な権限は、管理者がCitrix IDまたはAzure AD IDのどちらを使用して認証するかによって異なります。 | ||

| X | X | 各IDは独立したエンティティとして扱われます。利用可能な権限は、管理者がCitrix IDまたはGoogle Cloud Identityのどちらを使用して認証するかによって異なります。 | ||

| X | X | ADまたはAzure ADでCitrix Cloudに認証する際、管理者は両方のIDの累積的な権限を持ちます。 | ||

| X | X | 各IDは独立したエンティティとして扱われます。利用可能な権限は、管理者がCitrix IDまたはGoogle Cloud Identityのどちらを使用して認証するかによって異なります。 | ||

| X | X | 各IDは独立したエンティティとして扱われます。利用可能な権限は、管理者がCitrix IDまたはGoogle Cloud Identityのどちらを使用して認証するかによって異なります。 | ||

| X | X | X | Citrix IDで認証する場合、管理者はCitrix IDとシングルユーザーAzure AD IDの両方の累積的な権限を持ちます。Azure ADで認証する場合、管理者は3つのIDすべての累積的な権限を持ちます。 |

管理者のサインインエクスペリエンス

Citrix Cloudにグループを追加し、サービス権限を定義した後、グループ内の管理者は、Citrix Cloudサインインページで[会社の資格情報でサインイン]を選択し、アカウントのサインインURL(例: https://citrix.cloud.com/go/mycompany)を入力するだけでサインインできます。個々の管理者を追加する場合とは異なり、グループ内の管理者は明示的に招待されないため、Citrix Cloud管理者になるための招待メールは受信しません。

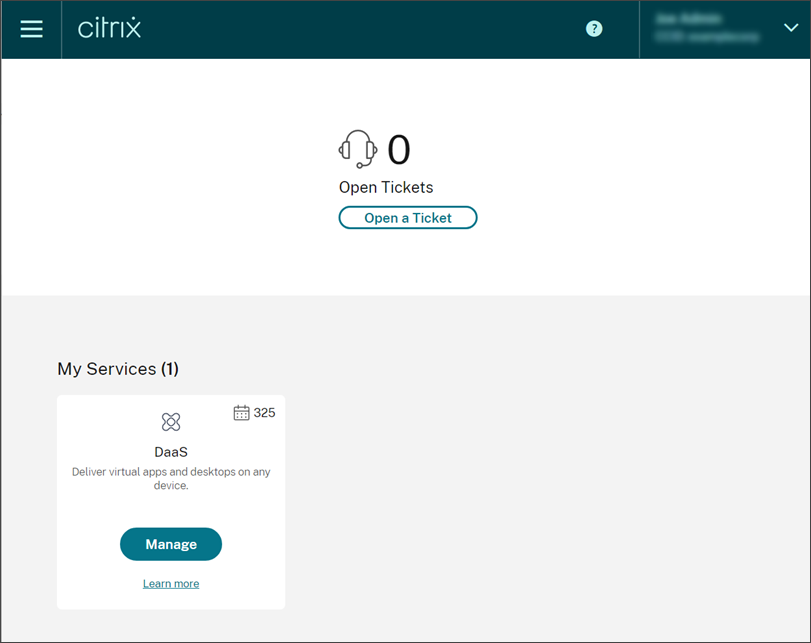

サインイン後、管理者はサービスタイルから[管理]を選択して、サービスの管理コンソールにアクセスします。

グループのメンバーとしてのみ権限を付与された管理者は、Citrix CloudアカウントのサインインURLを使用してCitrix Cloudアカウントにアクセスできます。

個々のアカウントを通じて、かつグループのメンバーとして権限を付与された管理者は、アクセスしたいCitrix Cloudアカウントを選択できます。管理者が複数のCitrix Cloudアカウントのメンバーである場合、認証が成功した後、顧客ピッカーからCitrix Cloudアカウントを選択できます。

既知の問題

Active Directoryでグループの名前を変更した後、新しい名前が表示されない場合があります。回避策として、Citrix Identity and Access Managementで古いグループを削除し、名前が変更されたグループを追加してください。

制限事項

Citrixは、単一の管理者がCitrix Cloudに追加された20を超えるグループに属さないことを推奨します。より多くのグループに属すると、アプリケーションのパフォーマンスが低下する可能性があります。

複数のグループが認証に与える影響

グループベースの管理者がADまたはAzure ADで複数のグループに割り当てられている場合、グループ数が多すぎるために認証が失敗する可能性があります。この問題は、Citrix CloudのADおよびAzure ADとの統合における制限が原因で発生します。管理者がサインインしようとすると、Citrix Cloudは取得されるグループ数を圧縮しようとします。Citrix Cloudが圧縮を正常に適用できない場合、すべてのグループを取得できず、認証が失敗します。

この問題は、ADまたはAzure ADを介してCitrix Workspace™に認証するユーザーにも影響を与える可能性があります。ユーザーが複数のグループに属している場合、グループ数が多すぎるために認証が失敗する可能性があります。

この問題を解決するには、管理者またはユーザーアカウントを確認し、組織内での役割に必要なグループのみに属していることを確認してください。

割り当てられたロール/スコープのペアが多すぎるためにグループの追加が失敗する

複数のロール/スコープのペアを持つグループを追加する際、グループを作成できないことを示すエラーが発生する場合があります。このエラーは、グループに割り当てられているロール/スコープのペアの数が多すぎるために発生します。このエラーを解決するには、ロール/スコープのペアを2つ以上のグループに分割し、管理者をそれらのグループに割り当ててください。

Citrix Cloudへの管理者グループの追加

- Citrix Cloudメニューから、[IDおよびアクセス管理] を選択し、次に [管理者] を選択します。

- [管理者/グループの追加] を選択します。

- [管理者詳細] で、使用するIDプロバイダーを選択します。Azure ADが選択されている場合は、必要に応じてAzureにサインインします。[次へ] を選択します。

- 必要に応じて、使用するドメインを選択します。

- 追加するグループを検索し、そのグループを選択します。

- [アクセス設定] で、グループに割り当てる役割を選択します。少なくとも1つの役割を選択する必要があります。

- 完了したら、[保存] を選択します。

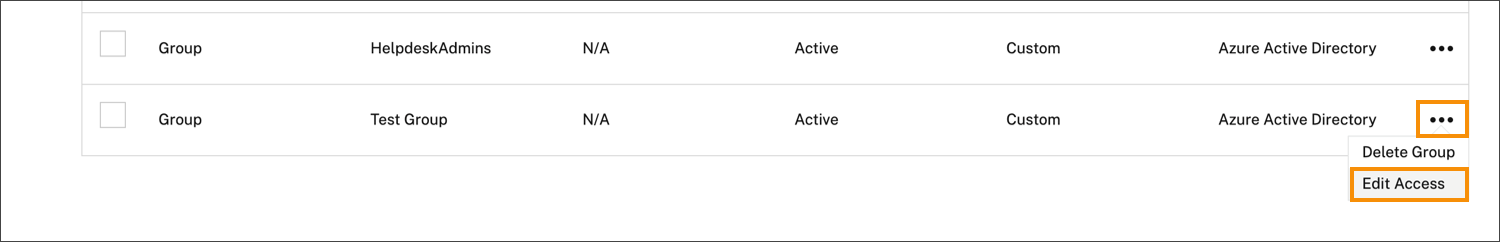

管理者グループのサービス権限の変更

- Citrix Cloudメニューから、[IDおよびアクセス管理] を選択し、次に [管理者] を選択します。

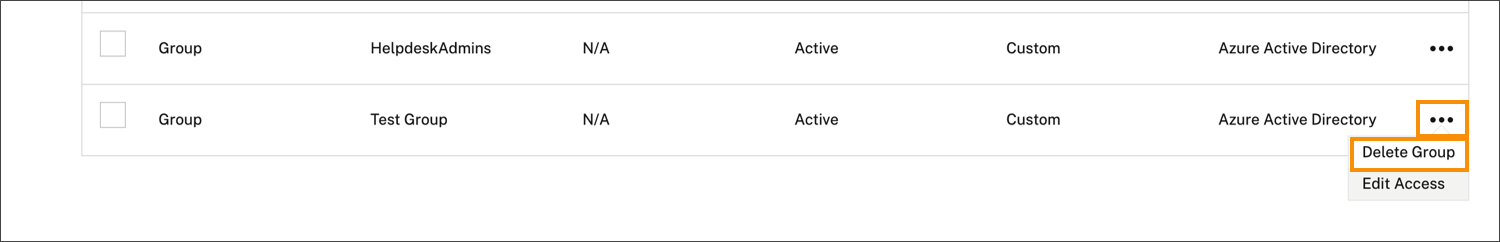

- 管理する管理者グループを見つけ、省略記号メニューから [アクセスを編集] を選択します。

- 必要に応じて、1つ以上の役割とスコープのペアの横にあるチェックマークを選択またはクリアします。

- 完了したら、[保存] を選択します。

管理者グループの削除

- Citrix Cloudメニューから、[IDおよびアクセス管理] を選択し、次に [管理者] を選択します。

-

管理する管理者グループを見つけ、省略記号メニューから [グループの削除] を選択します。

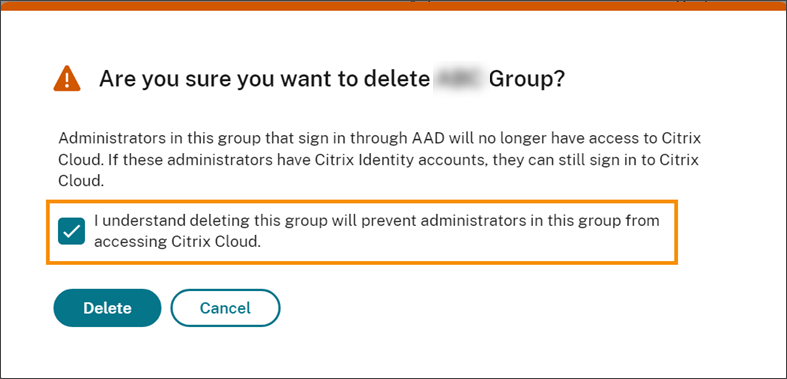

確認メッセージが表示されます。

- [このグループを削除すると、グループ内の管理者がCitrix Cloudにアクセスできなくなることを理解しています。] を選択して、グループを削除することによる影響を認識していることを確認します。

- [削除] を選択します。

複数のCitrix Cloudアカウント間の切り替え

注:

このセクションでは、Azure AD管理者グループのメンバーのみに影響するシナリオについて説明します。

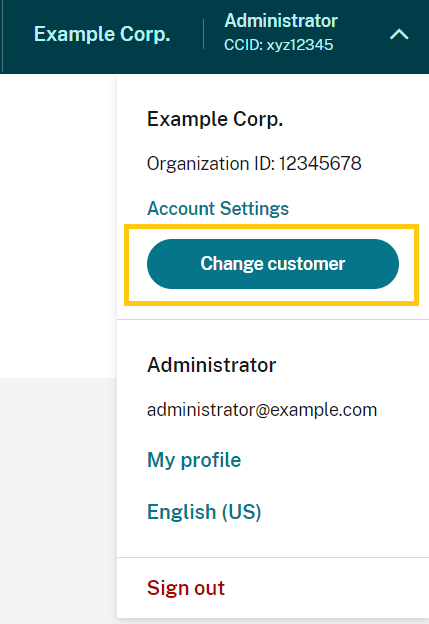

デフォルトでは、Azure AD管理者グループのメンバーは、アクセスできる他のCitrix Cloudアカウントを切り替えることができません。これらの管理者には、以下の画像に示す [顧客の変更] オプションがCitrix Cloudユーザーメニューに表示されません。

このメニューオプションを有効にし、Azure ADグループメンバーが他のCitrix Cloudアカウントを切り替えられるようにするには、切り替えたいアカウントをリンクする必要があります。

Citrix Cloudアカウントのリンクには、ハブアンドスポークアプローチが採用されています。アカウントをリンクする前に、他のアカウントがアクセスされる元となるアカウント(「ハブ」)と、顧客ピッカーに表示させたいアカウント(「スポーク」)を決定します。

アカウントをリンクする前に、以下の要件を満たしていることを確認してください。

- Citrix Cloudで完全なアクセス権限を持っていること。

- Windows PowerShell Integrated Scripting Environment (ISE) にアクセスできること。

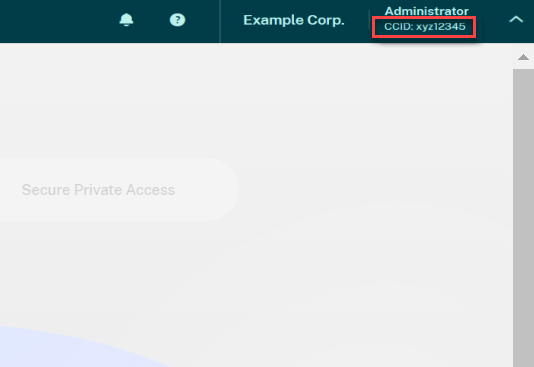

- リンクしたいCitrix Cloudアカウントの顧客IDを持っていること。顧客IDは、各アカウントの管理コンソールの右上隅に表示されます。

- ハブアカウントとしてリンクしたいCitrix CloudアカウントのCitrix CWSAuthベアラートークンを持っていること。このベアラートークンを取得するには、CTX330675 の手順に従ってください。Citrix Cloudアカウントをリンクする際に、この情報を提供する必要があります。

Citrix Cloudアカウントをリンクするには

-

PowerShell ISEを開き、以下のスクリプトを作業ペインに貼り付けます。

$headers = @{} $headers.Add("Accept","application/json") $headers.Add("Content-Type","application/json") $headers.Add("Authorization","CWSAuth bearer=XXXXXXX") $uri = "https://trust.citrixworkspacesapi.net/HubCustomerID/links" $resp = Invoke-RestMethod -Method Get -Uri $uri -Headers $headers $allLinks = $resp.linkedCustomers + @("SpokeCustomerID") $body = @{"customers"=$allLinks} $bodyjson = $body | ConvertTo-Json $resp = Invoke-WebRequest -Method Post -Uri $uri -Headers $headers -Body $bodyjson -ContentType 'application/json' Write-Host "Citrix Cloud Status Code: $($resp.RawContent)" <!--NeedCopy--> - 4行目で、

CWSAuth bearer=XXXXXXXをCWSAuth値(例:CWSAuth bearer=AbCdef123Ghik…)に置き換えます。この値は、証明書キーに似た長いハッシュです。 - 6行目で、

HubCustomerIDをハブアカウントの顧客IDに置き換えます。 - 9行目で、

SpokeCustomerIDをスポークアカウントの顧客IDに置き換えます。 - スクリプトを実行します。

- 追加のアカウントをスポークとしてリンクするには、手順3~5を繰り返します。

Citrix Cloudアカウントのリンクを解除するには

- PowerShell ISEを開きます。PowerShell ISEがすでに開いている場合は、作業ペインをクリアします。

-

以下のスクリプトを作業ペインに貼り付けます。

$headers = @{} $headers.Add("Accept","application/json") $headers.Add("Content-Type","application/json") $headers.Add("Authorization","CWSAuth bearer=XXXXXXX") $uri = "https://trust.citrixworkspacesapi.net/HubCustomerID/links/SpokeCustomerID" $resp = Invoke-WebRequest -Method Delete -Uri $uri -Headers $headers Write-Host "Response: $($resp.RawContent)" <!--NeedCopy--> - 4行目で、

CWSAuth bearer=xxxxxxx1をCWSAuth値(例:CWSAuth bearer=AbCdef123Ghik…)に置き換えます。この値は、証明書キーに似た長いハッシュです。 - 6行目で、

HubCustomerIDをハブアカウントの顧客IDに置き換えます。 - 6行目で、

SpokeCustomerIDをスポークアカウントの顧客IDに置き換えます。 - スクリプトを実行します。

- 追加のアカウントのリンクを解除するには、手順4~6を繰り返します。