Konfigurieren von Single Sign-On für die Citrix Workspace-App

Single Sign-On mit Azure Active Directory

Dieser Abschnitt erläutert, wie Single Sign-On (SSO) mithilfe von Azure Active Directory (AAD) als Identitätsanbieter mit in die Domäne eingebundenen Workloads in hybriden oder AAD-registrierten Endpunkten implementiert wird. Mit dieser Konfiguration können Sie sich bei Workspace mit Windows Hello oder FIDO2 auf Endpunkten authentifizieren, die bei AAD registriert sind.

Hinweis:

Wenn Sie Windows Hello als eigenständige Authentifizierung verwenden, können Sie Single Sign-On für die Citrix Workspace-App erreichen. Sie werden jedoch zur Eingabe Ihres Benutzernamens und Kennworts aufgefordert, wenn Sie auf veröffentlichte virtuelle Apps oder Desktops zugreifen. Als Workaround sollten Sie die Implementierung des Federated Authentication Service (FAS) in Betracht ziehen.

-

Voraussetzungen

-

Eine aktive Azure Active Directory-Verbindung zu Citrix Cloud. Weitere Informationen finden Sie unter Verbinden von Azure Active Directory mit Citrix Cloud.

-

Eine Azure Active Directory Workspace-Authentifizierung. Weitere Informationen finden Sie unter Aktivieren der Azure AD-Authentifizierung für Workspaces.

-

Überprüfen Sie, ob Sie Azure AD Connect konfiguriert haben. Weitere Informationen finden Sie unter Erste Schritte mit Azure AD Connect mithilfe von Express-Einstellungen.

-

Aktivieren Sie die Pass-Through-Authentifizierung in Azure AD Connect. Überprüfen Sie außerdem, ob die Single Sign-On- und Pass-Through-Optionen im Azure-Portal funktionieren. Weitere Informationen finden Sie unter Azure Active Directory Pass-Through-Authentifizierung: Schnellstart.

-

Konfiguration

Führen Sie die folgenden Schritte aus, um SSO auf Ihrem Gerät zu konfigurieren:

- 1. Installieren Sie die Citrix Workspace-App über die Windows-Befehlszeile mit der Option `includeSSON`:

- [[CODE_BLOCK_0]]

- 1. Starten Sie Ihr Gerät neu.

Ab der Citrix Workspace™-App für Windows, Version 2503, installiert das System SSON standardmäßig im Ruhemodus. Sie können SSON nach der Installation mithilfe der Gruppenrichtlinienobjekt-Richtlinie (GPO) aktivieren. Navigieren Sie zum Aktivieren zu **Benutzerauthentifizierung > Lokaler Benutzername und Kennwort** und aktivieren Sie das Kontrollkästchen **Pass-Through-Authentifizierung aktivieren**.

> **Hinweis:**

>

> Sie müssen das System nach dem Aktualisieren der GPO-Richtlinie neu starten, damit die SSON-Einstellung wirksam wird.

-

- Öffnen Sie die administrative Vorlage für das Gruppenrichtlinienobjekt der Citrix Workspace-App, indem Sie

gpedit.mscausführen.

- Öffnen Sie die administrative Vorlage für das Gruppenrichtlinienobjekt der Citrix Workspace-App, indem Sie

-

- Gehen Sie zu Administrative Vorlagen > Citrix Komponenten > Citrix Workspace > Benutzerauthentifizierung > Lokaler Benutzername und Kennwort.

-

Wählen Sie Pass-Through-Authentifizierung aktivieren. Abhängig von der Konfiguration und den Sicherheitseinstellungen wählen Sie die Option Pass-Through-Authentifizierung für alle ICA® zulassen, damit die Pass-Through-Authentifizierung funktioniert.

-

Ändern Sie die Benutzerauthentifizierungseinstellungen in Internet Explorer. So ändern Sie die Einstellungen:

- Öffnen Sie Internetoptionen über die Systemsteuerung.

-

Navigieren Sie zu Allgemeine Eigenschaften > Lokales Intranet und klicken Sie auf Sites.

-

Klicken Sie im Fenster Lokales Intranet auf Erweitert, vertrauenswürdige Sites hinzufügen, fügen Sie die folgenden vertrauenswürdigen Sites hinzu und klicken Sie auf Schließen:

https://aadg.windows.net.nsatc.nethttps://autologon.microsoftazuread-sso.comDer Name Ihres Tenants, zum Beispiel: https://xxxtenantxxx.cloud.com

-

Deaktivieren Sie zusätzliche Authentifizierungsaufforderungen, indem Sie das Attribut

prompt=loginin Ihrem Tenant deaktivieren. Weitere Informationen finden Sie unter Benutzer wird bei Verwendung von föderierten Authentifizierungsanbietern auf Workspace-URLs zur Eingabe zusätzlicher Anmeldeinformationen aufgefordert. Sie können den technischen Support von Citrix kontaktieren, um das Attributprompt=loginin Ihrem Tenant zu deaktivieren und Single Sign-On erfolgreich zu konfigurieren. -

Aktivieren Sie die Domänen-Pass-Through-Authentifizierung auf dem Citrix Workspace-App-Client. Weitere Informationen finden Sie unter Domänen-Pass-Through-Authentifizierung.

-

Starten Sie die Citrix Workspace-App neu, damit die Änderungen wirksam werden.

Single Sign-On mit Okta und Federated Authentication Service

Dieser Abschnitt erläutert, wie Sie Single Sign-On (SSO) mithilfe von Okta als Identitätsanbieter mit einem in die Domäne eingebundenen Gerät und dem Federated Authentication Service (FAS) implementieren können. Mit dieser Konfiguration können Sie sich bei Workspace mit Okta authentifizieren, um Single Sign-On zu ermöglichen und eine zweite Anmeldeaufforderung zu verhindern. Damit dieser Authentifizierungsmechanismus funktioniert, müssen Sie den Citrix Federated Authentication Service mit Citrix Cloud verwenden. Weitere Informationen finden Sie unter Verbinden des Citrix Federated Authentication Service mit Citrix Cloud.

Voraussetzungen

-

Cloud Connector. Weitere Informationen zur Installation des Cloud Connectors finden Sie unter Cloud Connector-Installation.

-

Ein Okta-Agent. Weitere Informationen zur Installation eines Okta-Agenten finden Sie unter Installieren des Okta Active Directory-Agenten. Sie können auch den Okta IWA Web-Agenten konfigurieren, um sich von einem in eine Windows-Domäne eingebundenen Gerät anzumelden. Weitere Informationen finden Sie unter Installieren und Konfigurieren des Okta IWA Web-Agenten für Desktop Single Sign-On.

-

Eine aktive Azure Active Directory-Verbindung zu Citrix Cloud. Weitere Informationen finden Sie unter Verbinden von Azure Active Directory mit Citrix Cloud.

-

Federated Authentication Service. Weitere Informationen finden Sie unter Installieren des Federated Authentication Service.

Konfiguration

Führen Sie die folgenden Schritte aus, um SSO auf Ihrem Gerät zu konfigurieren:

Verbinden Sie Citrix Cloud™ mit Ihrer Okta-Organisation:

-

Laden Sie den Okta Active Directory-Agenten herunter und installieren Sie ihn. Weitere Informationen finden Sie unter Installieren des Okta Active Directory-Agenten.

-

Melden Sie sich bei Citrix Cloud unter

https://citrix.cloud.coman. -

Wählen Sie im Citrix Cloud-Menü Identitäts- und Zugriffsverwaltung aus.

-

Suchen Sie Okta und wählen Sie Verbinden aus dem Ellipsenmenü aus.

-

Geben Sie unter Okta-URL Ihre Okta-Domäne ein.

-

Geben Sie unter Okta-API-Token das API-Token für Ihre Okta-Organisation ein.

-

Geben Sie unter Client-ID und Client-Geheimnis die Client-ID und das Geheimnis aus der zuvor erstellten OIDC-Web-App-Integration ein. Um diese Werte aus der Okta-Konsole zu kopieren, wählen Sie Anwendungen und suchen Sie Ihre Okta-Anwendung. Verwenden Sie unter Client-Anmeldeinformationen die Schaltfläche In Zwischenablage kopieren für jeden Wert.

-

Klicken Sie auf Testen und Fertig stellen. Citrix Cloud überprüft Ihre Okta-Details und testet die Verbindung.

Okta-Authentifizierung für Workspaces aktivieren:

-

Wählen Sie im Citrix Cloud-Menü Workspace-Konfiguration > Authentifizierung aus.

-

Wählen Sie Okta aus. Wenn Sie dazu aufgefordert werden, wählen Sie Ich verstehe die Auswirkungen auf die Abonnentenerfahrung aus.

-

Klicken Sie auf Akzeptieren, um die Berechtigungsanfrage anzunehmen.

Federated Authentication Service aktivieren:

-

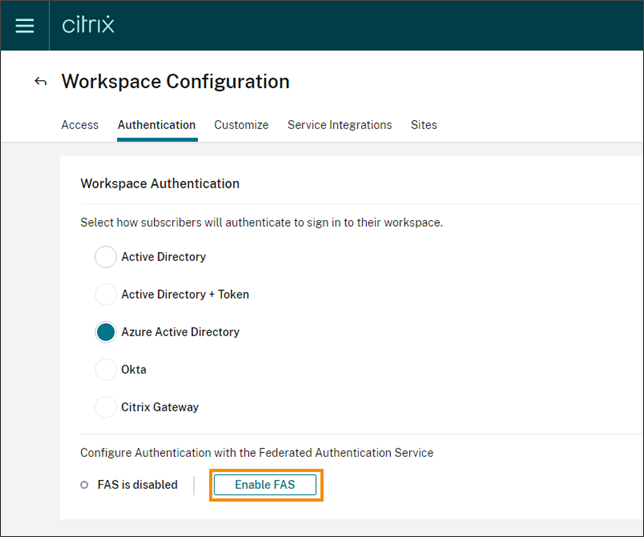

Wählen Sie im Citrix Cloud-Menü Workspace-Konfiguration und dann Authentifizierung aus.

-

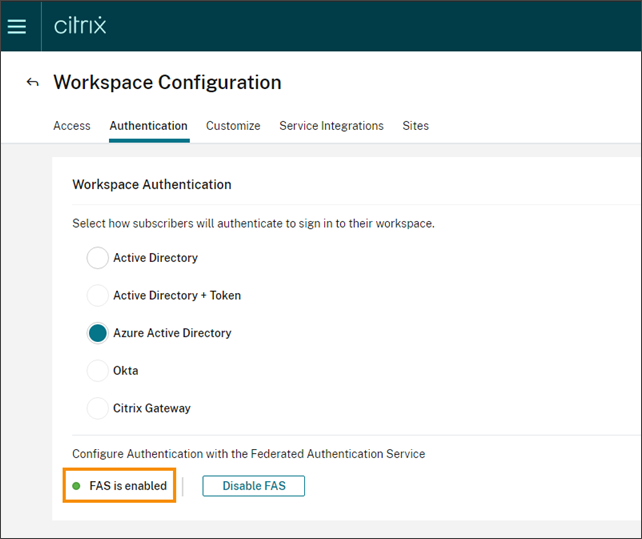

Klicken Sie auf FAS aktivieren. Diese Änderung kann bis zu fünf Minuten dauern, bis sie auf Abonnentensitzungen angewendet wird.

Anschließend ist der Federated Authentication Service für alle Starts virtueller Apps und Desktops aus Citrix Workspace aktiv.

Wenn Abonnenten sich bei ihrem Workspace anmelden und eine virtuelle App oder einen virtuellen Desktop am selben Ressourcenstandort wie der FAS-Server starten, startet die App oder der Desktop, ohne zur Eingabe von Anmeldeinformationen aufzufordern.

Hinweis:

Wenn alle FAS-Server an einem Ressourcenstandort ausgefallen oder im Wartungsmodus sind, gelingen Anwendungsstarts, aber Single Sign-On ist nicht aktiv. Abonnenten werden zur Eingabe ihrer AD-Anmeldeinformationen aufgefordert, um auf jede Anwendung oder jeden Desktop zuzugreifen.