Erstellen von Linux-VDAs mit Machine Creation Services™ (MCS)

Sie können domänenverbundene und nicht-domänenverbundene VDAs mit MCS erstellen. Wenn Sie nicht-domänenverbundene Linux-VDAs in Citrix DaaS erstellen möchten, können Sie auch den speziellen Artikel Erstellen nicht-domänenverbundener Linux-VDAs mit MCS konsultieren.

Wichtig:

Die folgenden wichtigen Änderungen gelten ab Release 2212:

- Die Variable AD_INTEGRATION in der Datei /etc/xdl/mcs/mcs.conf oder in der Easy Install-GUI hat keinen Standardwert mehr. Sie müssen einen Wert nach Bedarf festlegen. Weitere Informationen finden Sie im Abschnitt Schritt 3i: MCS-Variablen konfigurieren in diesem Artikel.

- Der gültige Wert des Eintrags UPDATE_MACHINE_PW in /etc/xdl/mcs/mcs.conf ist nicht mehr enabled oder disabled, sondern Y oder N. Weitere Informationen finden Sie im Abschnitt Automatisches Aktualisieren von Computerkontokennwörtern in diesem Artikel.

Unterstützte Distributionen

| Winbind | SSSD | Centrify | PBIS | |

|---|---|---|---|---|

| Debian 12.12 | Ja | Ja | Nein | Ja |

| RHEL 10/9.7/9.6/9.4 | Ja | Ja | Ja | Nein |

| RHEL 8.10 | Ja | Ja | Ja | Ja |

| Rocky Linux 10/9.7/9.6/9.4 | Ja | Ja | Ja | Nein |

| Rocky Linux 8.10 | Ja | Ja | Ja | Nein |

| SUSE 15.7 | Ja | Ja | Nein | Ja |

-

Ubuntu 24.04 Ja Ja Nein Ja Ubuntu 22.04 Ja Ja Nein Ja

Um einen aktuell ausgeführten RHEL 8.x/9.x/10 oder Rocky Linux 8.x/9.x/10 VDA, der über SSSD mit der Domäne verbunden ist, als Vorlagen-VM für MCS zu verwenden, stellen Sie sicher, dass:

Der VDA manuell und nicht über Easy Install installiert wurde. Easy Install verwendet Adcli für RHEL 8.x/9.x/10 und Rocky Linux 8.x/9.x/10, und MCS unterstützt die Kombination aus SSSD und Adcli nicht.

-

Citrix® verwendet die folgenden Centrify-Versionen für die anfängliche Funktionsvalidierung auf den relevanten Linux-Distributionen:

-

Linux-Distribution Centrify-Version - |–|–|

-

RHEL 7/8 5.8.0 -

SUSE 5.7.1 -

Debian, Ubuntu 5.6.1 - Die Verwendung anderer Centrify-Versionen kann zu Fehlern führen. Verwenden Sie Centrify nicht, um eine Vorlagenmaschine einer Domäne beizutreten.

-

-

Wenn Sie PBIS oder Centrify verwenden, um mit MCS erstellte Maschinen Windows-Domänen beizutreten, führen Sie die folgenden Aufgaben aus:

-

Konfigurieren Sie auf der Vorlagenmaschine den Downloadpfad für das PBIS- oder Centrify-Paket in der Datei

/etc/xdl/mcs/mcs.confoder installieren Sie das PBIS- oder Centrify-Paket direkt. -

Bevor Sie

/opt/Citrix/VDA/sbin/deploymcs.shausführen, erstellen Sie eine Organisationseinheit (OU), die Schreib- und Kennwortrücksetzberechtigungen für alle untergeordneten, mit MCS erstellten Maschinen besitzt. -

Bevor Sie mit MCS erstellte Maschinen neu starten, nachdem

/opt/Citrix/VDA/sbin/deploymcs.shausgeführt wurde, führen Sieklist -li 0x3e4 purgeauf Ihrem Delivery Controller oder auf Ihrem Citrix Cloud Connector aus, je nach Ihrer Bereitstellung.

-

-

Um einen aktuell ausgeführten RHEL 8.x/9.x oder Rocky Linux 8.x/9.x VDA, der über SSSD mit der Domäne verbunden ist, als Vorlagen-VM für MCS zu verwenden, stellen Sie sicher, dass:

- Der VDA manuell und nicht über Easy Install installiert wurde. Easy Install verwendet Adcli für RHEL 8.x/9.x und Rocky Linux 8.x/9.x, und MCS unterstützt die Kombination aus SSSD und Adcli nicht.

- Ein Samba-Server für die AD-Authentifizierung mit SSSD konfiguriert ist. Weitere Informationen finden Sie im Red Hat-Artikel unter https://access.redhat.com/solutions/3802321.

Unterstützte Hypervisoren

- AWS

- XenServer (ehemals Citrix Hypervisor™)

- GCP

- Microsoft Azure

- Nutanix AHV

- VMware vSphere

Unerwartete Ergebnisse können auftreten, wenn Sie versuchen, ein Master-Image auf anderen als den unterstützten Hypervisoren vorzubereiten.

MCS zum Erstellen von Linux-VMs verwenden

Überlegungen

-

Ab Release 2203 können Sie den Linux-VDA auf Microsoft Azure, AWS und GCP für Citrix Virtual Apps and Desktops™ sowie Citrix DaaS (ehemals Citrix Virtual Apps and Desktops Service) hosten. Um diese Hostverbindungen für öffentliche Clouds zu Ihrer Citrix Virtual Apps and Desktops-Bereitstellung hinzuzufügen, benötigen Sie die Citrix Universal Hybrid Multi-Cloud (HMC)-Lizenz.

-

Bare-Metal-Server werden nicht für die Verwendung mit MCS zum Erstellen virtueller Maschinen unterstützt.

-

(Nur für Nutanix) Schritt 1: Installieren und Registrieren des Nutanix AHV-Plug-Ins

- Beziehen Sie das Nutanix AHV-Plug-In-Paket von Nutanix. Installieren und registrieren Sie das Plug-In in Ihrer Citrix Virtual Apps and Desktops-Umgebung. Weitere Informationen finden Sie im Installationshandbuch für das Nutanix Acropolis MCS-Plug-In, das im Nutanix Support Portal verfügbar ist.

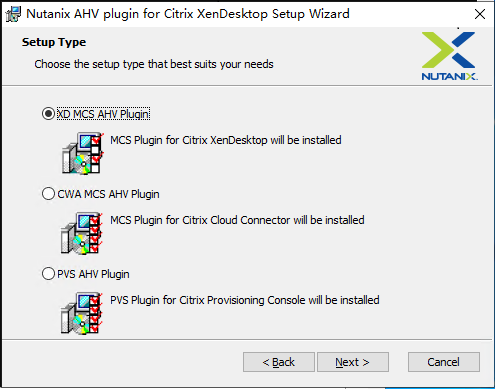

Schritt 1a: Installieren und Registrieren des Nutanix AHV-Plug-Ins für lokale Delivery Controller

Nach der Installation von Citrix Virtual Apps™ and Desktops wählen und installieren Sie das XD MCS AHV Plugin auf Ihren Delivery Controllern.

Schritt 1b: Installieren und Registrieren des Nutanix AHV-Plug-Ins für Cloud Delivery Controller

Wählen und installieren Sie das CWA MCS AHV Plugin für Citrix Cloud™ Connectors. Installieren Sie das Plug-In auf allen Citrix Cloud Connectors, die beim Citrix Cloud-Mandanten registriert sind. Sie müssen Citrix Cloud Connectors registrieren, auch wenn sie einen Ressourcenstandort ohne AHV bedienen.

Schritt 1c: Führen Sie die folgenden Schritte nach der Installation des Plug-Ins aus

- Vergewissern Sie sich, dass ein Nutanix Acropolis-Ordner unter

C:\Program Files\Common Files\Citrix\HCLPlugins\CitrixMachineCreation\v1.0.0.0erstellt wurde. - Führen Sie den Befehl

"C:\Program Files\Common Files\Citrix\HCLPlugins\RegisterPlugins.exe" -PluginsRoot "C:\Program Files\Common Files\Citrix\HCLPlugins\CitrixMachineCreation\v1.0.0.0"aus. -

Starten Sie die Citrix Host-, Citrix Broker- und Citrix Machine Creation Services auf Ihren lokalen Delivery Controllern neu oder starten Sie den Citrix RemoteHCLServer Service auf Citrix Cloud Connectors neu.

Tipp:

Wir empfehlen, dass Sie die Citrix Host-, Citrix Broker- und Machine Creation Services beenden und dann neu starten, wenn Sie das Nutanix AHV-Plug-In installieren oder aktualisieren.

Schritt 2: Hostverbindung erstellen

Dieser Abschnitt enthält Beispiele zum Erstellen einer Hostverbindung zu Azure, AWS, XenServer® (ehemals Citrix Hypervisor), GCP, Nutanix AHV und VMware vSphere.

Hinweis:

Wählen Sie für lokale Delivery Controller in Citrix Studio die Option Konfiguration > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen. Wählen Sie für Cloud Delivery Controller in der webbasierten Studio-Konsole in Citrix Cloud die Option Verwalten > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen.

Weitere Informationen finden Sie unter Verbindungen und Ressourcen erstellen und verwalten in der Dokumentation zu Citrix Virtual Apps and Desktops und unter Verbindungen erstellen und verwalten in der Dokumentation zu Citrix DaaS.

Hostverbindung zu Azure in Citrix Studio erstellen

-

Wählen Sie für lokale Delivery Controller in Citrix Studio die Option Konfiguration > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen. Wählen Sie für Cloud Delivery Controller in der webbasierten Studio-Konsole in Citrix Cloud die Option Verwalten > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen.

-

Wählen Sie im Assistenten Verbindung und Ressourcen hinzufügen Microsoft Azure als Verbindungstyp aus.

-

- Wählen Sie Microsoft Azure als Verbindungstyp aus.

-

- Der Assistent führt Sie durch die Seiten. Der spezifische Seiteninhalt hängt vom ausgewählten Verbindungstyp ab. Wählen Sie nach dem Ausfüllen jeder Seite Weiter, bis Sie die Seite Zusammenfassung erreichen. Weitere Informationen finden Sie unter Schritt 2: Hostverbindung erstellen im Artikel Nicht in Domänen eingebundene Linux-VDAs mit MCS erstellen.

-

Hostverbindung zu AWS in Citrix Studio erstellen

-

Wählen Sie für lokale Delivery Controller in Citrix Studio die Option Konfiguration > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen. Wählen Sie für Cloud Delivery Controller in der webbasierten Studio-Konsole in Citrix Cloud die Option Verwalten > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen.

-

Wählen Sie im Assistenten Verbindung und Ressourcen hinzufügen Amazon EC2 als Verbindungstyp aus.

Beispiel: In der lokalen Citrix Studio-Konsole:

-

Geben Sie den API-Schlüssel und den geheimen Schlüssel Ihres AWS-Kontos sowie Ihren Verbindungsnamen ein.

Der API-Schlüssel ist Ihre Zugriffsschlüssel-ID und der geheime Schlüssel ist Ihr geheimer Zugriffsschlüssel. Sie werden als Zugriffsschlüsselpaar betrachtet. Wenn Sie Ihren geheimen Zugriffsschlüssel verlieren, können Sie den Zugriffsschlüssel löschen und einen neuen erstellen. Gehen Sie wie folgt vor, um einen Zugriffsschlüssel zu erstellen:

-

- Melden Sie sich bei den AWS-Diensten an.

-

- Navigieren Sie zur Konsole für Identity and Access Management (IAM).

- Wählen Sie im linken Navigationsbereich Benutzer aus.

- Wählen Sie den Zielbenutzer aus und scrollen Sie nach unten, um die Registerkarte Sicherheitsanmeldeinformationen auszuwählen.

- Scrollen Sie nach unten und klicken Sie auf Zugriffsschlüssel erstellen. Ein neues Fenster wird angezeigt.

- Klicken Sie auf .csv-Datei herunterladen und speichern Sie den Zugriffsschlüssel an einem sicheren Ort.

-

- Der Assistent führt Sie durch die Seiten. Der spezifische Seiteninhalt hängt vom ausgewählten Verbindungstyp ab. Wählen Sie nach dem Ausfüllen jeder Seite Weiter, bis Sie die Seite Zusammenfassung erreichen.

Hostverbindung zu XenServer in Citrix Studio erstellen

-

Wählen Sie für lokale Delivery Controller in Citrix Studio die Option Konfiguration > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen. Wählen Sie für Cloud Delivery Controller in der webbasierten Studio-Konsole in Citrix Cloud die Option Verwalten > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen.

-

Wählen Sie im Assistenten Verbindung und Ressourcen hinzufügen XenServer (ehemals Citrix Hypervisor) im Feld Verbindungstyp aus.

-

Geben Sie die Verbindungsadresse (die XenServer-URL) und die Anmeldeinformationen ein.

-

- Geben Sie einen Verbindungsnamen ein.

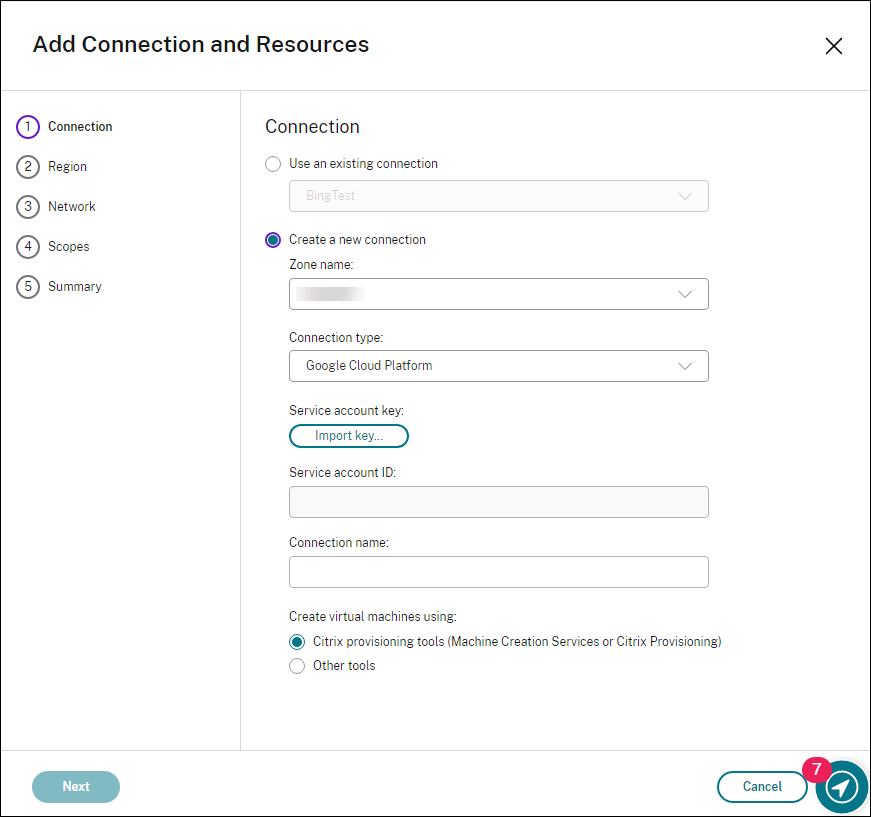

Hostverbindung zu GCP in Citrix Studio erstellen

Richten Sie Ihre GCP-Umgebung gemäß Google Cloud Platform-Virtualisierungsumgebungen ein und führen Sie dann die folgenden Schritte aus, um eine Hostverbindung zu GCP zu erstellen.

-

Wählen Sie für lokale Delivery Controller in Citrix Studio die Option Konfiguration > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen. Wählen Sie für Cloud Delivery Controller in der webbasierten Studio-Konsole in Citrix Cloud die Option Verwalten > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen.

-

Wählen Sie im Assistenten Verbindung und Ressourcen hinzufügen als Verbindungstyp Google Cloud Platform aus.

Beispiel: In der webbasierten Studio-Konsole in Citrix Cloud:

-

Importieren Sie den Dienstkontoschlüssel Ihres GCP-Kontos und geben Sie Ihren Verbindungsnamen ein.

-

Der Assistent führt Sie durch die Seiten. Der spezifische Seiteninhalt hängt vom ausgewählten Verbindungstyp ab. Nachdem Sie jede Seite ausgefüllt haben, wählen Sie Weiter, bis Sie die Seite Zusammenfassung erreichen. Weitere Informationen finden Sie unter Schritt 2: Hostverbindung erstellen im Artikel Erstellen von nicht in die Domäne eingebundenen Linux-VDAs mit MCS.

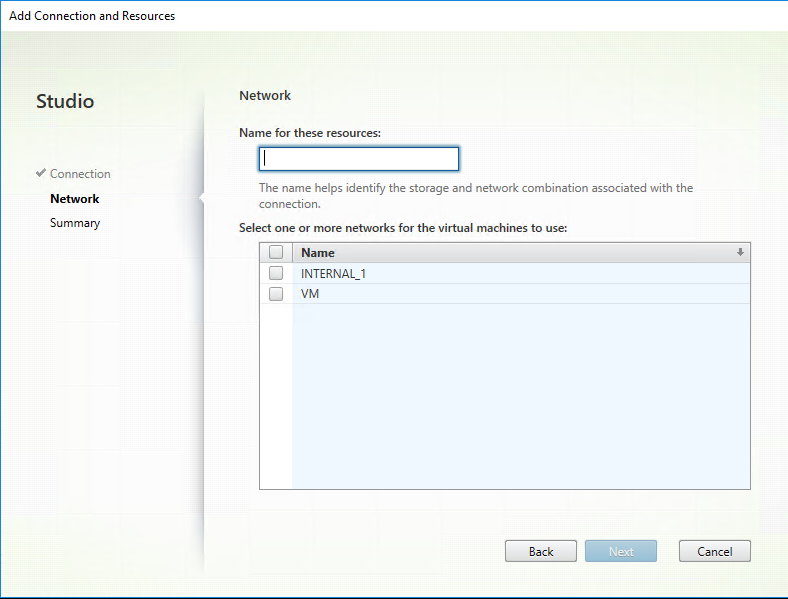

Hostverbindung zu Nutanix in Citrix Studio erstellen

-

Wählen Sie für lokale Delivery Controller in Citrix Studio vor Ort Konfiguration > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen. Wählen Sie für Cloud Delivery Controller in der webbasierten Studio-Konsole in Citrix Cloud Verwalten > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen.

-

Wählen Sie im Assistenten Verbindung und Ressourcen hinzufügen auf der Seite Verbindung Nutanix AHV als Verbindungstyp aus und geben Sie dann die Hypervisor-Adresse, die Anmeldeinformationen und Ihren Verbindungsnamen an. Wählen Sie auf der Seite Netzwerk ein Netzwerk für die Einheit aus.

Beispiel: Im lokalen Citrix Studio:

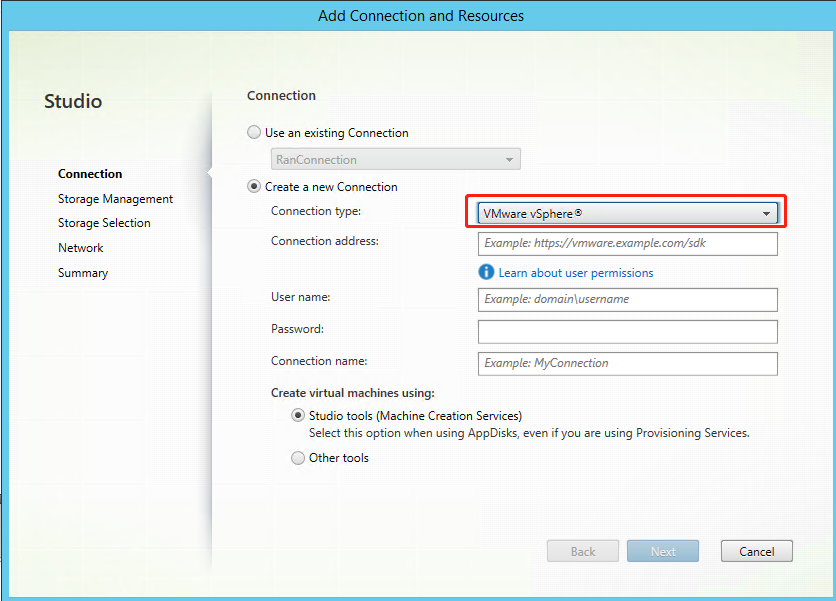

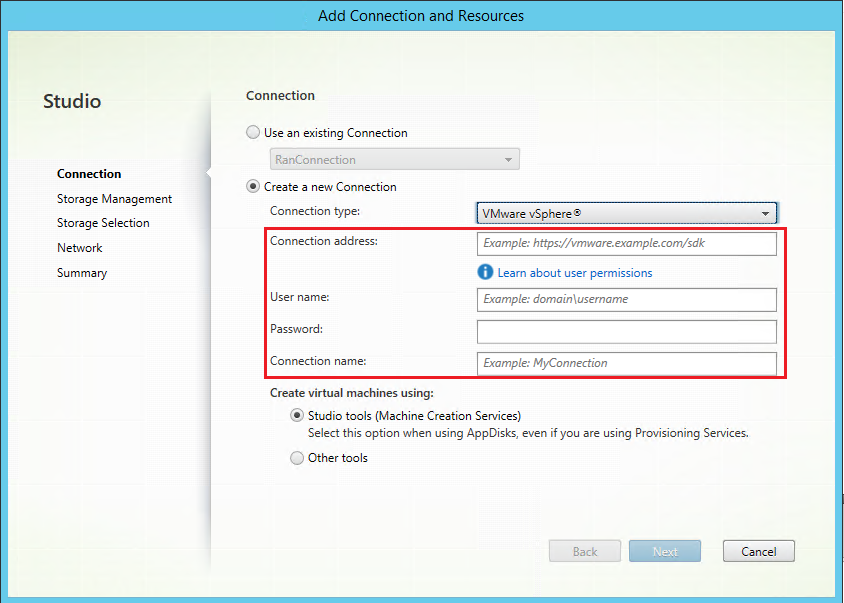

Hostverbindung zu VMware in Citrix Studio erstellen

-

Installieren Sie vCenter Server in der vSphere-Umgebung. Weitere Informationen finden Sie unter VMware vSphere.

-

Wählen Sie für lokale Delivery Controller in Citrix Studio vor Ort Konfiguration > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen. Wählen Sie für Cloud Delivery Controller in der webbasierten Studio-Konsole in Citrix Cloud Verwalten > Hosting > Verbindung und Ressourcen hinzufügen, um eine Hostverbindung zu erstellen.

-

Wählen Sie VMware vSphere als Verbindungstyp aus.

Beispiel: Im lokalen Citrix Studio:

- Geben Sie die Verbindungsadresse (die vCenter Server-URL) Ihres VMware-Kontos, Ihre Anmeldeinformationen und Ihren Verbindungsnamen ein.

Schritt 3: Masterimage vorbereiten

(Nur für XenServer) Schritt 3a: XenServer VM Tools installieren

Installieren Sie die XenServer VM Tools auf der Vorlagen-VM, damit jede VM die xe-CLI oder XenCenter verwenden kann. Die VM-Leistung kann langsam sein, wenn Sie die Tools nicht installieren. Ohne die Tools können Sie Folgendes nicht tun:

- Eine VM sauber herunterfahren, neu starten oder anhalten.

- Die VM-Leistungsdaten in XenCenter anzeigen.

- Eine laufende VM migrieren (über

XenMotion). - Snapshots oder Snapshots mit Speicher (Checkpoints) erstellen und zu Snapshots zurückkehren.

- Die Anzahl der vCPUs auf einer laufenden Linux-VM anpassen.

-

Laden Sie die XenServer VM Tools für Linux von der XenServer Downloads-Seite oder der Citrix Hypervisor Downloads-Seite herunter, je nach verwendeter Hypervisor-Version.

-

Kopieren Sie die Datei

LinuxGuestTools-xxx.tar.gzauf Ihre Linux-VM oder auf ein freigegebenes Laufwerk, auf das die Linux-VM zugreifen kann. -

Extrahieren Sie den Inhalt der tar-Datei:

tar -xzf LinuxGuestTools-xxx.tar.gz -

Führen Sie den folgenden Befehl aus, um das Paket

xe-guest-utilitiesbasierend auf Ihrer Linux-Distribution zu installieren.

Für RHEL/CentOS/Rocky Linux/SUSE:

```

sudo rpm -i <extract-directory>/xe-guest-utilities_{package-version}_x86.64.rpm

<!--NeedCopy--> ```

Für Ubuntu/Debian:

```

sudo dpkg -i <extract-directory>/xe-guest-utilities_{package-version}_amd64.deb

<!--NeedCopy--> ```

- Überprüfen Sie den Virtualisierungsstatus der Vorlagen-VM auf der Registerkarte Allgemein in XenCenter. Wenn die XenServer VM Tools korrekt installiert sind, wird der Virtualisierungsstatus als Optimiert angezeigt.

Schritt 3b: Konfigurationen für SUSE 15.6 unter AWS, Azure und GCP überprüfen

Stellen Sie für SUSE 15.6 unter AWS, Azure und GCP sicher, dass:

- Sie verwenden **libstdc++6** Version 12 oder höher.

- Der Parameter **Default_WM** in **/etc/sysconfig/windowmanager** ist auf **"gnome"** eingestellt.

Schritt 3c: RDNS für Ubuntu 20.04 auf GCP deaktivieren

Fügen Sie auf der Vorlagen-VM die Zeile rdns = false unter [libdefaults] in /etc/krb5.conf hinzu.

Schritt 3d: .NET auf der Vorlagen-VM installieren

Um einen aktuell laufenden VDA als Vorlagen-VM zu verwenden, überspringen Sie diesen Schritt. Um einen aktuell laufenden RHEL 8.x/9.x/10 oder Rocky Linux 8.x/9.x/10 VDA, der über SSSD mit der Domäne verbunden ist, als Vorlagen-VM zu verwenden, stellen Sie sicher, dass:

- Der VDA manuell und nicht über die einfache Installation installiert wurde. Die einfache Installation verwendet Adcli für RHEL 8.x/9.x/10 und Rocky Linux 8.x/9.x/10, und die Kombination aus SSSD und Adcli wird von MCS nicht unterstützt.

- Ein Samba-Server für die AD-Authentifizierung SSSD verwendet. Weitere Informationen finden Sie im Red Hat-Artikel unter [How to configure a Samba server with SSSD in RHEL with Winbind](https://access.redhat.com/solutions/3802321) .

Hinweis: - > - > Um einen aktuell laufenden VDA als Vorlagen-VM zu verwenden, überspringen Sie diesen Schritt. Um einen aktuell laufenden RHEL 8.x/9.x oder Rocky Linux 8.x/9.x VDA, der über SSSD mit der Domäne verbunden ist, als Vorlagen-VM zu verwenden, stellen Sie sicher, dass: - > - > - Der VDA manuell und nicht über die einfache Installation installiert wurde. Die einfache Installation verwendet Adcli für RHEL 8.x/9.x und Rocky Linux 8.x/9.x, und die Kombination aus SSSD und Adcli wird von MCS nicht unterstützt. - > - > - Ein Samba-Server für die AD-Authentifizierung SSSD verwendet. Weitere Informationen finden Sie im Red Hat-Artikel unter https://access.redhat.com/solutions/3802321.

Bevor Sie das Linux VDA-Paket installieren, installieren Sie .NET auf der Vorlagen-VM und beachten Sie Folgendes:

- Zusätzlich zur .NET Runtime müssen Sie die .ASP.NET Core Runtime auf allen unterstützten Linux-Distributionen installieren, bevor Sie den Linux VDA installieren oder aktualisieren. Version 6 ist für Amazon Linux 2 erforderlich. Version 8 ist für andere Distributionen erforderlich.

- Wenn Ihre Linux-Distribution die benötigte .NET-Version enthält, installieren Sie diese aus dem integrierten Feed. Andernfalls installieren Sie .NET aus dem Microsoft-Paket-Feed. Weitere Informationen finden Sie unter <https://docs.microsoft.com/en-us/dotnet/core/install/linux-package-managers>.

- #### Schritt 3e: Das Linux VDA-Paket auf der Vorlagen-VM installieren

Nach der Installation von .NET führen Sie die folgenden Befehle basierend auf Ihrer Linux-Distribution aus, um den Linux VDA zu installieren:

Für RHEL/CentOS/Rocky Linux:

Hinweis:

Bevor Sie den Linux VDA auf RHEL 9.x und Rocky Linux 9.x installieren, aktualisieren Sie das Paket libsepol auf Version 3.4 oder höher.

sudo yum –y localinstall <PATH>/<Linux VDA RPM>

<!--NeedCopy-->

Für Ubuntu/Debian:

sudo dpkg –i <PATH>/<Linux VDA DEB>

apt-get install -f

<!--NeedCopy-->

Für SUSE:

sudo zypper –i install <PATH>/<Linux VDA RPM>

<!--NeedCopy-->

Schritt 3f: (Nur für RHEL) Das EPEL-Repository installieren, das ntfs-3g anbieten kann

Installieren Sie das EPEL-Repository auf RHEL 8. Informationen zur Installation von EPEL finden Sie in den Anweisungen unter https://docs.fedoraproject.org/en-US/epel/.

Schritt 3g: (Nur für SUSE) ntfs-3g manuell installieren

Auf der SUSE-Plattform stellt kein Repository ntfs-3g bereit. Laden Sie den Quellcode herunter, kompilieren und installieren Sie ntfs-3g manuell:

-

Installieren Sie das GNU Compiler Collection (GCC)-Compilersystem und das make-Paket:

sudo zypper install gcc sudo zypper install make <!--NeedCopy--> -

Laden Sie das ntfs-3g-Paket herunter.

-

Dekomprimieren Sie das ntfs-3g-Paket:

sudo tar -xvzf ntfs-3g_ntfsprogs-<package version>.tgz <!--NeedCopy--> -

Geben Sie den Pfad zum ntfs-3g-Paket ein:

sudo cd ntfs-3g_ntfsprogs-<package version> <!--NeedCopy--> -

Installieren Sie ntfs-3g:

./configure make - make install <!--NeedCopy-->

Schritt 3h: Eine zu verwendende Datenbank angeben

- Sie können nach der Installation des Linux VDA-Pakets zwischen SQLite und PostgreSQL wechseln. Gehen Sie dazu wie folgt vor:

Hinweis:

- Wir empfehlen, SQLite nur für den VDI-Modus und PostgreSQL für ein Bereitstellungsmodell für gehostete Shared Desktops zu verwenden.

- Für die einfache Installation und MCS können Sie SQLite oder PostgreSQL zur Verwendung angeben, ohne diese manuell installieren zu müssen. Sofern nicht anders über /etc/xdl/db.conf angegeben, verwendet der Linux VDA standardmäßig PostgreSQL. Wenn Sie eine benutzerdefinierte Version von PostgreSQL anstelle der von Ihrer Linux-Distribution bereitgestellten Version benötigen, müssen Sie die angegebene Version manuell installieren,

/etc/xdl/db.confbearbeiten, um die neue Version widerzuspiegeln, und den PostgreSQL-Dienst starten, bevor Sie das Skript für die einfache Installation (ctxinstall.sh) oder das MCS-Skript (deploymcs.sh) ausführen.- Sie können /etc/xdl/db.conf auch verwenden, um die Portnummer für PostgreSQL zu konfigurieren.

-

Führen Sie

/opt/Citrix/VDA/sbin/ctxcleanup.shaus. Überspringen Sie diesen Schritt, wenn es sich um eine Neuinstallation handelt. -

Bearbeiten Sie

/etc/xdl/db.conf, bevor Siedeploymcs.shausführen. Es folgt eine Beispiel-Datei db.conf:# database configuration file for Linux VDA ## database choice # possible choices are: # SQLite # PostgreSQL # default choice is PostgreSQL DbType="PostgreSQL" ## database port # specify database port for the database. # if not specified, default port will be used: # SQLite: N/A # PostgreSQL: 5432 DbPort=5432 - ## PostgreSQL customized # only the following value means true, otherwise false: # true # yes # y # YES # Y # default is false DbCustomizePostgreSQL=false ## PostgreSQL service name # specify the service name of PostgreSQL for Linux VDA # default is "postgresql" DbPostgreSQLServiceName="postgresql" <!--NeedCopy-->Um eine benutzerdefinierte Version von PostgreSQL zu verwenden, setzen Sie DbCustomizePostgreSQL auf true.

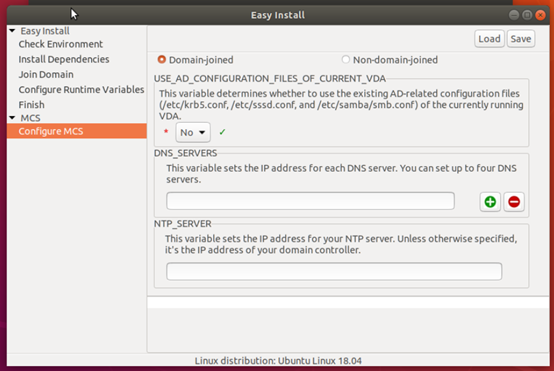

Schritt 3i: MCS-Variablen konfigurieren

Es gibt zwei Möglichkeiten, MCS-Variablen zu konfigurieren:

- Bearbeiten Sie die Datei `/etc/xdl/mcs/mcs.conf`.

-

Verwenden Sie die GUI für die einfache Installation. Um die GUI für die einfache Installation zu öffnen, führen Sie den Befehl

/opt/Citrix/VDA/bin/easyinstallin der Desktop-Umgebung Ihres Linux VDA aus.

Tipp:

Klicken Sie auf Speichern, um Variableneinstellungen in einer lokalen Datei unter dem von Ihnen angegebenen Pfad zu speichern. Klicken Sie auf Laden, um Variableneinstellungen aus einer von Ihnen angegebenen Datei zu laden.

Im Folgenden sind MCS-Variablen aufgeführt, die Sie für Szenarien ohne Domänenbeitritt und mit Domänenbeitritt konfigurieren können:

- **Für Szenarien ohne Domänenbeitritt**

Sie können die Standardvariablenwerte verwenden oder die Variablen bei Bedarf anpassen (optional):

`DOTNET_RUNTIME_PATH`=path-to-install-dotnet-runtime

`DESKTOP_ENVIRONMENT`=gnome | mate

`REGISTER_SERVICE`=Y | N

`ADD_FIREWALL_RULES`=Y | N

`VDI_MODE`=Y | N

`START_SERVICE`=Y | N

- **Für Szenarien mit Domänenbeitritt**

- `Use_AD_Configuration_Files_Of_Current_VDA`: Legt fest, ob die vorhandenen AD-bezogenen Konfigurationsdateien (/etc/krb5.conf, /etc/sssd.conf und /etc/samba/smb.conf) des aktuell ausgeführten VDA verwendet werden sollen. Wenn auf Y gesetzt, sind die Konfigurationsdateien auf MCS-erstellten Maschinen dieselben wie die entsprechenden Dateien auf dem aktuell ausgeführten VDA. Sie müssen jedoch weiterhin die Variablen `dns` und `AD_INTEGRATION` konfigurieren. Der Standardwert ist N, was bedeutet, dass die Konfigurationsvorlagen auf dem Masterimage die Konfigurationsdateien auf MCS-erstellten Maschinen bestimmen. Um einen aktuell ausgeführten VDA als Vorlagen-VM zu verwenden, setzen Sie den Wert auf Y. Andernfalls setzen Sie ihn auf N.

- `dns`: Legt die IP-Adresse für jeden DNS-Server fest. Sie können bis zu vier DNS-Server einrichten.

- `NTP_SERVER`: Legt die IP-Adresse für Ihren NTP-Server fest. Sofern nicht anders angegeben, ist dies die IP-Adresse Ihres Domänencontrollers.

- `WORKGROUP`: Legt den Arbeitsgruppennamen auf den NetBIOS-Namen (Groß-/Kleinschreibung beachten) fest, den Sie in AD konfiguriert haben. Andernfalls verwendet MCS den Teil des Domänennamens, der unmittelbar auf den Maschinen-Hostnamen folgt, als Arbeitsgruppennamen. Wenn das Maschinenkonto beispielsweise **user1.lvda.citrix.com** lautet, verwendet MCS **lvda** als Arbeitsgruppennamen, während **citrix** die richtige Wahl wäre. Stellen Sie sicher, dass Sie den Arbeitsgruppennamen korrekt festlegen.

- `AD_INTEGRATION`: Legt SSSD, Winbind, PBIS oder Centrify fest. Eine Matrix der von MSC unterstützten Linux-Distributionen und Domänenbeitrittsmethoden finden Sie unter [Unterstützte Distributionen](#supported-distributions) in diesem Artikel.

- `TRUSTED_DOMAINS`: Geben Sie für Umgebungen mit mehreren Domänen eine durch Leerzeichen getrennte Liste vertrauenswürdiger Domänen an (z. B. "mycompany1.com mycompany2.com"). Dies aktualisiert die vertrauenswürdigen Domänen in /etc/krb5.conf und ermöglicht die automatische Erkennung von LDAP-Servern in diesen Domänen, wenn LDAP_LIST nicht angegeben ist. Diese Variable ist optional.

> **Hinweis**

>

> SSSD unterstützt vertrauenswürdige Domänen nur in einem einzigen Active Directory-Gesamtstruktur.

- `CENTRIFY_DOWNLOAD_PATH`: Legt den Pfad zum Herunterladen des Server Suite Free (ehemals Centrify Express)-Pakets fest. Der Wert wird nur wirksam, wenn Sie die Variable `AD_INTEGRATION` auf Centrify setzen.

- `CENTRIFY_SAMBA_DOWNLOAD_PATH`: Legt den Pfad zum Herunterladen des Centrify Samba-Pakets fest. Der Wert wird nur wirksam, wenn Sie die Variable `AD_INTEGRATION` auf Centrify setzen.

- `PBIS_DOWNLOAD_PATH`: Legt den Pfad zum Herunterladen des PBIS-Pakets fest. Der Wert wird nur wirksam, wenn Sie die Variable `AD_INTEGRATION` auf PBIS setzen.

- `UPDATE_MACHINE_PW`: Aktiviert oder deaktiviert die Automatisierung von Kennwortaktualisierungen für Maschinenkonten. Weitere Informationen finden Sie unter [Automatisieren von Kennwortaktualisierungen für Maschinenkonten](/de-de/linux-virtual-delivery-agent/current-release/installation-overview/use-mcs-to-create-linux-vms.html#automate-machine-account-password-updates).

- Linux VDA-Konfigurationsvariablen:

`DOTNET_RUNTIME_PATH`=path-to-install-dotnet-runtime

`DESKTOP_ENVIRONMENT`=gnome | mate

`SUPPORT_DDC_AS_CNAME`=Y | N

`VDA_PORT`=port-number

`REGISTER_SERVICE`=Y | N

`ADD_FIREWALL_RULES`=Y | N

`HDX_3D_PRO`=Y | N

`VDI_MODE`=Y | N

`SITE_NAME`=dns-site-name | '<none\>'

`LDAP_LIST`='list-ldap-servers' | '<none\>'

`SEARCH_BASE`=search-base-set | '<none\>'

`FAS_LIST`='list-fas-servers' | '<none\>'

`START_SERVICE`=Y | N

`TELEMETRY_SOCKET_PORT`=port-number

`TELEMETRY_PORT`=port-number

(Optional) Schritt 3j: Registrierungswerte für MCS schreiben oder aktualisieren

Fügen Sie auf der Vorlagenmaschine Befehlszeilen zur Datei /etc/xdl/mcs/mcs_local_setting.reg hinzu, um Registrierungswerte nach Bedarf zu schreiben oder zu aktualisieren. Diese Aktion verhindert den Verlust von Daten und Einstellungen bei jedem Neustart einer von MCS bereitgestellten Maschine.

Jede Zeile in der Datei /etc/xdl/mcs/mcs_local_setting.reg ist ein Befehl zum Festlegen oder Aktualisieren eines Registrierungswerts.

Zum Beispiel können Sie die folgenden Befehlszeilen zur Datei /etc/xdl/mcs/mcs_local_setting.reg hinzufügen, um einen Registrierungswert zu schreiben bzw. zu aktualisieren:

create -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Clipboard\ClipboardSelection" -t "REG_DWORD" -v "Flags" -d "0x00000003" --force

<!--NeedCopy-->

update -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Clipboard\ClipboardSelection" -v "Flags" -d "0x00000003"

<!--NeedCopy-->

Hinweis

Um Einstellungen für MCS zu ändern, dürfen Sie Dateien unter /etc/xdl/ad_join und /etc/xdl/mcs/ bearbeiten, aber das Bearbeiten von Dateien unter /var/xdl/mcs ist verboten.

Schritt 3k: Ein Masterimage erstellen

- (Nur für SSSD + RHEL 8.x/9.x/10 oder Rocky Linux 8.x/9.x/10) Führen Sie den Befehl

update-crypto-policies --set DEFAULT:AD-SUPPORTaus und starten Sie dann die Vorlagen-VM neu. -

Wenn Sie MCS-Variablen durch Bearbeiten von

/etc/xdl/mcs/mcs.confkonfigurieren, führen Sie/opt/Citrix/VDA/sbin/deploymcs.shaus. Wenn Sie MCS-Variablen über die GUI konfigurieren, klicken Sie auf Bereitstellen. Nachdem Sie in der GUI auf Bereitstellen geklickt haben, überschreiben die in der GUI festgelegten Variablen die Variablen, die Sie in der Datei/etc/xdl/mcs/mcs.conffestgelegt haben. -

(Wenn Sie eine aktuell ausgeführte VDA als Vorlagen-VM verwenden oder wenn es sich um ein Szenario ohne Domänenbeitritt handelt, überspringen Sie diesen Schritt.) Aktualisieren Sie auf der Vorlagen-VM die Konfigurationsvorlagen, um die relevanten Dateien

/etc/krb5.conf,/etc/samba/smb.confund/etc/sssd/sssd.confauf allen erstellten VMs anzupassen.Für Winbind-Benutzer aktualisieren Sie die Vorlagen

/etc/xdl/ad_join/winbind_krb5.conf.tmplund/etc/xdl/ad_join/winbind_smb.conf.tmpl.Für SSSD-Benutzer aktualisieren Sie die Vorlagen

/etc/xdl/ad_join/sssd.conf.tmpl,/etc/xdl/ad_join/sssd_krb5.conf.tmplund/etc/xdl/ad_join/sssd_smb.conf.tmpl.Für Centrify-Benutzer aktualisieren Sie die Vorlagen

/etc/xdl/ad_join/centrify_krb5.conf.tmplund/etc/xdl/ad_join/centrify_smb.conf.tmpl.Hinweis:

Behalten Sie das vorhandene Format in den Vorlagendateien bei und verwenden Sie Variablen wie $WORKGROUP, $REALM, $realm, ${new_hostname} und $AD_FQDN.

-

Erstellen und benennen Sie einen Snapshot Ihres Masterimages basierend auf der von Ihnen verwendeten Public Cloud.

-

(Für XenServer, GCP und VMware vSphere) Installieren Sie Anwendungen auf der Vorlagen-VM und fahren Sie die Vorlagen-VM herunter. Erstellen und benennen Sie einen Snapshot Ihres Masterimages.

-

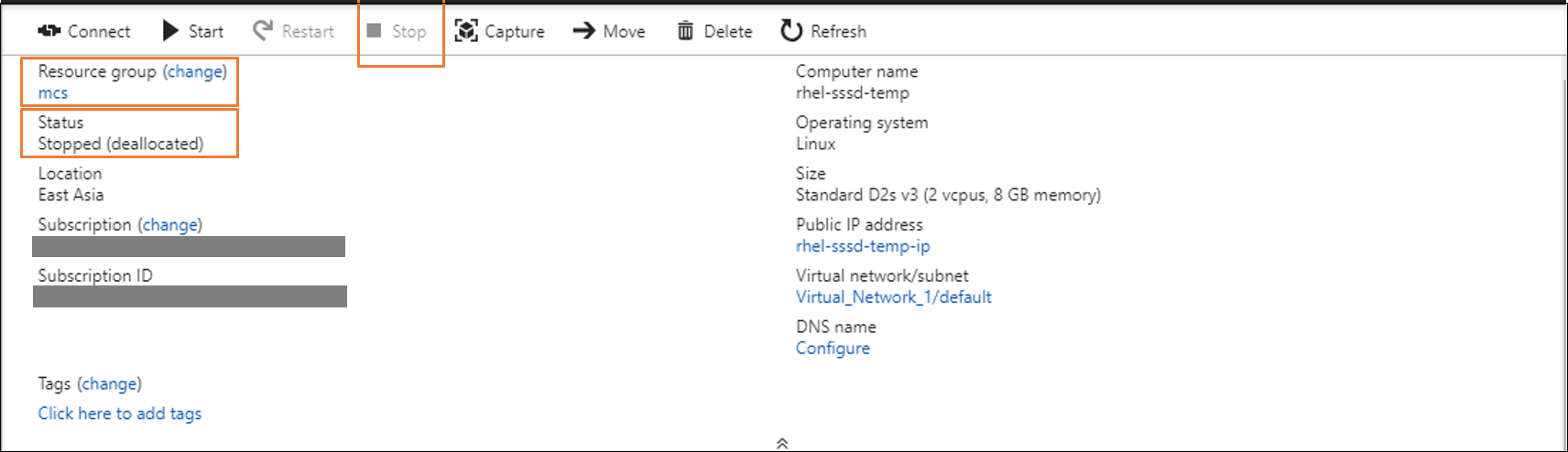

(Für Azure) Installieren Sie Anwendungen auf der Vorlagen-VM und fahren Sie die Vorlagen-VM über das Azure-Portal herunter. Stellen Sie sicher, dass der Energiestatus der Vorlagen-VM Beendet (Zuordnung aufgehoben) ist. Merken Sie sich hier den Namen der Ressourcengruppe. Sie benötigen den Namen, um Ihr Masterimage in Azure zu finden.

-

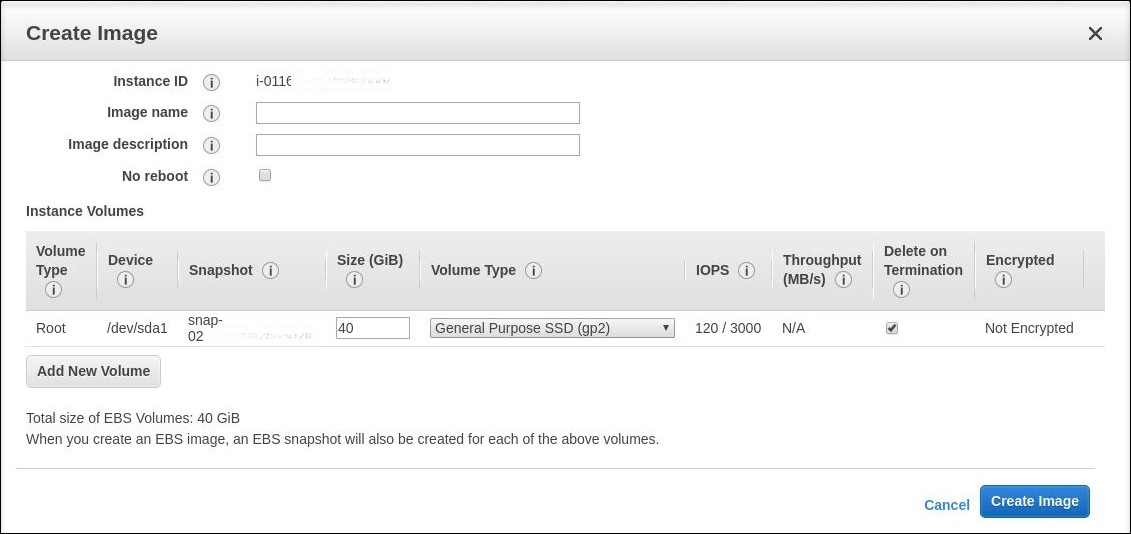

(Für AWS) Installieren Sie Anwendungen auf der Vorlagen-VM und fahren Sie die Vorlagen-VM über das AWS EC2-Portal herunter. Stellen Sie sicher, dass der Instanzstatus der Vorlagen-VM Beendet ist. Klicken Sie mit der rechten Maustaste auf die Vorlagen-VM und wählen Sie Image > Image erstellen. Geben Sie die erforderlichen Informationen ein und nehmen Sie die Einstellungen vor. Klicken Sie auf Image erstellen.

-

(Für Nutanix) Fahren Sie auf Nutanix AHV die Vorlagen-VM herunter. Erstellen und benennen Sie einen Snapshot Ihres Masterimages.

Hinweis:

Sie müssen Acropolis-Snapshot-Namen mit

XD_präfixen, um sie in Citrix Virtual Apps and Desktops verwenden zu können. Verwenden Sie die Acropolis-Konsole, um Ihre Snapshots bei Bedarf umzubenennen. Nachdem Sie einen Snapshot umbenannt haben, starten Sie den Assistenten Katalog erstellen neu, um eine aktualisierte Liste zu erhalten.

-

(Für GCP) Schritt 3l: Ethernet-Verbindung auf RHEL 8.x/9.x und Rocky Linux 8.x/9.x/10 konfigurieren

Nachdem Sie den Linux VDA auf RHEL 8.x/9.x/10 und Rocky Linux 8.x/9.x/10, die auf GCP gehostet werden, installiert haben, kann die Ethernet-Verbindung verloren gehen und der Linux VDA nach einem VM-Neustart unerreichbar sein. Um dieses Problem zu umgehen, legen Sie beim ersten Anmelden an der VM ein Root-Passwort fest und stellen Sie sicher, dass Sie sich als Root an der VM anmelden können. Führen Sie dann nach dem Neustart der VM die folgenden Befehle in der Konsole aus:

nmcli dev connect eth0

systemctl restart NetworkManager

<!--NeedCopy-->

Schritt 4: Einen Maschinenkatalog erstellen

Erstellen Sie in Citrix Studio oder Web Studio einen Maschinenkatalog und geben Sie die Anzahl der VMs an, die im Katalog erstellt werden sollen. Berücksichtigen Sie beim Erstellen des Maschinenkatalogs die Auswahl Ihres Masterimages und Folgendes:

-

Wählen Sie auf der Seite Container, die nur für Nutanix verfügbar ist, den Container aus, den Sie zuvor für die Vorlagen-VM angegeben haben.

-

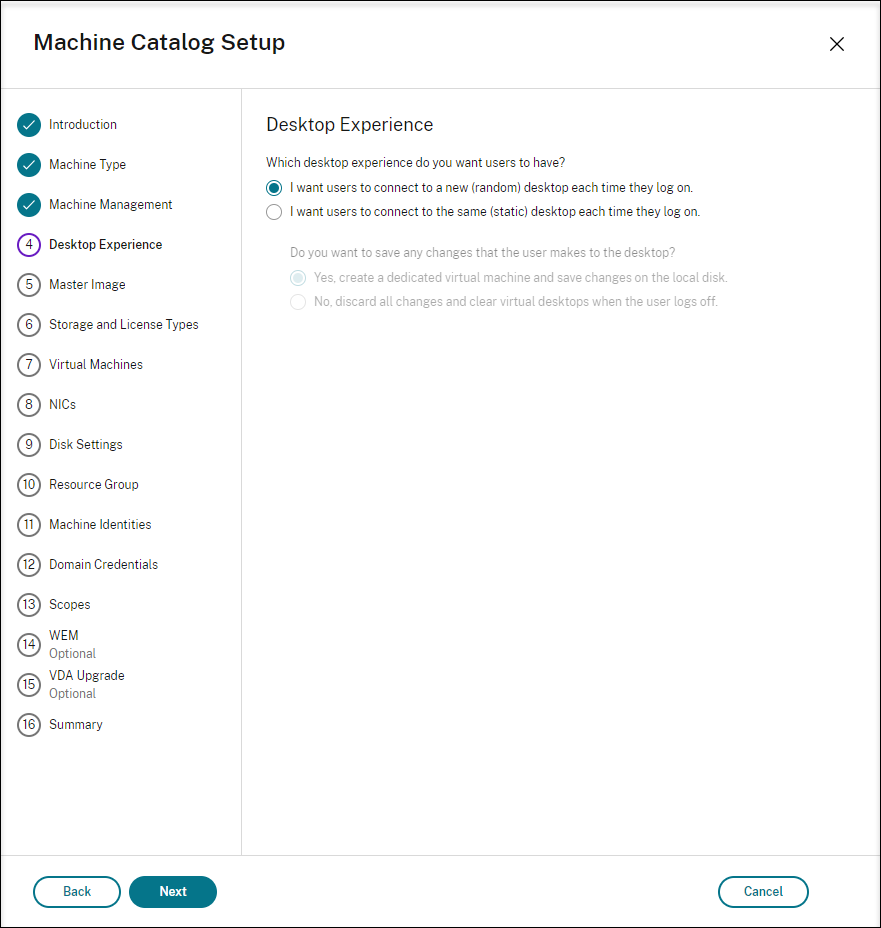

Wenn Sie einen Katalog mit Einzel-Sitzungs-OS-Maschinen erstellen, wird die Seite Desktop-Erfahrung angezeigt, auf der Sie festlegen können, was bei jeder Benutzeranmeldung geschieht.

Wählen Sie auf der Seite Desktop-Erfahrung eine der folgenden Optionen:

- Benutzer verbinden sich bei jeder Anmeldung mit einem neuen (zufälligen) Desktop.

- Benutzer verbinden sich bei jeder Anmeldung mit demselben (statischen) Desktop.

Wenn Sie die erste Option wählen, werden die Änderungen, die Benutzer am Desktop vornehmen, verworfen (nicht persistent).

Wenn Sie die zweite Option wählen und MCS zum Bereitstellen der Maschinen verwenden, können Sie konfigurieren, wie Benutzeränderungen am Desktop behandelt werden:

- Benutzeränderungen am Desktop auf der lokalen Festplatte speichern (persistent).

- Benutzeränderungen verwerfen und den virtuellen Desktop beim Abmelden des Benutzers löschen (nicht persistent). Wählen Sie diese Option, wenn Sie die Benutzerpersonalisierungsebene verwenden.

-

Beim Aktualisieren des Masterimages für einen MCS-Katalog, der persistente Maschinen enthält, verwenden alle neuen Maschinen, die dem Katalog hinzugefügt werden, das aktualisierte Image. Vorhandene Maschinen verwenden weiterhin das ursprüngliche Masterimage.

Weitere Informationen finden Sie unter Maschinenerstellung in der Dokumentation zu Citrix Virtual Apps and Desktops und in der Dokumentation zu Citrix DaaS.

Hinweis:

In Nutanix-Umgebungen, wenn der Prozess zur Erstellung des Maschinenkatalogs auf dem Delivery Controller™ viel Zeit in Anspruch nimmt, gehen Sie zu Nutanix Prism und schalten Sie die Maschine mit dem Präfix Preparation manuell ein. Dieser Ansatz hilft, den Erstellungsprozess fortzusetzen.

Schritt 5: Bereitstellungsgruppe erstellen

Eine Bereitstellungsgruppe ist eine Sammlung von Maschinen, die aus einem oder mehreren Maschinenkatalogen ausgewählt wurden. Sie legt fest, welche Benutzer diese Maschinen verwenden können und welche Anwendungen und Desktops diesen Benutzern zur Verfügung stehen.

Weitere Informationen finden Sie unter Bereitstellungsgruppenerstellung in der Dokumentation zu Citrix Virtual Apps and Desktops und in der Dokumentation zu Citrix DaaS.

Hinweis:

Die von Ihnen mit MCS erstellten VMs können sich möglicherweise nicht bei Citrix Cloud Connectors registrieren und werden als Nicht registriert angezeigt. Das Problem tritt auf, wenn Sie die VMs in Azure hosten und der AD-Domäne mit Samba Winbind beitreten. Um das Problem zu umgehen, führen Sie die folgenden Schritte aus:

- Gehen Sie zur ADSI-Bearbeitungskonsole, wählen Sie eine nicht registrierte VM aus und bearbeiten Sie das Attribut msDS-SupportedEncryptionTypes ihres Maschinenkontos.

- Starten Sie die Dienste ctxjproxy und ctxvda auf der VM neu. Wenn sich der Status der VM in Registriert ändert, fahren Sie mit den Schritten 3 bis 5 fort.

- Öffnen Sie die Datei /var/xdl/mcs/ad_join.sh auf der Template-VM.

Fügen Sie eine Zeile net ads enctypes set $NEW_HOSTNAME$ <Dezimalwert des Verschlüsselungstypattributs, zum Beispiel 28> -U $NEW_HOSTNAME$ -P password nach den folgenden Zeilen in der Datei /var/xdl/mcs/ad_join.sh hinzu:

if [ "$AD_INTEGRATION" == "winbind" ]; then join_domain_samba restart_service winbind /usr/bin/systemctl <!--NeedCopy-->- Erstellen Sie einen neuen Snapshot und erstellen Sie VMs mit dem neuen Template.

MCS zum Upgrade Ihres Linux VDA verwenden

Um MCS zum Upgrade Ihres Linux VDA zu verwenden, gehen Sie wie folgt vor:

-

Stellen Sie sicher, dass Sie .NET installiert haben, bevor Sie Ihren Linux VDA auf die aktuelle Version aktualisieren.

- Installieren Sie .NET Runtime 8.0 auf allen unterstützten Linux-Distributionen außer Amazon Linux 2.

- Für Amazon Linux 2 installieren Sie weiterhin .NET Runtime 6.0.

Wenn Ihre Linux-Distribution die benötigte .NET-Version enthält, installieren Sie sie aus dem integrierten Feed. Andernfalls installieren Sie .NET aus dem Microsoft-Paket-Feed. Weitere Informationen finden Sie unter https://docs.microsoft.com/en-us/dotnet/core/install/linux-package-managers.

-

Aktualisieren Sie Ihren Linux VDA auf der Template-Maschine:

Hinweis:

-

Sie können auch die Funktion Linux VDA-Selbstaktualisierung über Azure verwenden, um automatische Software-Updates zu planen. Um dies zu erreichen, fügen Sie Befehlszeilen zur Datei etc/xdl/mcs/mcs_local_setting.reg auf der Template-Maschine hinzu. Zum Beispiel können Sie die folgenden Befehlszeilen hinzufügen:

create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_DWORD" -v "fEnabled" -d "0x00000001" --force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "ScheduledTime" -d "Immediately" --force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "Url" -d "`<Your-Azure-Container-Url>`" –force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "CaCertificate" -d "`<Local-Certificate-Path-of-PortalAzureCom>`" --force <!--NeedCopy--> -

Ab Release 2407 delegiert der Linux VDA die Paketmanager rpm oder dpkg, um Konfigurationsdateien während Upgrades zu handhaben. Im Folgenden wird beschrieben, wie rpm und dpkg mit Änderungen an Konfigurationsdateien interagieren:

-

rpm: behält standardmäßig die lokale Version bei und speichert die neue Version aus dem Paket mit der Erweiterung .rpmnew.

-

dpkg: fordert Sie interaktiv auf, wie Sie vorgehen möchten. Um den Linux VDA stillschweigend zu aktualisieren, während Ihre lokale Konfigurationsdatei beibehalten und die neue Paketversion als .dpkg-new oder .dpkg-dist gespeichert wird, verwenden Sie den folgenden Befehl:

dpkg --force-confold -i package.deb # Always keep your version, then save new package's version as *.dpkg-new or *.dpkg-dist <!--NeedCopy-->

-

-

Für RHEL- und Rocky Linux-Distributionen:

```

sudo yum -y localinstall <PATH>/<Linux VDA RPM>

<!--NeedCopy--> ```

> **Hinweis:**

>

> Bevor Sie den Linux VDA auf RHEL 9.x und Rocky Linux 9.x aktualisieren, aktualisieren Sie das Paket **libsepol** auf Version 3.4 oder höher.

Für SUSE-Distributionen:

```

sudo zypper -i install <PATH>/<Linux VDA RPM>

<!--NeedCopy--> ```

Für Ubuntu/Debian-Distributionen:

```

sudo dpkg -i <PATH>/<Linux VDA deb>

sudo apt-get install -f

<!--NeedCopy--> ```

- Bearbeiten Sie

/etc/xdl/mcs/mcs.confund/etc/xdl/mcs/mcs_local_setting.reg. - Erstellen Sie einen neuen Snapshot.

- Wählen Sie in Citrix Studio den neuen Snapshot aus, um Ihren Maschinenkatalog zu aktualisieren. Warten Sie, bevor jede Maschine neu startet. Starten Sie eine Maschine nicht manuell neu.

Maschinenkontopasswort-Updates automatisieren

Maschinenkontopasswörter laufen standardmäßig 30 Tage nach der Erstellung des Maschinenkatalogs ab. Um das Ablaufen von Passwörtern zu verhindern und Maschinenkontopasswort-Updates zu automatisieren, gehen Sie wie folgt vor:

-

Fügen Sie den folgenden Eintrag zu /etc/xdl/mcs/mcs.conf hinzu, bevor Sie /opt/Citrix/VDA/sbin/deploymcs.sh ausführen.

UPDATE_MACHINE_PW="Y" -

Nachdem Sie /opt/Citrix/VDA/sbin/deploymcs.sh ausgeführt haben, öffnen Sie /etc/cron.d/mcs_update_password_cronjob, um die Update-Zeit und -Häufigkeit festzulegen. Die Standardeinstellung aktualisiert die Maschinenkontopasswörter wöchentlich am Sonntag um 2:30 Uhr.

Nach jeder Aktualisierung des Maschinenkontopassworts wird der Ticket-Cache auf dem Delivery Controller ungültig, und der folgende Fehler kann in /var/log/xdl/jproxy.log erscheinen:

[ERROR] - AgentKerberosServiceAction.Run: GSSException occurred. Error: Failure unspecified at GSS-API level (Mechanism level: Checksum failed)

Um den Fehler zu beheben, leeren Sie den Ticket-Cache regelmäßig. Sie können eine Cache-Bereinigungsaufgabe auf allen Delivery Controllern oder auf dem Domänencontroller planen.