SAML-Authentifizierung

SAML (Security Assertion Markup Language) ist ein offener Standard, der von Identitäts- und Authentifizierungsprodukten verwendet wird. Mithilfe von SAML können Sie StoreFront so konfigurieren, dass Benutzer zur Authentifizierung an einen externen Identitätsanbieter umgeleitet werden.

Hinweis

Konfigurieren Sie StoreFront mit SAML-Authentifizierung für den internen Zugriff. Für den externen Zugriff konfigurieren Sie Citrix Gateway mit SAML-Authentifizierung und anschließend StoreFront mit Gateway-Pass-Through-Authentifizierung.

StoreFront erfordert einen SAML 2.0-kompatiblen Identitätsanbieter (IdP) wie zum Beispiel:

- Microsoft AD Federation Services unter Verwendung von SAML-Bindungen (nicht WS-Federation-Bindungen). Weitere Informationen finden Sie unter CTX220638.

- Citrix Gateway (als IdP konfiguriert).

- Microsoft Entra ID. Weitere Informationen finden Sie unter CTX237490.

Die SAML-Assertion muss ein saml:Subject-Attribut enthalten, das den UPN des Benutzers enthält. StoreFront sucht diesen UPN in Active Directory.

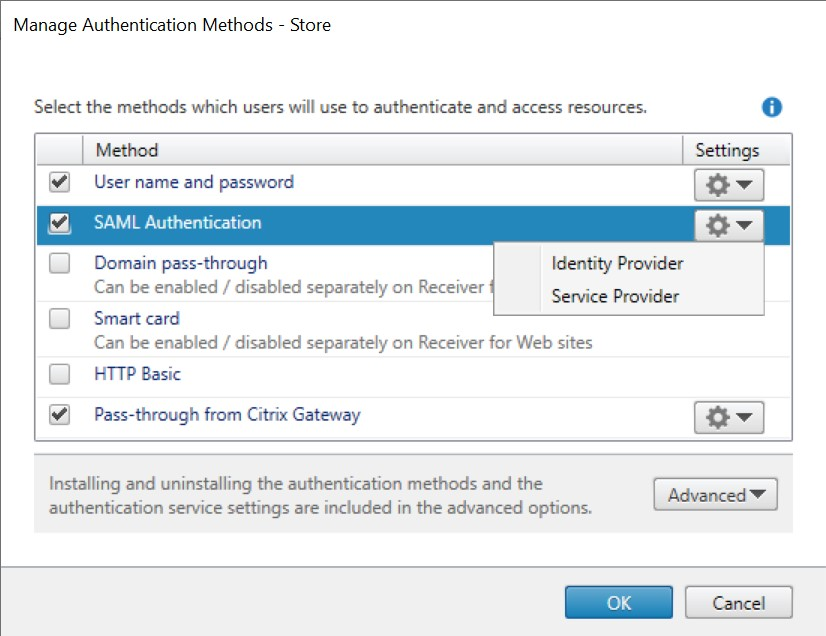

Um die SAML-Authentifizierung für einen Store beim Verbinden über die Citrix Workspace-App zu aktivieren oder zu deaktivieren, wählen Sie im Fenster Authentifizierungsmethoden unter Authentifizierungsmethoden die Option SAML-Authentifizierung. Das Aktivieren der SAML-Authentifizierung für einen Store aktiviert diese standardmäßig auch für alle Websites dieses Stores. Sie können SAML für eine bestimmte Website auf der Registerkarte Authentifizierungsmethoden unabhängig konfigurieren.

StoreFront™ SAML-Endpunkte

Zur Konfiguration von SAML benötigt Ihr Identitätsanbieter möglicherweise die folgenden Endpunkte:

- Die URL der Entitäts-ID. Dies ist der Pfad zum Authentifizierungsdienst des Stores, normalerweise https://[storefront host]/Citrix/[StoreName]Auth

- Die URL des Assertion Consumer Service, normalerweise https://[storefront host]/Citrix/[StoreName]Auth/SamlForms/AssertionConsumerService

- Der Metadatendienst, normalerweise https://[storefront host]/Citrix/[StoreName]Auth/SamlForms/ServiceProvider/Metadata

Zusätzlich gibt es einen Test-Endpunkt, normalerweise https://[storefront host]/Citrix/[StoreName]Auth/SamlTest

Sie können das folgende PowerShell-Skript verwenden, um die Endpunkte für einen bestimmten Store aufzulisten.

# Change this value for your Store

$storeVirtualPath = "/Citrix/Store"

$auth = Get-STFAuthenticationService -Store (Get-STFStoreService -VirtualPath $storeVirtualPath)

$spId = $auth.AuthenticationSettings["samlForms"].SamlSettings.ServiceProvider.Uri.AbsoluteUri

$acs = New-Object System.Uri $auth.Routing.HostbaseUrl, ($auth.VirtualPath + "/SamlForms/AssertionConsumerService")

$md = New-Object System.Uri $auth.Routing.HostbaseUrl, ($auth.VirtualPath + "/SamlForms/ServiceProvider/Metadata")

$samlTest = New-Object System.Uri $auth.Routing.HostbaseUrl, ($auth.VirtualPath + "/SamlTest")

Write-Host "SAML Service Provider information:

Entity ID: $spId

Assertion Consumer Service: $acs

Metadata: $md

Test Page: $samlTest"

<!--NeedCopy-->

Beispiel für die Ausgabe:

SAML Service Provider information:

Entity ID: https://storefront.example.com/Citrix/StoreAuth

Assertion Consumer Service: https://storefront.example.com/Citrix/StoreAuth/SamlForms/AssertionConsumerService

Metadata: https://storefront.example.com/Citrix/StoreAuth/SamlForms/ServiceProvider/Metadata

Test Page: https://storefront.example.com/Citrix/StoreAuth/SamlTest

<!--NeedCopy-->

Konfigurieren mittels Metadatenaustausch

Um die Konfiguration zu vereinfachen, können Sie Metadaten (Bezeichner, Zertifikate, Endpunkte und andere Konfigurationen) zwischen dem Identitätsanbieter und dem Dienstanbieter, in diesem Fall StoreFront, austauschen.

Wenn Ihr Identitätsanbieter den Metadatenimport unterstützt, können Sie ihn auf den StoreFront-Metadatenendpunkt verweisen. Hinweis: Dies muss über HTTPS erfolgen.

Um StoreFront mithilfe der Metadaten eines Identitätsanbieters zu konfigurieren, verwenden Sie das Cmdlet Update-STFSamlIdPFromMetadata, zum Beispiel:

Get-Module "Citrix.StoreFront*" -ListAvailable | Import-Module

# Remember to change this with the virtual path of your Store.

$StoreVirtualPath = "/Citrix/Store"

$store = Get-STFStoreService -VirtualPath $StoreVirtualPath

$auth = Get-STFAuthenticationService -StoreService $store

# To read the metadata directly from the Identity Provider, use the following:

# Note again this is only allowed for https endpoints

Update-STFSamlIdPFromMetadata -AuthenticationService $auth -Url https://example.com/FederationMetadata/2007-06/FederationMetadata.xml

# If the metadata has already been download, use the following:

# Note: Ensure that the file is encoded as UTF-8

Update-STFSamlIdPFromMetadata -AuthenticationService $auth -FilePath "C:\Users\exampleusername\Downloads\FederationMetadata.xml"

<!--NeedCopy-->

Identitätsanbieter konfigurieren

-

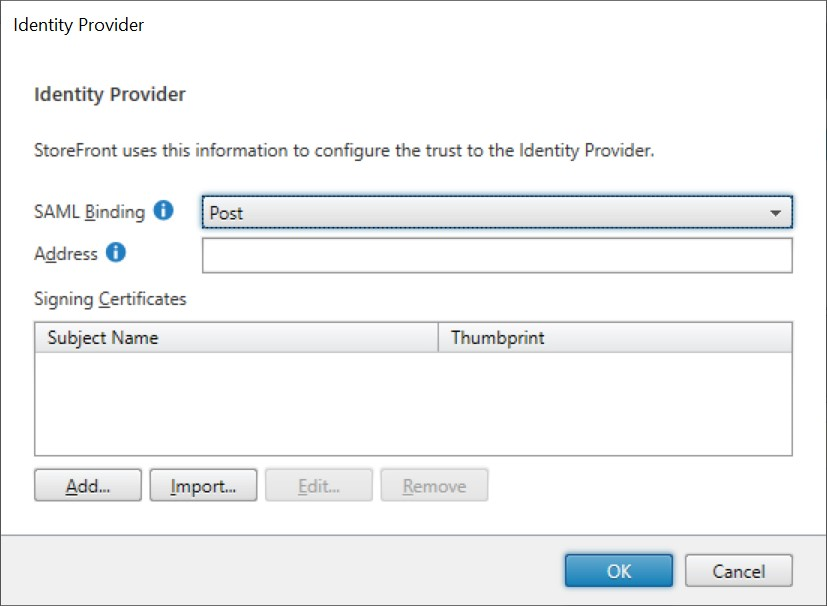

Klicken Sie in der Zeile SAML-Authentifizierung auf das Dropdown-Menü für die Einstellungen und dann auf Identitätsanbieter.

-

Wählen Sie als SAML-Bindung entweder Post oder Redirect.

-

Geben Sie die Adresse des Identitätsanbieters ein.

-

Importieren Sie das zum Signieren der SAML-Tokens verwendete Zertifikat.

-

Drücken Sie OK, um die Änderungen zu speichern.

Dienstanbieter konfigurieren

-

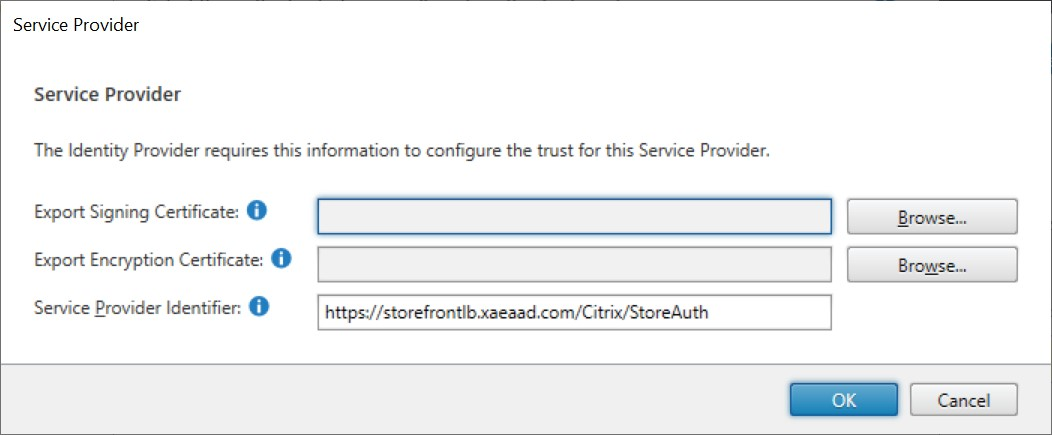

Klicken Sie in der Zeile SAML-Authentifizierung auf das Dropdown-Menü für die Einstellungen und dann auf Dienstanbieter.

-

Wählen Sie optional ein Export-Signaturzertifikat, das zum Signieren von Nachrichten an den Identitätsanbieter verwendet wird.

-

Wählen Sie optional ein Export-Verschlüsselungszertifikat, das zum Entschlüsseln von Nachrichten verwendet wird, die vom Identitätsanbieter empfangen werden.

-

Der Dienstanbieter-Bezeichner ist mit dem Authentifizierungsdienst für den Store vorausgefüllt.

-

Drücken Sie OK, um die Änderungen zu speichern.

PowerShell

Verwenden Sie PowerShell:

-

Um ein Signaturzertifikat zu importieren, rufen Sie das Cmdlet Import-STFSamlSigningCertificate auf.

-

Um ein Verschlüsselungszertifikat zu importieren, rufen Sie das Cmdlet Import-STFSamlEncryptionCertificate auf.

Testen

So testen Sie die SAML-Integration:

- Rufen Sie die SAML-Testseite auf, siehe StoreFront SAML-Endpunkte.

- Sie werden zum Identitätsanbieter weitergeleitet. Geben Sie Ihre Anmeldeinformationen ein.

- Sie werden zur Testseite zurückgeleitet, die die Identitätsansprüche und -assertions anzeigt.

Delivery Controller™ so konfigurieren, dass StoreFront vertraut wird

Bei Verwendung der SAML-Authentifizierung hat StoreFront keinen Zugriff auf die Anmeldeinformationen des Benutzers und kann sich daher nicht bei Citrix Virtual Apps and Desktops authentifizieren. Sie müssen daher den Delivery Controller so konfigurieren, dass er Anfragen von StoreFront vertraut, siehe Citrix Virtual Apps and Desktops Sicherheitsüberlegungen und Best Practices.

Single Sign-On bei VDAs mit Federated Authentication Service

Bei Verwendung der SAML-Authentifizierung hat StoreFront keinen Zugriff auf die Anmeldeinformationen des Benutzers, sodass Single Sign-On bei VDAs standardmäßig nicht verfügbar ist. Sie können den Federated Authentication Service verwenden, um Single Sign-On bereitzustellen.