Cronología y perfil de riesgo del usuario

Nota

Atención: Citrix Content Collaboration™ y ShareFile han llegado al final de su vida útil y ya no están disponibles para los usuarios.

La cronología de riesgo del usuario en el perfil de un usuario te permite, como administrador de Citrix Analytics, obtener información más detallada sobre el comportamiento de riesgo de un usuario. De forma predeterminada, la cronología de riesgo del usuario se muestra para el último mes. También puedes ver las acciones correspondientes realizadas en su cuenta durante un período de tiempo seleccionado. Desde la cronología de riesgo del usuario, puedes profundizar en el perfil de un usuario para comprender lo siguiente:

- Uso de aplicaciones

- Uso de datos

- Uso de dispositivos

- Uso de ubicaciones

Además, puedes ver la puntuación de riesgo y las tendencias de los indicadores de riesgo para el usuario y determinar si el usuario es un usuario de alto riesgo o no.

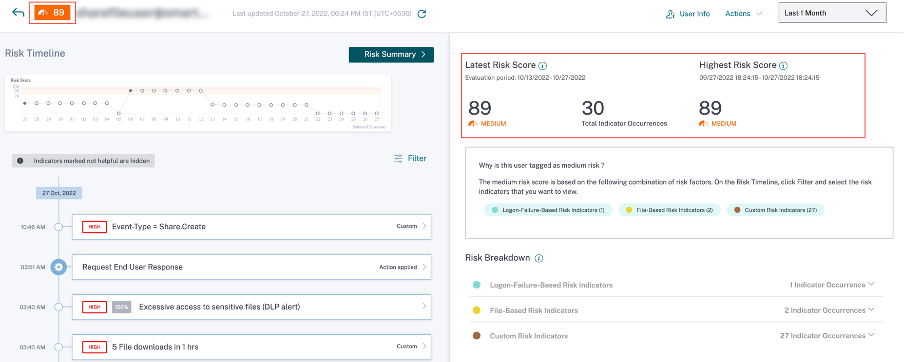

Puedes ver la puntuación de riesgo más reciente del usuario en la esquina superior izquierda de la página de la cronología de riesgo del usuario. Los informes de la vista Resumen de riesgo muestran tanto las puntuaciones máximas más recientes como las históricas.

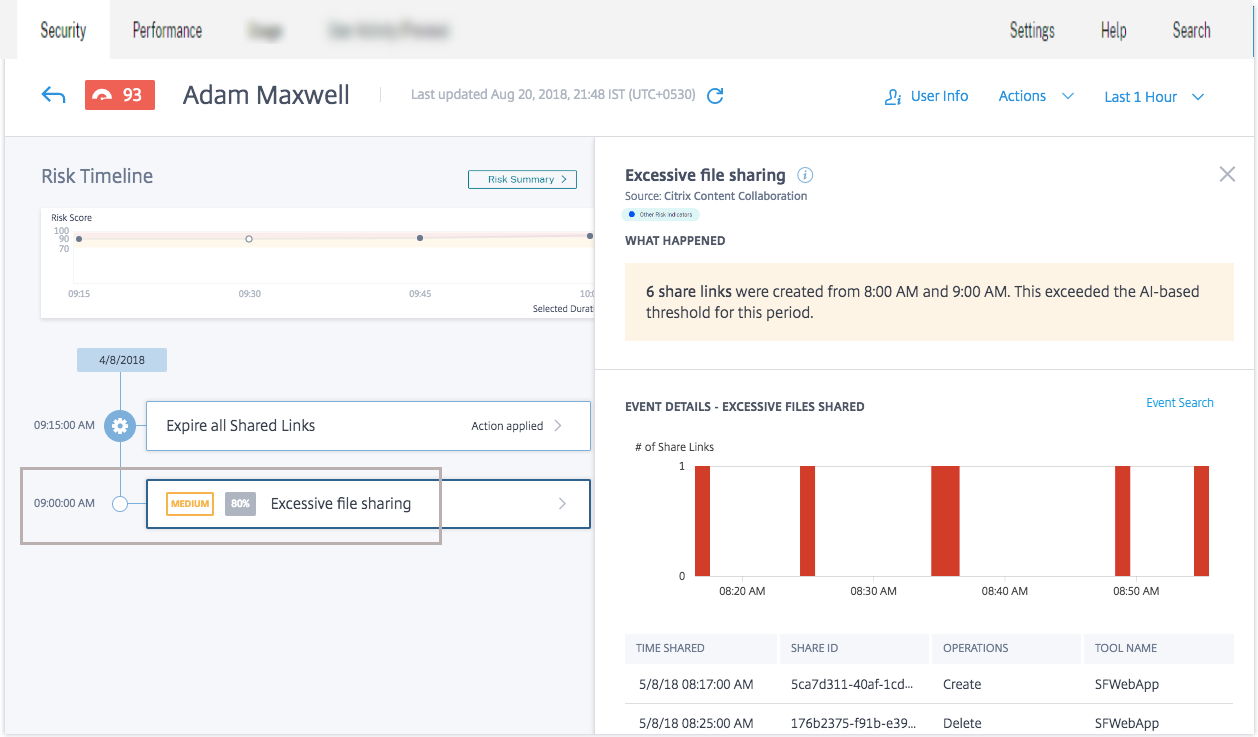

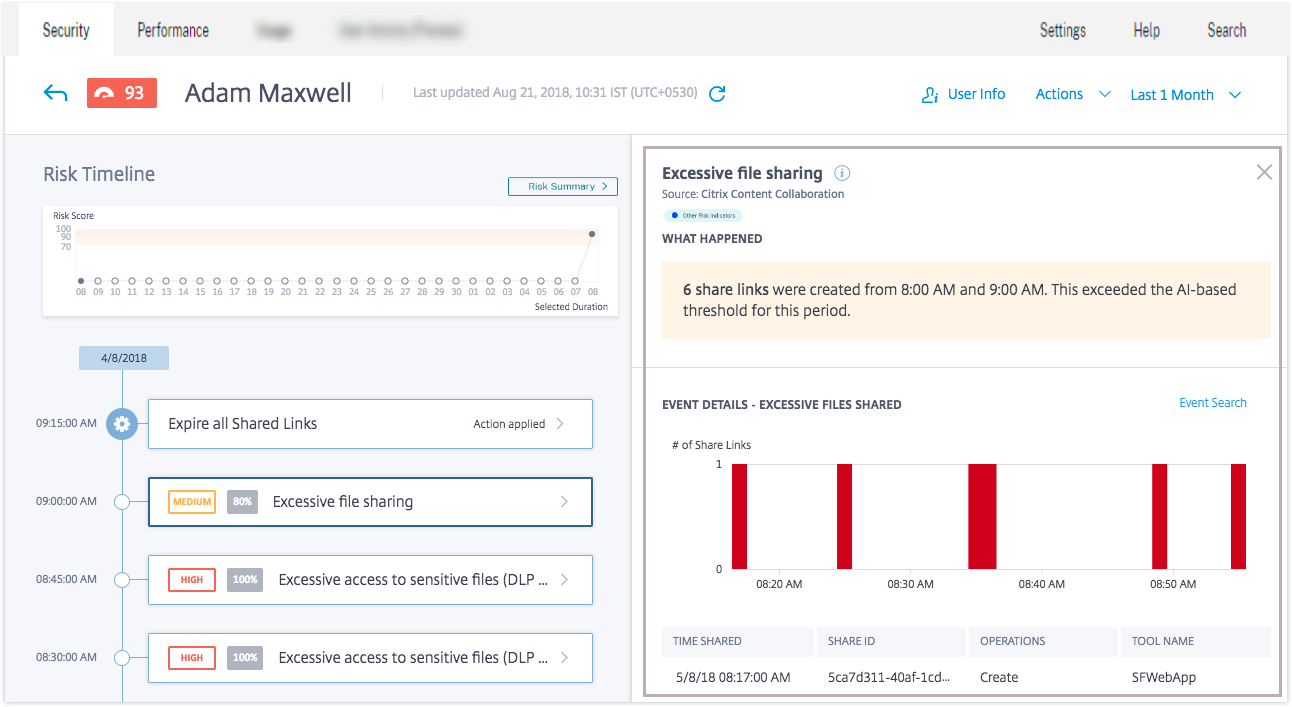

Cuando accedes a la cronología de riesgo de un usuario, puedes seleccionar un indicador de riesgo o una acción que se haya aplicado a su cuenta. Si eliges una de las opciones anteriores, el panel derecho muestra la sección del indicador de riesgo o la sección de la acción.

Cronología de riesgo

La cronología de riesgo muestra la siguiente información:

-

Indicadores de riesgo. Los indicadores de riesgo son actividades de usuario que son sospechosas o que pueden representar una amenaza de seguridad para tu organización. Los indicadores se activan cuando el comportamiento del usuario se desvía de su comportamiento normal. Los indicadores de riesgo pueden ser para las siguientes fuentes de datos:

-

Citrix Content Collaboration

-

Citrix Gateway

-

Citrix Endpoint Management™

-

Citrix Virtual Apps and Desktops o Citrix DaaS (anteriormente servicio Citrix Virtual Apps and Desktops)

-

Citrix Secure Private Access

Cuando seleccionas un indicador de riesgo de la cronología del usuario, la sección de información del indicador de riesgo se muestra en el panel derecho. Puedes ver el motivo del indicador de riesgo junto con los detalles del evento. Se clasifican a grandes rasgos en las siguientes secciones:

-

Qué sucedió. Aquí puedes ver un resumen del indicador de riesgo. Por ejemplo, si has seleccionado el indicador de riesgo Uso compartido excesivo de archivos. En la sección Qué sucedió, puedes ver el número de enlaces compartidos enviados a los destinatarios y cuándo ocurrió el evento de uso compartido.

-

Detalles del evento. Puedes ver entradas de eventos individuales en formato gráfico y tabular junto con los detalles del evento. Haz clic en Búsqueda de eventos para acceder a la página de búsqueda de autoservicio y ver los eventos correspondientes al indicador de riesgo del usuario. Para obtener más información, consulta Búsqueda de autoservicio.

-

Información contextual adicional. En esta sección puedes ver los datos compartidos, si los hubiera, durante la ocurrencia de un evento.

Puedes marcar manualmente los indicadores de riesgo como útiles o no útiles. Para obtener más información, consulta Enviar comentarios sobre los indicadores de riesgo del usuario.

Más información: Indicadores de riesgo

-

-

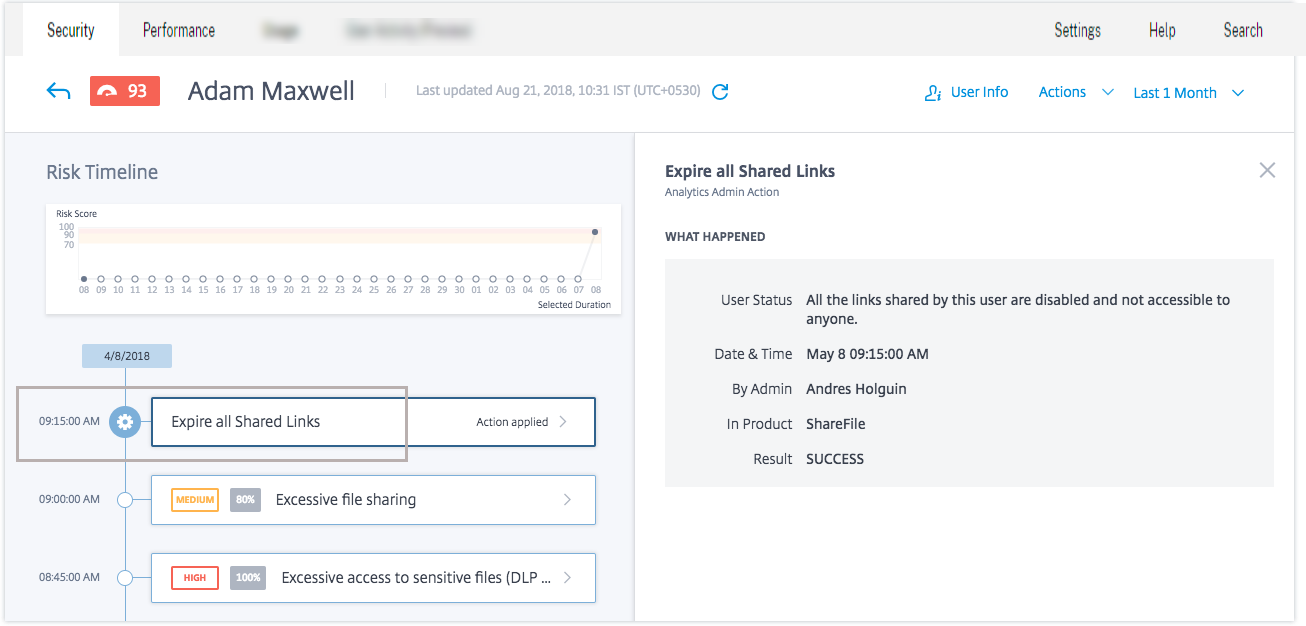

Acciones. Las acciones te ayudan a responder a eventos sospechosos y a evitar que ocurran eventos anómalos en el futuro. Las acciones que se han aplicado al perfil de un usuario se muestran en la cronología de riesgo. Estas acciones se aplican automáticamente a la cuenta de un usuario a través de políticas configuradas o puedes aplicar una acción específica manualmente.

Más información: Políticas y acciones.

-

Eventos de usuario privilegiado. Los eventos de usuario privilegiado se activan cada vez que hay un cambio en el estado de privilegio de administrador o ejecutivo de un usuario. Cuando se activa un indicador de riesgo para un usuario, puedes correlacionarlo con el evento de cambio de estado de privilegio especificado. Si es necesario, puedes aplicar la acción adecuada en el perfil del usuario. Los eventos de privilegio de administrador o ejecutivo que se muestran en la cronología de riesgo del usuario son los siguientes:

-

Agregado al grupo de ejecutivos

-

Eliminado del grupo de ejecutivos

-

Privilegio elevado a administrador

-

Privilegio de administrador eliminado

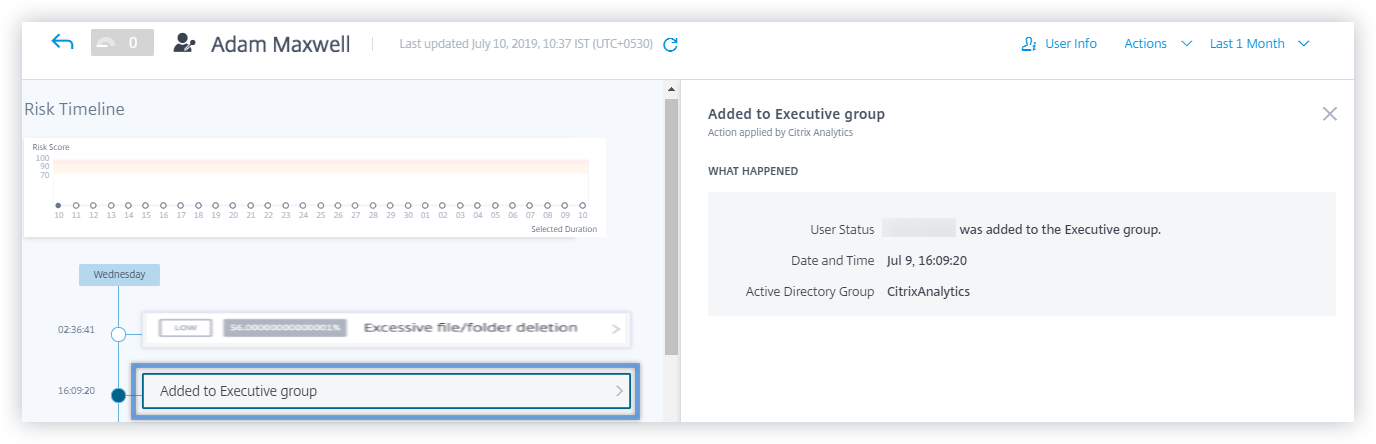

Considera al usuario Adam Maxwell, quien fue agregado al grupo de ejecutivos privilegiados CitrixAnalytics. El evento Agregado al grupo de ejecutivos se agrega a la cronología de riesgo del usuario. Ahora, Adam comienza a eliminar archivos y carpetas de forma excesiva y activa el algoritmo de aprendizaje automático que detecta un comportamiento inusual. El indicador de riesgo Eliminación excesiva de archivos o carpetas se agrega a la cronología de riesgo del usuario. Puedes comparar el evento y el indicador de riesgo en la cronología de riesgo. Después de la comparación, puedes determinar si el indicador de riesgo se activó como consecuencia del evento. Si es así, puedes aplicar las acciones adecuadas al perfil de Adam. Para obtener más información sobre los usuarios privilegiados, consulta Usuarios privilegiados.

-

Cuando seleccionas un evento de la cronología del usuario, la sección de información del evento se muestra en el panel derecho.

Para un ejecutivo, el panel derecho muestra información como Estado del usuario, Fecha y hora y Grupo de Active Directory.

Para un evento de privilegio de administrador, el panel derecho muestra información como Estado del usuario, Fecha y hora y En el producto.

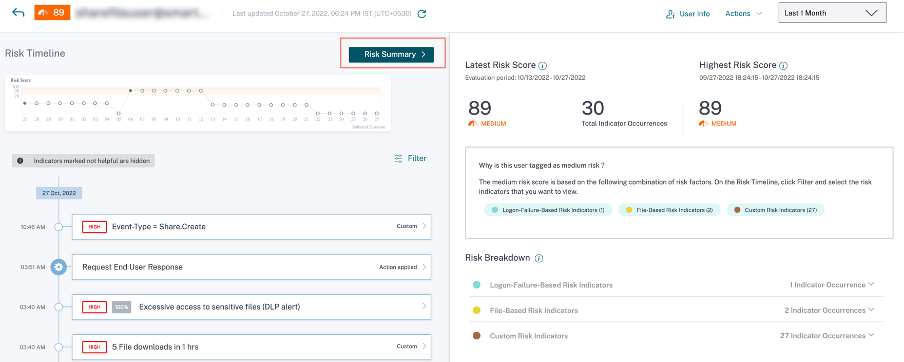

Resumen de riesgo

Consulta los factores de riesgo asociados al usuario que contribuyeron a su puntuación de riesgo. Puedes ver los detalles de la puntuación de riesgo tomados como el máximo durante el período de tiempo seleccionado, junto con la puntuación más reciente y el recuento de indicadores de riesgo correspondiente. Al navegar a la cronología del usuario desde la página de inicio principal o la página de usuarios de riesgo, la selección de tiempo se conserva de la página de origen. Para obtener más información sobre los factores de riesgo, consulta Indicadores de riesgo del usuario de Citrix.

Haz clic en Resumen de riesgo para ver la siguiente información:

-

Puntuación de riesgo más reciente: La puntuación de riesgo más reciente indica el riesgo actual del usuario en función de su comportamiento reciente. La puntuación de riesgo determina el nivel de riesgo que un usuario representa para una organización durante un período de 2 semanas. El valor de la puntuación de riesgo es dinámico y varía según el análisis del comportamiento del usuario. Según la puntuación, un usuario puede clasificarse en una de las siguientes categorías: usuario de alto riesgo, usuario de riesgo medio, usuario de bajo riesgo y usuario con puntuación de riesgo cero. Para obtener más información sobre las categorías de usuarios, consulta Panel de usuarios.

- Ocurrencias totales de indicadores: Indica el número total de indicadores de riesgo activados por el usuario en las últimas dos semanas. Estos indicadores de riesgo activados determinan la puntuación de riesgo del usuario.

-

Puntuación de riesgo más alta: La puntuación de riesgo más alta indica el valor máximo de las puntuaciones de riesgo calculadas para este usuario dentro de la duración de tiempo seleccionada. Es representativa del riesgo agregado para el usuario y puede que no siempre sea igual a la puntuación de riesgo más reciente.

-

Factores de riesgo: Indica una o más combinaciones de los factores de riesgo asociados con las actividades del usuario que contribuyeron a la puntuación de riesgo.

-

Desglose de riesgo: Indica el número de indicadores de riesgo activados por el usuario para cada factor de riesgo. Expande la fila para ver los detalles.

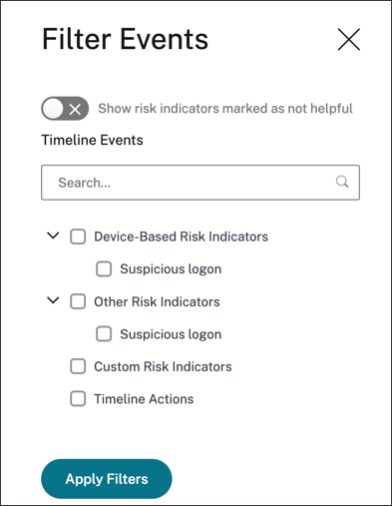

En la cronología del usuario, haz clic en Filtrar y selecciona los factores de riesgo, las acciones aplicadas o el estado de usuario privilegiado asociado al usuario y consulta los eventos correspondientes.

Perfil de usuario

La página Perfil de usuario muestra la siguiente información del usuario que proviene del directorio activo del usuario:

- Puesto de trabajo

- Dirección

- Correo electrónico

- Teléfono

- Ubicación

- Organización