Créer des VDA Linux à l’aide de Machine Creation Services™ (MCS)

Vous pouvez créer des VDA joints à un domaine et non joints à un domaine à l’aide de MCS. Si vous souhaitez créer des VDA Linux non joints à un domaine dans Citrix DaaS, vous pouvez également consulter l’article dédié Créer des VDA Linux non joints à un domaine à l’aide de MCS.

Distributions prises en charge

| Winbind | SSSD | Centrify | PBIS | |

|---|---|---|---|---|

| Debian 10.9 | Oui | Oui | Non | Oui |

| RHEL 8.10, RHEL 8.8, RHEL 8.6, RHEL 8.4, RHEL 8.3, RHEL 8.2, RHEL 8.1 | Oui | Non | Oui | Oui |

| RHEL 7.9, RHEL 7.8, CentOS 7.9, CentOS 7.8 | Oui | Oui | Oui | Oui |

-

Rocky Linux 8.10/8.8/8.6 Oui Non Non Non SUSE 15.3, SUSE 15.2 Oui Oui Non Oui Ubuntu 20.04, Ubuntu 18.04 Oui Oui Non Oui -

Citrix® utilise les versions de Centrify suivantes pour la validation initiale des fonctionnalités sur les distributions Linux pertinentes :

Distribution Linux Version de Centrify - RHEL 5.8.0 - SUSE 5.7.1 - Debian, Ubuntu 5.6.1 -

L’utilisation d’autres versions de Centrify peut entraîner des erreurs. N’utilisez pas Centrify pour joindre une machine modèle à un domaine.

-

Si vous utilisez PBIS ou Centrify pour joindre des machines créées par MCS à des domaines Windows, effectuez les tâches suivantes :

-

Sur la machine modèle, configurez le chemin de téléchargement du package PBIS ou Centrify dans le fichier

/etc/xdl/mcs/mcs.confou installez directement le package PBIS ou Centrify. -

Avant d’exécuter

/opt/Citrix/VDA/sbin/deploymcs.sh, créez une unité d’organisation (OU) disposant des autorisations d’écriture et de réinitialisation de mot de passe pour toutes ses machines subordonnées créées par MCS. -

Avant de redémarrer les machines créées par MCS une fois l’exécution de

/opt/Citrix/VDA/sbin/deploymcs.shterminée, exécutezklist -li 0x3e4 purgesur votre Delivery Controller ou sur votre Citrix Cloud Connector en fonction de votre déploiement.

-

-

Hyperviseurs pris en charge

- AWS

- Citrix Hypervisor™

- GCP

- Microsoft Azure

- Nutanix AHV

-

VMware vSphere

-

Des résultats inattendus peuvent se produire si vous tentez de préparer une image maître sur des hyperviseurs autres que ceux pris en charge.

-

Utiliser MCS pour créer des machines virtuelles Linux

Considérations

-

À partir de la version 2203, vous pouvez héberger le VDA Linux sur Microsoft Azure, AWS et GCP pour Citrix Virtual Apps and Desktops ainsi que Citrix DaaS (anciennement le service Citrix Virtual Apps and Desktops). Pour ajouter ces connexions d’hôte de cloud public à votre déploiement Citrix Virtual Apps and Desktops, vous avez besoin de licences Citrix Universal Subscription ou Hybrid Rights. Pour plus d’informations sur les licences Universal Subscription et Hybrid Rights, consultez Transition et mise à niveau (TTU) avec Citrix Universal Subscription.

-

Les serveurs bare metal ne sont pas pris en charge pour la création de machines virtuelles avec MCS.

-

(Pour Nutanix uniquement) Étape 1 : Installer et enregistrer le plug-in Nutanix AHV

- Obtenez le package du plug-in Nutanix AHV auprès de Nutanix. Installez et enregistrez le plug-in dans votre environnement Citrix Virtual Apps and Desktops. Pour plus d’informations, consultez le guide d’installation du plug-in Nutanix Acropolis MCS, disponible sur le portail de support Nutanix.

Étape 1a : Installer et enregistrer le plug-in Nutanix AHV pour les Delivery Controllers sur site

Après avoir installé Citrix Virtual Apps and Desktops™, sélectionnez et installez le plug-in XD MCS AHV sur vos Delivery Controllers.

Étape 1b : Installer et enregistrer le plug-in Nutanix AHV pour les Delivery Controllers cloud

Sélectionnez et installez le plug-in CWA MCS AHV pour les Citrix Cloud™ Connectors. Installez le plug-in sur tous les Citrix Cloud Connectors enregistrés auprès du locataire Citrix Cloud. Vous devez enregistrer les Citrix Cloud Connectors même s’ils desservent un emplacement de ressources sans l’AHV.

Étape 1c : Effectuer les étapes suivantes après l’installation du plug-in

- Vérifiez qu’un dossier Nutanix Acropolis a été créé dans

C:\Program Files\Common Files\Citrix\HCLPlugins\CitrixMachineCreation\v1.0.0.0. - Exécutez la commande

"C:\Program Files\Common Files\Citrix\HCLPlugins\RegisterPlugins.exe" -PluginsRoot "C:\Program Files\Common Files\Citrix\HCLPlugins\CitrixMachineCreation\v1.0.0.0". -

Redémarrez les services Citrix Host, Citrix Broker et Citrix Machine Creation Services sur vos Delivery Controllers sur site ou redémarrez le service Citrix RemoteHCLServer sur les Citrix Cloud Connectors.

Conseil :

Nous vous recommandons d’arrêter puis de redémarrer les services Citrix Host, Citrix Broker et Machine Creation Services lorsque vous installez ou mettez à jour le plug-in Nutanix AHV.

Étape 2 : Créer une connexion d’hôte

Cette section fournit des exemples sur la façon de créer une connexion d’hôte à Azure, AWS, Citrix Hypervisor, GCP, Nutanix AHV et VMware vSphere. Pour plus d’informations, consultez Créer et gérer des connexions et des ressources dans la documentation Citrix Virtual Apps and Desktops et Créer et gérer des connexions dans la documentation Citrix DaaS.

- [Créer une connexion d'hôte à Azure dans Citrix Studio](/fr-fr/linux-virtual-delivery-agent/2203-ltsr/installation-overview/create-linux-vdas-using-mcs.html#create-a-host-connection-to-azure-in-citrix-studio)

- [Créer une connexion d'hôte à AWS dans Citrix Studio](/fr-fr/linux-virtual-delivery-agent/2203-ltsr/installation-overview/create-linux-vdas-using-mcs.html#create-a-host-connection-to-aws-in-citrix-studio)

- [Créer une connexion d'hôte à Citrix Hypervisor dans Citrix Studio](/fr-fr/linux-virtual-delivery-agent/2203-ltsr/installation-overview/create-linux-vdas-using-mcs.html#create-a-host-connection-to-citrix-hypervisor-in-citrix-studio)

- [Créer une connexion d'hôte à GCP dans Citrix Studio](/fr-fr/linux-virtual-delivery-agent/2203-ltsr/installation-overview/create-linux-vdas-using-mcs.html#create-a-host-connection-to-gcp-in-citrix-studio)

- [Créer une connexion d'hôte à Nutanix dans Citrix Studio](/fr-fr/linux-virtual-delivery-agent/2203-ltsr/installation-overview/create-linux-vdas-using-mcs.html#create-a-host-connection-to-nutanix-in-citrix-studio)

- [Créer une connexion d'hôte à VMware dans Citrix Studio](/fr-fr/linux-virtual-delivery-agent/2203-ltsr/installation-overview/create-linux-vdas-using-mcs.html#create-a-host-connection-to-vmware-in-citrix-studio)

Créer une connexion d’hôte à Azure dans Citrix Studio

- Connectez-vous à Citrix Cloud.

- Dans le menu supérieur gauche, sélectionnez Mes services > DaaS.

- Dans Gérer > Configuration complète, sélectionnez Hébergement dans le volet gauche.

-

Sélectionnez Ajouter une connexion et des ressources dans la barre d’actions.

-

Sélectionnez Microsoft Azure comme type de connexion.

- L’assistant vous guide à travers les pages. Le contenu spécifique de la page dépend du type de connexion sélectionné. Après avoir rempli chaque page, sélectionnez Suivant jusqu’à atteindre la page Résumé. Pour plus d’informations, consultez Étape 2 : Créer une connexion d’hôte dans l’article Créer des VDA Linux non joints à un domaine.

Créer une connexion d’hôte à AWS dans Citrix Studio

-

Dans Citrix Studio sur Citrix Cloud, choisissez Configuration > Hébergement > Ajouter une connexion et des ressources.

-

Choisissez Amazon EC2 comme type de connexion.

-  - 1. Saisissez la clé API et la clé secrète de votre compte AWS, puis saisissez le nom de votre connexion. - La clé API est votre ID de clé d’accès et la clé secrète est votre clé d’accès secrète. Elles sont considérées comme une paire de clés d’accès. Si vous perdez votre clé d’accès secrète, vous pouvez supprimer la clé d’accès et en créer une autre. Pour créer une clé d’accès, procédez comme suit :

- Connectez-vous aux services AWS.

- Accédez à la console Identity and Access Management (IAM).

- Dans le volet de navigation de gauche, choisissez Utilisateurs.

- Sélectionnez l’utilisateur cible et faites défiler vers le bas pour sélectionner l’onglet Informations d’identification de sécurité.

- Faites défiler vers le bas et cliquez sur Créer une clé d’accès. Une nouvelle fenêtre apparaît.

- Cliquez sur Télécharger le fichier .csv et enregistrez la clé d’accès dans un emplacement sécurisé.

Créer une connexion d’hôte à Citrix Hypervisor dans Citrix Studio

- Connectez-vous à Citrix Cloud.

- Dans le menu supérieur gauche, sélectionnez Mes services > DaaS.

- Dans Gérer > Configuration complète, sélectionnez Hébergement dans le volet gauche.

- Sélectionnez Ajouter une connexion et des ressources dans la barre d’actions.

- Sélectionnez Citrix Hypervisor comme type de connexion.

- Saisissez l’adresse de connexion (l’URL de Citrix Hypervisor) de votre compte Citrix Hypervisor, votre nom d’utilisateur et votre mot de passe, ainsi que le nom de votre connexion.

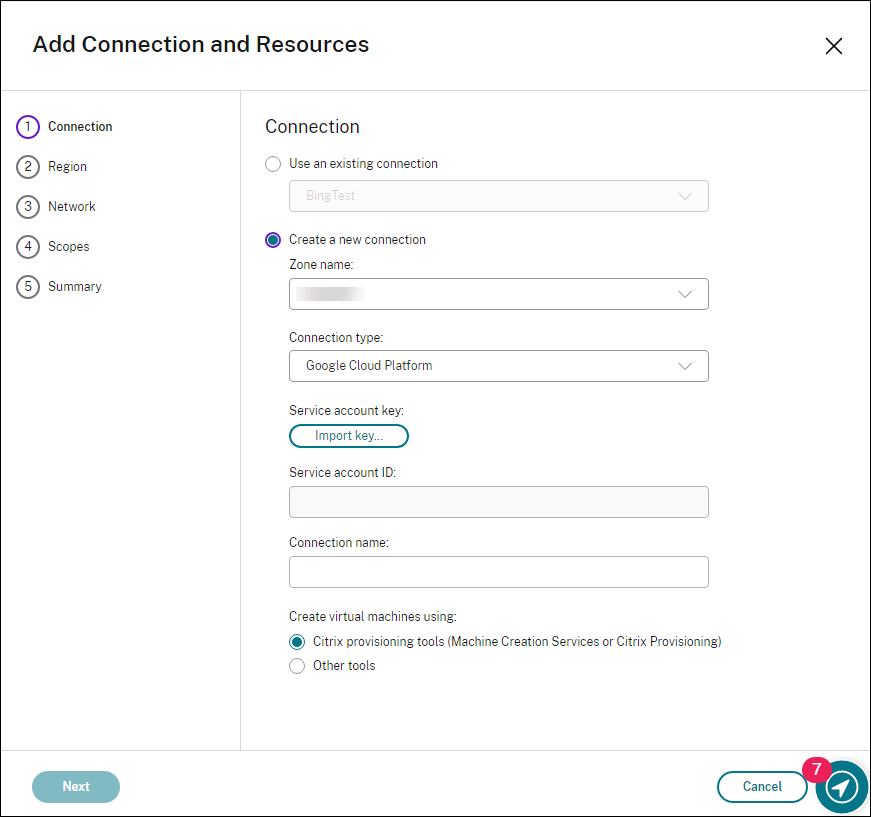

Créer une connexion d’hôte à GCP dans Citrix Studio

Configurez votre environnement GCP conformément aux environnements de virtualisation Google Cloud Platform, puis suivez les étapes ci-dessous pour créer une connexion d’hôte à GCP.

- Connectez-vous à Citrix Cloud.

- Dans le menu supérieur gauche, sélectionnez Mes services > DaaS.

- Dans Gérer > Configuration complète, sélectionnez Hébergement dans le volet gauche.

- Sélectionnez Ajouter une connexion et des ressources dans la barre d’actions.

-

Sélectionnez Google Cloud Platform comme type de connexion.

-

Importez la clé de compte de service de votre compte GCP et saisissez le nom de votre connexion.

-

L’assistant vous guide à travers les pages. Le contenu spécifique de la page dépend du type de connexion sélectionné. Après avoir rempli chaque page, sélectionnez Suivant jusqu’à atteindre la page Résumé. Pour plus d’informations, consultez Étape 2 : Créer une connexion d’hôte dans l’article Créer des VDA Linux non joints à un domaine.

- #### Créer une connexion d'hôte à Nutanix dans Citrix Studio - 1. Pour les Delivery Controllers sur site, choisissez **Configuration > Hébergement > Ajouter une connexion et des ressources** dans Citrix Studio sur site. Pour les Delivery Controllers cloud, choisissez **Gérer > Hébergement > Ajouter une connexion et des ressources** dans la console Studio basée sur le Web sur Citrix Cloud pour créer une connexion à l'hyperviseur Nutanix. - 1. Dans l'assistant **Ajouter une connexion et des ressources**, sélectionnez Nutanix AHV comme type de connexion sur la page **Connexion**, puis spécifiez l'adresse de l'hyperviseur, les informations d'identification et le nom de votre connexion. Sur la page **Réseau**, sélectionnez un réseau pour l'unité d'hébergement.Par exemple, dans Citrix Studio sur site :

Créer une connexion d’hôte à VMware dans Citrix Studio

-

Installez vCenter Server dans l’environnement vSphere. Pour plus d’informations, consultez VMware vSphere.

-

Dans Citrix Studio, choisissez Configuration > Hébergement > Ajouter une connexion et des ressources pour créer une connexion à VMware vSphere.

-

Choisissez VMware vSphere comme type de connexion.

-

Saisissez l’adresse de connexion (l’URL de vCenter Server) de votre compte VMware, votre nom d’utilisateur et votre mot de passe, ainsi que le nom de votre connexion.

Une nouvelle connexion apparaît dans le volet d’hébergement.

Étape 3 : Préparer une image principale

(Pour Citrix Hypervisor uniquement) Étape 3a : Installer les outils Citrix VM

Installez les outils Citrix VM sur la VM de modèle pour que chaque VM puisse utiliser l’interface de ligne de commande xe ou XenCenter. Les performances de la VM peuvent être lentes si vous n’installez pas les outils. Sans les outils, vous ne pouvez effectuer aucune des opérations suivantes :

- Arrêter, redémarrer ou suspendre proprement une VM.

- Afficher les données de performance de la VM dans XenCenter.

- Migrer une VM en cours d'exécution (via `XenMotion`).

- Créer des instantanés ou des instantanés avec mémoire (points de contrôle), et revenir à des instantanés.

- Ajuster le nombre de vCPU sur une VM Linux en cours d'exécution.

-

Exécutez la commande suivante pour monter les outils Citrix VM Tools nommés guest-tools.iso.

sudo mount /dev/cdrom /mnt <!--NeedCopy--> -

Exécutez la commande suivante pour installer le package

xe-guest-utilitiesen fonction de votre distribution Linux.Pour RHEL/CentOS/Rocky Linux :

sudo rpm -i /mnt/Linux/xe-guest-utilities_{package-version}_all.rpm <!--NeedCopy-->Pour Ubuntu/Debian :

sudo dpkg -i /mnt/Linux/xe-guest-utilities_{package-version}_all.deb <!--NeedCopy-->- Pour SUSE :

sudo rpm -i /mnt/Linux/xe-guest-utilities_{package-version}_all.rpm <!--NeedCopy--> -

Vérifiez l’état de virtualisation de la machine virtuelle de modèle sous l’onglet Général dans XenCenter. Si les outils Citrix VM Tools sont installés correctement, l’état de virtualisation est Optimisé.

(Pour Azure, AWS et GCP) Étape 3b : Configurer cloud-init pour Ubuntu 18.04

-

Pour vous assurer qu’un nom d’hôte VDA persiste lorsqu’une machine virtuelle est redémarrée ou arrêtée, exécutez la commande suivante :

echo "preserve_hostname: true" > /etc/cloud/cloud.cfg.d/99_hostname.cfg <!--NeedCopy-->Vérifiez que les lignes suivantes sont présentes sous la section system_info dans le fichier /etc/cloud/cloud.cfg :

- system_info: - network: - renderers: ['netplan', 'eni', 'sysconfig'] <!--NeedCopy-->- 1. Pour utiliser SSH pour accéder à distance aux machines virtuelles créées par MCS sur AWS, activez l’authentification par mot de passe car aucun nom de clé n’est attaché à ces machines virtuelles. Effectuez les opérations suivantes si nécessaire.-

Modifiez le fichier de configuration

cloud-init, /etc/cloud/cloud.cfg. Assurez-vous que la ligne ssh_pwauth: true est présente. Supprimez ou commentez la ligne set-password et les lignes suivantes si elles existent.users: - default <!--NeedCopy--> - Si vous prévoyez d’utiliser l’utilisateur par défaut

ec2-userouubuntucréé parcloud-init, vous pouvez modifier le mot de passe de l’utilisateur à l’aide de la commandepasswd. Gardez le nouveau mot de passe à l’esprit pour une utilisation ultérieure afin de vous connecter aux machines virtuelles créées par MCS. -

Modifiez le fichier

/etc/ssh/sshd_configpour vous assurer que la ligne suivante est présente :PasswordAuthentication yes <!--NeedCopy-->Enregistrez le fichier et exécutez la commande

sudo systemctl sshd restart.

-

Étape 3c : Installer .NET et le package Linux VDA sur la machine virtuelle de modèle

Remarque :

Pour utiliser un VDA en cours d’exécution comme machine virtuelle de modèle, ignorez cette étape.

Installez .NET Runtime 6.0 sur la machine virtuelle de modèle, puis exécutez les commandes suivantes en fonction de votre distribution Linux pour installer le Linux VDA :

Pour RHEL/CentOS/Rocky Linux :

sudo yum –y localinstall <PATH>/<Linux VDA RPM>

<!--NeedCopy-->

Pour Ubuntu/Debian :

sudo dpkg –i <PATH>/<Linux VDA DEB>

apt-get install -f

<!--NeedCopy-->

Pour SUSE :

- sudo zypper –i install <PATH>/<Linux VDA RPM>

<!--NeedCopy-->

Étape 3d : Activer les dépôts pour installer le package tdb-tools

Pour le serveur RHEL 7 :

subscription-manager repos --enable=rhel-7-server-optional-rpms

<!--NeedCopy-->

Pour le poste de travail RHEL 7 :

subscription-manager repos --enable=rhel-7-workstation-optional-rpms

<!--NeedCopy-->

Étape 3e : (Pour RHEL et CentOS uniquement) Installer le dépôt EPEL qui peut offrir ntfs-3g

Installez le dépôt EPEL sur RHEL 8, RHEL 7 et CentOS 7. Pour plus d’informations sur l’installation d’EPEL, consultez les instructions à l’adresse https://docs.fedoraproject.org/en-US/epel/.

Étape 3f : (Pour SUSE uniquement) Installer manuellement ntfs-3g

Sur la plateforme SUSE, aucun dépôt ne fournit ntfs-3g. Téléchargez le code source, compilez et installez ntfs-3g manuellement :

-

Installez le système de compilation GNU Compiler Collection (GCC) et le package make :

sudo zypper install gcc sudo zypper install make <!--NeedCopy--> -

Téléchargez le package ntfs-3g.

-

Décompressez le package ntfs-3g :

sudo tar -xvzf ntfs-3g_ntfsprogs-<package version>.tgz <!--NeedCopy--> -

Saisissez le chemin d’accès au package ntfs-3g :

sudo cd ntfs-3g_ntfsprogs-<package version> <!--NeedCopy--> -

Installez ntfs-3g :

./configure make make install <!--NeedCopy-->

Étape 3g : Modifier les fichiers de configuration MCS

-

Modifiez les variables dans

/etc/xdl/mcs/mcs.conf.-

Pour les scénarios non joints à un domaine

Pour les scénarios non joints à un domaine, vous pouvez laisser les variables dans

/etc/xdl/mcs/mcs.confnon spécifiées ou modifier les variables suivantes selon vos besoins :DOTNET_RUNTIME_PATH=path-to-install-dotnet-runtimeDESKTOP_ENVIRONMENT= gnome | mateVDA_PORT=port-numberREGISTER_SERVICE=Y | NADD_FIREWALL_RULES=Y | NHDX_3D_PRO=Y | NVDI_MODE=Y | NSITE_NAME=dns-site-name | ‘<none>’SEARCH_BASE=search-base-set | ‘<none>’START_SERVICE=Y | NTELEMETRY_SOCKET_PORT=port-numberTELEMETRY_PORT=port-numberConseil :

La variable

AD_INTEGRATIONdans/etc/xdl/mcs/mcs.confest définie surWinbindpar défaut. La valeur par défaut n’a aucun impact sur les scénarios non joints à un domaine. -

Pour les scénarios joints à un domaine

Modifiez les variables dans

/etc/xdl/mcs/mcs.conf. Le fichier de configurationmcs.conffournit des variables pour la configuration de MCS et du VDA Linux. Voici les variables que vous pouvez définir selon vos besoins :-

Use_Existing_Configurations_Of_Current_VDA: Détermine s’il faut utiliser les fichiers de configuration existants liés à AD (/etc/krb5.conf, /etc/sssd.conf et /etc/samba/smb.conf) du VDA en cours d’exécution. Si la valeur est Y, les fichiers de configuration sur les machines créées par MCS sont identiques à ceux du VDA en cours d’exécution. Cependant, vous devez toujours configurer les variablesdnsetAD_INTEGRATION. La valeur par défaut est N, ce qui signifie que les modèles de configuration de l’image principale déterminent les fichiers de configuration sur les machines créées par MCS. -

dns: Définit l’adresse IP de chaque serveur DNS. Vous pouvez configurer jusqu’à quatre serveurs DNS. -

NTP_SERVER: Définit l’adresse IP de votre serveur NTP. Sauf indication contraire, il s’agit de l’adresse IP de votre contrôleur de domaine. -

WORKGROUP: Définit le nom du groupe de travail sur le nom NetBIOS (sensible à la casse) que vous avez configuré dans AD. Sinon, MCS utilise la partie du nom de domaine qui suit immédiatement le nom d’hôte de la machine comme nom de groupe de travail. Par exemple, si le compte machine est user1.lvda.citrix.com, MCS utilise lvda comme nom de groupe de travail alors que citrix est le bon choix. Assurez-vous de définir correctement le nom du groupe de travail. -

AD_INTEGRATION: Définit Winbind, SSSD, PBIS ou Centrify. Pour une matrice des distributions Linux et des méthodes de jonction de domaine prises en charge par MSC, consultez Distributions prises en charge dans cet article. -

CENTRIFY_DOWNLOAD_PATH: Définit le chemin d’accès pour le téléchargement du package Server Suite Free (anciennement Centrify Express). La valeur prend effet uniquement lorsque vous définissez la variableAD_INTEGRATIONsur Centrify. -

CENTRIFY_SAMBA_DOWNLOAD_PATH: Définit le chemin d’accès pour le téléchargement du package Centrify Samba. La valeur prend effet uniquement lorsque vous définissez la variableAD_INTEGRATIONsur Centrify. -

PBIS_DOWNLOAD_PATH: Définit le chemin d’accès pour le téléchargement du package PBIS. La valeur prend effet uniquement lorsque vous définissez la variableAD_INTEGRATIONsur PBIS. -

UPDATE_MACHINE_PW: Active ou désactive l’automatisation des mises à jour du mot de passe du compte machine. Pour plus d’informations, consultez Automatiser les mises à jour du mot de passe du compte machine. -

Les variables de configuration du VDA Linux suivantes :

DOTNET_RUNTIME_PATH=path-to-install-dotnet-runtime \DESKTOP_ENVIRONMENT= **gnome | mate \**SUPPORT_DDC_AS_CNAME=**Y | N**VDA_PORT=port-numberREGISTER_SERVICE=**Y | N**ADD_FIREWALL_RULES=**Y | N**HDX_3D_PRO=**Y | N**VDI_MODE=**Y | N**SITE_NAME=**dns-site-name | ‘<none>’**LDAP_LIST=**‘list-ldap-servers’ | ‘<none>’**SEARCH_BASE=**search-base-set | ‘<none>’**FAS_LIST=**‘list-fas-servers’ | ‘<none>’**START_SERVICE=**Y | N**TELEMETRY_SOCKET_PORT=port-numberTELEMETRY_PORT=port-number

Pour un exemple de

mcs.conf, consultez la capture d’écran suivante :

-

-

-

Exécutez

/opt/Citrix/VDA/sbin/deploymcs.sh. -

Sur la machine modèle, ajoutez des lignes de commande au fichier

/etc/xdl/mcs/mcs_local_setting.regpour écrire ou mettre à jour les valeurs de registre selon les besoins. Cette action empêche la perte de données et de paramètres à chaque redémarrage d’une machine provisionnée par MCS.Chaque ligne du fichier

/etc/xdl/mcs/mcs_local_setting.regest une commande permettant de définir ou de mettre à jour une valeur de registre.Par exemple, vous pouvez ajouter les lignes de commande suivantes au fichier

/etc/xdl/mcs/mcs_local_setting.regpour écrire ou mettre à jour une valeur de registre respectivement :create -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Clipboard\ClipboardSelection" -t "REG_DWORD" -v "Flags" -d "0x00000003" --force <!--NeedCopy-->update -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Clipboard\ClipboardSelection" -v "Flags" -d "0x00000003" <!--NeedCopy-->

Étape 3h : Créer une image maître

- Exécutez

/opt/Citrix/VDA/sbin/deploymcs.sh. -

(Si vous utilisez un VDA actuellement en cours d’exécution comme machine virtuelle de modèle, ignorez cette étape.) Sur la machine virtuelle de modèle, mettez à jour les modèles de configuration pour personnaliser les fichiers

/etc/krb5.conf,/etc/samba/smb.confet/etc/sssd/sssd.confpertinents sur toutes les machines virtuelles créées.Pour les utilisateurs de Winbind, mettez à jour les modèles

/etc/xdl/mcs/winbind_krb5.conf.tmplet/etc/xdl/mcs/winbind_smb.conf.tmpl.Pour les utilisateurs de SSSD, mettez à jour les modèles

/etc/xdl/mcs/sssd.conf.tmpl,/etc/xdl/mcs/sssd_krb5.conf.tmplet/etc/xdl/mcs/sssd_smb.conf.tmpl.Pour les utilisateurs de Centrify, mettez à jour les modèles

/etc/xdl/mcs/centrify_krb5.conf.tmplet/etc/xdl/mcs/centrify_smb.conf.tmpl.Remarque :

Conservez le format existant utilisé dans les fichiers modèles et utilisez des variables telles que $WORKGROUP, $REALM, $realm, ${new_hostname} et $AD_FQDN.

-

Créez et nommez un instantané de votre image maître en fonction du cloud public que vous utilisez.

-

(Pour Citrix Hypervisor, GCP et VMware vSphere) Installez les applications sur la machine virtuelle de modèle et arrêtez-la. Créez et nommez un instantané de votre image maître.

-

(Pour Azure) Installez les applications sur la machine virtuelle de modèle et arrêtez-la depuis le portail Azure. Assurez-vous que l’état d’alimentation de la machine virtuelle de modèle est Arrêté (désalloué). Notez le nom du groupe de ressources ici. Vous aurez besoin de ce nom pour localiser votre image maître sur Azure.

-

(Pour AWS) Installez les applications sur la machine virtuelle de modèle et arrêtez-la depuis le portail AWS EC2. Assurez-vous que l’état de l’instance de la machine virtuelle de modèle est Arrêté. Cliquez avec le bouton droit sur la machine virtuelle de modèle et sélectionnez Image > Create Image (Image > Créer une image). Saisissez les informations et effectuez les réglages nécessaires. Cliquez sur Create Image (Créer une image).

-

(Pour Nutanix) Sur Nutanix AHV, arrêtez la machine virtuelle de modèle. Créez et nommez un instantané de votre image maître.

Remarque :

Vous devez préfixer les noms d’instantanés Acropolis avec

XD_pour les utiliser dans Citrix Virtual Apps™ and Desktops. Utilisez la console Acropolis pour renommer vos instantanés si nécessaire. Après avoir renommé un instantané, redémarrez l’assistant Créer un catalogue pour obtenir une liste actualisée.

-

(Pour GCP) Étape 3i : Configurer la connexion Ethernet sur RHEL 8.x

Après avoir installé le VDA Linux sur RHEL 8.x hébergé sur GCP, la connexion Ethernet peut être perdue et le VDA Linux peut devenir inaccessible après un redémarrage de la machine virtuelle. Pour contourner le problème, exécutez les commandes suivantes avant de redémarrer la machine virtuelle :

nmcli dev connect eth0

systemctl NetworkManager restart

<!--NeedCopy-->

Étape 4 : Créer un catalogue de machines

Dans Citrix Studio, créez un catalogue de machines et spécifiez le nombre de machines virtuelles à créer dans le catalogue. Lors de la création du catalogue de machines, choisissez votre image maître. Voici quelques exemples :

Sur la page Conteneur, spécifique à Nutanix, sélectionnez le conteneur que vous avez spécifié précédemment pour la machine virtuelle de modèle. Sur la page Image maître, sélectionnez l’instantané de l’image. Sur la page Machines virtuelles, vérifiez le nombre de vCPU et le nombre de cœurs par vCPU.

Remarque :

Si le processus de création de votre catalogue de machines sur le Delivery Controller™ prend un temps considérable, accédez à Nutanix Prism et mettez manuellement sous tension la machine préfixée par Préparation. Cette approche permet de poursuivre le processus de création.

Effectuez les autres tâches de configuration selon vos besoins. Pour plus d’informations, consultez Créer des catalogues de machines dans la documentation Citrix Virtual Apps and Desktops.

Étape 5 : Créer un groupe de mise à disposition

Un groupe de mise à disposition est une collection de machines sélectionnées à partir d’un ou plusieurs catalogues de machines. Il spécifie les utilisateurs qui peuvent utiliser ces machines, ainsi que les applications et les bureaux disponibles pour ces utilisateurs. Pour plus d’informations, consultez Créer des groupes de mise à disposition.

Utiliser MCS pour mettre à jour votre VDA Linux

Pour utiliser MCS afin de mettre à jour votre VDA Linux, procédez comme suit :

-

Assurez-vous d’avoir installé .NET Runtime 6.0 avant de mettre à jour votre VDA Linux vers la version actuelle.

-

Mettez à jour votre VDA Linux sur la machine de modèle :

Remarque :

Vous pouvez également utiliser la fonctionnalité de mise à jour automatique du VDA Linux pour planifier des mises à jour logicielles automatiques. Pour ce faire, ajoutez des lignes de commande au fichier etc/xdl/mcs/mcs_local_setting.reg sur la machine de modèle. Par exemple, vous pouvez ajouter les lignes de commande suivantes :

create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_DWORD" -v "fEnabled" -d "0x00000001" –force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "ScheduledTime" -d "Immediately" –force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "Url" -d "`<Your-Azure-Container-Url>`" –force create -k "HKLM\System\CurrentControlSet\Control\Citrix\SelfUpdate" -t "REG_SZ" -v "CaCertificate" -d "`<Local-Certificate-Path-of-PortalAzureCom>`" --force <!--NeedCopy-->Pour RHEL 7 et CentOS 7 :

sudo rpm -U XenDesktopVDA-<version>.el7_x.x86_64.rpm <!--NeedCopy-->Pour RHEL 8/CentOS 8/Rocky Linux 8 :

sudo rpm -U XenDesktopVDA-<version>.el8_x.x86_64.rpm <!--NeedCopy-->Pour SUSE :

sudo rpm -U XenDesktopVDA-<version>.sle12_x.x86_64.rpm <!--NeedCopy-->Pour Ubuntu 18.04 :

sudo dpkg -i xendesktopvda_<version>.ubuntu18.04_amd64.deb <!--NeedCopy-->Pour Ubuntu 20.04 :

sudo dpkg -i xendesktopvda_<version>.ubuntu20.04_amd64.deb <!--NeedCopy--> -

Modifiez

/etc/xdl/mcs/mcs.confet/etc/xdl/mcs/mcs_local_setting.reg. -

Prenez un nouvel instantané.

-

Dans Citrix Studio, sélectionnez le nouvel instantané pour mettre à jour votre catalogue de machines. Attendez avant que chaque machine ne redémarre. Ne redémarrez pas une machine manuellement.

Automatiser les mises à jour des mots de passe des comptes de machine

Les mots de passe des comptes de machine expirent par défaut 30 jours après la création du catalogue de machines. Pour éviter l’expiration des mots de passe et automatiser les mises à jour des mots de passe des comptes de machine, procédez comme suit :

-

Ajoutez l’entrée suivante à

/etc/xdl/mcs/mcs.confavant d’exécuter/opt/Citrix/VDA/sbin/deploymcs.sh.UPDATE_MACHINE_PW="enabled" -

Après avoir exécuté

/opt/Citrix/VDA/sbin/deploymcs.sh, ouvrez/etc/cron.d/mcs_update_password_cronjobpour définir l’heure et la fréquence de mise à jour. Le paramètre par défaut met à jour les mots de passe des comptes de machine chaque semaine le dimanche à 2h30 du matin.

Après chaque mise à jour du mot de passe du compte de machine, le cache de tickets sur le Delivery Controller devient invalide et l’erreur suivante peut apparaître dans /var/log/xdl/jproxy.log :

[ERROR] - AgentKerberosServiceAction.Run: GSSException occurred. Error: Failure unspecified at GSS-API level (Mechanism level: Checksum failed)

Pour éliminer l’erreur, videz régulièrement le cache de tickets. Vous pouvez planifier une tâche de nettoyage du cache sur tous les Delivery Controllers ou sur le contrôleur de domaine.

Activer FAS sur les machines virtuelles créées par MCS

Vous pouvez activer FAS sur les machines virtuelles créées par MCS qui s’exécutent sur les distributions suivantes :

| Winbind | SSSD | Centrify | PBIS | |

|---|---|---|---|---|

| RHEL 8, CentOS 8 | Oui | Non | Non | Oui |

| RHEL 7, CentOS 7 | Oui | Oui | Non | Oui |

| Rocky Linux 8 | Oui | Non | Non | Non |

| Ubuntu 20.04 | Oui | Non | Non | Non |

| Ubuntu 18.04 | Oui | Non | Non | Non |

| Debian 10.9 | Oui | Non | Non | Non |

| SUSE 15.3 | Oui | Non | Non | Non |

| SUSE 15.2 | Oui | Non | Non | Non |

| SUSE 12.5 | Oui | Non | Non | Non |

Activer FAS lors de la préparation d’une image maître sur la machine virtuelle de modèle

-

Importez le certificat de l’autorité de certification racine.

sudo cp root.pem /etc/pki/CA/certs/ <!--NeedCopy--> -

Exécutez

ctxfascfg.sh. Pour plus d’informations, consultez Exécuter ctxfascfg.sh. -

Définissez les variables dans

/etc/xdl/mcs/mcs.conf.Remarque :

Définissez toutes les variables nécessaires dans

/etc/xdl/mcs/mcs.conf, car ces variables sont appelées au démarrage de la machine virtuelle.- Définissez la valeur de

Use_Existing_Configurations_Of_Current_VDAsur Y. - Définissez la variable

FAS_LISTsur l’adresse de votre serveur FAS ou sur plusieurs adresses de serveurs FAS. Séparez les adresses multiples par des points-virgules et encadrez l’adresse ou les adresses de guillemets simples, par exemple,FAS_LIST='<FAS_SERVER_FQDN>;<FAS_SERVER_FQDN>'. - Définissez les autres variables selon les besoins, telles que

VDI_MODE.

- Définissez la valeur de

-

Exécutez le script

/opt/Citrix/VDA/sbin/deploymcs.sh.

Activer FAS sur une machine virtuelle créée par MCS

Si FAS n’est pas activé sur la machine de modèle comme décrit précédemment, vous pouvez activer FAS sur chaque machine virtuelle créée par MCS.

Pour activer FAS sur une machine virtuelle créée par MCS, procédez comme suit :

-

Définissez les variables dans

/etc/xdl/mcs/mcs.conf.Remarque :

Définissez toutes les variables nécessaires dans

/etc/xdl/mcs/mcs.conf, car ces variables sont appelées au démarrage de la machine virtuelle.- Définissez la valeur de

Use_Existing_Configurations_Of_Current_VDAsur Y. - Définissez la variable

FAS_LISTsur l’adresse de votre serveur FAS. - Définissez les autres variables selon les besoins, telles que

VDI_MODE.

- Définissez la valeur de

-

Importez le certificat de l’autorité de certification racine.

sudo cp root.pem /etc/pki/CA/certs/ <!--NeedCopy--> -

Exécutez le script

/opt/Citrix/VDA/sbin/ctxfascfg.sh. Pour plus d’informations, consultez Exécuter ctxfascfg.sh.