-

-

-

-

Azure Active Directoryによる認証

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Azure Active Directory を使用した認証

注:

この機能は、Azure でホストされている VDA でのみ利用できます。

-

必要に応じて、Azure に 2 種類の Linux VDA を展開できます。

- Azure AD DS に参加している VM。VM は Azure Active Directory (AAD) Domain Services (DS) マネージド ドメインに参加しています。ユーザーはドメイン資格情報を使用して VM にログオンします。

-

ドメインに参加していない VM。VM は AAD ID サービスと統合してユーザー認証を提供します。ユーザーは AAD 資格情報を使用して VM にログオンします。

- AAD DS と AAD の詳細については、こちらの Microsoft の記事を参照してください。

この記事では、ドメインに参加していない VDA で AAD ID サービスを有効にして構成する方法について説明します。

サポートされているディストリビューション

- Ubuntu 22.04、20.04

- RHEL 8.10、8.9、8.8

- SUSE 15.5

詳細については、こちらの Microsoft の記事を参照してください。

手順 1:Azure portal でテンプレート VM を作成

テンプレート VM を作成し、VM に Azure CLI をインストールします。

-

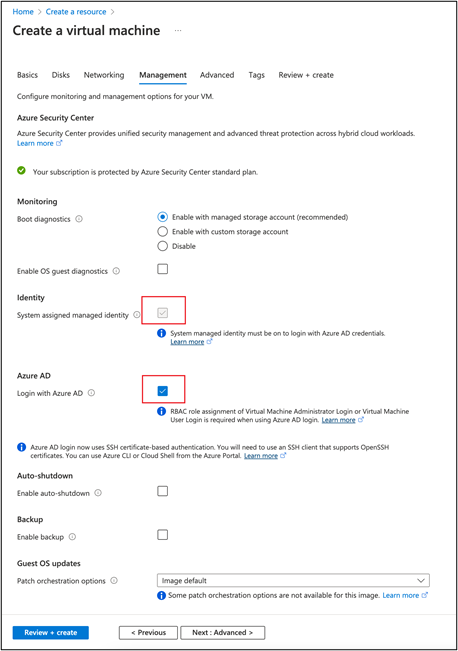

Azure portal でテンプレート VM を作成します。[管理] タブで [Azure AD でログイン] を選択してから、[確認と作成] をクリックしてください。

-

テンプレート VM に Azure CLI をインストールします。 詳細については、こちらの Microsoft の記事を参照してください。

手順 2:テンプレート VM でマスターイメージを準備

マスターイメージを準備するには、手順 3:マスターイメージを準備に従ってください。

手順 3:テンプレート VM をドメイン非参加モードに設定

マスターイメージを作成したら、以下の手順に従って VM をドメイン非参加モードに設定します。

-

コマンドプロンプトから次のスクリプトを実行します。

Modify /var/xdl/mcs/mcs_util.sh <!--NeedCopy--> -

function read_non_domain_joined_info()を見つけて、NonDomainJoinedの値を2に変更します。例については、次のコードブロックを参照してください。function read_non_domain_joined_info() { log "Debug: Enter read_non_domain_joined_info" # check if websocket enabled TrustIdentity=`cat ${id_disk_mnt_point}${ad_info_file_path} | grep '\[TrustIdentity\]' | sed 's/\s//g'` if [ "$TrustIdentity" == "[TrustIdentity]" ]; then NonDomainJoined=2 fi ... } <!--NeedCopy-->-

- 変更を保存します。

-

-

テンプレート VM をシャットダウンします。

手順 4:テンプレート VM から Linux VM を作成

ドメインに参加していないテンプレート VM の準備ができたら、以下の手順に従って VM を作成します。

-

Citrix Cloud にサインインします。

-

Citrix DaaS™ をダブルクリックし、Full Configuration 管理コンソールにアクセスします。

-

[マシンカタログ] で、Machine Creation Services を使用してテンプレート VM から Linux VM を作成することを選択します。詳細については、Citrix DaaS の記事「ドメイン非参加」を参照してください。

手順 5:Linux VM に AAD ユーザーアカウントを割り当て

ドメインに参加していない VM を作成したら、AAD ユーザーアカウントを割り当てます。

VM に AAD ユーザーアカウントを割り当てるには、以下の手順に従います。

- 管理者アカウントを使用して VM にアクセスします。

-

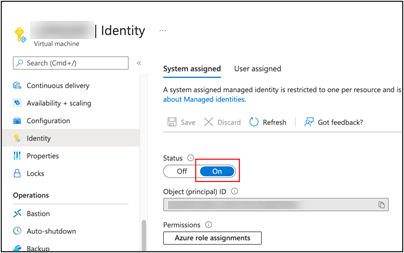

[ID > システム割り当て済み] タブで、[システム ID] を有効にします。

-

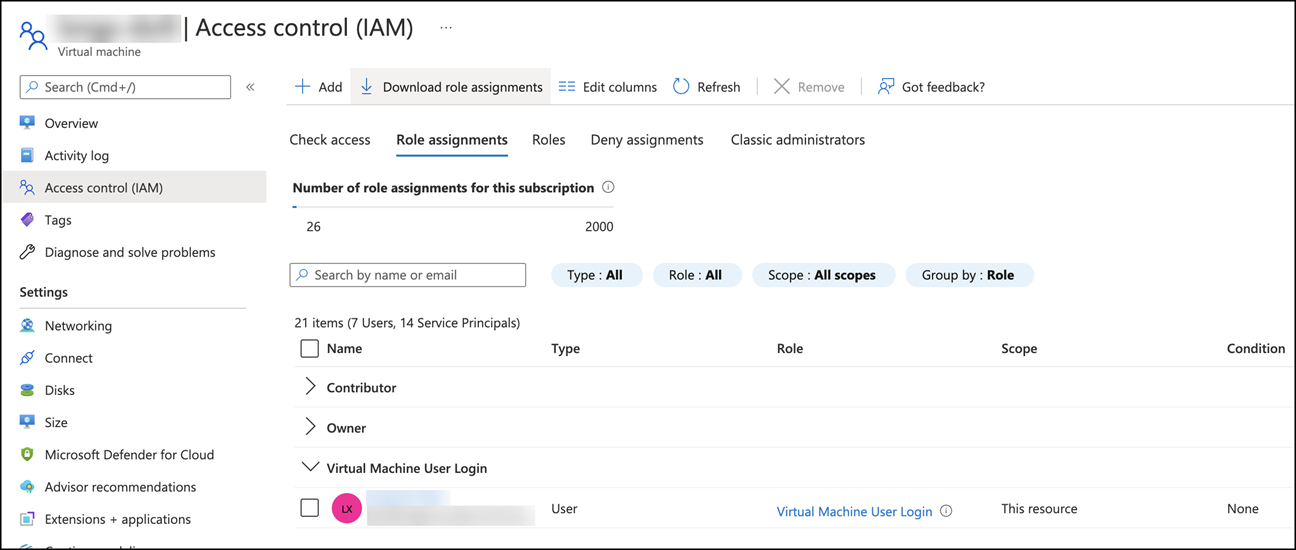

[アクセス制御 (IAM) > ロールの割り当て] タブで、[仮想マシンユーザーログイン] 領域を見つけて、必要に応じて AAD ユーザーアカウントを追加します。

ドメイン非参加 VDA へのログオン

組織のエンドユーザーは、2 つの方法でドメインに参加していない VDA にログオンできます。詳細な手順は次のとおりです。

- Workspace アプリを起動し、AAD ユーザー名とパスワードを入力してワークスペースにログオンします。Workspace ページが表示されます。

-

ドメインに参加していないデスクトップをダブルクリックします。AAD ログインページが表示されます。

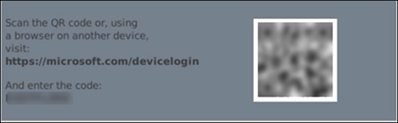

ページは、VDA に設定されているログインモード(デバイスコードまたは AAD アカウント/パスワード)によって異なります。デフォルトでは、Linux VDA は次のようにデバイスコードログインモードを使用して AAD ユーザーを認証します。管理者として、必要に応じてログインモードを AAD アカウント/パスワードに変更できます。詳細な手順については、次のセクションを参照してください。

- 画面の指示に従って、次のいずれかの方法でデスクトップセッションにログオンします。

- QR コードをスキャンしてコードを入力します。

- AAD ユーザー名とパスワードを入力します。

AAD アカウント/パスワードログインモードへの変更

デフォルトでは、Linux VDA はデバイスコードを使用して AAD ユーザーを認証します。詳細については、こちらの Microsoft の記事を参照してください。ログインモードを AAD アカウント/パスワードに変更するには、以下の手順に従います。

VDA で次のコマンドを実行し、キー AADAcctPwdAuthEnable を見つけて、その値を 0x00000001 に変更します。

/opt/Citrix/VDA/bin/ctxreg create -k "HKLM\System\CurrentControlSet\Services\CitrixBrokerAgent\WebSocket" -t "REG_DWORD" -v "AADAcctPwdAuthEnable" -d "0x00000001" --force

<!--NeedCopy-->

注:

このアプローチは、Microsoft アカウントや 2 要素認証が有効になっているアカウントでは機能しません。

共有

共有

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.