Citrix Secure Hub™

Citrix Secure Hub는 모바일 생산성 앱을 위한 시작점입니다. 사용자는 앱 스토어에 액세스하기 위해 Secure Hub에 장치를 등록합니다. 앱 스토어에서 Citrix가 개발한 모바일 생산성 앱과 타사 앱을 추가할 수 있습니다.

Secure Hub 및 기타 구성 요소는 Citrix Endpoint Management 다운로드 페이지에서 다운로드할 수 있습니다.

Secure Hub 및 모바일 생산성 앱의 기타 시스템 요구 사항에 대한 자세한 내용은 시스템 요구 사항을 참조하십시오.

모바일 생산성 앱에 대한 최신 정보는 최근 공지 사항을 참조하십시오.

다음 섹션에서는 Secure Hub의 현재 및 이전 릴리스에 포함된 새로운 기능을 나열합니다.

참고:

Secure Hub의 Android 9.x 및 iOS 11.x 버전에 대한 지원은 2025년 4월에 종료되었습니다.

현재 버전의 새로운 기능

Android용 Secure Hub 26.2.0

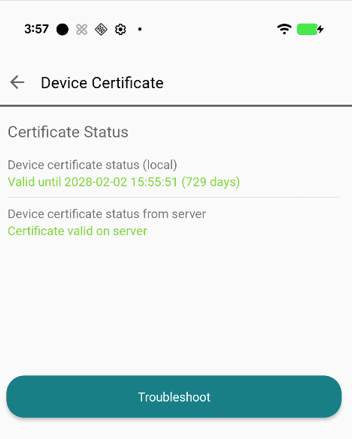

장치 인증서 문제 해결 기능 향상

Android용 Secure Hub 26.2.0 릴리스부터 Secure Hub에는 해지되거나 유효하지 않은 클라이언트 인증서로 인해 발생하는 장치 연결 문제를 진단하고 해결하는 데 도움이 되는 셀프 서비스 장치 인증서 문제 해결 도구가 포함되어 있습니다.

인증서 문제가 감지되면 도구는 연결을 복원하기 위해 자동으로 인증서 갱신을 시도합니다. 이 도구에 액세스하려면 도움말 > 문제 해결 > 장치 인증서로 이동하여 문제 해결을 탭합니다.

iOS용 Secure Hub 25.8.0

iOS 26 지원

iOS용 Secure Hub 25.8.0 릴리스부터 이 앱은 iOS 26에서 실행되는 장치를 지원합니다. Secure Hub 버전 25.8.0으로 업그레이드하면 iOS 26으로 업데이트된 장치에 대한 지속적인 지원 및 호환성이 보장됩니다.

버그 수정에 대한 자세한 내용은 알려진 문제 및 해결된 문제를 참조하십시오.

이전 버전의 새로운 기능

Android용 Secure Hub 25.10.0

16KB 메모리 페이지 크기 지원

Android용 Secure Hub 25.10.0 릴리스부터 이 앱은 성능을 최적화하고 Google Play 요구 사항을 준수하기 위해 16KB 메모리 페이지 크기를 지원합니다.

버그 수정에 대한 자세한 내용은 알려진 문제 및 해결된 문제를 참조하십시오.

Android용 Secure Hub 25.7.0

이 릴리스에서는 전반적인 성능과 안정성을 개선하는 데 도움이 되는 몇 가지 문제가 해결되었습니다.

버그 수정에 대한 자세한 내용은 알려진 문제 및 해결된 문제를 참조하십시오.

iOS용 Secure Hub 25.6.0

이 릴리스에서는 전반적인 성능과 안정성을 개선하는 데 도움이 되는 몇 가지 문제가 해결되었습니다.

버그 수정에 대한 자세한 내용은 알려진 문제 및 해결된 문제를 참조하십시오.

Android용 Secure Hub 25.4.0

Android 16 지원

Android용 Secure Hub 25.4.0 릴리스부터 이 앱은 Android 16과 호환됩니다. 장치를 Android 16으로 업그레이드하고 Secure Hub의 최신 버전을 계속 사용할 수 있습니다.

TLS 1.3 프로토콜 지원

Android용 Secure Hub 25.4.0 릴리스부터 이 앱은 Android 장치에서 TLS 1.3 프로토콜을 지원합니다. TLS 1.3은 TLS 프로토콜의 최신 버전으로, TLS 1.2에 비해 더 빠른 성능, 향상된 보안 및 사이버 공격에 대한 더 뛰어난 복원력을 제공합니다. TLS 1.3은 또한 네트워크 지연 시간을 줄여 더 빠른 HTTPS 연결과 더 나은 사용자 경험을 제공합니다.

TLS 1.3에 대한 자세한 내용은 전송 계층 보안(TLS) 프로토콜 버전 1.3을 참조하십시오.

버그 수정에 대한 자세한 내용은 알려진 문제 및 해결된 문제를 참조하십시오.

Android용 Secure Hub 25.1.0

이 릴리스에서는 전반적인 성능과 안정성을 개선하는 데 도움이 되는 몇 가지 문제가 해결되었습니다.

버그 수정에 대한 자세한 내용은 알려진 문제 및 해결된 문제를 참조하십시오.

iOS용 Secure Hub 25.1.0

이 릴리스에서는 전반적인 성능과 안정성을 개선하는 데 도움이 되는 몇 가지 문제가 해결되었습니다.

버그 수정에 대한 자세한 내용은 알려진 문제 및 해결된 문제를 참조하십시오.

iOS용 Secure Hub 24.11.0

이번 릴리스에서는 전반적인 성능과 안정성을 개선하는 몇 가지 문제가 해결되었습니다.

버그 수정에 대한 자세한 내용은 알려진 문제 및 해결된 문제를 참조하십시오.

Android용 Secure Hub 24.10.0

Android 15 지원

Secure Hub 버전을 24.10.0으로 업그레이드하면 Android 15로 업데이트된 장치에 대한 지속적인 지원이 보장됩니다.

버그 수정에 대한 자세한 내용은 알려진 문제 및 해결된 문제를 참조하십시오.

iOS용 Secure Hub 24.9.0

장치 등록 프로그램에서 약관 표시

iOS용 Secure Hub 24.9.0부터 관리자는 Citrix Endpoint Management(CEM)를 통해 약관 장치 정책을 구성할 수 있습니다. 구성되면 Apple의 장치 등록 프로그램(DEP)을 통해 등록된 장치의 등록 프로세스 중에 약관 페이지가 표시됩니다. 이를 통해 사용자는 등록을 완료하기 전에 약관을 검토하고 승인하여 장치 온보딩 중 규정 준수 및 보안 조치를 강화할 수 있습니다.

Android용 Secure Hub 24.8.0

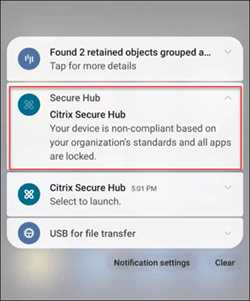

Android 장치 규정 준수 확인 (기술 미리 보기)

참고:

이 기능은 장치 소유자 모드로 등록된 Android 장치에 적용됩니다.

이번 릴리스부터 Secure Hub는 Citrix Endpoint Management를 통해 관리자가 구성한 정책에 대해 Android 장치의 규정 준수를 확인합니다. 이러한 규정 준수 확인에는 장치 암호 강도 보장, 필수 앱 설치 확인, 금지된 앱 제거 확인이 포함됩니다.

장치가 관리자가 설정한 정책을 준수하지 않는 것으로 확인되면 Secure Hub는 모든 앱을 잠그고 사용자에게 규정 준수 문제를 해결하여 잠금을 해제하도록 안내합니다. 장치가 규정을 준수하지 않을 때 사용자 장치에 다음 알림이 나타납니다.

자세한 내용은 Android 장치 규정 준수 확인을 참조하십시오.

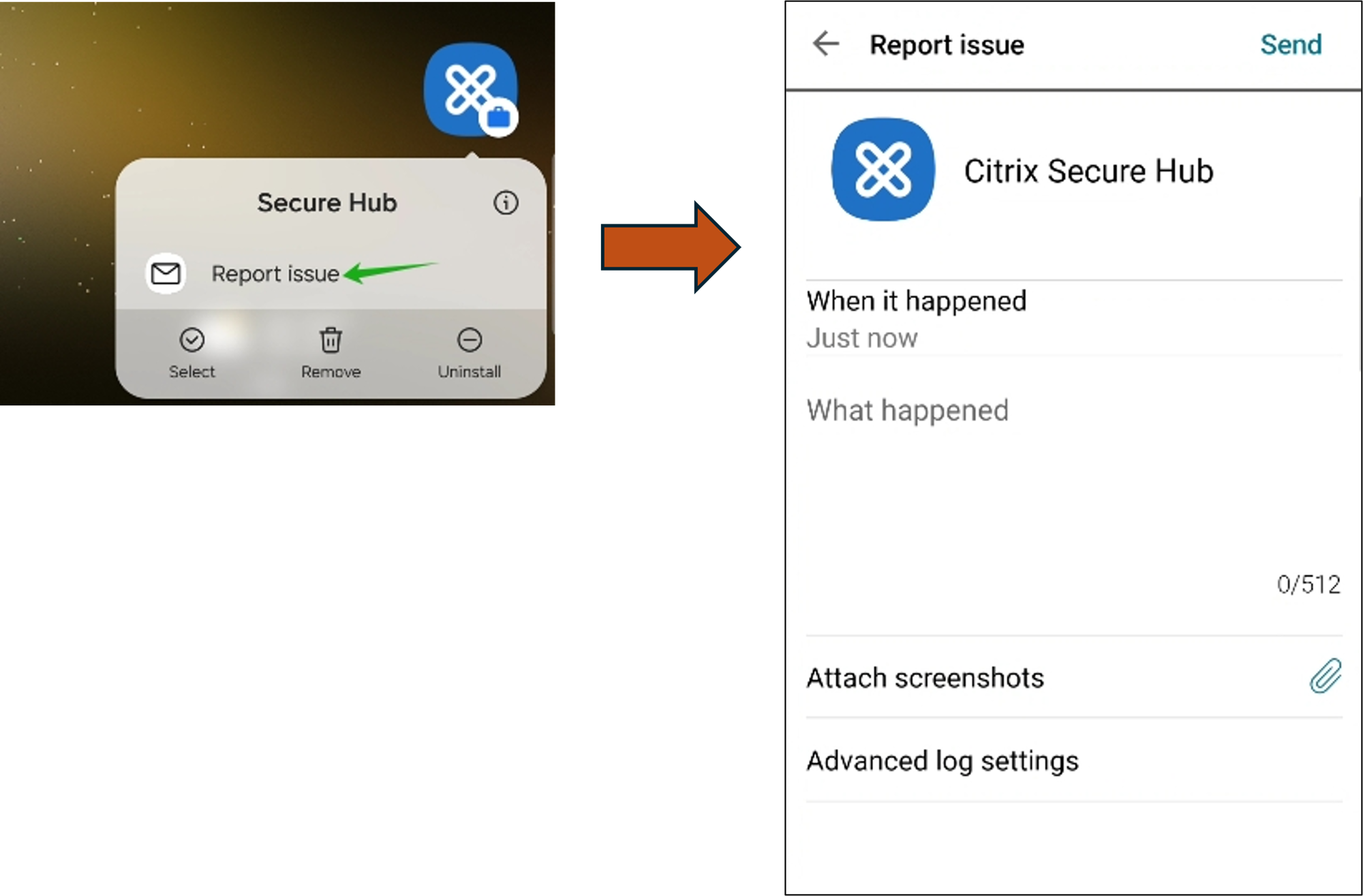

Android용 Secure Hub 24.6.0

Secure Hub는 Secure Hub를 열지 않고도 문제를 보고하고 로그를 원활하게 보낼 수 있는 향상된 기능을 제공합니다. 이번 릴리스부터 사용자는 Secure Hub 앱 아이콘을 길게 눌러 문제 보고 옵션에 액세스할 수 있습니다. 문제 보고 옵션을 클릭하면 Secure Hub가 문제 보고 페이지를 직접 엽니다.

iOS용 Secure Hub 24.5.0

iOS 17 서비스 복귀 지원

Secure Hub는 iOS 17의 서비스 복귀 기능을 지원하여 보다 효율적이고 안전한 모바일 장치 관리(MDM) 환경을 제공합니다. 이전에는 장치를 초기화한 후 새 사용자를 위해 수동 구성이 필요했습니다. 이제 서비스 복귀 기능은 회사 장치를 재활용하거나 개인 장치(BYOD)를 올바른 보안 정책과 통합하는 경우에도 이 프로세스를 자동화합니다.

서비스 복귀 기능을 사용하면 MDM 서버가 Wi-Fi 세부 정보 및 기본 MDM 등록 프로필을 포함하는 지우기 명령을 사용자 장치로 보낼 수 있습니다. 그러면 장치는 모든 사용자 데이터를 자동으로 지우고 지정된 Wi-Fi 네트워크에 연결한 다음 제공된 등록 프로필을 사용하여 MDM 서버에 다시 등록합니다.

Android용 Secure Hub 24.3.0

Samsung Knox 향상된 증명 v3 지원

Secure Hub는 이제 Samsung Enhanced Attestation v3를 지원하며, Knox 증명을 활용하여 Citrix Endpoint Management를 통해 관리되는 Samsung 장치의 보안 조치를 강화합니다. 이 고급 증명 프로토콜은 장치의 무결성 및 보안 상태를 확인하여 루팅되지 않았고 승인된 펌웨어를 실행하고 있는지 확인합니다. 이 기능은 보안 위협에 대한 필수적인 보호 계층을 제공하고 기업 보안 정책 준수를 보장합니다.

Android용 Secure Hub 23.12.0

Samsung Knox로 강화된 보안

Citrix Endpoint Management에 Knox Platform for Enterprise Key 장치 정책이 추가되면서 Samsung 장치에서 Secure Hub의 보안 기능이 크게 향상되었습니다. 이 정책을 통해 필요한 Samsung Knox Platform for Enterprise(KPE) 라이선스 정보를 제공하고 KPE 라이선스를 사용하여 Samsung 장치의 보안을 강화할 수 있습니다. Samsung Knox는 기업 데이터가 보호되도록 보장하는 동시에 관리 용이성과 원활한 사용자 경험을 유지합니다.

자세한 내용은 Knox Platform for Enterprise Key 장치 정책을 참조하십시오.

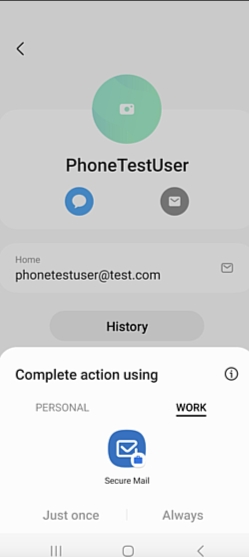

사용자 개인 프로필에서 Secure Mail 액세스

이제 사용자는 개인 프로필에서 작업 프로필의 Secure Mail에 액세스하고 사용할 수 있습니다. 사용자가 개인 프로필 주소록에서 이메일 주소를 클릭하면 작업 프로필에서 Secure Mail을 사용할 수 있는 옵션이 제공됩니다. 이 기능은 사용자가 개인 프로필에서 이메일을 보낼 수 있도록 하여 편의성을 제공합니다. 이 기능은 BYOD 또는 WPCOD 장치에 적용됩니다.

iOS용 Secure Hub 24.1.0

이번 릴리스에서는 전반적인 성능과 안정성을 개선하는 몇 가지 문제가 해결되었습니다.

23.12.0 릴리스부터 로그인 페이지에 인증 PIN에 대한 힌트를 추가할 수 있습니다. 이 기능은 선택 사항이며 2단계 인증에 등록된 장치에 적용됩니다. 힌트는 PIN에 액세스하는 방법을 알려줍니다.

- 힌트를 텍스트 또는 링크로 구성할 수 있습니다. 힌트 텍스트는 PIN에 대한 간결한 정보를 제공하며, 링크는 PIN에 액세스하는 방법에 대한 자세한 정보를 제공합니다. 힌트 구성 방법에 대한 자세한 내용은 Citrix Endpoint Management 콘솔을 통해 힌트 구성을 참조하십시오.

nFactor 인증, 단일 Sign-On 기능 지원

- Android용 Secure Hub 버전 23.12.0부터 모바일 애플리케이션 관리(MAM) 등록 또는 로그인용 nFactor는 단일 Sign-On(SSO) 기능을 지원합니다. 이 기능은 이전에 입력된 Sign-On 자격 증명이 MAM 등록 또는 로그인 프로세스를 통과하도록 허용하여 사용자가 수동으로 다시 입력할 필요를 없앱니다. nFactor SSO 속성에 대한 자세한 내용은 Citrix Endpoint Management 설명서의 [클라이언트 속성 참조](/en-us/citrix-endpoint-management/advanced-concepts/deployment/client-properties.html#client-property-reference)를 참조하십시오.

직접 부팅 모드에서 전체 초기화 지원

- 이전에는 재부팅된 장치에서 전체 초기화 명령을 실행하려면 장치 잠금을 해제해야 했습니다. 이제 장치가 잠겨 있더라도 직접 부팅 모드에서 전체 초기화 명령을 실행할 수 있습니다. 이 기능은 특히 장치가 승인되지 않은 개인의 소유에 있을 때 보안 관점에서 유용합니다. 전체 초기화 명령에 대한 자세한 내용은 Citrix Endpoint Management 설명서의 [보안 작업](/en-us/citrix-endpoint-management/device-management.html#security-actions)을 참조하십시오.

Secure Hub App Store의 로딩 속도 최적화

- Secure Hub의 App Store가 이전보다 더 빠르게 로드되어 사용자가 더 신속하게 액세스할 수 있습니다.

Secure Hub for iOS 23.11.0

로그인 페이지에 인증 PIN에 대한 힌트 추가

23.11.0 릴리스부터 로그인 페이지에 인증 PIN에 대한 힌트를 추가할 수 있습니다. 이 기능은 선택 사항이며 2단계 인증에 등록된 장치에 적용됩니다. 힌트는 PIN에 액세스하는 방법을 알려줍니다.

힌트는 텍스트 또는 링크로 구성할 수 있습니다. 힌트 텍스트는 PIN에 대한 간결한 정보를 제공하며, 링크는 PIN에 액세스하는 방법에 대한 자세한 정보를 제공합니다. 힌트 구성 방법에 대한 자세한 내용은 Citrix Endpoint Management 콘솔을 통해 힌트 구성 문서를 참조하십시오.

nFactor 인증, Single Sign-On 기능 지원

Secure Hub for iOS 버전 23.11.0부터 모바일 애플리케이션 관리(MAM) 등록 또는 로그인용 nFactor가 Single Sign-On(SSO) 기능을 지원합니다. 이 기능을 통해 이전에 입력한 로그인 자격 증명이 MAM 등록 또는 로그인 프로세스를 통과하여 사용자가 수동으로 다시 입력할 필요가 없습니다.

nFactor SSO 속성에 대한 자세한 내용은 Citrix Endpoint Management 설명서의 클라이언트 속성 참조를 참조하십시오.

Secure Hub 23.10.0

Secure Hub for Android

Secure Hub for Android 23.10.0은 Android 14를 지원합니다. Secure Hub 버전을 23.10.0으로 업그레이드하면 Android 14로 업데이트된 장치에 대한 지속적인 지원이 보장됩니다.

Secure Hub 23.9.0

Secure Hub for Android

이 릴리스는 전반적인 성능과 안정성을 향상시키는 영역을 다룹니다.

Secure Hub 23.8.1

Secure Hub for iOS

이 릴리스는 전반적인 성능과 안정성을 향상시키는 몇 가지 문제를 해결합니다.

Secure Hub 23.8.0

Secure Hub for iOS

이 릴리스는 전반적인 성능과 안정성을 향상시키는 몇 가지 문제를 해결합니다.

Secure Hub 23.7.0

Secure Hub for Android

Play Integrity API

SafetyNet Attestation API는 Google의 지원 중단 일정에 따라 곧 지원이 중단되고 제안된 Play Integrity API로 마이그레이션될 예정입니다.

자세한 내용은 Citrix Endpoint Management 문서의 Play Integrity API를 참조하십시오.

지원 중단 세부 정보는 Citrix Endpoint Management 문서의 지원 중단 및 제거를 참조하십시오.

Android SafetyNet 기능에 대해 알아보려면 SafetyNet을 참조하십시오.

Secure Hub 23.4.0

Secure Hub for iOS

향상된 사용자 경험

23.4.0 버전부터 Secure Hub for iOS는 다음 사용자 경험을 개선합니다.

- 스토어 경험:

◈ 이전에는 내 앱 페이지가 먼저 나타났습니다. 23.4.0 버전부터는 스토어 페이지가 먼저 나타납니다.

◈ 이전에는 사용자가 스토어 옵션을 클릭할 때마다 Secure Hub 스토어가 새로 고침 작업을 수행했습니다.

23.4.0 버전부터 사용자 경험이 개선되었습니다. 이제 사용자가 앱을 처음 실행하거나, 앱을 다시 시작하거나, 화면을 아래로 스와이프할 때 앱이 새로 고침됩니다.

- 사용자 인터페이스: 이전에는 로그오프 옵션이 화면 왼쪽 하단에 있었습니다. 23.4.0 버전부터 로그오프 옵션은 주 메뉴의 일부이며 정보 옵션 위에 있습니다.

- 하이퍼링크: 이전에는 앱 상세 페이지의 하이퍼링크가 일반 텍스트로 나타났습니다. 23.4.0 버전부터 하이퍼링크는 클릭 가능하며 링크를 나타내기 위해 밑줄 서식이 적용됩니다.

MDX에서 MAM SDK로의 전환 경험

23.4.0 버전부터 iOS 듀얼 모드 앱의 레거시 MDX에서 MAM SDK로의 전환 경험이 향상되었습니다. 이 기능은 경고 메시지를 줄이고 Secure Hub로 전환하여 모바일 생산성 앱을 사용할 때 사용자 경험을 개선합니다.

Citrix PIN을 사용하여 앱 잠금 해제

이전에는 최종 사용자가 MAM(모바일 앱 관리) 기반 앱의 잠금을 해제하기 위해 장치 암호를 입력했습니다.

23.4.0 버전부터 최종 사용자는 MAM 기반 앱의 잠금을 해제하기 위한 암호로 Citrix PIN을 입력할 수 있습니다. 관리자는 CEM 서버의 클라이언트 속성을 사용하여 암호의 복잡성을 구성할 수 있습니다.

앱이 허용된 시간보다 오래 비활성 상태일 때마다 최종 사용자는 관리자가 설정한 구성에 따라 Citrix PIN을 입력하여 앱의 잠금을 해제할 수 있습니다.

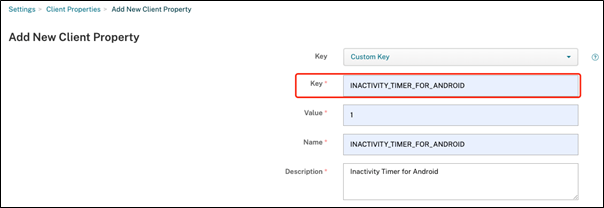

Android용 Secure Hub의 경우, MAM 애플리케이션에서 비활성 타이머를 처리하는 방법을 구성하기 위한 별도의 클라이언트 속성이 있습니다. 자세한 내용은 Android용 별도 비활성 타이머를 참조하십시오.

Secure Hub 23.4.1

Android용 Secure Hub

이 릴리스는 전반적인 성능과 안정성을 개선하는 데 도움이 되는 몇 가지 문제를 해결합니다.

Secure Hub 23.4.0

- #### Android용 Secure Hub

이 릴리스는 전반적인 성능과 안정성을 개선하는 데 도움이 되는 몇 가지 문제를 해결합니다.

Secure Hub 23.2.0

Android용 Secure Hub

참고:

- 유럽 연합(EU), 유럽 경제 지역(EEA), 스위스 및 영국(UK) 사용자에 대해서는 분석 데이터가 수집되지 않습니다.

MDX 전체 터널 모드 VPN

MDX Micro VPN(전체 터널 모드)은 더 이상 사용되지 않습니다.

- 자세한 내용은 Citrix Endpoint Management 설명서의 [사용 중단](/en-us/citrix-endpoint-management/whats-new/removed-features.html)을 참조하십시오.

Android용 별도 비활성 타이머

- 이전에는 **비활성 타이머** 클라이언트 속성이 Android 및 iOS용 Secure Hub에 공통으로 적용되었습니다.

23.2.0 버전부터 IT 관리자는 새로운 클라이언트 속성 Inactivity_Timer_For_Android를 사용하여 비활성 타이머를 iOS와 분리할 수 있습니다. IT 관리자는 Inactivity_Timer_For_Android의 값을 0으로 설정하여 Android 비활성 타이머를 독립적으로 비활성화할 수 있습니다. 이렇게 하면 Secure Hub를 포함한 작업 프로필의 모든 앱은 작업 PIN만 요구합니다.

- 클라이언트 속성을 추가하고 수정하는 방법에 대한 자세한 내용은 XenMobile 설명서의 [클라이언트 속성](/ko-kr/xenmobile/server/provision-devices/client-properties.html#to-add-a-client-property)을 참조하십시오.

Secure Hub 22.11.0

Android용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 22.9.0

Android용 Secure Hub

이 릴리스에는 다음이 포함됩니다.

- 장치 암호에 대한 암호 복잡성 (Android 12+)

- SDK 31 지원

- 버그 수정

장치 암호에 대한 암호 복잡성 (Android 12+)

암호 복잡성은 사용자 지정 암호 요구 사항보다 선호됩니다. 암호 복잡성 수준은 미리 정의된 수준 중 하나입니다. 따라서 최종 사용자는 더 낮은 복잡성 수준의 암호를 설정할 수 없습니다.

Android 12+ 장치의 암호 복잡성은 다음과 같습니다.

- 암호 복잡성 적용: 사용자 지정 암호 요구 사항 대신 플랫폼에서 정의한 복잡성 수준의 암호를 요구합니다. Android 12+ 장치 및 Secure Hub 22.9 이상을 사용하는 경우에만 해당됩니다.

-

복잡성 수준: 미리 정의된 암호 복잡성 수준입니다.

- 없음: 암호가 필요하지 않습니다.

-

낮음: 암호는 다음 중 하나일 수 있습니다.

- 패턴

- 최소 4자리 숫자의 PIN

-

중간: 암호는 다음 중 하나일 수 있습니다.

- 반복되는 시퀀스(4444) 또는 순서가 있는 시퀀스(1234)가 없고 최소 4자리 숫자의 PIN

- 최소 4자의 알파벳

- 최소 4자의 영숫자

-

높음: 암호는 다음 중 하나일 수 있습니다.

- 반복되는 시퀀스(4444) 또는 순서가 있는 시퀀스(1234)가 없고 최소 8자리 숫자의 PIN

- 최소 6자의 알파벳

- 최소 6자의 영숫자

참고:

- BYOD 장치의 경우, 최소 길이, 필수 문자, 생체 인식 및 고급 규칙과 같은 암호 설정은 Android 12+에서 적용되지 않습니다. 대신 암호 복잡성을 사용하십시오.

- 작업 프로필에 대한 암호 복잡성이 활성화된 경우, 장치 측에 대한 암호 복잡성도 활성화되어야 합니다.

자세한 내용은 Citrix Endpoint Management 설명서의 Android Enterprise 설정을 참조하십시오.

Android용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 22.6.0

Android용 Secure Hub

- 이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 22.4.0

iOS용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

- ### Secure Hub 22.4.0

Secure Hub for Android

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 22.2.0

- #### Secure Hub for iOS

- 이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub for Android

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub for Android

회사 소유 기기용 업무 프로필 지원

Android Enterprise 기기에서 이제 회사 소유 기기 모드용 업무 프로필에 Secure Hub를 등록할 수 있습니다. 이 기능은 Android 11 이상을 실행하는 기기에서 사용할 수 있습니다. 이전에 COPE(Corporate Owned Personally Enabled) 모드에 등록된 기기는 기기가 Android 10에서 Android 11 이상으로 업그레이드될 때 회사 소유 기기 모드용 업무 프로필로 자동으로 마이그레이션됩니다.

Secure Hub 21.10.0

Secure Hub for iOS

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub for Android

Android 12 지원. 이 릴리스부터 Secure Hub는 Android 12를 실행하는 기기에서 지원됩니다.

Secure Hub 21.8.0

Secure Hub for iOS

- 이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 21.7.1

-

Secure Hub for Android

-

이미 등록된 기기에서 Android 12 지원. Android 12로 업그레이드를 고려 중인 경우, 먼저 Secure Hub를 버전 21.7.1로 업데이트해야 합니다. Secure Hub 21.7.1은 Android 12로 업그레이드하는 데 필요한 최소 버전입니다. 이 릴리스는 이미 등록된 사용자를 위해 Android 11에서 Android 12로의 원활한 업그레이드를 보장합니다.

-

참고:

-

-

Android 12로 업그레이드하기 전에 Secure Hub가 버전 21.7.1로 업데이트되지 않은 경우, 기기에서 이전 기능을 복구하기 위해 재등록 또는 공장 초기화가 필요할 수 있습니다.

-

-

Citrix는 Android 12에 대한 Day 1 지원을 제공하기 위해 노력하고 있으며, Android 12를 완전히 지원하기 위해 Secure Hub의 후속 버전에 추가 업데이트를 추가할 예정입니다.

Secure Hub 21.7.0

Secure Hub for iOS

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub for Android

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 21.6.0

Secure Hub for iOS

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub for Android

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 21.5.1

Secure Hub for iOS

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub for Android

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 21.5.0

Secure Hub for iOS

이 릴리스부터 MDX Toolkit 버전 19.8.0 이하로 래핑된 앱은 더 이상 작동하지 않습니다. 올바른 기능을 재개하려면 최신 MDX Toolkit으로 앱을 래핑해야 합니다.

Secure Hub 21.4.0

Secure Hub의 색상 개편. Secure Hub는 Citrix 브랜드 색상 업데이트를 준수합니다.

Secure Hub 21.3.2

iOS용 Secure Hub

- 이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 21.3.0

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 21.2.0

Android용 Secure Hub

- 이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 21.1.0

iOS용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

Android용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 20.12.0

iOS용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

Android용 Secure Hub

Android용 Secure Hub는 Direct Boot 모드를 지원합니다. Direct Boot 모드에 대한 자세한 내용은 Developer.android.com의 Android 설명서를 참조하십시오.

Secure Hub 20.11.0

Android용 Secure Hub

Secure Hub는 Android 10에 대한 Google Play의 현재 대상 API 요구 사항을 지원합니다.

Secure Hub 20.10.5

- 이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 20.9.0

iOS용 Secure Hub

iOS용 Secure Hub는 iOS 14를 지원합니다.

Android용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 20.7.5

Android용 Secure Hub

-

Android용 Secure Hub는 Android 11을 지원합니다.

-

앱용 Secure Hub 32비트에서 64비트로 전환. Secure Hub 버전 20.7.5에서는 앱용 32비트 아키텍처 지원이 종료되었으며, Secure Hub는 64비트로 업데이트되었습니다. Citrix는 고객이 20.6.5에서 20.7.5 버전으로 업그레이드할 것을 권장합니다. 사용자가 Secure Hub 버전 20.6.5로의 업그레이드를 건너뛰고 20.1.5에서 20.7.5로 직접 업데이트하는 경우, 다시 인증해야 합니다. 재인증에는 자격 증명 입력 및 Secure Hub PIN 재설정이 포함됩니다. Secure Hub 버전 20.6.5는 Google Play 스토어에서 사용할 수 있습니다.

-

App Store에서 업데이트 설치. Android용 Secure Hub에서 앱에 대한 업데이트가 있는 경우, 해당 앱이 강조 표시되고 App Store 화면에 업데이트 사용 가능 기능이 나타납니다.

업데이트 사용 가능을 탭하면 보류 중인 업데이트가 있는 앱 목록을 보여주는 스토어로 이동합니다. 업데이트를 설치하려면 앱 옆의 세부 정보를 탭합니다. 앱이 업데이트되면 세부 정보의 아래쪽 화살표가 확인 표시로 변경됩니다.

Secure Hub 20.6.5

Android용 Secure Hub

앱용 32비트에서 64비트로 전환. Secure Hub 20.6.5 릴리스는 Android 모바일 앱용 32비트 아키텍처를 지원하는 마지막 릴리스입니다. 이후 릴리스에서는 Secure Hub가 64비트 아키텍처를 지원합니다. Citrix는 사용자가 Secure Hub 버전 20.6.5로 업그레이드하여 이후 버전으로 재인증 없이 업그레이드할 수 있도록 권장합니다. 사용자가 Secure Hub 버전 20.6.5로의 업그레이드를 건너뛰고 20.7.5로 직접 업데이트하는 경우, 다시 인증해야 합니다. 재인증에는 자격 증명 입력 및 Secure Hub PIN 재설정이 포함됩니다.

참고:

20.6.5 릴리스는 Android 10을 실행하는 장치의 장치 관리자 모드 등록을 차단하지 않습니다.

- #### iOS용 Secure Hub

iOS 장치에 구성된 프록시를 활성화합니다. iOS용 Secure Hub에서 사용자가 설정 > Wi-Fi에서 구성하는 프록시 서버를 사용하도록 허용하려면 새 클라이언트 속성인 ALLOW_CLIENTSIDE_PROXY를 활성화해야 합니다. 자세한 내용은 클라이언트 속성 참조에서 ALLOW_CLIENTSIDE_PROXY를 참조하십시오.

Secure Hub 20.3.0

참고:

Secure Hub, Secure Mail, Secure Web 및 Citrix Workspace 앱의 Android 6.x 및 iOS 11.x 버전에 대한 지원은 2020년 6월에 종료됩니다.

iOS용 Secure Hub

- 네트워크 확장 비활성화. App Store 검토 지침의 최근 변경 사항으로 인해 20.3.0 릴리스부터 Secure Hub는 iOS를 실행하는 장치에서 네트워크 확장(NE)을 지원하지 않습니다. NE는 Citrix에서 개발한 모바일 생산성 앱에 영향을 미치지 않습니다. 그러나 NE 제거는 배포된 엔터프라이즈 MDX 래핑 앱에 일부 영향을 미칩니다. 최종 사용자는 권한 부여 토큰, 타이머 및 PIN 재시도와 같은 구성 요소를 동기화하는 동안 Secure Hub로의 추가 전환을 경험할 수 있습니다.

참고:

새 사용자는 VPN 설치를 요청받지 않습니다.

- 향상된 등록 프로필 지원. Secure Hub는 등록 프로필 지원에서 Citrix Endpoint Management에 대해 발표된 향상된 등록 프로필 기능을 지원합니다.

Secure Hub 20.2.0

iOS용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 20.1.5

이 릴리스에는 다음이 포함됩니다.

- 사용자 개인 정보 보호 정책 서식 및 표시 업데이트. 이 기능 업데이트는 Secure Hub 등록 흐름을 변경합니다.

- 버그 수정.

Secure Hub 19.12.5

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 19.11.5

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 19.10.5

Android용 Secure Hub

COPE 모드에서 Secure Hub 등록. Android Enterprise 장치에서 Citrix Endpoint Management가 COPE 등록 프로필로 구성된 경우 Corporate Owned Personally Enabled(COPE) 모드에서 Secure Hub를 등록합니다.

Secure Hub 19.10.0

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 19.9.5

iOS용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

Android용 Secure Hub

Android Enterprise 업무 프로필 및 완전 관리형 장치에 대한 키가드 기능 관리 지원. Android 키가드는 장치 및 업무 챌린지 잠금 화면을 관리합니다. Citrix Endpoint Management의 키가드 관리 장치 정책을 사용하여 업무 프로필 장치에서 키가드 관리를 제어하고 완전 관리형 및 전용 장치에서 키가드 관리를 제어합니다. 키가드 관리를 통해 사용자가 키가드 화면을 잠금 해제하기 전에 신뢰 에이전트 및 보안 카메라와 같은 사용 가능한 기능을 지정할 수 있습니다. 또는 모든 키가드 기능을 비활성화하도록 선택할 수 있습니다.

기능 설정 및 장치 정책 구성 방법에 대한 자세한 내용은 키가드 관리 장치 정책을 참조하십시오.

Secure Hub 19.9.0

iOS용 Secure Hub

iOS용 Secure Hub는 iOS 13을 지원합니다.

Android용 Secure Hub

이 릴리스에는 버그 수정이 포함되어 있습니다.

Android용 Secure Hub 19.8.5

이 릴리스에는 버그 수정이 포함되어 있습니다.

Secure Hub 19.8.0

iOS용 Secure Hub

이 릴리스에는 성능 향상 및 버그 수정이 포함되어 있습니다.

Android용 Secure Hub

Android Q 지원. 이 릴리스에는 Android Q 지원이 포함되어 있습니다. Android Q 플랫폼으로 업그레이드하기 전에: Google 장치 관리 API의 사용 중단이 Android Q를 실행하는 장치에 미치는 영향에 대한 정보는 장치 관리에서 Android Enterprise로 마이그레이션을 참조하십시오. 또한 블로그 Citrix Endpoint Management and Android Enterprise - a Season of Change를 참조하십시오.

Secure Hub 19.7.5

iOS용 Secure Hub

이 릴리스에는 성능 향상 및 버그 수정이 포함되어 있습니다.

Android용 Secure Hub

Samsung Knox SDK 3.x 지원. Android용 Secure Hub은 Samsung Knox SDK 3.x를 지원합니다. Samsung Knox 3.x로 마이그레이션하는 방법에 대한 자세한 내용은 Samsung Knox 개발자 설명서를 참조하십시오. 이 릴리스에는 새로운 Samsung Knox 네임스페이스에 대한 지원도 포함되어 있습니다. 이전 Samsung Knox 네임스페이스 변경 사항에 대한 자세한 내용은 이전 Samsung Knox 네임스페이스 변경 사항을 참조하십시오.

참고:

Android용 Secure Hub은 Android 5를 실행하는 장치에서 Samsung Knox 3.x를 지원하지 않습니다.

Secure Hub 19.3.5 ~ 19.6.6

이 릴리스에는 성능 향상 및 버그 수정이 포함되어 있습니다.

Secure Hub 19.3.0

Samsung Knox Platform for Enterprise 지원. Android용 Secure Hub은 Android Enterprise 장치에서 Knox Platform for Enterprise(KPE)를 지원합니다.

Secure Hub 19.2.0

이 릴리스에는 성능 향상 및 버그 수정이 포함되어 있습니다.

Secure Hub 19.1.5

Android Enterprise용 Secure Hub은 이제 다음 정책을 지원합니다.

- **WiFi 장치 정책.** Wi-Fi 장치 정책은 이제 Android Enterprise를 지원합니다. 이 정책에 대한 자세한 내용은 [Wi-Fi 장치 정책](/en-us/citrix-endpoint-management/policies/wifi-policy.html)을 참조하십시오.

- 사용자 지정 XML 장치 정책. 사용자 지정 XML 장치 정책은 이제 Android Enterprise를 지원합니다. 이 정책에 대한 자세한 내용은 사용자 지정 XML 장치 정책을 참조하십시오.

- 파일 장치 정책. Citrix Endpoint Management에서 스크립트 파일을 추가하여 Android Enterprise 장치에서 기능을 수행할 수 있습니다. 이 정책에 대한 자세한 내용은 파일 장치 정책을 참조하십시오.

Secure Hub 19.1.0

Secure Hub은 글꼴, 색상 및 기타 UI 개선 사항을 개편했습니다. 이러한 개선 사항은 전체 모바일 생산성 앱 제품군에서 Citrix 브랜드 미학과 밀접하게 일치하면서 풍부한 사용자 경험을 제공합니다.

Secure Hub 18.12.0

이 릴리스에는 성능 향상 및 버그 수정이 포함되어 있습니다.

Secure Hub 18.11.5

- Android Enterprise용 제한 장치 정책 설정. 제한 장치 정책의 새로운 설정을 통해 사용자는 Android Enterprise 장치에서 다음 기능에 액세스할 수 있습니다. 상태 표시줄, 잠금 화면 키가드, 계정 관리, 위치 공유 및 Android Enterprise 장치 화면 켜기 유지. 자세한 내용은 제한 장치 정책을 참조하십시오.

Secure Hub 18.10.5 ~ 18.11.0에는 성능 향상 및 버그 수정이 포함되어 있습니다.

Secure Hub 18.10.0

-

Samsung DeX 모드 지원: Samsung DeX를 사용하면 KNOX 지원 장치를 외부 디스플레이에 연결하여 PC와 유사한 인터페이스에서 앱을 사용하고, 문서를 검토하고, 비디오를 시청할 수 있습니다. Samsung DeX 장치 요구 사항 및 Samsung DeX 설정에 대한 자세한 내용은 Samsung DeX 작동 방식을 참조하십시오.

Citrix Endpoint Management에서 Samsung DeX 모드 기능을 구성하려면 Samsung Knox에 대한 제한 장치 정책을 업데이트하십시오. 자세한 내용은 제한 장치 정책의 Samsung KNOX 설정을 참조하십시오.

-

Android SafetyNet 지원: Endpoint Management를 구성하여 Android SafetyNet 기능을 사용하여 Secure Hub이 설치된 Android 장치의 호환성 및 보안을 평가할 수 있습니다. 결과는 장치에서 자동화된 작업을 트리거하는 데 사용될 수 있습니다. 자세한 내용은 Android SafetyNet을 참조하십시오.

-

Android Enterprise 장치에서 카메라 사용 방지: 제한 장치 정책의 새로운 카메라 사용 허용 설정을 통해 사용자가 Android Enterprise 장치에서 카메라를 사용하는 것을 방지할 수 있습니다. 자세한 내용은 제한 장치 정책을 참조하십시오.

Secure Hub 10.8.60 ~ 18.9.0

이 릴리스에는 성능 향상 및 버그 수정이 포함되어 있습니다.

Secure Hub 10.8.60

- 폴란드어 지원.

- Android P 지원.

-

Workspace 앱 스토어 사용 지원. Secure Hub을 열 때 사용자는 더 이상 Secure Hub 스토어를 볼 수 없습니다. 앱 추가 버튼을 클릭하면 Workspace 앱 스토어로 이동합니다. 다음 비디오는 Citrix Workspace™ 앱을 사용하여 Citrix Endpoint Management에 등록을 수행하는 iOS 장치를 보여줍니다.

중요:

이 기능은 신규 고객에게만 제공됩니다. 현재 기존 고객에 대한 마이그레이션은 지원하지 않습니다.

이 기능을 사용하려면 다음을 구성하십시오.

- 암호 캐싱 및 암호 인증 정책을 사용하도록 설정합니다. 정책 구성에 대한 자세한 내용은 모바일 생산성 앱용 MDX 정책 개요를 참조하십시오.

- Active Directory 인증을 AD 또는 AD+Cert로 구성합니다. 이 두 가지 모드를 지원합니다. 인증 구성에 대한 자세한 내용은 도메인 또는 도메인과 보안 토큰 인증을 참조하십시오.

- Endpoint Management용 Workspace 통합을 사용하도록 설정합니다. Workspace 통합에 대한 자세한 내용은 작업 영역 구성을 참조하십시오.

중요:

이 기능을 사용하도록 설정하면 Citrix Files SSO는 Endpoint Management(이전 XenMobile®)를 통하지 않고 Workspace를 통해 발생합니다. Workspace 통합을 사용하도록 설정하기 전에 Endpoint Management 콘솔에서 Citrix Files 통합을 비활성화하는 것이 좋습니다.

Secure Hub 10.8.55

- 구성 JSON을 사용하여 Google 제로 터치 및 Samsung Knox Mobile Environment(KME) 포털에 대한 사용자 이름과 암호를 전달하는 기능. 자세한 내용은 Samsung Knox 대량 등록을 참조하십시오.

- 인증서 고정을 사용하도록 설정하면 사용자는 자체 서명된 인증서로 Endpoint Management에 등록할 수 없습니다. 사용자가 자체 서명된 인증서로 Endpoint Management에 등록하려고 하면 인증서가 신뢰할 수 없다는 경고가 표시됩니다.

Secure Hub 10.8.25: Android용 Secure Hub은 Android P 장치에 대한 지원을 포함합니다.

참고:

Android P 플랫폼으로 업그레이드하기 전에: 서버 인프라가 subjectAltName(SAN) 확장명에 일치하는 호스트 이름이 있는 보안 인증서를 준수하는지 확인하십시오. 호스트 이름을 확인하려면 서버는 일치하는 SAN이 있는 인증서를 제시해야 합니다. 호스트 이름과 일치하는 SAN을 포함하지 않는 인증서는 더 이상 신뢰할 수 없습니다. 자세한 내용은 Android 개발자 설명서를 참조하십시오.

2018년 3월 19일 iOS용 Secure Hub 업데이트: VPP 앱 정책 문제를 해결하기 위해 iOS용 Secure Hub 버전 10.8.6이 제공됩니다.

Secure Hub 10.8.5: Android용 Secure Hub에서 Android Work(Android for Work)의 COSU 모드 지원. 자세한 내용은 Citrix Endpoint Management 설명서를 참조하십시오.

Secure Hub 관리

Secure Hub과 관련된 대부분의 관리 작업은 Endpoint Management의 초기 구성 중에 수행합니다. Secure Hub을 사용자에게 제공하려면 iOS 및 Android용 Secure Hub을 iOS App Store 및 Google Play Store에 업로드하십시오.

Secure Hub는 사용자의 Citrix Gateway 세션이 Citrix Gateway를 사용하여 인증 후 갱신될 때 설치된 앱에 대해 Endpoint Management에 저장된 대부분의 MDX 정책을 새로 고칩니다.

중요:

이러한 정책 중 하나라도 변경되면 사용자는 업데이트된 정책을 적용하기 위해 앱을 삭제하고 다시 설치해야 합니다: 보안 그룹, 암호화 사용, Secure Mail Exchange 서버.

Citrix PIN

Secure Hub가 Citrix PIN을 사용하도록 구성할 수 있습니다. Citrix PIN은 Endpoint Management 콘솔의 설정 > 클라이언트 속성에서 활성화되는 보안 기능입니다. 이 설정은 등록된 모바일 장치 사용자가 Secure Hub에 로그인하고 개인 식별 번호(PIN)를 사용하여 MDX 래핑된 앱을 활성화하도록 요구합니다.

Citrix PIN 기능은 보안 래핑된 앱에 로그인할 때 사용자 인증 경험을 간소화합니다. 사용자는 Active Directory 사용자 이름과 암호와 같은 다른 자격 증명을 반복해서 입력할 필요가 없습니다.

Secure Hub에 처음 로그인하는 사용자는 Active Directory 사용자 이름과 암호를 입력해야 합니다. 로그인하는 동안 Secure Hub는 사용자 장치에 Active Directory 자격 증명 또는 클라이언트 인증서를 저장한 다음 사용자에게 PIN을 입력하라는 메시지를 표시합니다. 사용자가 다시 로그인할 때, 활성 사용자 세션의 다음 유휴 시간 초과 기간이 끝날 때까지 PIN을 입력하여 Citrix 앱과 Store에 안전하게 액세스합니다. 관련 클라이언트 속성을 통해 PIN을 사용하여 비밀을 암호화하고, PIN의 암호 유형을 지정하며, PIN 강도 및 길이 요구 사항을 지정할 수 있습니다. 자세한 내용은 클라이언트 속성을 참조하십시오.

지문(Touch ID) 인증이 활성화되면 앱 비활성으로 인해 오프라인 인증이 필요한 경우 사용자는 지문을 사용하여 로그인할 수 있습니다. 사용자는 Secure Hub에 처음 로그인할 때, 장치를 다시 시작할 때, 그리고 비활성 타이머가 만료된 후에도 PIN을 입력해야 합니다. 지문 인증 활성화에 대한 자세한 내용은 지문 또는 Touch ID 인증을 참조하십시오.

인증서 고정

iOS 및 Android용 Secure Hub는 SSL 인증서 고정을 지원합니다. 이 기능은 Citrix 클라이언트가 Endpoint Management와 통신할 때 기업에서 서명한 인증서가 사용되도록 보장하여, 장치에 루트 인증서를 설치하여 SSL 세션이 손상될 때 클라이언트가 Endpoint Management에 연결하는 것을 방지합니다. Secure Hub가 서버 공개 키에 대한 변경 사항을 감지하면 Secure Hub는 연결을 거부합니다.

Android N부터 운영 체제는 더 이상 사용자가 추가한 인증 기관(CA)을 허용하지 않습니다. Citrix는 사용자가 추가한 CA 대신 공개 루트 CA를 사용할 것을 권장합니다.

Android N으로 업그레이드하는 사용자는 개인 또는 자체 서명된 CA를 사용하는 경우 문제가 발생할 수 있습니다. Android N 장치에서의 연결은 다음 시나리오에서 끊어집니다:

- 개인/자체 서명된 CA를 사용하고 Endpoint Management 옵션에 필요한 신뢰할 수 있는 CA가 ON으로 설정된 경우. 자세한 내용은 장치 관리를 참조하십시오.

- 개인/자체 서명된 CA를 사용하고 Endpoint Management AutoDiscovery Service(ADS)에 연결할 수 없는 경우. 보안 문제로 인해 ADS에 연결할 수 없을 때, 처음에는 OFF로 설정되어 있었더라도 필수 신뢰 CA가 ON으로 전환됩니다.

장치를 등록하거나 Secure Hub를 업그레이드하기 전에 인증서 고정을 활성화하는 것을 고려하십시오. 이 옵션은 기본적으로 Off이며 ADS에 의해 관리됩니다. 인증서 고정을 활성화하면 사용자는 자체 서명된 인증서로 Endpoint Management에 등록할 수 없습니다. 사용자가 자체 서명된 인증서로 등록하려고 하면 인증서가 신뢰할 수 없다는 경고를 받습니다. 사용자가 인증서를 수락하지 않으면 등록이 실패합니다.

인증서 고정을 사용하려면 Citrix가 Citrix ADS 서버에 인증서를 업로드하도록 요청하십시오. Citrix 지원 포털을 사용하여 기술 지원 사례를 여십시오. 개인 키를 Citrix에 보내지 마십시오. 그런 다음 다음 정보를 제공하십시오:

- 사용자가 등록하는 계정을 포함하는 도메인.

- Endpoint Management FQDN(정규화된 도메인 이름).

- Endpoint Management 인스턴스 이름. 기본적으로 인스턴스 이름은 zdm이며 대소문자를 구분합니다.

- 사용자 ID 유형(UPN 또는 이메일). 기본적으로 유형은 UPN입니다.

- 기본 포트 8443에서 포트 번호를 변경한 경우 iOS 등록에 사용되는 포트.

- 기본 포트 443에서 포트 번호를 변경한 경우 Endpoint Management가 연결을 수락하는 포트.

- Citrix Gateway의 전체 URL.

- 선택적으로 관리자의 이메일 주소.

- 도메인에 추가하려는 PEM 형식 인증서(공개 인증서여야 하며 개인 키가 아니어야 합니다).

- 기존 서버 인증서를 처리하는 방법: 이전 서버 인증서를 즉시 제거할지(손상되었으므로) 또는 만료될 때까지 이전 서버 인증서를 계속 지원할지 여부.

세부 정보와 인증서가 Citrix 서버에 추가되면 기술 지원 사례가 업데이트됩니다.

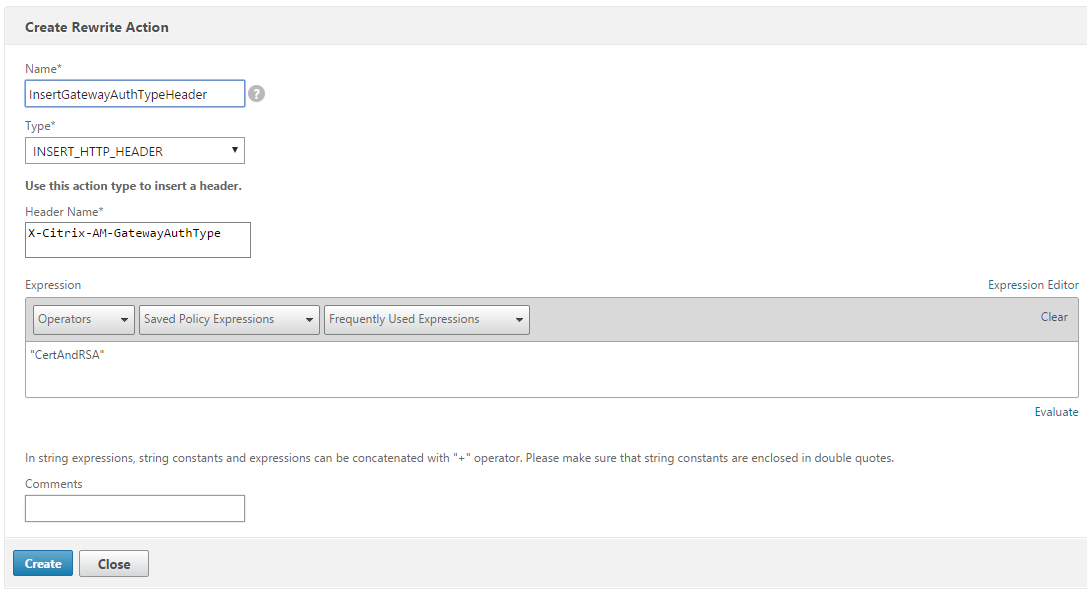

인증서 + 일회용 암호 인증

Secure Hub가 인증서와 일회용 암호 역할을 하는 보안 토큰을 사용하여 인증하도록 Citrix ADC를 구성할 수 있습니다. 이 구성은 장치에 Active Directory 흔적을 남기지 않는 강력한 보안 옵션을 제공합니다.

Secure Hub가 인증서 + 일회용 암호 유형의 인증을 사용하도록 설정하려면 다음을 수행하십시오: Citrix ADC에 X-Citrix-AM-GatewayAuthType: CertAndRSA 형식의 사용자 지정 응답 헤더를 삽입하여 Citrix Gateway 로그인 유형을 나타내는 재작성 작업과 재작성 정책을 추가하십시오.

일반적으로 Secure Hub는 Endpoint Management 콘솔에 구성된 Citrix Gateway 로그인 유형을 사용합니다. 그러나 이 정보는 Secure Hub가 처음 로그인을 완료할 때까지 Secure Hub에서 사용할 수 없습니다. 따라서 사용자 지정 헤더가 필요합니다.

참고:

Endpoint Management와 Citrix ADC에 다른 로그인 유형이 설정된 경우 Citrix ADC 구성이 우선합니다. 자세한 내용은 Citrix Gateway 및 Endpoint Management를 참조하십시오.

-

Citrix ADC에서 구성 > AppExpert > 재작성 > 작업으로 이동하십시오.

-

추가를 클릭하십시오.

재작성 작업 생성 화면이 나타납니다.

-

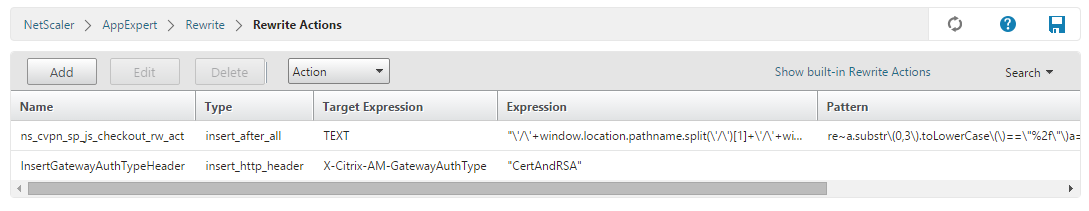

다음 그림에 표시된 대로 각 필드를 채운 다음 생성을 클릭하십시오.

기본 재작성 작업 화면에 다음 결과가 나타납니다.

-

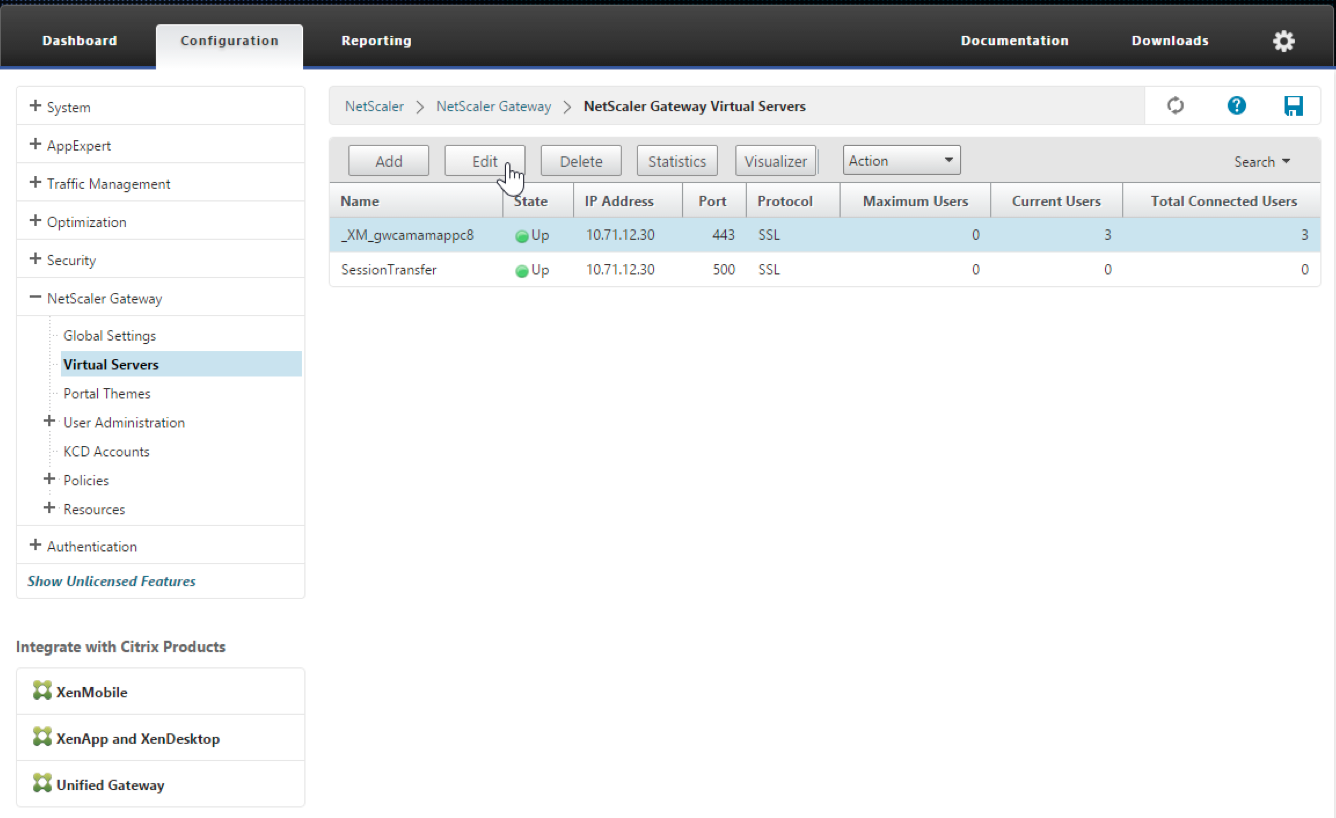

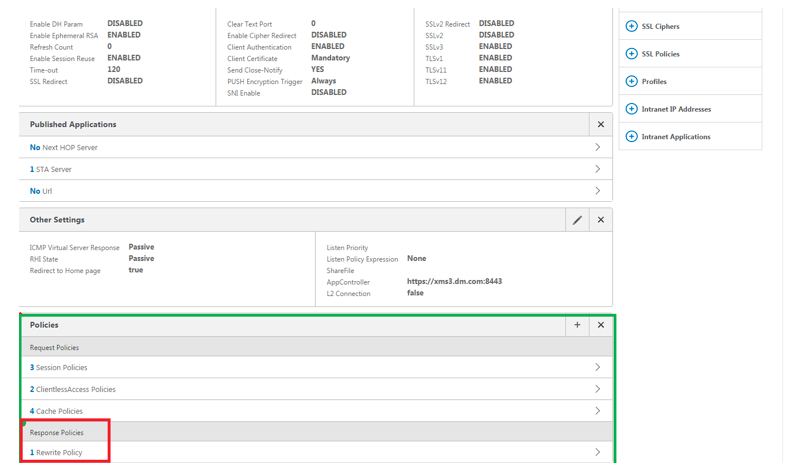

재작성 작업을 재작성 정책으로 가상 서버에 바인딩하십시오. 구성 > NetScaler® Gateway > 가상 서버로 이동한 다음 가상 서버를 선택하십시오.

-

편집을 클릭하십시오.

-

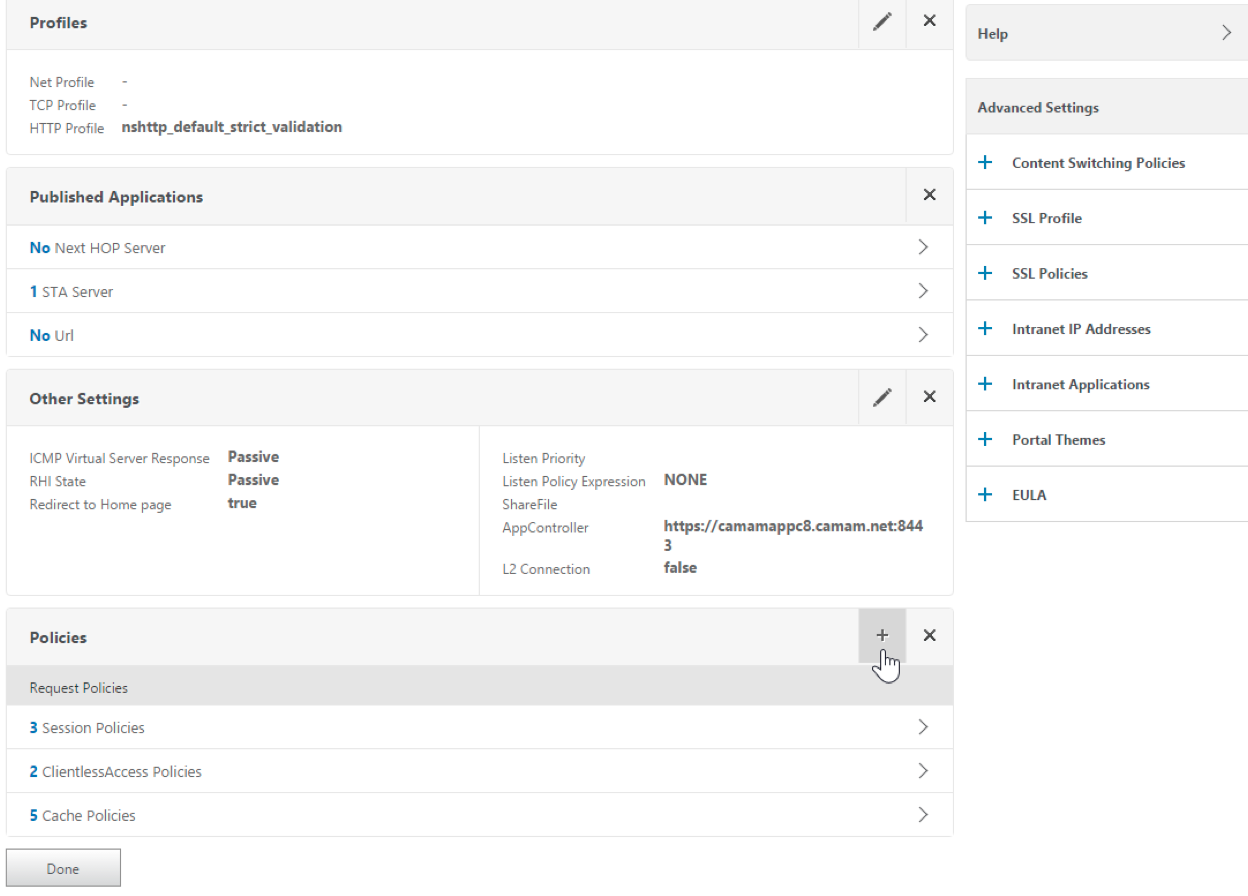

가상 서버 구성 화면에서 정책으로 스크롤하십시오.

-

정책을 추가하려면 +를 클릭하십시오.

-

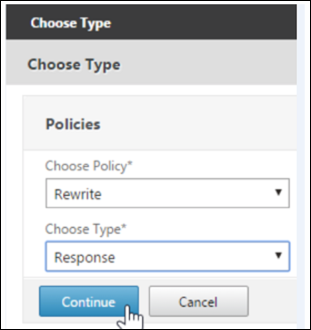

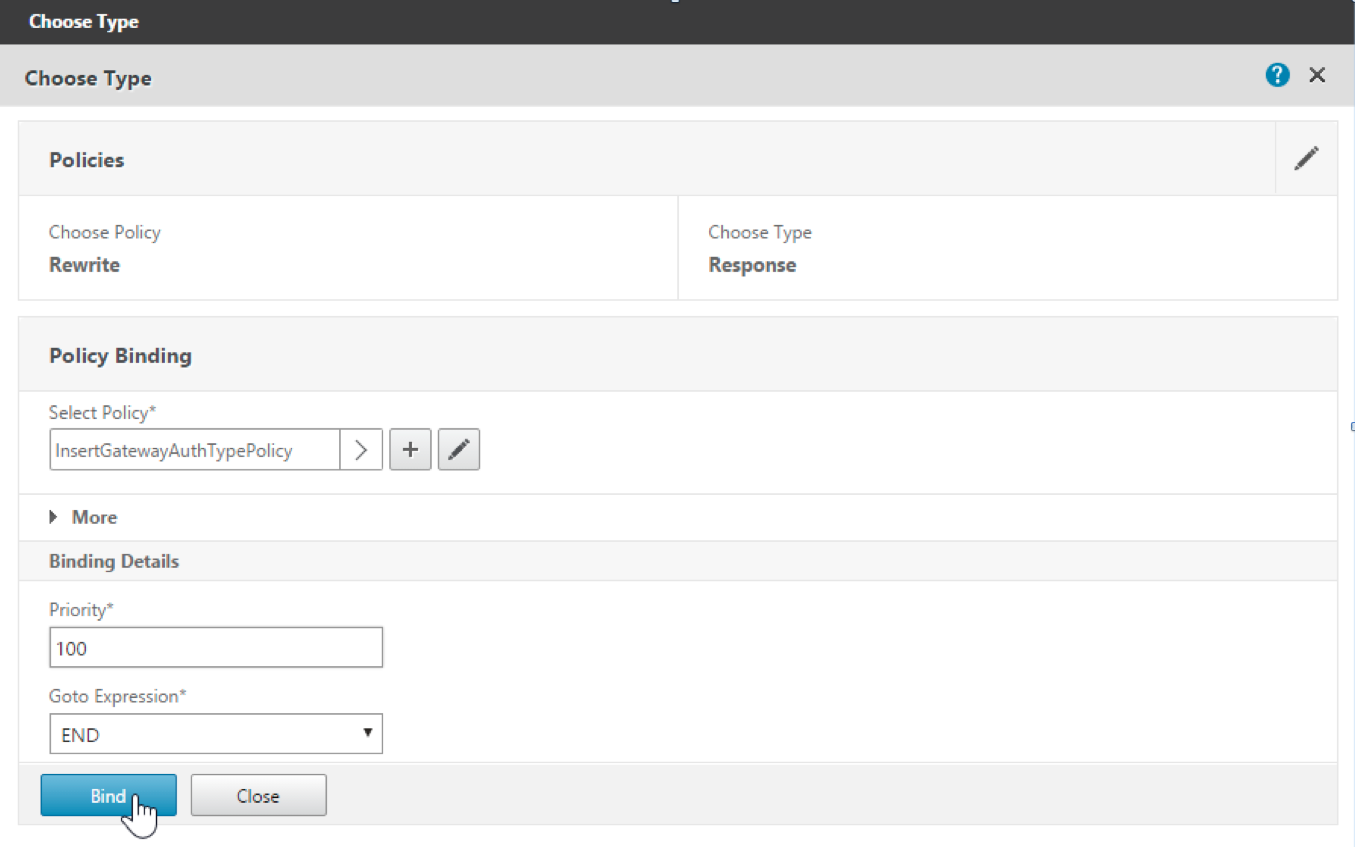

정책 선택 필드에서 재작성을 선택하십시오.

-

유형 선택 필드에서 응답을 선택하십시오.

-

계속을 클릭하십시오.

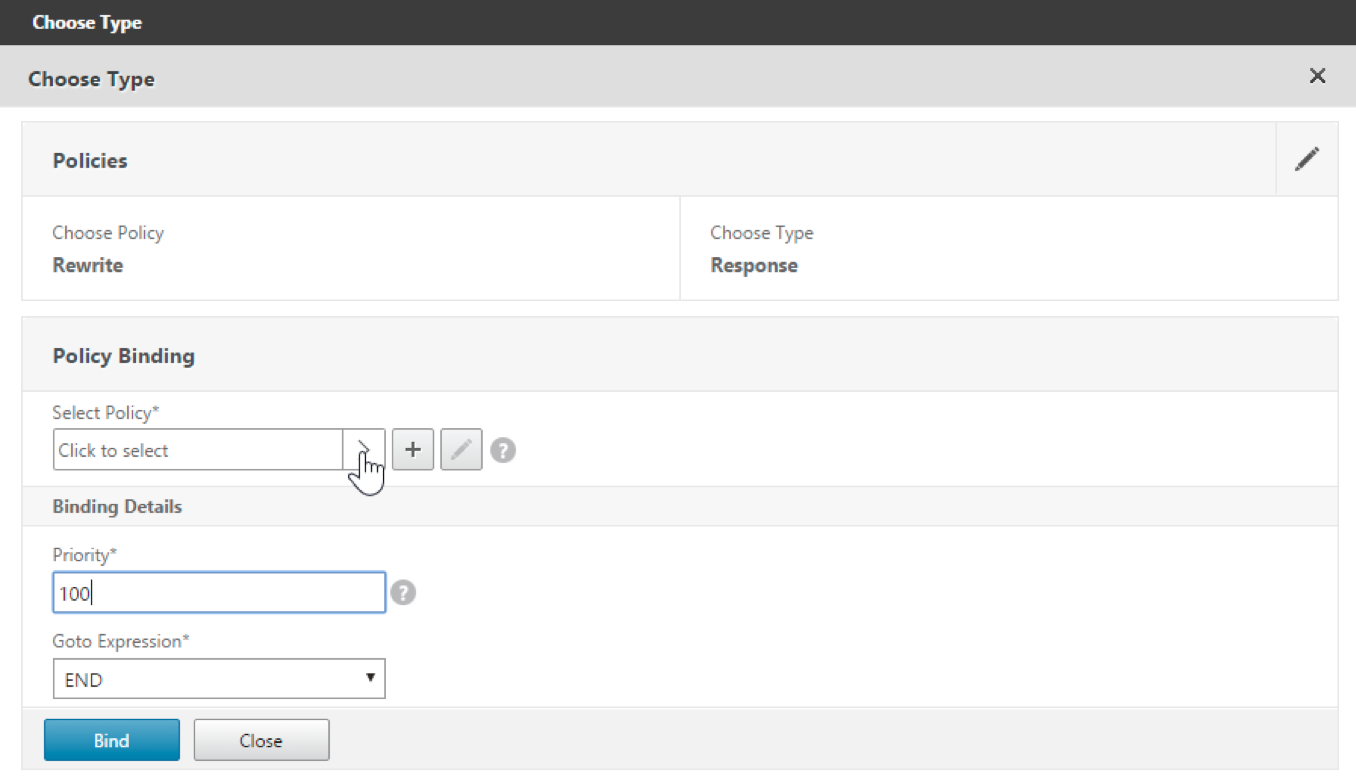

정책 바인딩 섹션이 확장됩니다.

-

정책 선택을 클릭하십시오.

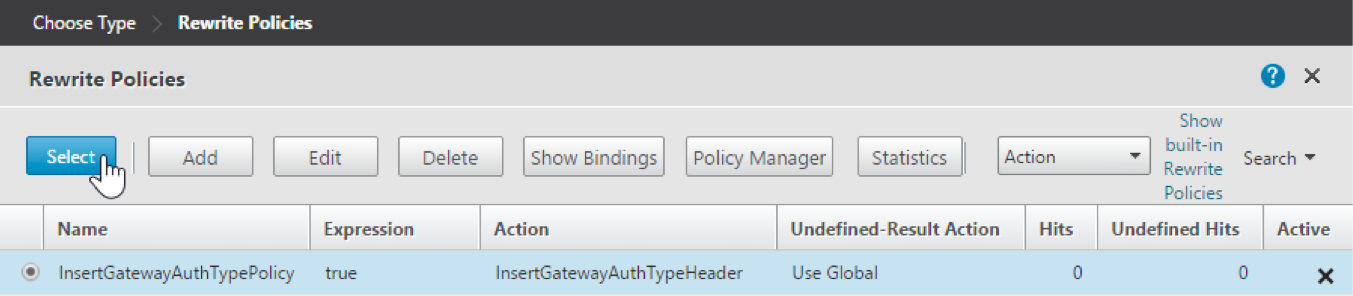

사용 가능한 정책이 있는 화면이 나타납니다.

-

생성한 정책 행을 클릭한 다음 선택을 클릭합니다. 정책 바인딩 화면이 다시 나타나고 선택한 정책이 채워집니다.

-

바인딩을 클릭합니다.

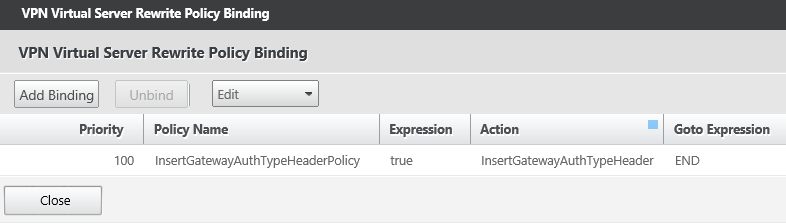

바인딩이 성공하면 완료된 재작성 정책이 표시된 기본 구성 화면이 나타납니다.

-

정책 세부 정보를 보려면 재작성 정책을 클릭합니다.

Android 장치용 ADS 연결을 위한 포트 요구 사항

포트 구성은 Secure Hub에서 연결하는 Android 장치가 회사 네트워크 내에서 Citrix ADS에 액세스할 수 있도록 합니다. ADS를 통해 제공되는 보안 업데이트를 다운로드할 때 ADS에 액세스하는 기능은 중요합니다. ADS 연결은 프록시 서버와 호환되지 않을 수 있습니다. 이 시나리오에서는 ADS 연결이 프록시 서버를 우회하도록 허용합니다.

중요:

Android 및 iOS용 Secure Hub를 사용하려면 Android 장치가 ADS에 액세스하도록 허용해야 합니다. 자세한 내용은 Citrix Endpoint Management 설명서의 포트 요구 사항을 참조하십시오. 이 통신은 아웃바운드 포트 443에서 이루어집니다. 기존 환경에서 이 액세스를 허용하도록 설계되었을 가능성이 높습니다. 이 통신을 보장할 수 없는 고객은 Secure Hub 10.2로 업그레이드하지 않는 것이 좋습니다. 궁금한 점이 있으면 Citrix 지원팀에 문의하십시오.

전제 조건:

- Endpoint Management 및 Citrix ADC 인증서를 수집합니다. 인증서는 PEM 형식이어야 하며 개인 키가 아닌 공개 인증서여야 합니다.

- Citrix 지원팀에 문의하여 인증서 고정(pinning)을 활성화하도록 요청합니다. 이 과정에서 인증서를 요청받게 됩니다.

새로운 인증서 고정 개선 사항은 장치가 등록되기 전에 ADS에 연결해야 합니다. 이 전제 조건은 장치가 등록되는 환경에 대한 최신 보안 정보가 Secure Hub에 제공되도록 합니다. 장치가 ADS에 연결할 수 없는 경우 Secure Hub는 장치 등록을 허용하지 않습니다. 따라서 내부 네트워크 내에서 ADS 액세스를 개방하는 것은 장치 등록을 가능하게 하는 데 중요합니다.

Android용 Secure Hub의 ADS에 대한 액세스를 허용하려면 다음 IP 주소 및 FQDN에 대해 포트 443을 엽니다.

| FQDN | IP 주소 | 포트 | IP 및 포트 사용 |

|---|---|---|---|

discovery.mdm.zenprise.com |

52.5.138.94 | 443 | Secure Hub - ADS 통신 |

discovery.mdm.zenprise.com |

52.1.30.122 | 443 | Secure Hub - ADS 통신 |

ads.xm.cloud.com: Secure Hub 버전 10.6.15 이상에서는 ads.xm.cloud.com을 사용합니다. |

34.194.83.188 | 443 | Secure Hub - ADS 통신 |

ads.xm.cloud.com: Secure Hub 버전 10.6.15 이상에서는 ads.xm.cloud.com을 사용합니다. |

34.193.202.23 | 443 | Secure Hub - ADS 통신 |

인증서 고정이 활성화된 경우:

- Secure Hub는 장치 등록 중에 엔터프라이즈 인증서를 고정합니다.

-

업그레이드 중에 Secure Hub는 현재 고정된 인증서를 폐기한 다음 등록된 사용자의 첫 번째 연결 시 서버 인증서를 고정합니다.

참고:

업그레이드 후 인증서 고정을 활성화하는 경우 사용자는 다시 등록해야 합니다.

- 인증서 공개 키가 변경되지 않은 경우 인증서 갱신 시 재등록이 필요하지 않습니다.

인증서 고정은 중간 또는 발급자 인증서가 아닌 리프 인증서를 지원합니다. 인증서 고정은 Endpoint Management 및 Citrix Gateway와 같은 Citrix 서버에 적용되며 타사 서버에는 적용되지 않습니다.

계정 삭제 옵션 비활성화

Auto Discovery Services(ADS)가 활성화된 환경에서 Secure Hub의 계정 삭제 옵션을 비활성화할 수 있습니다.

계정 삭제 옵션을 비활성화하려면 다음 단계를 수행합니다.

-

도메인에 대해 ADS를 구성합니다.

-

Citrix Endpoint Management에서 AutoDiscovery Service Information을 열고

displayReenrollLink값을 False로 설정합니다. 기본적으로 이 값은 True입니다. -

장치가 MDM+MAM(ENT) 모드로 등록된 경우 변경 사항을 적용하려면 로그오프했다가 다시 로그인합니다. 장치가 다른 모드로 등록된 경우 장치를 다시 등록해야 합니다.

Secure Hub 사용

사용자는 Apple 또는 Android 스토어에서 Secure Hub를 장치에 다운로드하는 것으로 시작합니다.

Secure Hub가 열리면 사용자는 회사에서 제공한 자격 증명을 입력하여 장치를 Secure Hub에 등록합니다. 장치 등록에 대한 자세한 내용은 사용자 계정, 역할 및 등록을 참조하십시오.

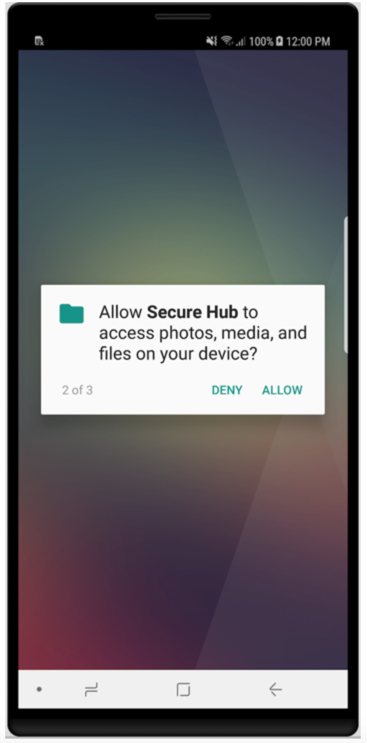

Android용 Secure Hub에서 초기 설치 및 등록 중에 다음 메시지가 나타납니다. Secure Hub가 장치의 사진, 미디어 및 파일에 액세스하도록 허용하시겠습니까?

이 메시지는 Android 운영 체제에서 제공되는 것이며 Citrix에서 제공되는 것이 아닙니다. 허용을 탭하면 Citrix 및 Secure Hub를 관리하는 관리자는 언제든지 개인 데이터를 볼 수 없습니다. 그러나 관리자와 원격 지원 세션을 수행하는 경우 관리자는 세션 내에서 개인 파일을 볼 수 있습니다.

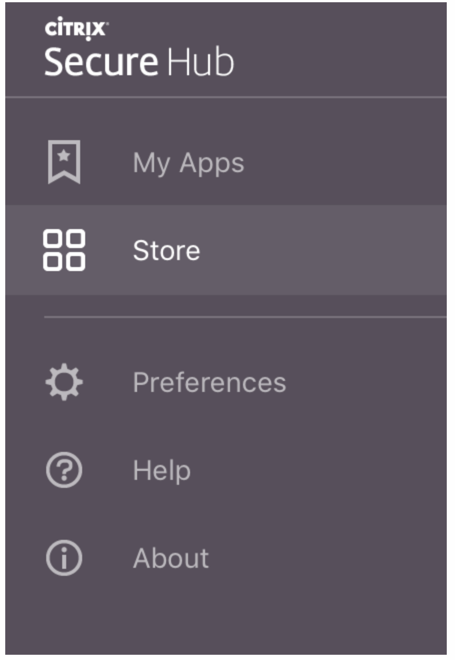

등록되면 사용자는 내 앱 탭에서 푸시한 모든 앱과 데스크톱을 볼 수 있습니다. 사용자는 스토어에서 더 많은 앱을 추가할 수 있습니다. 휴대폰에서는 스토어 링크가 왼쪽 상단 모서리에 있는 설정 햄버거 아이콘 아래에 있습니다.

태블릿에서는 스토어가 별도의 탭입니다.

iOS 9 이상을 실행하는 iPhone 사용자가 스토어에서 모바일 생산성 앱을 설치하면 메시지가 나타납니다. 이 메시지는 엔터프라이즈 개발자인 Citrix가 해당 iPhone에서 신뢰할 수 없음을 나타냅니다. 이 메시지는 개발자가 신뢰할 수 있을 때까지 앱을 사용할 수 없음을 알려줍니다. 이 메시지가 나타나면 Secure Hub는 사용자에게 iPhone용 Citrix 엔터프라이즈 앱을 신뢰하는 과정을 안내하는 가이드를 보도록 요청합니다.

Secure Mail 자동 등록

MAM 전용 배포의 경우, 이메일 자격 증명을 사용하여 Secure Hub에 등록하는 Android 또는 iOS 장치 사용자가 Secure Mail에 자동으로 등록되도록 Endpoint Management를 구성할 수 있습니다. 사용자는 Secure Mail에 등록하기 위해 추가 정보를 입력하거나 추가 단계를 수행할 필요가 없습니다.

Secure Mail을 처음 사용할 때 Secure Mail은 Secure Hub에서 사용자의 이메일 주소, 도메인 및 사용자 ID를 가져옵니다. Secure Mail은 AutoDiscovery에 이메일 주소를 사용합니다. Exchange Server는 도메인 및 사용자 ID를 사용하여 식별되며, 이를 통해 Secure Mail은 사용자를 자동으로 인증할 수 있습니다. 정책이 암호를 통과하지 않도록 설정된 경우 사용자에게 암호를 입력하라는 메시지가 표시됩니다. 그러나 사용자는 추가 정보를 입력할 필요가 없습니다.

이 기능을 활성화하려면 세 가지 속성을 생성합니다.

- 서버 속성 MAM_MACRO_SUPPORT. 지침은 서버 속성을 참조하십시오.

- 클라이언트 속성 ENABLE_CREDENTIAL_STORE 및 SEND_LDAP_ATTRIBUTES. 지침은 클라이언트 속성을 참조하십시오.

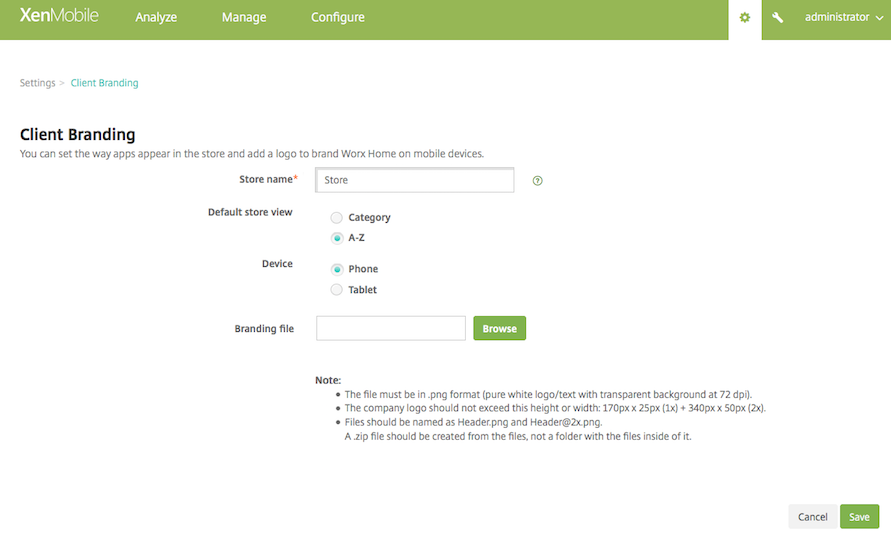

맞춤형 스토어

스토어를 맞춤 설정하려면 설정 > 클라이언트 브랜딩으로 이동하여 이름을 변경하고 로고를 추가하며 앱이 표시되는 방식을 지정하십시오.

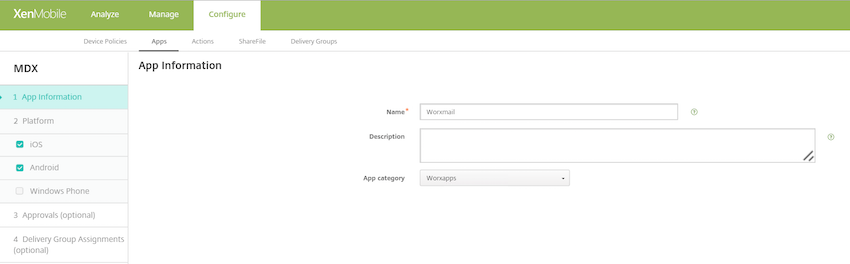

Endpoint Management 콘솔에서 앱 설명을 편집할 수 있습니다. 구성을 클릭한 다음 앱을 클릭하십시오. 테이블에서 앱을 선택한 다음 편집을 클릭하십시오. 편집할 설명이 있는 앱의 플랫폼을 선택한 다음 설명 상자에 텍스트를 입력하십시오.

스토어에서 사용자는 Endpoint Management에서 구성하고 보호한 앱 및 데스크톱만 탐색할 수 있습니다. 앱을 추가하려면 사용자는 세부 정보를 탭한 다음 추가를 탭합니다.

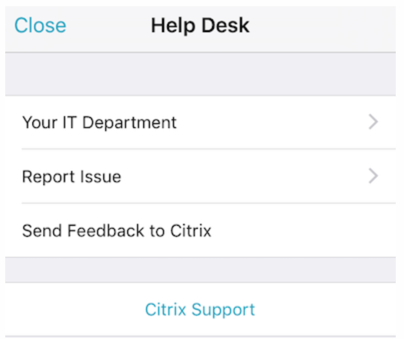

구성된 도움말 옵션

Secure Hub는 사용자에게 다양한 도움말 옵션을 제공합니다. 태블릿에서는 오른쪽 상단 모서리에 있는 물음표를 탭하면 도움말 옵션이 열립니다. 휴대폰에서는 사용자가 왼쪽 상단 모서리에 있는 햄버거 메뉴 아이콘을 탭한 다음 도움말을 탭합니다.

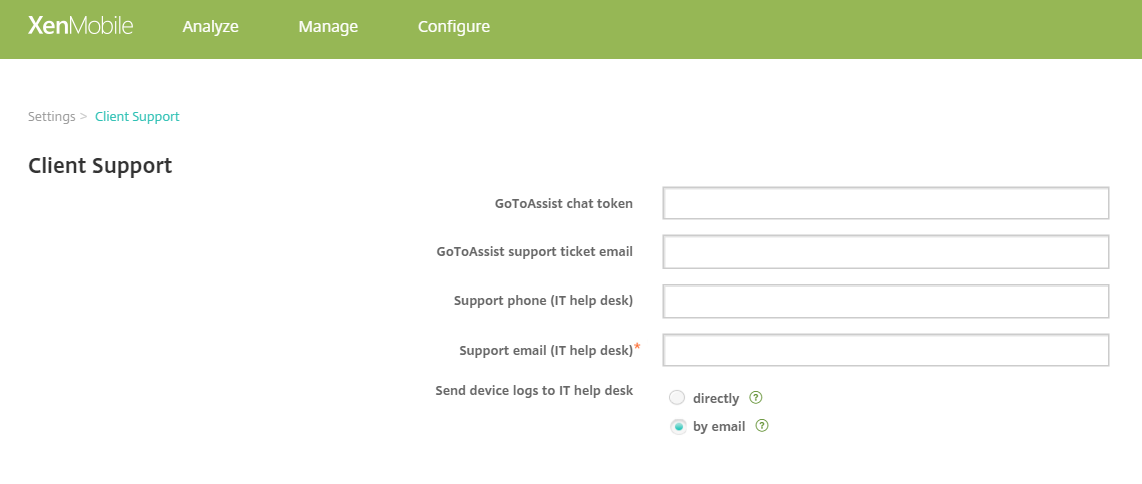

IT 부서는 회사 헬프 데스크의 전화번호와 이메일을 표시하며, 사용자는 앱에서 직접 액세스할 수 있습니다. Endpoint Management 콘솔에서 전화번호와 이메일 주소를 입력합니다. 오른쪽 상단 모서리에 있는 톱니바퀴 아이콘을 클릭하십시오. 설정 페이지가 나타납니다. 자세히를 클릭한 다음 클라이언트 지원을 클릭하십시오. 정보를 입력하는 화면이 나타납니다.

문제 보고는 앱 목록을 표시합니다. 사용자는 문제가 있는 앱을 선택합니다. Secure Hub는 자동으로 로그를 생성한 다음, 로그가 zip 파일로 첨부된 Secure Mail 메시지를 엽니다. 사용자는 제목과 문제 설명을 추가합니다. 스크린샷도 첨부할 수 있습니다.

Citrix에 피드백 보내기는 Citrix 지원 주소가 채워진 Secure Mail 메시지를 엽니다. 메시지 본문에서 사용자는 Secure Mail 개선을 위한 제안을 입력할 수 있습니다. Secure Mail이 장치에 설치되어 있지 않으면 기본 메일 프로그램이 열립니다.

사용자는 Citrix Knowledge Center를 여는 Citrix 지원을 탭할 수도 있습니다. 여기에서 모든 Citrix 제품에 대한 지원 문서를 검색할 수 있습니다.

기본 설정에서 사용자는 자신의 계정 및 장치에 대한 정보를 찾을 수 있습니다.

위치 정책

예를 들어, 회사 소유 장치가 특정 지리적 경계를 벗어나지 않도록 하려면 Secure Hub는 지리적 위치 및 지리적 추적 정책도 제공합니다. 자세한 내용은 위치 장치 정책을 참조하십시오.

크래시 수집 및 분석

Secure Hub는 특정 오류의 원인을 파악할 수 있도록 오류 정보를 자동으로 수집하고 분석합니다. Crashlytics 소프트웨어가 이 기능을 지원합니다.

iOS 및 Android에서 사용할 수 있는 더 많은 기능은 Citrix Secure Hub의 플랫폼별 기능 매트릭스를 참조하십시오.

Secure Hub 장치 측 로그 생성

이 섹션에서는 Secure Hub 장치 측 로그를 생성하고 올바른 디버그 수준을 설정하는 방법을 설명합니다.

Secure Mail 로그를 얻으려면 다음을 수행하십시오.

-

Secure Hub > 도움말 > 문제 보고로 이동하십시오. 앱 목록에서 Secure Mail을 선택하십시오. 조직 헬프 데스크로 보내는 이메일이 열립니다.

-

지원 팀의 지시가 있는 경우에만 로그 설정을 변경하십시오. 항상 설정이 올바르게 되어 있는지 확인하십시오.

-

Secure Mail로 돌아가 문제를 재현하십시오. 문제가 재현되기 시작한 시간과 문제가 발생하거나 오류 메시지가 표시된 시간을 기록하십시오.

-

Secure Hub > 도움말 > 문제 보고로 돌아가십시오. 앱 목록에서 Secure Mail을 선택하십시오. 조직 헬프 데스크로 보내는 이메일이 열립니다.

-

제목과 본문에 문제에 대한 몇 단어 설명을 입력하십시오. 3단계에서 수집한 타임스탬프를 포함하고 보내기를 클릭하십시오. 압축된 로그 파일이 첨부된 완성된 메시지가 열립니다.

-

보내기를 다시 클릭하십시오.

전송된 zip 파일에는 다음 로그가 포함됩니다.

- CtxLog_AppInfo.txt (iOS), Device_And_AppInfo.txt (Android), logx.txt, 및 WH_logx.txt (Windows Phone)

앱 정보 로그에는 장치 및 앱에 대한 정보가 포함됩니다.