Windows Desktop 和 Tablet

Citrix Endpoint Management 将 Windows 10 和 Windows 11 设备注册到 MDM 中。Citrix Endpoint Management 支持注册到 MDM 的 Windows 10 和 Windows 11 设备的以下身份验证类型:

- 基于域的身份验证

- Active Directory

- Azure Active Directory

- 身份提供程序:

- Azure Active Directory

- Citrix 身份提供程序

有关受支持的身份验证类型的详细信息,请参阅证书和身份验证。

启动 Windows 10 或 Windows 11 设备管理的一般工作流程如下:

-

完成登录流程。请参阅载入和资源设置和准备注册设备并交付资源。

如果计划使用自动发现服务注册 Windows 设备,则必须配置 Citrix 自动发现服务。请求 Citrix 技术支持提供帮助。有关详细信息,请参阅请求 Windows 设备的自动发现。

-

选择并配置注册方法。请参阅支持的注册方法。

-

用户注册 Windows 10 和 Windows 11 设备。

-

设置设备和应用程序安全操作。请参阅安全操作。

有关支持的操作系统,请参阅支持的设备操作系统。

支持的注册方法

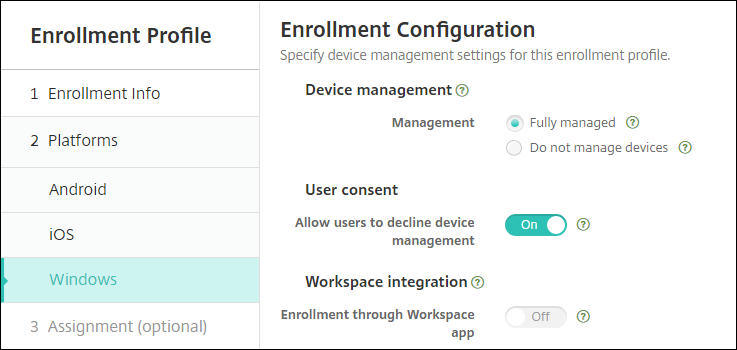

您可以在注册配置文件中指定如何管理 Windows 10 和 Windows 11 设备。有两个选项可用:

- 完全托管(MDM 注册)

- 不管理设备(未注册 MDM)

要为 Windows 10 和 Windows 11 设备配置注册设置,请转到配置 > 注册配置文件 > Windows。有关注册配置文件的详细信息,请参阅注册配置文件。

下表列出了 Citrix Endpoint Management 支持的 Windows 10 和 Windows 11 设备注册方法:

| Method(方法) | 支持 |

|---|---|

| Azure Active Directory 注册 | 是 |

| 自动发现服务注册 | 是 |

| Windows 批量注册 | 是 |

| 手动注册 | 是 |

| 注册邀请 | 否 |

注意:

- 手动注册要求用户输入 Citrix Endpoint Management 服务器的完全限定域名 (FQDN)。我们不建议使用手动注册。相反,请使用其他方法以简化用户的注册过程。

- 您不能向 Windows 设备发送注册邀请。Windows 用户直接通过其设备注册。

配置 Windows Desktop 和 Tablet 设备策略

使用这些策略来配置 Citrix Endpoint Management 如何与运行 Windows 10 或 Windows 11 的台式机和平板电脑设备进行交互。此表列出了适用于 Windows Desktop 和 Tablet 设备的所有设备策略。

| | | | |— |— |—| |[应用程序配置](/zh-cn/citrix-endpoint-management/policies/app-configuration-policy.html#windows-desktoptablet-settings) |[应用程序清单](/zh-cn/citrix-endpoint-management/policies/app-inventory-policy.html) |[应用程序锁定](/zh-cn/citrix-endpoint-management/policies/app-lock-policy.html#windows-desktop-and-tablet-settings) | |[应用程序卸载](/zh-cn/citrix-endpoint-management/policies/app-uninstall-policy.html) |[应用程序防护](/zh-cn/citrix-endpoint-management/policies/application-guard-policy.html) |[BitLocker](/zh-cn/citrix-endpoint-management/policies/bitlocker-policy.html#windows-desktop-and-tablet-settings) | |[凭据](/zh-cn/citrix-endpoint-management/policies/credentials-policy.html#windows-desktoptablet-settings) |[自定义 XML](/zh-cn/citrix-endpoint-management/policies/custom-xml-policy.html) |[Defender](/zh-cn/citrix-endpoint-management/policies/defender-policy.html) | |[Device Guard](/zh-cn/citrix-endpoint-management/policies/device-guard-policy.html) |[设备运行状况证明](/zh-cn/citrix-endpoint-management/policies/device-health-attestation-policy.html) |[Exchange](/zh-cn/citrix-endpoint-management/policies/exchange-policy.html#windows-desktoptablet-settings) | |[防火墙](/zh-cn/citrix-endpoint-management/policies/firewall-device-policy.html#windows-desktop-and-tablet-settings) |[Kiosk](/zh-cn/citrix-endpoint-management/policies/kiosk-policy.html#windows-desktop-and-tablet-settings)|[网络](/zh-cn/citrix-endpoint-management/policies/network-policy.html#windows-desktoptablet-settings) | |[Office](/zh-cn/citrix-endpoint-management/policies/office-policy.html) |[操作系统更新](/zh-cn/citrix-endpoint-management/policies/control-os-updates.html#windows-desktop-and-tablet-settings) |[通行码](/zh-cn/citrix-endpoint-management/policies/passcode-policy.html#windows-desktoptablet-settings) | |[限制](/zh-cn/citrix-endpoint-management/policies/restrictions-policy.html#windows-desktoptablet-settings) |[应用商店](/zh-cn/citrix-endpoint-management/policies/store-policy.html) |[条款和条件](/zh-cn/citrix-endpoint-management/policies/terms-and-conditions-policy.html#windows-tablet-settings) | |[VPN](/zh-cn/citrix-endpoint-management/policies/vpn-policy.html#windows-desktoptablet-settings) |[Web 剪辑](/zh-cn/citrix-endpoint-management/policies/webclip-policy.html#windows-desktoptablet-settings) |[Windows 代理](/zh-cn/citrix-endpoint-management/policies/windows-agent-policy.html)| | Windows GPO 配置|Windows Hello for Business |

通过 Azure Active Directory 注册 Windows 10 和 Windows 11 设备

重要:

在用户注册之前,您必须在 Azure 中配置 Azure Active Directory (AD) 设置,然后配置 Citrix Endpoint Management。有关详细信息,请参阅将 Citrix Endpoint Management 连接到 Azure AD。

Windows 10 和 Windows 11 设备可以通过 Azure 注册作为 AD 身份验证的联合方式。此注册需要 Azure AD Premium 订阅。

可以使用以下任一方法将 Windows 10 和 Windows 11 设备加入到 Microsoft Azure AD 中:

-

对于公司拥有的设备:

-

在设备首次开机时将设备加入 Azure AD 时注册 MDM。在这种情况下,用户按 https://docs.microsoft.com/en-us/azure/active-directory/devices/azuread-joined-devices-frx 一文中所述完成注册。

对于使用此方法注册的 Windows 设备,可以使用 Windows AutoPilot 设置和预配置设备。有关详细信息,请参阅使用 Windows AutoPilot 设置和配置设备。

-

在配置设备后,从 Windows 设置页面将设备加入 Azure AD 时,请注册 MDM。在这种情况下,用户按配置设备后加入 Azure AD 时在 MDM 中注册中所述完成注册。

-

-

对于个人设备(BYOD 或移动设备):

- 在向 Windows 中添加 Microsoft 工作帐户同时注册到 Azure AD 时在 MDM 中注册。在这种情况下,用户按注册到 Azure AD 时在 MDM 中注册中所述完成注册。

配置设备后加入 Azure AD 时在 MDM 中注册

-

在设备上,从“开始”菜单导航到设置 > 帐户 > 访问工作单位或学校,然后单击连接。

-

在设置工作或学校帐户对话框的替代操作下,单击将此设备加入 Azure Active Directory。

-

输入 Azure AD 凭据,然后单击登录。

-

接受组织要求的条款和条件。

- 如果用户单击“拒绝”,则设备既不会加入 Azure AD,也不会注册 Citrix Endpoint Management。

-

单击“加入”继续注册流程。

-

单击完成以完成注册过程。

注册到 Azure AD 时在 MDM 中注册

-

在设备上,从“开始”菜单导航到设置 > 帐户 > 访问工作单位或学校,然后单击连接。

-

在设置工作或学校帐户对话框中,输入 Azure AD 凭据,然后单击登录。

-

接受组织要求的条款和条件。该设备已注册到 Azure AD 并在 Citrix Endpoint Management 中注册。

- 如果用户单击“拒绝”,则设备将注册到 Azure AD,但未注册到 Citrix Endpoint Management。帐户上没有信息按钮。

-

单击加入继续完成注册过程。

-

单击完成以完成注册过程。

使用自动发现服务注册 Windows 设备

要为 Windows 设备配置自动发现服务,请向 Citrix 技术支持部门寻求帮助。有关详细信息,请参阅请求 Windows 设备的自动发现。

注意:

SSL 侦听器证书必须是公用证书,才能注册 Windows 设备。自签名 SSL 证书的注册失败。

用户执行以下步骤以完成注册:

-

在设备上,从“开始”菜单导航到设置 > 帐户 > 访问工作单位或学校,然后单击仅在设备管理中注册。

-

在设置工作或学校帐户对话框中,输入公司电子邮件地址,然后单击下一步。

要注册为本地用户,请输入带有正确域名的不存在的电子邮件地址(例如

foo\@mydomain.com)。该步骤允许用户绕过已知的 Microsoft 限制,即Windows上的内置设备管理进行注册。在正在连接到服务对话框中,输入与本地用户关联的用户名和密码。然后,设备找到 Citrix Endpoint Management 服务器并启动注册流程。 -

输入凭据,然后单击继续。

-

在使用条款对话框中,同意托管您的设备,然后轻按接受。

如果域策略禁用 MDM 注册,通过自动发现服务注册加入了域的 Windows 设备将失败。用户可以改为使用以下方法之一:

- 从域中删除设备,注册,然后重新加入这些设备。

- 输入 Citrix Endpoint Management 服务器的 FQDN 以继续。

Windows 批量注册

启用 Windows 批量注册后,可以为 MDM 服务器设置多个不需要重新映像设备就可管理的设备。可以对 Windows 10 和 Windows 11 Desktop 和便携式计算机设备的批量注册使用预配包。有关信息,请参阅批量注册 Windows 设备。

安全操作

Windows 10 和 Windows 11 设备支持以下安全操作。有关每个安全操作的说明,请参阅安全操作。

| 查找 | 锁定 | 重新启动 |

| 吊销 | 选择性擦除 | 擦除 |

将 Citrix Endpoint Management 连接到 Azure AD

Windows 10 和 Windows 11 设备可以在 Azure 中注册。在 Azure AD 中创建的用户可以访问这些设备。Citrix Endpoint Management 作为 MDM 服务部署在 Microsoft Azure 中。将 Citrix Endpoint Management 连接到 Azure AD 后,用户可以在将设备注册到 Azure AD 时自动将其设备注册到 Citrix Endpoint Management 中。

要将 Citrix Endpoint Management 连接到 Azure AD,请执行以下步骤:

-

在 Azure 门户中,导航到 Azure Active Directory > 移动性(MDM 和 MAM) > 添加应用程序,然后单击本地 MDM 应用程序。

-

提供应用程序的名称,然后单击添加。

-

(可选)Azure 不允许使用未经验证的域(例如 cloud.com)进行 IdP 配置。如果您的 Citrix Endpoint Management 注册 FQDN 包含 cloud.com,请联系 Citrix 支持部门,向他们提供来自 Azure 的 TXT 记录。Citrix 技术支持人员会验证子域,允许您继续进行配置。如果您的 FQDN 在您自己的域下,您可以在 Azure 中进行正常验证。

-

选择您创建的应用程序,配置以下内容,然后单击“保存”。

- MDM 用户范围。选择全选。

-

MDM 使用条款 URL。以

https://<Citrix Endpoint Management Enrollment FQDN>:8443/zdm/wpe/tou格式输入。 -

MDM 发现 URL。以

https:// <Citrix Endpoint Management Enrollment FQDN>:8443/zdm/wpe格式输入。

-

单击本地 MDM 应用程序设置。

- 在属性窗格中,设置格式为

https:// < Citrix Endpoint Management Enrollment FQDN>:8443的应用程序 ID URI。此应用程序 ID URI 是您不能在任何其他应用程序中再次使用的唯一 ID。 - 在所需权限窗格中,选择 Microsoft Graph 和 Windows Azure Active Directory。

- 在密钥窗格中,创建身份验证密钥。单击保存查看键值。键值仅显示一次。保存密钥以供以后使用。您需要步骤 7 中的密钥。

- 在属性窗格中,设置格式为

-

在 Citrix Endpoint Management 控制台中,前往“设置”>“身份提供商 (IDP)”,然后单击“添加”。

-

在发现 URL 页面上,配置以下设置,然后单击下一步。

- IDP 名称。键入用于识别要创建的 IdP 连接的唯一名称。

- IDP 类型。选择 Azure Active Directory。

- 租户 ID。Azure 中的目录 ID。在 Azure 中导航到 Azure Active Directory > 属性时,您将看到该信息。

-

在 Windows MDM 信息页面上,配置以下设置,然后单击下一步。

- 应用程序 ID URI。您在 Azure 中键入的应用程序 ID URI 值。

- 客户端 ID。您在 Azure 的“属性”窗格中看到的应用程序 ID。

- 键。您在前面的步骤 4 中创建和保存的密钥值。

-

在 IDP 声明用法页面中,配置以下设置并单击“下一步”。

- 用户标识符类型。选择 userPrincipalName。

-

用户标识符字符串。输入

${id_token}.upn。

-

单击保存。

-

将 Azure AD 用户添加为本地用户,并将其分配给本地用户组。

-

创建条款和条件设备策略以及包括该本地用户组的交付组。

与 Workspace Environment Management 集成时的设备管理

仅使用 Workspace Environment Management (WEM),MDM 部署是不可能的。仅使用 Citrix Endpoint Management,您只能管理 Windows 10 和 Windows 11 设备。通过整合两者,WEM 可以访问 MDM 功能,您可以通过 Citrix Endpoint Management 管理更广泛的 Windows 操作系统。该管理采取配置 Windows GPO 的形式。目前,管理员将 ADMX 文件导入 Citrix Endpoint Management,并将其推送到 Windows 10 和 Windows 11 Desktop 和 Tablet 以配置特定应用程序。使用 Windows GPO 配置设备策略,可以配置 GPO 并将更改推送到 WEM 服务。然后,WEM 代理将 GPO 应用到设备及其应用程序。

MDM 管理不是 WEM 集成的要求。WEM 支持的任何设备都可以推送 GPO 配置,即使 Citrix Endpoint Management 本身不支持该设备。

有关支持的设备列表,请参阅操作系统要求。

接收 Windows GPO 配置设备策略的设备在名为 WEM 的新 Citrix Endpoint Management 模式下运行。在已注册设备的管理 > 设备列表中,WEM 管理的设备的模式列中列出了 WEM。

有关详细信息,请参阅 Windows GPO 配置设备策略。

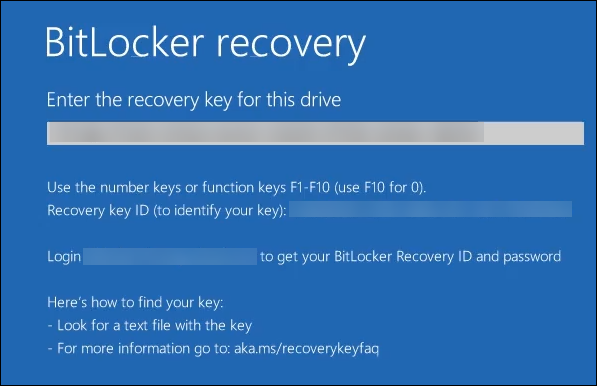

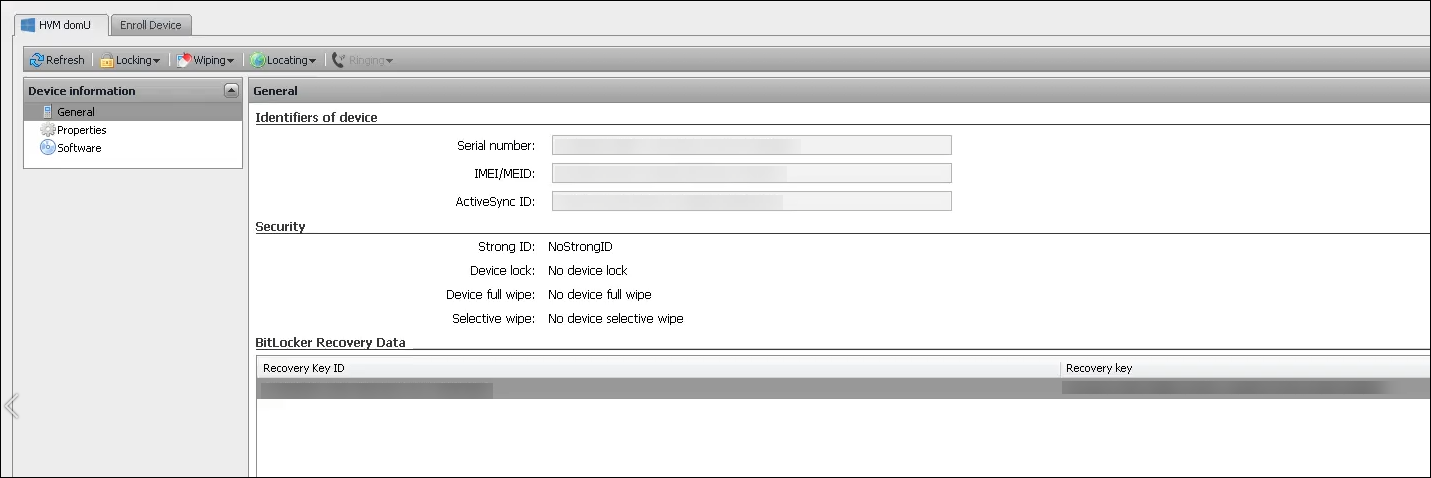

BitLocker 恢复密钥

使用 BitLocker 加密磁盘是一项非常有用的安全功能。但是,如果用户丢失了其 BitLocker 恢复密钥,解锁设备可能是一个难题。Citrix Endpoint Management 现在可以自动、安全地为用户保存 BitLocker 恢复密钥。用户可以在自助服务门户网站上找到自己的 BitLocker 恢复密钥。要启用和查找 BitLocker 恢复密钥,请执行以下操作:

- 在 Citrix Endpoint Management 控制台中,导航 到设置 > 服务器属性。

- 搜索

shp并启用shp.console.enable功能。确保enable.new.shp保持禁用状态。有关启用自助服务门户的详细信息,请参阅配置注册安全模式。 - 导航到配置 > 设备策略。找到您的 BitLocker 策略或创建一个,然后启用 BitLocker Recovery 备份到 Citrix Endpoint Management 设置。

解锁设备时,最终用户会看到一条消息,要求其输入密钥。此消息还显示恢复密钥 ID。

要查找其 BitLocker 恢复密钥,用户可以导航到自助服务门户。

- 在常规详细信息下,请查看 BitLocker 恢复数据。

- 恢复密钥 ID: 用于加密磁盘的 BitLocker 恢复密钥的标识符。此 ID 必须与上一条消息中给出的密钥 ID 匹配。

-

恢复密钥: 用户必须输入密钥才能解锁磁盘。在解锁提示符处输入此密钥。

有关 BitLocker 设备策略的详细信息,请参阅 BitLocker 设备策略。