Splunk 集成

将 Citrix Analytics for Security 与 Splunk 集成,以导出并关联来自 Citrix IT 环境的用户数据到 Splunk,从而更深入地了解您组织的安全状况。

有关集成优势以及发送到 SIEM 的已处理数据类型的更多信息,请参阅安全信息和事件管理集成。

要全面了解 Splunk 部署方法并采用有效的规划策略,请参阅在 Splunk 上托管 Citrix® Analytics 应用程序的 Splunk 架构文档。

将 Citrix Analytics for Security™ 与 Splunk 集成

请遵循以下指南将 Citrix Analytics for Security 与 Splunk 集成:

-

数据导出。Citrix Analytics for Security 会创建一个 Kafka 通道,并导出风险洞察和数据源事件。Splunk 从该通道检索此风险情报。

-

获取 Citrix Analytics 上的配置。为您的预定义帐户创建密码以进行身份验证。Citrix Analytics for Security 会准备一个配置文件,供您配置适用于 Splunk 的 Citrix Analytics 附加组件。

-

下载并安装适用于 Splunk 的 Citrix Analytics 附加组件。使用 Splunkbase 或 Splunk Cloud 下载 Citrix Analytics Add-on for Splunk 以完成安装过程。

-

配置适用于 Splunk 的 Citrix Analytics 附加组件。使用 Citrix Analytics for Security 提供的配置详细信息设置数据输入,并配置适用于 Splunk 的 Citrix Analytics 附加组件。

准备好 Citrix Analytics 配置文件后,请参阅:

配置适用于 Splunk 的 Citrix Analytics 附加组件后,请参阅:

数据导出

-

转到“Settings”(设置)>“Data Exports”(数据导出)。

-

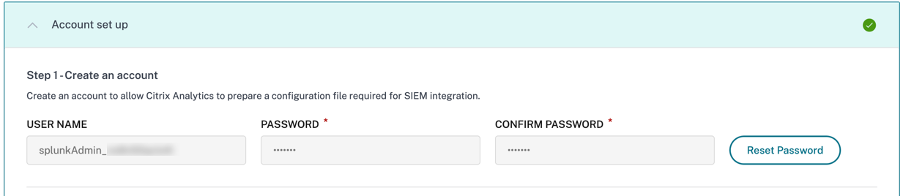

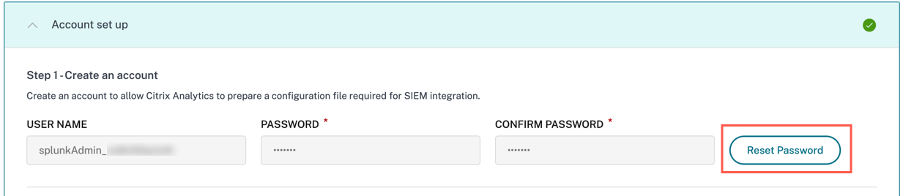

在“Account set up”(帐户设置)部分,通过指定用户名和密码来创建帐户。此帐户用于准备集成所需的配置文件。

-

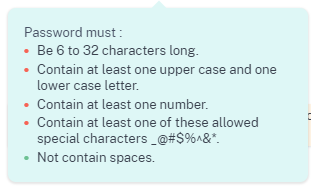

确保密码满足以下条件:

-

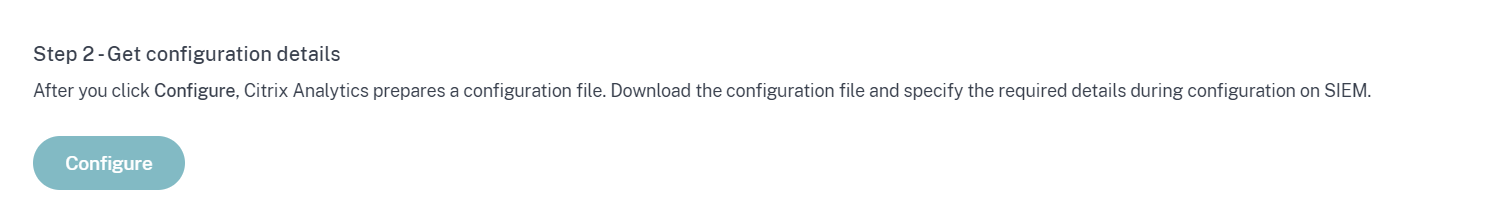

选择“Configure”(配置)。

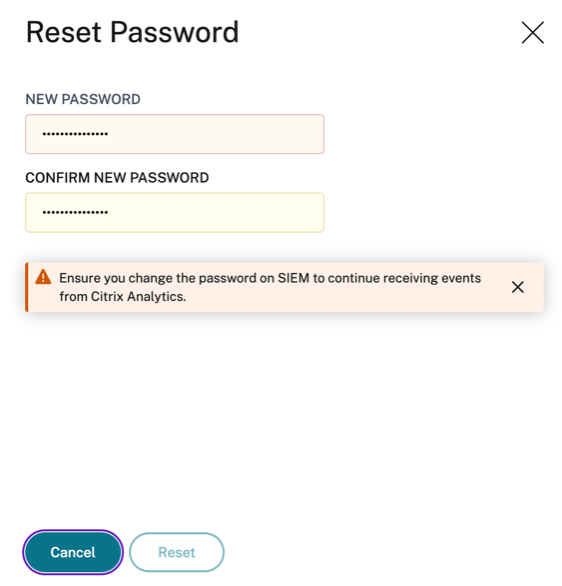

Citrix Analytics for Security 会准备 Splunk 集成所需的配置详细信息。

-

选择“Splunk”。

-

复制配置详细信息,其中包括用户名、主机、Kafka 主题名称和组名称。

您需要这些详细信息才能在后续步骤中配置适用于 Splunk 的 Citrix Analytics 附加组件。

重要提示

这些详细信息是敏感信息,您必须将其存储在安全位置。

要为 Splunk 集成生成候选数据,请为至少一个数据源启用数据处理,或使用测试事件生成功能。这有助于 Citrix Analytics for Security 启动 Splunk 集成过程。

重置密码功能

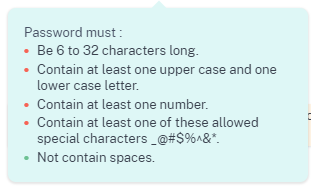

如果您想在 Citrix Analytics for Security 上重置配置密码,请执行以下步骤:

-

在“Account set up”(帐户设置)页面上,单击“Reset Password”(重置密码)。

-

在“Reset Password”(重置密码)窗口中,在“NEW PASSWORD”(新密码)和“CONFIRM NEW PASSWORD”(确认新密码)字段中指定更新后的密码。请遵循显示的密码规则。

-

单击“Reset”(重置)。配置文件的准备工作已启动。

注意

重置配置密码后,请务必在 Splunk 环境的“Add Data”(添加数据)页面上设置数据输入时更新新密码。这有助于 Citrix Analytics for Security 继续将数据传输到 Splunk。

启用或禁用数据传输

默认情况下,Citrix Analytics 的 Splunk 数据导出数据传输处于启用状态。

要停止从 Citrix Analytics for Security 传输数据:

-

转到“Settings”(设置)>“Data Exports”(数据导出)。

-

关闭切换按钮以禁用数据传输。

要再次启用数据传输,请打开切换按钮。

适用于 Splunk 的 Citrix Analytics 附加组件

您可以选择在以下任一平台上安装附加组件应用程序:

适用于 Splunk 的 Citrix Analytics 附加组件 (本地/Enterprise)

支持的版本

Citrix Analytics for Security 支持在以下操作系统上集成 Splunk:

- CentOS Linux 7 及更高版本

- Debian GNU/Linux 10.0 及更高版本

- Red Hat Enterprise Linux Server 7.0 及更高版本

- Ubuntu 18.04 LTS 及更高版本

注意

Citrix 建议使用上述操作系统的最新版本或 仍受相应供应商支持的版本。

对于 Linux 内核(64 位)操作系统,请使用 Splunk 支持的内核版本。有关更多信息,请参阅 Splunk 文档。

您可以在以下 Splunk 版本上配置我们的 Splunk 集成:Splunk 8.1(64 位)及更高版本。

先决条件

-

Citrix Analytics Add-on for Splunk 连接到 Citrix Analytics for Security 上的以下端点。确保这些端点在您的网络中处于允许列表中。

端点 美国地区 欧盟地区 亚太南部地区 Kafka 代理 casnb-0.citrix.com:9094casnb-eu-0.citrix.com:9094casnb-aps-0.citrix.com:9094casnb-1.citrix.com:9094casnb-eu-1.citrix.com:9094casnb-aps-1.citrix.com:9094casnb-2.citrix.com:9094casnb-eu-2.citrix.com:9094casnb-aps-2.citrix.com:9094casnb-3.citrix.com:9094

注意

尝试使用端点名称而不是 IP 地址。端点的公共 IP 地址可能会更改。

下载并安装适用于 Splunk 的 Citrix Analytics 附加组件

您可以选择使用“Install app from file”(从文件安装应用程序)或从 Splunk 环境中安装附加组件。

从文件安装应用程序

-

转到 Splunkbase。

-

下载适用于 Splunk 的 Citrix Analytics 附加组件文件。

-

在 Splunk Web 主页上,单击“Apps”(应用程序)旁边的齿轮图标。

-

单击“Install app from file”(从文件安装应用程序)。

-

找到下载的文件并单击“Upload”(上传)。

注意

-

如果您有旧版本的附加组件,请选择“Upgrade app”(升级应用程序)以覆盖它。

-

如果您正在从 2.0.0 之前的版本升级 Citrix Analytics Add-on for Splunk,则必须删除附加组件安装文件夹的 /bin 文件夹中以下文件和文件夹,然后重新启动 Splunk Forwarder 或 Splunk Standalone 环境:

cd $SPLUNK_HOME$/etc/apps/TA_CTXS_AS/binrm -rf splunklibrm -rf macrm -rf linux_x64rm CARoot.pemrm certificate.pem

-

-

验证应用程序是否显示在“Apps”(应用程序)列表中。

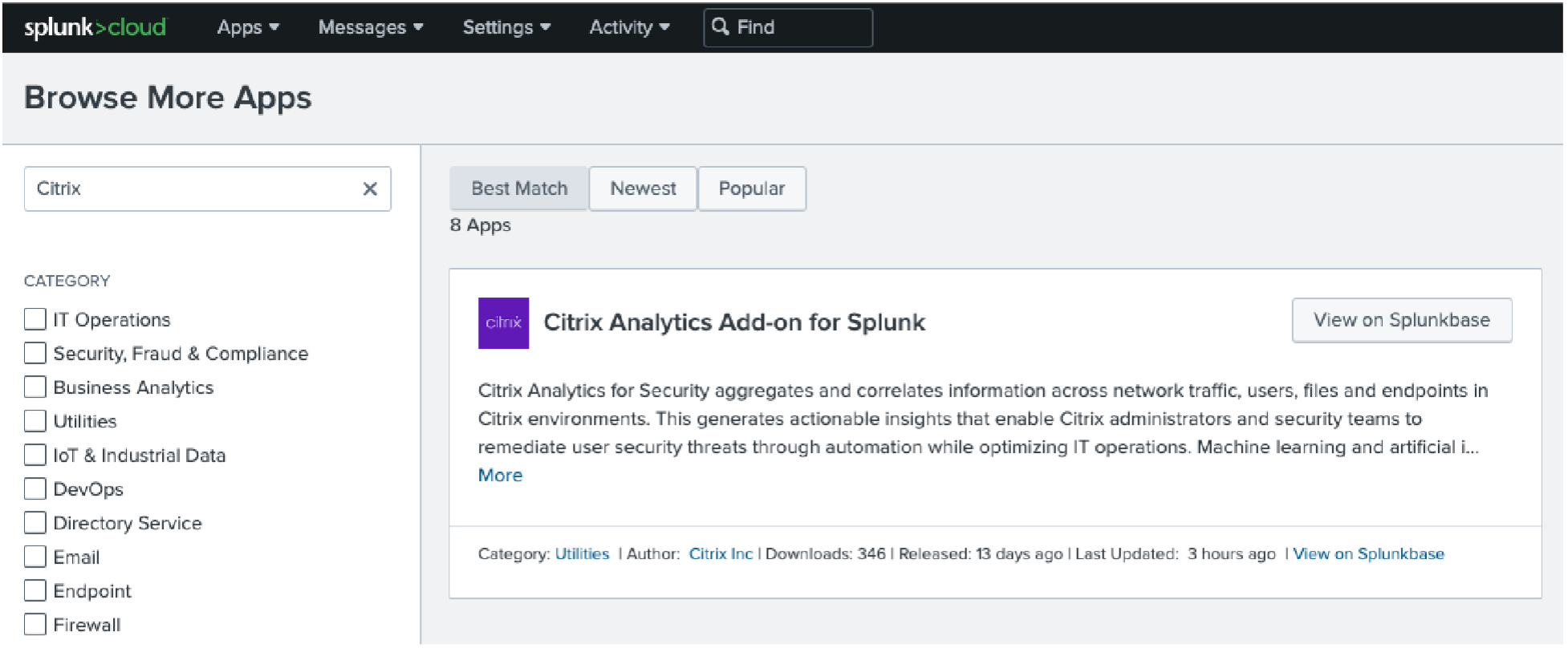

从 Splunk 内部安装应用程序

-

在 Splunk Web 主页上,单击“+Find More Apps”(+查找更多应用程序)。

-

在“Browse More Apps”(浏览更多应用程序)页面上,搜索 Citrix Analytics Add-on for Splunk。

-

单击应用程序旁边的“Install”(安装)。

-

验证应用程序是否显示在“Apps”(应用程序)列表中。

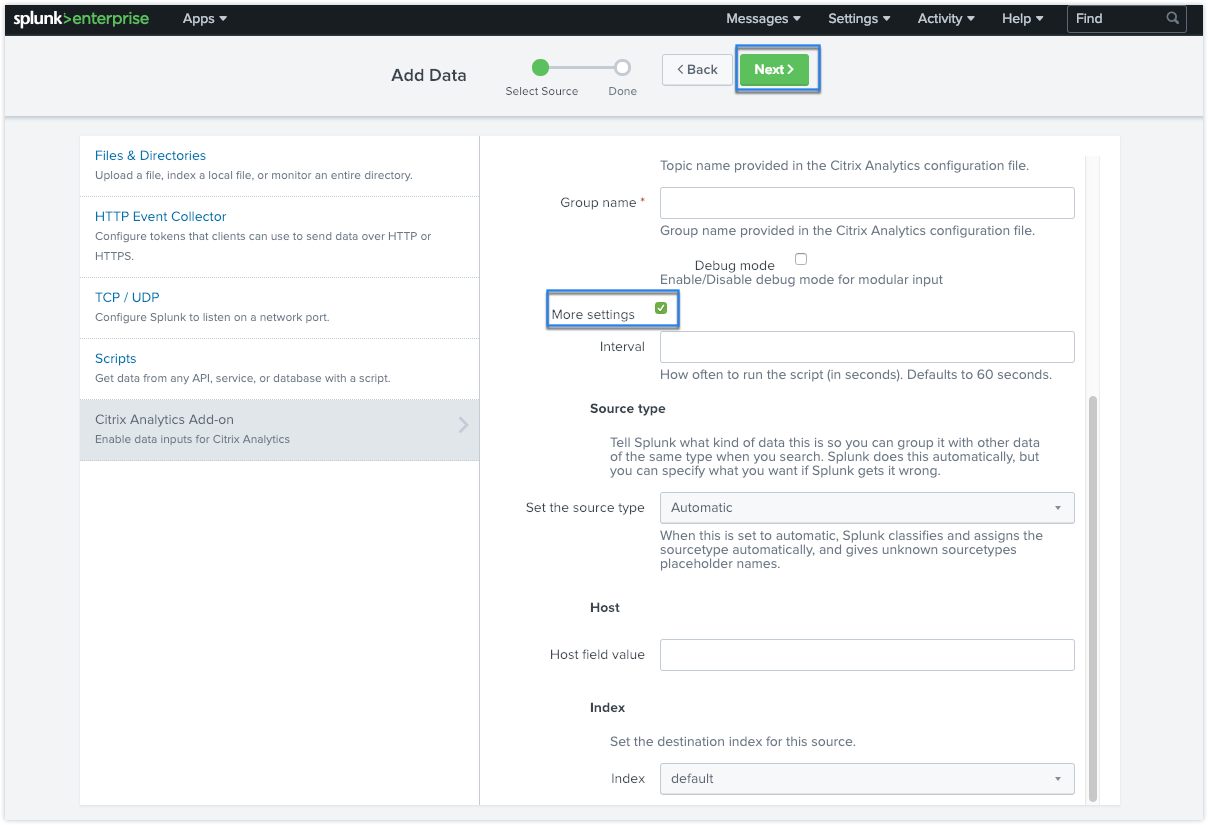

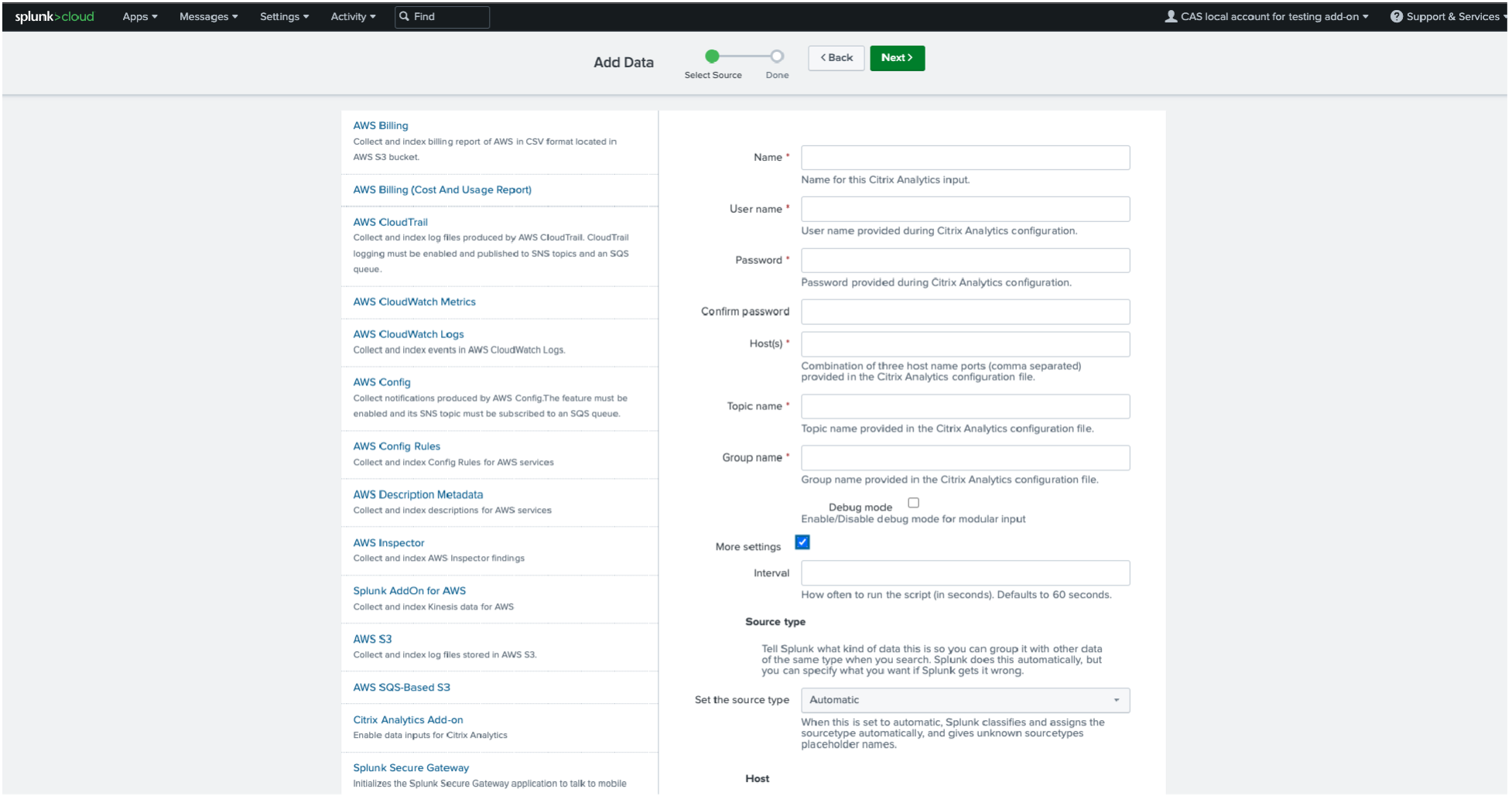

配置适用于 Splunk 的 Citrix Analytics 附加组件

使用 Citrix Analytics for Security 提供的配置详细信息配置适用于 Splunk 的 Citrix Analytics 附加组件。成功配置附加组件后,Splunk 将开始从 Citrix Analytics for Security 消费事件。

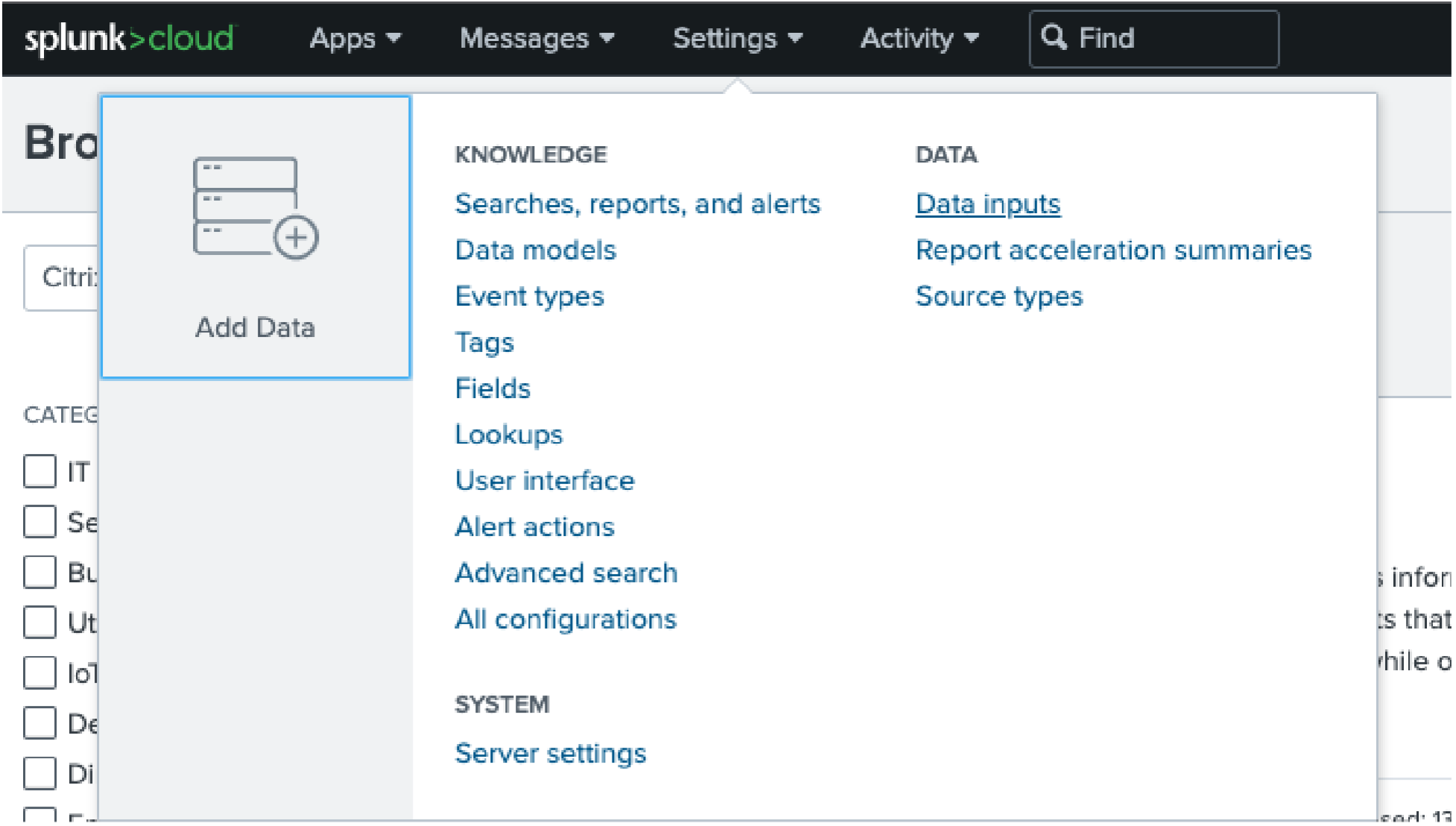

-

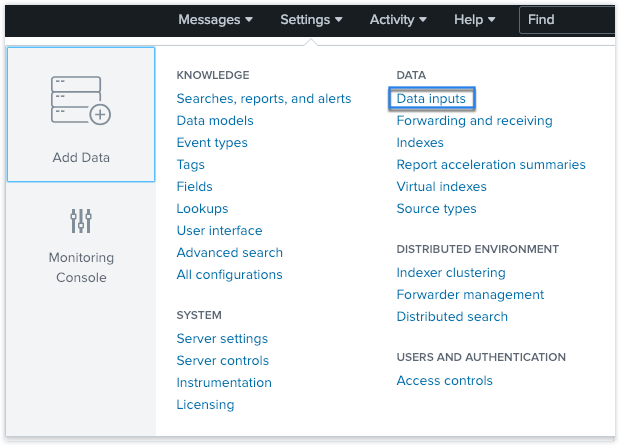

在 Splunk 主页上,转到“Settings”(设置)>“Data inputs”(数据输入)。

-

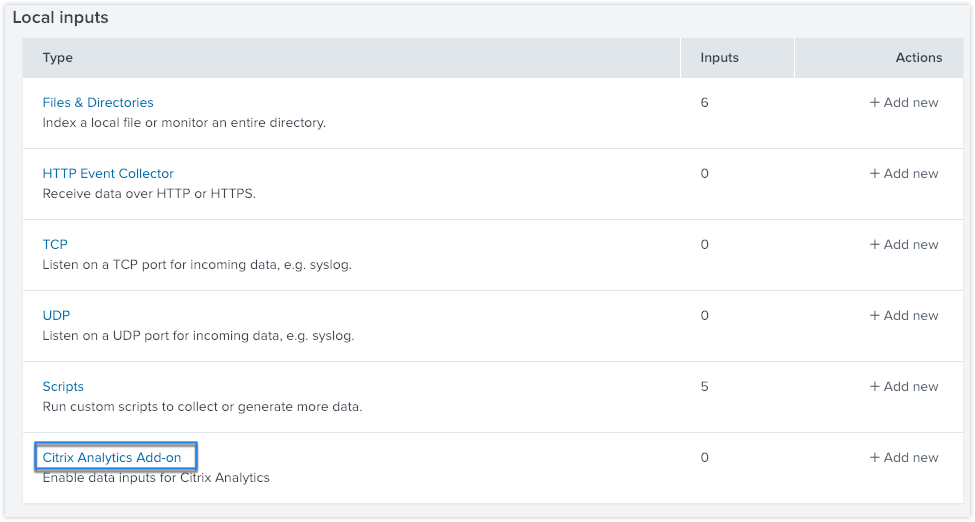

在“Local inputs”(本地输入)部分,单击“Citrix Analytics Add-on”(Citrix Analytics 附加组件)。

-

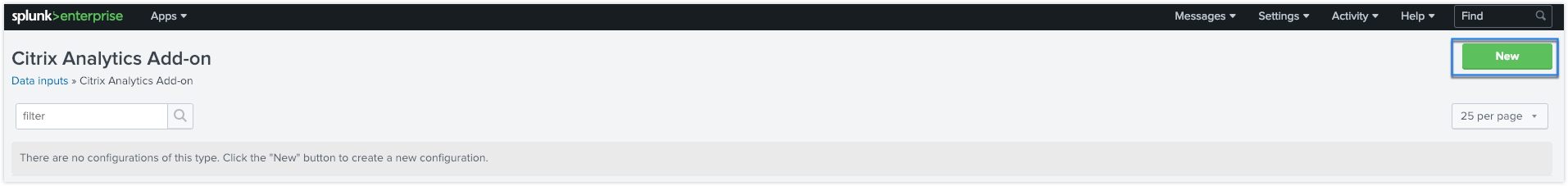

单击“New”(新建)。

-

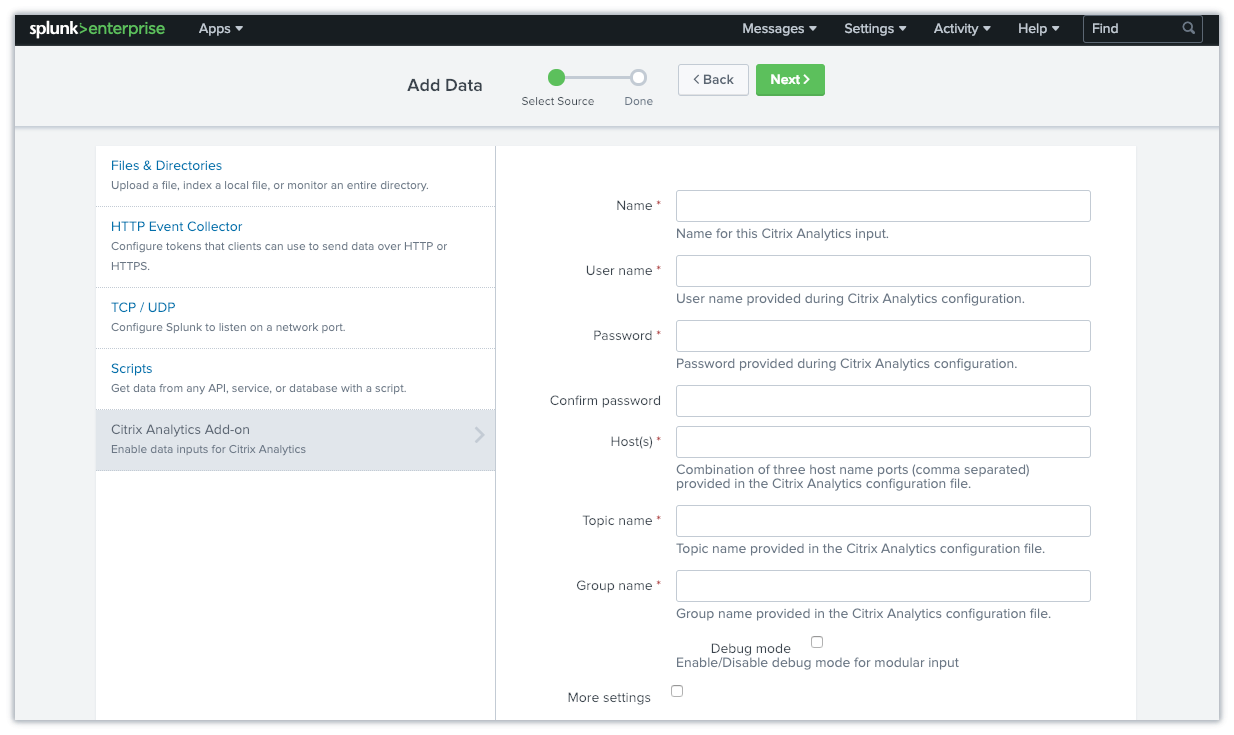

在“Add Data”(添加数据)页面上,输入 Citrix Analytics 配置文件中提供的详细信息。

-

要自定义默认设置,请单击“More settings”(更多设置)并设置数据输入。您可以定义自己的 Splunk 索引、主机名和源类型。

-

单击“Next”(下一步)。您的 Citrix Analytics 数据输入已创建,并且适用于 Splunk 的 Citrix Analytics 附加组件已成功配置。

适用于 Splunk 的 Citrix Analytics 附加组件 (Cloud)

您可以在以下 Splunk 版本上配置我们的 Splunk 集成:Splunk 8.1 及更高版本。

先决条件

适用于 Splunk 的 Citrix Analytics 附加组件连接到以下 IP 和出站端口以连接到 Citrix Analytics for Security。确保以下 IP 和出站端口(取决于您的 Citrix Cloud™ 区域)在您的网络中处于允许列表中。要配置这些 IP 和出站端口,请参阅“使用 Admin Configuration Service (ACS) 将 Citrix Analytics IP 和出站端口添加到 Splunk Cloud 允许列表”部分。

| 美国地区 | IP | 出站端口 | 欧盟地区 | IP | 出站端口 | 亚太南部地区 | IP | 出站端口 |

|---|---|---|---|---|---|---|---|---|

| casnb-0 citrix.com | 20.242.21.84 | 9094 | casnb-eu-0 citrix.com | 20.229.150.41 | 9094 | casnb-aps-0 citrix.com | 20.211.0.214 | 9094 |

| casnb-1.citrix.com | 20.98.232.61 | 9094 | casnb-eu-1.citrix.com | 20.107.97.59 | 9094 | casnb-aps-1 citrix.com | 20.211.38.102 | 9094 |

| casnb-2.citrix.com | 20.242.21.108 | 9094 | casnb-eu-2.citrix.com | 51.124.223.162 | 9094 | casnb-aps-2 citrix.com | 20.211.36.180 | 9094 |

| casnb-3.citrix.com | 20.242.57.140 | 9094 |

注意

这些 IP 会定期轮换。请确保您的 IP 允许列表始终使用如上所示的最新 IP 进行更新。

使用 Admin Configuration Service (ACS) 将 Citrix Analytics IP 和出站端口添加到 Splunk Cloud 允许列表

- 根据您的 Citrix Cloud 区域,确定必须添加到允许列表中的 IP。

- 在 Splunk Cloud Platform 上启用 Admin Configuration Service (ACS)。

- 使用具有管理员权限的本地帐户为允许列表创建令牌。

- 运行 cURL GET 和 POST 命令以将子网添加到相应端口的允许列表,并验证它们是否已成功添加。

- 运行 cURL GET 和 POST 命令以将出站端口添加到允许列表,并验证它们是否已成功添加。

下载并安装适用于 Splunk 的 Citrix Analytics 附加组件

-

转到“Apps”(应用程序)>“Find more Apps”(查找更多应用程序)> 搜索 Citrix Analytics Add-on for Splunk。

- 安装应用程序。

- 验证应用程序是否显示在“Apps”(应用程序)列表中。

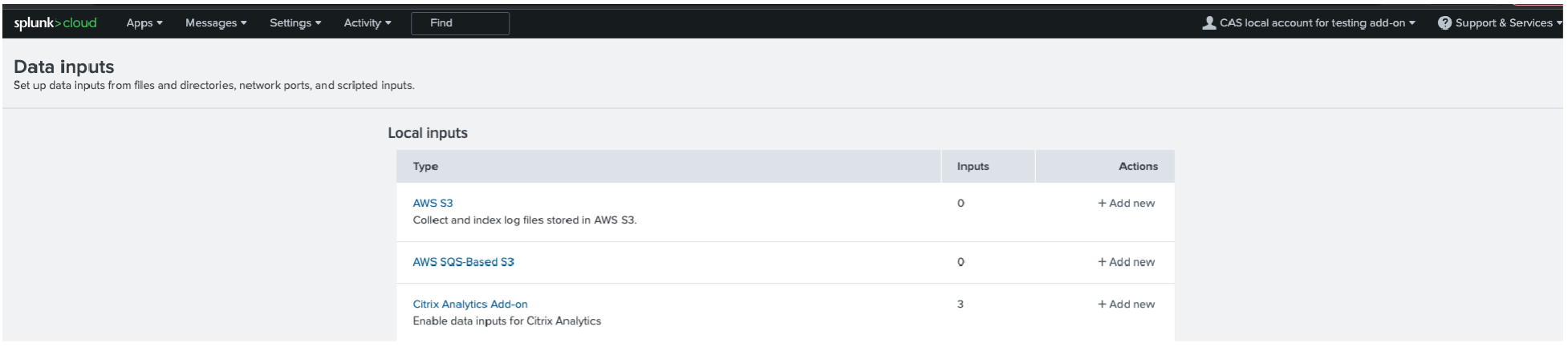

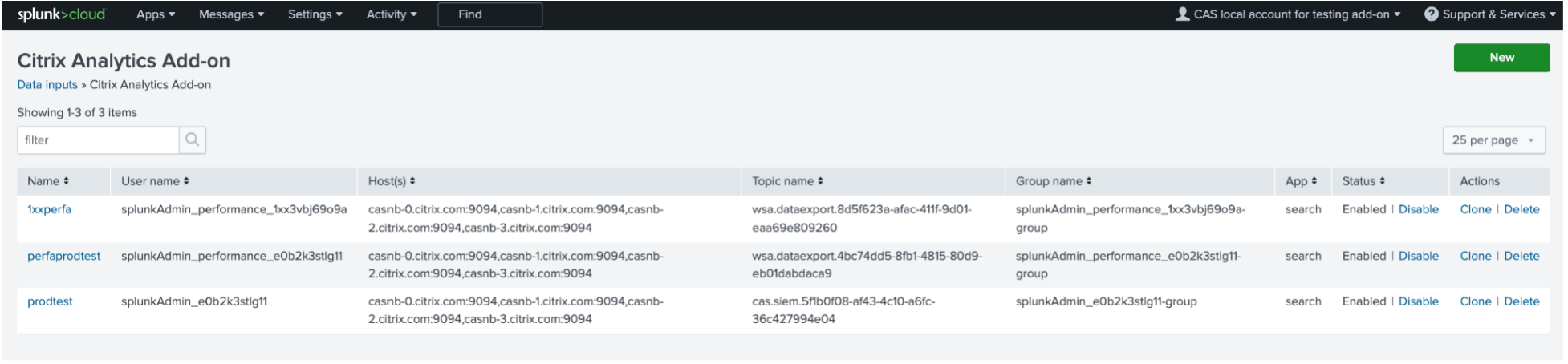

配置适用于 Splunk 的 Citrix Analytics 附加组件

-

转到“Settings”(设置)>“Data Inputs”(数据输入)>“Citrix Analytics Add-on”(Citrix Analytics 附加组件)。

-

添加输入:“Splunk integration Citrix Analytics for Security”。单击“Add New”(添加新建)。

-

通过输入在“Citrix Analytics Data Exports”(Citrix Analytics 数据导出)页面上配置的详细信息来配置数据输入。

-

验证您的数据输入是否已成功添加。

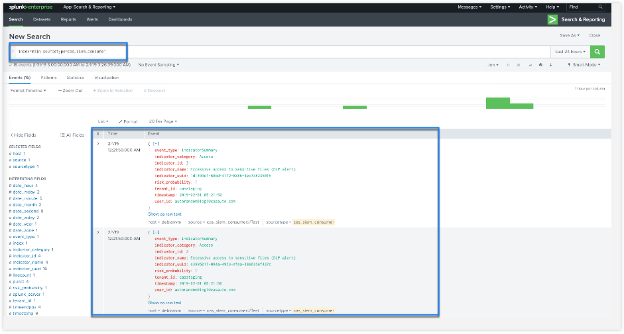

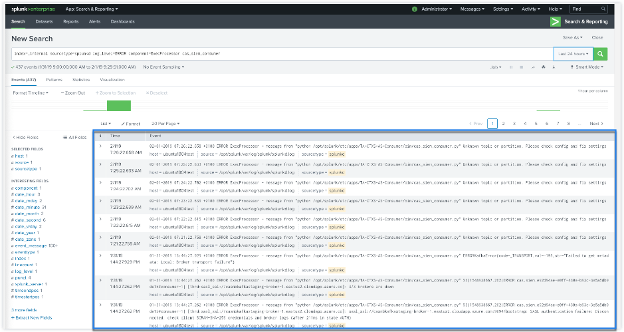

如何在 Splunk 环境中消费事件

配置附加组件后,Splunk 将开始从 Citrix Analytics for Security 检索风险情报。您可以根据配置的数据输入,在 Splunk 搜索头中开始搜索您组织的事件。

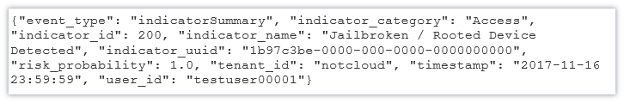

搜索结果以以下格式显示:

示例输出:

要搜索和调试附加组件的问题,请使用以下搜索查询:

结果以以下格式显示:

有关数据格式的更多信息,请参阅 Citrix Analytics for SIEM 的数据格式。

适用于 Splunk 的 Citrix Analytics 附加组件故障排除

如果您在 Splunk 控制板中看不到任何数据,或者在配置适用于 Splunk 的 Citrix Analytics 附加组件时遇到问题,请执行调试步骤来解决问题。有关更多信息,请参阅适用于 Splunk 的 Citrix Analytics 附加组件的配置问题。

注意

请联系 CAS-PM-Ext@cloud.com 以请求 Splunk 集成、将数据导出到 Splunk 的帮助或提供反馈。

适用于 Splunk 的 Citrix Analytics App

注意

此应用程序处于预览阶段。

适用于 Splunk 的 Citrix Analytics App 使 Splunk Enterprise 管理员能够以 Splunk 上富有洞察力且可操作的控制板形式查看从 Citrix Analytics for Security 收集的用户数据。使用这些控制板,您可以详细了解组织中用户的风险行为,并及时采取行动以缓解任何内部威胁。您还可以将从 Citrix Analytics for Security 收集的数据与 Splunk 上配置的其他数据源进行关联。这种关联使您能够从多个来源了解用户的风险活动,并采取行动保护您的 IT 环境。

支持的 Splunk 版本

适用于 Splunk 的 Citrix Analytics App 在以下 Splunk 版本上运行:

-

Splunk 9.0 64 位

-

Splunk 8.2 64 位

-

Splunk 8.1 64 位

适用于 Splunk 的 Citrix Analytics App 的先决条件

-

安装适用于 Splunk 的 Citrix Analytics 附加组件。

-

确保已满足适用于 Splunk 的 Citrix Analytics 附加组件的先决条件。

-

确保数据正在从 Citrix Analytics for Security 流向 Splunk。

安装和配置

在何处安装应用程序

Splunk 搜索头

如何安装和配置应用程序

您可以通过从 Splunkbase 下载或从 Splunk 内部安装来安装适用于 Splunk 的 Citrix Analytics App。

从文件安装应用程序

-

转到 Splunkbase。

-

下载适用于 Splunk 的 Citrix Analytics App 文件。

-

在 Splunk Web 主页上,单击“Apps”(应用程序)旁边的齿轮图标。

-

单击“Install app from file”(从文件安装应用程序)。

-

找到下载的文件并单击“Upload”(上传)。

注意

如果您有旧版本的应用程序,请选择“Upgrade app”(升级应用程序)以覆盖它。

-

验证应用程序是否显示在“Apps”(应用程序)列表中。

从 Splunk 内部安装应用程序

-

在 Splunk Web 主页上,单击“+Find More Apps”(+查找更多应用程序)。

-

在“Browse More Apps”(浏览更多应用程序)页面上,搜索 Citrix Analytics App for Splunk。

-

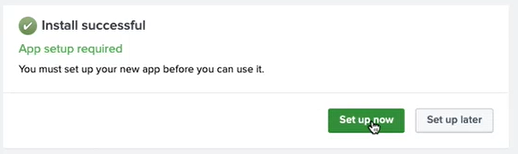

单击应用程序旁边的“Install”(安装)。

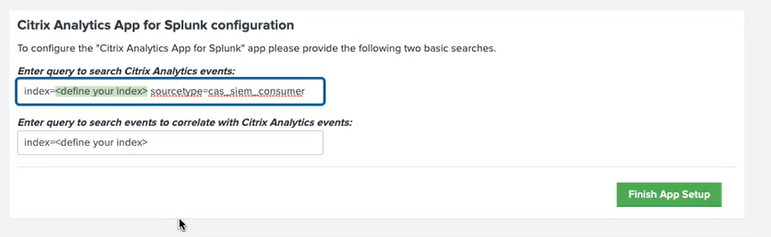

配置您的索引和源类型以关联数据

-

安装应用程序后,单击“Set up now”(立即设置)。

-

输入以下查询:

-

存储来自 Citrix Analytics for Security 的数据的索引和源类型。

注意

这些查询值必须与适用于 Splunk 的 Citrix Analytics 附加组件中指定的值相同。有关更多信息,请参阅配置适用于 Splunk 的 Citrix Analytics 附加组件。

-

您希望将数据与 Citrix Analytics for Security 关联的索引。

-

-

单击“Finish App Setup”(完成应用程序设置)以完成配置。

配置并设置适用于 Splunk 的 Citrix Analytics App 后,使用 Citrix Analytics 控制板在 Splunk 上查看用户事件。

有关 Splunk 集成的更多信息,请参阅以下链接: