Domänen-Passthrough zu Citrix Workspace unter Verwendung von Azure Active Directory als Identitätsanbieter

Sie können Single Sign-On (SSO) für Citrix Workspace unter Verwendung von Azure Active Directory (AAD) als Identitätsanbieter mit domänengebundenen, hybriden und in Azure AD registrierten Endpunkten/VMs implementieren.

-

Mit dieser Konfiguration können Sie auch Windows Hello für SSO bei Citrix Workspace unter Verwendung von in AAD registrierten Endpunkten verwenden.

- Sie können sich mithilfe von Windows Hello bei der Citrix Workspace-App authentifizieren.

- FIDO2-basierte Authentifizierung mit der Citrix Workspace-App.

- Single Sign-On bei der Citrix Workspace-App von in Microsoft AAD eingebundenen Maschinen (AAD als IdP) und bedingter Zugriff mit AAD.

Um SSO für virtuelle Apps und Desktops zu erreichen, können Sie entweder FAS bereitstellen oder die Citrix Workspace-App wie folgt konfigurieren.

Hinweis:

Sie können SSO für die Citrix Workspace-Ressourcen nur bei Verwendung von Windows Hello erreichen. Sie werden jedoch zur Eingabe von Benutzername und Kennwort aufgefordert, wenn Sie auf Ihre veröffentlichten virtuellen Apps und Desktops zugreifen. Um diese Aufforderung zu umgehen, können Sie FAS bereitstellen und SSO für virtuelle Apps und Desktops konfigurieren.

Voraussetzungen:

- Verbinden Sie Azure Active Directory mit Citrix Cloud. Weitere Informationen finden Sie unter Verbinden von Azure Active Directory mit Citrix Cloud in der Citrix Cloud-Dokumentation.

- Aktivieren Sie die Azure AD-Authentifizierung für den Zugriff auf den Workspace. Weitere Informationen finden Sie unter Aktivieren der Azure AD-Authentifizierung für Workspaces in der Citrix Cloud-Dokumentation.

Um Single Sign-On für Citrix Workspace zu erreichen:

- 1. Konfigurieren Sie die Citrix Workspace-App mit includeSSON.

- Deaktivieren Sie das Attribut

prompt=loginin Citrix Cloud. - Konfigurieren Sie Azure Active Directory-Passthrough mit Azure Active Directory Connect.

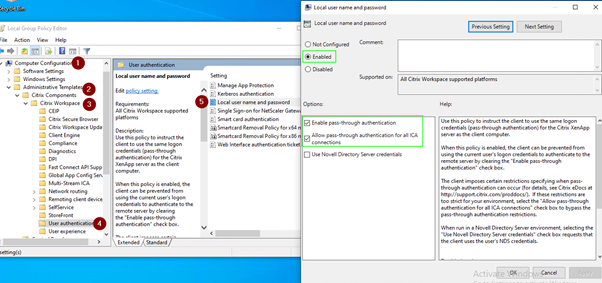

Ab der Citrix Workspace™-App für Windows Version 2503 installiert das System SSON standardmäßig im Ruhezustand. Sie können SSON nach der Installation mithilfe der Gruppenrichtlinienobjekt (GPO)-Richtlinie aktivieren. Navigieren Sie zum Aktivieren zu Benutzerauthentifizierung > Lokaler Benutzername und Kennwort und aktivieren Sie das Kontrollkästchen Passthrough-Authentifizierung aktivieren.

Hinweis:

Sie müssen das System nach dem Aktualisieren der GPO-Richtlinie neu starten, damit die SSON-Einstellung wirksam wird.

Citrix Workspace-App für SSO konfigurieren

Voraussetzungen:

- Citrix Workspace Version 2109 oder höher.

- > **Hinweis:** > > Wenn Sie FAS für SSO verwenden, ist keine Citrix Workspace-Konfiguration erforderlich.

-

Installieren Sie die Citrix Workspace-App über die administrative Befehlszeile mit der Option

includeSSON:[[CODE_BLOCK_0]]

- Melden Sie sich vom Windows-Client ab und wieder an, um den SSON-Server zu starten.

-

Klicken Sie auf Computerkonfiguration > Administrative Vorlagen > Citrix Komponenten > Citrix Workspace > Benutzerauthentifizierung, um die Citrix Workspace-GPO zu ändern, damit Lokaler Benutzername und Kennwort zugelassen werden.

Hinweis:

Diese Richtlinien können über Active Directory an das Clientgerät übertragen werden. Dieser Schritt ist nur erforderlich, wenn Sie über den Webbrowser auf Citrix Workspace zugreifen.

-

Aktivieren Sie die Einstellung gemäß dem Screenshot.

-

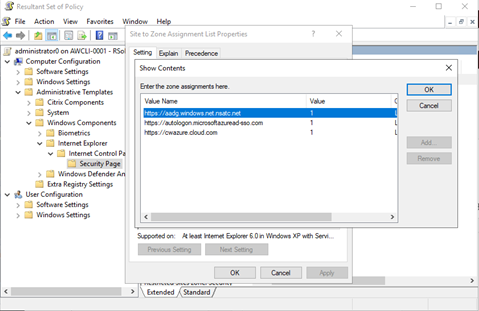

- Fügen Sie die folgenden vertrauenswürdigen Sites über GPO hinzu:

https://aadg.windows.net.nsatc.nethttps://autologon.microsoftazuread-sso.com-

https://xxxtenantxxx.cloud.com: Workspace-URL

Hinweis:

Single Sign-On für AAD ist deaktiviert, wenn der Registrierungswert AllowSSOForEdgeWebview unter

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\Dazzleauf false gesetzt ist.

Parameter prompt=login in Citrix Cloud deaktivieren

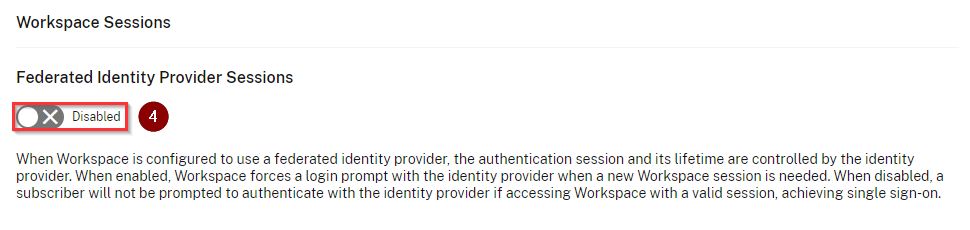

Standardmäßig ist prompt=login für Citrix Workspace aktiviert, was die Authentifizierung erzwingt, selbst wenn der Benutzer sich entschieden hat, angemeldet zu bleiben, oder wenn das Gerät in Azure AD eingebunden ist.

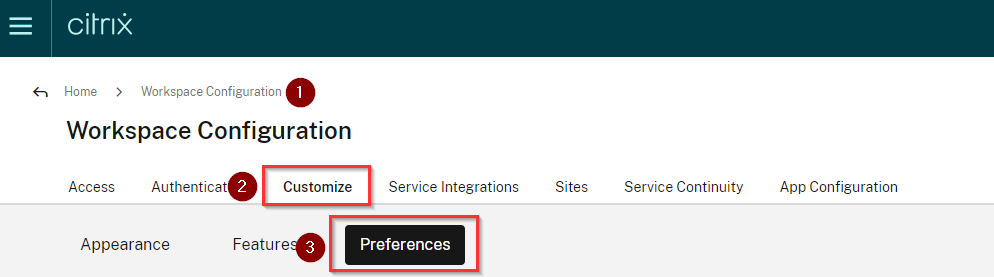

Sie können prompt=login in Ihrem Citrix Cloud-Konto deaktivieren. Navigieren Sie zu Workspace Configuration\Customize\Preferences-Federated Identity Provider Sessions und deaktivieren Sie den Schalter.

Weitere Informationen finden Sie im Knowledge Center-Artikel CTX253779.

Hinweis:

Auf in AAD eingebundenen oder hybriden AAD-eingebundenen Geräten, wenn AAD als IdP für Workspace verwendet wird, fordert die Citrix Workspace-App keine Anmeldeinformationen an. Benutzer können sich automatisch mit einem Geschäfts- oder Schulkonto anmelden.

Um Benutzern die Anmeldung mit einem anderen Konto zu ermöglichen, setzen Sie den folgenden Registrierungswert auf false.

Erstellen und fügen Sie einen Registrierungs-String REG_SZ mit dem Namen AllowSSOForEdgeWebview unter

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\DazzleoderComputer\HKEY_CURRENT_USER\SOFTWARE\Citrix\Dazzlehinzu und setzen Sie dessen Wert auf False. Alternativ können sich Benutzer, wenn sie sich von der Citrix Workspace-App abmelden, beim nächsten Anmeldevorgang mit einem anderen Konto anmelden.

Azure Active Directory-Passthrough mit Azure Active Directory Connect konfigurieren

- Wenn Sie Azure Active Directory Connect zum ersten Mal installieren, wählen Sie auf der Seite Benutzeranmeldung die Option Passthrough-Authentifizierung als Anmeldemethode aus. Weitere Informationen finden Sie unter Azure Active Directory-Passthrough-Authentifizierung: Schnellstart in der Microsoft-Dokumentation.

-

Wenn Microsoft Azure Active Directory Connect bereits vorhanden ist:

- Wählen Sie die Aufgabe Benutzeranmeldung ändern aus und klicken Sie auf Weiter.

- Wählen Sie Passthrough-Authentifizierung als Anmeldemethode aus.

Hinweis:

Sie können diesen Schritt überspringen, wenn das Clientgerät in Azure AD eingebunden oder hybrid eingebunden ist. Wenn das Gerät in AD eingebunden ist, funktioniert die Domänen-Passthrough-Authentifizierung mithilfe der Kerberos-Authentifizierung.