-

-

Crear catálogos de máquinas de imágenes preparadas

-

Crear una imagen preparada para instancias administradas de Amazon WorkSpaces Core

-

Crear un catálogo de instancias administradas de Amazon WorkSpaces Core

-

Crear un catálogo de máquinas de imágenes preparadas en Azure

-

Crear un catálogo de máquinas de imágenes preparadas en Red Hat OpenShift

-

Crear un catálogo de máquinas de imágenes preparadas en VMware

-

Crear un catálogo de máquinas de imágenes preparadas en XenServer

-

-

Grupos de identidades de diferentes tipos de unión de identidades de máquina

-

Servicio de Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)

-

-

Integrar Citrix Virtual Apps and Desktops con Citrix Gateway

-

Habilitar TLS en Delivery Controllers

-

-

-

-

-

-

-

Hacer copia de seguridad o migrar la configuración

-

Copia de seguridad y restauración con la herramienta de configuración automatizada

-

Prácticas recomendadas para la copia de seguridad y la restauración

-

Cmdlets de la herramienta de configuración automatizada para la migración

-

Cmdlets de la herramienta de configuración automatizada para la copia de seguridad y la restauración

-

Solucionar problemas de configuración automatizada e información adicional

-

Recopilar un seguimiento de Citrix Diagnostic Facility (CDF) al iniciar el sistema

-

Máquinas aprovisionadas por MCS (Buscar > Vista de hardware)

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Habilitar TLS en los Delivery Controllers

De forma predeterminada, tanto HTTP como HTTPS están habilitados. HTTPS utiliza un certificado autofirmado que usa el FQDN del servidor como nombre común, el cual no es de confianza para StoreFront™ ni para los navegadores web.

-

Para habilitar TLS en un Delivery Controller™, debes:

-

Obtener, instalar y registrar un certificado de servidor en todos los Delivery Controllers. Para obtener más información, consulta Solicitar e instalar un certificado.

-

Configurar un puerto con el certificado TLS. Para obtener más información, consulta Instalar un certificado.

- Habilitar HTTPS para el servicio de supervisión.

-

Forzar el tráfico HTTPS deshabilitando HTTP. Para obtener más información, consulta Forzar solo el tráfico HTTPS.

- Opcionalmente, puedes cambiar los puertos que el Controller utiliza para escuchar el tráfico HTTP y HTTPS. Para obtener más información, consulta Cambiar los puertos HTTP o HTTPS.

Solicitar e instalar un certificado

Para usar TLS, debes instalar un certificado cuyo nombre común o nombre alternativo del sujeto coincida con el FQDN del servidor. Si utilizas un equilibrador de carga delante de los Delivery Controllers, incluye los FQDN del servidor y del equilibrador de carga como nombres alternativos del sujeto. Para obtener más información, consulta Certificados. Para que StoreFront se conecte al Delivery Controller, debes usar un algoritmo de firma digital RSA. StoreFront no admite certificados que utilicen el algoritmo ECDSA.

Configurar el puerto de escucha SSL/TLS

Si el componente IIS de Windows está instalado en el mismo servidor, lo cual se instala como parte de Web Studio y Director, puedes configurar TLS mediante IIS. Para obtener más información, consulta Habilitar TLS en Web Studio y Director. De lo contrario, para configurar el certificado mediante PowerShell:

-

Para comprobar si hay un certificado existente vinculado, abre un símbolo del sistema y ejecuta

netsh http show sslcert:netsh http show sslcert <!--NeedCopy--> -

Si hay un enlace existente, elimínalo.

netsh http delete sslcert ipport=0.0.0.0:443 <!--NeedCopy-->Reemplaza

0.0.0.0:443por una dirección IP y un puerto específicos si se especificó uno en el enlace existente. -

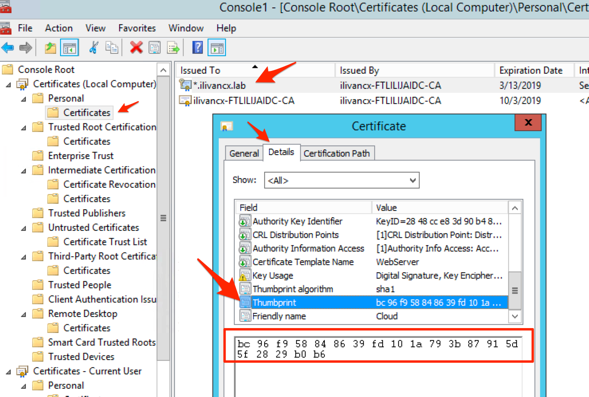

Busca la huella digital del certificado que instalaste anteriormente. Para ver la huella digital, abre Administrar certificados de equipo, busca el certificado, ábrelo y ve a la ficha Detalles.

- Alternativamente, puedes usar PowerShell. Por ejemplo, el siguiente script busca un certificado cuyo nombre común coincide con el nombre de host del servidor e imprime la huella digital:

$HostName = ([System.Net.Dns]::GetHostByName(($env:computerName))).Hostname $Thumbprint = (Get-ChildItem -Path Cert:\LocalMachine\My | Where-Object {$_.Subject -match ("CN=" + $HostName)}).Thumbprint -join ';' Write-Host -Object "Certificate Thumbprint for $($HostName): $($Thumbprint)" -Foreground Yellow <!--NeedCopy-->Si el nombre común del certificado no coincide con los nombres de host, esto fallará. Si hay varios certificados para el nombre de host, esto devolverá varias huellas digitales concatenadas y debes elegir la huella digital adecuada.

El siguiente ejemplo busca un certificado por nombre descriptivo:

$friendlyName = "My certificate name" $Thumbprint = (Get-ChildItem -Path Cert:\LocalMachine\My | Where-Object {$_.FriendlyName -eq $friendlyNam}).Thumbprint -join ';' Write-Host -Object "Certificate Thumbprint for $friendlyName: $($Thumbprint)" -Foreground Yellow <!--NeedCopy-->Si hay varios certificados con el nombre descriptivo especificado, esto devolverá varias huellas digitales concatenadas y debes elegir la huella digital adecuada.

-

Para vincular el certificado al puerto, usa el comando

netsh http add sslcert:netsh http add sslcert ipport=[IP address]:443 certhash=[certificate hash] appid=[application GUID] disablelegacytls=enable <!--NeedCopy-->-

ipport: La dirección IP y el puerto. Usar 0.0.0.0:443 lo aplica a todas las direcciones IP. En su lugar, puedes especificar una dirección IP concreta. -

certhash: La huella digital del certificado que identificaste en el paso anterior. -

appid: El GUID del servicio Citrix Broker.Nota:

Al renovar un certificado o volver a vincularlo, usa el

appidespecífico asociado al servicio Broker en lugar de un GUID arbitrario. Para encontrar elappidcorrecto para el servicio Citrix Broker:- Abre una ventana de comandos de PowerShell como administrador y ejecuta el siguiente comando:

``` Get-WmiObject -Class Win32_Product | Select-String -Pattern "broker" <!--NeedCopy--> ```- Localiza el IdentifyingNumber (GUID) del servicio Citrix Broker en la salida (por ejemplo,

{D333C884-187F-447C-8C67-463F33989C8F}). Usa este GUID para el parámetroappid.

-

disablelegacytls=enable: Deshabilita las versiones heredadas de TLS. Este parámetro está disponible en Windows 2022 y versiones posteriores. En Windows 2022, deshabilita TLS 1.0 y 1.1. En Windows 2025, esto es innecesario, ya que TLS 1.0 y 1.1 están deshabilitados de forma predeterminada.

Por ejemplo, ejecuta el siguiente comando para vincular el certificado con la huella digital

bc96f958848639fd101a793b87915d5f2829b0b6al puerto443en todas las direcciones IP:netsh http add sslcert ipport=0.0.0.0:443 certhash=bc96f958848639fd101a793b87915d5f2829b0b6 appid={91fe7386-e0c2-471b-a252-1e0a805febac} disablelegacytls=enable <!--NeedCopy--> -

Una vez que HTTPS esté habilitado, configura cualquier implementación de StoreFront y NetScaler Gateways para que usen HTTPS en lugar de HTTP para conectarse al Delivery Controller.

El servicio de supervisión proporciona API OData v3 y v4 para permitir que las aplicaciones de Citrix® y de terceros consulten datos. Director se conecta al servicio de supervisión mediante la API OData V3. Para configurar las API OData del servicio de supervisión para HTTPS, completa los siguientes pasos:

-

Ejecuta el siguiente PowerShell:

$serviceGroup = Get-ConfigRegisteredServiceInstance -ServiceType Monitor | Select -First 1 ServiceGroupUid Remove-ConfigServiceGroup -ServiceGroupUid $serviceGroup.ServiceGroupUid & 'C:\Program Files\Citrix\Monitor\Service\citrix.monitor.exe' -ConfigureFirewall -RequireODataTls –OdataPort 443 -RequireODataSdkTls –OdataSdkPort 443 get-MonitorServiceInstance | register-ConfigServiceInstance Get-ConfigRegisteredServiceInstance -ServiceType Config | Reset-MonitorServiceGroupMembership <!--NeedCopy--> -

Abre el archivo

C:\Program Files\Citrix\Monitor\Service\Citrix.Monitor.exe.Configcon un editor de texto. Busca el elemento<add key="owin:baseAddress" value="http://localhost/citrix/monitor/odata/v4" />y cámbialo a<add key="owin:baseAddress" value="https://localhost/citrix/monitor/odata/v4" />.

Configurar conjuntos de cifrado

La lista de orden de conjuntos de cifrado debe incluir los conjuntos de cifrado TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 o TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 (o ambos); y estos conjuntos de cifrado deben preceder a cualquier conjunto de cifrado TLS_DHE_.

- Con el Editor de directivas de grupo de Microsoft, ve a Configuración del equipo > Plantillas administrativas > Red > Configuración de configuración SSL.

- Edita la directiva “Orden de conjuntos de cifrado SSL”. De forma predeterminada, esta directiva está establecida en “No configurado”. Establece esta directiva en Habilitado.

- Organiza los conjuntos en el orden correcto. Quita cualquier conjunto de cifrado que no quieras usar.

Asegúrate de que TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 o TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 preceda a cualquier conjunto de cifrado TLS_DHE_.

En Microsoft Learn, consulta también Configurar el orden de los conjuntos de cifrado TLS.

Forzar solo el tráfico HTTPS

Se recomienda que configures el servicio XML para que ignore el tráfico HTTP.

- Ejecuta

regedit - Abre

HKLM\Software\Citrix\DesktopServer\ - Crea un nuevo valor DWORD con el nombre

XmlServicesEnableNonSsly establécelo en 0. - Reinicia el servicio Broker.

Hay un valor DWORD de registro correspondiente, XmlServicesEnableSsl, que puedes crear para ignorar el tráfico HTTPS. Asegúrate de que no esté establecido en 0.

Cambiar los puertos HTTP o HTTPS

De forma predeterminada, el servicio XML del Controller escucha en el puerto 80 para el tráfico HTTP y en el puerto 443 para el tráfico HTTPS. Aunque puedes usar puertos no predeterminados, ten en cuenta los riesgos de seguridad de exponer un Controller a redes no confiables. Implementar un servidor StoreFront independiente es preferible a cambiar los valores predeterminados.

Para cambiar los puertos HTTP o HTTPS predeterminados utilizados por el Controller, ejecuta el siguiente comando desde Studio:

BrokerService.exe -StoreFrontPort <http-port> -StoreFrontTlsPort <https-port>

<!--NeedCopy-->

Donde:

-

<http-port>es el número de puerto para el tráfico HTTP -

<https-port>es el número de puerto para el tráfico HTTPS.

Nota:

Después de cambiar un puerto, Studio podría mostrar un mensaje sobre la compatibilidad de la licencia y la actualización. Para resolver el problema, vuelve a registrar las instancias de servicio mediante la siguiente secuencia de cmdlets de PowerShell:

Get-ConfigRegisteredServiceInstance -ServiceType Broker -Binding XML_HTTPS |

Unregister-ConfigRegisteredServiceInstance

Get-BrokerServiceInstance | where Binding -eq "XML_HTTPS" |

Register-ConfigServiceInstance

<!--NeedCopy-->

Compartir

Compartir

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.