Evaluación continua de riesgos

Un mayor uso de dispositivos informáticos portátiles e internet permite a los usuarios de Citrix Workspace™ trabajar desde casi cualquier ubicación y en cualquier dispositivo. El desafío de esta flexibilidad es que el acceso remoto expone datos confidenciales a riesgos de seguridad a través de actividades ciberdelictivas como la exfiltración de datos, el robo, el vandalismo y las interrupciones del servicio. Es probable que los empleados de las organizaciones también contribuyan a este daño.

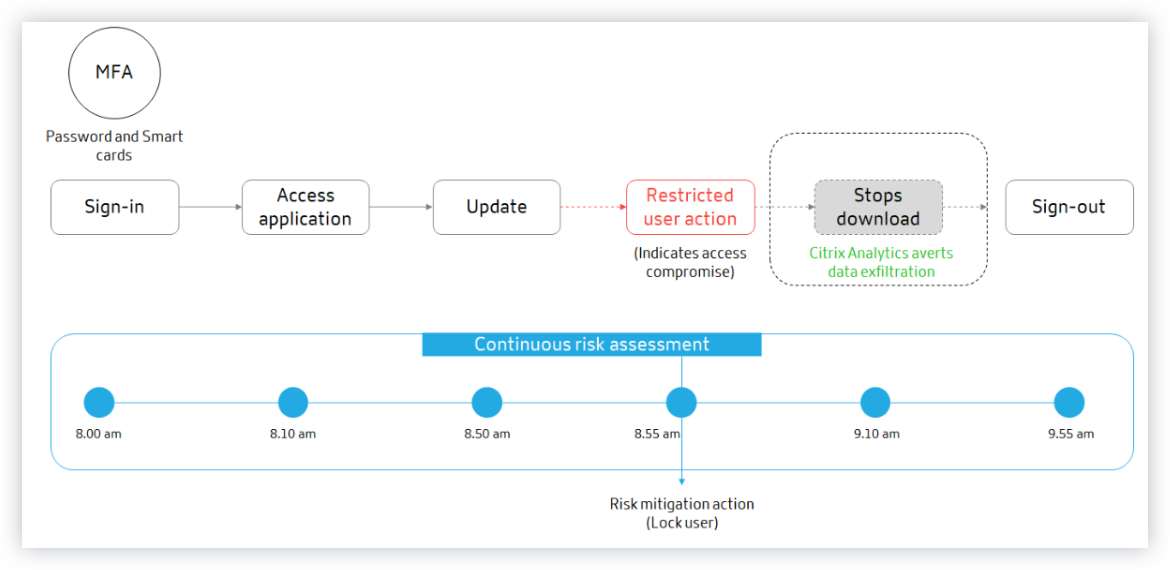

Algunas formas convencionales de abordar estos riesgos son implementar la autenticación multifactor, sesiones de inicio de sesión cortas, etc. Aunque estos métodos de evaluación de riesgos garantizan un mayor nivel de seguridad, no proporcionan una seguridad completa después de la validación inicial de los usuarios. Si un usuario malintencionado logra acceder a la red, hace un uso indebido de datos confidenciales que son perjudiciales para una organización.

Para mejorar el aspecto de la seguridad y garantizar una mejor experiencia de usuario, Citrix Analytics presenta la solución de evaluación continua de riesgos. Esta solución protege tus datos tanto de ciberdelincuentes externos como de usuarios internos malintencionados, asegurando que la exposición al riesgo de los usuarios que utilizan Citrix Virtual Apps and Desktops o Citrix DaaS (anteriormente servicio Citrix Virtual Apps and Desktops) se mantenga igual que cuando se verificó en la etapa inicial, sin requerir que el usuario lo demuestre cada vez. Esta solución se logra evaluando continuamente un evento de riesgo durante una sesión y aplicando automáticamente acciones para evitar un uso indebido adicional de los recursos de la organización.

Casos de uso

Considera a un usuario, Adam Maxwell, que pudo acceder a una red por primera vez después de varios intentos fallidos de inicio de sesión desde una ubicación inusual que es contraria a su comportamiento habitual. Además, la ubicación tiene un historial de ciberataques. En este escenario, debes tomar medidas inmediatas para evitar un uso indebido adicional de la cuenta de Adam. Puedes bloquear la cuenta de Adam y notificarle la acción tomada. Esta acción podría crear interrupciones temporales del servicio en la cuenta del usuario. El usuario puede ponerse en contacto con el administrador para obtener asistencia y restaurar la cuenta.

Considera otro escenario en el que Adam ha accedido a una red desde un nuevo dispositivo y desde una nueva IP por primera vez. Puedes ponerte en contacto con Adam para pedirle que confirme si identifica esta actividad. Si es así, podría ser que Adam haya cambiado su dispositivo de trabajo y esté trabajando desde su red doméstica. Esta actividad no causa ningún daño a la seguridad de tu organización y puede ignorarse. Sin embargo, si el usuario no realizó esta actividad, es probable que la cuenta se haya visto comprometida. En este escenario, puedes bloquear la cuenta del usuario para evitar daños mayores.

Funciones clave

La evaluación continua de riesgos automatiza algunas de las funcionalidades asociadas con las directivas y los paneles de visibilidad:

Admite varias condiciones

Cuando creas o modificas una directiva, puedes agregar hasta cuatro condiciones. Las condiciones pueden contener combinaciones de indicadores de riesgo predeterminados e indicadores de riesgo personalizados, puntuaciones de riesgo de usuario o ambos.

Para obtener más información, consulta ¿Qué son las directivas?.

Notificar a los usuarios antes de aplicar acciones

Antes de aplicar una acción adecuada en la cuenta de un usuario, puedes notificar al usuario y evaluar la naturaleza de una actividad inusual que se haya detectado.

Para obtener más información, consulta Solicitar respuesta del usuario final.

Notificar a los usuarios después de aplicar acciones

Para algunas actividades, esperar la respuesta del usuario antes de aplicar una acción puede poner en riesgo la cuenta del usuario y la seguridad de tu organización. En tales escenarios, puedes aplicar una acción disruptiva cuando detectes una actividad inusual y notificar al usuario al respecto.

Para obtener más información, consulta Notificar al usuario después de aplicar una acción disruptiva.

Modos de aplicación y supervisión

Puedes configurar las directivas en modo de aplicación o de supervisión según tus requisitos. Las directivas en modo de aplicación tienen un impacto directo en las cuentas de los usuarios. Sin embargo, si quieres evaluar el impacto o el resultado de tus directivas antes de implementarlas, puedes configurarlas en modo de supervisión.

Para obtener más información, consulta Modos admitidos.

Visibilidad en los paneles de acceso y directivas

Con el panel Resumen de acceso, puedes obtener información sobre el número de intentos de acceso realizados por los usuarios. Para obtener más información, consulta Resumen de acceso.

Con el panel Directivas y acciones, puedes obtener información sobre las directivas y acciones aplicadas en las cuentas de usuario. Para obtener más información, consulta Directivas y acciones.

Directivas predeterminadas

Citrix Analytics presenta directivas predefinidas que están habilitadas en el panel Directivas de forma predeterminada. Estas directivas se crean utilizando indicadores de riesgo y puntuaciones de riesgo de usuario como condiciones predefinidas. Se asigna una acción global a cada directiva predeterminada.

Nota:

Las directivas que aparecen en tu entorno pueden variar en función de cuándo empezaste a usar Citrix Analytics y de si has realizado algún cambio local.

Para obtener más información, consulta ¿Qué son las directivas?.

Puedes usar las siguientes directivas predeterminadas o modificarlas según tus requisitos:

| Nombre de la directiva | Condición | Origen de datos | Acción |

|---|---|---|---|

| Explotación exitosa de credenciales | Cuando se activan los indicadores de riesgo Fallos de autenticación excesivos e Inicio de sesión sospechoso | Citrix Gateway | Bloquear usuario |

| Posible exfiltración de datos | Cuando se activa el indicador de riesgo Posible exfiltración de datos | Citrix Virtual Apps and Desktops y Citrix DaaS | Cerrar sesión del usuario |

| Acceso inusual desde una IP sospechosa | Cuando se activan los indicadores de riesgo Inicio de sesión sospechoso e Inicio de sesión desde IP sospechosa | Citrix Gateway | Bloquear usuario |

| Primer acceso desde el dispositivo | Cuando se activa el indicador de riesgo CVAD: Primer acceso desde un nuevo dispositivo | Citrix Virtual Apps and Desktops y Citrix DaaS | Solicitar respuesta del usuario final |

| Viaje imposible en el acceso | Cuando se activa el indicador de riesgo Viaje imposible. | Citrix Virtual Apps and Desktops y Citrix DaaS | Solicitar respuesta del usuario final |

| Viaje imposible en la autenticación | Cuando se activa el indicador de riesgo Viaje imposible. | Citrix Gateway | Solicitar respuesta del usuario final |