Rendezvous V1

Lorsque vous utilisez le service Citrix Gateway, le protocole Rendezvous permet au trafic de contourner les connecteurs Citrix Cloud™ et de se connecter directement et en toute sécurité au plan de contrôle Citrix Cloud.

Il existe deux types de trafic à prendre en compte : 1) le trafic de contrôle pour l’enregistrement des VDA et le courtage de session ; 2) le trafic de session HDX™.

- Rendezvous V1 permet au trafic de session HDX de contourner les connecteurs Cloud, mais il nécessite toujours des connecteurs Cloud pour proxifier tout le trafic de contrôle pour l’enregistrement des VDA et le courtage de session.

Exigences

- Accès à l’environnement à l’aide de Citrix Workspace™ et du service Citrix Gateway.

- Plan de contrôle : Citrix DaaS (anciennement service Citrix Virtual Apps and Desktops™).

- VDA Linux version 2112 ou ultérieure.

- La version 2112 est le minimum requis pour les proxys HTTP non transparents.

- La version 2204 est le minimum requis pour les proxys transparents et SOCKS5.

- Activez le protocole Rendezvous dans la stratégie Citrix. Pour plus d’informations, consultez paramètre de stratégie du protocole Rendezvous.

- Les VDA doivent avoir accès à

https://*.nssvc.net, y compris tous les sous-domaines. Si vous ne pouvez pas ajouter tous les sous-domaines à la liste d’autorisation de cette manière, utilisez plutôthttps://*.c.nssvc.netethttps://*.g.nssvc.net. Pour plus d’informations, consultez la section Exigences de connectivité Internet de la documentation Citrix Cloud (sous le service Virtual Apps and Desktops) et l’article du centre de connaissances CTX270584. - Les connecteurs Cloud doivent obtenir les FQDN des VDA lors du courtage d’une session. Accomplissez cette tâche de l’une des deux manières suivantes :

-

Activez la résolution DNS pour le site. Accédez à Configuration complète > Paramètres et activez le paramètre Activer la résolution DNS. Vous pouvez également utiliser le SDK PowerShell distant de Citrix Virtual Apps and Desktops et exécuter la commande

Set-BrokerSite -DnsResolutionEnabled $true. Pour plus d’informations sur le SDK PowerShell distant de Citrix Virtual Apps and Desktops, consultez SDK et API. - Zone de recherche inversée DNS avec enregistrements PTR pour les VDA. Si vous choisissez cette option, nous vous recommandons de configurer les VDA pour qu’ils tentent toujours d’enregistrer les enregistrements PTR. Pour ce faire, utilisez l’Éditeur de stratégie de groupe ou l’Objet de stratégie de groupe, accédez à Configuration ordinateur > Modèles d’administration > Réseau > Client DNS, et définissez Enregistrer les enregistrements PTR sur Activé et Enregistrer. Si le suffixe DNS de la connexion ne correspond pas au suffixe DNS du domaine, vous devez également configurer le paramètre Suffixe DNS spécifique à la connexion pour que les machines enregistrent correctement les enregistrements PTR.

Remarque :

Si vous utilisez l’option de résolution DNS, les connecteurs Cloud doivent être en mesure de résoudre les noms de domaine complets (FQDN) des machines VDA. Dans le cas où les utilisateurs internes se connectent directement aux machines VDA, les périphériques clients doivent également être en mesure de résoudre les FQDN des machines VDA.

- Les VDA doivent avoir accès à

-

-

Si vous utilisez une zone de recherche inversée DNS, les FQDN des enregistrements PTR doivent correspondre aux FQDN des machines VDA. Si l’enregistrement PTR contient un FQDN différent, la connexion Rendezvous échoue. Par exemple, si le FQDN de la machine est

vda01.domain.net, l’enregistrement PTR doit contenirvda01.domain.net. Un FQDN différent tel quevda01.sub.domain.netne fonctionnera pas.

Configuration du proxy

Le VDA prend en charge l’établissement de connexions Rendezvous via des proxys HTTP et SOCKS5.

Tenez compte des éléments suivants lorsque vous utilisez des proxys avec Rendezvous :

-

Les proxys HTTP non transparents et les proxys SOCKS5 sont pris en charge.

-

Le déchiffrement et l’inspection des paquets ne sont pas pris en charge. Configurez une exception afin que le trafic ICA® entre le VDA et le service Gateway ne soit pas intercepté, déchiffré ou inspecté. Sinon, la connexion est interrompue.

-

Les proxys HTTP prennent en charge l’authentification basée sur la machine à l’aide des protocoles d’authentification Negotiate et Kerberos. Lorsque vous vous connectez au serveur proxy, le schéma d’authentification Negotiate sélectionne automatiquement le protocole Kerberos. Kerberos est le seul schéma pris en charge par le VDA Linux.

Remarque :

-

-

Pour utiliser Kerberos, vous devez créer le nom de principal de service (SPN) pour le serveur proxy et l’associer au compte Active Directory du proxy. Le VDA génère le SPN au format

HTTP/<proxyURL>lors de l’établissement d’une session, où l’URL du proxy est récupérée à partir du paramètre de stratégie Proxy Rendezvous. Si vous ne créez pas de SPN, l’authentification échoue.

-

- L’authentification avec un proxy SOCKS5 n’est pas actuellement prise en charge. Si vous utilisez un proxy SOCKS5, vous devez configurer une exception afin que le trafic destiné aux adresses du service Gateway (spécifiées dans les exigences) puisse contourner l’authentification.

- Seuls les proxys SOCKS5 prennent en charge le transport de données via EDT. Pour un proxy HTTP, utilisez TCP comme protocole de transport pour ICA.

Proxy transparent

Le proxy HTTP transparent est pris en charge pour Rendezvous. Si vous utilisez un proxy transparent dans votre réseau, aucune configuration supplémentaire n’est requise sur le VDA.

Proxy non transparent

Lorsque vous utilisez un proxy non transparent dans votre réseau, configurez le paramètre configuration du proxy Rendezvous. Lorsque le paramètre est activé, spécifiez l’adresse du proxy HTTP ou SOCKS5 pour que le VDA sache quel proxy utiliser. Par exemple :

- Adresse du proxy :

http://<URL ou IP>:<port>ousocks5://<URL ou IP>:<port>

Validation Rendezvous

Si vous remplissez toutes les exigences, suivez ces étapes pour valider si Rendezvous est utilisé :

- Lancez un terminal sur le VDA.

- Exécutez

/opt/Citrix/VDA/bin/ctxquery -f iP. - Les PROTOCOLES DE TRANSPORT indiquent le type de connexion :

- Rendezvous TCP : TCP - TLS - CGP - ICA

- Rendezvous EDT : UDP - DTLS - CGP - ICA

- Proxy via le connecteur Cloud : TCP - PROXY - SSL - CGP - ICA ou UDP - PROXY - DTLS - CGP - ICA

Conseil :

Si le VDA ne peut pas atteindre directement le service Citrix Gateway avec Rendezvous activé, le VDA revient à proxifier la session HDX via le connecteur Cloud.

Fonctionnement de Rendezvous

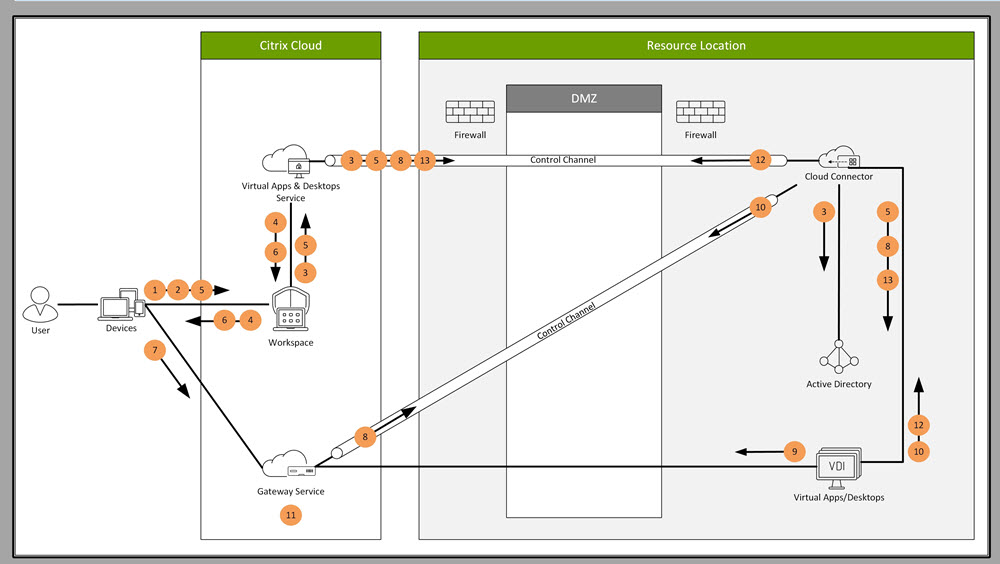

Ce diagramme est un aperçu du flux de connexion Rendezvous.

Suivez les étapes pour comprendre le flux.

- Accédez à Citrix Workspace.

- Saisissez les informations d’identification dans Citrix Workspace.

- Si vous utilisez Active Directory local, Citrix DaaS™ authentifie les informations d’identification auprès d’Active Directory à l’aide du canal du connecteur Cloud.

- Citrix Workspace affiche les ressources énumérées de Citrix DaaS.

- Sélectionnez les ressources dans Citrix Workspace. Citrix DaaS envoie un message au VDA pour le préparer à une session entrante.

- Citrix Workspace envoie un fichier ICA au point de terminaison qui contient un ticket STA généré par Citrix Cloud.

- Le point de terminaison se connecte au service Citrix Gateway, fournit le ticket pour se connecter au VDA, et Citrix Cloud valide le ticket.

- Le service Citrix Gateway envoie les informations de connexion au connecteur Cloud. Le connecteur Cloud détermine si la connexion est une connexion Rendezvous et envoie les informations au VDA.

- Le VDA établit une connexion directe au service Citrix Gateway.

- Si une connexion directe entre le VDA et le service Citrix Gateway n’est pas possible, le VDA proxifie sa connexion via le connecteur Cloud.

- Le service Citrix Gateway établit une connexion entre le périphérique de point de terminaison et le VDA.

- Le VDA vérifie sa licence auprès de Citrix DaaS via le connecteur Cloud.

- Citrix DaaS envoie les stratégies de session au VDA via le connecteur Cloud. Ces stratégies sont appliquées.