-

Installazione e configurazione

-

Pool di identità di diversi tipi di join di identità delle macchine

-

Servizio Cloud Connector Standalone Citrix Secure Ticketing Authority (STA)

-

-

-

-

-

-

Raccogliere una traccia CDF (Citrix Diagnostic Facility) all'avvio del sistema

-

Traccia sempre attiva di Citrix

-

2507 LTSR Aggiornamento cumulativo 1

-

Visualizzazione e utilizzo dei log AOT

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Visualizzazione e utilizzo dei log AOT

Accesso ai log tramite l’interfaccia utente di Director

Fase 1

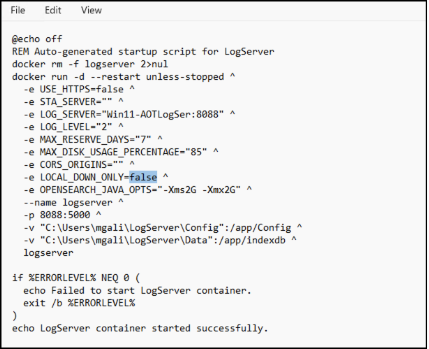

Modificare il file StartLogServer.bat

Il file StartLogServer.bat contiene tutti i parametri di configurazione utilizzati per avviare il container AOT Log Server, incluse diverse variabili d’ambiente che controllano l’accesso e il comportamento dei log. Una delle impostazioni chiave è LOCAL_DOWN_ONLY.

-

Quando LOCAL_DOWN_ONLY=false, il Log Server accetta richieste di visualizzazione dei log remote. Ciò consente a Citrix Director/Monitor di connettersi al Log Server e visualizzare i log AOT direttamente nell’interfaccia utente di Monitor.

-

Quando LOCAL_DOWN_ONLY=true, il Log Server limita l’accesso ai log alle sole connessioni locali. In questa modalità, è necessario connettersi direttamente alla macchina del Log Server per visualizzare i log e Citrix Director Monitor non sarà in grado di recuperare o visualizzare i log.

Fase 2

Web Studio fornisce un’impostazione dedicata che consente a Citrix Director di connettersi all’AOT Log Server e visualizzare i log nella console di Monitor. Una volta salvate le impostazioni di Web Studio, i Delivery Controller aggiornano la configurazione del sito e Director riceve i dettagli del server di log, inclusi l’indirizzo, la porta e la chiave di autenticazione del server di log. Director utilizza queste impostazioni per stabilire una connessione sicura al Log Server.

Fase 3

Dopo la configurazione:

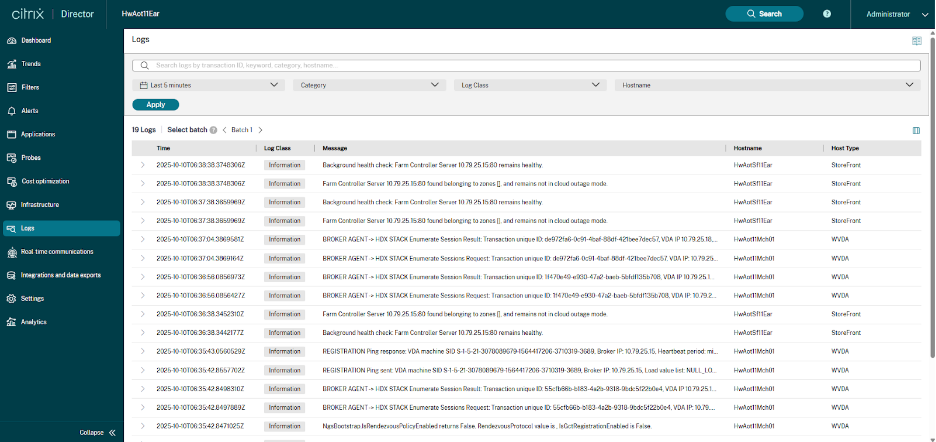

- Aprire Citrix Director.

- Una nuova opzione Log appare nel pannello di navigazione a sinistra.

- Selezionare Log e verrà visualizzata la pagina Introduzione; fare clic su Chiudi per saltarla, poiché queste impostazioni sono state completate in precedenza.

- Ora, Director recupererà e visualizzerà i log AOT direttamente dal Log Server.

La pagina Log in Director fornisce una vista unificata degli eventi AOT da Delivery Controller, VDA, server StoreFront e altri componenti Citrix. È possibile cercare, filtrare e ispezionare i log in tempo reale per risolvere rapidamente i problemi.

Ricerca a testo libero: Nella parte superiore della pagina Log, si trova una barra di ricerca a testo libero. È possibile digitare qualsiasi parola chiave per iniziare a restringere i risultati. La ricerca aggiorna i risultati istantaneamente una volta applicati i filtri. Esempi includono:

- Nomi utente

- Nomi delle macchine

- Parole chiave degli eventi (ad esempio, registrazione, autenticazione, STA)

- ID transazione

- Messaggi di errore o stringhe parziali

Filtro temporale: Utilizzare il selettore temporale (ad esempio, Ultimi 5 minuti, Ultima 1 ora, Ultime 24 ore) per visualizzare i log generati entro una durata specifica. Questo aiuta a isolare rapidamente gli eventi intorno al momento esatto in cui si è verificato un problema.

Filtro per categoria: Il campo Categoria consente di filtrare i log in base al tipo di evento o sottosistema. Questo aiuta a concentrarsi sui log relativi all’avvio dell’applicazione, alla registrazione, alla configurazione VDA, alla grafica, a HDX Direct, alla connessione ICA, ecc.

Filtro per classe di log: Il filtro Classe di log raggruppa i log per gravità o tipo di evento. Ciò consente di concentrarsi solo sugli errori o sugli eventi importanti durante la risoluzione dei problemi. Le classi comuni includono:

- Informazioni

- Avviso

- Errore

- Guasto

Filtro per nome host: Il filtro Nome host consente di selezionare una macchina specifica, come un VDA, un Delivery Controller, un CWA o un server StoreFront. Questo è utile quando si desidera analizzare i log per un singolo endpoint o VM anziché cercare nell’intera distribuzione.

Questo accesso centralizzato semplifica la risoluzione dei problemi consentendo un rapido recupero e analisi dei log da un’unica console. Ulteriori informazioni sui prerequisiti e su come iniziare sono disponibili in Director - Log.

Accesso ai log tramite Log Server

Il seguente contenuto riguarda la generazione dell’AuthKey. Per abilitare l’accesso ai log, l’utente deve:

-

Modificare lo script

StartLogServer.batin LOCAL_DOWN_ONLY=false -

Generare l’AuthKey

Per mantenere i log sicuri, sarà necessaria una AuthKey prima di scaricarli. Ecco cosa fare:

- Ottenere la propria AuthKey – Utilizzare il proprio nome/ruolo per generarla.

- Eseguire localmente – Gli script possono essere eseguiti solo sulla macchina in cui è installato il container Docker.

-

Utenti Windows – Utilizzare gli script

GetAuthKey.batinvece degli script shell. - Scaricare i log – Una volta autenticati, è possibile recuperare i log in sicurezza.

Generare l’AuthKey

Per Linux

./GetAuthKey.sh role-name

{"key":"ebac9b7726cb4be597c92c6769134d25","role":"role-name","status":"DONE"}

<!--NeedCopy-->

Per Windows

GetAuthKey.bat role-name

{"key":"ebac9b7726cb4be597c92c6769134d25","role":"role-name","status":"DONE"}

<!--NeedCopy-->

Salvare la chiave: ebac9b7726cb4be597c92c6769134d25. È l’unico modo per ottenere la chiave.

Elencare i nomi delle macchine che hanno già inviato i loro log AOT al logserver

Il parametro è la chiave ottenuta da GetAuthKey.sh

Per Linux

./ListMachines.sh ebac9b7726cb4be597c92c6769134d25

{"machines":["MachineName"]}

<!--NeedCopy-->

Macchine vuote significa che non ci sono log.

Per Windows

ListMachines.bat ebac9b7726cb4be597c92c6769134d25

{"machines":["MachineName"]}

<!--NeedCopy-->

Per Windows PowerShell quando LogServer viene avviato con “-e LOCAL_DOWN_ONLY=false”:

Invoke-WebRequest -Uri "https://logserver_fqdn:8443/ctxlogserver/Download/ListMachine" -Headers @{ AuthKey = "ebac9b7726cb4be597c92c6769134d25" }

<!--NeedCopy-->

Sostituire logserver_fqdn con il FQDN reale del logserver e 8443 con la porta reale del logserver. Sostituire https con http quando installato in modalità http.

Macchine vuote significa che non ci sono log.

Scaricare i log per nome macchina e intervallo di tempo.

L’ora è nel formato UTC: YYYY-mm-ddTHH:MM:SSZ.

#Usage: ./DownloadLogsByTime.sh [AuthKey] [MachineName] [StartTime|YYYY-mm-ddTHH:MM:SSZ] [EndTime|YYYY-mm-ddTHH:MM:SSZ] [OutputFile]

#Example:

<!--NeedCopy-->

Per Linux

./DownloadLogsByTime.sh ebac9b7726cb4be597c92c6769134d25 MachineName 2025-01-01T00:00:00Z 2025-01-02T00:00:00Z logs.csv

<!--NeedCopy-->

Per Windows

DownloadLogsByTime.bat ebac9b7726cb4be597c92c6769134d25 MachineName 2025-01-01T00:00:00Z 2025-01-02T00:00:00Z logs.csv

<!--NeedCopy-->

Per Windows PowerShell quando LogServer viene avviato con “-e LOCAL_DOWN_ONLY=false”:

Invoke-WebRequest -Uri "https://logserver_fqdn:8443/ctxlogserver/Download/TimeRange?start=2025-01-01T00:00:00Z&end=2025-01-02T00:00:00Z" -Headers @{ AuthKey = "ebac9b7726cb4be597c92c6769134d25" } -OutFile logs.csv

<!--NeedCopy-->

Scaricare i log tramite filtro per parola chiave/e. L’ora è nel formato UTC

Nota:

- Una parola chiave può essere una singola parola o una combinazione di parole.

- Le parole chiave possono corrispondere a qualsiasi punto all’interno del messaggio di log.

- Un ID transazione può essere utilizzato anche come parola chiave.

#Usage: ./DownloadLogsByWords.sh [AuthKey] [StartTime|YYYY-mm-ddTHH:MM:SSZ] [EndTime|YYYY-mm-ddTHH:MM:SSZ] [SearchWords] [OutputFile]

#Example:

<!--NeedCopy-->

Per Linux

./DownloadLogsByWords.sh authkey 2025-01-01T00:00:00.000Z 2025-12-31T23:59:59.999Z "session launch" logs.csv

<!--NeedCopy-->

Per Windows

DownloadLogsByWords.bat authkey 2025-01-01T00:00:00.000Z 2025-12-31T23:59:59.999Z "failed vda" logs.csv

<!--NeedCopy-->

Per Windows PowerShell quando LogServer viene avviato con “-e LOCAL_DOWN_ONLY=false”:

Invoke-WebRequest -Uri "https://logserver_fqdn:8443/ctxlogserver/Download/SearchLog?start=2025-01-01T00:00:00Z&end=2025-01-02T00:00:00Z&words=failed vda" -Headers @{ AuthKey = "ebac9b7726cb4be597c92c6769134d25" } -OutFile logs.csv

<!--NeedCopy-->

Le parole sono separate da uno spazio.

Condividi

Condividi

This Preview product documentation is Citrix Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Citrix Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Citrix product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.