Rendezvous V1

Citrix Gatewayサービスを使用する場合、Rendezvousプロトコルにより、トラフィックはCitrix Cloud™ Connectorをバイパスし、Citrix Cloudコントロールプレーンに直接かつ安全に接続できます。

考慮すべきトラフィックには、1) VDA登録およびセッションブローカリングのための制御トラフィック、2) HDX™セッションのトラフィックの2種類があります。

- Rendezvous V1では、HDXセッションのトラフィックはCloud Connectorをバイパスできますが、VDA登録およびセッションブローカリングのためのすべての制御トラフィックは、引き続きCloud Connectorを介してプロキシする必要があります。

要件

- Citrix Workspace™およびCitrix Gatewayサービスを使用した環境へのアクセス。

- コントロールプレーン: Citrix DaaS (旧Citrix Virtual Apps and Desktops™サービス)。

- Linux VDAバージョン2112以降。

- バージョン2112は、非透過型HTTPプロキシに必要な最小バージョンです。

- バージョン2204は、透過型およびSOCKS5プロキシに必要な最小バージョンです。

- CitrixポリシーでRendezvousプロトコルを有効にします。詳しくは、「Rendezvousプロトコルポリシー設定」を参照してください。

- VDAは、すべてのサブドメインを含め、

https://*.nssvc.netにアクセスできる必要があります。すべてのサブドメインをその方法で許可リストに追加できない場合は、代わりにhttps://*.c.nssvc.netとhttps://*.g.nssvc.netを使用してください。詳しくは、Citrix Cloudドキュメントの「インターネット接続要件」セクション(Virtual Apps and Desktopサービスの下)およびKnowledge Centerの記事CTX270584を参照してください。 - Cloud Connectorは、セッションをブローカーする際にVDAのFQDNを取得する必要があります。このタスクは、次の2つの方法のいずれかで実行します。

-

サイトのDNS解決を有効にする。 [完全な構成] > [設定] に移動し、[DNS解決を有効にする] 設定をオンにします。または、Citrix Virtual Apps and Desktops Remote PowerShell SDKを使用して、コマンド

Set-BrokerSite -DnsResolutionEnabled $trueを実行します。Citrix Virtual Apps and Desktops Remote PowerShell SDKについて詳しくは、「SDKとAPI」を参照してください。 - VDAのPTRレコードを含むDNS逆引き参照ゾーン。 このオプションを選択する場合は、VDAが常にPTRレコードの登録を試行するように構成することをお勧めします。これを行うには、グループポリシーエディターまたはグループポリシーオブジェクトを使用し、[コンピューターの構成] > [管理用テンプレート] > [ネットワーク] > [DNSクライアント] に移動して、[PTRレコードの登録] を [有効にして登録] に設定します。接続のDNSサフィックスがドメインのDNSサフィックスと一致しない場合は、マシンがPTRレコードを正常に登録できるように、[接続固有のDNSサフィックス] 設定も構成する必要があります。

注:

DNS解決オプションを使用する場合、Cloud ConnectorはVDAマシンの完全修飾ドメイン名(FQDN)を解決できる必要があります。内部ユーザーがVDAマシンに直接接続する場合、クライアントデバイスもVDAマシンのFQDNを解決できる必要があります。

- VDAは、すべてのサブドメインを含め、

-

-

DNS逆引き参照ゾーンを使用する場合、PTRレコード内のFQDNはVDAマシンのFQDNと一致する必要があります。PTRレコードに異なるFQDNが含まれている場合、Rendezvous接続は失敗します。たとえば、マシンのFQDNが

vda01.domain.netの場合、PTRレコードにはvda01.domain.netが含まれている必要があります。vda01.sub.domain.netのような異なるFQDNは機能しません。

プロキシ構成

VDAは、HTTPおよびSOCKS5プロキシを介したRendezvous接続の確立をサポートしています。

Rendezvousでプロキシを使用する場合は、次の点を考慮してください。

-

非透過型HTTPプロキシおよびSOCKS5プロキシがサポートされています。

-

パケットの復号化と検査はサポートされていません。VDAとGateway Service間のICA®トラフィックが傍受、復号化、または検査されないように例外を構成してください。そうしないと、接続が切断されます。

-

HTTPプロキシは、NegotiateおよびKerberos認証プロトコルを使用したマシンベースの認証をサポートしています。プロキシサーバーに接続すると、Negotiate認証スキームによってKerberosプロトコルが自動的に選択されます。Kerberosは、Linux VDAがサポートする唯一のスキームです。

注:

-

-

Kerberosを使用するには、プロキシサーバーのサービスプリンシパル名(SPN)を作成し、それをプロキシのActive Directoryアカウントに関連付ける必要があります。VDAは、セッションを確立する際に

HTTP/<proxyURL>形式でSPNを生成します。ここで、プロキシURLはRendezvousプロキシポリシー設定から取得されます。SPNを作成しない場合、認証は失敗します。

-

- SOCKS5プロキシでの認証は現在サポートされていません。SOCKS5プロキシを使用する場合は、Gateway Serviceアドレス(要件で指定)宛てのトラフィックが認証をバイパスできるように例外を構成する必要があります。

- SOCKS5プロキシのみがEDTを介したデータ転送をサポートしています。HTTPプロキシの場合は、ICAのトランスポートプロトコルとしてTCPを使用してください。

透過型プロキシ

Rendezvousでは透過型HTTPプロキシがサポートされています。ネットワークで透過型プロキシを使用している場合、VDAに追加の構成は必要ありません。

非透過型プロキシ

ネットワークで非透過型プロキシを使用する場合は、Rendezvousプロキシ構成設定を構成します。この設定が有効になっている場合、VDAが使用するプロキシを認識できるように、HTTPまたはSOCKS5プロキシアドレスを指定します。例:

- プロキシアドレス:

http://<URLまたはIP>:<ポート>またはsocks5://<URLまたはIP>:<ポート>

Rendezvousの検証

すべての要件を満たしている場合は、Rendezvousが使用されているかどうかを検証するために、次の手順を実行します。

- VDAでターミナルを起動します。

-

/opt/Citrix/VDA/bin/ctxquery -f iPを実行します。 - TRANSPORT PROTOCOLSは接続の種類を示します。

- TCP Rendezvous: TCP - TLS - CGP - ICA

- EDT Rendezvous: UDP - DTLS - CGP - ICA

- Cloud Connectorを介したプロキシ: TCP - PROXY - SSL - CGP - ICAまたはUDP - PROXY - DTLS - CGP - ICA

ヒント:

Rendezvousが有効になっている状態でVDAがCitrix Gatewayサービスに直接到達できない場合、VDAはCloud Connectorを介してHDXセッションをプロキシするようにフォールバックします。

Rendezvousの仕組み

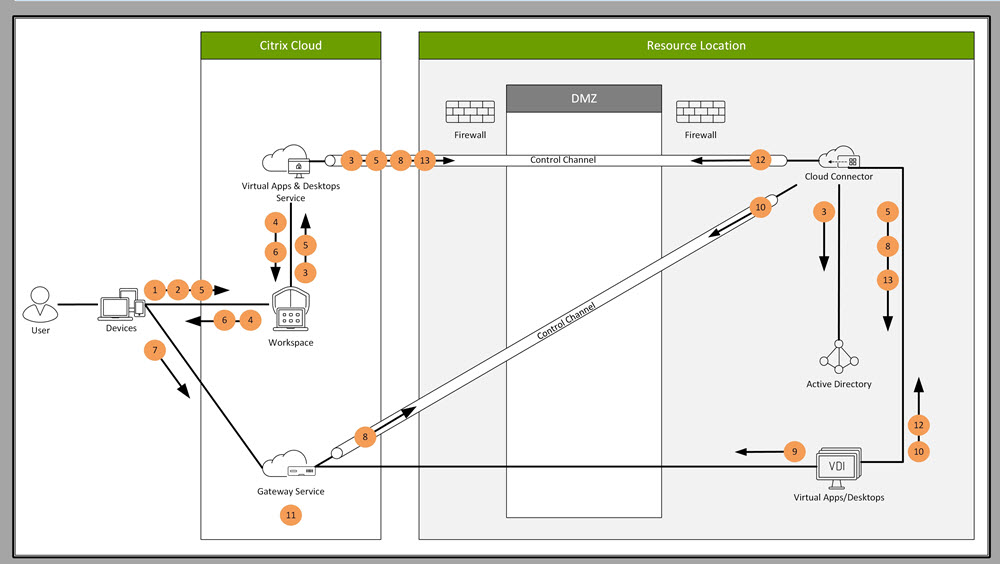

この図は、Rendezvous接続フローの概要です。

フローを理解するには、次の手順に従ってください。

- Citrix Workspaceに移動します。

- Citrix Workspaceで資格情報を入力します。

- オンプレミスのActive Directoryを使用している場合、Citrix DaaS™はCloud Connectorチャネルを使用してActive Directoryで資格情報を認証します。

- Citrix Workspaceは、Citrix DaaSから列挙されたリソースを表示します。

- Citrix Workspaceからリソースを選択します。Citrix DaaSは、受信セッションの準備をするようにVDAにメッセージを送信します。

- Citrix Workspaceは、Citrix Cloudによって生成されたSTAチケットを含むICAファイルをエンドポイントに送信します。

- エンドポイントはCitrix Gatewayサービスに接続し、VDAに接続するためのチケットを提供し、Citrix Cloudがチケットを検証します。

- Citrix Gatewayサービスは、接続情報をCloud Connectorに送信します。Cloud Connectorは、接続がRendezvous接続であるかどうかを判断し、その情報をVDAに送信します。

- VDAはCitrix Gatewayサービスへの直接接続を確立します。

- VDAとCitrix Gatewayサービス間の直接接続が不可能な場合、VDAはCloud Connectorを介して接続をプロキシします。

- Citrix Gatewayサービスは、エンドポイントデバイスとVDA間の接続を確立します。

- VDAは、Cloud Connectorを介してCitrix DaaSでライセンスを検証します。

- Citrix DaaSは、Cloud Connectorを介してセッションポリシーをVDAに送信します。これらのポリシーが適用されます。