継続的なリスク評価

ポータブルコンピューティングデバイスとインターネットの利用が増加したことで、Citrix Workspace™ユーザーはほぼあらゆる場所から、あらゆるデバイスで作業できるようになりました。この柔軟性に伴う課題は、リモートアクセスによって、データ持ち出し、盗難、破壊行為、サービス中断などのサイバー犯罪活動を通じて、機密データがセキュリティリスクにさらされることです。組織内の従業員も、この損害の一因となる可能性があります。

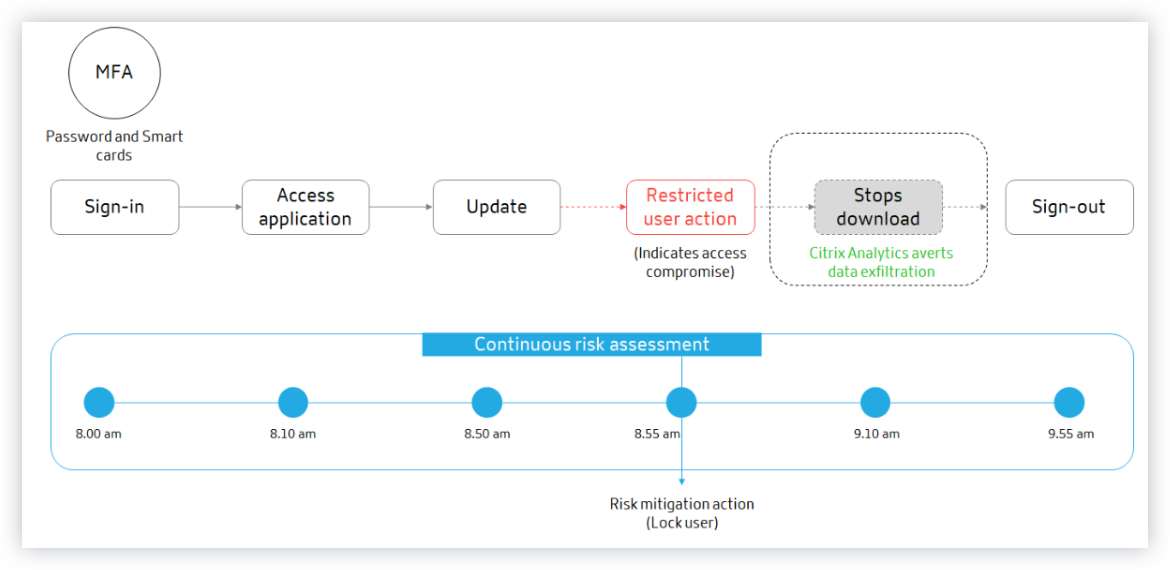

このようなリスクに対処する従来の一般的な方法としては、多要素認証、短いサインインセッションなどを実装することが挙げられます。これらのリスク評価方法は、より高いレベルのセキュリティを確保しますが、ユーザーの初期検証後には完全なセキュリティを提供するものではありません。悪意のあるユーザーがネットワークへのアクセスに成功した場合、組織に有害な機密データを悪用します。

セキュリティ面を強化し、より良いユーザーエクスペリエンスを確保するために、Citrix Analyticsは継続的なリスク評価のソリューションを導入します。このソリューションは、Citrix Virtual Apps and DesktopsまたはCitrix DaaS (旧称 Citrix Virtual Apps and Desktops service) を使用しているユーザーのリスクエクスポージャーが、初期段階で検証されたときと同じ状態を維持することを保証することで、外部のサイバー犯罪者と悪意のある内部関係者の両方からデータを保護します。これにより、ユーザーは毎回証明する必要がありません。このソリューションは、セッション中にリスクのあるイベントを継続的に評価し、組織のリソースがさらなる悪用から保護されるようにアクションを自動的に適用することで実現されます。

ユースケース

ユーザーのアダム・マックスウェルが、通常の行動とは異なる不審な場所から複数回のサインイン試行に失敗した後、初めてネットワークにアクセスできたケースを考えてみましょう。また、その場所はサイバー攻撃の履歴があります。このシナリオでは、アダムのアカウントがさらなる悪用から保護されるように、直ちに対策を講じる必要があります。アダムのアカウントをロックし、講じられた対策について彼に通知できます。この対策は、一時的にユーザーのアカウントにサービス中断を引き起こす可能性があります。ユーザーは、アカウントを復元するために管理者に支援を求めることができます。

アダムが新しいデバイスから、そして新しいIPから初めてネットワークにアクセスした別のシナリオを考えてみましょう。アダムに連絡し、このアクティビティを認識しているか確認を求めることができます。もし認識している場合、アダムが作業デバイスを変更し、自宅ネットワークから作業している可能性があります。このアクティビティは組織のセキュリティに害を及ぼすものではなく、無視できます。ただし、ユーザーがこのアクティビティを実行しなかった場合、アカウントが侵害されている可能性があります。このシナリオでは、さらなる損害を防ぐためにユーザーのアカウントをロックできます。

主要機能

継続的なリスク評価は、ポリシーと可視化ダッシュボードに関連する一部の機能を自動化します。

複数の条件のサポート

ポリシーを作成または変更する際、最大4つの条件を追加できます。条件には、デフォルトのリスクインジケーターとカスタムリスクインジケーターの組み合わせ、ユーザーリスクスコア、またはその両方を含めることができます。

詳しくは、「ポリシーとは」を参照してください。

アクション適用前のユーザーへの通知

ユーザーのアカウントに適切なアクションを適用する前に、ユーザーに通知し、検出された不審なアクティビティの性質を評価できます。

詳しくは、「エンドユーザー応答の要求」を参照してください。

アクション適用後のユーザーへの通知

一部のアクティビティでは、アクションを適用する前にユーザーの応答を待つと、ユーザーのアカウントと組織のセキュリティが危険にさらされる可能性があります。このようなシナリオでは、不審なアクティビティを検出したときに妨害的なアクションを適用し、その旨をユーザーに通知できます。

詳しくは、「妨害的なアクション適用後のユーザーへの通知」を参照してください。

適用モードと監視モード

要件に基づいて、ポリシーを適用モードまたは監視モードに設定できます。適用モードのポリシーは、ユーザーのアカウントに直接影響を与えます。ただし、ポリシーを実装する前にその影響や結果を評価したい場合は、ポリシーを監視モードに設定できます。

詳しくは、「サポートされているモード」を参照してください。

アクセスおよびポリシーダッシュボードの可視性

アクセスサマリーダッシュボードを使用すると、ユーザーが行ったアクセス試行の回数に関する洞察を得ることができます。詳しくは、「アクセスサマリー」を参照してください。

ポリシーとアクションダッシュボードを使用すると、ユーザーアカウントに適用されたポリシーとアクションに関する洞察を得ることができます。詳しくは、「ポリシーとアクション」を参照してください。

デフォルトポリシー

Citrix Analyticsは、ポリシーダッシュボードでデフォルトで有効になっている事前定義されたポリシーを導入します。これらのポリシーは、リスクインジケーターとユーザーリスクスコアを事前定義された条件として使用して作成されます。すべてのデフォルトポリシーにはグローバルアクションが割り当てられます。

注

環境に表示されるポリシーは、Citrix Analyticsを初めて使用した時期や、ローカルで変更を加えたかどうかによって異なる場合があります。

詳しくは、「ポリシーとは」を参照してください。

以下のデフォルトポリシーを使用するか、要件に基づいて変更できます。

| ポリシー名 | 条件 | データソース | アクション |

|---|---|---|---|

| 認証情報の悪用成功 | 過剰な認証失敗および不審なログオンリスクインジケーターがトリガーされた場合 | Citrix Gateway | ユーザーをロック |

| データ持ち出しの可能性 | データ持ち出しの可能性リスクインジケーターがトリガーされた場合 | Citrix Virtual Apps and DesktopsおよびCitrix DaaS | ユーザーをログオフ |

| 不審なIPからの異常なアクセス | 不審なログオンおよび不審なIPからのログオンリスクインジケーターがトリガーされた場合 | Citrix Gateway | ユーザーをロック |

| デバイスからの初回アクセス | CVAD - 新しいデバイスからの初回アクセスリスクインジケーターがトリガーされた場合 | Citrix Virtual Apps and DesktopsおよびCitrix DaaS | エンドユーザー応答の要求 |

| アクセス時の不可能移動 | 不可能移動リスクインジケーターがトリガーされた場合 | Citrix Virtual Apps and DesktopsおよびCitrix DaaS | エンドユーザー応答の要求 |

| 認証時の不可能移動 | 不可能移動リスクインジケーターがトリガーされた場合 | Citrix Gateway | エンドユーザー応答の要求 |