Redirecionamento de conteúdo do navegador

O redirecionamento de conteúdo do navegador impede a renderização de páginas da web na lista de permissões no lado do VDA. Este recurso usa o aplicativo Citrix Workspace™ para Windows ou o aplicativo Citrix Workspace para Linux para instanciar um mecanismo de renderização correspondente no lado do cliente, que busca o conteúdo HTTP e HTTPS da URL.

Nota:

Você pode especificar que as páginas da web sejam redirecionadas para o lado do VDA (e não para o lado do cliente) usando uma lista de bloqueio.

Este mecanismo de layout da web de sobreposição executa no dispositivo de endpoint em vez de no VDA e usa a CPU, GPU, RAM e rede do endpoint.

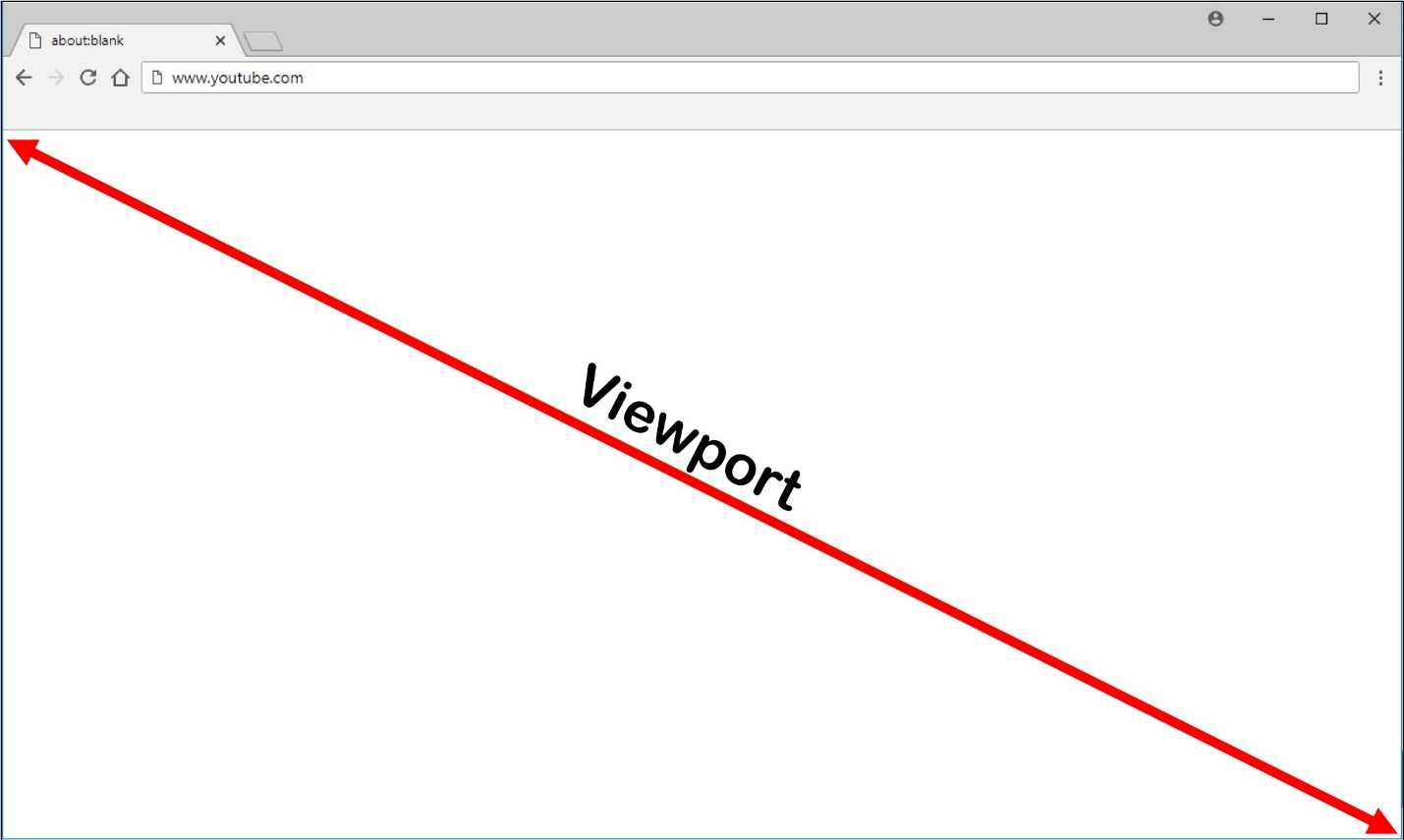

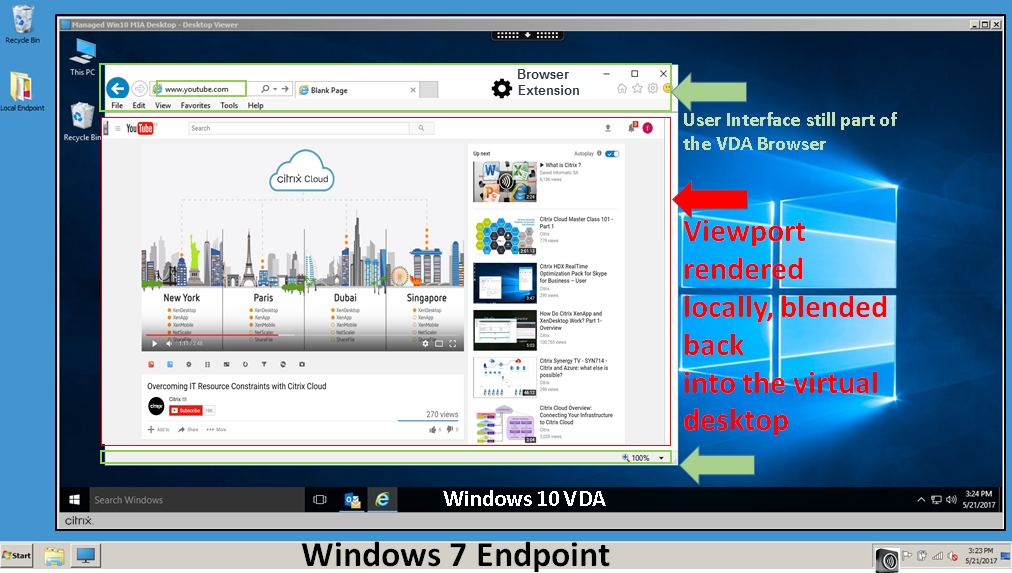

Apenas a área de visualização do navegador é redirecionada. A área de visualização é a área retangular no seu navegador onde o conteúdo é exibido. A área de visualização não inclui itens como a Barra de Endereços, a Barra de Ferramentas de Favoritos, a Barra de Status. Esses itens estão na interface do usuário, que ainda está sendo executada no navegador no VDA.

- Configure uma política do Studio que especifica uma Lista de Controle de Acesso contendo as URLs na lista de permissões para redirecionamento ou a lista de bloqueio que desabilita o redirecionamento para caminhos de URL específicos. Para que o navegador no VDA detecte que a URL para a qual o usuário está navegando corresponde à lista de permissões ou não corresponde a uma lista de bloqueio, uma extensão do navegador realiza a comparação. A extensão do navegador para o Internet Explorer 11 está incluída na mídia de instalação e é instalada automaticamente. Para o Chrome, a extensão do navegador está disponível na Chrome Web Store, e você pode implantá-la usando as Políticas de Grupo e arquivos ADMX. As extensões do Chrome são instaladas por usuário. Não é necessário atualizar uma imagem dourada para adicionar ou remover uma extensão.

- Se uma correspondência for encontrada na lista de permissões (por exemplo,

https://www.mycompany.com/), e não houver correspondência com uma URL na lista de bloqueio (por exemplo,https://www.mycompany.com/engineering), um canal virtual (CTXCSB) instrui o aplicativo Citrix Workspace de que um redirecionamento é necessário e retransmite a URL. O aplicativo Citrix Workspace então instancia um mecanismo de renderização local e exibe o site. - O aplicativo Citrix Workspace então integra o site de volta à área de conteúdo do navegador da área de trabalho virtual de forma transparente.

Nota:

Para obter mais informações sobre as novidades e correções para a extensão de redirecionamento de conteúdo do navegador, acesse a Chrome Web Store e pesquise “citrix® bcr” para encontrar a extensão.

A cor do logotipo especifica o status da extensão do Chrome. É uma destas três cores:

- Verde: Ativo e conectado.

- Cinza: Não ativo/ocioso na guia atual.

- Vermelho: Quebrado/Não funcionando.

Você pode depurar o registro usando Opções no menu de extensões.

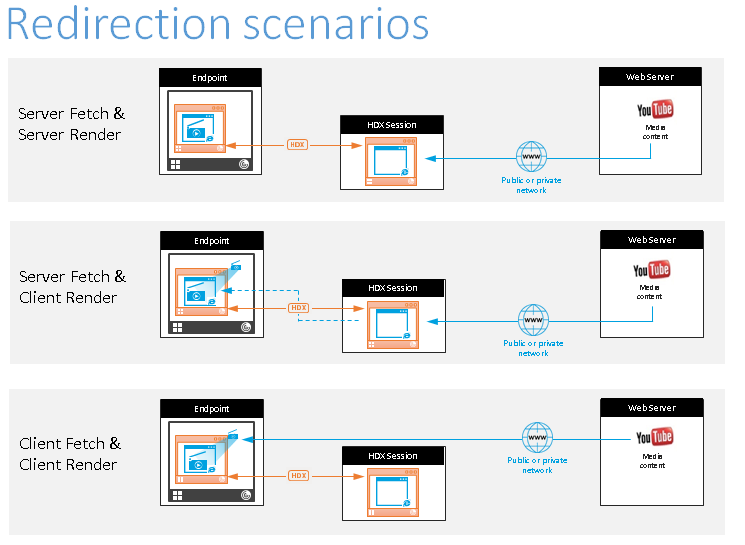

Aqui estão os cenários de como o aplicativo Citrix Workspace busca conteúdo:

- Busca no servidor e renderização no servidor: Não há redirecionamento porque você não adicionou o site à lista de permissões ou o redirecionamento falhou. Nós voltamos a renderizar a página da web no VDA e usamos o Thinwire para remotar os gráficos. Use políticas para controlar o comportamento de fallback. Alto consumo de CPU, RAM e largura de banda no VDA.

-

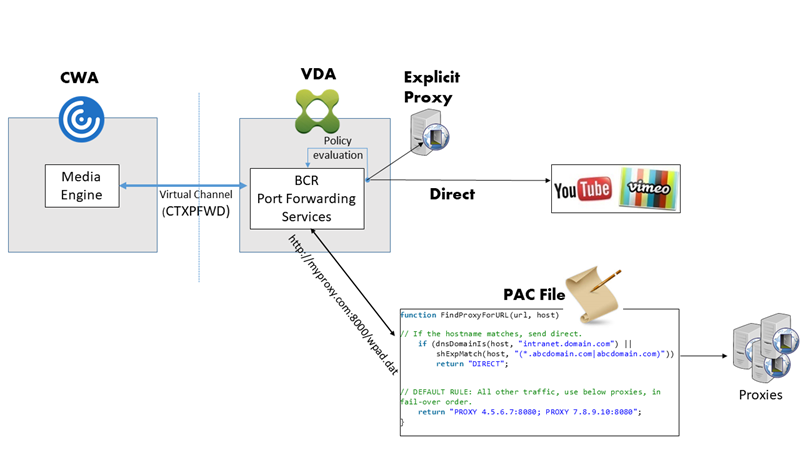

Busca no servidor e renderização no cliente: O aplicativo Citrix Workspace contata e busca conteúdo do servidor web através do VDA usando um canal virtual (CTXPFWD). Esta opção é útil quando o cliente não tem acesso à internet (por exemplo, thin clients). Baixo consumo de CPU e RAM no VDA, mas a largura de banda é consumida no canal virtual ICA®.

Existem três modos de operação para este cenário. O termo proxy refere-se a um dispositivo proxy que o VDA acessa para obter acesso à Internet.

Qual opção de política escolher:

- Proxy Explícito - Se você tiver um único proxy explícito em seu data center.

- Direto ou Transparente - Se você não tiver proxies, ou se usar proxies transparentes.

- Arquivos PAC - Se você depender de arquivos PAC para que os navegadores no VDA possam escolher automaticamente o servidor proxy apropriado para buscar uma URL especificada.

-

Busca no cliente e renderização no cliente: Como o aplicativo Citrix Workspace contata o servidor web diretamente, ele requer acesso à internet. Este cenário descarrega todo o uso de rede, CPU e RAM do seu Site XenApp e XenDesktop®.

Benefícios:

- Melhor experiência do usuário final (Adaptive Bit Rate (ABR))

- Uso reduzido de recursos do VDA (CPU/RAM/IO)

- Consumo reduzido de largura de banda

Mecanismo de fallback

Pode haver momentos em que o redirecionamento do cliente falha. Por exemplo, se a máquina cliente não tiver acesso direto à internet, uma resposta de erro pode retornar ao VDA. Nesses casos, o navegador no VDA pode então recarregar e renderizar a página no servidor.

Você pode suprimir a renderização de elementos de vídeo no servidor usando a política existente de prevenção de fallback do Windows Media. Defina esta política como Reproduzir todo o conteúdo apenas no cliente ou Reproduzir apenas conteúdo acessível ao cliente no cliente. Essas configurações impedem que elementos de vídeo sejam reproduzidos no servidor se houver falhas no redirecionamento do cliente. Esta política entra em vigor somente quando você habilita o redirecionamento de conteúdo do navegador e a política de Lista de Controle de Acesso contém a URL que retorna. A URL não pode estar na política de lista de bloqueio.

Requisitos do sistema

Endpoints Windows:

- Windows 10

- Aplicativo Citrix Workspace 1809 para Windows ou posterior

Nota:

O redirecionamento de conteúdo do navegador é suportado apenas na Versão Atual do aplicativo Citrix Workspace para Windows, mas não nas versões LTSR do aplicativo Citrix Workspace, 1912 e 2203.1.

Endpoints Linux:

- Aplicativo Citrix Workspace 1808 para Linux ou posterior

- Terminais thin client devem incluir WebKitGTK+

Citrix Virtual Apps and Desktops 7 1808 ou posterior e XenApp e XenDesktop 7.15 CU5 ou posterior:

-

Sistema operacional VDA: Windows 10 (versão mínima 1607), Windows Server 2012 R2, Windows Server 2016, Windows Server 2019

-

Navegador no VDA:

-

Google Chrome v66 ou posterior (o Chrome requer o aplicativo Citrix Workspace 1809 para Windows ou posterior no endpoint do usuário, Citrix Virtual Apps and Desktops™ 7 1808 VDA ou posterior, e a extensão de redirecionamento de conteúdo do navegador)

-

Internet Explorer 11 e configure estas opções:

- Desmarque Modo Protegido Avançado em: Opções da Internet > Avançadas > Segurança

- Marque Habilitar extensões de navegador de terceiros em: Opções da Internet > Avançadas > Navegação

-

Solução de problemas

Para obter informações sobre solução de problemas, consulte o artigo da Central de Conhecimento https://support.citrix.com/article/CTX230052

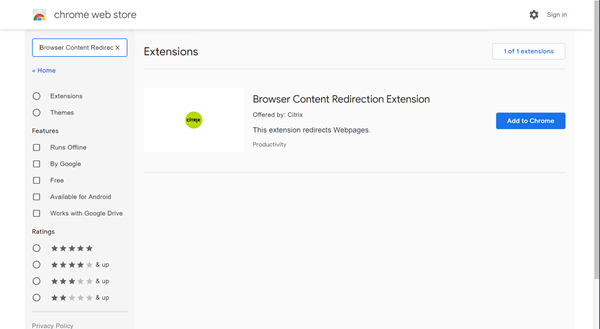

Extensão do Chrome para redirecionamento de conteúdo do navegador

Para usar o redirecionamento de conteúdo do navegador com o Chrome, adicione a extensão de redirecionamento de conteúdo do navegador da Chrome Web Store. Clique em “Adicionar ao Chrome” no ambiente Citrix Virtual Apps and Desktops.

A extensão não é necessária na máquina cliente do usuário – apenas no VDA.

Requisitos do sistema

- Chrome v66 ou superior

- Extensão de redirecionamento de conteúdo do navegador

- Citrix Virtual Apps and Desktops 7 1808 ou superior

- Aplicativo Citrix Workspace 1809 para Windows ou superior

Nota:

O redirecionamento de conteúdo do navegador é suportado apenas na Versão Atual do aplicativo Citrix Workspace para Windows, mas não nas versões LTSR do aplicativo Citrix Workspace, 1912 e 2203.1.

Este método funciona para usuários individuais. Para implantar a extensão para um grande grupo de usuários em sua organização, implante a extensão usando a Política de Grupo.

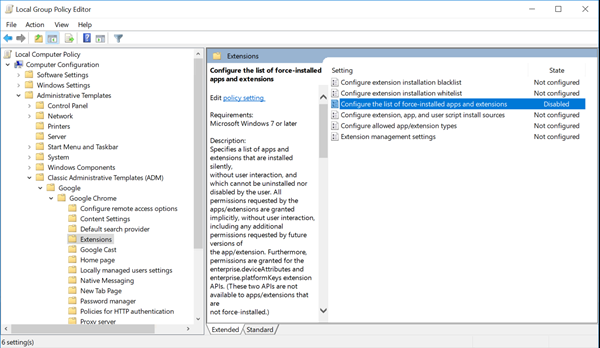

Implantar a extensão usando a Política de Grupo

- Importe os arquivos ADMX do Google Chrome para o seu ambiente. Para obter informações sobre como baixar modelos de política e instalar e configurar os modelos em seu Editor de Política de Grupo, consulte Definir políticas do navegador Chrome em PCs gerenciados.

-

Abra seu console de Gerenciamento de Política de Grupo e vá para Configuração do Usuário \ Modelos Administrativos\Modelos Administrativos Clássicos (ADM) \ Google\ Google Chrome \ Extensões. Habilite a configuração “Configurar a lista de aplicativos e extensões instalados à força”.

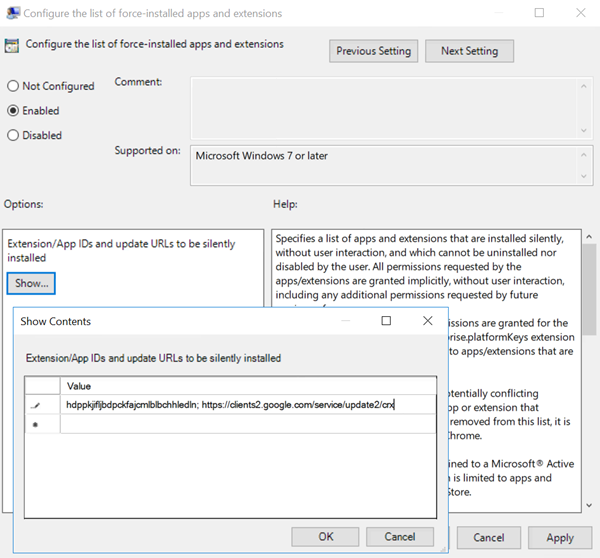

-

Clique em “Mostrar” e digite a seguinte string, que corresponde ao ID da extensão. Atualize a URL para a extensão de redirecionamento de conteúdo do navegador.

hdppkjifljbdpckfajcmlblbchhledln; https://clients2.google.com/service/update2/crx

-

Aplique a configuração e, após uma atualização do gpupdate, o usuário recebe automaticamente a extensão. Se você iniciar o navegador Chrome na sessão do usuário, a extensão já estará aplicada e ele não poderá removê-la.

Quaisquer atualizações da extensão são instaladas automaticamente nas máquinas dos usuários através da URL de atualização que você especificou na configuração.

Se a configuração “Configurar a lista de aplicativos e extensões instalados à força” for definida como “Desabilitado”, a extensão é automaticamente removida do Chrome para todos os usuários.

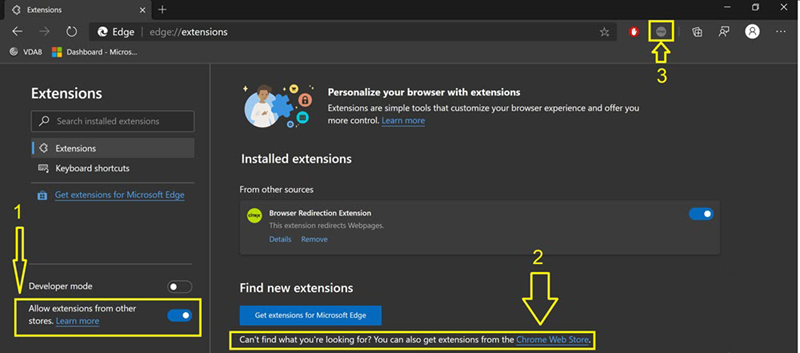

Extensão Edge Chromium para redirecionamento de conteúdo do navegador

Para instalar a extensão de redirecionamento de conteúdo do navegador no Edge, certifique-se de ter a versão 83.0.478.37 ou superior do navegador Edge instalada.

- Clique na opção “Extensões”. Escolha “Gerenciar extensão”. Ative “Permitir extensões de outras lojas”.

- Clique no link da Chrome Web Store e a extensão aparece na barra superior direita. Para mais informações sobre extensões do Microsoft Edge, consulte Extensões.

Redirecionamento de conteúdo do navegador e DPI

Ao usar o redirecionamento de conteúdo do navegador com o DPI (escala) definido para qualquer valor acima de 100% na máquina do usuário, a tela de conteúdo do navegador redirecionado é exibida incorretamente. Para evitar esse problema, não defina o DPI ao usar o redirecionamento de conteúdo do navegador. Outra maneira de evitar o problema é desabilitar a aceleração de GPU do redirecionamento de conteúdo do navegador para o Chrome, criando a chave de registro na máquina do usuário. Para obter informações, consulte Redirecionamento de conteúdo do navegador e DPI na lista de recursos gerenciados através do registro.

Logon único com Autenticação Integrada do Windows

O redirecionamento de conteúdo do navegador aprimora a sobreposição para usar o esquema Negotiate para autenticação em servidores web configurados com Autenticação Integrada do Windows (IWA) dentro do mesmo domínio que o VDA.

Por padrão, o redirecionamento de conteúdo do navegador usa um esquema de autenticação básico que exige que os usuários se autentiquem com suas credenciais de VDA cada vez que acessam o servidor web. Para logon único, você pode habilitar a configuração de política “Suporte à Autenticação Integrada do Windows para redirecionamento de conteúdo do navegador” ou criar uma chave de registro no VDA.

Antes de habilitar o logon único, conclua o seguinte:

- Configure a infraestrutura Kerberos para emitir tickets para nomes de entidade de serviço (SPNs) construídos a partir do nome do host. Por exemplo,

HTTP/serverhostname.com. - Para busca no servidor: Ao usar o redirecionamento de conteúdo do navegador no modo de busca no servidor, certifique-se de que o DNS esteja configurado corretamente no VDA.

- Para busca no cliente: Ao usar o redirecionamento de conteúdo do navegador no modo de busca no cliente, certifique-se de que o DNS esteja configurado corretamente no dispositivo cliente e que você permita conexões TCP da sobreposição para o endereço IP do servidor web.

Para configurar o logon único usando a política de redirecionamento de conteúdo do navegador, consulte a configuração Suporte à Autenticação Integrada do Windows para redirecionamento de conteúdo do navegador.

Alternativamente, você pode habilitar o logon único em um servidor web adicionando uma chave de registro no VDA. Para obter informações, consulte Logon único com Autenticação Integrada do Windows para redirecionamento de conteúdo do navegador na lista de recursos gerenciados através do registro.

Cabeçalho de solicitação user-agent

O cabeçalho user-agent ajuda a identificar as solicitações HTTP enviadas do redirecionamento de conteúdo do navegador. Essa configuração pode ser útil ao configurar regras de proxy e firewall. Por exemplo, se o servidor bloquear as solicitações enviadas do redirecionamento de conteúdo do navegador, você pode criar uma regra que contenha o cabeçalho user-agent para ignorar certos requisitos.

Apenas dispositivos Windows suportam o cabeçalho de solicitação user-agent.

Por padrão, a string do cabeçalho de solicitação user-agent está desabilitada. Para habilitar o cabeçalho user-agent para conteúdo renderizado no cliente, use o editor de Registro. Para obter informações, consulte Cabeçalho de solicitação user-agent na lista de recursos gerenciados através do registro.

Compatibilidade do cliente de redirecionamento de conteúdo do navegador

Você pode usar o WMI para verificar se seu cliente é compatível com o redirecionamento de conteúdo do navegador. Qualquer método para acessar o WMI funciona. O seguinte é um exemplo usando o PowerShell.

- Abra o PowerShell.

- Execute

Get-WmiObject -Class CTXBCRStatus. - Verifique o parâmetro

BCR_Capable.- Se

True, o cliente é compatível com o redirecionamento de conteúdo do navegador. - Se

False, o cliente não é compatível com o redirecionamento de conteúdo do navegador.

- Se

Informações adicionais

- Se

CtxBrowserSvcnão estiver disponível, nenhum resultado será exibido ao executar o comando. - Se

CtxBrowserSvcnunca tiver sido executado, os resultados retornarão um erro de classe inválida.

Neste artigo

- Mecanismo de fallback

- Requisitos do sistema

- Solução de problemas

- Extensão do Chrome para redirecionamento de conteúdo do navegador

- Extensão Edge Chromium para redirecionamento de conteúdo do navegador

- Redirecionamento de conteúdo do navegador e DPI

- Logon único com Autenticação Integrada do Windows

- Cabeçalho de solicitação user-agent

- Compatibilidade do cliente de redirecionamento de conteúdo do navegador