“操作系统更新”设备策略

通过“操作系统更新”设备策略,可以:

-

将最新的操作系统更新部署到受监督的 iOS 设备。

“操作系统更新”设备策略仅适用于在 Apple 部署计划中注册的受监督设备。

-

Apple 部署计划的最新操作系统和应用更新注册了运行 macOS 10.11.5 及更高版本的 macOS 设备。

注意:

Apple 目前仅将操作系统更新限制为主要版本。不允许管理员更新次要版本。有关详细信息,请参阅 Apple 文档中的这篇文章。

-

运行 Windows 10 或 Windows 11 的受监督 Desktop 和 Tablet 设备的最新操作系统更新。

您还可以使用操作系统更新策略来管理运行 Windows 10(版本 1607 或更高版本)或 Windows 11 的台式机和平板电脑的交付优化设置。交付优化是 Microsoft 为 Windows 10 和 Windows 11 更新提供的点对点客户端更新服务。传递优化的目标是减少更新过程中出现的带宽问题。带宽降低是通过在多个设备和自建共享下载任务实现的。有关详细信息,请参阅 Microsoft 文章为 Windows 10 更新配置交付优化。

-

将最新的操作系统更新部署到托管 Android Enterprise 设备(Android 7.0 及更高版本)。

重要提示:

操作系统更新策略不允许您完全禁用更新。要将更新延迟 90 天,请创建限制策略。请参阅 限制设备策略。

要添加或配置此策略,请转到配置 > 设备策略。有关详细信息,请参阅设备策略。

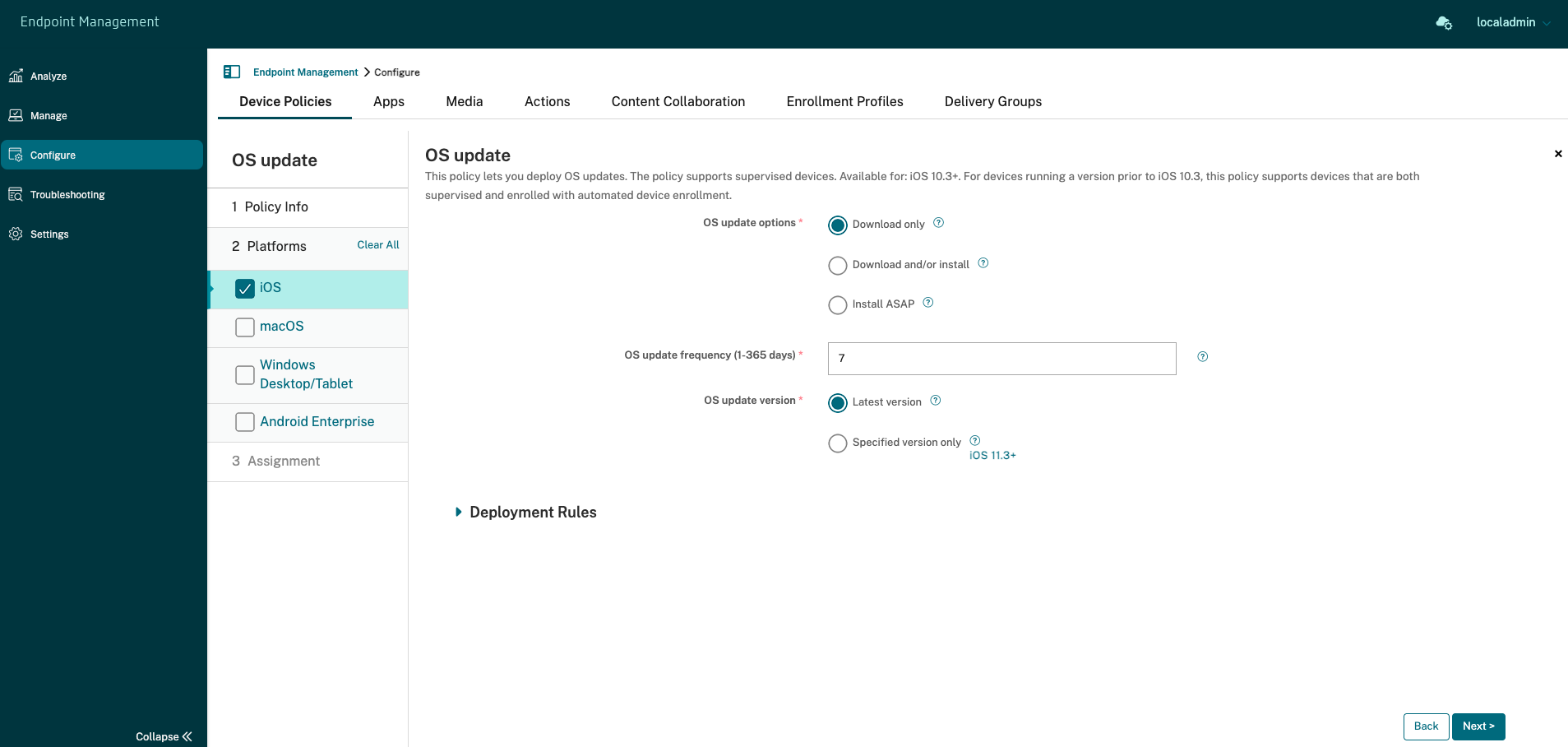

iOS 设置

以下设置适用于受监督的 iOS 设备。

- 操作系统更新选项: 这两个选项都将根据操作系统更新频率将最新的操作系统更新下载到受监督的设备。设备将提示用户安装更新。提示在用户解锁设备后可见。

- 操作系统更新频率: 确定 Citrix Endpoint Management 检查和更新设备操作系统的频率。默认值为 7 天。

-

操作系统更新版本: 指定用于更新受监督的 iOS 设备的版本。默认值为最新版本。

- 最新版本: 选择此选项可更新到最新的操作系统版本。

- 仅限特定版本: 选择此选项可更新到特定的操作系统版本,然后键入版本号。

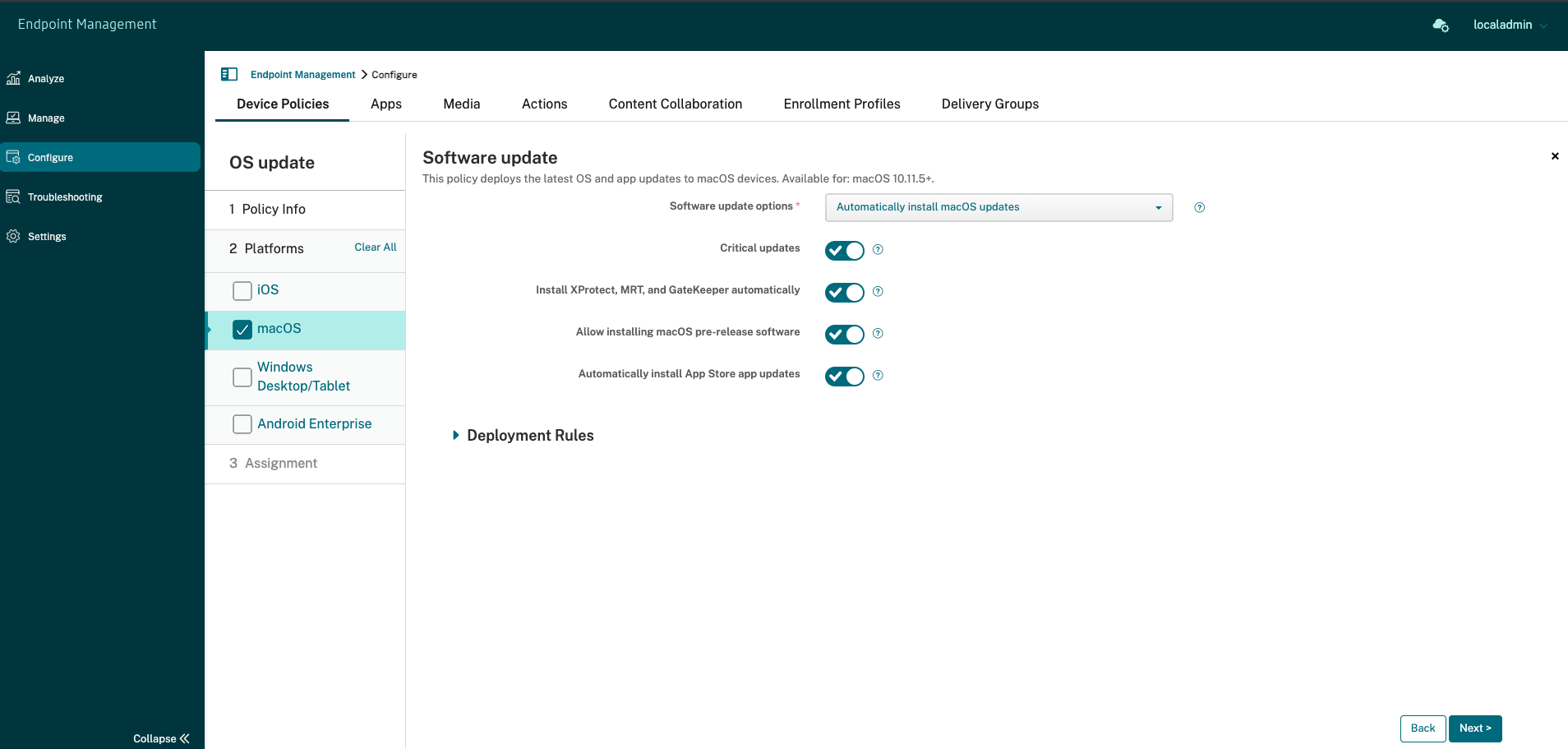

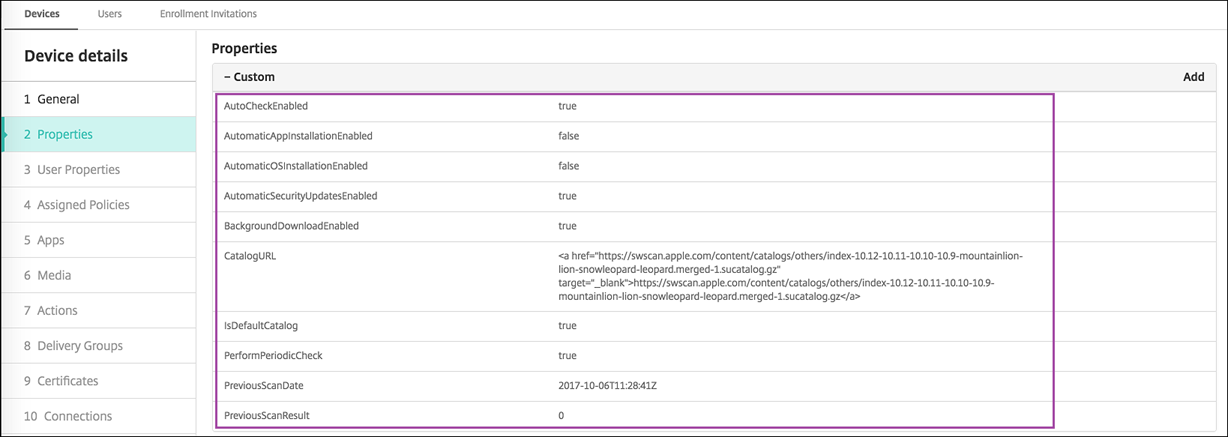

macOS 设置

-

软件更新选项: 控制 macOS 设备检查和安装更新的方式。从以下选项中进行选择:

- 自动安装 macOS 更新: 自动下载并安装更新。

- 下载新更新(如果可用): 下载更新但需要手动安装。

- 检查更新: 检查更新是否存在但未自动下载或安装更新。

- 不要检查更新: 不要检查新的更新、下载更新或自动安装更新。用户仍然可以手动安装更新。

- 关键更新: 允许自动安装关键 macOS 更新。

- 自动安装 xProtect、MRT 和 GateKeeper 更新: 允许 macOS 设备自动安装安全软件的更新。

- 允许安装 macOS 预发行软件: 允许用户安装 macOS 软件的预发行版本。

- 自动安装 App Store 应用程序更新: 允许 App Store 应用程序自动更新。

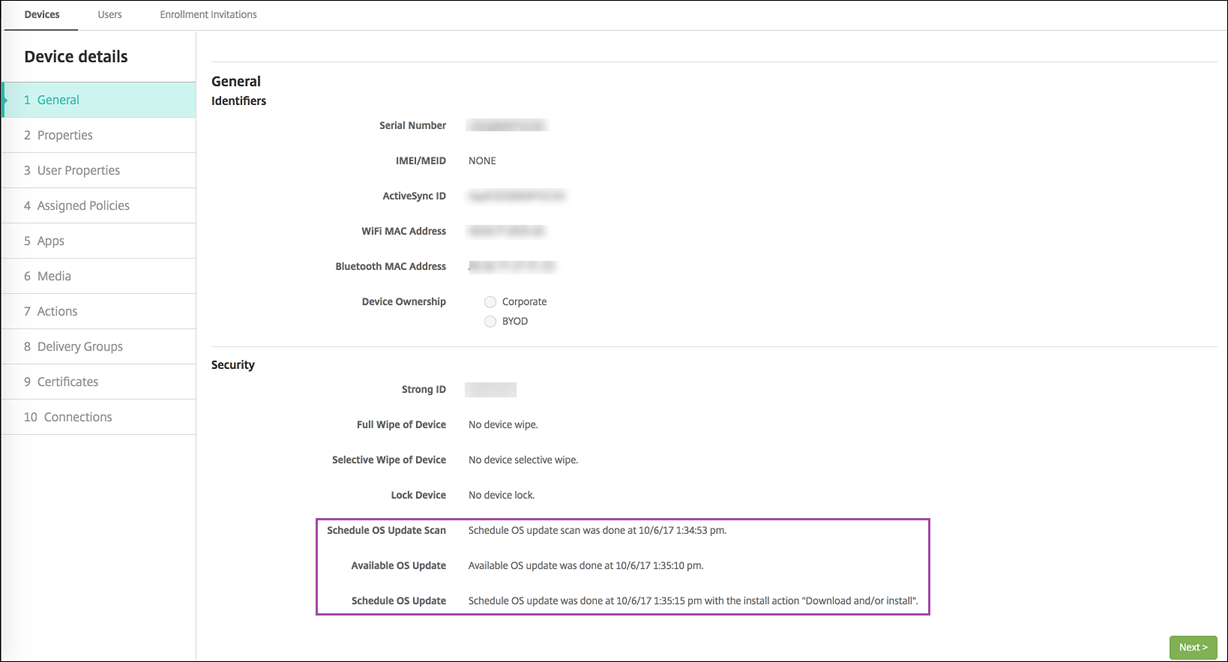

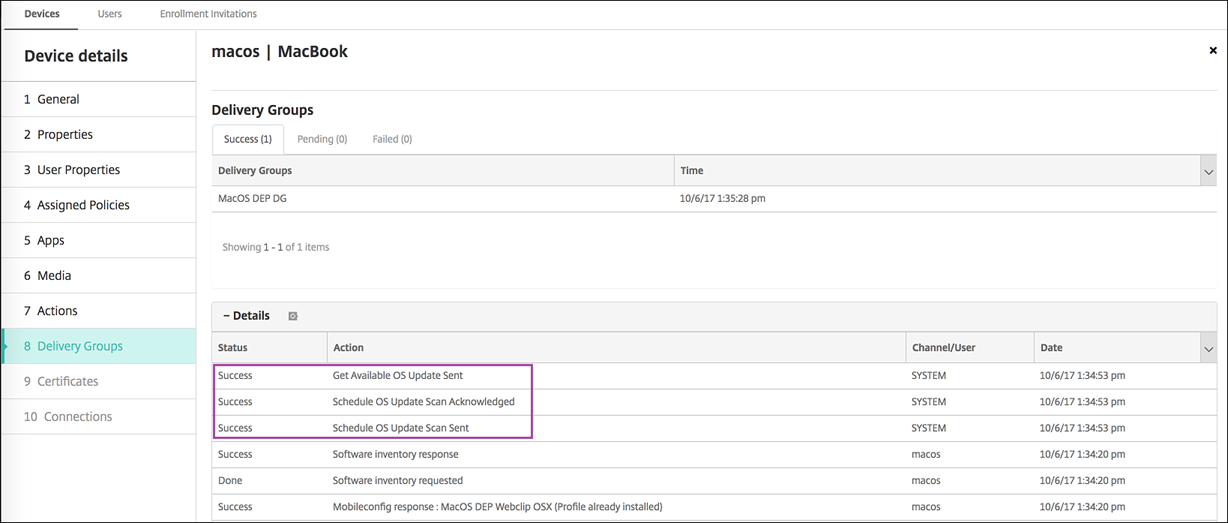

获取 iOS 和 macOS 更新操作的状态

对于 iOS 和 macOS,Citrix Endpoint Management 不会将控制操作系统更新策略部署到设备。相反,Citrix Endpoint Management 使用该策略向设备发送以下 MDM 命令:

- 计划操作系统更新扫描:请求设备对操作系统更新进行后台扫描。(iOS 可选)

- 可用的操作系统更新:查询设备中的可用操作系统更新列表。

- 安排操作系统更新:请求设备进行 macOS 更新、应用更新或两者兼而有之。因此,设备操作系统将确定何时下载或安装操作系统和应用程序更新。

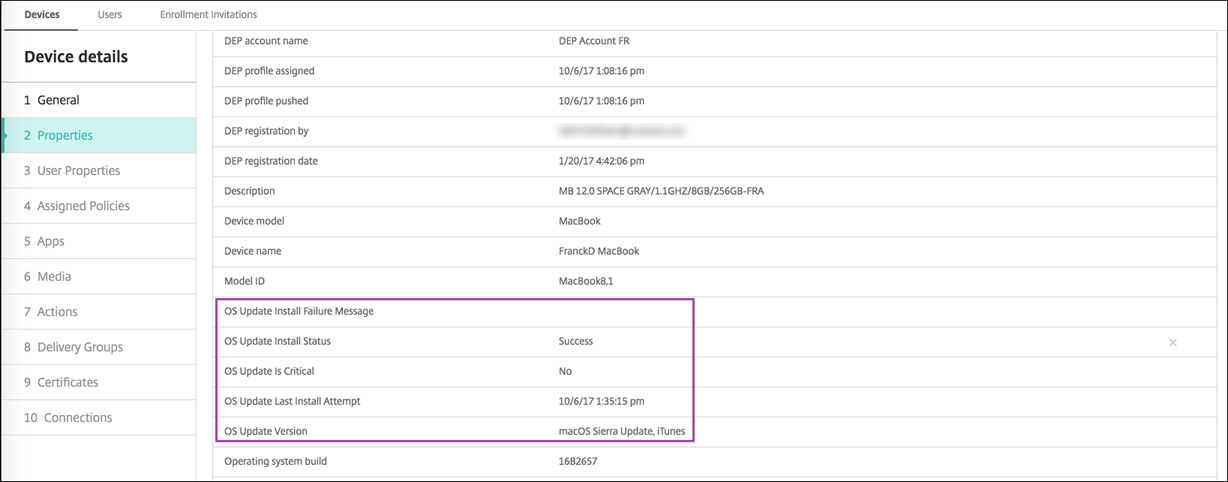

管理 > 设备 > 设备详细信息(常规) 页面显示安排的和可用的操作系统更新扫描以及安排的 macOS 和应用程序更新的状态。

有关更新操作的状态的更多详细信息,请转至管理 > 设备 > 设备详细信息(交付组) 页面。

有关可用的操作系统更新和最后一次安装尝试等详细信息,请转至管理 > 设备 > 设备详细信息(属性) 页面。

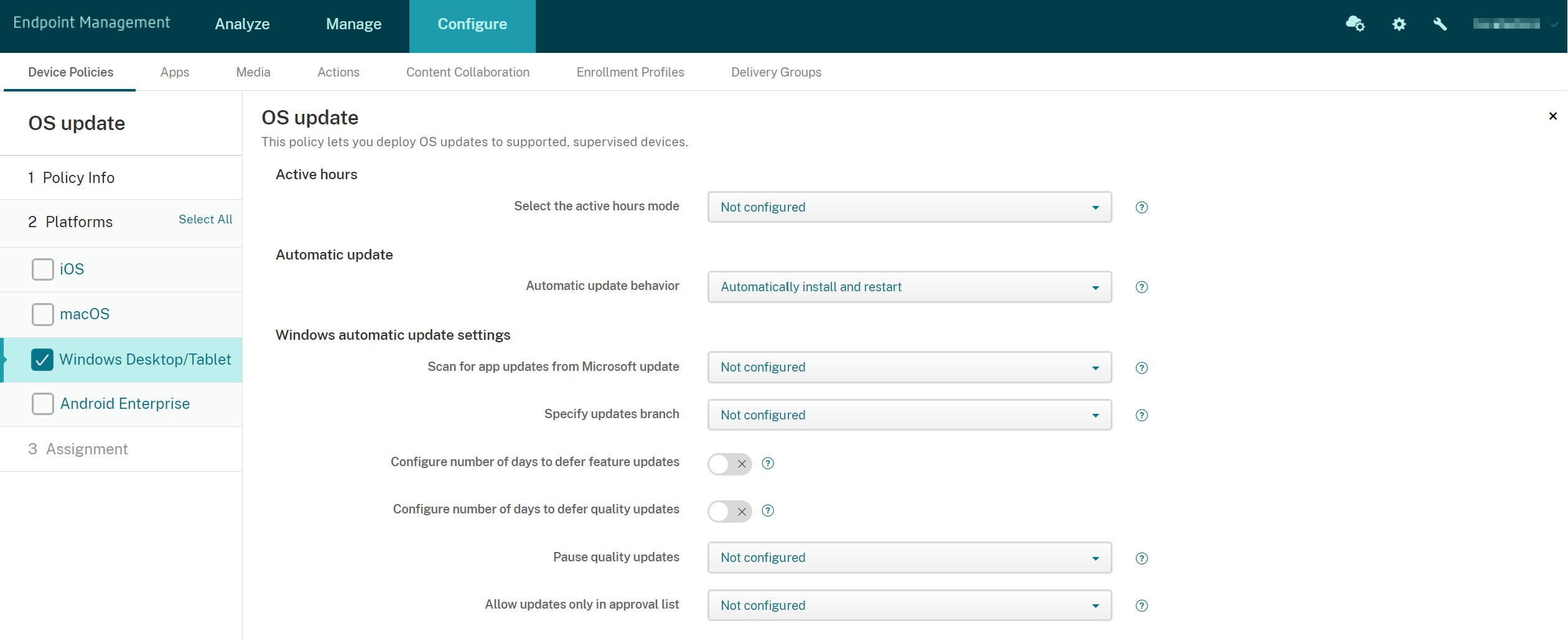

Windows Desktop 和 Tablet 设置

- 选择活动时间模式: 选择一种模式来配置操作系统更新的活动时间。可以指定小时的范围或开始和结束时间。选择一种模式后,将显示更多设置:指定使用时段的最大范围或使用时段开始时间和使用时段结束时间。未配置允许 Windows 随时进行操作系统更新。默认值为未配置。

-

自动更新行为: 配置用户设备上的 Windows 更新服务的下载、安装和重新启动行为。默认值为自动安装并重新启动。

- 下载更新前通知用户: Windows 在更新可用时通知用户。Windows 不自动下载和安装更新。用户必须开始下载和安装操作。

- 自动安装并通知以安排设备重新启动: Windows 在不按流量计费的网络中自动下载更新。设备未在使用中以及不依赖电池电源运行时,Windows 将在自动维护期间安装更新。如果自动维护在两天内无法安装更新,Windows Update 将立即安装更新。如果安装需要重新启动,Windows 将提示用户安排重新启动时间。用户最长有 7 天时间来安排重新启动。7 天后,Windows 将强制设备重新启动。允许用户控制开始时间可降低在重新启动时未正确关闭的应用程序导致的意外数据丢失的风险。

- 自动安装并重新启动: 默认设置。Windows 在不按流量计费的网络中自动下载更新。设备未在使用中以及不依赖电池电源运行时,Windows 将在自动维护期间安装更新。如果自动维护在两天内无法安装更新,Windows Update 将立即安装更新。如果安装要求重新启动,Windows 将在设备不活动时重新启动设备。

- 在指定时间自动安装并重新启动: 选择此选项时,将显示更多设置,以便您可以指定日期和时间。默认值为每天凌晨 3 点。自动安装操作在指定时间发生,设备重新启动操作在 15 分钟倒计时后发生。当 Windows 准备好重启时,登录的用户可以中断 15 分钟的倒计时以延迟重启。

- 自动安装并重新启动,无需最终用户控制: Windows 在不按流量计费的网络中自动下载更新。设备未在使用中以及不依赖电池电源运行时,Windows 将在自动维护期间安装更新。如果自动维护在两天内无法安装更新,Windows Update 将立即安装更新。如果安装要求重新启动,Windows 将在设备不活动时重新启动设备。此选项还会将用户控制面板设置为只读。

- 关闭自动更新: 在设备上禁用 Windows 自动更新。

-

扫描 Microsoft 更新中的应用程序更新: 指定 Windows 是否接受来自 Microsoft 更新服务的面向其他 Microsoft 应用程序的更新。默认值为未配置。

- 未配置: 如果不希望配置该行为,请使用此设置。Windows 不更改用户设备上的相关 UI。用户可以接受或拒绝面向其他 Microsoft 应用程序的更新。

- 是: Windows 允许从 Windows 更新服务安装应用程序更新。用户设备上的相关设置不活动,因此,用户无法修改该设置。

- 否: Windows 不允许从 Windows 更新服务安装应用程序更新。用户设备上的相关设置不活动,因此,用户无法修改该设置。

-

指定更新分支: 指定要用于更新的 Windows 更新服务分支。默认值为未配置。

- 未配置: 如果不希望配置该行为,请使用此设置。Windows 不更改用户设备上的相关 UI。用户可以选择 Windows 更新服务分支。

- Current Branch: Windows 接收来自 Current Branch 的更新。用户设备上的相关设置不活动,因此,用户无法修改该设置。

- Current Branch for Business: Windows 接收来自 Current Branch for Business 的更新。用户设备上的相关设置不活动,因此,用户无法修改该设置。

- 配置推迟功能更新的天数: 如果设置为开,Windows 将推迟功能更新指定的天数,并且用户无法更改此设置。如果设置为关,用户可以更改推迟功能更新的天数。默认值为关。

- 配置推迟质量更新的天数: 如果设置为开,Windows 将推迟质量更新指定的天数,并且用户无法更改此设置。如果设置为关,用户可以更改推迟质量更新的天数。默认值为关。

-

暂停质量更新: 指定是否暂停质量更新 35 天。默认值为未配置。

- 未配置: 如果不希望配置该行为,请使用此设置。Windows 不更改用户设备上的相关 UI。用户可以选择暂停质量更新 35 天。

- 是: Windows 暂停来自 Windows 更新服务的质量更新的安装 35 天。用户设备上的相关设置不活动,因此,用户无法修改该设置。

- 否: Windows 不暂停来自 Windows 更新服务的质量更新的安装。用户设备上的相关设置不活动,因此,用户无法修改该设置。

-

仅允许安装审批列表中的更新: 指定是否仅安装 MDM 服务器审批的更新。Citrix Endpoint Management 不支持配置批准的更新列表。默认值为未配置。

- 未配置: 如果不希望配置该行为,请使用此设置。Windows 不更改用户设备上的相关 UI。用户可以选择允许安装的更新。

- 是,仅安装审批的更新: 仅允许安装审批的更新。

- 否,安装所有适用的更新: 允许在设备上安装所有适用的更新。

-

使用内部更新服务器: 指定是通过 Windows 服务器更新服务 (WSUS) 从 Windows 更新服务还是从内部更新服务器获取更新。如果设置为关,设备将使用 Windows 更新服务。如果设置为开,设备将连接到指定的 WSUS 服务器以获取更新。默认值为关。

- 接受除 Microsoft 以外的其他实体签名的更新: 指定是否接受除 Microsoft 以外的第三方实体签名的更新。此功能要求设备信任第三方供应商证书。默认值为关。

- 允许连接到 Microsoft 更新服务: 允许设备上的 Windows 更新定期连接到 Microsoft 更新服务,即使设备配置为从 WSUS 服务器获取更新亦如此。默认值为开。

- WSUS 服务器: 指定 WSUS 服务器的服务器 URL。

- 托管更新的备用 Intranet 服务器: 指定托管更新和接收报告信息的备用 Intranet 服务器 URL。

- 配置交付优化: 是否对 Windows 10 和 Windows 11 更新使用交付优化。默认设置为关。

- 缓存大小: 传递优化缓存的最大大小。值 0 表示缓存大小无限制。默认值为 10 GB。

- 允许 VPN 对等缓存: 是否允许设备在通过 VPN 连接到域网络时参与对等缓存。设置为开时,设备可以从其他域网络设备进行下载或上载到其他域网络设备,在 VPN 上或企业域网络中皆可。默认设置为关。

-

下载方法: 传递优化的下载方法可以用于下载 Windows 更新、应用程序和应用程序更新。默认值为 HTTP 与对等在同一 NAT 后面混合。选项包括:

- 仅限 HTTP,无对等: 禁用对等缓存,但允许传递优化从 Windows Update 服务器或 Windows Server Update Services (WSUS) 服务器下载内容。

- HTTP 与对等在同一 NAT 后面混合: 在同一网络中启用对等共享。传递优化云服务使用与目标客户端相同的公用 IP 查找连接到 Internet 的其他客户端。然后,这些客户端尝试使用其专用子网 IP 连接到同一网络上的其他对等体。

- HTTP 与专用组中的对等互连融合: 根据设备 Active Directory 域服务 (AD DS) 站点或设备进行身份验证的域自动选择组。对等跨内部子网在属于相同组的设备之间发生,包括远程办公室内的设备。

- HTTP 与 Internet 对等混合: 为传递优化启用 Internet 对等源。

- 简单下载模式,无对等: 禁用传递优化云服务。传递优化在以下情况下自动切换到此模式:传递优化云服务不可用时、无法访问时或内容文件大小小于 10 MB 时。在此模式下,传递优化提供可靠的下载体验,无对等缓存。

- 不使用传递优化,改为使用 BITS: 允许客户端使用 BranchCache。有关详细信息,请参阅 Microsoft 文章分支缓存。

- 最大下载带宽: 最大下载带宽,单位为 KBs/秒。默认值为 0,表示动态带宽调整。

- 最大下载带宽的百分比: 传递优化可以跨所有并发下载活动使用的最大下载带宽。值为可用下载带宽的百分比。默认值为 0,表示动态调整。

- 最大上载带宽: 最大上载带宽,单位为 KBs/秒。默认值为 0。值 0 表示带宽无限制。

- 每月上载数据上限: 传递优化在每个日历月可以上载到 Internet 对等方的最大大小,单位为 GB。默认值为 20 GB。值 0 表示每月上载无限制。

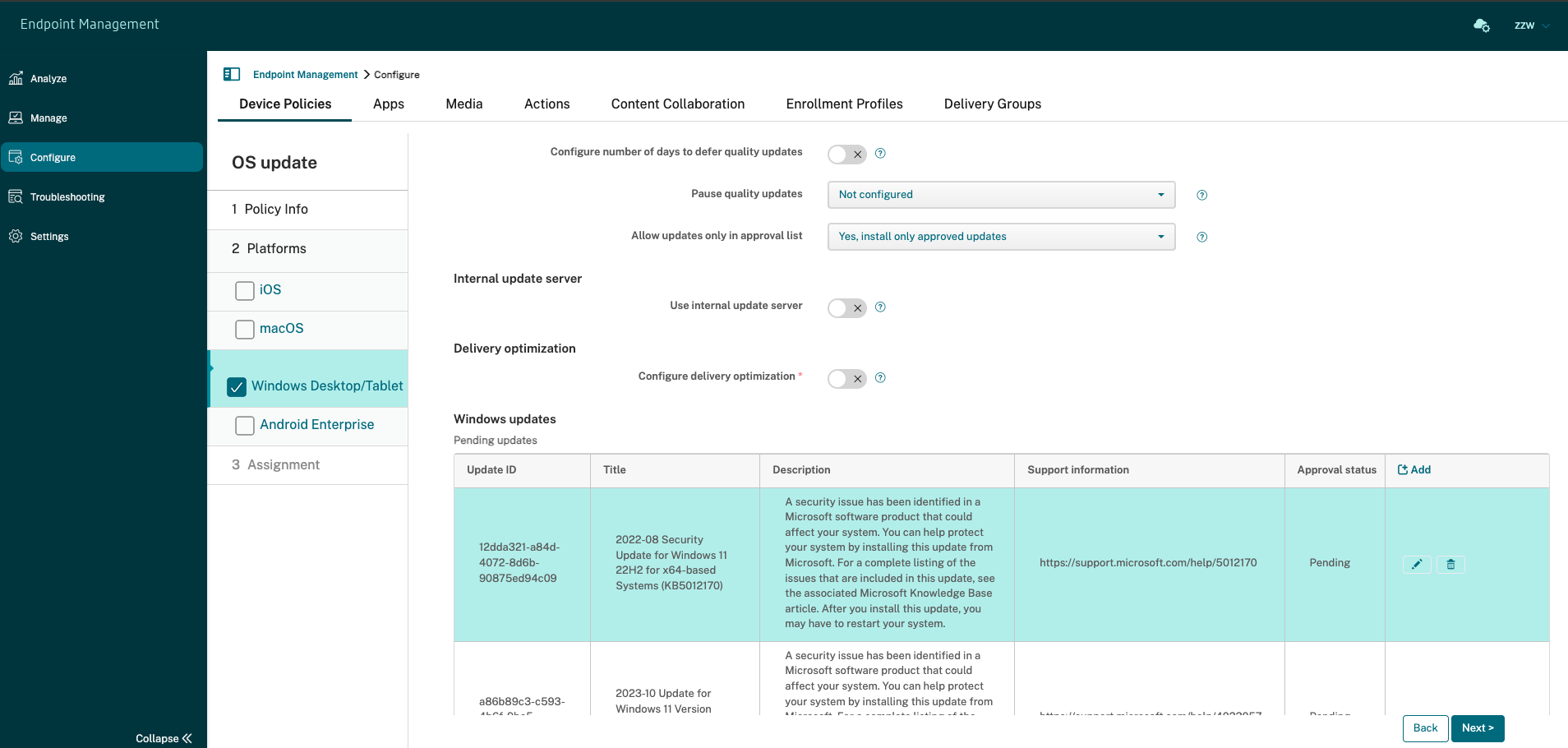

Citrix Endpoint Management 如何处理 Windows 台式机和平板电脑设备的批准更新

您可以指定是否仅安装审批的更新。Citrix Endpoint Management 按如下方式处理更新:

- 对于安全更新,例如 Windows Defender 定义,Citrix Endpoint Management 会自动批准更新,并在下次同步时向设备发送安装命令。

- 对于所有其他更新类型,Citrix Endpoint Management 会等待您的批准,然后再向设备发送安装命令。

必备条件

- 您必须将 Microsoft 根证书作为服务器证书上载到 Citrix Endpoint Management 服务器。

- 有关导入服务器证书的信息,请参阅证 书和身份验证中的“要导入证书”。

仅安装审批的更新

- 转至配置 > 设备策略并打开“操作系统更新”设备策略。

- 将仅允许安装审批列表中的更新设置更改为是,仅安装审批的更新。

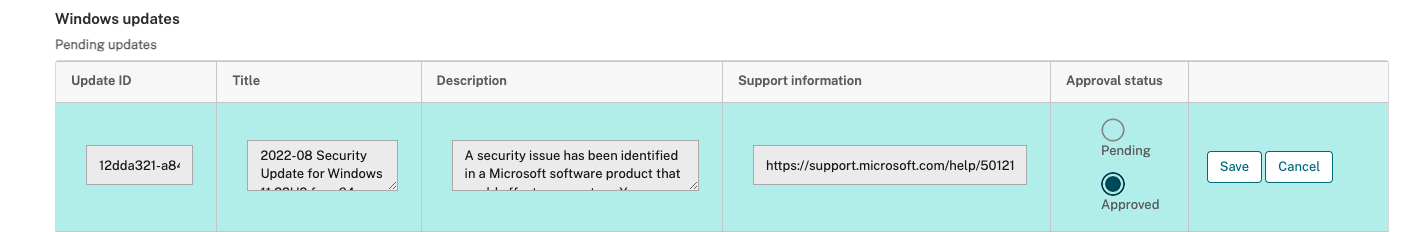

审批更新

-

在“操作系统更新”设备策略中,向下滚动到待定更新表。Citrix Endpoint Management 从设备获取表中列出的更新。

-

搜索审批状态为待定的更新。

-

单击要批准的更新的行,然后单击该行的编辑图标(在“添加”列中)。

-

要审批更新,请单击已审批,然后单击保存。

注意:

尽管待处理更新表包含添加和删除命令,但这些命令不会导致 Citrix Endpoint Management 数据库发生任何变化。编辑审批状态是唯一可用于待定更新的操作。

要查看设备的 Windows 更新状态,请转至管理 > 设备 > 属性。

发布了某个更新时,更新 ID 将在第一列中显示,状态为(成功或失败)。可以为更新失败的设备创建报告或自动化操作。发布的日期和时间也将显示。

更新如何用于首次部署和后续部署

设备上的“操作系统更新”设备策略的对首次部署产生的影响与对设备更新后的部署产生的影响有所差别。

-

要让 Citrix Endpoint Management 查询设备以获取更新,您必须配置至少一个操作系统更新设备策略并将其分配给交付组。

在设备 MDM 同步期间,Citrix Endpoint Management 会向设备查询可安装的更新。

- 第一个“操作系统更新”设备策略部署后,Windows 更新的列表为空,因为尚未报告任何设备。

-

当分配的交付组中的设备报告更新时,Citrix Endpoint Management 会将这些更新保存到其数据库中。要审批任何报告的更新,请再次编辑该策略。

更新批准仅适用于您正在编辑的策略。在一个策略中审批的更新在另一个策略中不显示为已审批。下次设备同步时,Citrix Endpoint Management 会向设备发送一条命令,表示更新已获得批准。

-

对于第二项操作系统更新设备策略,更新列表中的更新存储在 Citrix Endpoint Management 数据库中。批准每个策略的更新。

在每次设备同步期间,Citrix Endpoint Management 都会向设备查询已批准的更新状态,直到设备报告已安装更新。对于安装后需要重启的更新,Citrix Endpoint Management 会查询更新状态,直到设备报告已安装更新。

- Citrix Endpoint Management 不限制交付组或设备在策略配置页面中显示的更新。设备报告的所有更新都在列表中显示。

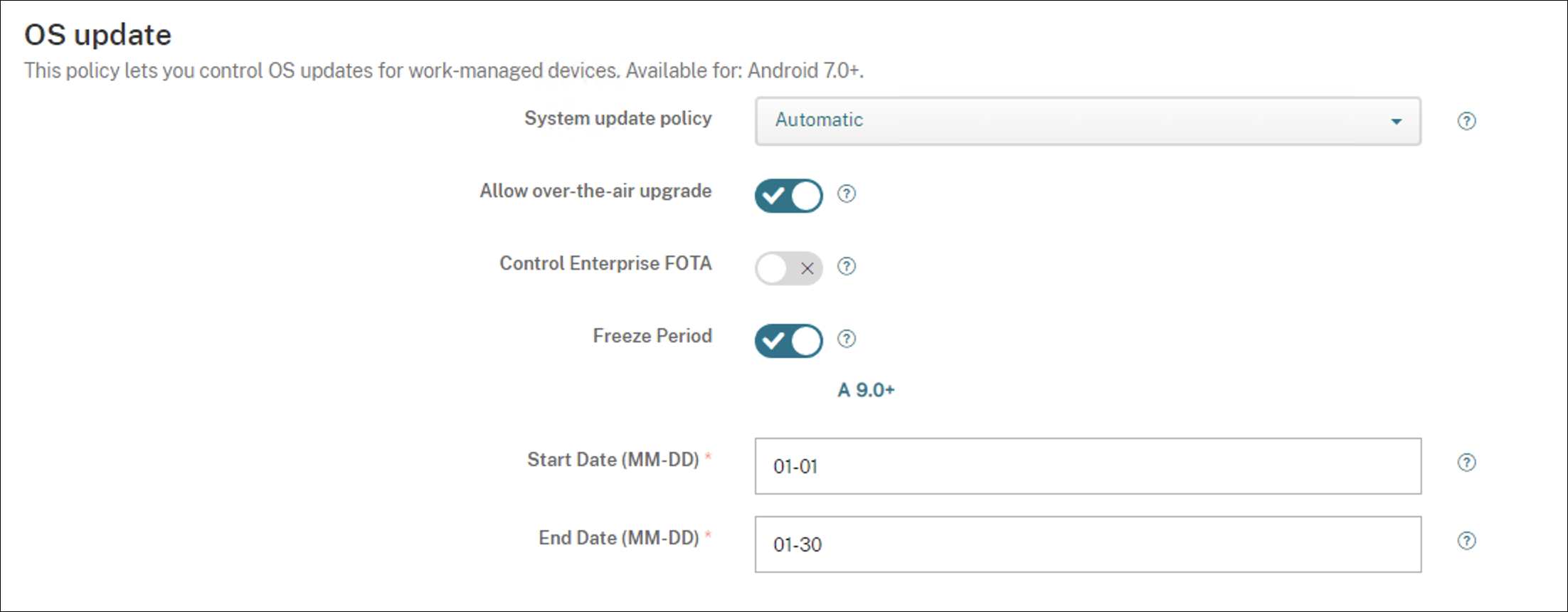

Android Enterprise 设置

-

系统更新策略: 确定系统更新的发生时间。

- 自动: 更新可用时安装。

-

窗口化: 在开始时间和结束时间中指定的每日维护时段内自动安装更新。

- 开始时间: 维护时段的开始时间,测量方式为在设备本地时间从午夜开始的分钟数 (0 - 1440)。默认值为 0。

- 结束时间: 维护时段的结束时间,测量方式为在设备本地时间从午夜开始的分钟数 (0 - 1440)。默认值为 120。

- 推迟:允许用户将更新最长推迟 30 天。

- 默认: 将更新策略设置为系统默认值。

-

允许无线升级: 如果禁用,用户设备将无法以无线方式接收软件更新。默认值为开。

-

冻结期: 如果设置为开,则在为自动、延迟和窗口更新策略指定的日期范围内,不会在设备上安装操作系统更新。一次只能为一台设备设置一个冻结期限。冻结期的长度不能超过 90 天。

- 开始日期/结束日期: 启用冻结期后不安装操作系统更新的日期范围。

-

冻结期: 如果设置为开,则在为自动、延迟和窗口更新策略指定的日期范围内,不会在设备上安装操作系统更新。一次只能为一台设备设置一个冻结期限。冻结期的长度不能超过 90 天。

- 开始日期/结束日期: 启用冻结期后不安装操作系统更新的日期范围。