Authentifizierung

Sie können verschiedene Authentifizierungstypen für Ihre Citrix Workspace-App konfigurieren, darunter Domänen-Pass-Through (Single Sign-On oder SSON), Smartcard und Kerberos-Pass-Through.

Ab der Citrix Workspace™-App für Windows, Version 2503, wird SSON standardmäßig im inaktiven Modus installiert. Sie können SSON nach der Installation mithilfe der Gruppenrichtlinienobjekt (GPO)-Richtlinie aktivieren. Navigieren Sie zur Aktivierung zu Benutzerauthentifizierung > Lokaler Benutzername und Kennwort, und aktivieren Sie das Kontrollkästchen Pass-Through-Authentifizierung aktivieren.

Hinweis:

Sie müssen das System nach dem Aktualisieren der GPO-Richtlinie neu starten, damit die SSON-Einstellung wirksam wird.

Authentifizierungstoken

Authentifizierungstoken werden verschlüsselt und auf dem lokalen Datenträger gespeichert, sodass Sie Ihre Anmeldeinformationen nicht erneut eingeben müssen, wenn Ihr System oder Ihre Sitzung neu gestartet wird. Die Citrix Workspace-App bietet eine Option zum Deaktivieren der Speicherung von Authentifizierungstoken auf dem lokalen Datenträger.

Für eine verbesserte Sicherheit stellen wir jetzt eine Gruppenrichtlinienobjekt (GPO)-Richtlinie zur Konfiguration der Speicherung von Authentifizierungstoken bereit.

Sie können die Citrix ADMX/ADML-Vorlagen für den Gruppenrichtlinieneditor von der Downloadseite von Citrix herunterladen.

- > **Hinweis:** > > Diese Konfiguration ist nur in Cloud-Bereitstellungen anwendbar.

So deaktivieren Sie die Speicherung von Authentifizierungstoken mithilfe der Gruppenrichtlinienobjekt (GPO)-Richtlinie:

- 1. Öffnen Sie die administrative Vorlage für Gruppenrichtlinienobjekte der Citrix Workspace-App, indem Sie `gpedit.msc` ausführen.

- Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Citrix-Komponenten > SelfService.

-

Wählen Sie in der Richtlinie Authentifizierungstoken speichern eine der folgenden Optionen aus:

- Aktiviert: Zeigt an, dass die Authentifizierungstoken auf dem Datenträger gespeichert werden. Standardmäßig auf „Aktiviert“ eingestellt.

- Deaktiviert: Zeigt an, dass die Authentifizierungstoken nicht auf dem Datenträger gespeichert werden. Geben Sie Ihre Anmeldeinformationen erneut ein, wenn Ihr System oder Ihre Sitzung neu gestartet wird.

- Klicken Sie auf Übernehmen und OK.

Ab Version 2106 bietet die Citrix Workspace-App eine weitere Option zum Deaktivieren der Speicherung von Authentifizierungstoken auf dem lokalen Datenträger. Neben der bestehenden GPO-Konfiguration können Sie die Speicherung von Authentifizierungstoken auf dem lokalen Datenträger auch über den Global App Configuration Service deaktivieren.

Stellen Sie im Global App Configuration Service das Attribut Store Authentication Tokens auf False ein.

- Sie können diese Einstellung über den Global App Configuration Service mit einer der folgenden Methoden konfigurieren:

- Benutzeroberfläche (UI) des Global App Configuration Service: Informationen zur Konfiguration über die UI finden Sie unter [Citrix Workspace-App konfigurieren](/de-de/citrix-workspace/global-app-config-service)

- API: Informationen zur Konfiguration von Einstellungen über APIs finden Sie in der Dokumentation für [Citrix Developer](https://developer.cloud.com/citrixworkspace/server-integration/global-app-configuration-service/docs/getting-started).

Konfigurationsprüfung

Mit der Konfigurationsprüfung können Sie einen Test ausführen, um zu überprüfen, ob Single Sign-On ordnungsgemäß konfiguriert ist. Der Test wird an verschiedenen Prüfpunkten der Single Sign-On-Konfiguration ausgeführt und zeigt die Konfigurationsergebnisse an.

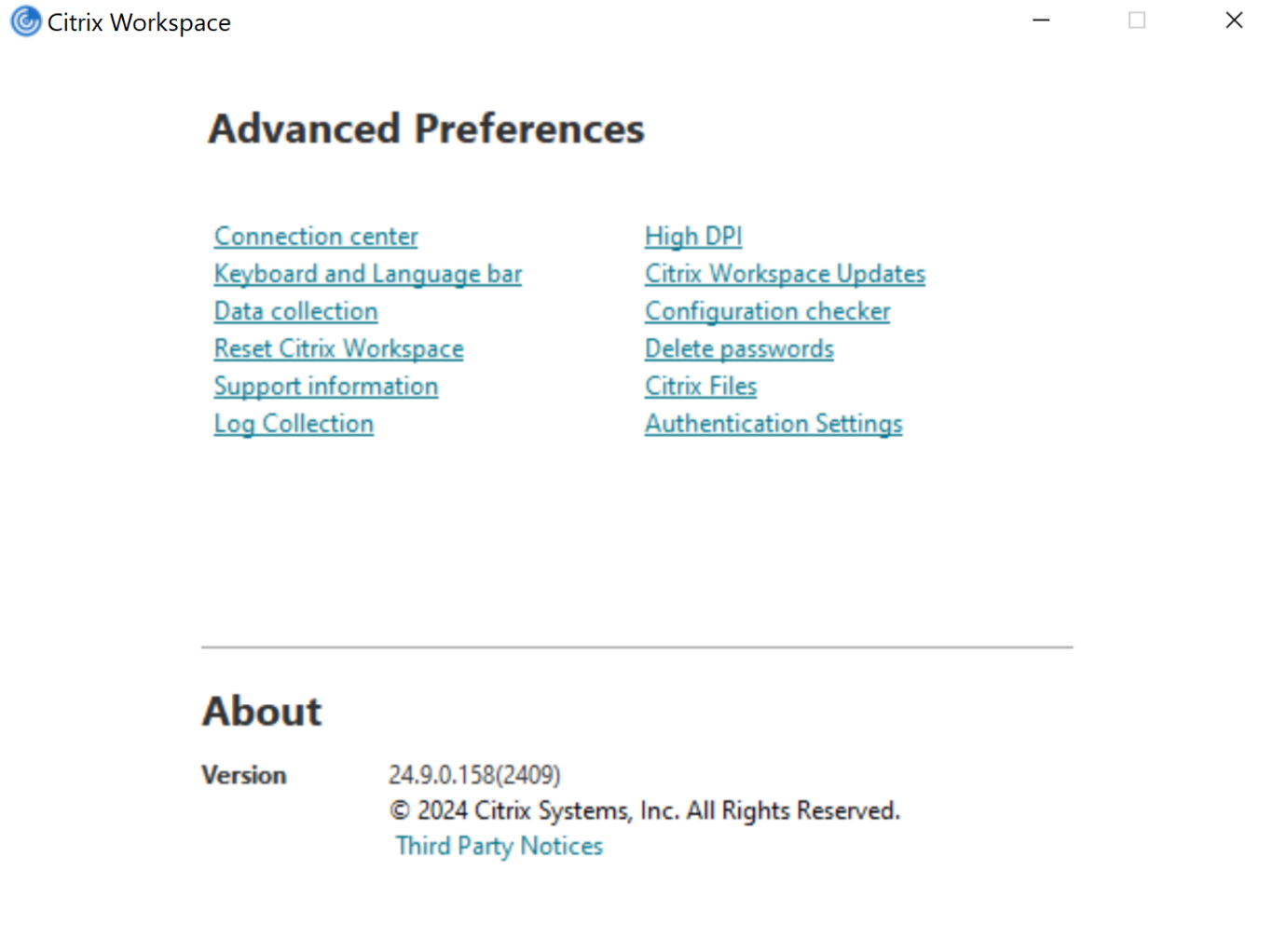

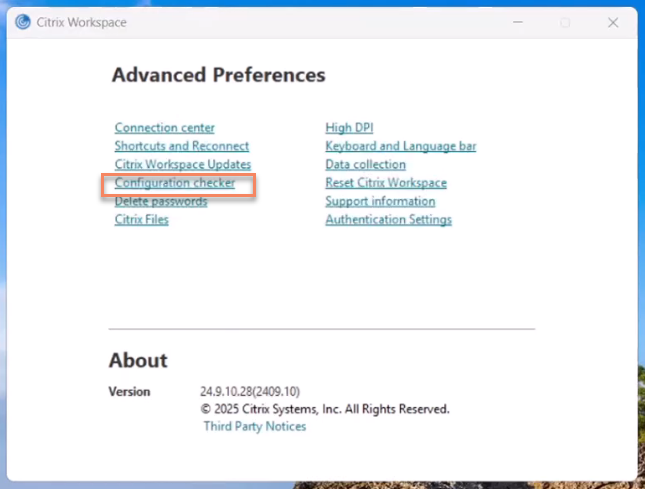

- Klicken Sie mit der rechten Maustaste auf das Symbol der Citrix Workspace-App im Infobereich und klicken Sie auf Erweiterte Einstellungen. Das Dialogfeld Erweiterte Einstellungen wird angezeigt.

-

Klicken Sie auf Konfigurationsprüfung. Das Fenster Citrix Konfigurationsprüfung wird angezeigt.

- Wählen Sie SSONChecker aus dem Bereich Auswählen.

- Klicken Sie auf Ausführen. Ein Fortschrittsbalken wird angezeigt, der den Status des Tests darstellt.

Das Fenster Konfigurationsprüfung enthält die folgenden Spalten:

-

Status: Zeigt das Ergebnis eines Tests an einem bestimmten Prüfpunkt an.

- Ein grünes Häkchen zeigt an, dass der spezifische Prüfpunkt ordnungsgemäß konfiguriert ist.

- Ein blaues I zeigt Informationen zum Prüfpunkt an.

- Ein rotes X zeigt an, dass der spezifische Prüfpunkt nicht ordnungsgemäß konfiguriert ist.

- Provider: Zeigt den Namen des Moduls an, für das der Test ausgeführt wird. In diesem Fall Single Sign-On.

- Suite: Gibt die Testkategorie an. Zum Beispiel Installation.

- Test: Gibt den Namen des spezifischen Tests an, der ausgeführt wird.

- Details: Bietet zusätzliche Informationen zum Test, sowohl bei Erfolg als auch bei Fehler.

-

Der Benutzer erhält weitere Informationen zu jedem Prüfpunkt und den entsprechenden Ergebnissen.

-

Die folgenden Tests werden durchgeführt:

- Mit Single Sign-On installiert.

- Erfassung von Anmeldeinformationen.

- Registrierung des Netzwerkproviders: Das Testergebnis für die Registrierung des Netzwerkproviders zeigt nur dann ein grünes Häkchen an, wenn “Citrix Single Sign-On” an erster Stelle in der Liste der Netzwerkprovider steht. Wenn Citrix Single Sign-On an einer anderen Stelle in der Liste erscheint, wird das Testergebnis für die Registrierung des Netzwerkproviders mit einem blauen I und zusätzlichen Informationen angezeigt.

- Ein Single Sign-On-Prozess wird ausgeführt.

- Gruppenrichtlinie: Standardmäßig ist diese Richtlinie auf dem Client konfiguriert.

- Interneteinstellungen für Sicherheitszonen: Stellen Sie sicher, dass Sie die Store-/XenApp-Dienst-URL zur Liste der Sicherheitszonen in den Internetoptionen hinzufügen. Wenn die Sicherheitszonen über die Gruppenrichtlinie konfiguriert sind, erfordert jede Änderung der Richtlinie, dass das Fenster Erweiterte Einstellungen erneut geöffnet wird, damit die Änderungen wirksam werden und der korrekte Status des Tests angezeigt wird.

- Authentifizierungsmethode für StoreFront.

Hinweis:

Wenn Sie auf Workspace für Web zugreifen, sind die Testergebnisse nicht anwendbar.

- Wenn die Citrix Workspace-App mit mehreren Stores konfiguriert ist, wird der Test der Authentifizierungsmethode für alle konfigurierten Stores ausgeführt.

- Sie können die Testergebnisse als Berichte speichern. Das Standardberichtsformat ist .txt.

Option „Konfigurationsprüfung“ im Fenster „Erweiterte Einstellungen“ ausblenden

- Öffnen Sie die administrative GPO-Vorlage der Citrix Workspace-App, indem Sie

gpedit.mscausführen. - Navigieren Sie zu Citrix Components > Citrix Workspace > Self Service > DisableConfigChecker.

- Klicken Sie auf Enabled, um die Option Configuration Checker im Fenster Advanced Preferences auszublenden.

- Klicken Sie auf Apply und OK.

- Führen Sie den Befehl

gpupdate /forceaus.

Einschränkung:

Die Konfigurationsprüfung enthält nicht den Prüfpunkt für die Konfiguration von Vertrauensanforderungen, die an den XML-Dienst auf Citrix Virtual Apps and Desktops™-Servern gesendet werden.

Beacon-Test

Die Citrix Workspace-App ermöglicht Ihnen einen Beacon-Test mithilfe des Beacon-Checkers, der als Teil des Dienstprogramms Configuration Checker verfügbar ist. Der Beacon-Test hilft zu bestätigen, ob der Beacon (ping.citrix.com) erreichbar ist. Ab Version 2405 der Citrix Workspace-App für Windows funktioniert der Beacon-Test für alle Beacons, die im in der Citrix Workspace-App hinzugefügten Store konfiguriert sind. Dieser Diagnosetest hilft, eine der vielen möglichen Ursachen für eine langsame Ressourcenaufzählung zu eliminieren, nämlich die Nichtverfügbarkeit des Beacons. Um den Test auszuführen, klicken Sie mit der rechten Maustaste auf die Citrix Workspace-App im Infobereich und wählen Sie Advanced Preferences > Configuration Checker. Wählen Sie die Option Beacon checker aus der Liste der Tests und klicken Sie auf Run.

Die Testergebnisse können wie folgt lauten:

- Erreichbar – Die Citrix Workspace-App kann den Beacon erfolgreich kontaktieren.

- Nicht erreichbar – Die Citrix Workspace-App kann den Beacon nicht kontaktieren.

- Teilweise erreichbar – Die Citrix Workspace-App kann den Beacon zeitweise kontaktieren.

Hinweis:

- Die Testergebnisse sind nicht auf Workspace für Web anwendbar.

- Die Testergebnisse können als Berichte gespeichert werden. Das Standardformat für den Bericht ist .txt.

Unterstützung für bedingten Zugriff mit Azure Active Directory

Der bedingte Zugriff ist ein Tool, das von Azure Active Directory verwendet wird, um Organisationsrichtlinien durchzusetzen. Workspace-Administratoren können Richtlinien für den bedingten Zugriff von Azure Active Directory für Benutzer konfigurieren und erzwingen, die sich bei der Citrix Workspace-App authentifizieren. Auf der Windows-Maschine, auf der die Citrix Workspace-App ausgeführt wird, muss Microsoft Edge WebView2 Runtime Version 131 oder höher installiert sein.

Vollständige Details und Anweisungen zur Konfiguration von Richtlinien für den bedingten Zugriff mit Azure Active Directory finden Sie in der Azure AD Conditional Access-Dokumentation.

Hinweis:

Diese Funktion wird nur bei Workspace (Cloud)-Bereitstellungen unterstützt.

Unterstützung für moderne Authentifizierungsmethoden für StoreFront-Stores

Ab Citrix Workspace-App 2303 für Windows können Sie die Unterstützung für moderne Authentifizierungsmethoden für StoreFront-Stores mithilfe einer Gruppenrichtlinienobjekt (GPO)-Vorlage aktivieren. Mit Citrix Workspace-App Version 2305.1 können Sie diese Funktion mithilfe des Global App Configuration-Dienstes aktivieren.

Sie können sich bei Citrix StoreFront-Stores auf eine der folgenden Arten authentifizieren:

- Mithilfe von Windows Hello und FIDO2-Sicherheitsschlüsseln. Weitere Informationen finden Sie unter [Weitere Authentifizierungsmethoden](/en-us/citrix-workspace-app-for-windows/2507-1-ltsr/authentication.html#other-ways-to-authenticate).

- Single Sign-On bei Citrix StoreFront-Stores von in Azure Active Directory (AAD) eingebundenen Maschinen mit AAD als Identitätsanbieter. Weitere Informationen finden Sie unter Weitere Authentifizierungsmethoden.

- Workspace-Administratoren können Richtlinien für den bedingten Zugriff von Azure Active Directory für Benutzer konfigurieren und erzwingen, die sich bei Citrix StoreFront-Stores authentifizieren. Weitere Informationen finden Sie unter Unterstützung für bedingten Zugriff mit Azure AD.

Um diese Funktion zu aktivieren, müssen Sie Microsoft Edge WebView2 als zugrunde liegenden Browser für die direkte StoreFront- und Gateway-Authentifizierung verwenden.

Hinweis:

Stellen Sie sicher, dass die Version der Microsoft Edge WebView2 Runtime 131 oder höher ist.

Sie können moderne Authentifizierungsmethoden für StoreFront-Stores mithilfe des Global App Config-Dienstes und der Gruppenrichtlinienobjekt (GPO)-Vorlage aktivieren.

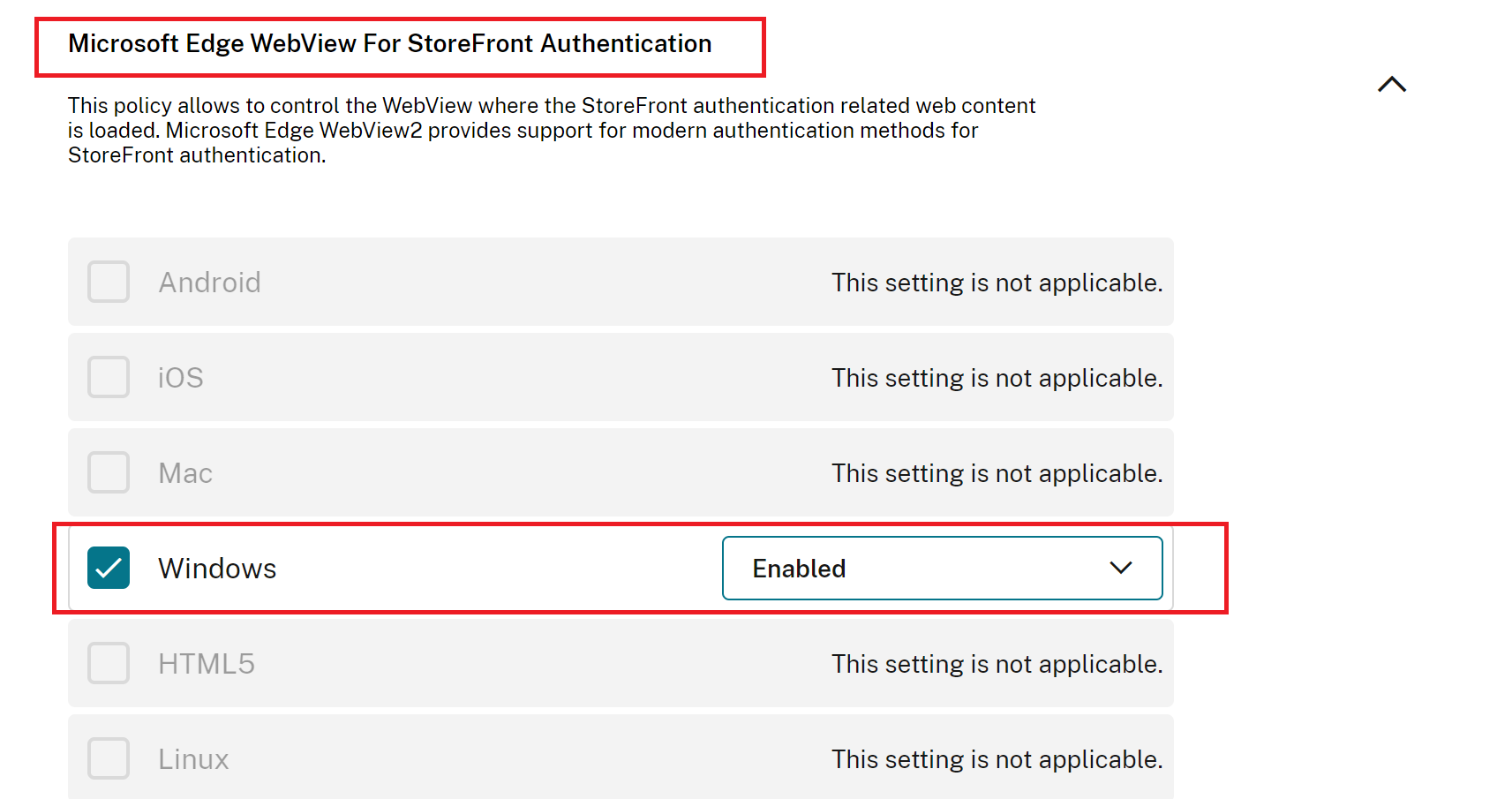

Verwenden des Global App Config-Dienstes

So aktivieren Sie diese Funktion:

- Wählen Sie im Menü Citrix Cloud™ die Option Workspace Configuration und dann App Configuration aus.

- Klicken Sie auf Security & Authentication.

- Stellen Sie sicher, dass das Kontrollkästchen Windows aktiviert ist.

- Wählen Sie Enabled neben Windows aus der Dropdownliste Microsoft Edge WebView for StoreFront™ Authentication aus.

-

-

Hinweis:

-

Wenn Sie Disabled neben Windows aus der Dropdownliste Microsoft Edge WebView for StoreFront Authentication auswählen, wird Internet Explorer WebView in der Citrix Workspace-App verwendet. Folglich werden die modernen Authentifizierungsmethoden für Citrix StoreFront-Stores nicht unterstützt.

-

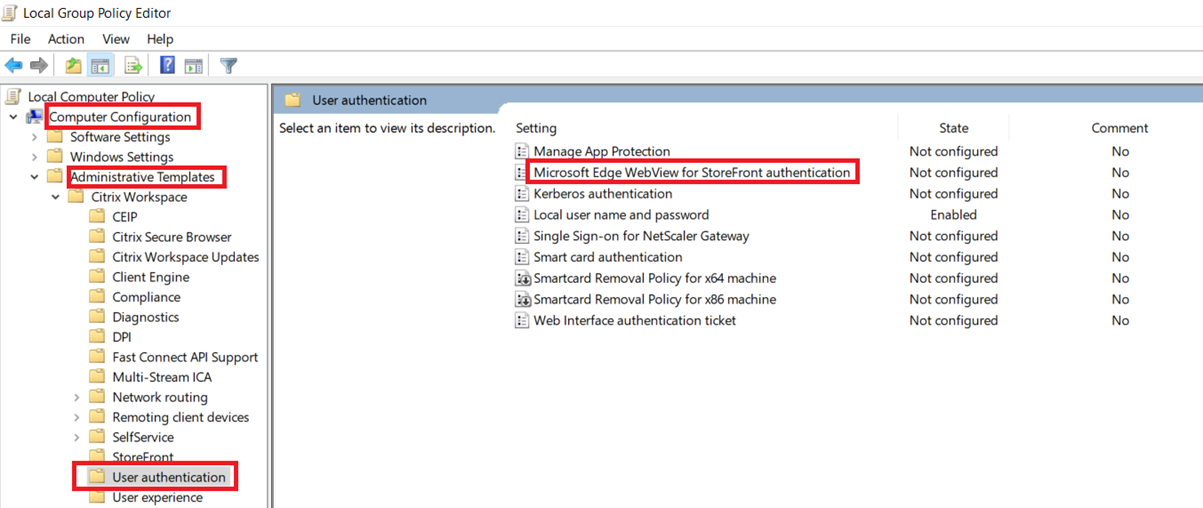

Verwenden von GPO

So aktivieren Sie diese Funktion:

-

- Öffnen Sie die administrative Gruppenrichtlinienobjektvorlage der Citrix Workspace-App, indem Sie gpedit.msc ausführen.

-

- Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Citrix Workspace > Benutzerauthentifizierung.

-

- Klicken Sie auf die Richtlinie Microsoft Edge WebView for StoreFront authentication und setzen Sie sie auf Enabled.

-

- Öffnen Sie die administrative Gruppenrichtlinienobjektvorlage der Citrix Workspace-App, indem Sie gpedit.msc ausführen.

-

-

- Klicken Sie auf Übernehmen und dann auf OK.

-

Wenn diese Richtlinie deaktiviert ist, verwendet die Citrix Workspace-App Internet Explorer WebView. Infolgedessen werden die modernen Authentifizierungsmethoden für Citrix StoreFront-Stores nicht unterstützt.

-

Unterstützung für Single Sign-On für Edge WebView bei Verwendung von Microsoft Entra ID

Zuvor schlug die Authentifizierung für die Citrix Workspace-App bei Verwendung von Entra ID fehl. Ab Version 2409 unterstützt die Citrix Workspace-App Single Sign-On (SSO) für Edge WebView, wenn Entra ID zur Authentifizierung verwendet wird.

Sie können diese Funktion über die Benutzeroberfläche oder über ein Gruppenrichtlinienobjekt (GPO) aktivieren.

-

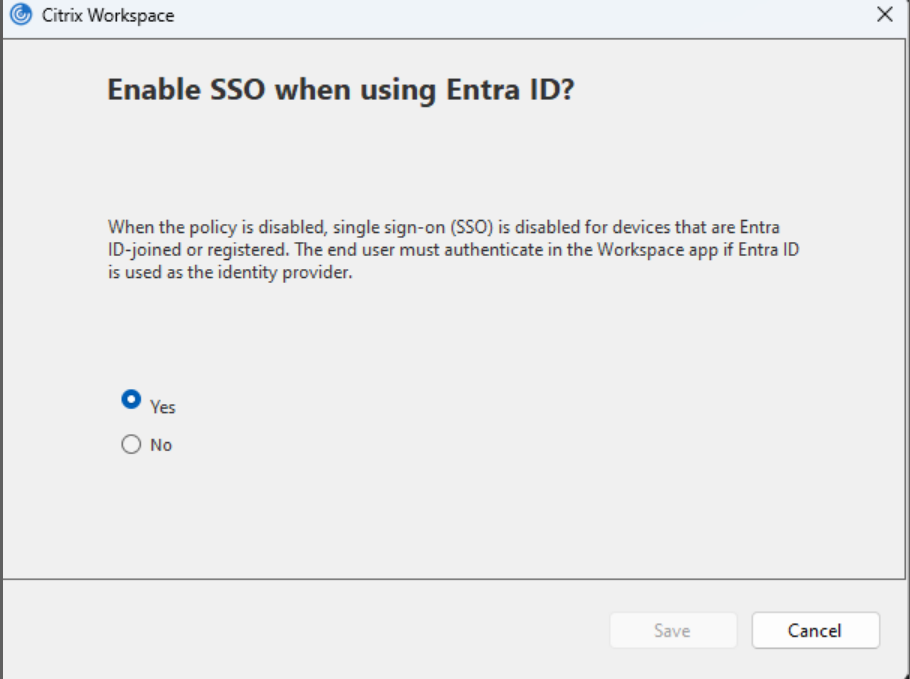

Über die Benutzeroberfläche

- Um die Unterstützung für die Verwendung von Single Sign-On für Edge WebView zu aktivieren, wird eine neue Option namens Authentifizierungseinstellungen im Abschnitt Erweiterte Einstellungen des System-Trays in der Benutzeroberfläche eingeführt.

Führen Sie die folgenden Schritte aus, um die Funktion über die Benutzeroberfläche zu aktivieren:

- Klicken Sie im System-Tray auf den Abschnitt Erweiterte Einstellungen. Der folgende Bildschirm wird angezeigt.

-

Klicken Sie auf Authentifizierungseinstellungen. Der folgende Bildschirm wird angezeigt.

-

Stellen Sie sicher, dass die ausgewählte Option Ja ist, was die Standardoption ist. Falls nicht, wählen Sie Ja aus.

-

- Klicken Sie auf Speichern, wenn Sie die Option geändert haben.

- Starten Sie die Citrix Workspace-App neu, damit die Änderungen wirksam werden.

Hinweis:

Wenn Sie Nein auswählen, wird die Richtlinie deaktiviert.

Wenn die Richtlinie deaktiviert ist, ist Single Sign-On (SSO) für Geräte deaktiviert, die Microsoft Entra ID-verbunden oder registriert sind. Der Endbenutzer muss sich in der Workspace-App authentifizieren, wenn Entra ID als Identitätsanbieter verwendet wird.

-

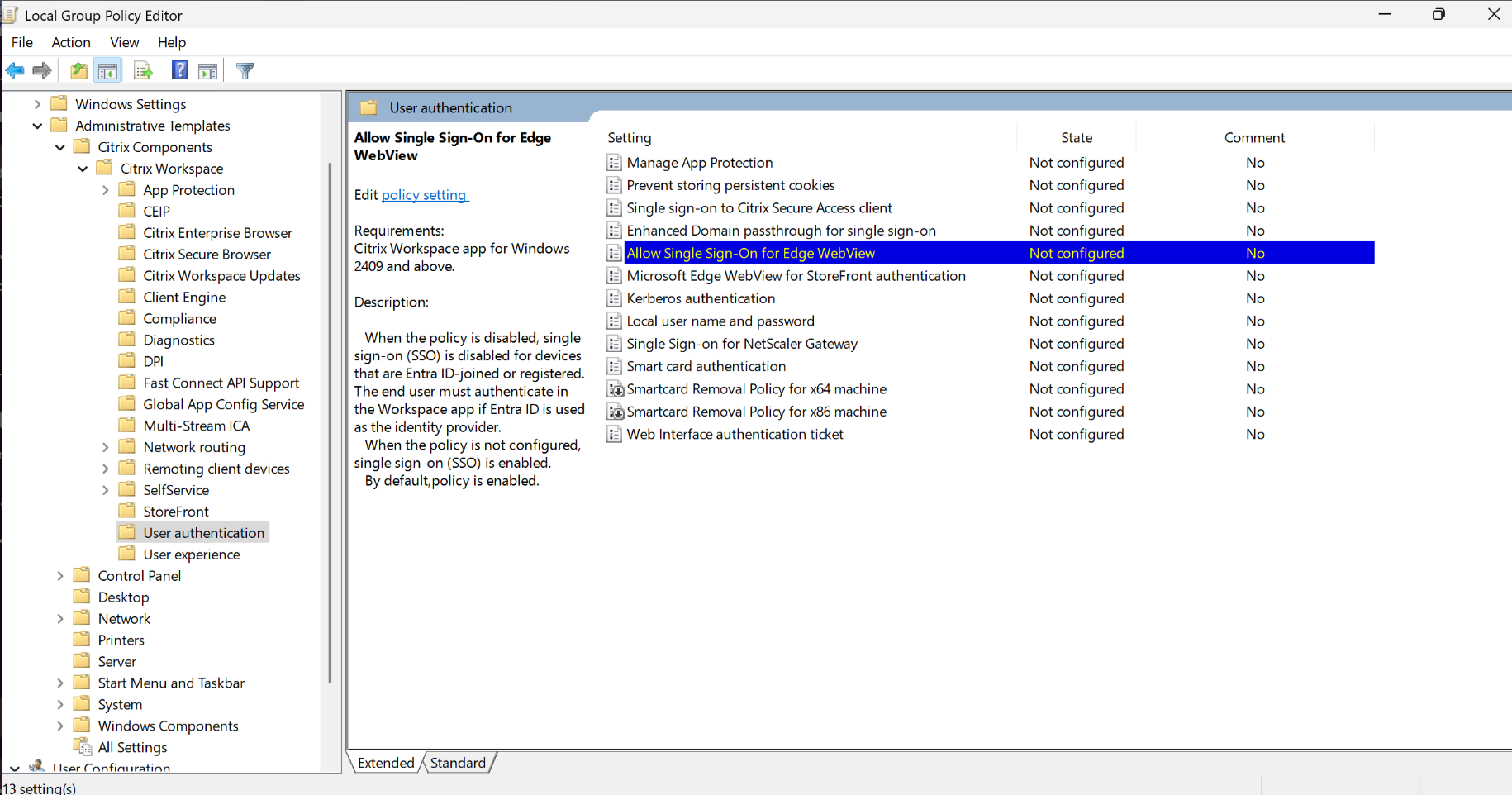

Über GPO

-

Sie können die Unterstützung für die Verwendung von Single Sign-On für Edge WebView auch über GPO aktivieren.

- Führen Sie die folgenden Schritte aus, um die Funktion über GPO zu aktivieren:

-

Öffnen Sie die administrative Vorlage für Gruppenrichtlinienobjekte der Citrix Workspace-App, indem Sie

gpedit.mscausführen und zum Knoten Computerkonfiguration navigieren.

- Gehen Sie zu Administrative Vorlagen > Citrix Komponenten > Citrix Workspace > Benutzerauthentifizierung.

- Wählen Sie die Richtlinie Single Sign-On für Edge WebView zulassen aus und setzen Sie sie auf Aktiviert.

- Klicken Sie auf Übernehmen und OK.

-

Hinweis:

-

Wenn Sie Deaktiviert auswählen, wird die Richtlinie deaktiviert.

Wenn die Richtlinie deaktiviert ist, ist Single Sign-On (SSO) für Geräte deaktiviert, die Microsoft Entra ID-verbunden oder registriert sind. Der Endbenutzer muss sich in der Workspace-App authentifizieren, wenn Entra ID als Identitätsanbieter verwendet wird.

Andere Authentifizierungsmethoden

Sie können die folgenden Authentifizierungsmechanismen mit der Citrix Workspace-App konfigurieren. Damit die folgenden Authentifizierungsmechanismen wie erwartet funktionieren, muss auf dem Windows-Computer, auf dem die Citrix Workspace-App ausgeführt wird, Microsoft Edge WebView2 Runtime Version 131 oder höher installiert sein.

-

Windows Hello-basierte Authentifizierung – Anweisungen zur Konfiguration der Windows Hello-basierten Authentifizierung finden Sie unter Konfigurieren der Windows Hello for Business-Richtlinieneinstellungen – Zertifikatvertrauensstellung.

Hinweis:

Die Windows Hello-basierte Authentifizierung mit Domänen-Pass-Through (Single Sign-On oder SSON) wird nicht unterstützt.

- FIDO2-Sicherheitsschlüssel-basierte Authentifizierung – FIDO2-Sicherheitsschlüssel bieten eine nahtlose Möglichkeit für Unternehmensmitarbeiter, sich ohne Eingabe eines Benutzernamens oder Passworts zu authentifizieren. Sie können die FIDO2-Sicherheitsschlüssel-basierte Authentifizierung für Citrix Workspace konfigurieren. Wenn Ihre Benutzer sich mit ihrem Azure AD-Konto über einen FIDO2-Sicherheitsschlüssel bei Citrix Workspace authentifizieren sollen, lesen Sie Kennwortlose Anmeldung mit Sicherheitsschlüssel aktivieren.

- Sie können auch Single Sign-On (SSO) für die Citrix Workspace-App von Microsoft Azure Active Directory (AAD)-verbundenen Computern mit AAD als Identitätsanbieter konfigurieren. Weitere Informationen zur Konfiguration von Azure Active Directory Domain Services finden Sie unter Konfigurieren von Azure Active Directory Domain Services. Informationen zum Verbinden von Azure Active Directory mit Citrix Cloud finden Sie unter Verbinden von Azure Active Directory mit Citrix Cloud.

Smartcard

Die Citrix Workspace-App für Windows unterstützt die folgende Smartcard-Authentifizierung:

-

Pass-Through-Authentifizierung (Single Sign-On) – Die Pass-Through-Authentifizierung erfasst die Smartcard-Anmeldeinformationen, wenn Benutzer sich bei der Citrix Workspace-App anmelden. Die Citrix Workspace-App verwendet die erfassten Anmeldeinformationen wie folgt:

- Benutzer von Domänen-verbundenen Geräten, die sich mit der Smartcard bei der Citrix Workspace-App anmelden, können virtuelle Desktops und Anwendungen starten, ohne sich erneut authentifizieren zu müssen.

- Die Citrix Workspace-App, die auf nicht-Domänen-verbundenen Geräten mit den Smartcard-Anmeldeinformationen ausgeführt wird, muss ihre Anmeldeinformationen erneut eingeben, um einen virtuellen Desktop oder eine Anwendung zu starten.

Die Pass-Through-Authentifizierung erfordert eine Konfiguration sowohl auf StoreFront als auch in der Citrix Workspace-App.

-

Bimodale Authentifizierung – Die bimodale Authentifizierung bietet Benutzern die Wahl zwischen der Verwendung einer Smartcard und der Eingabe von Benutzername und Kennwort. Diese Funktion ist nützlich, wenn Sie die Smartcard nicht verwenden können. Beispielsweise ist das Anmeldezertifikat abgelaufen. Pro Site müssen dedizierte Stores eingerichtet werden, um die bimodale Authentifizierung zu ermöglichen, wobei die Methode DisableCtrlAltDel auf False gesetzt werden muss, um Smartcards zuzulassen. Die bimodale Authentifizierung erfordert eine StoreFront-Konfiguration.

Mithilfe der bimodalen Authentifizierung kann der StoreFront-Administrator sowohl die Authentifizierung mit Benutzername und Kennwort als auch die Smartcard-Authentifizierung für denselben Store zulassen, indem er diese in der StoreFront-Konsole auswählt. Siehe die StoreFront-Dokumentation.

Hinweis:

Die Citrix Workspace-App für Windows unterstützt keine Umlaute in den Feldern Benutzername und Kennwort.

-

Mehrere Zertifikate – Es können mehrere Zertifikate für eine einzelne Smartcard und bei Verwendung mehrerer Smartcards genutzt werden. Wenn Sie eine Smartcard in ein Kartenlesegerät einlegen, gelten die Zertifikate für alle Anwendungen, die auf dem Benutzergerät ausgeführt werden, einschließlich der Citrix Workspace-App.

-

Clientzertifikat-Authentifizierung – Die Clientzertifikat-Authentifizierung erfordert eine Citrix Gateway- und StoreFront-Konfiguration.

- Für den Zugriff auf StoreFront über Citrix Gateway müssen Sie sich nach dem Entfernen der Smartcard erneut authentifizieren.

- Wenn die Citrix Gateway SSL-Konfiguration auf Obligatorische Clientzertifikat-Authentifizierung eingestellt ist, ist der Betrieb sicherer. Die obligatorische Clientzertifikat-Authentifizierung ist jedoch nicht mit der bimodalen Authentifizierung kompatibel.

-

Double-Hop-Sitzungen – Wenn ein Double-Hop erforderlich ist, wird eine Verbindung zwischen der Citrix Workspace-App und dem virtuellen Desktop des Benutzers hergestellt.

-

Smartcard-fähige Anwendungen – Smartcard-fähige Anwendungen wie Microsoft Outlook und Microsoft Office ermöglichen es Benutzern, Dokumente, die in virtuellen Apps- und Desktops-Sitzungen verfügbar sind, digital zu signieren oder zu verschlüsseln.

Einschränkungen:

- Zertifikate müssen auf der Smartcard und nicht auf dem Benutzergerät gespeichert werden.

- Die Citrix Workspace-App speichert die Auswahl des Benutzerzertifikats nicht, speichert aber die PIN, wenn konfiguriert. Die PIN wird nur während der Benutzersitzung im nicht ausgelagerten Speicher zwischengespeichert und nicht auf der Festplatte gespeichert.

- Die Citrix Workspace-App stellt keine Verbindung zu einer Sitzung wieder her, wenn eine Smartcard eingelegt wird.

- Wenn für die Smartcard-Authentifizierung konfiguriert, unterstützt die Citrix Workspace-App kein Virtual Private Network (VPN) Single Sign-On oder den Sitzungsvorstart. Um VPN mit Smartcard-Authentifizierung zu verwenden, installieren Sie das Citrix Gateway Plug-in. Melden Sie sich über eine Webseite mit ihren Smartcards und PINs an, um sich bei jedem Schritt zu authentifizieren. Die Pass-Through-Authentifizierung bei StoreFront mit dem Citrix Gateway Plug-in ist für Smartcard-Benutzer nicht verfügbar.

- Die Kommunikationen des Citrix Workspace-App-Updaters mit citrix.com und dem Merchandising Server sind nicht mit der Smartcard-Authentifizierung auf Citrix Gateway kompatibel.

Warnung

Einige Konfigurationen erfordern Änderungen an der Registrierung. Eine falsche Verwendung des Registrierungs-Editors kann Probleme verursachen, die eine Neuinstallation des Betriebssystems erforderlich machen können. Citrix kann nicht garantieren, dass Probleme, die aus einer falschen Verwendung des Registrierungs-Editors resultieren, behoben werden können. Stellen Sie sicher, dass Sie die Registrierung sichern, bevor Sie sie bearbeiten.

So aktivieren Sie Single Sign-On für die Smartcard-Authentifizierung:

Um die Citrix Workspace-App für Windows zu konfigurieren, fügen Sie während der Installation die folgende Befehlszeilenoption hinzu:

-

ENABLE_SSON=YesSingle Sign-On ist ein anderer Begriff für Pass-Through-Authentifizierung. Durch Aktivieren dieser Einstellung wird verhindert, dass die Citrix Workspace-App eine zweite PIN-Eingabeaufforderung anzeigt.

-

Navigieren Sie im Registrierungs-Editor zum folgenden Pfad und setzen Sie den String

SSONCheckEnabledaufFalse, wenn Sie die Single Sign-On-Komponente nicht installiert haben.HKEY_CURRENT_USER\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\HKEY_LOCAL_MACHINE\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\Der Schlüssel verhindert, dass der Authentifizierungsmanager der Citrix Workspace-App die Single Sign-On-Komponente überprüft und ermöglicht der Citrix Workspace-App die Authentifizierung bei StoreFront.

Um die Smartcard-Authentifizierung bei StoreFront anstelle von Kerberos zu aktivieren, installieren Sie die Citrix Workspace-App für Windows mit den folgenden Befehlszeilenoptionen:

-

/includeSSONinstalliert die Single Sign-On (Pass-Through)-Authentifizierung. Ermöglicht das Zwischenspeichern von Anmeldeinformationen und die Verwendung der Pass-Through-Authentifizierung auf Domänenbasis. -

Wenn sich der Benutzer mit einer anderen Authentifizierungsmethode, z. B. Benutzername und Kennwort, am Endpunkt anmeldet, lautet die Befehlszeile:

/includeSSON LOGON_CREDENTIAL_CAPTURE_ENABLE=No

Diese Art der Authentifizierung verhindert das Erfassen der Anmeldeinformationen zum Zeitpunkt der Anmeldung und ermöglicht der Citrix Workspace-App, die PIN während der Anmeldung bei der Citrix Workspace-App zu speichern.

- Öffnen Sie die administrative Vorlage für Gruppenrichtlinienobjekte der Citrix Workspace-App, indem Sie gpedit.msc ausführen.

- Gehen Sie zu Administrative Vorlagen > Citrix Komponenten > Citrix Workspace > Benutzerauthentifizierung > Lokaler Benutzername und Kennwort.

- Wählen Sie Pass-Through-Authentifizierung aktivieren. Wählen Sie je nach Konfiguration und Sicherheitseinstellungen die Option Pass-Through-Authentifizierung für alle ICA®-Optionen zulassen, damit die Pass-Through-Authentifizierung funktioniert.

So konfigurieren Sie StoreFront:

- Wenn Sie den Authentifizierungsdienst konfigurieren, aktivieren Sie das Kontrollkästchen Smartcard.

Weitere Informationen zur Verwendung von Smartcards mit StoreFront finden Sie unter Authentifizierungsdienst konfigurieren in der StoreFront-Dokumentation.

So aktivieren Sie Benutzergeräte für die Smartcard-Nutzung:

- Importieren Sie das Stammzertifikat der Zertifizierungsstelle in den Keystore des Geräts.

- Installieren Sie die kryptografische Middleware Ihres Anbieters.

- Installieren und konfigurieren Sie die Citrix Workspace-App.

So ändern Sie die Zertifikatauswahl:

Standardmäßig fordert die Citrix Workspace-App den Benutzer auf, ein Zertifikat aus der Liste auszuwählen, wenn mehrere Zertifikate gültig sind. Stattdessen können Sie die Citrix Workspace-App so konfigurieren, dass sie das Standardzertifikat (gemäß dem Smartcard-Anbieter) oder das Zertifikat mit dem spätesten Ablaufdatum verwendet. Wenn keine gültigen Anmeldezertifikate vorhanden sind, wird der Benutzer benachrichtigt und erhält die Option, eine alternative Anmeldemethode zu verwenden, falls verfügbar.

Ein gültiges Zertifikat muss alle folgenden Eigenschaften aufweisen:

- Die aktuelle Uhrzeit des lokalen Computers liegt innerhalb des Gültigkeitszeitraums des Zertifikats.

- Der öffentliche Schlüssel des Subjekts muss den RSA-Algorithmus verwenden und eine Schlüssellänge von 1024 Bit, 2048 Bit oder 4096 Bit haben.

- Die Schlüsselverwendung muss die digitale Signatur umfassen.

- Der Antragsteller-Alternativname (Subject Alternative Name) muss den Benutzerprinzipalnamen (UPN) enthalten.

- Die erweiterte Schlüsselverwendung muss die Smartcard-Anmeldung und die Client-Authentifizierung oder alle Schlüsselverwendungen umfassen.

- Eine der Zertifizierungsstellen in der Ausstellerkette des Zertifikats muss mit einem der zulässigen Distinguished Names (DN) übereinstimmen, die der Server im TLS-Handshake sendet.

Ändern Sie die Zertifikatauswahl mit einer der folgenden Methoden:

-

Geben Sie in der Befehlszeile der Citrix Workspace-App die Option

AM_CERTIFICATESELECTIONMODE={ Prompt | SmartCardDefault | LatestExpiry }an.Promptist die Standardeinstellung. BeiSmartCardDefaultoderLatestExpiryfordert die Citrix Workspace-App den Benutzer zur Auswahl eines Zertifikats auf, wenn mehrere Zertifikate die Kriterien erfüllen. -

Fügen Sie den folgenden Schlüsselwert zum Registrierungsschlüssel

HKEY_CURRENT_USER OR HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManagerhinzu:CertificateSelectionMode={ Prompt | SmartCardDefault | LatestExpiry }.

In HKEY_CURRENT_USER definierte Werte haben Vorrang vor Werten in HKEY_LOCAL_MACHINE, um den Benutzer bei der Auswahl eines Zertifikats optimal zu unterstützen.

So verwenden Sie CSP-PIN-Eingabeaufforderungen:

Standardmäßig werden die den Benutzern angezeigten PIN-Eingabeaufforderungen von der Citrix Workspace-App für Windows und nicht vom Smartcard-Kryptografiedienstanbieter (CSP) bereitgestellt. Die Citrix Workspace-App fordert Benutzer bei Bedarf zur Eingabe einer PIN auf und leitet die PIN dann an den Smartcard-CSP weiter. Wenn Ihre Site oder Smartcard strengere Sicherheitsanforderungen hat, z. B. das Zwischenspeichern der PIN pro Prozess oder pro Sitzung nicht zulässt, können Sie die Citrix Workspace-App so konfigurieren, dass sie die CSP-Komponenten zur Verwaltung der PIN-Eingabe, einschließlich der Aufforderung zur PIN-Eingabe, verwendet.

Ändern Sie die Handhabung der PIN-Eingabe mit einer der folgenden Methoden:

- Geben Sie in der Befehlszeile der Citrix Workspace-App die Option

AM_SMARTCARDPINENTRY=CSPan. - Fügen Sie den folgenden Schlüsselwert zum Registrierungsschlüssel

HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManagerhinzu:SmartCardPINEntry=CSP.

Smartcard-Unterstützung und Entfernungsänderungen

Eine Citrix Virtual Apps-Sitzung wird abgemeldet, wenn Sie die Smartcard entfernen. Wenn die Citrix Workspace-App mit Smartcard als Authentifizierungsmethode konfiguriert ist, konfigurieren Sie die entsprechende Richtlinie in der Citrix Workspace-App für Windows, um die Abmeldung der Citrix Virtual Apps-Sitzung zu erzwingen. Der Benutzer ist weiterhin in der Citrix Workspace-App-Sitzung angemeldet.

Einschränkung:

Wenn Sie sich mit Smartcard-Authentifizierung bei der Citrix Workspace-App-Site anmelden, wird der Benutzername als Angemeldet angezeigt.

Schnelle Smartcard

Die schnelle Smartcard ist eine Verbesserung gegenüber der bestehenden HDX PC/SC-basierten Smartcard-Umleitung. Sie verbessert die Leistung, wenn Smartcards in WAN-Umgebungen mit hoher Latenz verwendet werden.

Schnelle Smartcards werden nur auf Windows VDA unterstützt.

So aktivieren Sie die schnelle Smartcard-Anmeldung in der Citrix Workspace-App:

Die schnelle Smartcard-Anmeldung ist standardmäßig auf dem VDA aktiviert und in der Citrix Workspace-App standardmäßig deaktiviert. Um die schnelle Smartcard-Anmeldung zu aktivieren, fügen Sie den folgenden Parameter in die Datei default.ica der zugehörigen StoreFront-Site ein:

copy[WFClient]

SmartCardCryptographicRedirection=On

<!--NeedCopy-->

So deaktivieren Sie die schnelle Smartcard-Anmeldung in der Citrix Workspace-App:

Um die schnelle Smartcard-Anmeldung in der Citrix Workspace-App zu deaktivieren, entfernen Sie den Parameter SmartCardCryptographicRedirection aus der Datei default.ica der zugehörigen StoreFront-Site.

Weitere Informationen finden Sie unter smart-cards.

Stille Authentifizierung für Citrix Workspace

Die Citrix Workspace-App führt eine Gruppenrichtlinienobjekt (GPO)-Richtlinie ein, um die stille Authentifizierung für Citrix Workspace zu ermöglichen. Diese Richtlinie ermöglicht es der Citrix Workspace-App, sich beim Systemstart automatisch bei Citrix Workspace anzumelden. Verwenden Sie diese Richtlinie nur, wenn die Domänen-Pass-Through-Authentifizierung (Single Sign-On oder SSON) für Citrix Workspace auf in die Domäne eingebundenen Geräten konfiguriert ist. Diese Funktion ist ab Citrix Workspace-App für Windows Version 2012 und höher verfügbar.

Ab Citrix Workspace-App für Windows Version 2503 installiert das System SSON standardmäßig im Ruhezustand. Sie können SSON nach der Installation mithilfe der Gruppenrichtlinienobjekt (GPO)-Richtlinie aktivieren. Navigieren Sie zur Aktivierung zu Benutzerauthentifizierung > Lokaler Benutzername und Kennwort und aktivieren Sie das Kontrollkästchen Pass-Through-Authentifizierung aktivieren.

Hinweis:

Sie müssen das System nach dem Aktualisieren der GPO-Richtlinie neu starten, damit die SSON-Einstellung wirksam wird.

Damit diese Richtlinie funktioniert, müssen die folgenden Kriterien erfüllt sein:

- Single Sign-On muss aktiviert sein.

- Der Schlüssel

SelfServiceModemuss im Registrierungs-Editor aufOffgesetzt sein.

Aktivieren der stillen Authentifizierung:

- Öffnen Sie die administrative Vorlage für Gruppenrichtlinienobjekte der Citrix Workspace-App, indem Sie

gpedit.mscausführen. - Navigieren Sie unter dem Knoten Computerkonfiguration zu Administrative Vorlagen > Citrix Workspace > Self-Service.

- Klicken Sie auf die Richtlinie Stille Authentifizierung für Citrix Workspace und setzen Sie sie auf Aktiviert.

- Klicken Sie auf Übernehmen und OK.

Verhindern, dass die Citrix Workspace-App für Windows Kennwörter und Benutzernamen zwischenspeichert

Standardmäßig füllt die Citrix Workspace-App für Windows den zuletzt eingegebenen Benutzernamen automatisch aus. Um die automatische Vervollständigung des Benutzernamenfelds zu deaktivieren, bearbeiten Sie die Registrierung auf dem Benutzergerät:

- Erstellen Sie einen REG_SZ-Wert HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\AuthManager\RememberUsername.

- Setzen Sie dessen Wert auf false.

Um das Kontrollkästchen Kennwort speichern zu deaktivieren und eine automatische Anmeldung zu verhindern, erstellen Sie den folgenden Registrierungsschlüssel auf dem Clientgerät, auf dem die Citrix Workspace-App für Windows installiert ist:

- Pfad: HKEY_LOCAL_MACHINE\Software\wow6432node\Citrix\AuthManager

- Typ: REG_SZ

- Name: SavePasswordMode

- Wert: Never

Hinweis:

Eine falsche Verwendung des Registrierungs-Editors kann schwerwiegende Probleme verursachen, die eine Neuinstallation des Betriebssystems erforderlich machen können. Citrix kann nicht garantieren, dass Probleme, die aus einer falschen Verwendung des Registrierungs-Editors resultieren, behoben werden können. Verwenden Sie den Registrierungs-Editor auf eigenes Risiko. Stellen Sie sicher, dass Sie die Registrierung sichern, bevor Sie sie bearbeiten.

Informationen zum Verhindern der Zwischenspeicherung von Anmeldeinformationen für StoreFront-Stores finden Sie unter Verhindern, dass die Citrix Workspace-App für Windows Kennwörter und Benutzernamen zwischenspeichert in der StoreFront-Dokumentation.

Unterstützung für mehr als 200 Gruppen in Azure AD

Mit dieser Version kann ein Azure AD-Benutzer, der Mitglied von mehr als 200 Gruppen ist, die ihm zugewiesenen Apps und Desktops anzeigen. Zuvor konnte derselbe Benutzer diese Apps und Desktops nicht anzeigen.

Hinweis:

Benutzer müssen sich von der Citrix Workspace-App abmelden und erneut anmelden, um diese Funktion zu aktivieren.

Unterstützung der Proxy-Authentifizierung

Zuvor war es auf Clientgeräten, die für die Proxy-Authentifizierung konfiguriert waren, nicht möglich, sich bei der Citrix Workspace-App zu authentifizieren, wenn die Proxy-Anmeldeinformationen nicht im Windows-Anmeldeinformations-Manager vorhanden waren.

Ab Version 2102 der Citrix Workspace-App für Windows und höher wird auf Clientgeräten, die für die Proxy-Authentifizierung konfiguriert sind, ein Authentifizierungsfenster angezeigt, in dem Sie zur Eingabe der Proxy-Anmeldeinformationen aufgefordert werden, falls diese nicht im Windows-Anmeldeinformations-Manager gespeichert sind. Die Citrix Workspace-App speichert dann die Proxy-Server-Anmeldeinformationen im Windows-Anmeldeinformations-Manager. Dies führt zu einer nahtlosen Anmeldeerfahrung, da Sie Ihre Anmeldeinformationen nicht manuell im Windows-Anmeldeinformations-Manager speichern müssen, bevor Sie auf die Citrix Workspace-App zugreifen.

Anmeldeaufforderung für föderierten Identitätsanbieter erzwingen

Ab Version 2212 berücksichtigt die Citrix Workspace-App die Einstellung für föderierte Identitätsanbieter-Sitzungen. Weitere Informationen finden Sie im Knowledge Center-Artikel CTX253779.

Sie müssen die Richtlinie für Store-Authentifizierungstoken nicht mehr verwenden, um die Anmeldeaufforderung zu erzwingen.

User-Agent

Die Citrix Workspace-App sendet einen User-Agent in Netzwerkanfragen, der zur Konfiguration von Authentifizierungsrichtlinien, einschließlich der Umleitung der Authentifizierung an andere Identitätsanbieter (IdPs), verwendet werden kann.

Hinweis:

Die in der folgenden Tabelle als Teil des User-Agent genannten Versionsnummern sind Beispiele und werden automatisch basierend auf den von Ihnen verwendeten Versionen aktualisiert.

Die folgende Tabelle beschreibt das Szenario, die Beschreibung und den entsprechenden User-Agent für jedes Szenario:

| Szenario | Beschreibung | User-Agent |

|---|---|---|

| Reguläre HTTP-Anfragen | Im Allgemeinen enthält eine Netzwerkanfrage der Citrix Workspace-App einen User-Agent. Zum Beispiel Netzwerkanfragen wie: GET /Citrix/Roaming/Accounts und GET / AGServices/discover

|

CitrixReceiver/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) SelfService/23.5.0.63 (Release) X1Class CWACapable |

| Cloud-Store | Wenn sich ein Benutzer bei einem Cloud-Store in der Citrix Workspace-App authentifiziert, werden Netzwerkanfragen mit einem spezifischen User-Agent gestellt. Zum Beispiel Netzwerkanfragen mit dem Pfad /core/connect/authorize. |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |

| On-Premises-Store mit Gateway Advanced Auth über Edge WebView | Wenn sich ein Benutzer bei dem mit Advanced Auth konfigurierten Gateway in der Citrix Workspace-App über Edge WebView authentifiziert, werden Netzwerkanfragen mit einem spezifischen User-Agent gestellt. Zum Beispiel Netzwerkanfragen, die Folgendes enthalten: GET /nf/auth/doWebview.do und GET /logon/LogonPoint/tmindex.html. |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36 Edg/108.0.1462.54 CWAWEBVIEW/23.2.0.2111 Windows/10.0 (22H2 Build 19045.2364) |

| On-Premises-Store mit Gateway Advanced Auth über IE WebView | Wenn sich ein Benutzer bei dem mit Advanced Auth konfigurierten Gateway in der Citrix Workspace-App über Internet Explorer WebView authentifiziert, werden Netzwerkanfragen mit einem spezifischen User-Agent gestellt. Zum Beispiel Netzwerkanfragen, die Folgendes enthalten: GET /nf/auth/doWebview.do und GET /logon/LogonPoint/tmindex.html. |

Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko, CWAWEBVIEW/23.5.0.43 |

| Benutzerdefinierter Web-Store | Wenn ein Benutzer einen benutzerdefinierten Web-Store zur Citrix Workspace-App hinzufügt, sendet die App einen User-Agent. | Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |

In diesem Artikel

- Authentifizierungstoken

- Unterstützung für bedingten Zugriff mit Azure Active Directory

- Unterstützung für moderne Authentifizierungsmethoden für StoreFront-Stores

- Unterstützung für Single Sign-On für Edge WebView bei Verwendung von Microsoft Entra ID

- Andere Authentifizierungsmethoden

- Smartcard

- Stille Authentifizierung für Citrix Workspace

- Verhindern, dass die Citrix Workspace-App für Windows Kennwörter und Benutzernamen zwischenspeichert

- Unterstützung für mehr als 200 Gruppen in Azure AD

- Unterstützung der Proxy-Authentifizierung

- Anmeldeaufforderung für föderierten Identitätsanbieter erzwingen

- User-Agent