Autenticación

Puedes configurar varios tipos de autenticación para tu aplicación Citrix Workspace, incluyendo la autenticación de paso de dominio (inicio de sesión único o SSON), tarjeta inteligente y autenticación de paso de Kerberos.

A partir de la aplicación Citrix Workspace™ para Windows versión 2503, el sistema instala SSON por defecto en modo inactivo. Puedes habilitar SSON después de la instalación mediante la política de objeto de directiva de grupo (GPO). Para habilitarlo, ve a Autenticación de usuario > Nombre de usuario y contraseña local y selecciona la casilla de verificación Habilitar autenticación de paso.

Nota:

Debes reiniciar el sistema después de actualizar la política de GPO para que la configuración de SSON surta efecto.

Tokens de autenticación

Los tokens de autenticación se cifran y almacenan en el disco local para que no tengas que volver a introducir tus credenciales cuando el sistema o la sesión se reinicien. La aplicación Citrix Workspace ofrece una opción para deshabilitar el almacenamiento de tokens de autenticación en el disco local.

Para mejorar la seguridad, ahora ofrecemos una política de objeto de directiva de grupo (GPO) para configurar el almacenamiento de tokens de autenticación.

Puedes descargar las plantillas ADMX/ADML de Citrix para el Editor de directivas de grupo desde la página de descargas de Citrix.

- > **Nota:** > > Esta configuración solo se aplica en implementaciones en la nube.

Para deshabilitar el almacenamiento de tokens de autenticación mediante la política de objeto de directiva de grupo (GPO):

- 1. Abre la plantilla administrativa de objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando `gpedit.msc`.

- En el nodo Configuración del equipo, ve a Plantillas administrativas > Componentes de Citrix > Autoservicio.

-

En la política Almacenar tokens de autenticación, selecciona una de las siguientes opciones:

- Habilitado: Indica que los tokens de autenticación se almacenan en el disco. Por defecto, está configurado como Habilitado.

- Deshabilitado: Indica que los tokens de autenticación no se almacenan en el disco. Vuelve a introducir tus credenciales cuando el sistema o la sesión se reinicien.

- Haz clic en Aplicar y en Aceptar.

A partir de la versión 2106, la aplicación Citrix Workspace ofrece otra opción para deshabilitar el almacenamiento de tokens de autenticación en el disco local. Junto con la configuración GPO existente, también puedes deshabilitar el almacenamiento de tokens de autenticación en el disco local mediante el servicio de configuración global de aplicaciones.

En el servicio de configuración global de aplicaciones, establece el atributo Store Authentication Tokens en False.

- Puedes configurar este ajuste mediante el servicio de configuración global de aplicaciones de una de las siguientes maneras:

- Interfaz de usuario (UI) del servicio de configuración global de aplicaciones: Para configurar mediante la UI, consulta [Configurar la aplicación Citrix Workspace](/es-es/citrix-workspace/global-app-config-service)

- API: Para configurar ajustes mediante API, consulta la documentación de [Citrix Developer](https://developer.cloud.com/citrixworkspace/server-integration/global-app-configuration-service/docs/getting-started).

Comprobador de configuración

El Comprobador de configuración te permite ejecutar una prueba para comprobar si el inicio de sesión único está configurado correctamente. La prueba se ejecuta en diferentes puntos de control de la configuración del inicio de sesión único y muestra los resultados de la configuración.

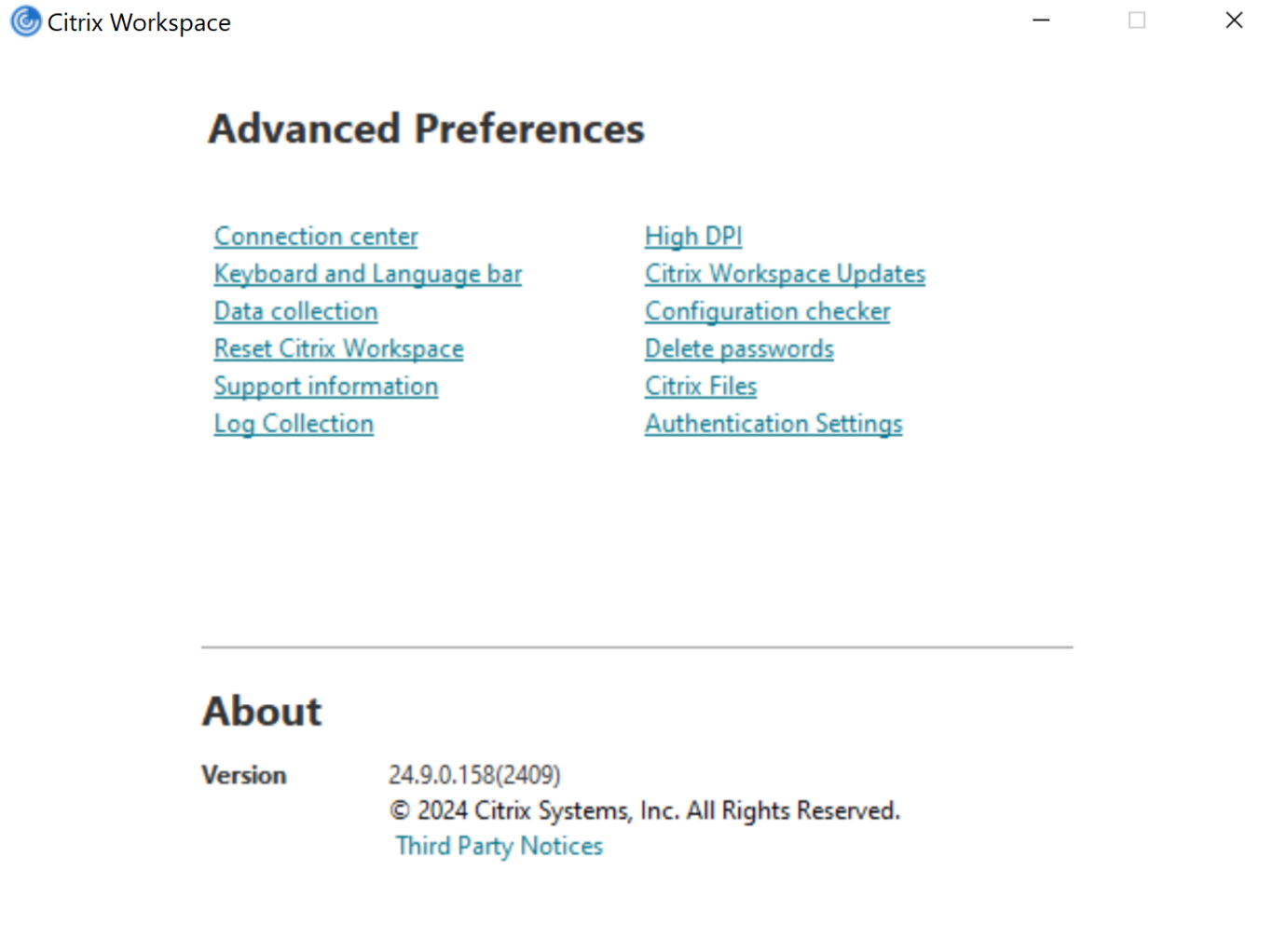

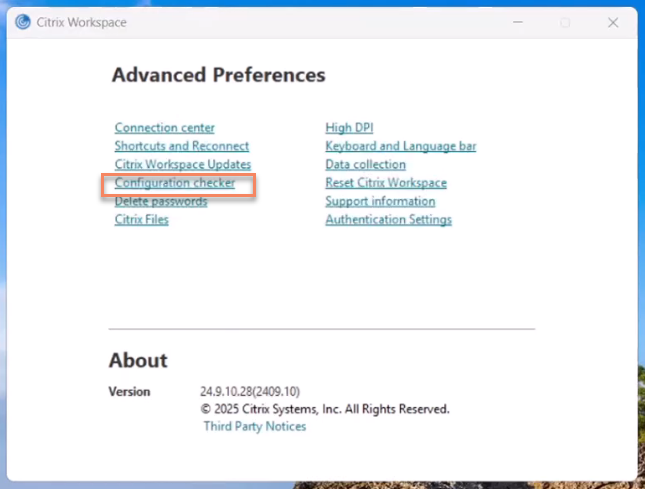

- Haz clic con el botón derecho en el icono de la aplicación Citrix Workspace en el área de notificación y haz clic en Preferencias avanzadas. Aparece el cuadro de diálogo Preferencias avanzadas.

-

Haz clic en Comprobador de configuración. Aparece la ventana Comprobador de configuración de Citrix.

- Selecciona SSONChecker en el panel Seleccionar.

- Haz clic en Ejecutar. Aparece una barra de progreso que muestra el estado de la prueba.

La ventana Comprobador de configuración tiene las siguientes columnas:

-

Estado: Muestra el resultado de una prueba en un punto de control específico.

- Una marca de verificación verde indica que el punto de control específico está configurado correctamente.

- Una “I” azul indica información sobre el punto de control.

- Una “X” roja indica que el punto de control específico no está configurado correctamente.

- Proveedor: Muestra el nombre del módulo en el que se ejecuta la prueba. En este caso, inicio de sesión único.

- Conjunto: Indica la categoría de la prueba. Por ejemplo, Instalación.

- Prueba: Indica el nombre de la prueba específica que se ejecuta.

- Detalles: Proporciona información adicional sobre la prueba, tanto para los resultados de éxito como de error.

-

El usuario obtiene más información sobre cada punto de control y los resultados correspondientes.

-

Se realizan las siguientes pruebas:

- Instalado con inicio de sesión único.

- Captura de credenciales de inicio de sesión.

- Registro del proveedor de red: El resultado de la prueba para el registro del proveedor de red muestra una marca de verificación verde solo cuando “Citrix Single Sign-on” está configurado como el primero en la lista de proveedores de red. Si Citrix Single Sign-on aparece en cualquier otro lugar de la lista, el resultado de la prueba para el registro del proveedor de red aparece con una “I” azul e información adicional.

- Un proceso de inicio de sesión único está en ejecución.

- Directiva de grupo: Por defecto, esta directiva está configurada en el cliente.

- Configuración de Internet para zonas de seguridad: Asegúrate de agregar la URL del servicio Store/XenApp a la lista de zonas de seguridad en las Opciones de Internet. Si las zonas de seguridad se configuran mediante una directiva de grupo, cualquier cambio en la directiva requiere que la ventana Preferencias avanzadas se vuelva a abrir para que los cambios surtan efecto y se muestre el estado correcto de la prueba.

- Método de autenticación para StoreFront.

Nota:

- Si estás accediendo a Workspace para web, los resultados de la prueba no son aplicables.

Si la aplicación Citrix Workspace está configurada con varias tiendas, la prueba del método de autenticación se ejecuta en todas las tiendas configuradas.

- Puedes guardar los resultados de la prueba como informes. El formato de informe predeterminado es .txt.

- Abre la plantilla administrativa de GPO de la aplicación Citrix Workspace ejecutando

gpedit.msc. - Ve a Componentes de Citrix > Citrix Workspace > Autoservicio > DisableConfigChecker.

- Haz clic en Habilitado para ocultar la opción Comprobador de configuración de la ventana Preferencias avanzadas.

- Haz clic en Aplicar y Aceptar.

- Ejecuta el comando

gpupdate /force.

Limitación:

El Comprobador de configuración no incluye el punto de control para la configuración de las solicitudes de confianza enviadas al servicio XML en los servidores de Citrix Virtual Apps and Desktops™.

Prueba de baliza

La aplicación Citrix Workspace te permite realizar una prueba de baliza utilizando el comprobador de balizas que está disponible como parte de la utilidad Comprobador de configuración. La prueba de baliza ayuda a confirmar si la baliza (ping.citrix.com) es accesible. A partir de la versión 2405 de la aplicación Citrix Workspace para Windows, la prueba de baliza funciona para todas las balizas configuradas en el almacén agregado en la aplicación Citrix Workspace. Esta prueba de diagnóstico ayuda a eliminar una de las muchas posibles causas de la enumeración lenta de recursos, que es la falta de disponibilidad de la baliza. Para ejecutar la prueba, haz clic con el botón derecho en la aplicación Citrix Workspace en el área de notificación y selecciona Preferencias avanzadas > Comprobador de configuración. Selecciona la opción Comprobador de balizas de la lista de pruebas y haz clic en Ejecutar.

Los resultados de la prueba pueden ser cualquiera de los siguientes:

- Accesible: la aplicación Citrix Workspace puede contactar con la baliza correctamente.

- No accesible: la aplicación Citrix Workspace no puede contactar con la baliza.

- Parcialmente accesible: la aplicación Citrix Workspace puede contactar con la baliza de forma intermitente.

Nota:

- Los resultados de la prueba no son aplicables a Workspace para web. - Los resultados de la prueba se pueden guardar como informes. El formato predeterminado para el informe es .txt.

Compatibilidad con el acceso condicional con Azure Active Directory

El acceso condicional es una herramienta utilizada por Azure Active Directory para aplicar políticas organizativas. Los administradores de Workspace pueden configurar y aplicar políticas de acceso condicional de Azure Active Directory para los usuarios que se autentican en la aplicación Citrix Workspace. La máquina Windows que ejecuta la aplicación Citrix Workspace debe tener instalada la versión 131 o posterior de Microsoft Edge WebView2 Runtime.

Para obtener detalles e instrucciones completos sobre la configuración de políticas de acceso condicional con Azure Active Directory, consulta la documentación de acceso condicional de Azure AD.

Nota:

Esta función solo es compatible con implementaciones de Workspace (Cloud).

Compatibilidad con métodos de autenticación modernos para almacenes de StoreFront

A partir de la aplicación Citrix Workspace 2303 para Windows, puedes habilitar la compatibilidad con métodos de autenticación modernos para almacenes de StoreFront mediante una plantilla de objeto de directiva de grupo (GPO). Con la versión 2305.1 de la aplicación Citrix Workspace, puedes habilitar esta función mediante el servicio de configuración global de aplicaciones.

Puedes autenticarte en los almacenes de Citrix StoreFront de cualquiera de las siguientes maneras:

- Mediante Windows Hello y claves de seguridad FIDO2. Para obtener más información, consulta Otras formas de autenticarse.

- Inicio de sesión único en los almacenes de Citrix StoreFront desde máquinas unidas a Azure Active Directory (AAD) con AAD como proveedor de identidades. Para obtener más información, consulta Otras formas de autenticarse.

- Los administradores de Workspace pueden configurar y aplicar políticas de acceso condicional de Azure Active Directory para los usuarios que se autentican en los almacenes de Citrix StoreFront. Para obtener más información, consulta Compatibilidad con el acceso condicional con Azure AD.

Para habilitar esta función, debes usar Microsoft Edge WebView2 como navegador subyacente para la autenticación directa de StoreFront y de la puerta de enlace.

Nota:

Asegúrate de que la versión de Microsoft Edge WebView2 Runtime sea la 131 o posterior.

Puedes habilitar métodos de autenticación modernos para los almacenes de StoreFront mediante el servicio de configuración global de aplicaciones y una plantilla de objeto de directiva de grupo (GPO).

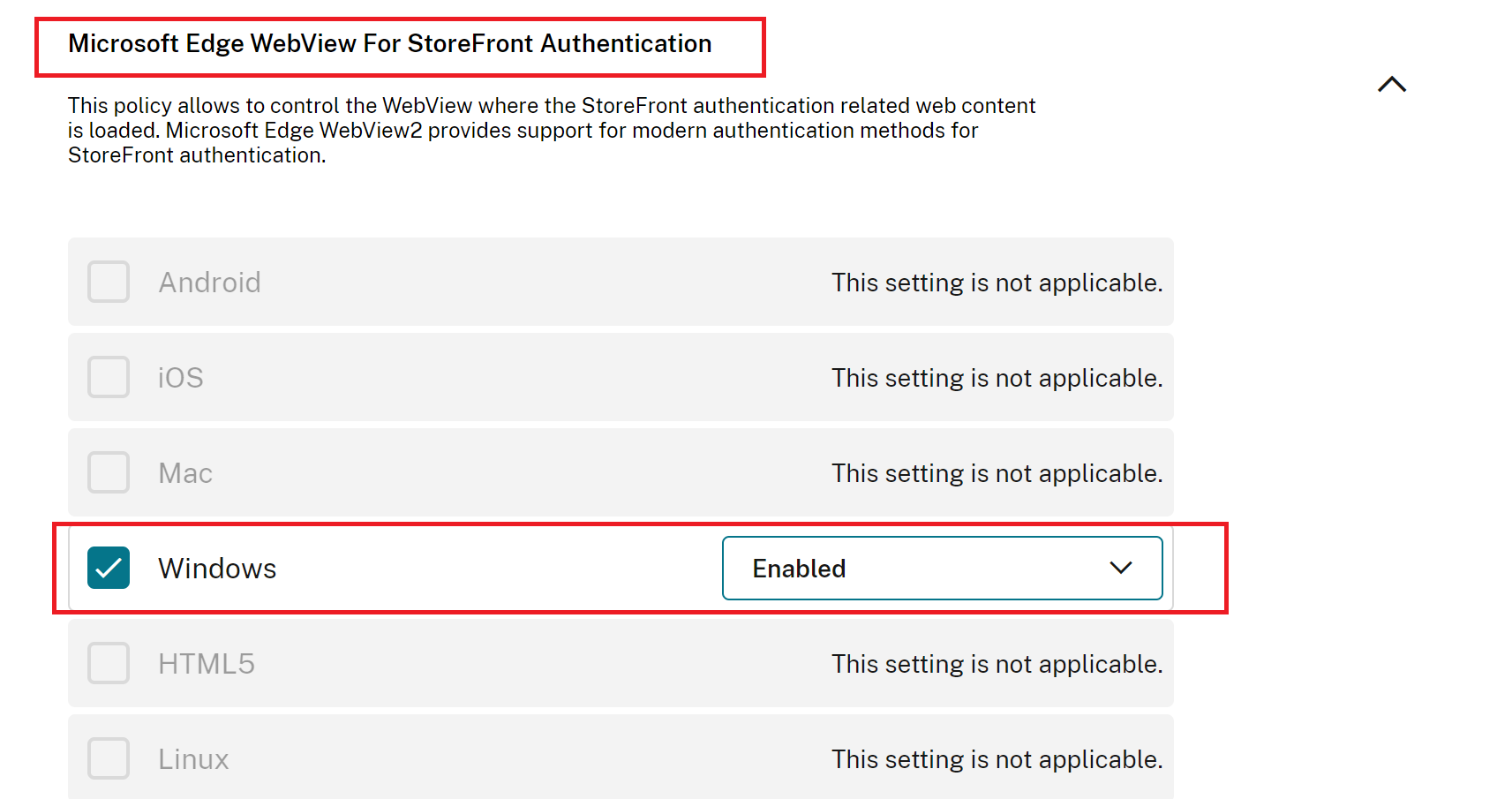

Uso del servicio de configuración global de aplicaciones

Para habilitar esta función:

- En el menú de Citrix Cloud™, selecciona Configuración de Workspace y, a continuación, selecciona Configuración de aplicaciones.

- Haz clic en Seguridad y autenticación.

- Asegúrate de que la casilla de verificación Windows esté seleccionada.

-

Selecciona Habilitado junto a Windows en la lista desplegable Microsoft Edge WebView para la autenticación de StoreFront™.

-

Nota:

-

Si seleccionas Deshabilitado junto a Windows en la lista desplegable Microsoft Edge WebView para la autenticación de StoreFront, se utiliza Internet Explorer WebView dentro de la aplicación Citrix Workspace. Como resultado, los métodos de autenticación modernos para los almacenes de Citrix StoreFront no son compatibles.

-

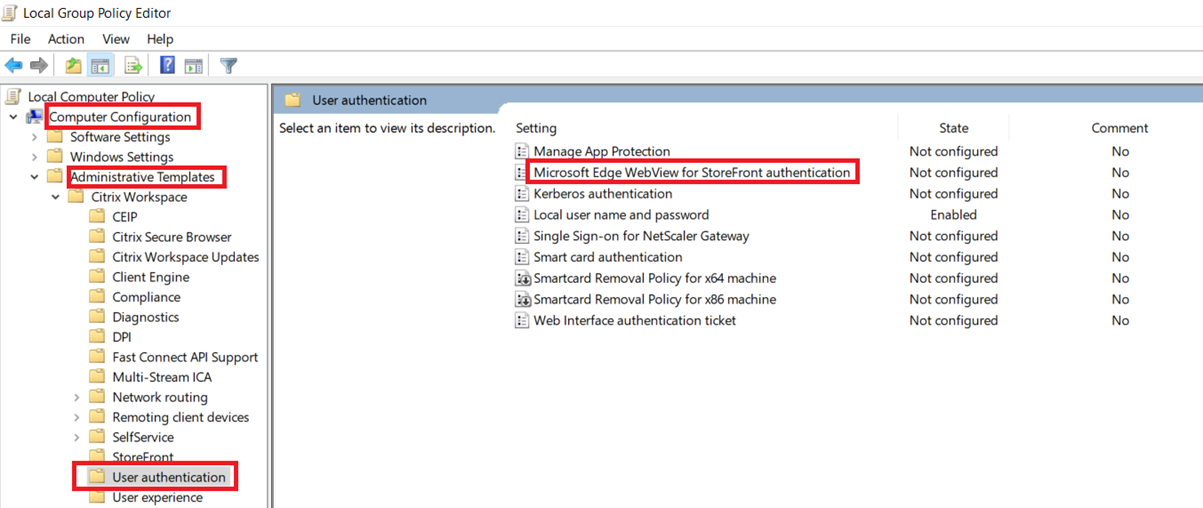

Uso de GPO

Para habilitar esta función:

-

- Abre la plantilla administrativa de objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando gpedit.msc.

-

- En el nodo Configuración del equipo, ve a Plantillas administrativas > Citrix Workspace > Autenticación de usuario.

-

- Haz clic en la directiva Microsoft Edge WebView para la autenticación de StoreFront y establécela en Habilitado.

-

- En el nodo Configuración del equipo, ve a Plantillas administrativas > Citrix Workspace > Autenticación de usuario.

- Haz clic en Aplicar y, a continuación, en Aceptar.

-

Cuando esta política está deshabilitada, la aplicación Citrix Workspace usa Internet Explorer WebView. Como resultado, los métodos de autenticación modernos para los almacenes de Citrix StoreFront no son compatibles.

-

Compatibilidad con el inicio de sesión único para Edge WebView al usar Microsoft Entra ID

Anteriormente, al usar Entra ID, la autenticación fallaba en la aplicación Citrix Workspace. A partir de la versión 2409, la aplicación Citrix Workspace es compatible con el inicio de sesión único (SSO) para Edge WebView al usar Entra ID para la autenticación.

Puedes habilitar esta función mediante la interfaz de usuario o a través de un objeto de directiva de grupo (GPO).

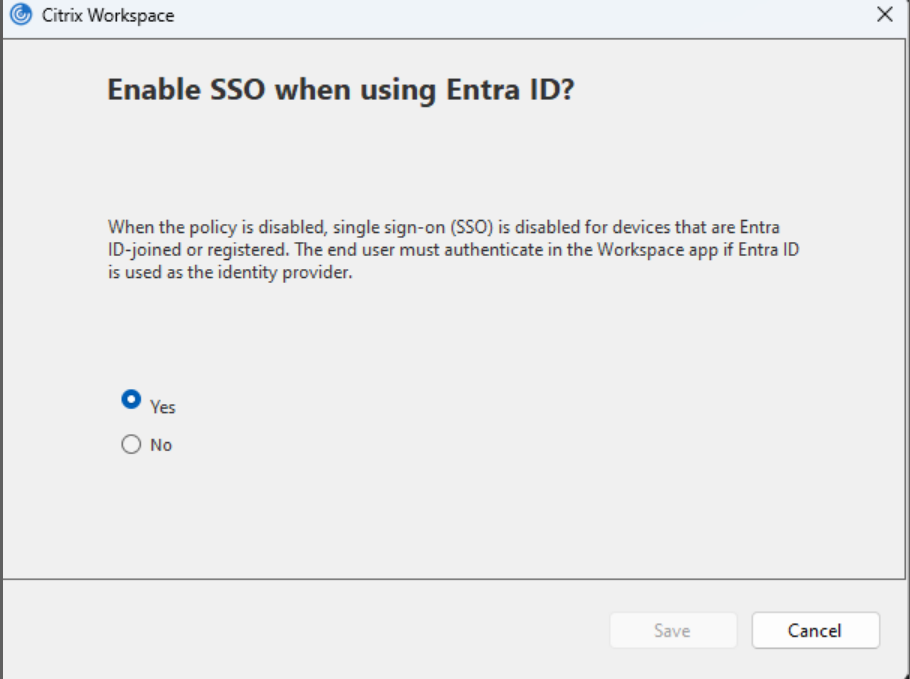

Uso de la interfaz de usuario

Para habilitar la compatibilidad con el inicio de sesión único para Edge WebView, se introduce una nueva opción llamada Configuración de autenticación en la sección Preferencias avanzadas de la bandeja del sistema en la interfaz de usuario.

Sigue estos pasos para habilitar la función desde la interfaz de usuario:

- Haz clic en la sección Preferencias avanzadas en la bandeja del sistema. Aparecerá la siguiente pantalla.

-

Haz clic en Configuración de autenticación. Aparecerá la siguiente pantalla.

- Asegúrate de que la opción seleccionada sea Sí, que es la opción predeterminada. Si no lo es, selecciona Sí.

- Haz clic en Guardar si has modificado la opción.

-

- Reinicia la aplicación Citrix Workspace para que los cambios surtan efecto.

Nota:

Si seleccionas No, la política se deshabilita.

Cuando la política está deshabilitada, el inicio de sesión único (SSO) se deshabilita para los dispositivos unidos o registrados en Microsoft Entra ID. El usuario final debe autenticarse en la aplicación Workspace si se usa Entra ID como proveedor de identidades.

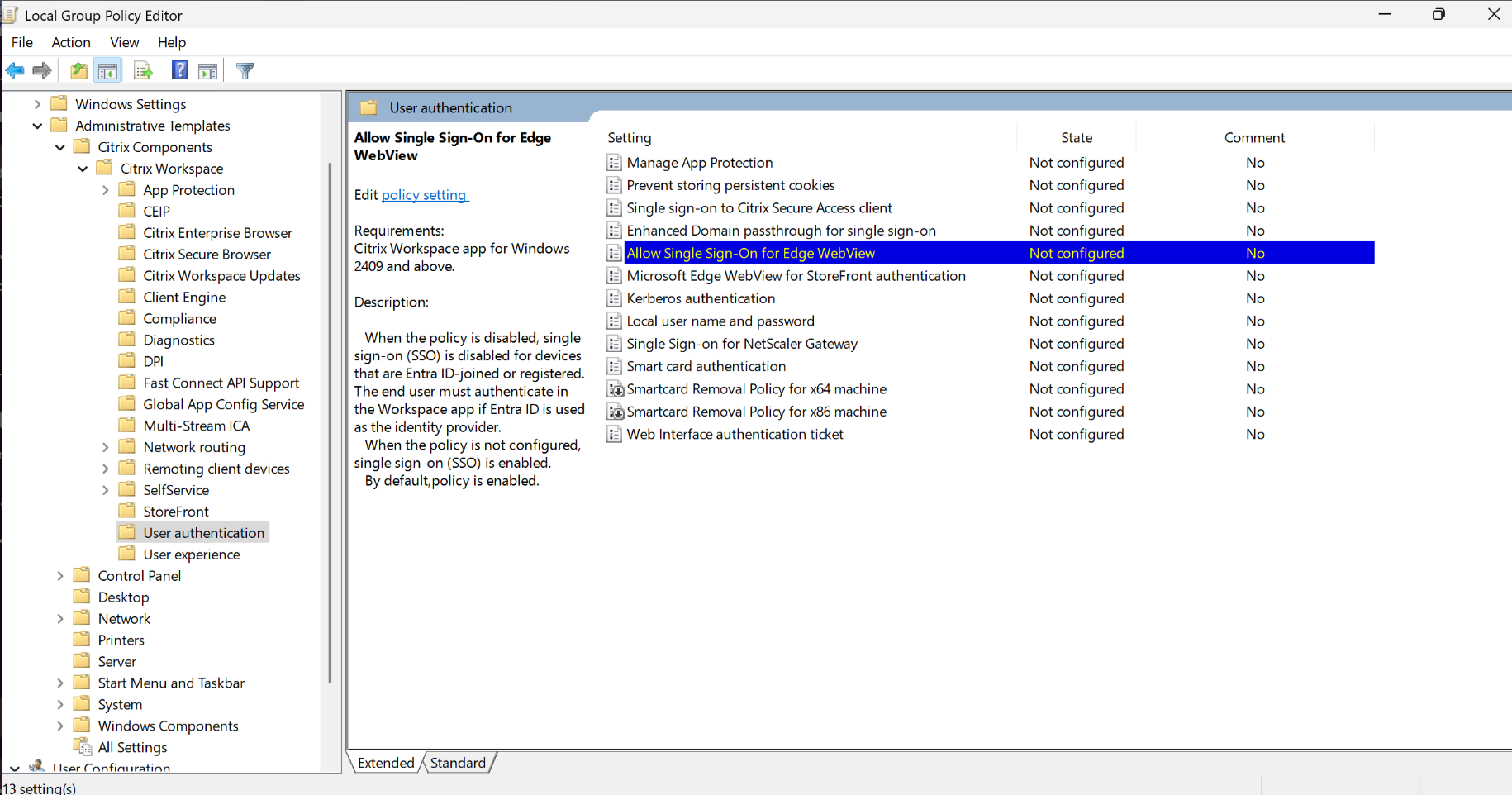

Uso de GPO

-

También puedes habilitar la compatibilidad con el inicio de sesión único para Edge WebView mediante GPO.

-

Sigue estos pasos para habilitar la función mediante GPO:

-

- Abre la plantilla administrativa del objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando

gpedit.mscy navega hasta el nodo Configuración del equipo.

- Abre la plantilla administrativa del objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando

-

-

- Ve a Plantillas administrativas > Componentes de Citrix > Citrix Workspace > Autenticación de usuario.

- Selecciona la política Permitir inicio de sesión único para Edge WebView y configúrala como Habilitada.

- Haz clic en Aplicar y Aceptar.

Nota:

Si seleccionas Deshabilitada, la política se deshabilita.

Cuando la política está deshabilitada, el inicio de sesión único (SSO) se deshabilita para los dispositivos unidos o registrados en Microsoft Entra ID. El usuario final debe autenticarse en la aplicación Workspace si se usa Entra ID como proveedor de identidades.

Otras formas de autenticarse

Puedes configurar los siguientes mecanismos de autenticación con la aplicación Citrix Workspace. Para que los siguientes mecanismos de autenticación funcionen como se espera, el equipo Windows que ejecuta la aplicación Citrix Workspace debe tener instalada la versión 131 o posterior de Microsoft Edge WebView2 Runtime.

-

Autenticación basada en Windows Hello: para obtener instrucciones sobre cómo configurar la autenticación basada en Windows Hello, consulta Configurar la configuración de la política de Windows Hello para empresas - Confianza de certificados.

Nota:

La autenticación basada en Windows Hello con transferencia de dominio (inicio de sesión único o SSON) no es compatible.

- Autenticación basada en claves de seguridad FIDO2: las claves de seguridad FIDO2 proporcionan una forma sencilla para que los empleados de la empresa se autentiquen sin introducir un nombre de usuario o una contraseña. Puedes configurar la autenticación basada en claves de seguridad FIDO2 para Citrix Workspace. Si quieres que tus usuarios se autentiquen en Citrix Workspace con su cuenta de Azure AD usando una clave de seguridad FIDO2, consulta Habilitar el inicio de sesión con clave de seguridad sin contraseña.

- También puedes configurar el inicio de sesión único (SSO) en la aplicación Citrix Workspace desde equipos unidos a Microsoft Azure Active Directory (AAD) con AAD como proveedor de identidades. Para obtener más detalles sobre cómo configurar los servicios de dominio de Azure Active Directory, consulta Configuración de los servicios de dominio de Azure Active Directory. Para obtener información sobre cómo conectar Azure Active Directory a Citrix Cloud, consulta Conectar Azure Active Directory a Citrix Cloud.

Tarjeta inteligente

La aplicación Citrix Workspace para Windows es compatible con la siguiente autenticación con tarjeta inteligente:

-

Autenticación de paso (inicio de sesión único): la autenticación de paso captura las credenciales de la tarjeta inteligente cuando los usuarios inician sesión en la aplicación Citrix Workspace. La aplicación Citrix Workspace usa las credenciales capturadas de la siguiente manera:

- Los usuarios de dispositivos unidos a un dominio que inician sesión en la aplicación Citrix Workspace con la tarjeta inteligente pueden iniciar escritorios y aplicaciones virtuales sin necesidad de volver a autenticarse.

- La aplicación Citrix Workspace que se ejecuta en dispositivos no unidos a un dominio con las credenciales de la tarjeta inteligente debe introducir sus credenciales de nuevo para iniciar un escritorio o una aplicación virtual.

La autenticación de paso requiere configuración tanto en StoreFront como en la aplicación Citrix Workspace.

-

Autenticación bimodal - La autenticación bimodal ofrece a los usuarios la opción de usar una tarjeta inteligente o escribir el nombre de usuario y la contraseña. Esta función es eficaz cuando no se puede usar la tarjeta inteligente. Por ejemplo, el certificado de inicio de sesión ha caducado. Se deben configurar almacenes dedicados por sitio para permitir la autenticación bimodal, utilizando el método DisableCtrlAltDel establecido en False para permitir las tarjetas inteligentes. La autenticación bimodal requiere la configuración de StoreFront.

Con la autenticación bimodal, el administrador de StoreFront puede permitir la autenticación con nombre de usuario y contraseña y con tarjeta inteligente en el mismo almacén, seleccionándolas en la consola de StoreFront. Consulta la documentación de StoreFront.

Nota:

La aplicación Citrix Workspace para Windows no admite caracteres con diéresis en los campos de nombre de usuario y contraseña.

-

Varios certificados - Se pueden usar varios certificados para una sola tarjeta inteligente y si se utilizan varias tarjetas inteligentes. Cuando insertas una tarjeta inteligente en un lector de tarjetas, los certificados se aplican a todas las aplicaciones que se ejecutan en el dispositivo del usuario, incluida la aplicación Citrix Workspace.

-

Autenticación de certificado de cliente - La autenticación de certificado de cliente requiere la configuración de Citrix Gateway y StoreFront.

- Para acceder a StoreFront a través de Citrix Gateway, debes volver a autenticarte después de quitar la tarjeta inteligente.

- Cuando la configuración SSL de Citrix Gateway está establecida en Autenticación obligatoria de certificado de cliente, el funcionamiento es más seguro. Sin embargo, la autenticación obligatoria de certificado de cliente no es compatible con la autenticación bimodal.

-

Sesiones de doble salto - Si se requiere un doble salto, se establece una conexión entre la aplicación Citrix Workspace y el escritorio virtual del usuario.

-

Aplicaciones habilitadas para tarjetas inteligentes - Las aplicaciones habilitadas para tarjetas inteligentes, como Microsoft Outlook y Microsoft Office, permiten a los usuarios firmar o cifrar digitalmente documentos disponibles en sesiones de aplicaciones y escritorios virtuales.

Limitaciones:

- Los certificados deben almacenarse en la tarjeta inteligente y no en el dispositivo del usuario.

- La aplicación Citrix Workspace no guarda la elección del certificado de usuario, pero almacena el PIN cuando está configurado. El PIN se almacena en caché en la memoria no paginada solo durante la sesión del usuario y no se guarda en el disco.

- La aplicación Citrix Workspace no se vuelve a conectar a una sesión cuando se inserta una tarjeta inteligente.

- Cuando está configurada para la autenticación con tarjeta inteligente, la aplicación Citrix Workspace no admite el inicio de sesión único de red privada virtual (VPN) ni el inicio previo de sesión. Para usar VPN con autenticación con tarjeta inteligente, instala el complemento de Citrix Gateway. Inicia sesión a través de una página web usando sus tarjetas inteligentes y PIN para autenticarte en cada paso. La autenticación de paso a través a StoreFront con el complemento de Citrix Gateway no está disponible para los usuarios de tarjetas inteligentes.

- Las comunicaciones del actualizador de la aplicación Citrix Workspace con citrix.com y el servidor de merchandising no son compatibles con la autenticación con tarjeta inteligente en Citrix Gateway.

Advertencia

Algunas configuraciones requieren modificaciones en el Registro. El uso incorrecto del Editor del Registro puede causar problemas que requieran la reinstalación del sistema operativo. Citrix no puede garantizar que los problemas derivados del uso incorrecto del Editor del Registro puedan resolverse. Asegúrate de hacer una copia de seguridad del Registro antes de editarlo.

Para habilitar el inicio de sesión único para la autenticación con tarjeta inteligente:

Para configurar la aplicación Citrix Workspace para Windows, incluye la siguiente opción de línea de comandos durante la instalación:

-

ENABLE_SSON=YesEl inicio de sesión único es otro término para la autenticación de paso a través. Habilitar esta configuración evita que la aplicación Citrix Workspace muestre una segunda solicitud de PIN.

-

En el Editor del Registro, navega a la siguiente ruta y establece la cadena

SSONCheckEnabledenFalsesi no has instalado el componente de inicio de sesión único.HKEY_CURRENT_USER\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\HKEY_LOCAL_MACHINE\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\La clave evita que el administrador de autenticación de la aplicación Citrix Workspace compruebe el componente de inicio de sesión único y permite que la aplicación Citrix Workspace se autentique en StoreFront.

Para habilitar la autenticación con tarjeta inteligente en StoreFront en lugar de Kerberos, instala la aplicación Citrix Workspace para Windows con las siguientes opciones de línea de comandos:

-

/includeSSONinstala la autenticación de inicio de sesión único (pass-through). Habilita el almacenamiento en caché de credenciales y el uso de la autenticación de paso a través basada en dominio. -

Si el usuario inicia sesión en el punto final con un método de autenticación diferente, por ejemplo, nombre de usuario y contraseña, la línea de comandos es:

/includeSSON LOGON_CREDENTIAL_CAPTURE_ENABLE=No

Este tipo de autenticación evita la captura de las credenciales en el momento del inicio de sesión y permite que la aplicación Citrix Workspace almacene el PIN durante el inicio de sesión de la aplicación Citrix Workspace.

- Abre la plantilla administrativa del objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando gpedit.msc.

- Ve a Plantillas administrativas > Componentes de Citrix > Citrix Workspace > Autenticación de usuario > Nombre de usuario y contraseña locales.

- Selecciona Habilitar autenticación de paso a través. Dependiendo de la configuración y los ajustes de seguridad, selecciona la opción Permitir autenticación de paso a través para todas las opciones de ICA® para que la autenticación de paso a través funcione.

Para configurar StoreFront:

- Al configurar el servicio de autenticación, selecciona la casilla de verificación Tarjeta inteligente.

Para obtener más información sobre el uso de tarjetas inteligentes con StoreFront, consulta Configurar el servicio de autenticación en la documentación de StoreFront.

Para habilitar los dispositivos de usuario para el uso de tarjetas inteligentes:

- Importa el certificado raíz de la autoridad de certificación al almacén de claves del dispositivo.

- Instala el middleware criptográfico de tu proveedor.

- Instala y configura la aplicación Citrix Workspace.

Para cambiar cómo se seleccionan los certificados:

Por defecto, si hay varios certificados válidos, la aplicación Citrix Workspace te pide que elijas un certificado de la lista. En su lugar, puedes configurar la aplicación Citrix Workspace para que use el certificado predeterminado (según el proveedor de la tarjeta inteligente) o el certificado con la fecha de caducidad más reciente. Si no hay certificados de inicio de sesión válidos, se te notificará y se te dará la opción de usar un método de inicio de sesión alternativo si está disponible.

Un certificado válido debe tener todas estas características:

- La hora actual del reloj del equipo local está dentro del período de validez del certificado.

- La clave pública del sujeto debe usar el algoritmo RSA y tener una longitud de clave de 1024 bits, 2048 bits o 4096 bits.

- El uso de la clave debe incluir la firma digital.

- El nombre alternativo del sujeto debe incluir el nombre principal de usuario (UPN).

- El uso mejorado de la clave debe incluir el inicio de sesión con tarjeta inteligente y la autenticación de cliente, o todos los usos de clave.

- Una de las autoridades de certificación de la cadena de emisores del certificado debe coincidir con uno de los nombres distintivos (DN) permitidos enviados por el servidor en el protocolo de enlace TLS.

Cambia cómo se seleccionan los certificados usando cualquiera de los siguientes métodos:

-

En la línea de comandos de la aplicación Citrix Workspace, especifica la opción

AM_CERTIFICATESELECTIONMODE={ Prompt | SmartCardDefault | LatestExpiry }.Promptes el valor predeterminado. ParaSmartCardDefaultoLatestExpiry, si varios certificados cumplen los criterios, la aplicación Citrix Workspace te pide que elijas un certificado. -

Agrega el siguiente valor de clave a la clave de registro

HKEY_CURRENT_USER OR HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManager:CertificateSelectionMode={ Prompt | SmartCardDefault | LatestExpiry }.

Los valores definidos en HKEY_CURRENT_USER tienen prioridad sobre los valores en HKEY_LOCAL_MACHINE para ayudarte mejor a seleccionar un certificado.

Para usar las solicitudes de PIN de CSP:

Por defecto, las solicitudes de PIN que se te presentan las proporciona la aplicación Citrix Workspace para Windows, en lugar del proveedor de servicios criptográficos (CSP) de la tarjeta inteligente. La aplicación Citrix Workspace te pide que introduzcas un PIN cuando es necesario y luego pasa el PIN al CSP de la tarjeta inteligente. Si tu sitio o tarjeta inteligente tiene requisitos de seguridad más estrictos, como no permitir el almacenamiento en caché del PIN por proceso o por sesión, puedes configurar la aplicación Citrix Workspace para que use los componentes de CSP para gestionar la entrada del PIN, incluida la solicitud de un PIN.

Cambia cómo se gestiona la entrada del PIN usando cualquiera de los siguientes métodos:

- En la línea de comandos de la aplicación Citrix Workspace, especifica la opción

AM_SMARTCARDPINENTRY=CSP. - Agrega el siguiente valor de clave a la clave de registro

HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManager:SmartCardPINEntry=CSP.

Cambios en la compatibilidad y eliminación de tarjetas inteligentes

Una sesión de Citrix Virtual Apps se cierra cuando quitas la tarjeta inteligente. Si la aplicación Citrix Workspace está configurada con tarjeta inteligente como método de autenticación, configura la política correspondiente en la aplicación Citrix Workspace para Windows para forzar el cierre de sesión de Citrix Virtual Apps. Seguirás con la sesión iniciada en la aplicación Citrix Workspace.

Limitación:

Cuando inicias sesión en el sitio de la aplicación Citrix Workspace usando la autenticación con tarjeta inteligente, el nombre de usuario se muestra como Sesión iniciada.

Tarjeta inteligente rápida

La tarjeta inteligente rápida es una mejora con respecto a la redirección de tarjetas inteligentes basada en HDX PC/SC existente. Mejora el rendimiento cuando se usan tarjetas inteligentes en entornos WAN de alta latencia.

Las tarjetas inteligentes rápidas solo son compatibles con Windows VDA.

Para habilitar el inicio de sesión con tarjeta inteligente rápida en la aplicación Citrix Workspace:

El inicio de sesión con tarjeta inteligente rápida está habilitado por defecto en el VDA y deshabilitado por defecto en la aplicación Citrix Workspace. Para habilitar el inicio de sesión con tarjeta inteligente rápida, incluye el siguiente parámetro en el archivo default.ica del sitio de StoreFront asociado:

copy[WFClient]

SmartCardCryptographicRedirection=On

<!--NeedCopy-->

Para deshabilitar el inicio de sesión con tarjeta inteligente rápida en la aplicación Citrix Workspace:

Para deshabilitar el inicio de sesión con tarjeta inteligente rápida en la aplicación Citrix Workspace, quita el parámetro SmartCardCryptographicRedirection del archivo default.ica del sitio de StoreFront asociado.

Para obtener más información, consulta smart-cards.

Autenticación silenciosa para Citrix Workspace

La aplicación Citrix Workspace introduce una política de objeto de directiva de grupo (GPO) para habilitar la autenticación silenciosa para Citrix Workspace. Esta política permite que la aplicación Citrix Workspace inicie sesión en Citrix Workspace automáticamente al iniciar el sistema. Usa esta política solo cuando el inicio de sesión único (SSON) de paso de dominio esté configurado para Citrix Workspace en dispositivos unidos a un dominio. Esta función está disponible a partir de la versión 2012 de la aplicación Citrix Workspace para Windows.

A partir de la versión 2503 de la aplicación Citrix Workspace para Windows, el sistema instala SSON por defecto en modo inactivo. Puedes habilitar SSON después de la instalación usando la política de objeto de directiva de grupo (GPO). Para habilitarlo, navega a Autenticación de usuario > Nombre de usuario y contraseña locales y selecciona la casilla de verificación Habilitar autenticación de paso.

Nota:

Debes reiniciar el sistema después de actualizar la política de GPO para que la configuración de SSON surta efecto

Para que esta política funcione, se deben cumplir los siguientes criterios:

- El inicio de sesión único debe estar habilitado.

- La clave

SelfServiceModedebe establecerse enOffen el Editor del Registro.

Habilitar la autenticación silenciosa:

- Abre la plantilla administrativa de objeto de directiva de grupo de la aplicación Citrix Workspace ejecutando

gpedit.msc. - En el nodo Configuración del equipo, ve a Plantillas administrativas > Citrix Workspace > Autoservicio.

- Haz clic en la directiva Autenticación silenciosa para Citrix Workspace y configúrala como Habilitada.

- Haz clic en Aplicar y Aceptar.

Evitar que la aplicación Citrix Workspace para Windows almacene en caché contraseñas y nombres de usuario

De forma predeterminada, la aplicación Citrix Workspace para Windows rellena automáticamente el último nombre de usuario introducido. Para borrar el autocompletado del campo de nombre de usuario, modifica el registro en el dispositivo del usuario:

- Crea un valor REG_SZ HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\AuthManager\RememberUsername.

- Establece su valor en false.

Para deshabilitar la casilla de verificación Recordar mi contraseña y evitar un inicio de sesión automático, crea la siguiente clave de registro en la máquina cliente donde está instalada la aplicación Citrix Workspace para Windows:

- Ruta: HKEY_LOCAL_MACHINE\Software\wow6432node\Citrix\AuthManager

- Tipo: REG_SZ

- Nombre: SavePasswordMode

- Valor: Never

Nota:

El uso incorrecto del Editor del Registro puede causar problemas graves que pueden requerir la reinstalación del sistema operativo. Citrix no puede garantizar que los problemas derivados del uso incorrecto del Editor del Registro puedan resolverse. Usa el Editor del Registro bajo tu propia responsabilidad. Asegúrate de hacer una copia de seguridad del registro antes de modificarlo.

Para evitar el almacenamiento en caché de credenciales para los almacenes de StoreFront, consulta Evitar que la aplicación Citrix Workspace para Windows almacene en caché contraseñas y nombres de usuario en la documentación de StoreFront.

Compatibilidad con más de 200 grupos en Azure AD

Con esta versión, un usuario de Azure AD que forma parte de más de 200 grupos puede ver las aplicaciones y los escritorios asignados a ese usuario. Anteriormente, el mismo usuario no podía ver estas aplicaciones y escritorios.

Nota:

Los usuarios deben cerrar sesión en la aplicación Citrix Workspace y volver a iniciarla para habilitar esta función.

Compatibilidad con la autenticación de proxy

Anteriormente, en las máquinas cliente configuradas con autenticación de proxy, si las credenciales de proxy no existían en el Administrador de credenciales de Windows, no se te permitía autenticarte en la aplicación Citrix Workspace.

A partir de la versión 2102 de la aplicación Citrix Workspace para Windows y posteriores, en las máquinas cliente configuradas para la autenticación de proxy, si las credenciales de proxy no están almacenadas en el Administrador de credenciales de Windows, aparece un mensaje de autenticación que te pide que introduzcas las credenciales de proxy. La aplicación Citrix Workspace guarda entonces las credenciales del servidor proxy en el Administrador de credenciales de Windows. Esto da como resultado una experiencia de inicio de sesión fluida porque no necesitas guardar manualmente tus credenciales en el Administrador de credenciales de Windows antes de acceder a la aplicación Citrix Workspace.

Forzar el mensaje de inicio de sesión para el proveedor de identidades federadas

A partir de la versión 2212, la aplicación Citrix Workspace respeta la configuración de Sesiones del proveedor de identidades federadas. Para obtener más información, consulta el artículo del Centro de conocimientos CTX253779.

Ya no necesitas usar la directiva de tokens de autenticación de Store para forzar el mensaje de inicio de sesión

User-Agent

La aplicación Citrix Workspace envía un agente de usuario en las solicitudes de red que se puede usar para configurar directivas de autenticación, incluida la redirección de la autenticación a otros proveedores de identidades (IdP).

Nota:

Los números de versión mencionados como parte del User-Agent en la siguiente tabla son ejemplos y se actualizan automáticamente según las versiones que estés usando.

La siguiente tabla describe el escenario, la descripción y el User-Agent correspondiente para cada escenario:

| Escenario | Descripción | User-Agent |

|---|---|---|

| Solicitudes HTTP normales | En general, una solicitud de red realizada por la aplicación Citrix Workspace contiene un User-Agent. Por ejemplo, solicitudes de red como: GET /Citrix/Roaming/Accounts y GET / AGServices/discover

|

CitrixReceiver/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) SelfService/23.5.0.63 (Release) X1Class CWACapable |

| Almacén en la nube | Cuando un usuario se autentica en un almacén en la nube en la aplicación Citrix Workspace, las solicitudes de red se realizan con un User-Agent específico. Por ejemplo, solicitudes de red con la ruta /core/connect/authorize. |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |

| Almacén local con autenticación avanzada de Gateway mediante Edge WebView | Cuando un usuario se autentica en Gateway configurado con autenticación avanzada en la aplicación Citrix Workspace mediante Edge WebView, las solicitudes de red se realizan con un User-Agent específico. Por ejemplo, solicitudes de red que incluyen: GET /nf/auth/doWebview.do y GET /logon/LogonPoint/tmindex.html. |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36 Edg/108.0.1462.54 CWAWEBVIEW/23.2.0.2111 Windows/10.0 (22H2 Build 19045.2364) |

| Almacén local con autenticación avanzada de Gateway mediante IE WebView | Cuando un usuario se autentica en Gateway configurado con autenticación avanzada en la aplicación Citrix Workspace mediante Internet Explorer WebView, las solicitudes de red se realizan con un User-Agent específico. Por ejemplo, solicitudes de red que incluyen: GET /nf/auth/doWebview.do y GET /logon/LogonPoint/tmindex.html. |

Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko, CWAWEBVIEW/23.5.0.43 |

| Almacén web personalizado | Cuando un usuario agrega un almacén web personalizado a la aplicación Citrix Workspace, la aplicación envía un User-Agent. | Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |

En este artículo

- Tokens de autenticación

- Compatibilidad con el acceso condicional con Azure Active Directory

- Compatibilidad con métodos de autenticación modernos para almacenes de StoreFront

- Compatibilidad con el inicio de sesión único para Edge WebView al usar Microsoft Entra ID

- Otras formas de autenticarse

- Tarjeta inteligente

- Autenticación silenciosa para Citrix Workspace

- Evitar que la aplicación Citrix Workspace para Windows almacene en caché contraseñas y nombres de usuario

- Compatibilidad con más de 200 grupos en Azure AD

- Compatibilidad con la autenticación de proxy

- Forzar el mensaje de inicio de sesión para el proveedor de identidades federadas

- User-Agent