Panel de control de usuarios

Información general

El panel de control de Usuarios es el punto de partida para el análisis del comportamiento del usuario y la prevención de amenazas.

Este panel de control te proporciona visibilidad sobre los patrones de comportamiento de los usuarios en toda la organización. Con estos datos, puedes supervisar, detectar y marcar de forma proactiva los comportamientos que se salen de la norma, como los ataques de phishing o ransomware.

Para ver el panel de control de Usuarios, ve a Seguridad > Usuarios. El panel de control de Usuarios contiene las siguientes secciones:

-

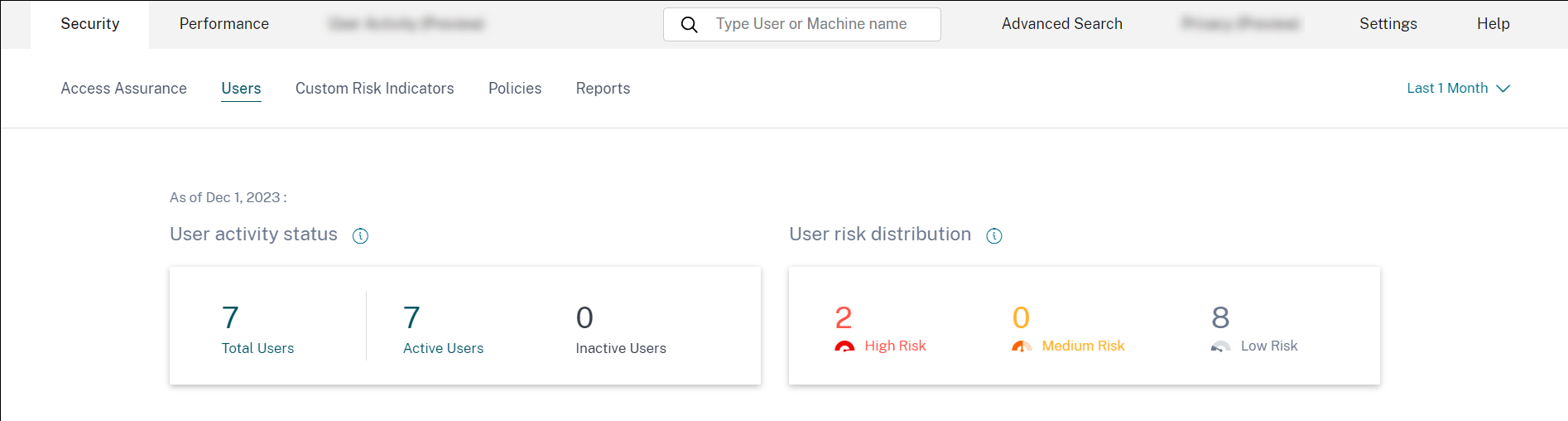

Estado de actividad del usuario: Distribución de usuarios totales, activos e inactivos.

-

Distribución del riesgo del usuario: Distribución de usuarios activos, inactivos y totales, y distribución de usuarios de riesgo en perfiles altos, medios y bajos según su puntuación de riesgo calculada más alta en el período de tiempo seleccionado.

-

Usuarios principales: Los usuarios principales se ordenan por su puntuación de riesgo y se segmentan por Todos los usuarios, Usuarios con privilegios y Usuarios de la lista de seguimiento.

-

Categorías de riesgo: Muestra las categorías de riesgo que admite Citrix Analytics. Los indicadores de riesgo con patrones de comportamiento similares se agrupan en categorías.

-

Indicadores de riesgo y acciones: Distribución de indicadores de riesgo y acciones trazadas durante una duración seleccionada para todos los usuarios de tu organización.

-

Resumen de acceso: Resume el número total de intentos que los usuarios han realizado para acceder a los recursos de tu organización.

-

Directivas y acciones: Muestra las cinco directivas y acciones principales aplicadas a los perfiles de usuario.

-

Indicadores de riesgo: Muestra los cinco indicadores de riesgo principales de tu organización.

Estado de actividad del usuario

Número total de usuarios de tu organización que utilizan las fuentes de datos para las que has habilitado Analytics. Pueden tener o no una puntuación de riesgo asociada a su cuenta. Esta ficha muestra el número de usuarios activos. Los usuarios activos son aquellos con eventos detectados dentro del período de tiempo seleccionado. Puedes hacer clic en el menú desplegable de estado de actividad del usuario para ver la distribución de usuarios totales en usuarios activos e inactivos.

- Usuarios totales: Número total de usuarios en el período de tiempo seleccionado.

- Usuarios activos: Usuarios con eventos detectados en el período de tiempo seleccionado.

- Usuarios inactivos: Usuarios sin eventos detectados en el período de tiempo seleccionado.

El número total de usuarios en el panel de control de Usuarios puede ser mayor que el número de usuarios de riesgo, ya que no se espera que todos los usuarios sean de riesgo.

Nota

En la página Usuarios, el número total de usuarios se muestra para los últimos 30 días, independientemente del período de tiempo seleccionado.

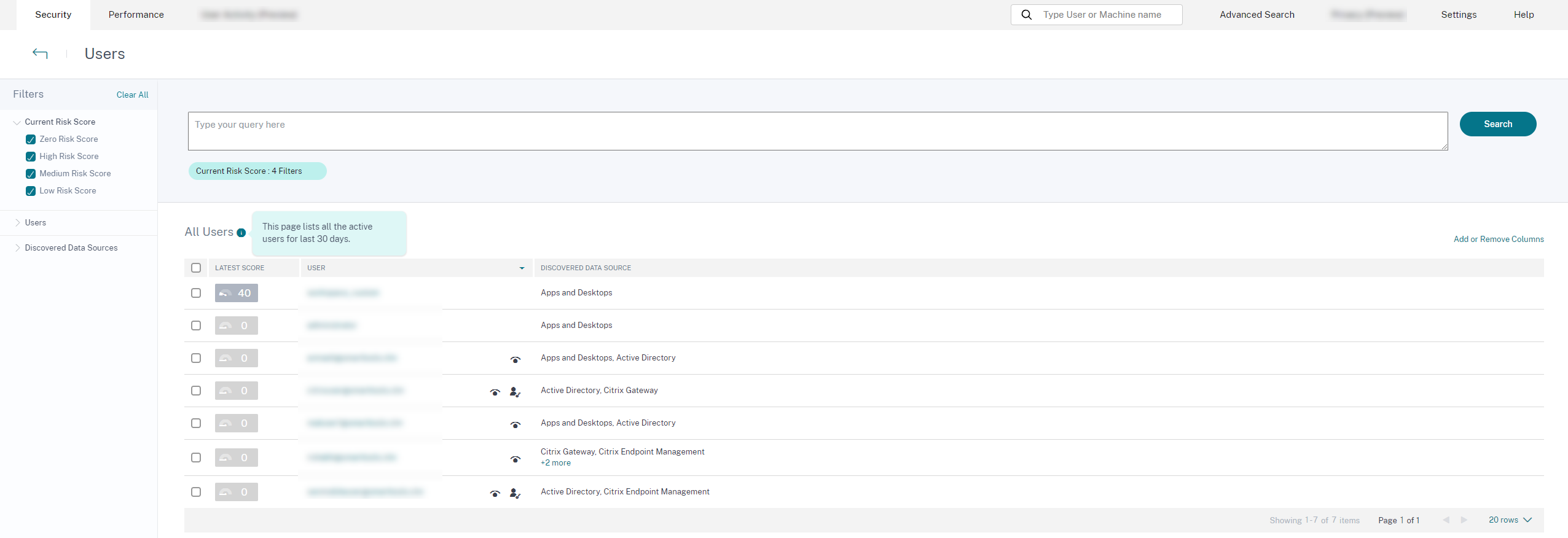

Facetas

Filtra los eventos de usuario según las siguientes categorías:

-

Puntuación de riesgo: Eventos de usuario basados en puntuaciones de riesgo alto, medio, bajo y cero.

-

Usuario: Eventos de usuario basados en privilegios de administrador, privilegios ejecutivos y usuarios de la lista de seguimiento.

-

Fuentes de datos detectadas: Eventos de usuario basados en la fuente de datos que has incorporado.

Cuadro de búsqueda

Usa el cuadro de búsqueda para buscar eventos de los usuarios. Puedes usar operadores en tu consulta para acotar el enfoque de tu búsqueda. Para obtener información sobre los operadores válidos que puedes usar en tu consulta, consulta Búsqueda de autoservicio.

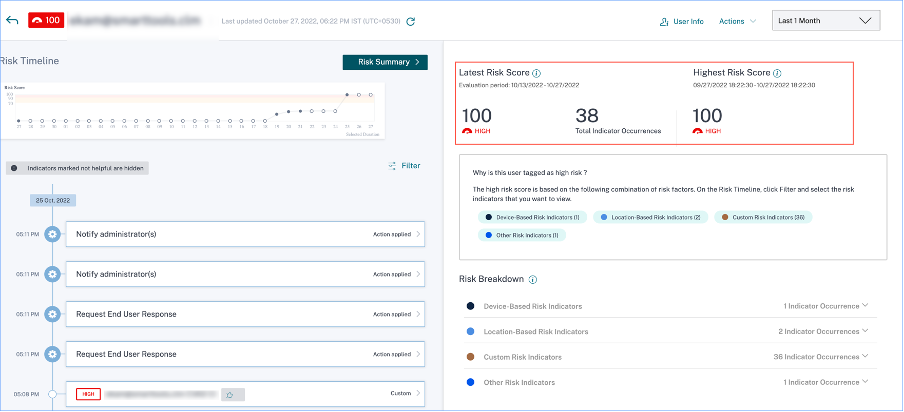

Puntuación más reciente

La puntuación de riesgo determina el nivel de riesgo que un usuario representa para una organización durante un período de tiempo específico. El valor de la puntuación de riesgo es dinámico y varía según el análisis del comportamiento del usuario. Según la puntuación de riesgo más reciente, un usuario puede clasificarse en una de las siguientes categorías: usuario de alto riesgo, usuario de riesgo medio, usuario de bajo riesgo y usuario con puntuación de riesgo cero.

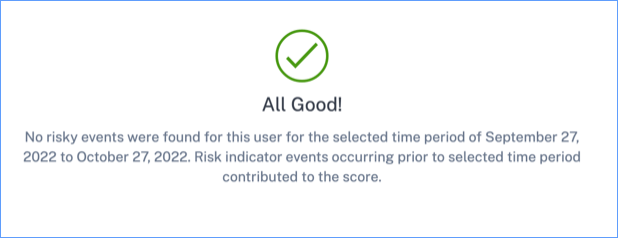

Usuario

Lista de todos los usuarios detectados por Analytics. Selecciona un nombre de usuario para ver la información del usuario y la cronología de riesgo de ese usuario. El usuario puede haber activado o no algún indicador de riesgo. Si no hay eventos de riesgo asociados a este usuario, verás el siguiente mensaje.

Si hay eventos de riesgo asociados a un usuario, verás los indicadores de riesgo en su cronología de riesgo. Selecciona el usuario para ver su cronología de riesgo.

Un usuario puede marcarse como con privilegios y agregarse a la lista de seguimiento.

Fuente de datos detectada

La fuente de datos asociada a un usuario. Cuando un usuario utiliza activamente la fuente de datos, Analytics recibe los eventos de usuario de esa fuente de datos. Para recibir eventos de usuario, debes activar el procesamiento de datos en la ficha del sitio de la fuente de datos, que está disponible en la página Fuentes de datos.

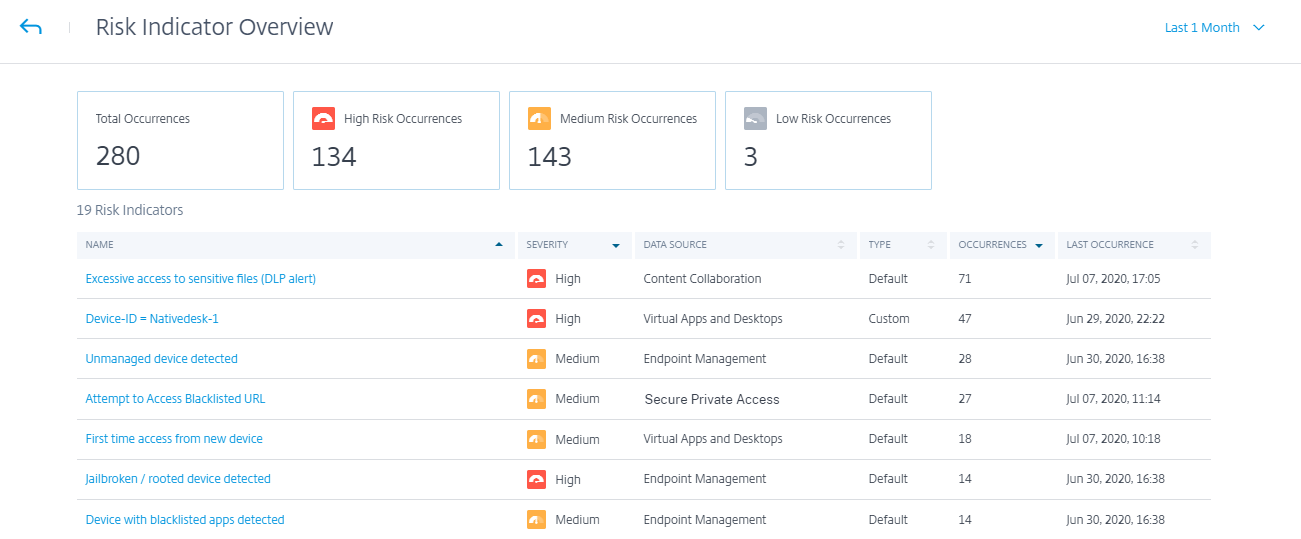

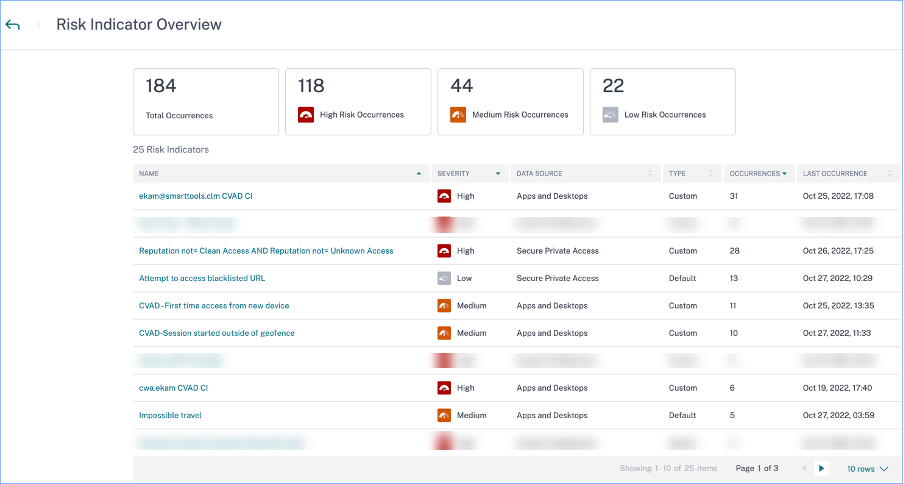

Indicadores activados

Indica el número de indicadores de riesgo activados en todos los usuarios durante la duración seleccionada. Haz clic en la ficha Indicadores activados para ver los detalles de los indicadores de riesgo. La tabla de indicadores de riesgo proporciona los siguientes detalles:

- Nombre: El nombre del indicador de riesgo.

- Gravedad: La gravedad del riesgo asociado al evento. El riesgo puede ser alto, medio o bajo.

- Fuente de datos: La fuente de datos a la que se aplica la plantilla del indicador de riesgo.

- Tipo: Tipo de indicador de riesgo. Un indicador de riesgo puede ser predeterminado o personalizado.

- Ocurrencias: El número de veces que se activa un indicador de riesgo para un usuario. Cuando seleccionas el período de tiempo, las ocurrencias del indicador de riesgo cambian según la selección de tiempo.

- Última ocurrencia: Muestra la fecha y hora de la última ocurrencia.

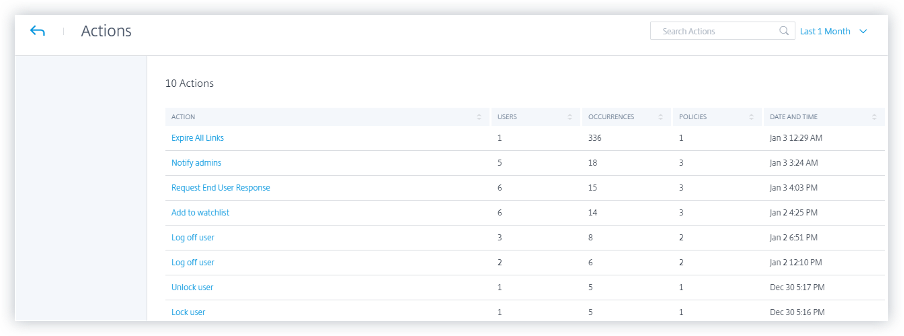

Acciones aplicadas

Indica el número de acciones aplicadas a los usuarios durante la duración seleccionada. Esto incluye las acciones aplicadas manualmente por los administradores y las acciones impulsadas por directivas. Haz clic en la ficha Acción aplicada para ver los detalles de la acción. Esta sección no muestra las acciones que has aplicado manualmente a los perfiles de usuario.

La tabla Acción proporciona la siguiente información:

- Acción: Nombre de la acción aplicada según la directiva.

- Usuarios: Número de usuarios a los que se ha aplicado la acción.

- Ocurrencias: Número de ocurrencias de la acción.

- Fecha y hora: Fecha y hora de la acción aplicada.

Eventos procesados

Número total de eventos de usuario recibidos de tus fuentes de datos conectadas y procesados por Analytics.

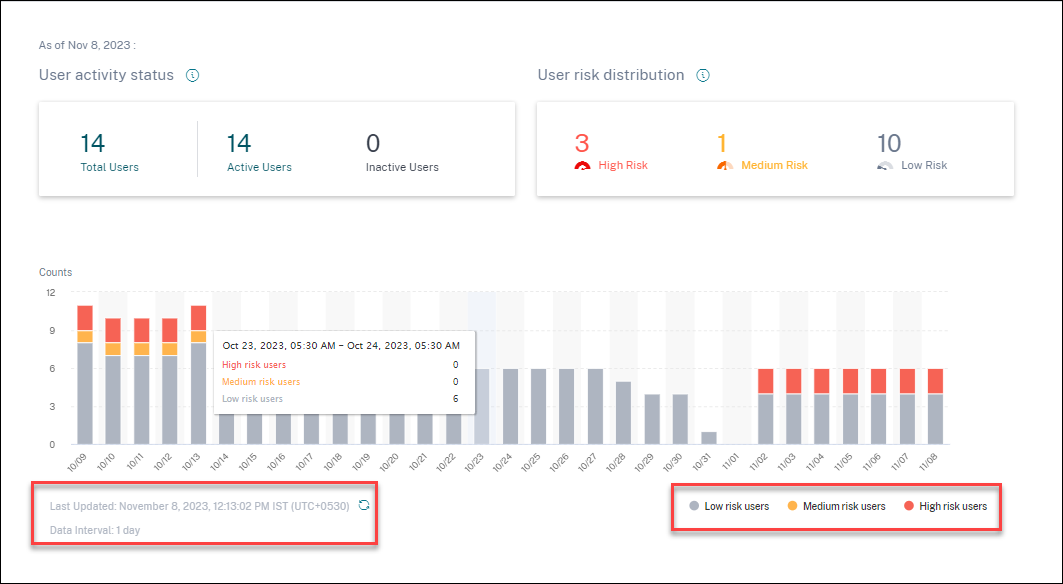

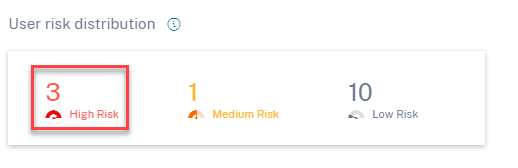

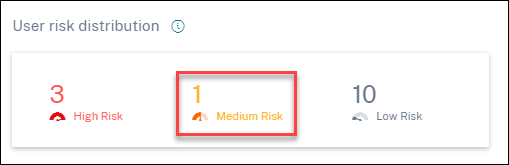

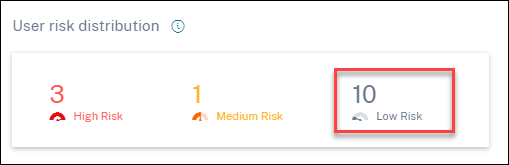

Distribución del riesgo del usuario

Puedes ver el número de usuarios en perfiles altos, medios y bajos según su puntuación de riesgo calculada más alta en el período de tiempo seleccionado. Debajo de los recuentos generales, un gráfico de barras muestra los cambios a lo largo del tiempo en la distribución de usuarios de riesgo bajo, medio y alto.

El nivel de riesgo se clasifica en tres códigos de color.

- Rojo - Representa a los usuarios de alto riesgo.

- Naranja – Representa a los usuarios de riesgo medio.

- Gris – Representa a los usuarios de bajo riesgo.

Puedes ver el número de usuarios de riesgo (alto, medio y bajo) al pasar el ratón por las barras de color según un período de tiempo específico. Puedes ver los detalles de la última actualización (fecha y hora) con la información del intervalo de datos. Haz clic en cualquier barra de color para ver los usuarios de riesgo en esa duración. Haz clic en la opción de actualizar para obtener los datos actualizados.

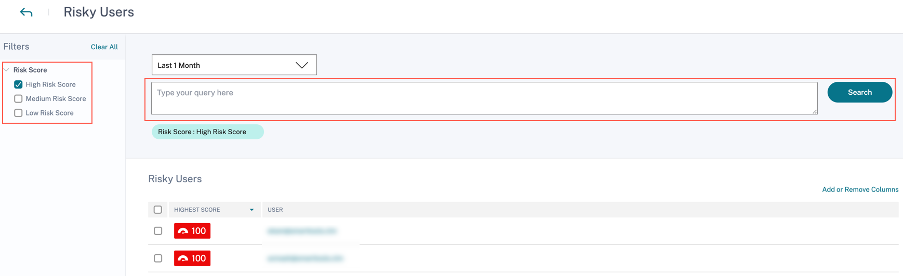

Usuarios de riesgo

Los usuarios de riesgo son aquellos que tienen eventos de riesgo asociados y han activado al menos un indicador de riesgo. El nivel de riesgo que un usuario representa para la red durante un período de tiempo específico se determina mediante la puntuación de riesgo asociada al usuario. El valor de la puntuación de riesgo es dinámico y se basa en el análisis del comportamiento del usuario.

El riesgo de cada usuario se actualiza regularmente a lo largo del tiempo en función de la actividad del usuario. Por lo tanto, un usuario puede tener un riesgo medio o alto en un momento dado, pero luego descender a un nivel de riesgo más bajo. Según la puntuación de riesgo, un usuario de riesgo puede clasificarse en una de las siguientes categorías:

En la página Usuarios de riesgo, puedes usar las facetas para filtrar según los niveles de riesgo asociados al período de tiempo seleccionado y la barra de búsqueda para consultar un usuario o usuarios específicos.

Haz clic en el ID de correo electrónico del usuario para ver la página Cronología de riesgo de ese usuario seleccionado en particular. Esta página muestra los indicadores de riesgo junto con los detalles de la Puntuación de riesgo más reciente y más alta según el período de tiempo seleccionado.

Riesgo alto

Usuarios con puntuaciones de riesgo entre 90 y 100. Estos usuarios han exhibido múltiples comportamientos consistentes con factores de riesgo moderados a graves y podrían representar amenazas inmediatas para la organización.

En el panel de control de Usuarios, puedes ver el número de usuarios de alto riesgo según la puntuación de riesgo calculada más alta en el período de tiempo seleccionado.

Haz clic en la opción Riesgo alto para ver la página Usuarios de riesgo. La página muestra los detalles sobre los usuarios de alto riesgo.

Riesgo medio

Usuarios con puntuaciones de riesgo entre 70 y 89. Estos usuarios suelen tener una o más actividades que parecen potencialmente sospechosas y/o anómalas y que podrían merecer una supervisión estrecha.

Haz clic en la opción Riesgo medio para ver la página Usuarios de riesgo. La página muestra los detalles sobre los usuarios de riesgo medio.

Riesgo bajo

Usuarios con puntuaciones de riesgo entre 1 y 69. Estos usuarios tienen al menos un indicador de riesgo que refleja un comportamiento inusual o inesperado, pero no lo suficiente como para merecer una clasificación de riesgo más grave.

Haz clic en la opción Riesgo bajo para ver la página Usuarios de riesgo. La página muestra los detalles sobre los usuarios de bajo riesgo.

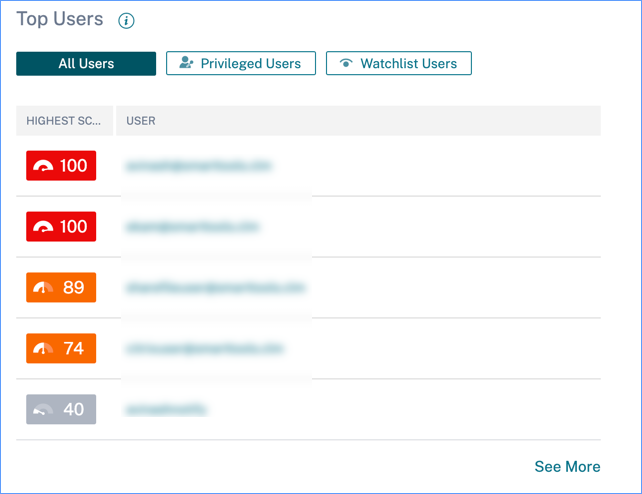

Usuarios principales

Puedes ver los usuarios principales en varias categorías de usuarios ordenados por las puntuaciones de riesgo más altas para el período de tiempo seleccionado. La siguiente tabla de Usuarios principales muestra los cinco usuarios de mayor riesgo (todos, con privilegios y de la lista de seguimiento) según su puntuación de riesgo calculada durante el período de tiempo seleccionado, en lugar de la puntuación de riesgo más reciente.

Nota

En versiones anteriores, la tabla de Usuarios principales siempre mostraba la puntuación de riesgo más reciente, independientemente del período de tiempo seleccionado.

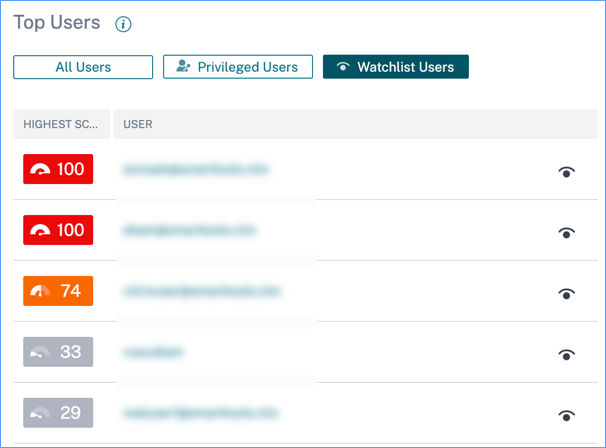

Usuarios de la lista de seguimiento

Lista de usuarios supervisados de cerca en busca de posibles amenazas. Por ejemplo, puedes supervisar a los usuarios que no son empleados a tiempo completo de tu organización agregándolos a la lista de seguimiento. También puedes supervisar a los usuarios que activan un indicador de riesgo específico con frecuencia. Puedes agregar un usuario a la lista de seguimiento manualmente o definir directivas para agregar usuarios a la lista de seguimiento.

Si has agregado usuarios a la lista de seguimiento, puedes ver los cinco usuarios principales de la lista de seguimiento según la puntuación más alta.

Haz clic en el enlace Ver más del panel Todos los usuarios para ver la página Usuarios. La página muestra la lista de todos los usuarios de la lista de seguimiento.

Nota

En el panel de control de Usuarios y en la página Usuarios, el número de usuarios de la lista de seguimiento se muestra para los últimos 13 meses, independientemente del período de tiempo seleccionado. Cuando seleccionas un período de tiempo, las ocurrencias del indicador de riesgo cambian según la selección de tiempo.

Más información: Lista de seguimiento

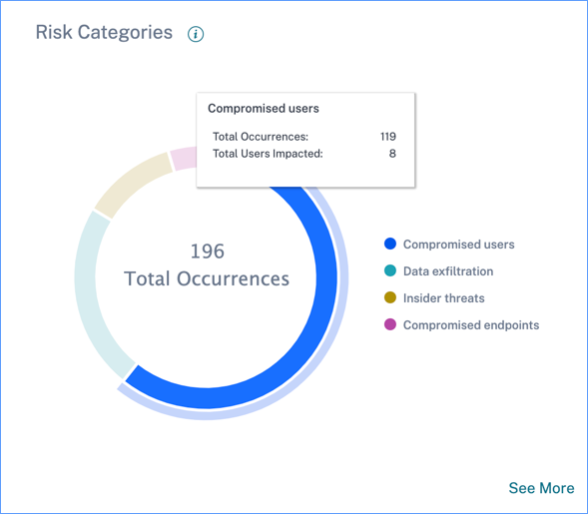

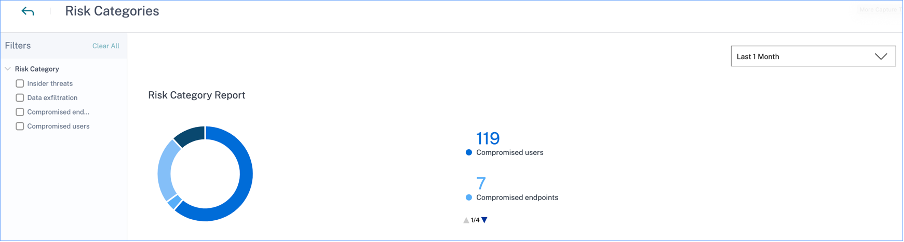

Categorías de riesgo

El gráfico de anillos de Categorías de riesgo resume el número de ocurrencias de indicadores por categoría de riesgo durante el período de tiempo seleccionado. Los recuentos de usuarios únicos se muestran al pasar el ratón por cada segmento del gráfico, lo que a su vez enlaza con la página de información general de la Categoría de indicadores de riesgo correspondiente. La categorización de riesgos es compatible con los indicadores de riesgo predeterminados y personalizados.

El propósito del panel de control de Categorías de riesgo es permitir a los administradores de Citrix Virtual Apps and Desktops y Citrix DaaS gestionar los riesgos de los usuarios y tener conversaciones simplificadas con sus homólogos de seguridad sin necesidad de tener un conocimiento experto en seguridad. Permite que la aplicación de la seguridad tenga efecto a nivel organizacional y no se limita solo a los administradores de seguridad.

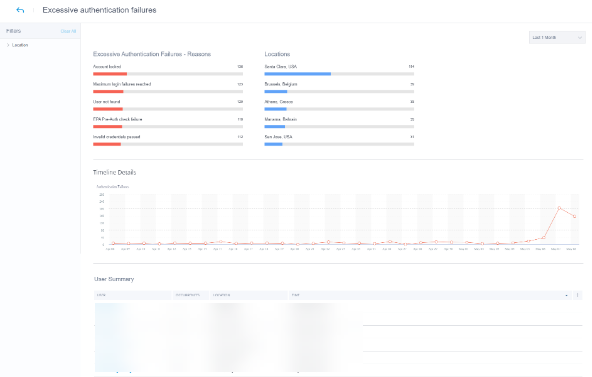

Caso de uso

Considera que eres un administrador de Citrix Virtual Apps and Desktops y gestionas los derechos de acceso a las aplicaciones de los empleados de tu organización. Si vas a la sección de indicadores de riesgo Categorías de riesgo > Usuarios comprometidos > Fallos de autenticación excesivos - Citrix Gateway, puedes evaluar si los empleados a los que habías concedido acceso han sido comprometidos. Si navegas más allá, puedes obtener información más precisa sobre este indicador de riesgo, como los motivos del fallo, las ubicaciones de inicio de sesión, los detalles de la cronología y el resumen del usuario. Si observas alguna discrepancia entre los usuarios a los que se concedió acceso y los usuarios que fueron comprometidos, puedes notificarlo al administrador de seguridad. Esta notificación oportuna al administrador de seguridad contribuye a la aplicación de la seguridad a nivel organizacional.

¿Cómo analizar el panel de control de Categorías de riesgo?

Cuando seleccionas Ver más en el panel de control de Categorías de riesgo, se te redirige a la página que resume los detalles sobre las categorías de riesgo. Esta página contiene los siguientes detalles:

-

Informe de categoría de riesgo: Representa el total de ocurrencias de indicadores de riesgo de cada categoría para un período de tiempo seleccionado.

-

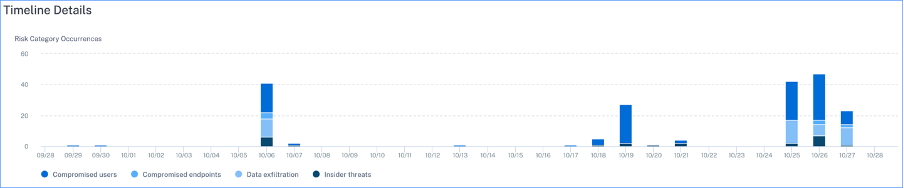

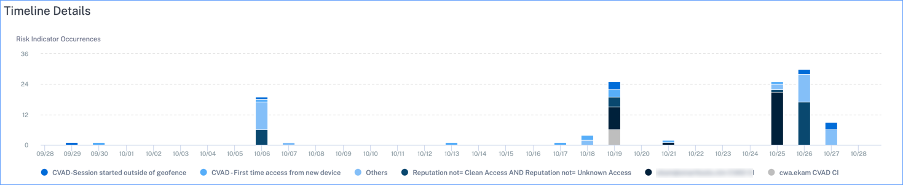

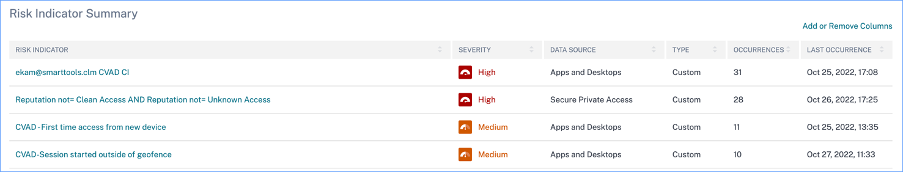

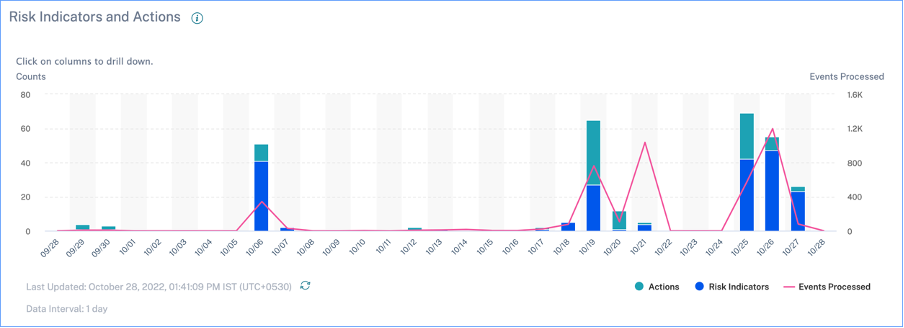

Detalles de la cronología: Proporciona una representación gráfica del total de ocurrencias de indicadores de riesgo de cada categoría de riesgo para un período de tiempo seleccionado. Si navegas hasta la parte inferior de esta sección, puedes ordenar según las categorías de riesgo para obtener información más precisa sobre los indicadores de riesgo.

-

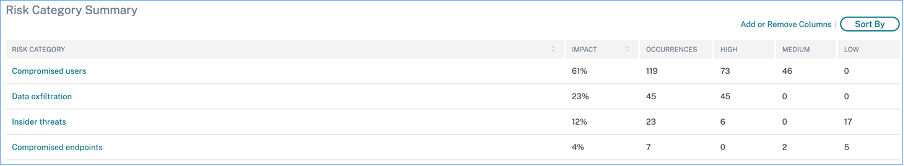

Resumen de categoría de riesgo: Esta sección proporciona detalles como el impacto, las ocurrencias y la gravedad de los indicadores de riesgo asociados a cada categoría. Selecciona cualquier categoría de riesgo para ver los detalles sobre los indicadores de riesgo asociados a esa categoría. Por ejemplo, cuando seleccionas la categoría Usuarios comprometidos, se te redirige a la página Usuarios comprometidos.

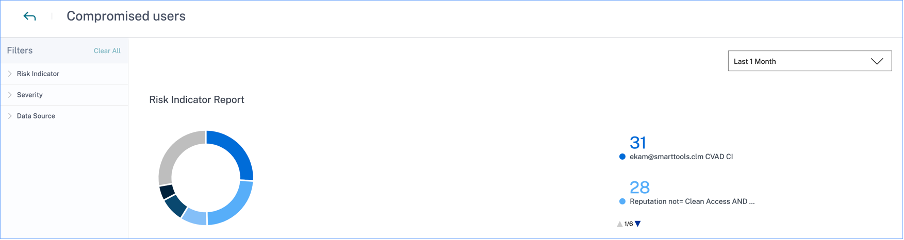

La página Usuarios comprometidos muestra los siguientes detalles:

-

Informe de indicadores de riesgo: Muestra los indicadores de riesgo que pertenecen a la categoría Usuarios comprometidos para un período de tiempo seleccionado. También muestra el total de ocurrencias de los indicadores de riesgo que se activaron durante el período de tiempo seleccionado.

-

Detalles de la cronología: Proporciona una representación gráfica de las ocurrencias de indicadores de riesgo para un período de tiempo seleccionado.

-

Resumen de indicadores de riesgo: Muestra un resumen de los indicadores de riesgo generados en la categoría de usuarios comprometidos. Esta sección también muestra la gravedad, la fuente de datos, el tipo de indicador de riesgo, las ocurrencias y la última ocurrencia.

Cuando seleccionas un indicador de riesgo, se te redirige a la página que resume los detalles de ese indicador. Por ejemplo, si seleccionas el indicador de riesgo Primer acceso desde un nuevo dispositivo, se te redirige a la página que resume los detalles sobre este indicador. El resumen incluye detalles de la cronología sobre las ocurrencias de este evento y un resumen de usuario que enumera los usuarios que activaron este indicador de riesgo, las ocurrencias del indicador de riesgo y la hora del evento. Cuando seleccionas un usuario, se te redirige a la cronología de riesgo del usuario.

Nota

Citrix Analytics agrupa los indicadores de riesgo predeterminados en la categoría de riesgo adecuada. Para los indicadores de riesgo personalizados, debes seleccionar una categoría de riesgo en la página Crear indicador. Para obtener más información, consulta Indicadores de riesgo personalizados.

Tipos de categorías de riesgo

Exfiltración de datos

Esta categoría agrupa los indicadores de riesgo activados por malware o por empleados que realizan transferencias de datos no autorizadas o robos de datos hacia o desde un dispositivo en una organización. Puedes obtener información sobre todas las actividades de exfiltración de datos que han tenido lugar durante un período de tiempo especificado y mitigar los riesgos asociados a esta categoría aplicando acciones de forma proactiva en los perfiles de usuario.

La categoría de riesgo de exfiltración de datos agrupa el siguiente indicador de riesgo:

| Fuentes de datos | Indicadores de riesgo de usuario |

|---|---|

| Citrix Virtual Apps and Desktops y Citrix DaaS | Posible exfiltración de datos |

Amenazas internas

Esta categoría agrupa los indicadores de riesgo activados por empleados dentro de una organización. Dado que los empleados tienen niveles más altos de acceso a aplicaciones específicas de la empresa, las organizaciones tienen una mayor probabilidad de sufrir riesgos de seguridad. Las actividades de riesgo pueden ser causadas intencionalmente por un informante malicioso o pueden ser el resultado de un error humano. En cualquiera de los escenarios, el impacto en la seguridad de la organización es perjudicial. Esta categoría proporciona información sobre todas las actividades de amenazas internas que han tenido lugar durante un período de tiempo especificado. Con la ayuda de esta información, puedes mitigar los riesgos asociados a esta categoría aplicando acciones de forma proactiva en los perfiles de usuario.

La categoría de riesgo de amenazas internas agrupa los siguientes indicadores de riesgo:

| Fuentes de datos | Indicadores de riesgo de usuario |

|---|---|

| Citrix Secure Private Access™ | Intento de acceso a la URL en la lista negra |

| Citrix Secure Private Access | Descarga excesiva de datos |

| Citrix Secure Private Access | Acceso a sitios web de riesgo |

| Citrix Secure Private Access | Volumen de carga inusual |

Usuarios comprometidos

Esta categoría agrupa los indicadores de riesgo en los que los usuarios muestran patrones de comportamiento inusuales, como inicios de sesión sospechosos y fallos de inicio de sesión. Alternativamente, los patrones inusuales podrían ser el resultado de cuentas de usuario comprometidas. Puedes obtener información sobre todos los eventos de usuarios comprometidos que han tenido lugar durante un período de tiempo especificado y mitigar los riesgos asociados a esta categoría aplicando acciones de forma proactiva en los perfiles de usuario.

La categoría de riesgo de usuarios comprometidos agrupa los siguientes indicadores de riesgo:

| Fuentes de datos | Indicadores de riesgo de usuario |

|---|---|

| Citrix Gateway | Fallo de análisis de punto final |

| Citrix Gateway | Fallos de autenticación excesivos |

| Citrix Gateway | Viaje imposible |

| Citrix Gateway | Inicio de sesión desde IP sospechosa |

| Citrix Gateway | Fallo de autenticación inusual |

| Citrix Virtual Apps and Desktops y Citrix DaaS | Inicio de sesión sospechoso |

| Citrix Virtual Apps and Desktops y Citrix DaaS | Viaje imposible |

| Microsoft Graph Security | Indicadores de riesgo de Azure AD Identity Protection |

| Microsoft Graph Security | Indicadores de riesgo de Microsoft Defender for Endpoint |

Puntos finales comprometidos

Esta categoría agrupa los indicadores de riesgo que se activan cuando los dispositivos exhiben un comportamiento inseguro que podría indicar un compromiso.

La categoría de riesgo de puntos finales comprometidos agrupa los siguientes indicadores de riesgo:

| Fuentes de datos | Indicadores de riesgo de usuario |

|---|---|

| Citrix Endpoint Management™ | Dispositivo no administrado detectado |

| Citrix Endpoint Management | Dispositivo con jailbreak o rooteado detectado |

| Citrix Endpoint Management | Dispositivo con aplicaciones en la lista negra detectado |

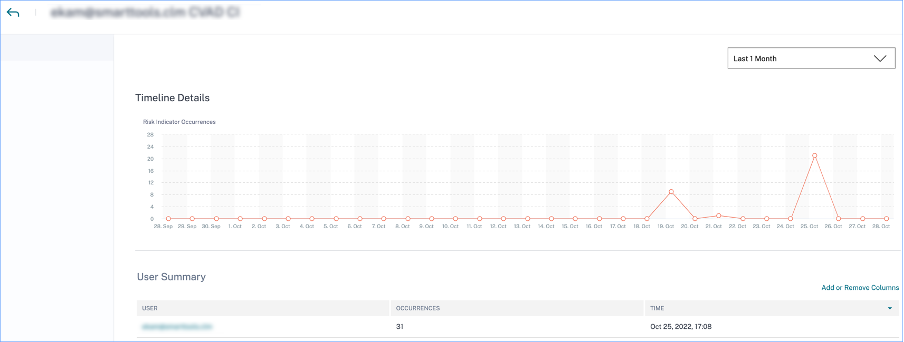

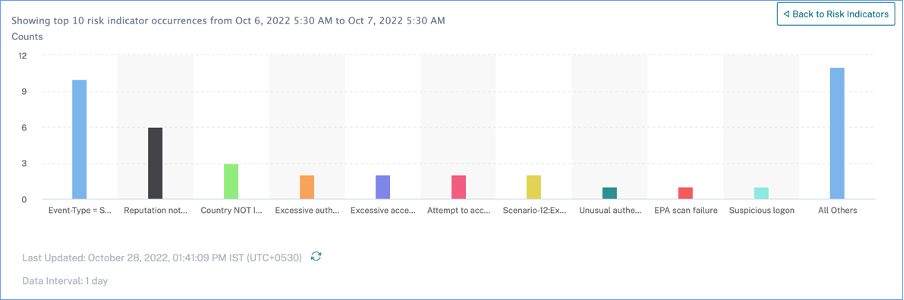

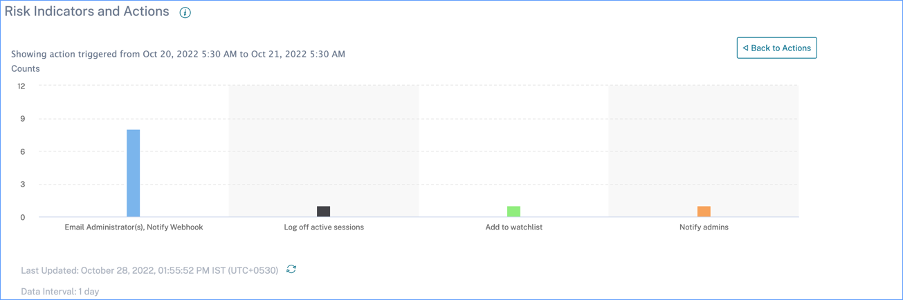

Indicadores de riesgo y acciones

Puedes ver los indicadores de riesgo activados y las acciones aplicadas para tus usuarios durante el período de tiempo seleccionado. El nuevo gráfico de barras de Indicadores de riesgo y acciones proporciona los recuentos de indicadores, acciones y detalles de eventos a lo largo del tiempo, con el rango de tiempo general y el intervalo de barras derivados del período de tiempo seleccionado.

Al hacer clic en un segmento de barra para indicadores o acciones, se obtiene una visualización detallada de los recuentos por indicador o acción, respectivamente.

En la exploración detallada del indicador, al hacer clic en una barra de indicador individual, se accede a la página del indicador de riesgo correspondiente, para el período de tiempo seleccionado.

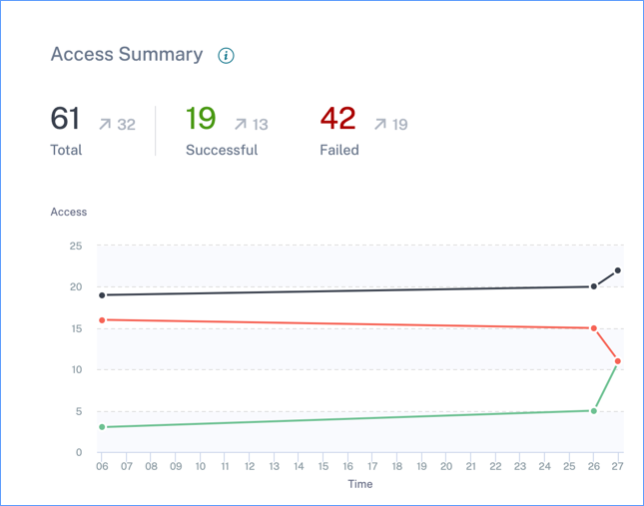

Resumen de acceso

Este panel de control resume todos los eventos de acceso a Gateway para un período de tiempo seleccionado. Muestra el número total de accesos, accesos correctos y accesos fallidos a través de Citrix Gateway.

Haz clic en los punteros del gráfico para ver la página Búsqueda de autoservicio para Gateway. Para escenarios de inicio de sesión correctos, los eventos de acceso a Gateway se ordenan por el código de estado en la página.

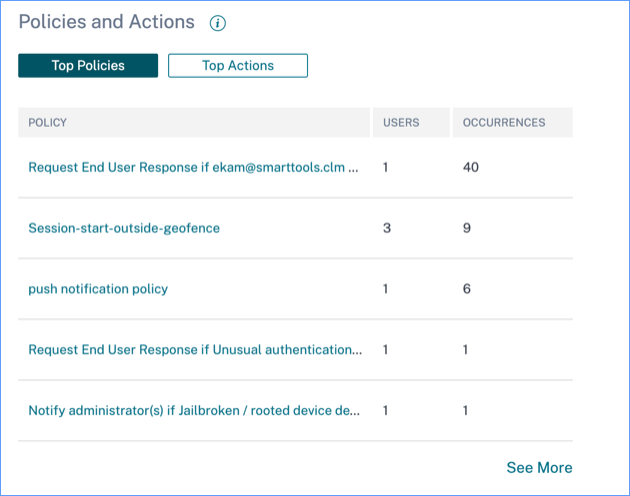

Directivas y acciones

Muestra las cinco directivas y acciones principales aplicadas a los perfiles de usuario durante un período de tiempo seleccionado. Haz clic en el enlace Ver más del panel Directivas y acciones para obtener información detallada sobre las directivas y acciones.

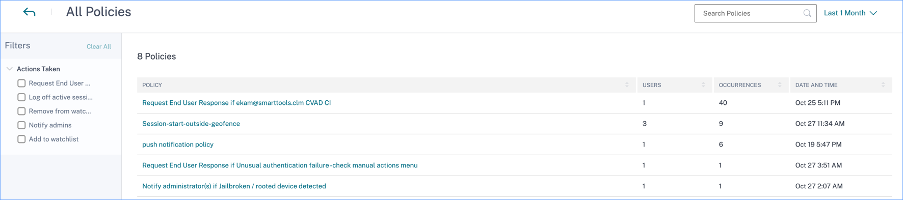

Directivas principales

Las cinco directivas configuradas principales se determinan en función del número de ocurrencias. Cuando estás en la sección Directivas principales del panel de control y seleccionas Ver más, se te redirige a la página Todas las directivas.

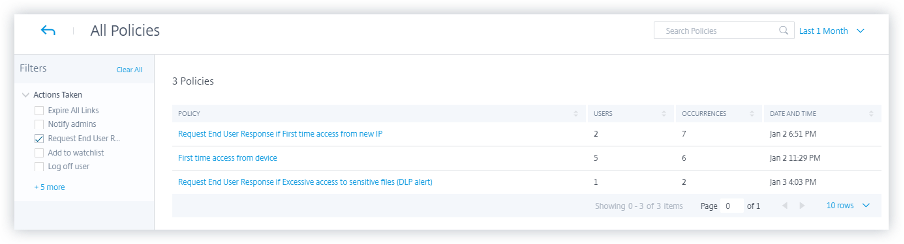

Todas las directivas

Esta página proporciona información detallada sobre todas las directivas configuradas. Cuando seleccionas cualquier directiva, se te redirige a la página Búsqueda de autoservicio para directivas. En el panel izquierdo, puedes filtrar según las acciones aplicadas.

Cuando seleccionas un nombre de usuario, se te redirige a la cronología de riesgo. La acción basada en directivas se agrega a la cronología de riesgo del usuario. Cuando seleccionas la acción, sus detalles se muestran en el panel derecho de la cronología de riesgo.

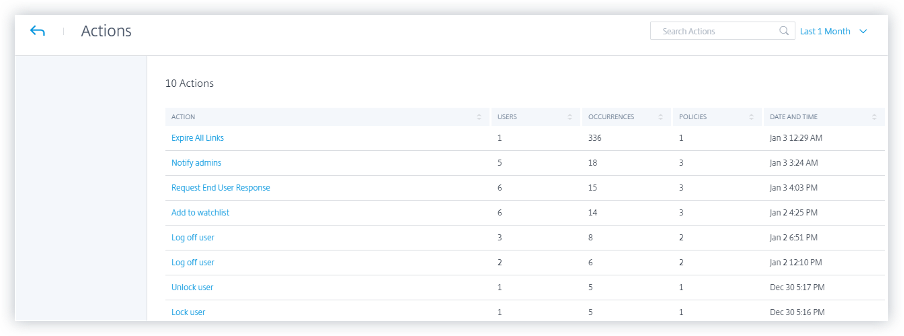

Acciones principales

Las cinco acciones principales asociadas a las directivas que se aplicaron a los perfiles de usuario. Esta sección no muestra las acciones que has aplicado manualmente a los perfiles de usuario. Las acciones principales se determinan por el número de ocurrencias.

Haz clic en Ver más para ver todas las acciones basadas en directivas en la página Acciones.

Acciones

La página proporciona la lista de todas las acciones basadas en directivas que se han aplicado a tus usuarios durante el período de tiempo seleccionado. Verás la siguiente información:

-

Nombre de la acción aplicada según la directiva

-

Número de usuarios a los que se ha aplicado la acción

-

Número de ocurrencias de la acción

-

Número de directivas asociadas a la acción

-

Fecha y hora de la acción aplicada

Haz clic en una acción para ver todas las directivas asociadas. Estas directivas se ordenan según el número de ocurrencias. Por ejemplo, haz clic en Solicitar respuesta del usuario final en la página Acciones. La página Todas las directivas muestra todas las directivas asociadas a la acción Solicitar respuesta del usuario final.

En la página Todas las directivas, haz clic en una directiva para ver los eventos de usuario en los que se ha aplicado la acción.

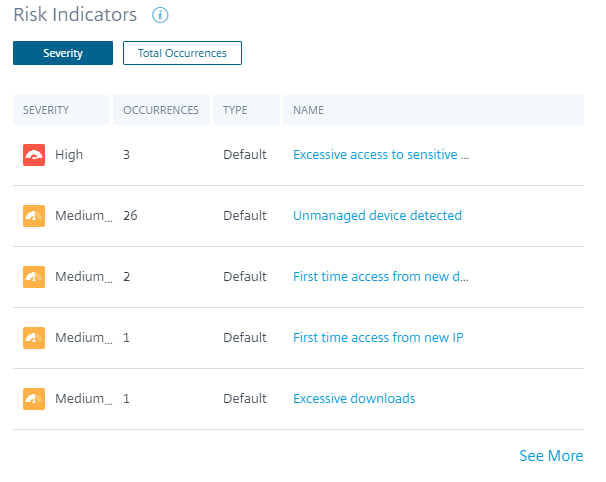

Indicadores de riesgo

Resume los cinco indicadores de riesgo principales para un período de tiempo seleccionado. Los indicadores de riesgo pueden ser predeterminados o personalizados. Para los indicadores de riesgo predeterminados, Citrix Analytics recopila datos de las fuentes de datos detectadas y en las que el procesamiento de datos está habilitado.

Para los indicadores de riesgo personalizados, Citrix Analytics recopila datos de las siguientes fuentes de datos en función de los eventos de riesgo generados:

- Citrix Gateway

- Citrix Secure Private Access

- Citrix Virtual Apps and Desktops™

- Citrix DaaS (anteriormente servicio Citrix Virtual Apps and Desktops)

En el panel Indicadores de riesgo, puedes ver los cinco indicadores de riesgo principales y ordenarlos según el total de ocurrencias o la gravedad.

Haz clic en Ver más en el panel Indicadores de riesgo para ver la página Información general de indicadores de riesgo.