Seguridad

Estas configuraciones le permiten controlar las actividades del usuario dentro de Gestión del entorno del espacio de trabajo (WEM).

Seguridad de las aplicaciones

Importante:

Para controlar qué aplicaciones pueden ejecutar los usuarios, utilice la interfaz de Windows AppLocker o WEM para administrar las reglas de Windows AppLocker. Puede cambiar entre estos enfoques en cualquier momento. Le recomendamos no utilizar ambos enfoques al mismo tiempo.

Estas configuraciones le permiten controlar las aplicaciones que los usuarios pueden ejecutar mediante la definición de reglas. Esta funcionalidad es similar a Windows AppLocker. Cuando utiliza WEM para administrar las reglas de Windows AppLocker, el agente convierte las reglas de la pestaña Seguridad de aplicaciones en reglas de Windows AppLocker en el host del agente. Si detiene las reglas de procesamiento del agente, estas se conservan en el conjunto de configuración. AppLocker continúa ejecutándose utilizando el último conjunto de instrucciones procesadas por el agente.

Seguridad de las aplicaciones

En esta pestaña se enumeran las reglas de seguridad de la aplicación en el conjunto de configuración WEM actual. Utilice Busque para filtrar la lista según una cadena de texto.

Al seleccionar el elemento de nivel superior “Seguridad de la aplicación” en la pestaña Seguridad , las siguientes opciones estarán disponibles:

-

Reglas de seguridad de la aplicación de proceso. Cuando se selecciona, los controles de la pestaña Seguridad de la aplicación se habilitan y el agente procesa las reglas en el conjunto de configuración actual, convirtiéndolas en reglas de AppLocker en el host del agente. Cuando no se selecciona, los controles de la pestaña Seguridad de la aplicación se deshabilitan y el agente no convierte las reglas en reglas de AppLocker. (En este caso, las reglas de AppLocker no se actualizan).

Nota:

Esta opción no está disponible si la consola de administración de WEM está instalada en Windows 7 SP1 o Windows Server 2008 R2 SP1 (o versiones anteriores).

-

Reglas de DLL de proceso. Cuando se selecciona, el agente convierte las reglas DLL en la configuración actual establecida en reglas DLL de AppLocker en el host del agente. Esta opción solo está disponible cuando selecciona Reglas de seguridad de la aplicación de proceso.

Importante:

Si usa reglas de DLL, debe crear una regla de DLL con permiso “Permitir” para cada DLL que utilicen todas las aplicaciones permitidas.

Precaución:

Si utiliza reglas DLL, los usuarios podrían experimentar un rendimiento lento. Este problema ocurre porque AppLocker verifica cada DLL que una aplicación carga antes de permitir que la aplicación se ejecute.

-

Las configuraciones Sobrescribir y Fusionar le permiten determinar cómo el agente procesa las reglas de seguridad de la aplicación.

- Sobrescribir. Le permite sobrescribir reglas existentes. Cuando se selecciona, las reglas que se procesan por última vez sobrescriben las reglas que se procesaron anteriormente. Le recomendamos que aplique este modo solo a máquinas de sesión única.

- Fusionar. Permite fusionar reglas con reglas existentes. Cuando se producen conflictos, las reglas que se procesan por última vez sobrescriben las reglas que se procesaron anteriormente. Si necesita modificar la configuración de aplicación de reglas durante la fusión, utilice el modo de sobrescritura porque el modo de fusión mantendrá el valor anterior si difiere.

Colecciones de reglas

Las reglas pertenecen a las colecciones de reglas de AppLocker. Cada nombre de colección indica cuántas reglas contiene, por ejemplo (12). Haga clic en el nombre de una colección para filtrar la lista de reglas por una de las siguientes colecciones:

- Reglas ejecutables. Reglas que incluyen archivos con las extensiones .exe y .com asociadas a una aplicación.

- Reglas de Windows. Reglas que incluyen formatos de archivos de instalación (.msi, .msp, .mst) que controlan la instalación de archivos en computadoras cliente y servidores.

- Reglas del script. Reglas que incluyen archivos de los siguientes formatos: .ps1, .bat, .cmd, .vbs, .js.

- Reglas empaquetadas. Reglas que incluyen aplicaciones empaquetadas, también conocidas como aplicaciones universales de Windows. En las aplicaciones empaquetadas, todos los archivos dentro del paquete de la aplicación comparten la misma identidad. Por lo tanto, una regla puede controlar toda la aplicación. WEM solo admite reglas de publicación para aplicaciones empaquetadas.

- Reglas de DLL. Reglas que incluyen archivos de los siguientes formatos: .dll, .ocx.

Cuando filtra la lista de reglas para una colección, la opción Aplicación de reglas está disponible para controlar cómo AppLocker aplica todas las reglas en esa colección en el host del agente. Son posibles los siguientes valores de aplicación de reglas:

Desactivado (predeterminado). Las reglas se crean y se configuran como “desactivadas”, lo que significa que no se aplican.

En. Las reglas se crean y se configuran para “aplicarse”, lo que significa que están activas en el host del agente.

Auditoría. Las reglas se crean y se configuran como “auditoría”, lo que significa que están en el host del agente en estado inactivo. Cuando un usuario ejecuta una aplicación que infringe una regla de AppLocker, se permite que la aplicación se ejecute y la información sobre la aplicación se agrega al registro de eventos de AppLocker.

Para importar reglas de AppLocker

Puede importar reglas exportadas desde AppLocker a Workspace Environment Management. Las configuraciones importadas de Windows AppLocker se agregan a cualquier regla existente en la pestaña Seguridad . Cualquier regla de seguridad de aplicación no válida se elimina automáticamente y se incluye en un cuadro de diálogo de informe.

-

En la cinta, haga clic en Importar reglas de AppLocker.

-

Busque el archivo XML exportado desde AppLocker que contiene sus reglas de AppLocker.

-

Haga clic en Importar.

Las reglas se agregan a la lista de reglas de seguridad de la aplicación.

Para agregar una regla

-

Seleccione un nombre de colección de reglas en la barra lateral. Por ejemplo, para agregar una regla ejecutable, seleccione la colección “Reglas ejecutables”.

-

Haga clic en Agregar regla.

-

En la sección Pantalla , escriba los siguientes detalles:

-

Nombre. El nombre para mostrar de la regla tal como aparece en la lista de reglas.

-

Descripción. Información adicional sobre el recurso (opcional).

-

-

En la sección Tipo , seleccione una opción:

-

Ruta. La regla coincide con una ruta de archivo.

-

Apagado de la máquina Activa el disparador cuando las máquinas se apagan. La regla coincide con un editor seleccionado.

-

Hash. La regla coincide con un código hash específico.

-

-

En la sección Permisos , seleccione Permitir o Denegar. La selección controla si se permite o se prohíbe la ejecución de aplicaciones.

-

Para asignar esta regla a usuarios o grupos de usuarios, en el panel Asignaciones , elija los usuarios o grupos a los que desea asignar esta regla. La columna “Asignado” muestra un ícono de “verificación” para los usuarios o grupos asignados.

Consejo:

- Puede utilizar las teclas modificadoras de selección habituales de Windows para realizar selecciones múltiples o utilizar Seleccionar todo para seleccionar todas las filas.

- Los usuarios ya deben estar en la lista de usuarios de WEM.

- Puede asignar reglas después de crear la regla.

-

Haga clic en Siguiente.

-

Especifique los criterios con los que coincide la regla, según el tipo de regla que elija:

-

Ruta. Escriba la ruta del archivo o carpeta al que desea aplicar la regla. El agente WEM aplica la regla a un ejecutable según la ruta del archivo ejecutable.

-

Apagado de la máquina Activa el disparador cuando las máquinas se apagan. Complete los siguientes campos: Editor, Nombre del producto, Nombre del archivoy Versión del archivo. No puedes dejar ningún campo vacío, pero puedes escribir un asterisco (*) en su lugar. El agente WEM aplica la regla según la información del editor. Si se aplica, los usuarios pueden ejecutar archivos ejecutables que comparten la misma información del editor.

-

Hash. Haga clic en Agregar para agregar un hash. En la ventana Agregar Hash , escriba el nombre del archivo y el valor hash. Puede utilizar la herramienta AppInfoViewer para crear un hash a partir de un archivo o carpeta seleccionado. El agente WEM aplica la regla a ejecutables idénticos a los especificados. Como resultado, los usuarios pueden ejecutar ejecutables idénticos al especificado.

-

-

Haga clic en Siguiente.

-

Agregue cualquier excepción que necesite (opcional). En Agregar excepción, elija un tipo de excepción y luego haga clic en Agregar. (Puede editar o eliminar excepciones si es necesario).

-

Para guardar la regla, haga clic en Crear.

Para asignar reglas a los usuarios

Seleccione una o más reglas en la lista y luego haga clic en Editar en la barra de herramientas o el menú contextual. En el editor, seleccione las filas que contienen los usuarios y grupos de usuarios a los que desea asignar la regla y luego haga clic en Aceptar. También puedes desasignar las reglas seleccionadas a todos los usuarios usando Seleccionar todo para borrar todas las selecciones.

Nota: Si selecciona varias reglas y hace clic en Editar, cualquier cambio en la asignación de reglas para esas reglas se aplicará a todos los usuarios y grupos de usuarios que seleccione. En otras palabras, las asignaciones de reglas existentes se fusionan en esas reglas.

Para agregar reglas predeterminadas

Haga clic en Agregar reglas predeterminadas. Se agrega a la lista un conjunto de reglas predeterminadas de AppLocker.

Para editar reglas

Seleccione una o más reglas en la lista y luego haga clic en Editar en la barra de herramientas o el menú contextual. Aparece el editor, que le permite ajustar las configuraciones que se aplican a la selección que realizó.

Para eliminar reglas

Seleccione una o más reglas en la lista y luego haga clic en Eliminar en la barra de herramientas o el menú contextual.

Para realizar copias de seguridad de las reglas de seguridad de la aplicación

Puede realizar una copia de seguridad de todas las reglas de seguridad de la aplicación en su conjunto de configuración actual. Todas las reglas se exportan como un único archivo XML. Puede utilizar Restaurar para restaurar las reglas a cualquier conjunto de configuración. En la cinta, haga clic en Copia de seguridad y luego seleccione Configuración de seguridad.

Para restaurar las reglas de seguridad de la aplicación

Puede restaurar las reglas de seguridad de la aplicación desde archivos XML creados mediante el comando de copia de seguridad de Workspace Environment Management. El proceso de restauración reemplaza las reglas en el conjunto de configuración actual con aquellas reglas en la copia de seguridad. Al cambiar o actualizar la pestaña Seguridad , se detectan todas las reglas de seguridad de la aplicación no válidas. Las reglas no válidas se eliminan automáticamente y se enumeran en un cuadro de diálogo de informe, que puede exportar.

Durante el proceso de restauración, puede elegir si desea restaurar las asignaciones de reglas a los usuarios y grupos de usuarios en su conjunto de configuración actual. La reasignación solo se realiza correctamente si los usuarios/grupos respaldados están presentes en su conjunto de configuración/directorio activo actual. Las reglas que no coinciden se restauran, pero permanecen sin asignar. Después de la restauración, se enumeran en un cuadro de diálogo de informe que puede exportar en formato CSV.

-

En la cinta, haga clic en Restaurar para iniciar el asistente de restauración.

-

Seleccione Configuración de seguridad, luego haga clic en Siguiente dos veces.

-

En Restaurar desde la carpeta, busque la carpeta que contiene el archivo de respaldo.

-

Seleccione Configuración de reglas de AppLocker, luego haga clic en Siguiente.

-

Confirme si desea restaurar las asignaciones de reglas:

-

Sí. Restaura las reglas y las reasigna a los mismos usuarios y grupos de usuarios en su conjunto de configuración actual.

-

No. Restaura las reglas y las deja sin asignar.

-

-

Para comenzar a restaurar, haga clic en Restaurar configuración.

Gestión de procesos

Estas configuraciones le permiten incluir en la lista blanca o negra procesos específicos.

Gestión de procesos

Habilitar gestión de procesos. Esta opción alterna si las listas blancas y negras de procesos están vigentes. Si está deshabilitado, ninguna de las configuraciones en las pestañas Lista negra de procesos y Lista blanca de procesos tendrá efecto.

Nota:

Esta opción solo funciona si el agente se está ejecutando en la sesión del usuario. Para permitir que el agente se ejecute en la sesión, utilice la pestaña Configuración avanzada > configuración > Configuración principal para habilitar las opciones Iniciar agente (al iniciar sesión / al volver a conectar / para administradores) y configure Tipo de agente en UI. Estas opciones se describen en Configuración avanzada.

Lista negra de procesos

Estas configuraciones le permiten incluir en la lista negra procesos específicos.

Habilitar lista negra de procesos. Esta opción habilita la lista negra de procesos. Agregue procesos utilizando sus nombres ejecutables (por ejemplo, cmd.exe).

Excluir administradores locales. Excluye las cuentas de administrador local de la lista negra de procesos.

Excluir grupos especificados. Le permite excluir grupos de usuarios específicos de la lista negra de procesos.

Lista blanca de procesos

Estas configuraciones le permiten incluir en la lista blanca procesos específicos. Las listas negras de procesos y las listas blancas de procesos son mutuamente excluyentes.

Habilitar lista blanca de procesos. Esta opción habilita la lista blanca de procesos. Agregue procesos utilizando sus nombres ejecutables (por ejemplo, cmd.exe).

Nota:

Si está habilitado, Habilitar lista blanca de procesos incluye automáticamente en la lista negra todos los procesos que no están en la lista blanca.

Excluir administradores locales. Excluye las cuentas de administrador local de la lista blanca de procesos (pueden ejecutar todos los procesos).

Excluir grupos especificados. Le permite excluir grupos de usuarios específicos de la lista blanca de procesos (pueden ejecutar todos los procesos).

Elevación de privilegios

Nota:

Esta función no se aplica a las aplicaciones virtuales de Citrix.

La función de elevación de privilegios le permite elevar los privilegios de usuarios no administrativos a un nivel de administrador necesario para algunos ejecutables. Como resultado, los usuarios pueden iniciar esos ejecutables como si fueran miembros del grupo de administradores.

Elevación de privilegios

Cuando selecciona el panel Elevación de privilegios en Seguridad, aparecen las siguientes opciones:

-

Configuración de elevación de privilegios de proceso. Controla si se habilitará la función de elevación de privilegios. Cuando se selecciona, permite que los agentes procesen configuraciones de elevación de privilegios y otras opciones en la pestaña Elevación de privilegios quedan disponibles.

-

No aplicar a sistemas operativos Windows Server. Controla si se deben aplicar configuraciones de elevación de privilegios a los sistemas operativos Windows Server. Si se selecciona esta opción, las reglas asignadas a los usuarios no funcionarán en las máquinas de Windows Server. De forma predeterminada, esta opción está seleccionada.

-

Aplicar RunAsInvoker. Controla si se debe forzar que todos los ejecutables se ejecuten bajo la cuenta actual de Windows. Si se selecciona, no se pide a los usuarios que ejecuten ejecutables como administradores.

Esta pestaña también muestra la lista completa de reglas que ha configurado. Haga clic en Reglas ejecutables o Reglas del instalador de Windows para filtrar la lista de reglas según un tipo de regla específico. Puede utilizar Buscar para filtrar la lista. La columna Asignado muestra un ícono de marca de verificación para los usuarios o grupos de usuarios asignados.

Reglas compatibles

Puede configurar la elevación de privilegios mediante dos tipos de reglas: reglas ejecutables y reglas del instalador de Windows.

-

Reglas ejecutables. Reglas que incluyen archivos con extensiones .exe y .com asociados a una aplicación.

-

Reglas del instalador de Windows. Reglas que incluyen archivos de instalación con extensiones .msi y .msp asociados a una aplicación. Al agregar reglas de instalación de Windows, tenga en cuenta el siguiente escenario:

- La elevación de privilegios solo se aplica a msiexec.exe de Microsoft. Asegúrese de que la herramienta que utiliza para implementar

.msiy los archivos.mspdel instalador de Windows sea msiexec.exe. - Supongamos que un proceso coincide con una regla del instalador de Windows especificada y que su proceso principal coincide con una regla ejecutable especificada. El proceso no puede obtener privilegios elevados a menos que la configuración Aplicar a procesos secundarios esté habilitada en la regla ejecutable especificada.

- La elevación de privilegios solo se aplica a msiexec.exe de Microsoft. Asegúrese de que la herramienta que utiliza para implementar

Después de hacer clic en la pestaña Reglas ejecutables o Reglas del instalador de Windows , la sección Acciones muestra las siguientes acciones disponibles para usted:

-

Modificar. Permite modificar una regla ejecutable existente.

-

Eliminar. Permite eliminar una regla ejecutable existente.

-

Agregar regla. Le permite agregar una regla ejecutable.

Para agregar una regla

-

Vaya a Reglas ejecutables o Reglas del instalador de Windows y haga clic en Agregar regla. Aparece la ventana Agregar regla .

-

En la sección Pantalla , escriba lo siguiente:

- Nombre. Escriba el nombre para mostrar de la regla. El nombre aparece en la lista de reglas.

- Descripción. Escriba información adicional sobre la regla.

-

En la sección Tipo , seleccione una opción.

- Ruta. La regla coincide con una ruta de archivo.

- Apagado de la máquina Activa el disparador cuando las máquinas se apagan. La regla coincide con un editor seleccionado.

- Hash. La regla coincide con un código hash específico.

-

En la sección Configuración , configure lo siguiente si es necesario:

-

Aplicar a procesos secundarios. Si se selecciona, aplica la regla a todos los procesos secundarios que inicia el ejecutable. Para administrar la elevación de privilegios a un nivel más granular, utilice las siguientes opciones:

- Aplicar solo a ejecutables en la misma carpeta. Si se selecciona, la regla se aplica solo a los ejecutables que comparten la misma carpeta.

- Aplicar solo a ejecutables firmados. Si se selecciona, la regla se aplica solo a los ejecutables que estén firmados.

- Aplicar solo a ejecutables del mismo editor. Si se selecciona, la regla se aplica solo a los ejecutables que comparten la misma información del editor. Esta configuración no funciona con aplicaciones de la Plataforma universal de Windows (UWP).

Nota:

Cuando agrega reglas de instalación de Windows, la configuración Aplicar a procesos secundarios está habilitada de forma predeterminada y no se puede editar.

-

Hora de inicio. Le permite especificar un tiempo para que los agentes comiencen a aplicar la regla. El formato de hora es HH:MM. La hora se basa en la zona horaria del agente.

-

Hora de finalización. Le permite especificar un tiempo para que los agentes dejen de aplicar la regla. El formato de hora es HH:MM. A partir del momento especificado, los agentes ya no aplican la regla. La hora se basa en la zona horaria del agente.

-

Agregar parámetro. Le permite restringir la elevación de privilegios a los ejecutables que coincidan con el parámetro especificado. El parámetro funciona como un criterio de coincidencia. Asegúrese de que el parámetro que especifique sea correcto. Para ver un ejemplo de cómo utilizar esta función, consulte Ejecutables que se ejecutan con los parámetros. Si este campo está vacío o contiene solo espacios en blanco, el agente aplica la elevación de privilegios a los ejecutables relevantes, independientemente de que se ejecuten con parámetros o no.

-

Habilitar expresiones regulares. Le permite controlar si desea utilizar expresiones regulares para ampliar aún más el criterio.

-

-

En la sección Asignaciones , seleccione los usuarios o grupos de usuarios a los que desea asignar la regla. Si desea asignar la regla a todos los usuarios y grupos de usuarios, seleccione Seleccionar todo.

Consejo:

- Puede utilizar las teclas modificadoras de selección habituales de Windows para realizar selecciones múltiples.

- Los usuarios o grupos de usuarios ya deben estar en la lista que se muestra en la pestaña Administración > Usuarios .

- Puede elegir asignar la regla más tarde (después de crearla).

-

Haga clic en Siguiente.

-

Realice una de las siguientes acciones: Se necesitan diferentes acciones según el tipo de regla que haya seleccionado en la página anterior.

Importante:

WEM le proporciona una herramienta llamada AppInfoViewer para obtener la siguiente información y más de los archivos ejecutables: editor, ruta y hash. Para obtener más información, consulte Herramienta para obtener información de archivos ejecutables.

- Ruta. Escriba la ruta del archivo o carpeta al que desea aplicar la regla. El agente WEM aplica la regla a un ejecutable de acuerdo con la Ruta del archivo ejecutable.

- Editor. Complete los siguientes campos: Editor, Nombre del producto, Nombre del archivoy Versión del archivo. No puedes dejar ningún campo vacío, pero puedes escribir un asterisco (*) en su lugar. El agente WEM aplica la regla según la información del editor. Si se aplica, los usuarios pueden ejecutar archivos ejecutables que comparten la misma información del editor.

- Hash. Haga clic en Agregar para agregar un hash. En la ventana Agregar Hash , escriba el nombre del archivo y el valor hash. Puede utilizar la herramienta AppInfoViewer para crear un hash a partir de un archivo o carpeta seleccionado. El agente WEM aplica la regla a ejecutables idénticos a los especificados. Como resultado, los usuarios pueden ejecutar ejecutables idénticos al especificado.

-

Haga clic en Crear para guardar la regla y salir de la ventana.

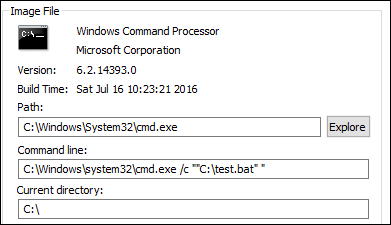

Ejecutables que se ejecutan con parámetros

Puede restringir la elevación de privilegios a los ejecutables que coincidan con el parámetro especificado. El parámetro funciona como un criterio de coincidencia. Para ver los parámetros disponibles para un ejecutable, utilice herramientas como Process Explorer o Process Monitor. Aplicar los parámetros que aparecen en esas herramientas.

Supongamos que desea aplicar la regla a un ejecutable (por ejemplo, cmd.exe) según la ruta del archivo ejecutable. Desea aplicar la elevación de privilegios solo a test.bat. Puede utilizar Process Explorer para obtener los parámetros.

En el campo Agregar parámetro , puede escribir lo siguiente:

/c ""C:\test.bat""

Luego escribe lo siguiente en el campo Ruta :

C:\Windows\System32\cmd.exe

En este caso, eleva el privilegio de los usuarios especificados a un nivel de administrador solo para test.bat.

Para asignar reglas a los usuarios

Seleccione una o más reglas en la lista y luego haga clic en Editar en la sección Acciones . En la ventana Editar regla , seleccione los usuarios o grupos de usuarios a los que desea asignar la regla y luego haga clic en Aceptar.

Para eliminar reglas

Seleccione una o más reglas en la lista y luego haga clic en Eliminar en la sección Acciones .

Para realizar copias de seguridad de las reglas de elevación de privilegios

Puede realizar una copia de seguridad de todas las reglas de elevación de privilegios en su conjunto de configuración actual. Todas las reglas se exportan como un único archivo XML. Puede utilizar Restaurar para restaurar las reglas a cualquier conjunto de configuración.

Para completar la copia de seguridad, utilice el asistente Copia de seguridad , disponible en la cinta. Para obtener más información sobre el uso de la función Copia de seguridad asistente, consulte Cinta.

Para restaurar las reglas de elevación de privilegios

Puede restaurar reglas de elevación de privilegios desde archivos XML exportados a través del asistente de copia de seguridad de administración del entorno del espacio de trabajo. El proceso de restauración reemplaza las reglas en el conjunto de configuración actual con aquellas reglas en la copia de seguridad. Cuando cambia o actualiza el panel Seguridad > Elevación de privilegios , se detectan todas las reglas de elevación de privilegios no válidas. Las reglas no válidas se eliminan automáticamente y se enumeran en un informe que puedes exportar. Para obtener más información sobre el uso del asistente Restaurar , consulte Cinta.

Autoelevación

Con la autoelevación, puede automatizar la elevación de privilegios para determinados usuarios sin necesidad de proporcionar los ejecutables exactos de antemano. Estos usuarios pueden solicitar la autoelevación de cualquier archivo aplicable haciendo clic con el botón secundario del ratón en el archivo y seleccionando Ejecutar con privilegios de administrador en el menú contextual. Después de eso, aparece un mensaje en el que se solicita que indique el motivo del alzado. El agente WEM no valida el motivo. El motivo de la elevación se guarda en la base de datos para fines de auditoría. Si se cumplen los criterios, se aplica la elevación y los archivos se ejecutan correctamente con privilegios de administrador.

Esta función también le brinda flexibilidad para elegir la mejor solución para sus necesidades. Puede crear listas de permisos para los archivos que permite a los usuarios elevar automáticamente o bloquear listas para los archivos que quiere evitar que los usuarios se autoeleven.

La autoelevación se aplica a archivos con los siguientes formatos: .exe, .msi, .bat, .cmd, .ps1y .vbs.

Nota:

De forma predeterminada, se utilizan determinadas aplicaciones para ejecutar algunos archivos. Por ejemplo, cmd.exe se utiliza para ejecutar archivos .cmd y powershell.exe se utiliza para ejecutar archivos .ps1. En esos escenarios, no es posible cambiar el comportamiento predeterminado.

Cuando selecciona Seguridad > Autoelevación, aparecen las siguientes opciones:

-

Habilitar autoelevación. Controla si se habilitará la función de autoelevación. Seleccione la opción para:

- Permitir que los agentes procesen configuraciones de autoelevación.

- Haga que otras opciones en la pestaña Autoelevación estén disponibles.

- Haga que la opción Ejecutar con privilegios de administrador esté disponible en el menú contextual cuando los usuarios hagan clic derecho en un archivo. Como resultado, los usuarios pueden solicitar la autoelevación de los archivos que coincidan con las condiciones que especifique en la pestaña Autoelevación .

-

Permisos. Le permite crear listas de permitidos para los archivos que desea que los usuarios autoeleven o listas de bloqueados para los archivos que desea evitar que los usuarios autoeleven.

- Permitir. Crea listas de permitidos para los archivos que permites que los usuarios eleven por sí mismos.

- Denegar. Crea listas de bloqueo para los archivos que deseas evitar que los usuarios eleven por sí mismos.

-

Puede realizar las siguientes operaciones:

- Modificar. Le permite editar una condición existente.

- Eliminar. Le permite eliminar una condición existente.

- Añada. Le permite agregar una condición. Puede crear una condición basada en una ruta, un editor seleccionado o un código hash específico.

-

Configuración. Le permite configurar ajustes adicionales que controlan cómo los agentes aplican la autoelevación.

- Aplicar a procesos secundarios. Si se selecciona, aplica condiciones de autoelevación a todos los procesos secundarios que inicia el archivo.

- Hora de inicio. Le permite especificar un tiempo para que los agentes comiencen a aplicar condiciones para la autoelevación. El formato de hora es HH:MM. La hora se basa en la zona horaria del agente.

- Hora de finalización. Le permite especificar un tiempo para que los agentes dejen de aplicar condiciones para la autoelevación. El formato de hora es HH:MM. A partir del momento indicado, los agentes ya no aplican las condiciones. La hora se basa en la zona horaria del agente.

-

Tareas. Le permite asignar la condición de autoelevación a los usuarios o grupos de usuarios aplicables. Para asignar la condición a todos los usuarios y grupos de usuarios, haga clic en Seleccionar todo o seleccione Todos. La casilla de verificación Seleccionar todo es útil en situaciones en las que desea borrar su selección y volver a seleccionar usuarios y grupos de usuarios.

Auditoría de actividades de elevación de privilegios

WEM admite actividades de auditoría relacionadas con la elevación de privilegios. Para obtener más información, consulte Auditoría de actividades de usuario.

Control de jerarquía de procesos

La función de control de jerarquía de procesos controla si ciertos procesos secundarios pueden iniciarse desde sus procesos principales en escenarios padre-hijo. Para crear una regla, se definen los procesos principales y, a continuación, designar una lista de permitidos o una lista de bloques para sus procesos secundarios. Revise esta sección completa antes de utilizar la función.

Nota:

- Esta función se aplica únicamente a Citrix Virtual Apps.

Para entender cómo funciona la regla, tenga en cuenta lo siguiente:

-

Un proceso está sujeto a una sola regla. Si define varias reglas para el mismo proceso, solo se aplicará la regla con mayor prioridad.

-

La regla que usted definió no se limita únicamente a la jerarquía original padre-hijo, sino que también se aplica a cada nivel de esa jerarquía. Las reglas aplicables a un proceso padre prevalecen sobre las reglas aplicables a sus procesos hijos, independientemente de la prioridad de las reglas. Por ejemplo, defina las dos reglas siguientes:

- Regla 1: Word no puede abrir CMD.

- Regla 2: El Bloc de notas puede abrir CMD.

Con las dos reglas, no puedes abrir CMD desde el Bloc de notas abriendo primero Word y luego abriendo el Bloc de notas desde Word, independientemente de la prioridad de las reglas.

Esta función depende de ciertas relaciones padre-hijo basadas en procesos para funcionar. Para visualizar las relaciones padre-hijo en un escenario, utilice la función de árbol de procesos de la herramienta Explorador de procesos. Para obtener más información sobre Process Explorer, consulte https://docs.microsoft.com/en-us/sysinternals/downloads/procmon.

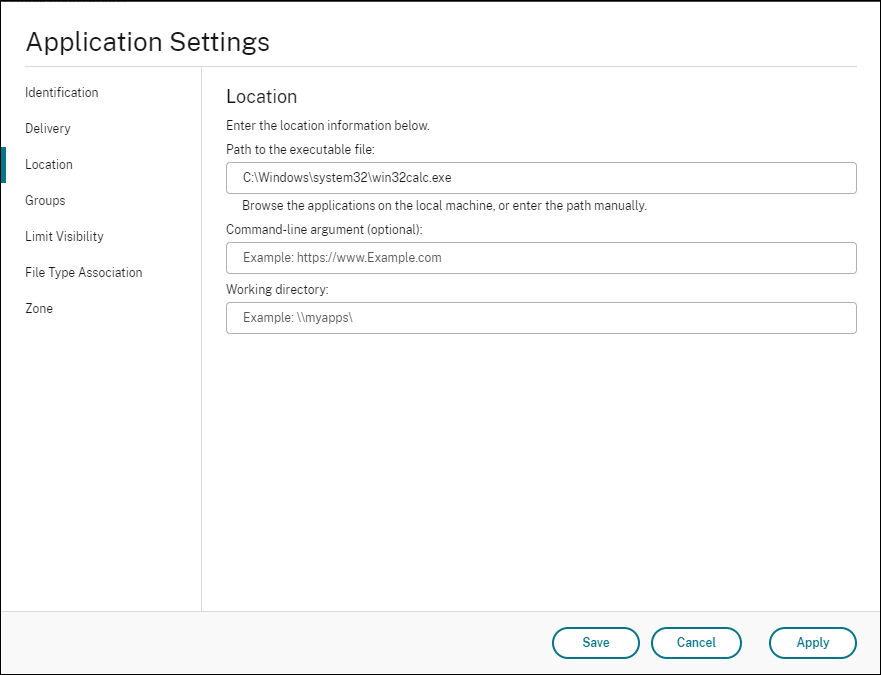

Para evitar posibles problemas, le recomendamos que agregue una ruta de archivo ejecutable que apunte a VUEMAppCmd.exe en la interfaz de administración de configuración completa. VUEMAppCmd.exe garantiza que el agente WEM termine de procesar las configuraciones antes de que se inicien las aplicaciones publicadas. Siga estos pasos:

-

En el nodo Aplicación , seleccione la aplicación, haga clic en Propiedades en la barra de acciones y luego vaya a la página Ubicación .

-

Escriba la ruta de la aplicación local en el sistema operativo del usuario final.

-

En el campo Ruta al archivo ejecutable , escriba lo siguiente:

<%ProgramFiles%>\Citrix\Workspace Environment Management Agent\VUEMAppCmd.exe <!--NeedCopy-->

-

-

Escriba el argumento de la línea de comandos para especificar una aplicación para abrir.

- En el campo Argumento de línea de comandos ** , escriba la ruta completa a la aplicación que desea iniciar a través de **VUEMAppCmd.exe. Asegúrese de envolver la línea de comando de la aplicación entre comillas dobles si la ruta contiene espacios en blanco.

- Por ejemplo, supongamos que desea iniciar iexplore.exe a través de VUEMAppCmd.exe. Puede hacerlo escribiendo lo siguiente:

%ProgramFiles(x86)%\"Internet Explorer"\iexplore.exe.

Consideraciones

Para que la función funcione, debe utilizar la herramienta AppInfoViewer en cada máquina del agente para habilitar la función. Cada vez que utilice la herramienta para habilitar o inhabilitar la función, es necesario reiniciar la máquina. Con la función habilitada, tenga en cuenta las siguientes consideraciones:

-

Debe reiniciar la máquina del agente después de actualizar o desinstalar el agente.

Nota:

Si actualiza o desinstala las versiones 2103.2.0.1 o 2104.1.0.1, no aparece ningún mensaje de reinicio.

-

La función de actualización automática del agente no funciona en la versión del agente 2105.1.0.1 o posterior. Para utilizar la función de actualización automática del agente, utilice la herramienta AppInfoViewer para deshabilitar primero la función de control de jerarquía de procesos.

-

Si actualiza desde las versiones 2103.2.0.1 o 2104.1.0.1, debe reiniciar la máquina del agente una vez que se complete la actualización automática del agente.

Para verificar que la función de control de jerarquía de procesos esté habilitada, abra el Editor del Registro en la máquina del agente. La función está habilitada si existe la siguiente entrada de registro:

- Sistema operativo de 32 bits

HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\CtxHook\AppInit_Dlls\WEM Hook

- Sistema operativo de 64 bits

HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\CtxHook\AppInit_Dlls\WEM HookHKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\CtxHook\AppInit_Dlls\WEM Hook

Importante:

En las versiones 2103.2.0.1 y 2104.1.0.1 del agente, la función de control de jerarquía de procesos podría habilitarse automáticamente. Para verificar que la función de control de jerarquía de procesos esté habilitada, abra el Editor del Registro en la máquina del agente. Si la función está habilitada, debe reiniciar la máquina del agente manualmente después de actualizar o desinstalar el agente.

Requisitos previos

Para utilizar esta función, asegúrese de que se cumplan los siguientes requisitos previos:

- Una implementación de aplicaciones virtuales de Citrix.

- El agente se ejecuta en Windows 10 o Windows Server.

- El host del agente se ha reiniciado después de una actualización local o una instalación nueva.

Control de jerarquía de procesos

Cuando selecciona Control de jerarquía de procesos en Seguridad, aparecen las siguientes opciones:

-

Habilitar control de jerarquía de procesos. Controla si se debe habilitar la función de control de jerarquía de procesos. Cuando se selecciona, otras opciones en la pestaña Control de jerarquía de procesos quedan disponibles y las configuraciones allí configuradas pueden tener efecto. Puede utilizar esta función solo en una implementación de aplicaciones virtuales de Citrix.

-

Ocultar Abrir con del menú contextual. Controla si se debe mostrar u ocultar la opción Abrir con del menú contextual del botón derecho de Windows. Cuando está habilitada, la opción de menú se oculta en la interfaz. Cuando está deshabilitada, la opción es visible y los usuarios pueden usarla para iniciar un proceso. La función de control de jerarquía de procesos no se aplica a los procesos iniciados a través de la opción Abrir con . Le recomendamos que habilite esta configuración para evitar que las aplicaciones inicien procesos a través de servicios del sistema que no estén relacionados con la jerarquía de aplicaciones actual.

La pestaña Control de jerarquía de procesos ** también muestra la lista completa de reglas que ha configurado. Puede utilizar **Buscar para filtrar la lista. La columna Asignado muestra un ícono de marca de verificación para los usuarios o grupos de usuarios asignados.

La sección Acciones ** muestra las siguientes acciones:

- Modificar. Le permite editar una regla.

- Eliminar. Le permite eliminar una regla.

- Agregar regla. Le permite agregar una regla.

Para agregar una regla

-

Vaya a Control de jerarquía de procesos y haga clic en Agregar regla. Aparece la ventana Agregar regla .

-

En la sección Pantalla , escriba lo siguiente:

- Nombre. Escriba el nombre para mostrar de la regla. El nombre aparece en la lista de reglas.

- Descripción. Escriba información adicional sobre la regla.

-

En la sección Tipo , seleccione una opción.

- Ruta. La regla coincide con una ruta de archivo.

- Apagado de la máquina Activa el disparador cuando las máquinas se apagan. La regla coincide con un editor seleccionado.

- Hash. La regla coincide con un código hash específico.

-

En la sección Modo ** , seleccione cualquiera de las siguientes opciones:

- Agregar procesos secundarios a la lista de bloqueos. Si se selecciona, le permite definir una lista de bloqueo para los procesos secundarios aplicables después de configurar una regla para sus procesos principales. Una lista de bloqueo prohíbe únicamente la ejecución de los procesos que usted especificó, mientras que otros procesos pueden ejecutarse.

- Agregar procesos secundarios a la lista de permitidos. Si se selecciona, le permite definir una lista de permitidos para los procesos secundarios aplicables después de configurar una regla para sus procesos principales. Una lista de permitidos permite ejecutar únicamente los procesos que usted especificó y prohíbe la ejecución de otros procesos.

Nota:

Un proceso está sujeto a una sola regla. Si define varias reglas para el mismo proceso, las reglas se aplican en orden de prioridad.

-

En la sección Prioridad , establezca la prioridad de la regla. Al configurar la prioridad, tenga en cuenta lo siguiente: La prioridad determina el orden en que se procesan las reglas que configuró. Cuanto mayor sea el valor, mayor será la prioridad. Escriba un número entero. En caso de conflicto prevalecerá la regla con mayor prioridad.

-

En la sección Asignaciones , seleccione los usuarios o grupos de usuarios a los que desea asignar la regla. Si desea asignar la regla a todos los usuarios y grupos de usuarios, seleccione Seleccionar todo.

Nota:

- Puede utilizar las teclas de selección habituales de Windows para realizar selecciones múltiples.

- Los usuarios o grupos de usuarios ya deben estar en la lista que se muestra en la pestaña Administración > Usuarios .

- Puede elegir asignar la regla más tarde (después de crearla).

-

Haga clic en Siguiente.

-

Realice una de las siguientes acciones para configurar la regla para los procesos principales. Se necesitan diferentes acciones según el tipo de regla que haya seleccionado en la página anterior.

Importante:

WEM le proporciona una herramienta llamada AppInfoViewer para obtener la siguiente información y más de los archivos ejecutables: editor, ruta y hash. Para obtener más información, consulte Herramienta para obtener información de archivos ejecutables.

- Ruta. Escriba la ruta del archivo o carpeta al que desea aplicar la regla para los procesos principales. El agente WEM aplica la regla a un ejecutable según la ruta del archivo ejecutable. No recomendamos que escriba sólo un asterisco (*) en este campo para indicar una coincidencia de ruta. Hacerlo podría causar problemas de rendimiento no deseados.

-

Editor. Complete los siguientes campos: Editor, Nombre del producto, Nombre del archivoy Versión del archivo. No puedes dejar ningún campo vacío, pero puedes escribir un asterisco (*) en su lugar. El agente WEM aplica la regla a los procesos principales según la información del editor. Si se aplica, los usuarios pueden ejecutar archivos ejecutables que comparten la misma información del editor.

- Hash. Haga clic en Agregar para agregar un hash. En la ventana Agregar Hash , escriba el nombre del archivo y el valor hash. Puede utilizar la herramienta AppInfoViewer para crear un hash a partir de un archivo o carpeta seleccionado. El agente WEM aplica la regla a ejecutables idénticos a los especificados. Como resultado, los usuarios pueden ejecutar ejecutables idénticos al especificado.

-

Haga clic en Siguiente para configurar los ajustes del proceso secundario.

-

Realice una de las siguientes acciones para definir una lista de permitidos o una lista de bloqueados para los procesos secundarios aplicables.

- Seleccione un tipo de regla del menú y luego haga clic en Agregar. Aparece la ventana Proceso secundario .

- En la ventana Proceso secundario , configure los ajustes según sea necesario. La interfaz de usuario de la ventana Proceso secundario es diferente según el tipo de regla que haya seleccionado. Para un proceso secundario, están disponibles los siguientes tipos de reglas: Ruta, Publicadory Hash.

- Haga clic en Aceptar para regresar a la ventana Agregar regla . Puede agregar más procesos secundarios o hacer clic en Crear para guardar la regla y salir de la ventana.

Para asignar reglas a los usuarios

Seleccione una regla de la lista y luego haga clic en Editar en la sección Acciones . En la ventana Editar regla , seleccione los usuarios o grupos de usuarios a los que desea asignar la regla y luego haga clic en Aceptar.

Para eliminar reglas

Seleccione una o más reglas en la lista y luego haga clic en Eliminar en la sección Acciones .

Para respaldar las reglas

Puede realizar una copia de seguridad de todas las reglas de control de jerarquía de procesos en su conjunto de configuración actual. Todas las reglas se exportan como un único archivo XML. Puede utilizar Restaurar para restaurar las reglas a cualquier conjunto de configuración.

Para completar la copia de seguridad, utilice el asistente Copia de seguridad , disponible en la cinta. Para obtener más información sobre el uso de la función Copia de seguridad asistente, consulte Cinta.

Para restablecer las reglas

Puede restaurar reglas de control de jerarquía de procesos desde archivos XML exportados a través del asistente de copia de seguridad de administración del entorno del espacio de trabajo. El proceso de restauración reemplaza las reglas en el conjunto de configuración actual con aquellas reglas en la copia de seguridad. Cuando cambia o actualiza el panel Seguridad > Control de jerarquía de procesos , las reglas no válidas se eliminan y se incluyen en un informe que puede exportar. Para obtener más información sobre el uso del asistente Restaurar , consulte Cinta.

Actividades de control de jerarquía de procesos de auditoría

WEM apoya actividades de auditoría relacionadas con el control de la jerarquía de procesos. Para obtener más información, consulte Auditoría de actividades de usuario.

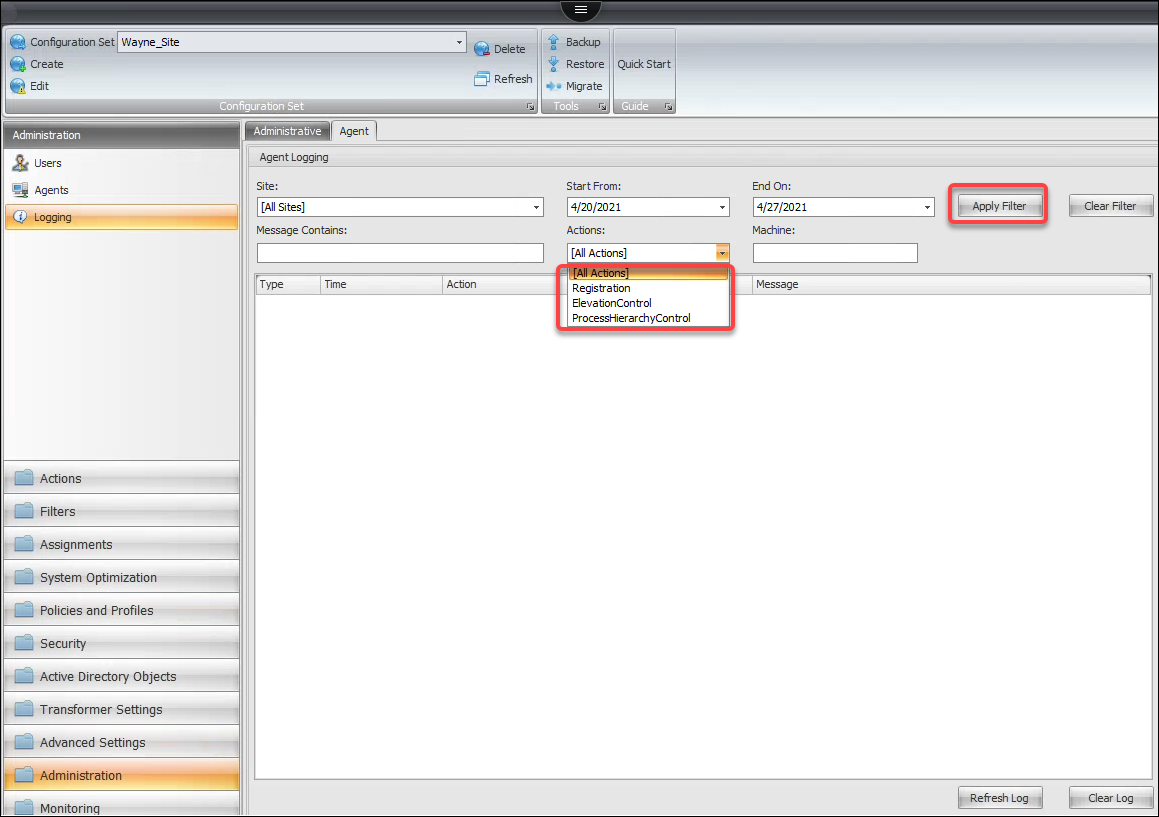

Auditoría de las actividades de los usuarios

WEM admite actividades de auditoría relacionadas con la elevación de privilegios y el control de la jerarquía de procesos. Para ver las auditorías, vaya a la pestaña Administración > Registro > Agente . En la pestaña, configure los ajustes de registro, seleccione ElevationControl, Autoelevacióno ProcessHierarchyControl en el campo Acciones y luego haga clic en Aplicar filtro para limitar los registros a actividades específicas. Puede ver el historial completo de elevación de privilegios o control de jerarquía de procesos.

Más información

Para obtener un ejemplo de cómo configurar el control de jerarquía de procesos, consulte Proteger entornos de Citrix Workspace mediante el control de jerarquía de procesos.