認証

Citrix Workspace アプリでは、ドメインパススルー (シングルサインオンまたは SSON)、スマートカード、Kerberos パススルーなど、さまざまな種類の認証を構成できます。

Windows 版 Citrix Workspace™ アプリバージョン 2503 以降、システムは SSON を休止モードでデフォルトでインストールします。インストール後にグループポリシーオブジェクト (GPO) ポリシーを使用して SSON を有効にできます。有効にするには、ユーザー認証 > ローカルユーザー名とパスワードに移動し、パススルー認証を有効にするチェックボックスをオンにします。

注:

SSON 設定を有効にするには、GPO ポリシーを更新した後、システムを再起動する必要があります。

認証トークン

認証トークンは暗号化され、ローカルディスクに保存されるため、システムまたはセッションが再起動したときに資格情報を再入力する必要はありません。Citrix Workspace アプリには、ローカルディスクへの認証トークンの保存を無効にするオプションがあります。

セキュリティ強化のため、認証トークンの保存を構成するためのグループポリシーオブジェクト (GPO) ポリシーを提供するようになりました。

グループポリシーエディター用の Citrix ADMX/ADML テンプレートは、Citrix のダウンロードページからダウンロードできます。

- > **注:** > > この構成は、クラウド展開でのみ適用されます。

グループポリシーオブジェクト (GPO) ポリシーを使用して認証トークンの保存を無効にするには:

- 1. `gpedit.msc` を実行して、Citrix Workspace アプリのグループポリシーオブジェクト管理用テンプレートを開きます。

- コンピューターの構成ノードで、管理用テンプレート > Citrix コンポーネント > SelfService に移動します。

-

認証トークンの保存ポリシーで、次のいずれかを選択します。

- 有効: 認証トークンがディスクに保存されることを示します。デフォルトでは、有効に設定されています。

- 無効: 認証トークンがディスクに保存されないことを示します。システムまたはセッションが再起動したときに、資格情報を再入力します。

- 適用をクリックし、OKをクリックします。

バージョン 2106 以降、Citrix Workspace アプリには、ローカルディスクへの認証トークンの保存を無効にする別のオプションがあります。既存の GPO 構成に加えて、グローバルアプリ構成サービスを使用してローカルディスクへの認証トークンの保存を無効にすることもできます。

グローバルアプリ構成サービスで、Store Authentication Tokens 属性を False に設定します。

- この設定は、グローバルアプリ構成サービスを使用して、次のいずれかの方法で構成できます。

- グローバルアプリ構成サービスユーザーインターフェイス (UI): UI を使用して構成するには、「[Citrix Workspace アプリの構成](/ja-jp/citrix-workspace/global-app-config-service)」を参照してください。

- API: API を使用して設定を構成するには、「[Citrix Developer](https://developer.cloud.com/citrixworkspace/server-integration/global-app-configuration-service/docs/getting-started)」ドキュメントを参照してください。

構成チェッカー

構成チェッカーを使用すると、シングルサインオンが適切に構成されているかを確認するためのテストを実行できます。テストはシングルサインオン構成のさまざまなチェックポイントで実行され、構成結果が表示されます。

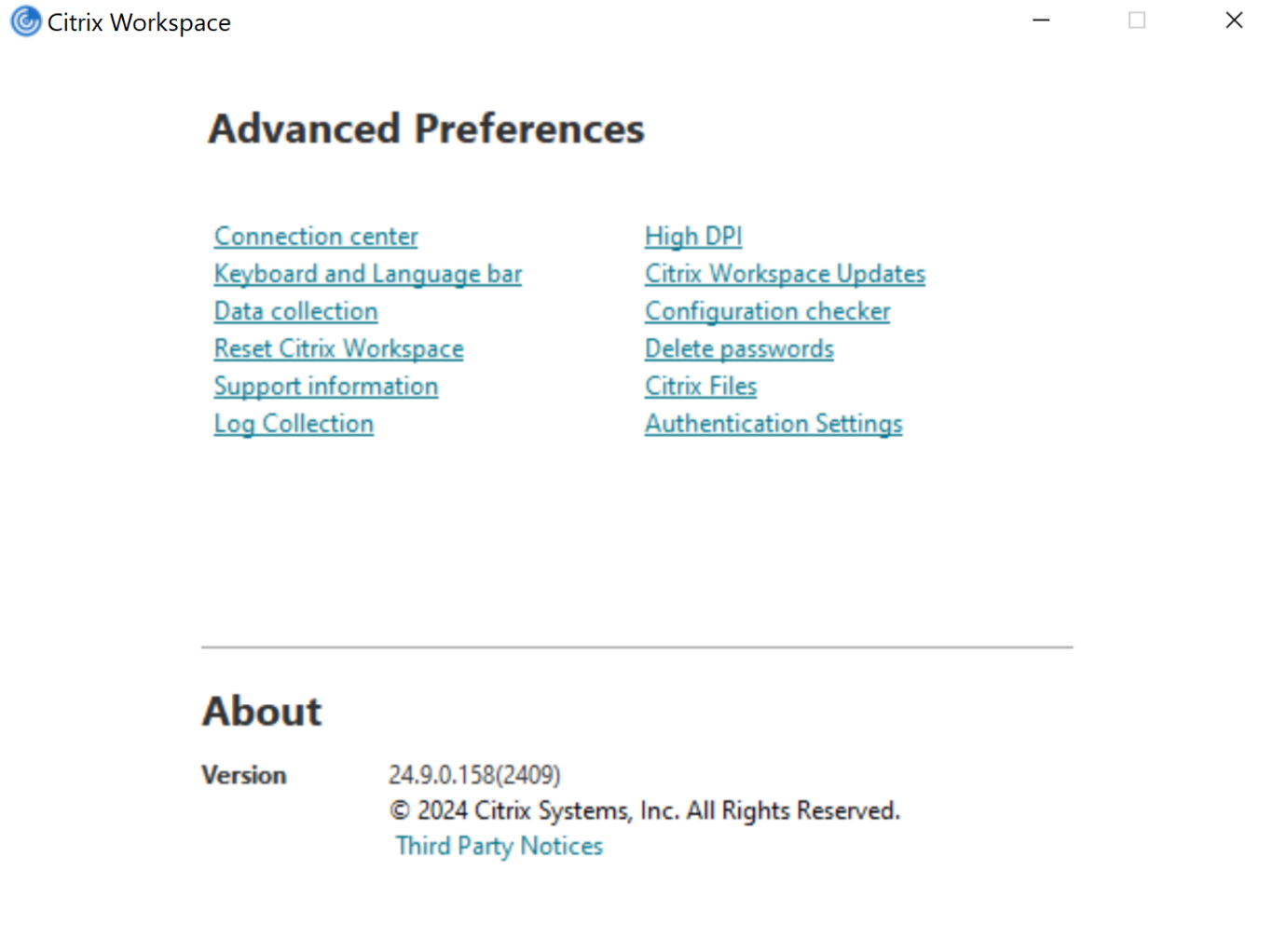

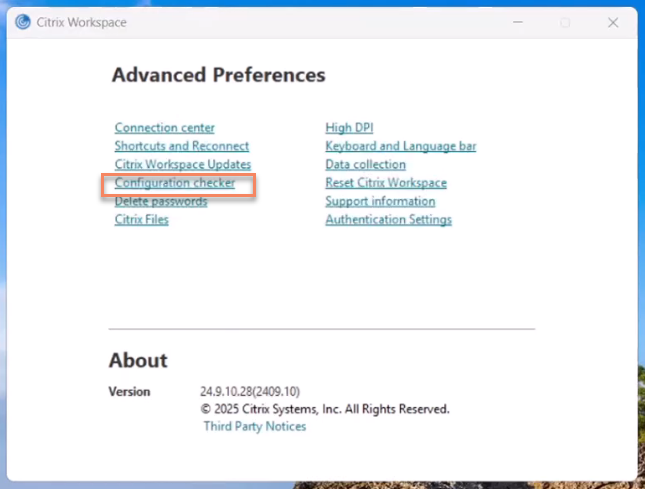

- 通知領域の Citrix Workspace アプリのアイコンを右クリックし、高度な設定をクリックします。 高度な設定ダイアログが表示されます。

-

構成チェッカーをクリックします。 Citrix 構成チェッカーウィンドウが表示されます。

- 選択ペインから SSONChecker を選択します。

- 実行をクリックします。テストのステータスを示す進行状況バーが表示されます。

構成チェッカー**ウィンドウには、次の列があります。

-

ステータス: 特定のチェックポイントでのテスト結果を表示します。

- 緑色のチェックマークは、特定のチェックポイントが適切に構成されていることを示します。

- 青色の I は、チェックポイントに関する情報を示します。

- 赤色の X は、特定のチェックポイントが適切に構成されていないことを示します。

- プロバイダー: テストが実行されるモジュールの名前を表示します。この場合は、シングルサインオンです。

- スイート: テストのカテゴリを示します。例: インストール。

- テスト: 実行される特定のテストの名前を示します。

- 詳細: 合格と不合格の両方について、テストに関する追加情報を提供します。

-

ユーザーは、各チェックポイントと対応する結果に関する詳細情報を取得できます。

-

次のテストが実行されます。

- シングルサインオンでインストール済み。

- ログオン資格情報のキャプチャ。

- ネットワークプロバイダーの登録: ネットワークプロバイダーの登録に対するテスト結果は、「Citrix Single Sign-on」がネットワークプロバイダーのリストで最初に設定されている場合にのみ、緑色のチェックマークを表示します。Citrix Single Sign-on がリストの他の場所に表示される場合、ネットワークプロバイダーの登録に対するテスト結果は青色の I と追加情報とともに表示されます。

- シングルサインオンプロセスが実行されています。

- グループポリシー: デフォルトでは、このポリシーはクライアントで構成されます。

- セキュリティゾーンのインターネット設定: インターネットオプションのセキュリティゾーンのリストに Store/XenApp Service URL を追加してください。 セキュリティゾーンがグループポリシーを介して構成されている場合、ポリシーの変更を有効にし、テストの正しいステータスを表示するには、高度な設定ウィンドウを再度開く必要があります。

- StoreFront の認証方法。

注:

Web 用 Workspace にアクセスしている場合、テスト結果は適用されません。

- Citrix Workspace アプリが複数のストアで構成されている場合、認証方法テストは構成されているすべてのストアで実行されます。

- テスト結果をレポートとして保存できます。デフォルトのレポート形式は .txt です。

「詳細設定」ウィンドウから構成チェッカーオプションを非表示にする

-

gpedit.mscを実行して、Citrix WorkspaceアプリGPO管理用テンプレートを開きます。 - Citrix Components > Citrix Workspace > Self Service > DisableConfigChecker に移動します。

- 有効 をクリックして、「詳細設定」ウィンドウから 構成チェッカー オプションを非表示にします。

- 適用 と OK をクリックします。

-

gpupdate /forceコマンドを実行します。

制限事項

構成チェッカーには、Citrix Virtual Apps and Desktops™サーバー上のXMLサービスに送信される信頼要求の構成に関するチェックポイントは含まれていません。

ビーコンテスト

Citrix Workspaceアプリでは、構成チェッカーユーティリティの一部として利用できるビーコンチェッカーを使用してビーコンテストを実行できます。ビーコンテストは、ビーコン (ping.citrix.com) に到達可能かどうかを確認するのに役立ちます。Citrix Workspaceアプリ for Windows 2405バージョン以降、ビーコンテストはCitrix Workspaceアプリに追加されたストアで構成されているすべてのビーコンで機能します。この診断テストは、リソース列挙が遅い多くの原因の1つである、ビーコンが利用できないという問題を排除するのに役立ちます。テストを実行するには、通知領域のCitrix Workspaceアプリを右クリックし、詳細設定 > 構成チェッカー を選択します。テストのリストから ビーコンチェッカー オプションを選択し、実行 をクリックします。

テスト結果は次のいずれかになります。

- 到達可能 – Citrix Workspaceアプリがビーコンに正常に接続できます。

- 到達不能 – Citrix Workspaceアプリがビーコンに接続できません。

- 部分的に到達可能 – Citrix Workspaceアプリがビーコンに断続的に接続できます。

注:

- テスト結果はWeb用ワークスペースには適用されません。

- テスト結果はレポートとして保存できます。レポートのデフォルト形式は.txtです。

Azure Active Directoryによる条件付きアクセスのサポート

条件付きアクセスは、Azure Active Directoryが組織のポリシーを適用するために使用するツールです。ワークスペース管理者は、Citrix Workspaceアプリに認証するユーザーに対して、Azure Active Directoryの条件付きアクセスポリシーを構成および適用できます。Citrix Workspaceアプリを実行しているWindowsマシンには、Microsoft Edge WebView2 Runtimeバージョン131以降がインストールされている必要があります。

Azure Active Directoryで条件付きアクセスポリシーを構成する方法の詳細と手順については、「Azure AD Conditional Access documentation」を参照してください。

注:

この機能は、Workspace (Cloud) 展開でのみサポートされています。

StoreFrontストアでの最新の認証方法のサポート

Citrix Workspaceアプリ 2303 for Windows以降、グループポリシーオブジェクト (GPO) テンプレートを使用して、StoreFrontストアでの最新の認証方法のサポートを有効にできます。Citrix Workspaceアプリバージョン2305.1では、Global App Configurationサービスを使用してこの機能を有効にできます。

Citrix StoreFrontストアには、次のいずれかの方法で認証できます。

- Windows HelloおよびFIDO2セキュリティキーを使用します。詳細については、「[その他の認証方法](/en-us/citrix-workspace-app-for-windows/2507-1-ltsr/authentication.html#other-ways-to-authenticate)」を参照してください。

- AADをIDプロバイダーとして、Azure Active Directory (AAD) に参加しているマシンからCitrix StoreFrontストアへのシングルサインオン。詳細については、「その他の認証方法」を参照してください。

- ワークスペース管理者は、Citrix StoreFrontストアに認証するユーザーに対して、Azure Active Directoryの条件付きアクセスポリシーを構成および適用できます。詳細については、「Azure ADによる条件付きアクセスのサポート」を参照してください。

この機能を有効にするには、StoreFrontおよびゲートウェイの直接認証にMicrosoft Edge WebView2を基盤となるブラウザーとして使用する必要があります。

注:

Microsoft Edge WebView2 Runtimeのバージョンが131以降であることを確認してください。

Global App Configサービスとグループポリシーオブジェクト (GPO) テンプレートを使用して、StoreFrontストアの最新の認証方法を有効にできます。

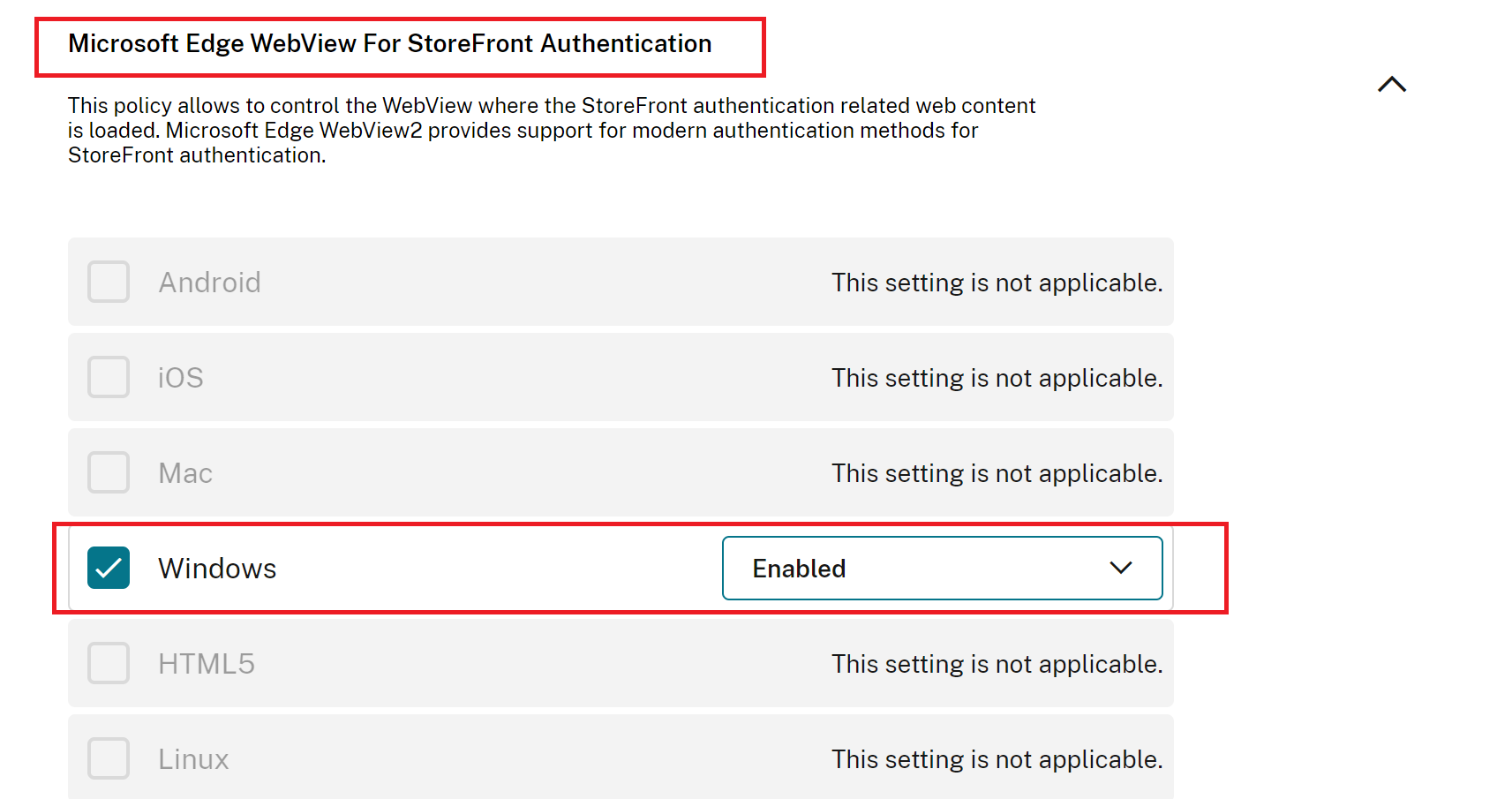

Global App Configサービスの使用

この機能を有効にするには:

- Citrix Cloud™ メニューから、Workspace Configuration を選択し、次に App Configuration を選択します。

- Security & Authentication をクリックします。

- Windows チェックボックスが選択されていることを確認します。

- Microsoft Edge WebView for StoreFront™ Authentication ドロップダウンリストから、Windows の横にある 有効 を選択します。

-

-

注:

-

Microsoft Edge WebView for StoreFront Authentication ドロップダウンリストから Windows の横にある 無効 を選択した場合、Citrix Workspaceアプリ内でInternet Explorer WebViewが使用されます。その結果、Citrix StoreFrontストアの最新の認証方法はサポートされません。

-

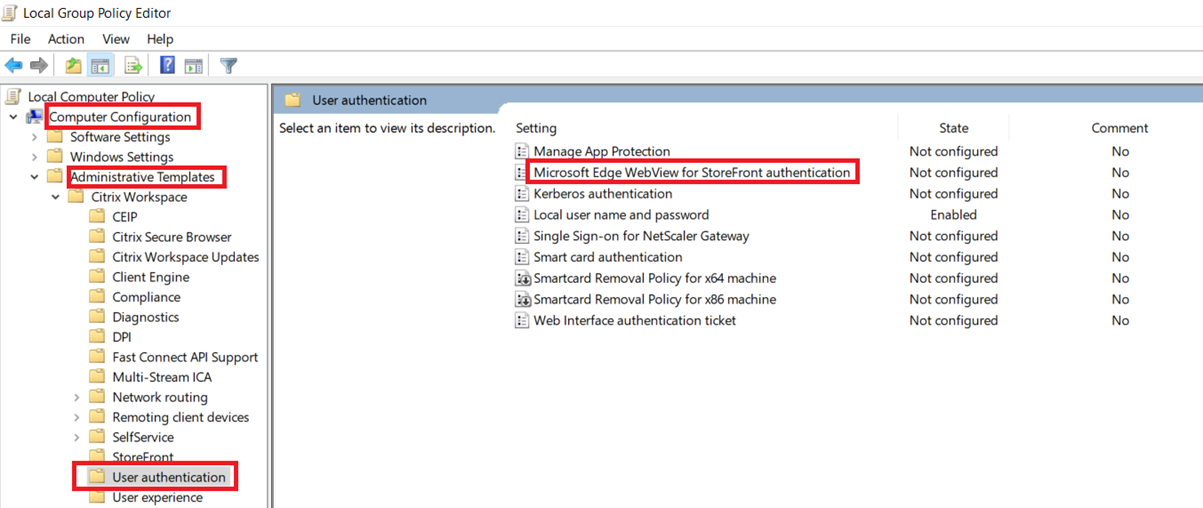

GPOの使用

この機能を有効にするには:

-

- gpedit.msc を実行して、Citrix Workspaceアプリグループポリシーオブジェクト管理用テンプレートを開きます。

-

- コンピューターの構成 ノードの下で、管理用テンプレート > Citrix Workspace > ユーザー認証 に移動します。

-

- StoreFront認証用のMicrosoft Edge WebView ポリシーをクリックし、有効 に設定します。

-

- gpedit.msc を実行して、Citrix Workspaceアプリグループポリシーオブジェクト管理用テンプレートを開きます。

-

-

- 適用 をクリックし、次に OK をクリックします。

-

このポリシーが無効になっている場合、Citrix WorkspaceアプリはInternet Explorer WebViewを使用します。その結果、Citrix StoreFrontストアの最新の認証方法はサポートされません。

-

Microsoft Entra ID使用時のEdge WebViewのシングルサインオンサポート

以前は、Entra IDを使用すると、Citrix Workspaceアプリの認証に失敗していました。バージョン2409以降、Citrix Workspaceアプリは、認証にEntra IDを使用する場合、Edge WebViewのシングルサインオン (SSO) をサポートします。

この機能は、UIまたはグループポリシーオブジェクト (GPO) を使用して有効にできます。

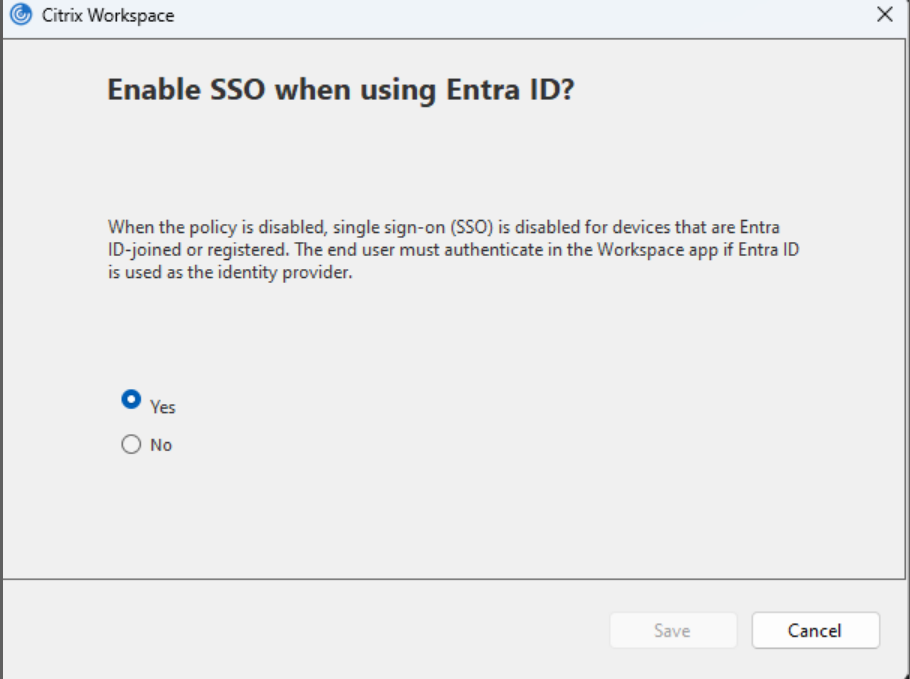

UIからこの機能を有効にするには、次の手順を実行します。

- システムトレイの[高度な設定]セクションをクリックします。次の画面が表示されます。

-

[認証設定] をクリックします。次の画面が表示されます。

-

選択されているオプションがデフォルトオプションである[はい]であることを確認します。そうでない場合は、[はい]を選択します。

-

- オプションを変更した場合は、[保存] をクリックします。

- 変更を有効にするには、Citrix Workspaceアプリを再起動します。

注:

[いいえ] を選択すると、ポリシーは無効になります。

ポリシーが無効になっている場合、Microsoft Entra IDにID参加または登録されているデバイスではシングルサインオン (SSO) は無効になります。Entra IDがIDプロバイダーとして使用されている場合、エンドユーザーはWorkspaceアプリで認証する必要があります。

-

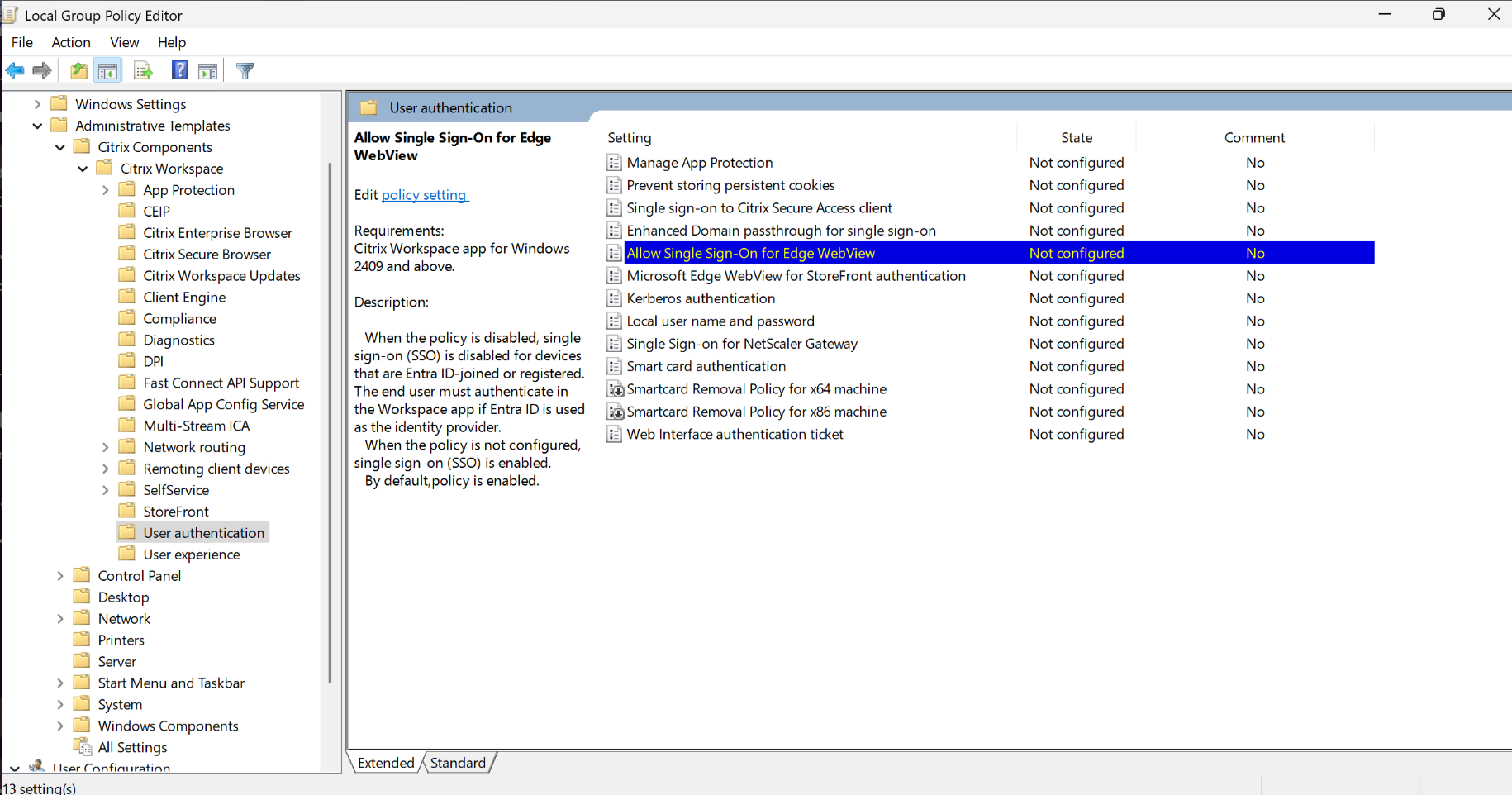

gpedit.mscを実行してCitrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開き、[コンピューターの構成] ノードに移動します。

- [管理用テンプレート] > [Citrixコンポーネント] > [Citrix Workspace] > [ユーザー認証] に移動します。

- [Edge WebViewでのシングルサインオンを許可する] ポリシーを選択し、[有効] に設定します。

- [適用] をクリックし、[OK] をクリックします。

-

注:

[無効] を選択すると、ポリシーは無効になります。

ポリシーが無効になっている場合、Microsoft Entra IDにID参加または登録されているデバイスではシングルサインオン (SSO) は無効になります。Entra IDがIDプロバイダーとして使用されている場合、エンドユーザーはWorkspaceアプリで認証する必要があります。

その他の認証方法

Citrix Workspaceアプリで次の認証メカニズムを構成できます。次の認証メカニズムが期待どおりに機能するには、Citrix Workspaceアプリを実行しているWindowsマシンにはMicrosoft Edge WebView2 Runtimeバージョン131以降がインストールされている必要があります。

-

Windows Helloベースの認証 – Windows Helloベースの認証の構成手順については、Windows Hello for Businessポリシー設定の構成 - 証明書信頼を参照してください。

注:

ドメインパススルー (シングルサインオンまたはSSON) を使用したWindows Helloベースの認証はサポートされていません。

- FIDO2セキュリティキーベースの認証 – FIDO2セキュリティキーは、企業従業員がユーザー名やパスワードを入力せずに認証するためのシームレスな方法を提供します。Citrix WorkspaceでFIDO2セキュリティキーベースの認証を構成できます。ユーザーがFIDO2セキュリティキーを使用してAzure ADアカウントでCitrix Workspaceに認証できるようにしたい場合は、パスワードなしのセキュリティキーサインインを有効にするを参照してください。

- AADをIDプロバイダーとして使用して、Microsoft Azure Active Directory (AAD) に参加しているマシンからCitrix Workspaceアプリへのシングルサインオン (SSO) も構成できます。Azure Active Directory Domain Servicesの構成に関する詳細については、Azure Active Directory Domain Servicesの構成を参照してください。Azure Active DirectoryをCitrix Cloudに接続する方法については、Azure Active DirectoryをCitrix Cloudに接続するを参照してください。

スマートカード

Windows向けCitrix Workspaceアプリは、次のスマートカード認証をサポートしています。

-

パススルー認証 (シングルサインオン) - パススルー認証はスマートカードの資格情報をキャプチャします。ユーザーがCitrix Workspaceアプリにログオンするときに、Citrix Workspaceアプリは、キャプチャされた資格情報を次のように使用します。

- スマートカードを使用してCitrix Workspaceアプリにログオンするドメイン参加デバイスのユーザーは、再認証する必要なく仮想デスクトップとアプリケーションを起動できます。

- スマートカードの資格情報を持つ非ドメイン参加デバイスで実行されているCitrix Workspaceアプリは、仮想デスクトップまたはアプリケーションを起動するために資格情報を再度入力する必要があります。

パススルー認証には、StoreFrontとCitrix Workspaceアプリの両方で構成が必要です。

-

バイモーダル認証 - バイモーダル認証は、スマートカードの使用とユーザー名およびパスワードの入力のいずれかをユーザーが選択できるようにします。この機能は、スマートカードを使用できない場合に有効です。たとえば、ログオン証明書の有効期限が切れている場合などです。スマートカードを許可するために DisableCtrlAltDel メソッドを False に設定して、バイモーダル認証を許可するには、サイトごとに専用のストアを設定する必要があります。バイモーダル認証にはStoreFrontの構成が必要です。

バイモーダル認証を使用すると、StoreFront管理者はStoreFrontコンソールで選択することにより、ユーザー名とパスワード、およびスマートカード認証の両方を同じストアで許可できます。StoreFrontのドキュメントを参照してください:StoreFront。

注:

Windows向けCitrix Workspaceアプリは、ユーザー名およびパスワードフィールドでのウムラウト文字をサポートしていません。

-

複数の証明書 - 1枚のスマートカードに対して複数の証明書を利用でき、複数のスマートカードが使用されている場合にも利用できます。カードリーダーにスマートカードを挿入すると、証明書はCitrix Workspaceアプリを含むユーザーデバイス上で実行されているすべてのアプリケーションに適用されます。

-

クライアント証明書認証 - クライアント証明書認証には、Citrix GatewayとStoreFrontの構成が必要です。

- Citrix Gatewayを介してStoreFrontにアクセスする場合、スマートカードを取り外した後に再認証する必要があります。

- Citrix GatewayのSSL構成が必須クライアント証明書認証に設定されている場合、操作はより安全になります。ただし、必須クライアント証明書認証はバイモーダル認証と互換性がありません。

-

ダブルホップセッション - ダブルホップが必要な場合、Citrix Workspaceアプリとユーザーの仮想デスクトップとの間に接続が確立されます。

-

スマートカード対応アプリケーション - Microsoft OutlookやMicrosoft Officeなどのスマートカード対応アプリケーションを使用すると、ユーザーは仮想アプリおよびデスクトップセッションで利用可能なドキュメントにデジタル署名したり、暗号化したりできます。

制限事項:

- 証明書はユーザーデバイスではなく、スマートカードに保存する必要があります。

- Citrix Workspaceアプリはユーザー証明書の選択を保存しませんが、構成されている場合はPINを保存します。

- PINはユーザーセッション中のみ非ページメモリにキャッシュされ、ディスクには保存されません。

- スマートカードが挿入されても、Citrix Workspaceアプリはセッションに再接続しません。

- スマートカード認証用に構成されている場合、Citrix Workspaceアプリは仮想プライベートネットワーク(VPN)のシングルサインオンまたはセッションの事前起動をサポートしません。スマートカード認証でVPNを使用するには、Citrix Gateway Plug-inをインストールします。各ステップでスマートカードとPINを使用してWebページからログオンし、認証します。Citrix Gateway Plug-inを使用したStoreFrontへのパススルー認証は、スマートカードユーザーには利用できません。

- Citrix Workspaceアプリのアップデーターとcitrix.comおよびMerchandising Serverとの通信は、Citrix Gatewayでのスマートカード認証と互換性がありません。

警告

一部の構成にはレジストリの編集が必要です。レジストリエディターを誤って使用すると、オペレーティングシステムの再インストールが必要になる問題が発生する可能性があります。Citrixは、レジストリエディターの誤った使用によって生じる問題が解決できることを保証できません。編集する前にレジストリをバックアップしてください。

スマートカード認証のシングルサインオンを有効にするには:

Windows向けCitrix Workspaceアプリを構成するには、インストール中に次のコマンドラインオプションを含めます。

-

ENABLE_SSON=Yesシングルサインオンは、パススルー認証の別名です。この設定を有効にすると、Citrix WorkspaceアプリがPINの2回目のプロンプトを表示するのを防ぎます。

-

レジストリエディターで次のパスに移動し、シングルサインオンコンポーネントをインストールしていない場合は、

SSONCheckEnabled文字列をFalseに設定します。HKEY_CURRENT_USER\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\HKEY_LOCAL_MACHINE\Software{Wow6432}\Citrix\AuthManager\protocols\integratedwindows\このキーは、Citrix Workspaceアプリの認証マネージャーがシングルサインオンコンポーネントをチェックするのを防ぎ、Citrix WorkspaceアプリがStoreFrontに対して認証することを許可します。

Kerberosの代わりにStoreFrontへのスマートカード認証を有効にするには、Windows向けCitrix Workspaceアプリを次のコマンドラインオプションでインストールします。

-

/includeSSONはシングルサインオン(パススルー)認証をインストールします。これにより、資格情報のキャッシュとパススルーのドメインベース認証の使用が可能になります。 -

ユーザーが異なる認証方法(例:ユーザー名とパスワード)でエンドポイントにログオンする場合、コマンドラインは次のとおりです。

/includeSSON LOGON_CREDENTIAL_CAPTURE_ENABLE=No

この種類の認証は、ログオン時の資格情報のキャプチャを防ぎ、Citrix Workspaceアプリのログオン中にPINを保存することを可能にします。

- gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。

- 管理用テンプレート > Citrix Components > Citrix Workspace > ユーザー認証 > ローカルユーザー名とパスワード に移動します。

- パススルー認証を有効にする を選択します。構成とセキュリティ設定に応じて、パススルー認証が機能するように すべてのICA®オプションでパススルー認証を許可する を選択します。

StoreFrontを構成するには:

- 認証サービスを構成する際に、スマートカードチェックボックスを選択します。

StoreFrontでのスマートカードの使用に関する詳細については、StoreFrontドキュメントの認証サービスの構成を参照してください。

スマートカードを使用できるようにユーザーデバイスを有効にするには:

- 証明機関のルート証明書をデバイスのキーストアにインポートします。

- ベンダーの暗号化ミドルウェアをインストールします。

- Citrix Workspaceアプリをインストールして構成します。

証明書の選択方法を変更するには:

既定では、複数の証明書が有効な場合、Citrix Workspaceアプリはユーザーにリストから証明書を選択するよう促します。代わりに、Citrix Workspaceアプリを構成して、既定の証明書(スマートカードプロバイダーによる)または最新の有効期限を持つ証明書を使用させることができます。有効なログオン証明書がない場合、ユーザーに通知され、利用可能な場合は代替のログオン方法を使用するオプションが与えられます。

有効な証明書は、以下のすべての特性を備えている必要があります。

- ローカルコンピューターの現在の時刻が証明書の有効期間内であること。

- サブジェクト公開鍵はRSAアルゴリズムを使用し、鍵長が1024ビット、2048ビット、または4096ビットであること。

- 鍵の使用法にデジタル署名が含まれていること。

- サブジェクト代替名にユーザープリンシパル名(UPN)が含まれていること。

- 拡張鍵使用法にスマートカードログオンとクライアント認証、またはすべての鍵使用法が含まれていること。

- 証明書の発行者チェーン上のいずれかの証明機関が、TLSハンドシェイクでサーバーから送信された許可された識別名(DN)のいずれかと一致すること。

以下のいずれかの方法を使用して、証明書の選択方法を変更します。

-

Citrix Workspaceアプリのコマンドラインで、オプション

AM_CERTIFICATESELECTIONMODE={ Prompt | SmartCardDefault | LatestExpiry }を指定します。Promptが既定です。

SmartCardDefaultまたはLatestExpiryの場合、複数の証明書が条件を満たしていると、Citrix Workspaceアプリはユーザーに証明書を選択するよう促します。 -

レジストリキー

HKEY_CURRENT_USER OR HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManagerに次のキー値を追加します:CertificateSelectionMode={ Prompt | SmartCardDefault | LatestExpiry }。

HKEY_CURRENT_USERで定義された値は、証明書の選択においてユーザーを最適に支援するため、HKEY_LOCAL_MACHINEの値よりも優先されます。

CSP PINプロンプトを使用するには:

既定では、ユーザーに表示されるPINプロンプトは、スマートカード暗号化サービスプロバイダー(CSP)ではなく、Windows向けCitrix Workspaceアプリによって提供されます。Citrix Workspaceアプリは、必要に応じてユーザーにPINの入力を促し、そのPINをスマートカードCSPに渡します。サイトまたはスマートカードに、プロセスごとまたはセッションごとのPINのキャッシュを許可しないなど、より厳格なセキュリティ要件がある場合、Citrix Workspaceアプリを構成して、PINのプロンプトを含むPIN入力を管理するためにCSPコンポーネントを使用させることができます。

以下のいずれかの方法を使用して、PIN入力の処理方法を変更します。

- Citrix Workspaceアプリのコマンドラインで、オプション

AM_SMARTCARDPINENTRY=CSPを指定します。 - レジストリキー

HKEY_LOCAL_MACHINE\Software\[Wow6432Node\Citrix\AuthManagerに次のキー値を追加します:SmartCardPINEntry=CSP。

スマートカードのサポートと削除に関する変更

スマートカードを削除すると、Citrix Virtual Appsセッションはログオフします。Citrix Workspaceアプリがスマートカードを認証方法として構成している場合、Windows向けCitrix Workspaceアプリで対応するポリシーを構成し、Citrix Virtual Appsセッションのログオフを強制します。ユーザーはCitrix Workspaceアプリのセッションに引き続きログオンしています。

制限事項:

スマートカード認証を使用してCitrix Workspaceアプリサイトにログオンすると、ユーザー名はLogged Onと表示されます。

高速スマートカード

高速スマートカードは、既存のHDX PC/SCベースのスマートカードリダイレクトに対する改善です。これにより、スマートカードが高遅延WAN環境で使用される際のパフォーマンスが向上します。

高速スマートカードはWindows VDAでのみサポートされています。

Citrix Workspaceアプリで高速スマートカードログオンを有効にするには:

高速スマートカードログオンはVDAでは既定で有効になっており、Citrix Workspaceアプリでは既定で無効になっています。高速スマートカードログオンを有効にするには、関連するStoreFrontサイトのdefault.icaファイルに次のパラメーターを含めます。

copy[WFClient]

SmartCardCryptographicRedirection=On

<!--NeedCopy-->

Citrix Workspaceアプリで高速スマートカードログオンを無効にするには:

Citrix Workspaceアプリで高速スマートカードログオンを無効にするには、関連するStoreFrontサイトのdefault.icaファイルからSmartCardCryptographicRedirectionパラメーターを削除します。

詳細については、「スマートカード」を参照してください。

Citrix Workspaceのサイレント認証

Citrix Workspaceアプリは、Citrix Workspaceのサイレント認証を有効にするグループポリシーオブジェクト(GPO)ポリシーを導入します。このポリシーにより、Citrix Workspaceアプリはシステム起動時にCitrix Workspaceに自動的にログオンできます。このポリシーは、ドメイン参加済みデバイスでCitrix Workspaceに対してドメインパススルー(シングルサインオンまたはSSON)が構成されている場合にのみ使用してください。この機能は、Windows向けCitrix Workspaceアプリバージョン2012以降で利用可能です。

Windows向けCitrix Workspaceアプリバージョン2503以降、システムは既定でSSONを休止モードでインストールします。インストール後にグループポリシーオブジェクト(GPO)ポリシーを使用してSSONを有効にできます。有効にするには、[ユーザー認証]>[ローカルユーザー名とパスワード] に移動し、[パススルー認証を有効にする] チェックボックスをオンにします。

注:

SSON設定のGPOポリシーを更新した後、システムを再起動する必要があります。

このポリシーが機能するには、次の基準を満たす必要があります。

- シングルサインオンが有効になっている必要があります。

- レジストリエディターで

SelfServiceModeキーがOffに設定されている必要があります。

サイレント認証の有効化

-

gpedit.mscを実行して、Citrix Workspaceアプリのグループポリシーオブジェクト管理用テンプレートを開きます。 - コンピューターの構成ノードで、管理用テンプレート > Citrix Workspace > セルフサービスに移動します。

- Citrix Workspaceのサイレント認証ポリシーをクリックし、有効に設定します。

- 適用とOKをクリックします。

Windows向けCitrix Workspaceアプリでのパスワードとユーザー名のキャッシュの防止

デフォルトでは、Windows向けCitrix Workspaceアプリは、最後に入力されたユーザー名を自動的に入力します。ユーザー名フィールドの自動入力をクリアするには、ユーザーデバイスでレジストリを編集します。

- HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\AuthManager\RememberUsername という

REG_SZ値を作成します。 - その値を

falseに設定します。

パスワードを記憶する**チェックボックスを無効にし、自動サインインを防止するには、Windows向けCitrix Workspaceアプリがインストールされているクライアントマシンに次のレジストリキーを作成します。

- パス: HKEY_LOCAL_MACHINE\Software\wow6432node\Citrix\AuthManager

- 種類: REG_SZ

- 名前: SavePasswordMode

- 値: Never

注:

レジストリエディターを誤って使用すると、オペレーティングシステムの再インストールが必要になるような重大な問題が発生する可能性があります。Citrixは、レジストリエディターの誤った使用に起因する問題が解決できることを保証できません。レジストリエディターの使用は自己責任で行ってください。編集する前にレジストリをバックアップしてください。

StoreFrontストアの資格情報のキャッシュを防止するには、StoreFrontドキュメントの「Windows向けCitrix Workspaceアプリでのパスワードとユーザー名のキャッシュの防止」を参照してください。

Azure ADで200を超えるグループのサポート

このリリースでは、200を超えるグループに属しているAzure ADユーザーは、そのユーザーに割り当てられたアプリとデスクトップを表示できます。以前は、同じユーザーはこれらのアプリとデスクトップを表示できませんでした。

注:

この機能を有効にするには、ユーザーはCitrix Workspaceアプリからサインアウトし、再度サインインする必要があります。

プロキシ認証のサポート

以前は、プロキシ認証が構成されたクライアントマシンで、プロキシ資格情報がWindows資格情報マネージャーに存在しない場合、Citrix Workspaceアプリへの認証は許可されませんでした。

Windows向けCitrix Workspaceアプリバージョン2102以降では、プロキシ認証が構成されたクライアントマシンで、プロキシ資格情報がWindows資格情報マネージャーに保存されていない場合、認証プロンプトが表示され、プロキシ資格情報の入力を求められます。その後、Citrix Workspaceアプリはプロキシサーバーの資格情報をWindows資格情報マネージャーに保存します。これにより、Citrix Workspaceアプリにアクセスする前にWindows資格情報マネージャーに資格情報を手動で保存する必要がないため、シームレスなログインエクスペリエンスが実現します。

フェデレーションIDプロバイダーのログインプロンプトの強制

バージョン2212以降、Citrix WorkspaceアプリはフェデレーションIDプロバイダーセッション設定を尊重します。詳しくは、Knowledge Centerの記事CTX253779を参照してください。

ログインプロンプトを強制するためにストア認証トークンポリシーを使用する必要はなくなりました。

ユーザーエージェント

Citrix Workspaceアプリは、ネットワーク要求でユーザーエージェントを送信します。これは、認証のリダイレクトを他のIDプロバイダー(IdP)に含め、認証ポリシーを構成するために使用できます。

注:

次の表のユーザーエージェントの一部として記載されているバージョン番号は例であり、使用しているバージョンに基づいて自動的に更新されます。

次の表は、各シナリオのシナリオ、説明、および対応するユーザーエージェントを示しています。

| シナリオ | 説明 | ユーザーエージェント |

|---|---|---|

| 通常のHTTP要求 | 一般的に、Citrix Workspaceアプリによって行われるネットワーク要求にはユーザーエージェントが含まれます。例えば、GET /Citrix/Roaming/Accounts や GET / AGServices/discover のようなネットワーク要求です。 |

CitrixReceiver/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) SelfService/23.5.0.63 (Release) X1Class CWACapable |

| クラウドストア | ユーザーがCitrix Workspaceアプリでクラウドストアに認証すると、特定のユーザーエージェントでネットワーク要求が行われます。例えば、パス /core/connect/authorize を持つネットワーク要求です。 |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |

| Edge WebViewを使用したGateway Advanced Authによるオンプレミスストア | ユーザーがEdge WebViewを使用してCitrix WorkspaceアプリでAdvanced Authが構成されたGatewayに認証すると、特定のユーザーエージェントでネットワーク要求が行われます。例えば、GET /nf/auth/doWebview.do や GET /logon/LogonPoint/tmindex.html を含むネットワーク要求です。 |

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36 Edg/108.0.1462.54 CWAWEBVIEW/23.2.0.2111 Windows/10.0 (22H2 Build 19045.2364) |

| IE WebViewを使用したGateway Advanced Authによるオンプレミスストア | ユーザーがInternet Explorer WebViewを使用してCitrix WorkspaceアプリでAdvanced Authが構成されたGatewayに認証すると、特定のユーザーエージェントでネットワーク要求が行われます。例えば、GET /nf/auth/doWebview.do や GET /logon/LogonPoint/tmindex.html を含むネットワーク要求です。 |

Mozilla/5.0 (Windows NT 10.0; WOW64; Trident/7.0; rv:11.0) like Gecko, CWAWEBVIEW/23.5.0.43 |

| カスタムWebストア | ユーザーがCitrix WorkspaceアプリにカスタムWebストアを追加すると、アプリはユーザーエージェントを送信します。 | Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36 Edg/113.0.1774.50 CWA/23.5.0.63 Windows/10.0 (22H2 Build 19045.2965) |