在 Debian 上手动安装 Linux VDA

重要:

对于全新安装,我们建议您使用 简易安装 进行快速安装。简易安装比本文详述的手动安装更省时省力,且不易出错。

步骤 1: 准备配置信息和 Linux 计算机

步骤 1a: 设置主机名

为确保正确报告计算机的主机名,请更改 /etc/hostname 文件,使其仅包含计算机的主机名。

hostname

步骤 1b: 为主机名分配环回地址

确保正确报告计算机的 DNS 域名和完全限定域名 (FQDN)。方法是更改 /etc/hosts 文件中的以下行,以将 FQDN 和主机名作为前两个条目包括在内:

127.0.0.1 hostname-fqdn hostname localhost

例如:

127.0.0.1 vda01.example.com vda01 localhost

从文件中的其他条目中删除对 hostname-fqdn 或 hostname 的任何其他引用。

注意:

Linux VDA 当前不支持 NetBIOS 名称截断。主机名不得超过 15 个字符。

提示:

仅使用 a–z、A–Z、0–9 和连字符 (-) 字符。避免使用下划线 (_)、空格和其他符号。主机名不能以数字开头,也不能以连字符结尾。此规则也适用于 Delivery Controller 主机名。

步骤 1c: 检查主机名

重新启动计算机并验证主机名是否已正确设置:

hostname

<!--NeedCopy-->

此命令仅返回计算机的主机名,而不返回其 FQDN。

验证 FQDN 是否已正确设置:

hostname -f

<!--NeedCopy-->

此命令返回计算机的 FQDN。

步骤 1d: 禁用多播 DNS

默认设置已启用多播 DNS (mDNS),这可能会导致名称解析结果不一致。

要禁用 mDNS,请编辑 /etc/nsswitch.conf 并更改以下行:

hosts: files mdns_minimal [NOTFOUND=return] dns

更改为:

hosts: files dns

步骤 1e: 检查名称解析和服务可达性

验证您是否可以解析 FQDN 并 ping 域控制器和 Delivery Controller™:

nslookup domain-controller-fqdn

ping domain-controller-fqdn

nslookup delivery-controller-fqdn

ping delivery-controller-fqdn

<!--NeedCopy-->

如果您无法解析 FQDN 或 ping 这些计算机中的任何一台,请在继续操作之前查看这些步骤。

步骤 1f: 配置时钟同步 (chrony)

在 VDA、Delivery Controller 和域控制器之间保持精确的时钟同步至关重要。将 Linux VDA 作为虚拟机 (VM) 托管可能会导致时钟偏差问题。因此,首选与远程时间服务同步时间。

安装 chrony:

apt-get install chrony

<!--NeedCopy-->

作为 root 用户,编辑 /etc/chrony/chrony.conf 并为每个远程时间服务器添加一个服务器条目:

server peer1-fqdn-or-ip-address iburst

server peer2-fqdn-or-ip-address iburst

在典型部署中,从本地域控制器同步时间,而不是直接从公共 NTP 池服务器同步时间。为域中的每个 Active Directory 域控制器添加一个服务器条目。

删除列出的任何其他 server 或 pool 条目,包括环回 IP 地址、localhost 和公共服务器 *.pool.ntp.org 条目。

保存更改并重新启动 Chrony 守护程序:

sudo systemctl restart chrony

<!--NeedCopy-->

步骤 1g: 安装软件包

sudo apt-get install -y libsasl2-2

sudo apt-get install -y libgtk2.0-0

<!--NeedCopy-->

步骤 1h: 添加存储库以安装必要的依赖项

对于 Debian 11,请将 deb http://deb.debian.org/debian/ bullseye main 行添加到 /etc/apt/sources.list 文件中。

步骤 1i: 安装并指定要使用的数据库

注意:

我们建议您仅在 VDI 模式下使用 SQLite,并在托管共享桌面交付模型中使用 PostgreSQL。

对于简易安装和 MCS,您可以指定要使用的 SQLite 或 PostgreSQL,而无需手动安装它们。除非通过 /etc/xdl/db.conf 另行指定,否则 Linux VDA 默认使用 PostgreSQL。如果您需要自定义版本的 PostgreSQL 而不是 Linux 发行版提供的版本,则必须手动安装指定版本,编辑

/etc/xdl/db.conf以反映新版本,并在运行简易安装脚本 (ctxinstall.sh) 或 MCS 脚本 (deploymcs.sh) 之前启动 PostgreSQL 服务。对于手动安装,您必须手动安装 SQLite、PostgreSQL 或两者。您可以使用自定义版本的 PostgreSQL 而不是 Linux 发行版提供的版本。如果您同时安装 SQLite 和 PostgreSQL,则可以在安装 Linux VDA 软件包后通过编辑 /etc/xdl/db.conf 来指定要使用的其中一个。

安装 PostgreSQL

本节介绍如何安装 Linux 发行版提供的 PostgreSQL 版本。如果需要自定义版本的 PostgreSQL,您可以根据您的特定要求进行安装。

运行以下命令以安装 PostgreSQL:

sudo apt-get update

sudo apt-get install -y postgresql

sudo apt-get install -y libpostgresql-jdbc-java

<!--NeedCopy-->

运行以下命令以分别在计算机启动时或立即启动 PostgreSQL:

sudo systemctl enable postgresql

sudo systemctl start postgresql

<!--NeedCopy-->

安装 SQLite

对于 Debian,运行以下命令以安装 SQLite:

sudo apt-get install -y sqlite3

<!--NeedCopy-->

指定要使用的数据库

如果您同时安装 SQLite 和 PostgreSQL,则可以在安装 Linux VDA 软件包后通过编辑 /etc/xdl/db.conf 来指定要使用的其中一个。

- 运行 /opt/Citrix/VDA/sbin/ctxcleanup.sh。如果是全新安装,请省略此步骤。

-

编辑 /etc/xdl/db.conf 以指定要使用的数据库。以下是 db.conf 文件的示例:

# database configuration file for Linux VDA ## database choice # possible choices are: # SQLite # PostgreSQL # default choice is PostgreSQL DbType="PostgreSQL" ## database port # specify database port for the database. - ## if not specified, default port will be used - ## SQLite: N/A - ## PostgreSQL: 5432 - DbPort=5432 ## PostgreSQL customized ## only the following value means true, otherwise false ## true ## yes ## y ## YES ## Y ## default is false DbCustomizePostgreSQL=false ## PostgreSQL service name ## specify the service name of PostgreSQL for Linux VDA ## default is "postgresql" DbPostgreSQLServiceName="postgresql" <!--NeedCopy-->要使用自定义版本的 PostgreSQL,请将 DbCustomizePostgreSQL 设置为 true。

- 运行 ctxsetup.sh。

注意:

您还可以使用 /etc/xdl/db.conf 配置 PostgreSQL 的端口号。

步骤 2:准备管理程序

在受支持的管理程序上将 Linux VDA 作为 VM 运行时,需要进行一些更改。请根据所使用的管理程序平台进行以下更改。如果您在裸机硬件上运行 Linux 计算机,则无需进行任何更改。

修复 XenServer(以前称为 Citrix Hypervisor™)上的时间同步

启用 XenServer® 时间同步功能后,在每个半虚拟化 Linux VM 中,您会遇到 NTP 和 XenServer 的问题。两者都尝试管理系统时钟。为避免时钟与其他服务器不同步,请确保每个 Linux 客户机中的系统时钟与 NTP 同步。此情况需要禁用主机时间同步。在 HVM 模式下无需进行任何更改。

如果您正在运行安装了 XenServer VM Tools 的半虚拟化 Linux 内核,则可以从 Linux VM 中检查 XenServer 时间同步功能是否存在并已启用:

su -

cat /proc/sys/xen/independent_wallclock

<!--NeedCopy-->

此命令返回 0 或 1:

- 0 - 时间同步功能已启用,必须禁用。

- 1 - 时间同步功能已禁用,无需进一步操作。

如果 /proc/sys/xen/independent_wallclock 文件不存在,则无需执行以下步骤。

如果已启用,请通过向文件写入 1 来禁用时间同步功能:

sudo echo 1 > /proc/sys/xen/independent_wallclock

<!--NeedCopy-->

要使此更改在重新启动后永久生效,请编辑 /etc/sysctl.conf 文件并添加以下行:

xen.independent_wallclock = 1

要验证这些更改,请重新启动系统:

su -

cat /proc/sys/xen/independent_wallclock

<!--NeedCopy-->

此命令返回值为 1。

修复 Microsoft Hyper-V 上的时间同步

安装了 Hyper-V Linux 集成服务的 Linux VM 可以使用 Hyper-V 时间同步功能来使用主机操作系统的时钟。为确保系统时钟保持准确,请在 NTP 服务的同时启用此功能。

从管理操作系统:

- 打开 Hyper-V 管理器控制台。

- 对于 Linux VM 的设置,选择 Integration Services。

- 确保选中了时间同步。

注意:

此方法与 VMware 和 XenServer(以前称为 Citrix Hypervisor)不同,在 VMware 和 XenServer 中,主机时间同步被禁用以避免与 NTP 冲突。Hyper-V 时间同步可以与 NTP 时间同步共存并作为补充。

修复 ESX 和 ESXi 上的时间同步

启用 VMware 时间同步功能后,在每个半虚拟化 Linux VM 中,您会遇到 NTP 和管理程序的问题。两者都尝试同步系统时钟。为避免时钟与其他服务器不同步,请确保每个 Linux 客户机中的系统时钟与 NTP 同步。此情况需要禁用主机时间同步。

如果您正在运行安装了 VMware Tools 的半虚拟化 Linux 内核:

- 打开 vSphere Client。

- 编辑 Linux VM 的设置。

- 在虚拟机属性对话框中,打开选项选项卡。

- 选择 VMware Tools。

- 在高级框中,清除将客户机时间与主机同步。

步骤 3:将 Linux VM 添加到 Windows 域

以下方法可用于将 Linux 计算机添加到 Active Directory (AD) 域:

请根据您选择的方法按照说明操作。

注意:

当 Linux VDA 中的本地帐户和 AD 中的帐户使用相同的用户名时,会话启动可能会失败。

Samba Winbind

安装或更新所需的软件包

sudo apt-get install winbind samba libnss-winbind libpam-winbind krb5-config krb5-locales krb5-user

<!--NeedCopy-->

启用 Winbind 守护程序在计算机启动时启动

必须将 Winbind 守护程序配置为在计算机启动时启动:

sudo systemctl enable winbind

<!--NeedCopy-->

注意:

确保

winbind脚本位于/etc/init.d下。

配置 Kerberos

以 root 用户身份打开 /etc/krb5.conf,并进行以下设置:

注意:

根据您的 AD 基础结构配置 Kerberos。以下设置适用于单域、单林模型。

[libdefaults]

default_realm = REALM

dns_lookup_kdc = false

[realms]

REALM = {

admin_server = domain-controller-fqdn

kdc = domain-controller-fqdn

}

[domain_realm]

domain-dns-name = REALM

.domain-dns-name = REALM

此上下文中的 domain-dns-name 参数是 DNS 域名,例如 example.com。REALM 是大写的 Kerberos 领域名称,例如 EXAMPLE.COM。

配置 Winbind 身份验证

通过运行 vim /etc/samba/smb.conf 命令打开 /etc/samba/smb.conf,然后进行以下设置:

[global]

workgroup = WORKGROUP

security = ADS

realm = REALM

encrypt passwords = yes

idmap config *:range = 16777216-33554431

kerberos method = secrets and keytab

winbind refresh tickets = yes

template shell = /bin/bash

WORKGROUP 是 REALM 中的第一个字段,而 REALM 是大写的 Kerberos 领域名称。

配置 nsswitch

打开 /etc/nsswitch.conf,并将 winbind 附加到以下行:

passwd: files systemd winbind

group: files systemd winbind

加入 Windows 域

您的域控制器必须可访问,并且您必须拥有一个具有将计算机添加到域权限的 Active Directory 用户帐户:

sudo net ads join <Kerberos realm name in uppercase> -U <domain user with permission to add computers to the domain>

<!--NeedCopy-->

重新启动 Winbind

sudo systemctl restart winbind

<!--NeedCopy-->

为 Winbind 配置 PAM

运行以下命令,并确保选中了 Winbind NT/Active Directory 身份验证和登录时创建主目录选项:

sudo pam-auth-update

<!--NeedCopy-->

提示:

仅当计算机加入域时,winbind 守护程序才会保持运行。

验证域成员身份

Delivery Controller 要求所有 VDA 计算机(无论是 Windows 还是 Linux)在 Active Directory 中都具有一个计算机对象。

运行 Samba 的 net ads 命令以验证计算机是否已加入域:

sudo net ads testjoin

<!--NeedCopy-->

运行以下命令以验证额外的域和计算机对象信息:

sudo net ads info

<!--NeedCopy-->

验证 Kerberos 配置

要验证 Kerberos 是否已正确配置以与 Linux VDA 配合使用,请验证系统 keytab 文件是否已创建并包含有效密钥:

sudo klist -ke

<!--NeedCopy-->

此命令显示主体名称和密码套件的各种组合的可用密钥列表。运行 Kerberos kinit 命令以使用这些密钥向域控制器验证计算机:

sudo kinit -k MACHINE\$@REALM

<!--NeedCopy-->

计算机和领域名称必须以大写形式指定。美元符号 ($) 必须用反斜杠 (\) 进行转义,以防止 shell 替换。在某些环境中,DNS 域名与 Kerberos 领域名称不同。请确保使用领域名称。如果此命令成功,则不显示任何输出。

使用以下命令验证计算机帐户的 TGT 票证是否已缓存:

sudo klist

<!--NeedCopy-->

使用以下命令检查计算机的帐户详细信息:

sudo net ads status

<!--NeedCopy-->

验证用户身份验证

使用 wbinfo 工具验证域用户是否可以使用域进行身份验证:

wbinfo --krb5auth=domain\\username%password

<!--NeedCopy-->

此处指定的域是 AD 域名,而不是 Kerberos 领域名称。对于 bash shell,反斜杠 (\) 字符必须用另一个反斜杠进行转义。此命令返回指示成功或失败的消息。

要验证 Winbind PAM 模块是否已正确配置,请使用以前未曾使用过的域用户帐户登录到 Linux VDA。

ssh localhost -l domain\\username

id -u

<!--NeedCopy-->

注意:

要成功运行 SSH 命令,请确保 SSH 已启用并正常工作。

验证是否为 id -u 命令返回的 uid 创建了相应的 Kerberos 凭据缓存文件:

ls /tmp/krb5cc_uid

<!--NeedCopy-->

验证用户 Kerberos 凭据缓存中的票证是否有效且未过期:

klist

<!--NeedCopy-->

退出会话。

exit

<!--NeedCopy-->

可以通过直接登录到 Gnome 或 KDE 控制台来执行类似的测试。在域加入验证后,继续执行步骤 6:安装 Linux VDA。

提示:

如果您成功进行了用户身份验证,但使用域帐户登录时无法显示桌面,请重新启动计算机并重试。

Quest 身份验证服务

在域控制器上配置 Quest

假设您已在 Active Directory 域控制器上安装并配置了 Quest 软件,并且已获得在 Active Directory 中创建计算机对象的管理权限。

启用域用户登录 Linux VDA 计算机

要使域用户能够在 Linux VDA 计算机上建立 HDX™ 会话:

- 在 Active Directory 用户和计算机管理控制台中,打开该用户帐户的 Active Directory 用户属性。

- 选择Unix 帐户选项卡。

- 选中启用 Unix。

- 将主 GID 号设置为实际域用户组的组 ID。

注意:

这些说明等同于使用控制台、RDP、SSH 或任何其他远程协议设置域用户登录。

在 Linux VDA 上配置 Quest

解决 SELinux 策略强制执行问题

默认的 RHEL 环境会完全强制执行 SELinux。此强制执行会干扰 Quest 使用的 Unix 域套接字 IPC 机制,并阻止域用户登录。

解决此问题的便捷方法是禁用 SELinux。作为 root 用户,编辑 /etc/selinux/config 并更改 SELinux 设置:

SELINUX=disabled

此更改需要重新启动计算机:

reboot

<!--NeedCopy-->

重要提示:

请谨慎使用此设置。禁用后重新启用 SELinux 策略强制执行可能会导致完全锁定,即使对于 root 用户和其他本地用户也是如此。

配置 VAS 守护程序

必须启用并断开 Kerberos 票证的自动续订。必须禁用身份验证(脱机登录):

sudo /opt/quest/bin/vastool configure vas vasd auto-ticket-renew-interval 32400

sudo /opt/quest/bin/vastool configure vas vas_auth allow-disconnected-auth false

<!--NeedCopy-->

此命令将续订间隔设置为九小时(32,400 秒),比默认的 10 小时票证生命周期少一小时。在票证生命周期较短的系统上,请将此参数设置为较低的值。

配置 PAM 和 NSS

要通过 HDX 和其他服务(例如 su、ssh 和 RDP)启用域用户登录,请运行以下命令手动配置 PAM 和 NSS:

sudo /opt/quest/bin/vastool configure pam

sudo /opt/quest/bin/vastool configure nss

<!--NeedCopy-->

加入 Windows 域

使用 Quest vastool 命令将 Linux 计算机加入 Active Directory 域:

sudo /opt/quest/bin/vastool -u user join domain-name

<!--NeedCopy-->

该用户是具有将计算机加入 Active Directory 域权限的任何域用户。domain-name 是域的 DNS 名称,例如 example.com。

加入域后重新启动 Linux 计算机。

验证域成员身份

Delivery Controller 要求所有 VDA 计算机(无论是 Windows 还是 Linux)在 Active Directory 中都有一个计算机对象。要验证已加入 Quest 的 Linux 计算机是否在域中:

sudo /opt/quest/bin/vastool info domain

<!--NeedCopy-->

如果计算机已加入域,此命令将返回域名。如果计算机未加入任何域,则会出现以下错误:

ERROR: No domain could be found.

ERROR: VAS_ERR_CONFIG: at ctx.c:414 in _ctx_init_default_realm

default_realm not configured in vas.conf. Computer may not be joined to domain

验证用户身份验证

要验证 Quest 是否可以通过 PAM 验证域用户,请使用以前未使用的域用户帐户登录 Linux VDA。

ssh localhost -l domain\\username

id -u

<!--NeedCopy-->

验证是否为 id -u 命令返回的 UID 创建了相应的 Kerberos 凭据缓存文件:

ls /tmp/krb5cc_uid

<!--NeedCopy-->

验证 Kerberos 凭据缓存中的票证是否有效且未过期:

/opt/quest/bin/vastool klist

<!--NeedCopy-->

退出会话。

exit

<!--NeedCopy-->

域加入验证后,请继续执行“步骤 6:安装 Linux VDA”。

Centrify DirectControl

加入 Windows 域

安装 Centrify DirectControl Agent 后,使用 Centrify adjoin 命令将 Linux 计算机加入 Active Directory 域:

su –

adjoin -w -V -u user domain-name

<!--NeedCopy-->

user 参数是具有将计算机加入 Active Directory 域权限的任何 Active Directory 域用户。domain-name 参数是要将 Linux 计算机加入的域的名称。

验证域成员身份

Delivery Controller 要求所有 VDA 计算机(无论是 Windows 还是 Linux)在 Active Directory 中都有一个计算机对象。要验证已加入 Centrify 的 Linux 计算机是否在域中:

su –

adinfo

<!--NeedCopy-->

验证 Joined to domain 值是否有效,以及 CentrifyDC mode 是否返回 connected。如果模式停留在启动状态,则 Centrify 客户端遇到服务器连接或身份验证问题。

可以使用以下命令获取更全面的系统和诊断信息:

adinfo --sysinfo all

adinfo --diag

<!--NeedCopy-->

测试与各种 Active Directory 和 Kerberos 服务的连接。

adinfo --test

<!--NeedCopy-->

域加入验证后,请继续执行“步骤 6:安装 Linux VDA”。

SSSD

配置 Kerberos

运行以下命令安装 Kerberos:

sudo apt-get install krb5-user

<!--NeedCopy-->

要配置 Kerberos,请以 root 身份打开 /etc/krb5.conf 并设置参数:

注意:

请根据您的 AD 基础结构配置 Kerberos。以下设置适用于单域、单林模型。

[libdefaults]

default_realm = REALM

dns_lookup_kdc = false

rdns = false

[realms]

REALM = {

admin_server = domain-controller-fqdn

kdc = domain-controller-fqdn

}

[domain_realm]

domain-dns-name = REALM

.domain-dns-name = REALM

在此上下文中,domain-dns-name 参数是 DNS 域名,例如 example.com。REALM 是 Kerberos 领域名称的大写形式,例如 EXAMPLE.COM。

加入域

必须将 SSSD 配置为使用 Active Directory 作为其身份提供程序,并使用 Kerberos 进行身份验证。但是,SSSD 不提供用于加入域和管理系统密钥表文件的 AD 客户端功能。您可以改用 adcli、realmd 或 Samba。

注意:

本节仅提供有关 adcli 和 Samba 的信息。

- 如果您使用 adcli 加入域,请完成以下步骤:

-

安装 adcli。

sudo apt-get install adcli <!--NeedCopy--> -

使用 adcli 加入域。

删除旧的系统密钥表文件,然后使用以下命令加入域:

su - - rm -rf /etc/krb5.keytab - adcli join domain-dns-name -U user -H hostname-fqdn <!--NeedCopy-->user 是一个域用户,具有将计算机添加到域的权限。hostname-fqdn 是计算机的 FQDN 格式主机名。

-H 选项对于 adcli 生成 host/hostname-fqdn@REALM 格式的 SPN 是必需的,Linux VDA 需要此 SPN。

-

验证系统密钥表。

运行

sudo klist -ket命令以确保已创建系统密钥表文件。验证每个密钥的时间戳是否与计算机加入域的时间匹配。

- 如果您使用 Samba 加入域,请完成以下步骤:

-

安装软件包。

sudo apt-get install samba krb5-user <!--NeedCopy--> -

配置 Samba。

-

打开 /etc/samba/smb.conf,并进行以下设置:

-

[global] -

workgroup =WORKGROUP -

security = ADS -

realm =REALMclient signing = yes -

client use spnego = yes -

kerberos method = secrets and keytab -

WORKGROUP 是 REALM 中的第一个字段,REALM 是 Kerberos 领域名称的大写形式。

-

使用 Samba 加入域。

您的域控制器必须可访问,并且您必须拥有一个具有将计算机添加到域权限的 Windows 帐户。

sudo net ads join <the Kerberos realm name in uppercase> -U <domain user with permission to add computers to the domain> <!--NeedCopy-->

设置 SSSD

安装或更新所需的软件包:

如果尚未安装,请安装所需的 SSSD 和配置软件包:

sudo apt-get install sssd

<!--NeedCopy-->

如果软件包已安装,建议进行更新:

sudo apt-get install --only-upgrade sssd

<!--NeedCopy-->

配置 SSSD

在启动 SSSD 守护程序之前,需要进行 SSSD 配置更改。对于某些版本的 SSSD,默认情况下不安装 /etc/sssd/sssd.conf 配置文件,必须手动创建。以 root 身份创建或打开 /etc/sssd/sssd.conf,并进行以下设置:

[sssd]

services = nss, pam

config_file_version = 2

domains = domain-dns-name

[domain/domain-dns-name]`

id_provider = ad

access_provider = ad

auth_provider = krb5

krb5_realm = REALM

# 如果 TGT 续订生命周期超过 14 天,请将 krb5_renewable_lifetime 设置得更高

krb5_renewable_lifetime = 14d

# 如果 TGT 票证生命周期短于 2 小时,请将 krb5_renew_interval 设置为较低值

krb5_renew_interval = 1h

krb5_ccachedir = /tmp

krb5_ccname_template = FILE:%d/krb5cc_%U

# 此 ldap_id_mapping 设置也是默认值

ldap_id_mapping = true

override_homedir = /home/%d/%u

default_shell = /bin/bash

ad_gpo_map_remote_interactive = +ctxhdx

注意:

ldap_id_mapping设置为 true,以便 SSSD 自身负责将 Windows SID 映射到 Unix UID。否则,Active Directory必须能够提供 POSIX 扩展。PAM 服务ctxhdx已添加到ad_gpo_map_remote_interactive。在此上下文中,domain-dns-name 参数是 DNS 域名,例如 example.com。REALM 是 Kerberos 领域名称的大写形式,例如 EXAMPLE.COM。无需配置 NetBIOS 域名。

有关配置设置的信息,请参阅 sssd.conf 和

sssd-ad的手册页。

SSSD 守护程序要求配置文件仅具有所有者读取权限:

sudo chmod 0600 /etc/sssd/sssd.conf

<!--NeedCopy-->

启动 SSSD 守护程序

运行以下命令以立即启动 SSSD 守护程序,并使其能够在计算机启动时启动:

sudo systemctl start sssd

sudo systemctl enable sssd

<!--NeedCopy-->

PAM 配置

运行以下命令,并确保选中 SSS 身份验证和登录时创建主目录选项:

sudo pam-auth-update

<!--NeedCopy-->

验证域成员身份

Delivery Controller 要求所有 VDA 计算机(Windows 和 Linux VDA)在 Active Directory 中具有计算机对象。

-

如果您使用 adcli 验证域成员身份,请运行

sudo adcli info domain-dns-name命令以显示域信息。 -

如果您使用 Samba 验证域成员身份,请运行

sudo net ads testjoin命令以验证计算机是否已加入域,并运行sudo net ads info命令以验证额外的域和计算机对象信息。

验证 Kerberos 配置

- 要验证 Kerberos 是否已正确配置以与 Linux VDA 结合使用,请验证系统 keytab 文件是否已创建并包含有效密钥:

sudo klist -ke

<!--NeedCopy-->

此命令显示主体名称和密码套件的各种组合可用的密钥列表。运行 Kerberos kinit 命令以使用这些密钥向域控制器验证计算机:

sudo kinit -k MACHINE\$@REALM

<!--NeedCopy-->

计算机和领域名称必须以大写形式指定。美元符号 ($) 必须用反斜杠 (\) 转义,以防止 shell 替换。在某些环境中,DNS 域名与 Kerberos 领域名称不同。确保使用领域名称。如果此命令成功,则不显示任何输出。

- 使用以下命令验证计算机帐户的 TGT 是否已缓存:

sudo klist

<!--NeedCopy-->

验证用户身份验证

SSSD 不提供用于直接通过守护程序测试身份验证的命令行工具,只能通过 PAM 完成。

要验证 SSSD PAM 模块是否已正确配置,请使用以前未使用的域用户帐户登录到 Linux VDA。

ssh localhost -l domain\\username

id -u

klist

exit

<!--NeedCopy-->

验证 klist 命令返回的 Kerberos 票证对于该用户是否正确且未过期。

作为 root 用户,验证是否为上一个 id -u 命令返回的 UID 创建了相应的票证缓存文件:

ls /tmp/krb5cc_uid

<!--NeedCopy-->

可以通过登录 KDE 或 Gnome 显示管理器执行类似测试。完成域加入验证后,请继续执行步骤 6:安装 Linux VDA。

PBIS

下载所需的 PBIS 软件包

sudo wget https://github.com/BeyondTrust/pbis-open/releases/download/9.1.0/pbis-open-9.1.0.551.linux.x86_64.deb.sh

<!--NeedCopy-->

使 PBIS 安装脚本可执行

sudo chmod +x pbis-open-9.1.0.551.linux.x86_64.deb.sh

<!--NeedCopy-->

运行 PBIS 安装脚本

sudo sh pbis-open-9.1.0.551.linux.x86_64.deb.sh

<!--NeedCopy-->

加入 Windows 域

您的域控制器必须可访问,并且您必须拥有具有将计算机添加到域的权限的 Active Directory 用户帐户:

sudo /opt/pbis/bin/domainjoin-cli join domain-name user

<!--NeedCopy-->

user 是一个域用户,具有将计算机添加到 Active Directory 域的权限。domain-name 是域的 DNS 名称,例如 example.com。

注意: 要将 Bash 设置为默认 shell,请运行 sudo /opt/pbis/bin/config LoginShellTemplate/bin/bash 命令。

验证域成员身份

Delivery Controller 要求所有 VDA 计算机(Windows 和 Linux VDA)在 Active Directory 中具有计算机对象。要验证已加入 PBIS 的 Linux 计算机是否在域中:

/opt/pbis/bin/domainjoin-cli query

<!--NeedCopy-->

如果计算机已加入域,此命令将返回有关当前加入的 AD 域和 OU 的信息。否则,仅显示主机名。

验证用户身份验证

要验证 PBIS 是否可以通过 PAM 验证域用户,请使用以前未使用的域用户帐户登录到 Linux VDA。

sudo ssh localhost -l domain\\user

id -u

<!--NeedCopy-->

验证是否为 id -u 命令返回的 UID 创建了相应的 Kerberos 凭据缓存文件:

ls /tmp/krb5cc_uid

<!--NeedCopy-->

退出会话。

exit

<!--NeedCopy-->

在完成域加入验证后,请继续执行步骤 6:安装 Linux VDA。

步骤 4:安装 .NET

除了 .NET Runtime,您必须在所有受支持的 Linux 发行版上安装 .ASP.NET Core Runtime,然后才能安装或升级 Linux VDA。Amazon Linux 2 需要版本 6。其他发行版需要版本 8。

如果您的 Linux 发行版包含所需的 .NET 版本,请从内置源安装。否则,请从 Microsoft 包源安装 .NET。有关详细信息,请参阅 https://docs.microsoft.com/en-us/dotnet/core/install/linux-package-managers。

安装 .NET 后,运行 which dotnet 命令以查找您的运行时路径。

根据命令输出,设置 .NET 运行时二进制路径。例如,如果命令输出为 /aa/bb/dotnet,则使用 /aa/bb 作为 .NET 二进制路径。

步骤 5:下载 Linux VDA 软件包

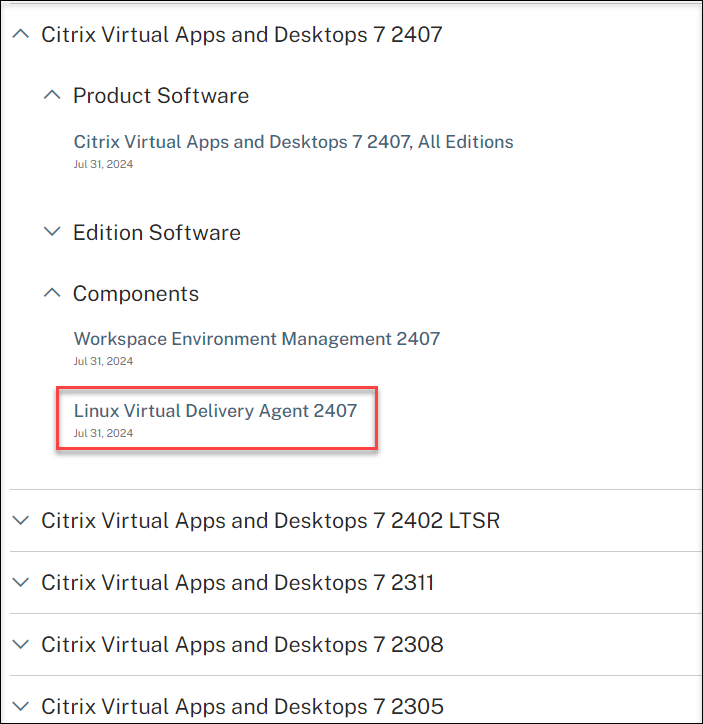

- 转至 Citrix Virtual Apps and Desktops 下载页面。

- 展开相应版本的 Citrix Virtual Apps and Desktops。

-

展开组件以查找 Linux VDA。例如:

-

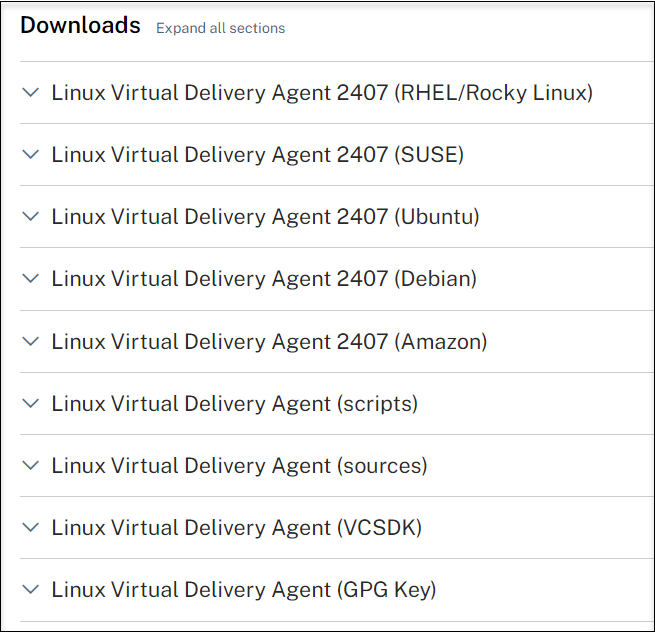

单击 Linux VDA 链接以访问 Linux VDA 下载。

-

下载与您的 Linux 发行版匹配的 Linux VDA 软件包。

-

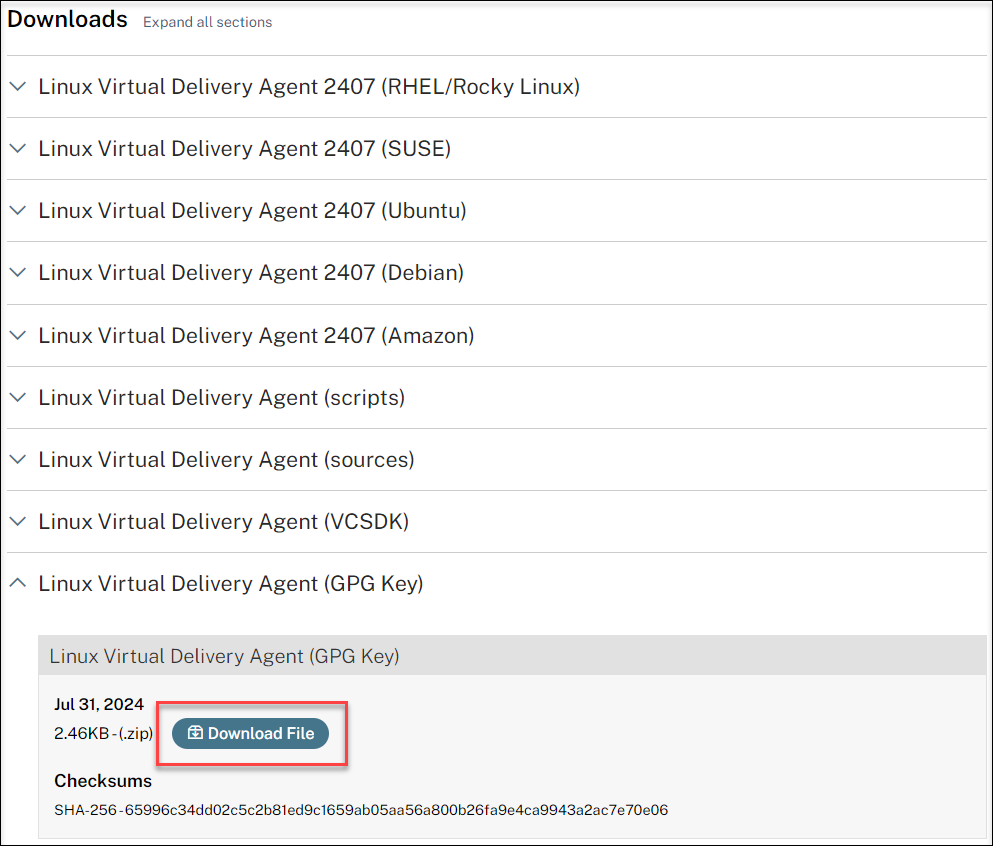

下载可用于验证 Linux VDA 软件包完整性的 GPG 公钥。例如:

要验证 Linux VDA 软件包的完整性,请运行以下命令将公钥导入 DEB 数据库并检查软件包完整性:

sudo apt-get install dpkg-sig gpg --import <path to the public key> dpkg-sig --verify <path to the Linux VDA package> <!--NeedCopy-->

步骤 6:安装 Linux VDA

步骤 6a:安装 Linux VDA

使用 Debian 软件包管理器安装 Linux VDA 软件:

对于 Debian 12:

sudo dpkg -i xendesktopvda_<version>.debian12_amd64.deb

<!--NeedCopy-->

对于 Debian 11:

sudo dpkg -i xendesktopvda_<version>.debian11_amd64.deb

<!--NeedCopy-->

Debian 12 的依赖项列表:

openjdk-17-jdk >= 17

imagemagick >= 8:6.9.11

ufw >= 0.36

desktop-base >= 12.0.6

libxrandr2 >= 2:1.5.2

libxtst6 >= 2:1.2.3

libxm4 >= 2.3.8

util-linux >= 2.38

gtk3-nocsd >= 3

bash >= 5.2

findutils >= 4.9.0

sed >= 4.9

cups >= 2.4

ghostscript >= 10.0.0~

libmspack0 >= 0.11

ibus >= 1.5

libgoogle-perftools4 >= 2.10~

libpython3.11 >= 3.11~

libsasl2-modules-gssapi-mit >= 2.1.~

libnss3-tools >= 2:3.87

libqt5widgets5 >= 5.15~

mutter >= 43.8

libqrencode4 >= 4.1.1

libimlib2 >= 1.10.0

libfuse2 >= 2.9.9

pulseaudio-utils >= 16.1

<!--NeedCopy-->

Debian 11 的依赖项列表:

libnss3-tools >= 2:3.61

libfuse2 >= 2.9

openjdk-17-jdk >= 17

imagemagick >= 8:6.9.10

ufw >= 0.36

desktop-base >= 10.0.2

libxrandr2 >= 2:1.5.1

libxtst6 >= 2:1.2.3

libxm4 >= 2.3.8

util-linux >= 2.33

gtk3-nocsd >= 3

bash >= 5.0

findutils >= 4.6.0

sed >= 4.7

cups >= 2.2

ghostscript >= 9.53~

libmspack0 >= 0.10

ibus >= 1.5

libgoogle-perftools4 >= 2.7~

libpython3.9 >= 3.9~

libsasl2-modules-gssapi-mit >= 2.1.~

libqt5widgets5 >= 5.5~

mutter >= 3.38.6~

libqrencode4 >= 4.0.0

libimlib2 >= 1.5.1

<!--NeedCopy-->

注意:

有关此版本 Linux VDA 支持的 Linux 发行版和 Xorg 版本的矩阵,请参阅系统要求。

步骤 6b:升级 Linux VDA(可选)

Linux VDA 支持从最新版本进行升级。例如,您可以将 Linux VDA 从 2308 升级到 2311,以及从 1912 LTSR 升级到 2203 LTSR。

sudo dpkg -i <PATH>/<Linux VDA deb>

sudo apt-get install -f

<!--NeedCopy-->

注意:

升级现有安装会覆盖 /etc/xdl 下的配置文件。在执行升级之前,请务必备份文件。

从 2407 版本开始,Linux VDA 将软件包管理器 rpm 或 dpkg 委托给在升级期间处理配置文件。以下描述了 rpm 和 dpkg 如何与配置文件的更改进行交互:

rpm:默认情况下保留本地版本,并将软件包中的新版本保存为带有 .rpmnew 扩展名的文件。

dpkg:以交互方式提示您选择如何继续。要在保留本地配置文件并将新软件包版本保存为 .dpkg-new 或 .dpkg-dist 的同时静默升级 Linux VDA,请使用以下命令:

dpkg --force-confold -i package.deb # Always keep your version, then save new package's version as *.dpkg-new or *.dpkg-dist <!--NeedCopy-->

步骤 7:安装 NVIDIA GRID 驱动程序

启用 HDX 3D Pro 需要您在管理程序和 VDA 计算机上安装 NVIDIA GRID 驱动程序。

要在特定的管理程序上安装和配置 NVIDIA GRID Virtual GPU Manager(主机驱动程序),请参阅以下指南:

要安装和配置 NVIDIA GRID 客户机 VM 驱动程序,请执行以下常规步骤:

- 确保客户机 VM 已关闭。

- 在管理程序控制面板中,为 VM 分配一个 GPU。

- 启动 VM。

- 在 VM 上安装客户机 VM 驱动程序(来自您的云供应商或 NVIDIA)。

步骤 8:配置 Linux VDA

注意:

在设置运行时环境之前,请确保您的操作系统上已安装 en_US.UTF-8 区域设置。如果您的操作系统上没有此区域设置,请运行 sudo locale-gen en_US.UTF-8 命令。对于 Debian,请编辑 /etc/locale.gen 文件,取消注释 # en_US.UTF-8 UTF-8 行,然后运行 sudo locale-gen 命令。

安装软件包后,您必须通过运行 ctxsetup.sh 脚本来配置 Linux VDA。在进行任何更改之前,脚本会验证环境并确保所有依赖项都已安装。如有必要,您可以随时重新运行该脚本以更改设置。

您可以手动运行带有提示的脚本,也可以使用预配置的响应自动运行。在继续之前,请查看有关该脚本的帮助:

sudo /opt/Citrix/VDA/sbin/ctxsetup.sh --help

<!--NeedCopy-->

提示式配置

运行带有提示问题的手动配置:

sudo /opt/Citrix/VDA/sbin/ctxsetup.sh

<!--NeedCopy-->

自动化配置

对于自动化安装,可以通过环境变量提供安装脚本所需的选项。如果所有必需的变量都存在,脚本将不会提示用户输入任何信息,从而允许进行脚本化安装过程。

支持的环境变量包括:

- **CTX\_XDL\_NON_DOMAIN\_JOINED='y\|n'** – 是否将计算机加入域。默认值为“n”。对于已加入域的场景,请将其设置为“n”。

-

CTX_XDL_AD_INTEGRATION=’winbind|sssd|centrify|pbis|quest’ – Linux VDA 需要 Kerberos 配置设置才能向 Delivery Controllers 进行身份验证。Kerberos 配置由系统上已安装和配置的 Active Directory 集成工具确定。

-

CTX_XDL_DDC_LIST=’<list-ddc-fqdns>‘ – Linux VDA 需要一个以空格分隔的 Delivery Controller 完全限定域名 (FQDN) 列表,用于向 Delivery Controller 注册。必须至少指定一个 FQDN 或 CNAME。

-

CTX_XDL_VDI_MODE=’y|n’ – 是否将计算机配置为专用桌面交付模型 (VDI) 或托管共享桌面交付模型。对于 HDX 3D Pro 环境,请将该值设置为 ‘y’。

-

CTX_XDL_HDX_3D_PRO=’y|n’ – Linux VDA 支持 HDX 3D Pro,这是一套旨在优化富图形应用程序虚拟化的 GPU 加速技术。如果选择了 HDX 3D Pro,VDA 将配置为 VDI 桌面(单会话)模式(即 CTX_XDL_VDI_MODE=‘y’)。

-

CTX_XDL_START_SERVICE=’y|n’ – 确定配置完成后是否启动 Linux VDA 服务。

-

CTX_XDL_REGISTER_SERVICE=’y|n’ – Linux Virtual Desktop 服务在计算机启动后启动。

-

CTX_XDL_ADD_FIREWALL_RULES=’y|n’ – Linux VDA 服务需要允许传入网络连接通过系统防火墙。您可以自动在系统防火墙中为 Linux Virtual Desktop 打开所需的端口(默认情况下为端口 80 和 1494)。

-

CTX_XDL_DESKTOP_ENVIRONMENT=gnome/gnome-classic/kde/mate/’<none>‘ – 指定在会话中使用的 GNOME、GNOME Classic 或 MATE 桌面环境。如果将其设置为 ‘<none>‘,将使用在 VDA 上配置的默认桌面。

您还可以通过运行命令或使用系统托盘在桌面环境之间切换。有关详细信息,请参阅 桌面切换命令 和 系统托盘。

-

CTX_XDL_DOTNET_RUNTIME_PATH=path-to-install-dotnet-runtime – 安装 .NET 以支持新的代理代理服务 (ctxvda) 的路径。默认路径为 ‘/usr/bin’。

-

CTX_XDL_VDA_PORT=port-number – Linux VDA 通过 TCP/IP 端口与 Delivery Controller 通信。

-

CTX_XDL_SITE_NAME=<dns-name> – Linux VDA 通过 DNS 发现 LDAP 服务器。要将 DNS 搜索结果限制到本地站点,请指定 DNS 站点名称。如果不需要,请设置为 ’<none>‘。

-

CTX_XDL_LDAP_LIST=’<list-ldap-servers>‘ – Linux VDA 查询 DNS 以发现 LDAP 服务器。如果 DNS 无法提供 LDAP 服务记录,可以提供一个以空格分隔的 LDAP FQDN 列表以及 LDAP 端口。例如,ad1.mycompany.com:389 ad2.mycompany.com:3268 ad3.mycompany.com:3268。要在 Active Directory 林中启用更快的 LDAP 查询,请在域控制器上启用全局编录 (Global Catalog),并将相关的 LDAP 端口号指定为 3268。此变量默认设置为 ’<none>‘。

-

CTX_XDL_SEARCH_BASE=search-base-set – Linux VDA 通过设置为 Active Directory 域根目录的搜索基准查询 LDAP(例如,DC=mycompany,DC=com)。为了提高搜索性能,可以指定一个搜索基准(例如,OU=VDI,DC=mycompany,DC=com)。如果不需要,请设置为 ’<none>‘。

-

CTX_XDL_SUPPORT_DDC_AS_CNAME=’y|\n’ – Linux VDA 支持使用 DNS CNAME 记录指定 Delivery Controller 名称。

设置环境变量并运行配置脚本:

export CTX_XDL_NON_DOMAIN_JOINED='n'

export CTX_XDL_AD_INTEGRATION=sssd|winbind|centrify|pbis|quest

export CTX_XDL_DDC_LIST='<list-ddc-fqdns>'

export CTX_XDL_VDI_MODE='y|n'

export CTX_XDL_HDX_3D_PRO='y|n'

export CTX_XDL_START_SERVICE='y|n'

export CTX_XDL_REGISTER_SERVICE='y|n'

export CTX_XDL_ADD_FIREWALL_RULES='y|n'

export CTX_XDL_DESKTOP_ENVIRONMENT=gnome|gnome-classic|kde|mate|'<none>'

export CTX_XDL_DOTNET_RUNTIME_PATH='<path-to-install-dotnet-runtime>'

export CTX_XDL_VDA_PORT='<port-number>'

export CTX_XDL_SITE_NAME='<dns-site-name>'|'<none>'

export CTX_XDL_LDAP_LIST='<list-ldap-servers>'|'<none>'

export CTX_XDL_SEARCH_BASE='<search-base-set>'|'<none>'

export CTX_XDL_SUPPORT_DDC_AS_CNAME='y|n'

sudo -E /opt/Citrix/VDA/sbin/ctxsetup.sh --silent

<!--NeedCopy-->

运行 sudo 命令时,键入 -E 选项以将现有环境变量传递给其创建的新 shell。建议从上述命令创建一个 shell 脚本文件,并将 #!/bin/bash 作为第一行。

或者,可以使用单个命令指定所有参数:

sudo CTX_XDL_NON_DOMAIN_JOINED='n' \

CTX_XDL_AD_INTEGRATION=sssd|winbind|centrify|pbis|quest \

CTX_XDL_DDC_LIST='<list-ddc-fqdns>' \

CTX_XDL_VDI_MODE='y|n' \

CTX_XDL_HDX_3D_PRO='y|n' \

CTX_XDL_START_SERVICE='y|n' \

CTX_XDL_REGISTER_SERVICE='y|n' \

CTX_XDL_ADD_FIREWALL_RULES='y|n' \

CTX_XDL_DESKTOP_ENVIRONMENT=gnome|gnome-classic|kde|mate|'<none>' \

CTX_XDL_DOTNET_RUNTIME_PATH='<path-to-install-dotnet-runtime>' \

CTX_XDL_VDA_PORT='<port-number>' \

CTX_XDL_SITE_NAME='<dns-site-name>'|'<none>' \

CTX_XDL_LDAP_LIST='<list-ldap-servers>'|'<none>' \

CTX_XDL_SEARCH_BASE='<search-base-set>'|'<none>' \

CTX_XDL_SUPPORT_DDC_AS_CNAME='y|n' \

/opt/Citrix/VDA/sbin/ctxsetup.sh --silent

<!--NeedCopy-->

删除配置更改

在某些情况下,可能需要删除由 ctxsetup.sh 脚本所做的配置更改,而无需卸载 Linux VDA 软件包。

在继续之前,请查看有关此脚本的帮助:

sudo /opt/Citrix/VDA/sbin/ctxcleanup.sh --help

<!--NeedCopy-->

要删除配置更改:

sudo /opt/Citrix/VDA/sbin/ctxcleanup.sh

<!--NeedCopy-->

重要提示:

此脚本将删除数据库中的所有配置数据,并使 Linux VDA 无法运行。

配置日志

ctxsetup.sh 和 ctxcleanup.sh 脚本在控制台上显示错误,并将附加信息写入配置文件 /tmp/xdl.configure.log。

重新启动 Linux VDA 服务以使更改生效。

卸载 Linux VDA 软件

要检查 Linux VDA 是否已安装并查看已安装软件包的版本:

dpkg -l xendesktopvda

<!--NeedCopy-->

要查看更详细的信息:

apt-cache show xendesktopvda

<!--NeedCopy-->

要卸载 Linux VDA 软件:

dpkg -r xendesktopvda

<!--NeedCopy-->

注意:

卸载 Linux VDA 软件会删除关联的 PostgreSQL 和其他配置数据。但是,在安装 Linux VDA 之前设置的 PostgreSQL 软件包和其他依赖软件包不会被删除。

提示:

本节中的信息不包括删除包括 PostgreSQL 在内的依赖软件包。

步骤 9:运行 XDPing

运行 sudo /opt/Citrix/VDA/bin/xdping 以检查 Linux VDA 环境中的常见配置问题。有关详细信息,请参阅 XDPing。

步骤 10:运行 Linux VDA

使用 ctxsetup.sh 脚本配置 Linux VDA 后,可以使用以下命令控制 Linux VDA。

启动 Linux VDA:

要启动 Linux VDA 服务:

sudo systemctl start ctxhdx

sudo systemctl start ctxvda

<!--NeedCopy-->

停止 Linux VDA:

要停止 Linux VDA 服务:

sudo systemctl stop ctxvda

sudo systemctl stop ctxhdx

<!--NeedCopy-->

注意:

在停止 ctxvda 和 ctxhdx 服务之前,请运行 systemctl stop ctxmonitord 命令以停止监视服务守护程序。否则,监视服务守护程序将重新启动已停止的服务。

重新启动 Linux VDA:

要重新启动 Linux VDA 服务:

sudo systemctl stop ctxvda

sudo systemctl restart ctxhdx

sudo systemctl restart ctxvda

<!--NeedCopy-->

检查 Linux VDA 状态:

要检查 Linux VDA 服务的运行状态:

sudo systemctl status ctxvda

sudo systemctl status ctxhdx

<!--NeedCopy-->

步骤 11:创建计算机目录

创建计算机目录和添加 Linux VDA 计算机的过程与传统的 Windows VDA 方法类似。有关如何完成这些任务的更详细说明,请参阅 创建计算机目录 和 管理计算机目录。

对于创建包含 Linux VDA 计算机的计算机目录,有一些限制使其与为 Windows VDA 计算机创建计算机目录的过程有所不同:

- 对于操作系统,请选择:

- 多会话操作系统 (Multi-session OS) 选项,用于托管共享桌面交付模型。

- 单会话操作系统 (Single-session OS) 选项,用于 VDI 专用桌面交付模型。

- 请勿在同一计算机目录中混合使用 Linux 和 Windows VDA 计算机。

注意:

Citrix Studio 的早期版本不支持“Linux OS”的概念。但是,选择 Windows Server OS 或 Server OS 选项意味着等效的托管共享桌面交付模型。选择 Windows Desktop OS 或 Desktop OS 选项意味着每个计算机一个用户的交付模型。

提示:

如果将计算机从 Active Directory 域中移除并重新加入,则必须再次从计算机目录中移除并添加该计算机。

步骤 12:创建交付组

创建交付组和添加包含 Linux VDA 计算机的计算机目录的过程与 Windows VDA 计算机几乎相同。有关如何完成这些任务的更详细说明,请参阅 创建交付组。

对于创建包含 Linux VDA 计算机目录的交付组,适用以下限制:

- 确保所选的 AD 用户和组已正确配置为登录到 Linux VDA 计算机。

- 不允许未经身份验证(匿名)的用户登录。

- 请勿将交付组与包含 Windows 计算机的计算机目录混合使用。

有关如何创建计算机目录和交付组的信息,请参阅 Citrix Virtual Apps and Desktops 7 2411。