Authentifizierung konfigurieren

Als Administrator können Sie festlegen, dass sich Ihre Abonnenten mit einer der folgenden Authentifizierungsmethoden bei ihren Workspaces authentifizieren:

- Active Directory (AD)

- Active Directory plus Token

- Azure Active Directory (AAD)

- Citrix Gateway

- Okta

- SAML 2.0

Citrix Workspace™ unterstützt auch Single Sign-On für Ihre virtuellen Apps und Desktops. Wenn der Benutzer seine Active Directory-Anmeldeinformationen eingibt, kann Workspace diese verwenden, um SSO für Ressourcen bereitzustellen. Bei Verwendung anderer IdPs kann Workspace den Citrix Federated Authentication Service (FAS) verwenden, um Single Sign-On (SSO) für Ressourcen bereitzustellen.

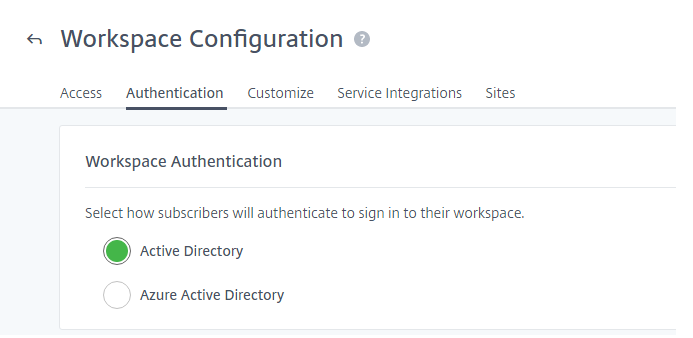

Authentifizierungsmethoden auswählen oder ändern

-

Definieren Sie einen oder mehrere Identitätsanbieter unter Identitäts- und Zugriffsverwaltung. Anweisungen finden Sie unter Identitäts- und Zugriffsverwaltung.

-

Wählen oder ändern Sie unter Workspace-Konfiguration > Authentifizierung > Workspace-Authentifizierung, wie sich Abonnenten bei ihrem Workspace authentifizieren.

Wichtig:

Das Umschalten der Authentifizierungsmodi kann bis zu fünf Minuten dauern und führt während dieser Zeit zu einem Ausfall für Ihre Abonnenten. Der Ausfall betrifft den Zugriff auf den Store und hat keine Auswirkungen auf HDX™-Sitzungen. Citrix empfiehlt, Änderungen auf Zeiten geringer Nutzung zu beschränken. Wenn Abonnenten über einen Browser oder die Citrix Workspace-App bei Citrix Workspace angemeldet sind, weisen Sie sie an, den Browser zu schließen oder die App zu beenden. Nach etwa fünf Minuten Wartezeit können sie sich mit der neuen Authentifizierungsmethode erneut anmelden.

Active Directory (AD)

Standardmäßig verwendet Citrix Cloud™ Active Directory (AD), um die Abonnentenauthentifizierung für Workspaces zu verwalten.

Um AD zu verwenden, müssen Sie mindestens zwei Citrix Cloud Connectors in der lokalen AD-Domäne installiert haben. Weitere Informationen zur Installation des Cloud Connectors finden Sie unter Cloud Connector-Installation.

Single Sign-On bei VDAs mit AD

Bei Verwendung der AD-Authentifizierung bietet Workspace SSO-Funktionen beim Starten von AD-verbundenen virtuellen Apps und Desktops.

Active Directory (AD) plus Token

Für mehr Sicherheit unterstützt Citrix Workspace ein zeitbasiertes Token als zweiten Authentifizierungsfaktor für die AD-Anmeldung.

Bei jeder Anmeldung fordert Workspace die Abonnenten auf, ein Token von einer Authentifizierungs-App auf ihrem registrierten Gerät einzugeben. Vor der Anmeldung müssen Abonnenten ihr Gerät bei einer Authentifizierungs-App registrieren, die dem Time-Based One-Time Password (TOTP)-Standard folgt, wie z. B. Citrix SSO. Derzeit können Abonnenten nur ein Gerät gleichzeitig registrieren.

Weitere Informationen finden Sie unter Tech Insight: Authentication - TOTP und Tech Insight: Authentication - Push.

Single Sign-On bei VDAs mit AD plus Token

Bei Verwendung der AD plus Token-Authentifizierung bietet Workspace SSO-Funktionen beim Starten von AD-verbundenen virtuellen Apps und Desktops.

Anforderungen für AD plus Token

Die Active Directory plus Token-Authentifizierung hat die folgenden Anforderungen:

- Eine Verbindung zwischen Active Directory und Citrix Cloud, mit mindestens zwei Cloud Connectors, die in Ihrer lokalen Umgebung installiert sind. Anforderungen und Anweisungen finden Sie unter Active Directory mit Citrix Cloud verbinden.

- Active Directory + Token-Authentifizierung auf der Seite Identitäts- und Zugriffsverwaltung aktiviert. Informationen hierzu finden Sie unter So aktivieren Sie die Active Directory plus Token-Authentifizierung.

- Abonnentenzugriff auf E-Mail zur Geräteregistrierung.

- Ein Gerät, auf das die Authentifizierungs-App heruntergeladen werden kann.

Erstmalige Registrierung

Abonnenten registrieren ihre Geräte über den Registrierungsprozess, der unter Geräte für die Zwei-Faktor-Authentifizierung registrieren beschrieben ist.

Bei der erstmaligen Anmeldung bei Workspace folgen Abonnenten den Anweisungen zum Herunterladen der Citrix SSO-App. Die Citrix SSO-App generiert alle 30 Sekunden ein eindeutiges Einmalpasswort auf einem registrierten Gerät.

Wichtig:

Während des Geräteregistrierungsprozesses erhalten Abonnenten eine E-Mail mit einem temporären Verifizierungscode. Dieser temporäre Code wird nur zur Registrierung des Geräts des Abonnenten verwendet. Die Verwendung dieses temporären Codes als Token für die Anmeldung bei Citrix Workspace mit Zwei-Faktor-Authentifizierung wird nicht unterstützt. Nur Verifizierungscodes, die von einer Authentifizierungs-App auf einem registrierten Gerät generiert werden, sind unterstützte Token für die Zwei-Faktor-Authentifizierung.

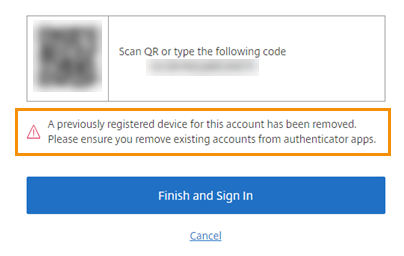

Gerät erneut registrieren

Wenn ein Abonnent sein registriertes Gerät nicht mehr besitzt oder es erneut registrieren muss (z. B. nach dem Löschen von Inhalten vom Gerät), bietet Workspace die folgenden Optionen:

-

Abonnenten können ihre Geräte über denselben Registrierungsprozess erneut registrieren, der unter Geräte für die Zwei-Faktor-Authentifizierung registrieren beschrieben ist. Da Abonnenten nur ein Gerät gleichzeitig registrieren können, entfernt die Registrierung eines neuen Geräts oder die erneute Registrierung eines vorhandenen Geräts die vorherige Geräteregistrierung.

-

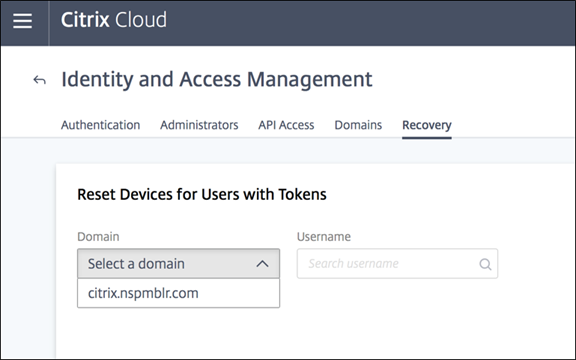

Administratoren können Abonnenten nach Active Directory-Namen suchen und ihr Gerät zurücksetzen. Gehen Sie dazu zu Identitäts- und Zugriffsverwaltung > Wiederherstellung. Bei der nächsten Anmeldung bei Workspace durchläuft der Abonnent die Schritte der erstmaligen Registrierung.

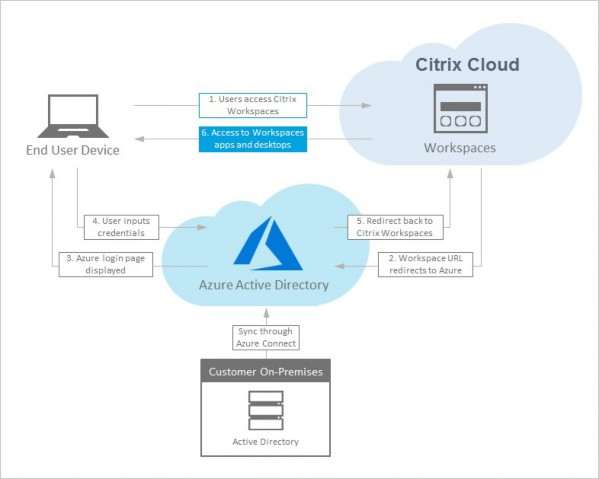

Azure Active Directory

Die Verwendung von Azure Active Directory (AD) zur Verwaltung der Abonnentenauthentifizierung für Workspaces hat die folgenden Anforderungen:

- Microsoft Entra ID (ehemals Microsoft Azure AD) mit einem Benutzer, der globale Administratorberechtigungen besitzt. Weitere Informationen zu den Microsoft Entra ID-Anwendungen und -Berechtigungen, die Citrix Cloud verwendet, finden Sie unter Azure Active Directory-Berechtigungen für Citrix Cloud.

- Ein Citrix Cloud Connector™ installiert in der lokalen AD-Domäne. Die Maschine muss auch der Domäne beigetreten sein, die mit Microsoft Entra ID synchronisiert wird.

- VDA-Version 7.15.2000 LTSR CU VDA oder 7.18 Current Release VDA oder höher.

- Eine Verbindung zwischen Microsoft Entra ID und Citrix Cloud. Informationen hierzu finden Sie unter Azure Active Directory mit Citrix Cloud verbinden.

- Jede Version der Citrix Workspace-App. Wenn Sie den älteren Citrix Receiver™ verwenden, müssen Sie die folgenden Mindestversionen verwenden:

- Citrix Receiver für Windows 4.11 CR oder 4.9 LTSR CU2 oder höher

- Citrix Receiver für Linux 13.8

- Citrix Receiver für Android 3.13 und höher

Beim Synchronisieren Ihres Active Directory mit Microsoft Entra ID müssen die UPN- und SID-Einträge in die Synchronisierung einbezogen werden. Wenn diese Einträge nicht synchronisiert werden, schlagen bestimmte Workflows in Citrix Workspace fehl.

Warnung:

- Wenn Sie Microsoft Entra ID verwenden, nehmen Sie die in CTX225819 beschriebene Registrierungsänderung nicht vor. Das Vornehmen dieser Änderung kann zu Fehlern beim Starten von Sitzungen für Microsoft Entra ID-Benutzer führen.

- Das Hinzufügen einer Gruppe als Mitglied einer anderen Gruppe (Verschachtelung) wird mit aktivierter Funktion

DSAuthAzureAdNestedGroupsunterstützt. Sie könnenDSAuthAzureAdNestedGroupsaktivieren, indem Sie eine Anfrage an den Citrix Support senden.

Nach dem Aktivieren der Microsoft Entra ID-Authentifizierung:

- Erhöhte Sicherheit: Aus Sicherheitsgründen werden Benutzer beim Starten einer App oder eines Desktops erneut zur Anmeldung aufgefordert. Die Kennwortinformationen fließen direkt vom Gerät des Benutzers zum VDA, der die Sitzung hostet.

- Anmeldeerfahrung: Die Microsoft Entra ID-Authentifizierung bietet eine föderierte Anmeldung, kein Single Sign-On (SSO). Abonnenten melden sich von einer Azure-Anmeldeseite an und müssen sich möglicherweise erneut authentifizieren, wenn sie Citrix DaaS öffnen.

Für SSO aktivieren Sie den Citrix Federated Authentication Service in Citrix Cloud. Weitere Informationen finden Sie unter Single Sign-On für Workspaces mit Citrix Federated Authentication Service aktivieren.

Sie können die Anmeldeerfahrung für Microsoft Entra ID anpassen. Informationen hierzu finden Sie in der Microsoft-Dokumentation. Alle in der Workspace-Konfiguration vorgenommenen Anmeldeanpassungen (das Logo) wirken sich nicht auf die Microsoft Entra ID-Anmeldeerfahrung aus.

Das folgende Diagramm zeigt die Abfolge der Microsoft Entra ID-Authentifizierung.

Abmeldeerfahrung

Verwenden Sie Einstellungen > Abmelden, um den Abmeldevorgang von Workspace und Microsoft Entra ID abzuschließen. Wenn Abonnenten den Browser schließen, anstatt die Option Abmelden zu verwenden, bleiben sie möglicherweise bei Microsoft Entra ID angemeldet.

Wichtig:

Wenn Citrix Workspace im Browser aufgrund von Inaktivität eine Zeitüberschreitung aufweist, bleiben Abonnenten bei Microsoft Entra ID angemeldet. Dies verhindert, dass eine Citrix Workspace-Zeitüberschreitung andere Microsoft Entra ID-Anwendungen zum Schließen zwingt.

Single Sign-On bei VDAs mit Entra ID

Wenn der IdP Entra ID ist, können Sie Entra ID SSO für VDAs verwenden. In anderen Fällen müssen Sie FAS verwenden, um Single Sign-On bei VDAs zu aktivieren.

Citrix Gateway

Citrix Workspace unterstützt die Verwendung eines lokalen Citrix Gateways als Identitätsanbieter zur Verwaltung der Abonnentenauthentifizierung für Workspaces. Weitere Informationen finden Sie unter Tech Insight: Authentication - Citrix Gateway.

Anforderungen für Citrix Gateway

Die Citrix Gateway-Authentifizierung hat die folgenden Anforderungen:

- Eine Verbindung zwischen Ihrem Active Directory und Citrix Cloud. Anforderungen und Anweisungen finden Sie unter Active Directory mit Citrix Cloud verbinden.

- Abonnenten müssen Active Directory-Benutzer sein, um sich bei ihren Workspaces anzumelden.

- Wenn Sie eine Föderation durchführen, müssen Ihre AD-Benutzer mit dem Föderationsanbieter synchronisiert werden. Citrix Cloud benötigt die AD-Attribute, damit sich Benutzer erfolgreich anmelden können.

- Ein lokales Citrix Gateway:

- Citrix Gateway 12.1 54.13 Advanced Edition oder höher

- Citrix Gateway 13.0 41.20 Advanced Edition oder höher

- Citrix Gateway-Authentifizierung auf der Seite Identitäts- und Zugriffsverwaltung aktiviert. Dadurch werden die Client-ID, das Geheimnis und die Umleitungs-URL generiert, die zum Erstellen der Verbindung zwischen Citrix Cloud und Ihrem lokalen Gateway erforderlich sind.

- Auf dem Gateway ist eine OAuth IdP-Authentifizierungsrichtlinie konfiguriert, die die generierte Client-ID, das Geheimnis und die Umleitungs-URL verwendet.

Weitere Informationen finden Sie unter Ein lokales Citrix Gateway als Identitätsanbieter mit Citrix Cloud verbinden.

Abonnentenerfahrung mit Citrix Gateway

Wenn die Authentifizierung mit Citrix Gateway aktiviert ist, durchlaufen Abonnenten den folgenden Workflow:

- Der Abonnent navigiert im Browser zur Workspace-URL oder startet die Workspace-App.

- Der Abonnent wird zur Citrix Gateway-Anmeldeseite weitergeleitet und mit einer auf dem Gateway konfigurierten Methode authentifiziert. Diese Methode kann MFA, Föderation, Richtlinien für bedingten Zugriff usw. sein. Sie können die Gateway-Anmeldeseite so anpassen, dass sie wie die Workspace-Anmeldeseite aussieht, indem Sie die unter CTX258331 beschriebenen Schritte ausführen.

- Nach erfolgreicher Authentifizierung wird der Workspace des Abonnenten angezeigt.

Single Sign-On mit Gateway

Je nachdem, wie Sie Citrix Gateway konfigurieren, benötigen Sie FAS möglicherweise nicht für SSO zu DaaS. Weitere Informationen zur Konfiguration von Citrix Gateway finden Sie unter Eine OAuth IdP-Richtlinie auf dem lokalen Citrix Gateway erstellen.

Citrix Workspace unterstützt die Verwendung von Google als Identitätsanbieter zur Verwaltung der Abonnentenauthentifizierung für Workspaces.

Anforderungen für Google

- Eine Verbindung zwischen Ihrem lokalen Active Directory und Google Cloud.

- Ein Entwicklerkonto mit Zugriff auf die Google Cloud Platform-Konsole. Dieses Konto ist erforderlich, um ein Dienstkonto und einen Schlüssel zu erstellen und die Admin SDK API zu aktivieren.

- Ein Administratorkonto mit Zugriff auf die Google Workspace Admin-Konsole. Dieses Konto ist erforderlich, um die domänenweite Delegierung und ein schreibgeschütztes API-Benutzerkonto zu konfigurieren.

- Eine Verbindung zwischen Ihrer lokalen Active Directory-Domäne und Citrix Cloud, wobei die Google-Authentifizierung auf der Seite Identitäts- und Zugriffsverwaltung aktiviert ist. Um diese Verbindung herzustellen, sind mindestens zwei Cloud Connectors an Ihrem Ressourcenstandort erforderlich.

Weitere Informationen finden Sie unter Google als Identitätsanbieter mit Citrix Cloud verbinden.

Abonnentenerfahrung mit Google

Wenn die Authentifizierung mit Google aktiviert ist, durchlaufen Abonnenten den folgenden Workflow:

- Der Abonnent navigiert im Browser zur Workspace-URL oder startet die Workspace-App.

- Der Abonnent wird zur Google-Anmeldeseite weitergeleitet und mit der in Google Cloud konfigurierten Methode authentifiziert (z. B. Multifaktor-Authentifizierung, Richtlinien für bedingten Zugriff usw.).

- Nach erfolgreicher Authentifizierung wird der Workspace des Abonnenten angezeigt.

Single Sign-On bei VDAs mit Google

Bei Verwendung der Google-Authentifizierung müssen Sie FAS verwenden, um Single Sign-On bei VDAs zu aktivieren.

Okta

Citrix Workspace unterstützt die Verwendung von Okta als Identitätsanbieter zur Verwaltung der Abonnentenauthentifizierung für Workspaces. Weitere Informationen finden Sie unter Tech Insight: Authentication - Okta.

Anforderungen für Okta

Die Okta-Authentifizierung hat die folgenden Anforderungen:

- Eine Verbindung zwischen Ihrem lokalen Active Directory und Ihrer Okta-Organisation.

- Eine Okta OIDC-Webanwendung, die für die Verwendung mit Citrix Cloud konfiguriert ist. Um Citrix Cloud mit Ihrer Okta-Organisation zu verbinden, müssen Sie die Client-ID und das Client-Geheimnis angeben, die dieser Anwendung zugeordnet sind.

- Eine Verbindung zwischen Ihrer lokalen Active Directory-Domäne und Citrix Cloud, wobei die Okta-Authentifizierung auf der Seite Identitäts- und Zugriffsverwaltung aktiviert ist.

Weitere Informationen finden Sie unter Okta als Identitätsanbieter mit Citrix Cloud verbinden.

Abonnentenerfahrung mit Okta

Wenn die Authentifizierung mit Okta aktiviert ist, durchlaufen Abonnenten den folgenden Workflow:

- Der Abonnent navigiert im Browser zur Workspace-URL oder startet die Workspace-App.

- Der Abonnent wird zur Okta-Anmeldeseite weitergeleitet und mit der in Okta konfigurierten Methode authentifiziert (z. B. Multifaktor-Authentifizierung, Richtlinien für bedingten Zugriff usw.).

- Nach erfolgreicher Authentifizierung wird der Workspace des Abonnenten angezeigt.

Single Sign-On bei VDAs mit Okta

Bei Verwendung der Okta-Authentifizierung müssen Sie FAS verwenden, um Single Sign-On bei VDAs zu aktivieren.

SAML 2.0

Citrix Workspace unterstützt die Verwendung von SAML 2.0 zur Verwaltung der Abonnentenauthentifizierung für Workspaces. Sie können den SAML-Anbieter Ihrer Wahl verwenden, sofern er SAML 2.0 unterstützt.

Anforderungen für SAML 2.0

Die SAML-Authentifizierung hat die folgenden Anforderungen:

- SAML-Anbieter, der SAML 2.0 unterstützt.

- Lokale Active Directory-Domäne.

- Zwei Cloud Connectors, die an einem Ressourcenstandort bereitgestellt und Ihrer lokalen AD-Domäne beigetreten sind.

- AD-Integration mit Ihrem SAML-Anbieter.

Weitere Informationen zur Konfiguration der SAML-Authentifizierung für Workspaces finden Sie unter SAML als Identitätsanbieter mit Citrix Cloud verbinden.

Abonnentenerfahrung mit SAML 2.0

- Der Abonnent navigiert im Browser zur Workspace-URL oder startet die Citrix Workspace-App.

- Der Abonnent wird zur SAML-Identitätsanbieter-Anmeldeseite seiner Organisation weitergeleitet. Der Abonnent authentifiziert sich mit dem für den SAML-Identitätsanbieter konfigurierten Mechanismus, z. B. Multifaktor-Authentifizierung oder Richtlinien für bedingten Zugriff.

- Nach erfolgreicher Authentifizierung wird der Workspace des Abonnenten angezeigt.

Single Sign-On bei VDAs mit SAML 2.0

Wenn der IdP Entra ID ist, können Sie Entra ID SSO für VDAs verwenden. In anderen Fällen müssen Sie FAS verwenden, um Single Sign-On bei VDAs zu aktivieren.

Citrix Federated Authentication Service (FAS)

Citrix Workspace unterstützt die Verwendung des Citrix Federated Authentication Service (FAS) für Single Sign-On (SSO) zu Citrix DaaS. Ohne FAS werden Abonnenten, die einen föderierten Identitätsanbieter verwenden, mehrfach zur Eingabe ihrer Anmeldeinformationen aufgefordert, um auf ihre virtuellen Apps und Desktops zuzugreifen.

Weitere Informationen finden Sie unter Citrix Federated Authentication Service (FAS).

Entra ID SSO für VDAs

Wenn sich der Benutzer mit Entra ID authentifiziert hat, unterstützt Citrix Workspace die Verwendung der Entra ID-Sitzung zur Authentifizierung bei den VDAs. Weitere Informationen finden Sie unter Microsoft Entra Single Sign-On.

Diese Funktionalität ist standardmäßig deaktiviert und sollte erst aktiviert werden, nachdem Sie die restliche Konfiguration abgeschlossen haben, da Benutzer sonst verzögerte oder fehlgeschlagene Starts erleben können. Um sie zu aktivieren, verwenden Sie die PowerShell-Module Version 1.0.6.

Set-StoreConfigurations -StoreUrl "https://<yourstore>.cloud.com" -ClientId "<clientId>" -ClientSecret "<clientSecret>" -AzureAdSsoEnabled $True

<!--NeedCopy-->