Benutzer-Dashboard

Übersicht

Das Benutzer-Dashboard ist der Ausgangspunkt für die Analyse des Benutzerverhaltens und die Bedrohungsprävention.

Dieses Dashboard bietet Einblicke in die Verhaltensmuster von Benutzern in einer Organisation. Mithilfe dieser Daten können Sie Verhaltensweisen, die vom Normalen abweichen, wie z. B. Phishing- oder Ransomware-Angriffe, proaktiv überwachen, erkennen und kennzeichnen.

Um das Benutzer-Dashboard anzuzeigen, navigieren Sie zu Sicherheit > Benutzer. Das Benutzer-Dashboard enthält die folgenden Abschnitte:

-

Benutzeraktivitätsstatus: Verteilung der gesamten, aktiven und inaktiven Benutzer.

-

Benutzerrisikoverteilung: Verteilung der aktiven, inaktiven, gesamten Benutzer und Verteilung der Risikobenutzer in hohen, mittleren und niedrigen Profilen basierend auf ihrer höchsten berechneten Risikobewertung im ausgewählten Zeitraum.

-

Top-Benutzer: Top-Benutzer werden nach ihrer Risikobewertung sortiert und nach allen Benutzern, privilegierten Benutzern und Watchlist-Benutzern segmentiert.

-

Risikokategorien: Zeigt die Risikokategorien an, die Citrix Analytics unterstützt. Risikoindikatoren mit ähnlichen Verhaltensmustern werden in Kategorien gruppiert.

-

Risikoindikatoren und Aktionen: Verteilung von Risikoindikatoren und Aktionen, die über eine ausgewählte Dauer für alle Benutzer in Ihrer Organisation dargestellt werden.

-

Zugriffsübersicht: Fasst die Gesamtzahl der Versuche zusammen, die Benutzer unternommen haben, um auf die Ressourcen in Ihrer Organisation zuzugreifen.

-

Richtlinien und Aktionen: Zeigt die fünf wichtigsten Richtlinien und Aktionen an, die auf Benutzerprofile angewendet wurden.

-

Risikoindikatoren: Zeigt die fünf wichtigsten Risikoindikatoren in Ihrer Organisation an.

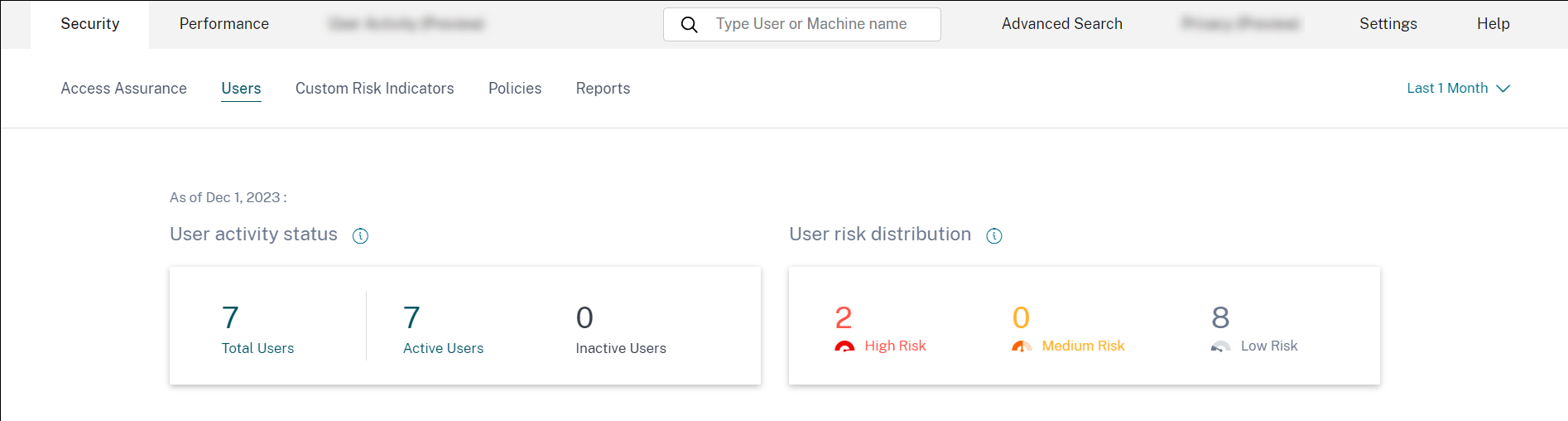

Benutzeraktivitätsstatus

Gesamtzahl der Benutzer in Ihrer Organisation, die die Datenquellen verwenden, für die Sie Analytics aktiviert haben. Sie können eine Risikobewertung haben oder auch nicht, die ihrem Konto zugeordnet ist. Diese Kachel zeigt die Anzahl der aktiven Benutzer an. Aktive Benutzer sind Benutzer, bei denen Ereignisse innerhalb des ausgewählten Zeitraums erkannt wurden. Sie können auf das Dropdown-Menü für den Benutzeraktivitätsstatus klicken, um die Verteilung der gesamten Benutzer in aktive und inaktive Benutzer anzuzeigen.

- Gesamtzahl der Benutzer: Gesamtzahl der Benutzer im ausgewählten Zeitraum.

- Aktive Benutzer: Benutzer, bei denen Ereignisse im ausgewählten Zeitraum erkannt wurden.

- Inaktive Benutzer: Benutzer, bei denen im ausgewählten Zeitraum keine Ereignisse erkannt wurden.

Die Gesamtzahl der Benutzer auf dem Benutzer-Dashboard kann höher sein als die Anzahl der riskanten Benutzer, da nicht alle Benutzer als riskant eingestuft werden.

Hinweis

Auf der Seite Benutzer wird die Gesamtzahl der Benutzer für die letzten 30 Tage angezeigt, unabhängig vom ausgewählten Zeitraum.

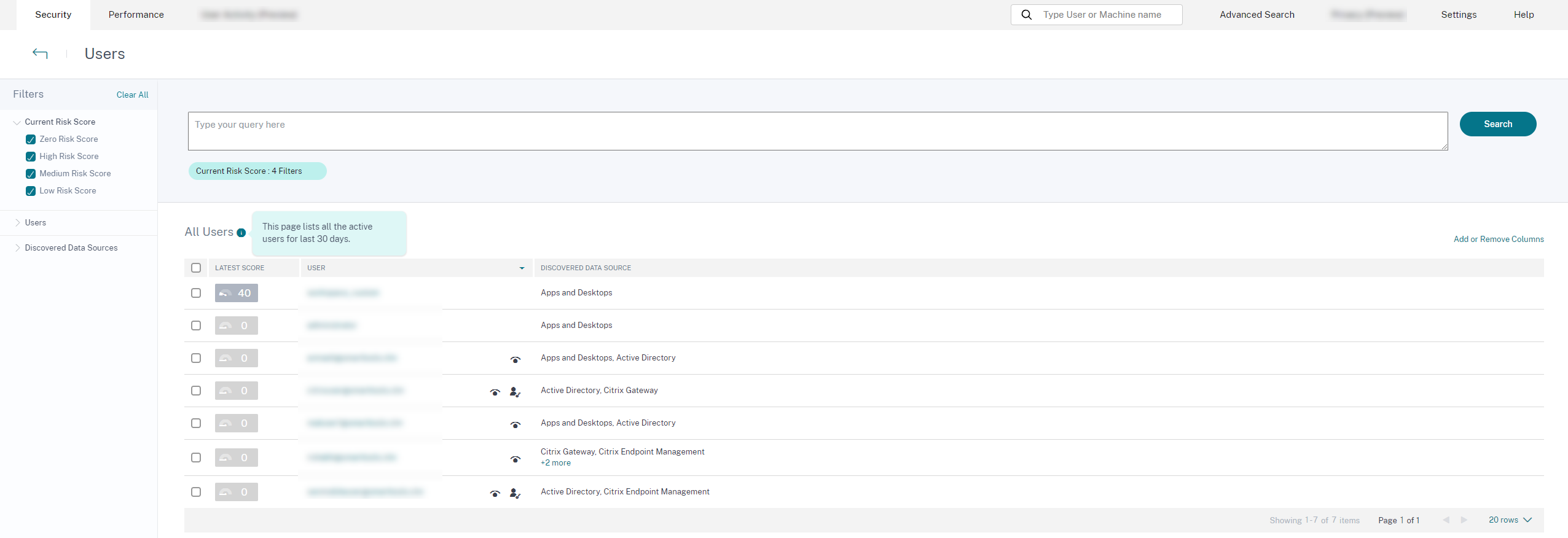

Facetten

Filtern Sie die Benutzerereignisse basierend auf den folgenden Kategorien:

-

Risikobewertung: Benutzerereignisse basierend auf hohen, mittleren, niedrigen und Null-Risikobewertungen.

-

Benutzer: Benutzerereignisse basierend auf Administratorrechten, Führungsprivilegien und Watchlist-Benutzern.

-

Erkannte Datenquellen: Benutzerereignisse basierend auf der Datenquelle, die Sie integriert haben.

Suchfeld

Verwenden Sie das Suchfeld, um Ereignisse für die Benutzer zu suchen. Sie können Operatoren in Ihrer Abfrage verwenden, um den Fokus Ihrer Suche einzugrenzen. Informationen zu den gültigen Operatoren, die Sie in Ihrer Abfrage verwenden können, finden Sie unter Self-Service-Suche.

Neueste Bewertung

Die Risikobewertung bestimmt das Risikoniveau, das ein Benutzer für eine Organisation für einen bestimmten Zeitraum darstellt. Der Wert der Risikobewertung ist dynamisch und variiert basierend auf der Analyse des Benutzerverhaltens. Basierend auf der neuesten Risikobewertung kann ein Benutzer in eine der Kategorien fallen: Benutzer mit hohem Risiko, Benutzer mit mittlerem Risiko, Benutzer mit geringem Risiko und Benutzer mit Null-Risikobewertung.

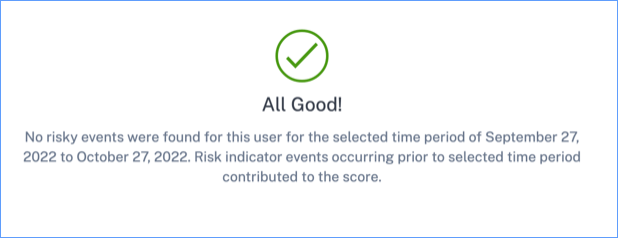

Benutzer

Liste aller von Analytics erkannten Benutzer. Wählen Sie einen Benutzernamen aus, um die Benutzerinformationen und die Risikochronik für den Benutzer anzuzeigen. Der Benutzer kann einen Risikoindikator ausgelöst haben oder auch nicht. Wenn keine riskanten Ereignisse mit diesem Benutzer verbunden sind, sehen Sie die folgende Meldung.

Wenn riskante Ereignisse mit einem Benutzer verbunden sind, sehen Sie die Risikoindikatoren in seiner Risikochronik. Wählen Sie den Benutzer aus, um seine Risikochronik anzuzeigen.

Ein Benutzer kann als privilegiert markiert und zur Watchlist hinzugefügt werden.

Erkannte Datenquelle

Die Datenquelle, die einem Benutzer zugeordnet ist. Wenn ein Benutzer die Datenquelle aktiv nutzt, erhält Analytics die Benutzerereignisse von dieser Datenquelle. Um Benutzerereignisse zu empfangen, müssen Sie die Datenverarbeitung auf der Datenquellen-Site-Karte aktivieren, die auf der Seite Datenquellen verfügbar ist.

Ausgelöste Indikatoren

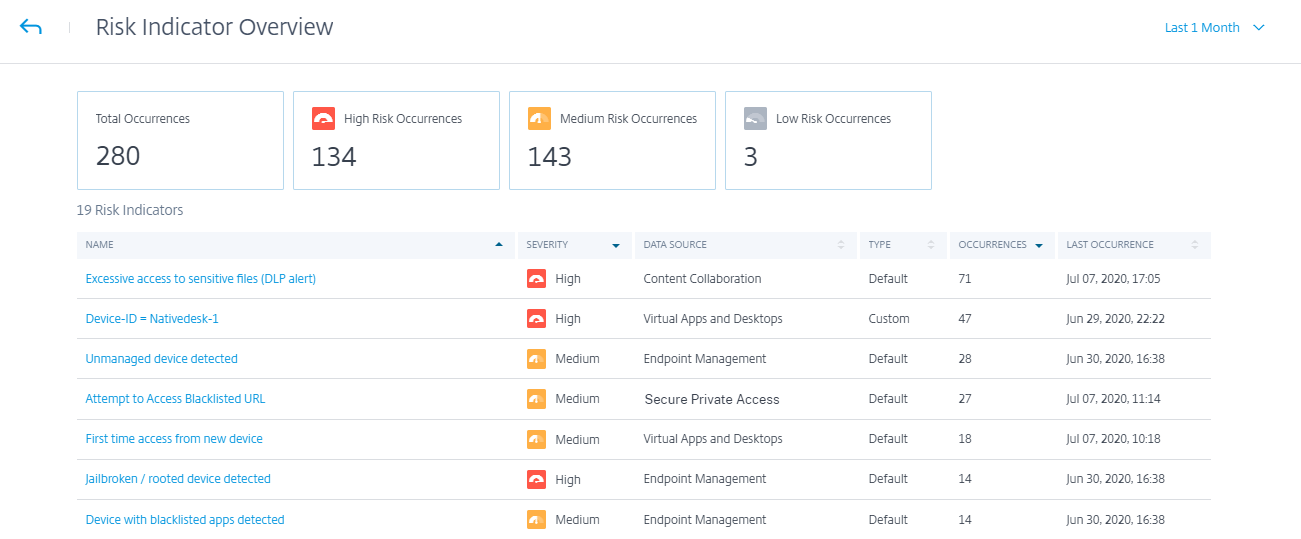

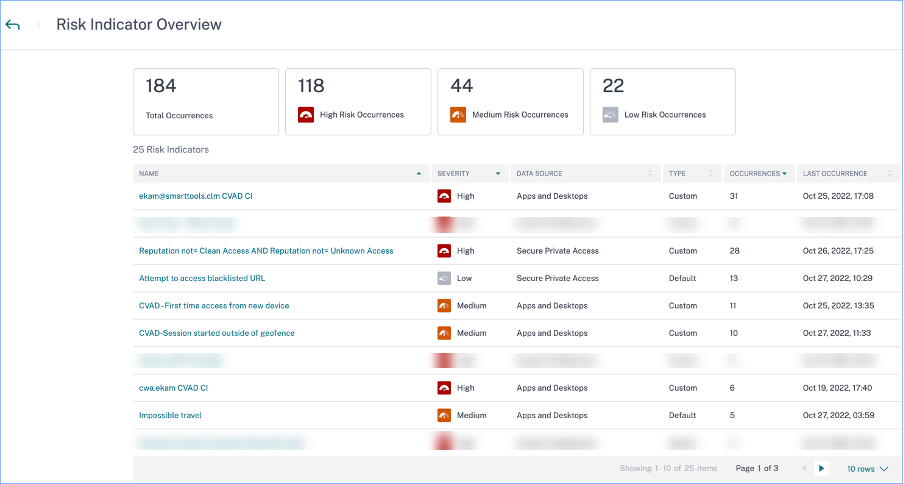

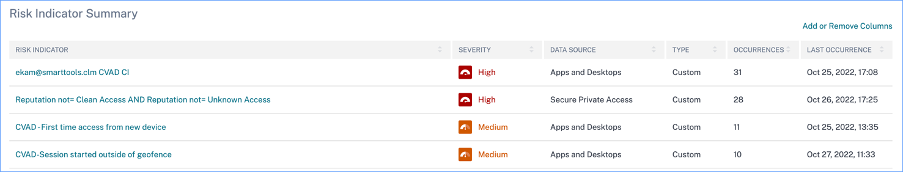

Zeigt die Anzahl der Risikoindikatoren an, die für Benutzer über die ausgewählte Dauer ausgelöst wurden. Klicken Sie auf die Kachel Ausgelöste Indikatoren, um die Details der Risikoindikatoren anzuzeigen. Die Tabelle der Risikoindikatoren enthält die folgenden Details:

- Name: Der Name des Risikoindikators.

- Schweregrad: Der Schweregrad des mit dem Ereignis verbundenen Risikos. Das Risiko kann hoch, mittel oder niedrig sein.

- Datenquelle: Die Datenquelle, auf die die Risikoindikatorvorlage angewendet wird.

- Typ: Typ des Risikoindikators. Ein Risikoindikator kann Standard oder benutzerdefiniert sein.

- Vorkommen: Die Häufigkeit, mit der ein Risikoindikator für einen Benutzer ausgelöst wird. Wenn Sie den Zeitraum auswählen, ändern sich die Vorkommen des Risikoindikators basierend auf der Zeitauswahl.

- Letztes Vorkommen: Zeigt Datum und Uhrzeit des letzten Vorkommens an.

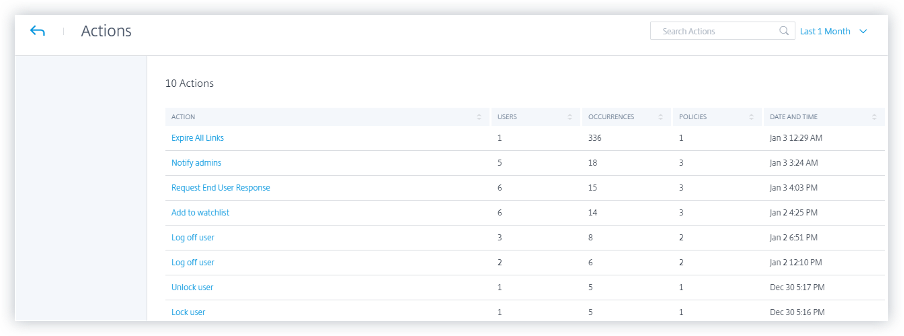

Angewendete Aktionen

Zeigt die Anzahl der angewendeten Aktionen für Benutzer über die ausgewählte Dauer an. Dies umfasst die manuell von den Administratoren angewendeten Aktionen und die richtliniengesteuerten Aktionen. Klicken Sie auf die Kachel Angewendete Aktion, um die Aktionsdetails anzuzeigen. Dieser Abschnitt zeigt nicht die Aktionen an, die Sie manuell auf die Benutzerprofile angewendet haben.

Die Tabelle Aktion enthält die folgenden Informationen:

- Aktion: Name der gemäß der Richtlinie angewendeten Aktion.

- Benutzer: Anzahl der Benutzer, auf die die Aktion angewendet wurde.

- Vorkommen: Anzahl der Vorkommen der Aktion.

- Datum und Uhrzeit: Datum und Uhrzeit der angewendeten Aktion.

Verarbeitete Ereignisse

Gesamtzahl der Benutzerereignisse, die von Ihren verbundenen Datenquellen empfangen und von Analytics verarbeitet wurden.

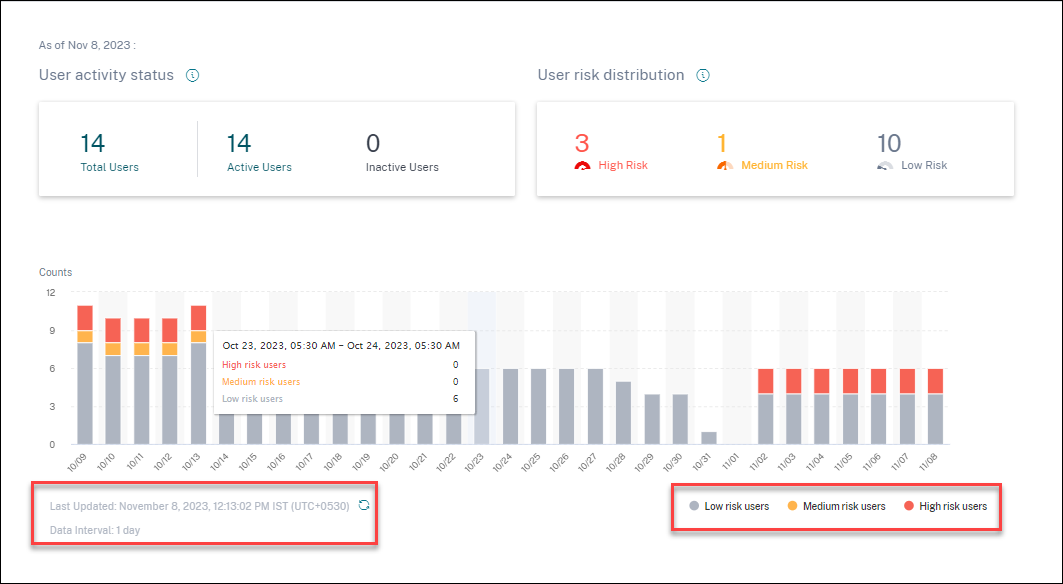

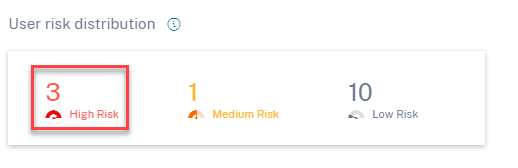

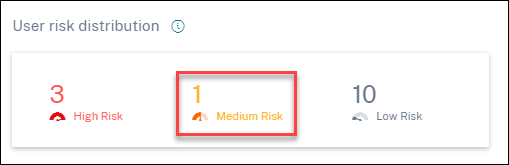

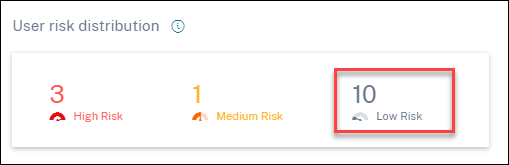

Benutzerrisikoverteilung

Sie können die Anzahl der Benutzer in hohen, mittleren und niedrigen Profilen basierend auf ihrer höchsten berechneten Risikobewertung im ausgewählten Zeitraum anzeigen. Unterhalb der Gesamtzahlen zeigt ein Balkendiagramm Änderungen im Zeitverlauf in der Verteilung von Benutzern mit geringem, mittlerem und hohem Risiko.

Das Risikoniveau ist in drei Farbcodes kategorisiert.

- Rot – Repräsentiert Benutzer mit hohem Risiko.

- Orange – Repräsentiert Benutzer mit mittlerem Risiko.

- Grau – Repräsentiert Benutzer mit geringem Risiko.

Sie können die Anzahl der riskanten Benutzer (hoch, mittel und niedrig) anzeigen, indem Sie mit der Maus über die Farbbalken fahren, basierend auf einem bestimmten Zeitraum. Sie können die zuletzt aktualisierten Details (Datum und Uhrzeit) mit den Datenintervallinformationen anzeigen. Klicken Sie auf einen Farbbalken, um die Risikobenutzer in diesem Zeitraum anzuzeigen. Klicken Sie auf die Aktualisierungsoption, um die aktualisierten Daten abzurufen.

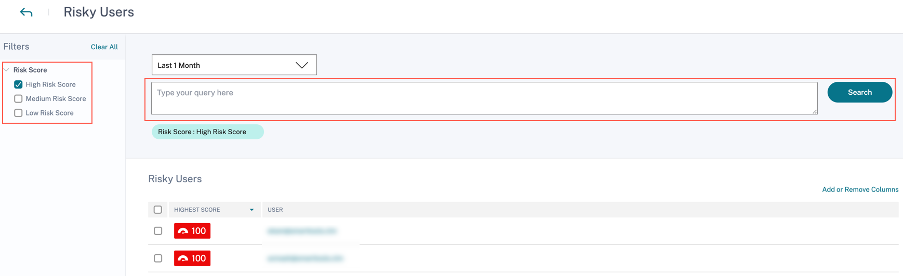

Riskante Benutzer

Riskante Benutzer sind Benutzer, die riskante Ereignisse zugeordnet haben und mindestens einen Risikoindikator ausgelöst haben. Das Risikoniveau, das ein Benutzer für das Netzwerk für einen bestimmten Zeitraum darstellt, wird durch die dem Benutzer zugeordnete Risikobewertung bestimmt. Der Wert der Risikobewertung ist dynamisch und basiert auf der Analyse des Benutzerverhaltens.

Das Risiko jedes Benutzers wird im Laufe der Zeit basierend auf der Benutzeraktivität regelmäßig aktualisiert. Daher kann ein Benutzer zu einem bestimmten Zeitpunkt ein mittleres oder hohes Risiko darstellen, aber später auf ein niedrigeres Risikoniveau fallen. Basierend auf der Risikobewertung kann ein riskanter Benutzer in eine der folgenden Kategorien fallen:

Auf der Seite Riskante Benutzer können Sie die Facetten verwenden, um nach Risikostufen zu filtern, die mit dem ausgewählten Zeitraum verbunden sind, und die Suchleiste, um nach einem bestimmten Benutzer oder Benutzern zu suchen.

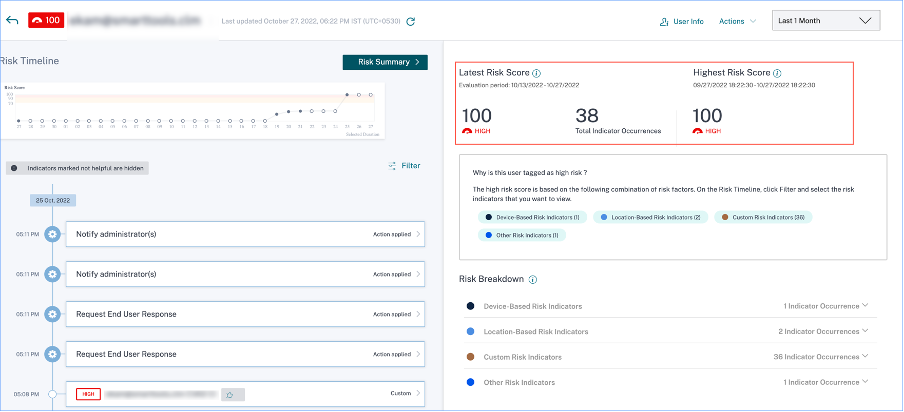

Klicken Sie auf die E-Mail-ID des Benutzers, um die Seite Risikochronik für diesen bestimmten ausgewählten Benutzer anzuzeigen. Diese Seite zeigt die Risikoindikatoren zusammen mit den Details zur neuesten und höchsten Risikobewertung basierend auf dem ausgewählten Zeitraum an.

Hohes Risiko

Benutzer mit Risikobewertungen zwischen 90 und 100. Diese Benutzer haben mehrere Verhaltensweisen gezeigt, die mit moderaten bis schwerwiegenden Risikofaktoren übereinstimmen und können unmittelbare Bedrohungen für die Organisation darstellen.

Auf dem Benutzer-Dashboard können Sie die Anzahl der Benutzer mit hohem Risiko basierend auf der höchsten berechneten Risikobewertung im ausgewählten Zeitraum anzeigen.

Klicken Sie auf die Option Hohes Risiko, um die Seite Riskante Benutzer anzuzeigen. Die Seite zeigt die Details zu den Benutzern mit hohem Risiko an.

Mittleres Risiko

Benutzer mit Risikobewertungen zwischen 70 und 89. Diese Benutzer haben typischerweise eine oder mehrere Aktivitäten, die potenziell verdächtig und/oder anomal erscheinen und können es wert sein, genau überwacht zu werden.

Klicken Sie auf die Option Mittleres Risiko, um die Seite Riskante Benutzer anzuzeigen. Die Seite zeigt die Details zu den Benutzern mit mittlerem Risiko an.

Geringes Risiko

Benutzer mit Risikobewertungen zwischen 1 und 69. Diese Benutzer weisen mindestens einen Risikoindikator auf, der ein ungewöhnliches oder unerwartetes Verhalten widerspiegelt, aber nicht ausreichend, um eine ernsthaftere Risikoeinstufung zu rechtfertigen.

Klicken Sie auf die Option Geringes Risiko, um die Seite Riskante Benutzer anzuzeigen. Die Seite zeigt die Details zu den Benutzern mit geringem Risiko an.

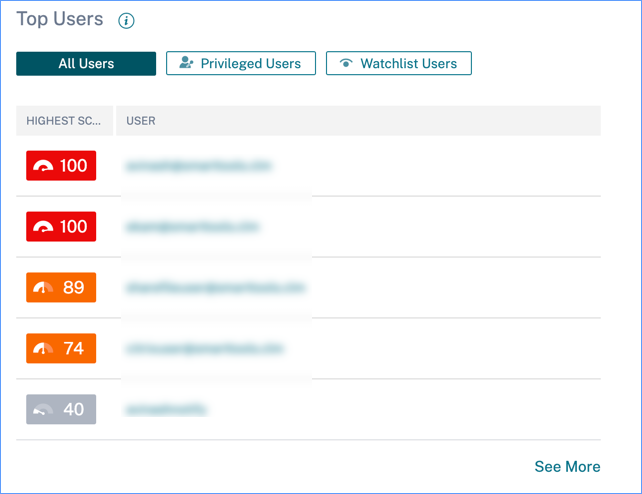

Top-Benutzer

Sie können die Top-Benutzer in verschiedenen Benutzerkategorien anzeigen, sortiert nach den höchsten Risikobewertungen für den ausgewählten Zeitraum. Die folgende Tabelle Top-Benutzer zeigt die fünf riskantesten Benutzer (alle, privilegierte und Watchlist-Benutzer) basierend auf ihrer über den ausgewählten Zeitraum berechneten Risikobewertung und nicht auf der neuesten Risikobewertung.

Hinweis

In früheren Versionen wurde in der Tabelle „Top-Benutzer“ immer die neueste Risikobewertung angezeigt, unabhängig vom ausgewählten Zeitraum.

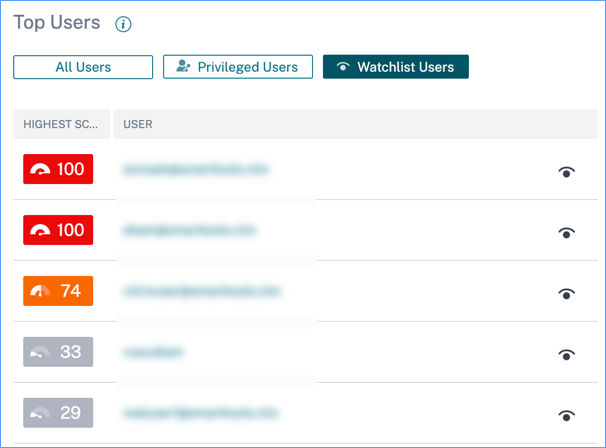

Watchlist-Benutzer

Liste der Benutzer, die genau auf potenzielle Bedrohungen überwacht werden. Sie können beispielsweise Benutzer überwachen, die keine Vollzeitmitarbeiter in Ihrer Organisation sind, indem Sie diese Benutzer zur Watchlist hinzufügen. Sie können auch Benutzer überwachen, die einen bestimmten Risikoindikator häufig auslösen. Sie fügen einen Benutzer entweder manuell zur Watchlist hinzu oder definieren Richtlinien, um Benutzer zur Watchlist hinzuzufügen.

Wenn Sie Benutzer zur Watchlist hinzugefügt haben, können Sie die fünf wichtigsten Benutzer in der Watchlist basierend auf der höchsten Bewertung anzeigen.

Klicken Sie auf den Link Mehr anzeigen im Bereich Alle Benutzer, um die Seite Benutzer anzuzeigen. Die Seite zeigt die Liste aller Benutzer in der Watchlist an.

Hinweis

Auf dem Benutzer-Dashboard und der Seite Benutzer wird die Anzahl der Benutzer in der Watchlist für die letzten 13 Monate angezeigt, unabhängig vom ausgewählten Zeitraum. Wenn Sie einen Zeitraum auswählen, ändern sich die Vorkommen des Risikoindikators basierend auf der Zeitauswahl.

Weitere Informationen: Watchlist

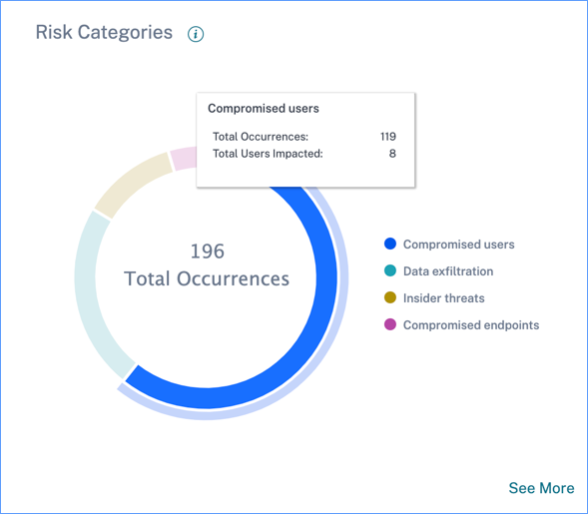

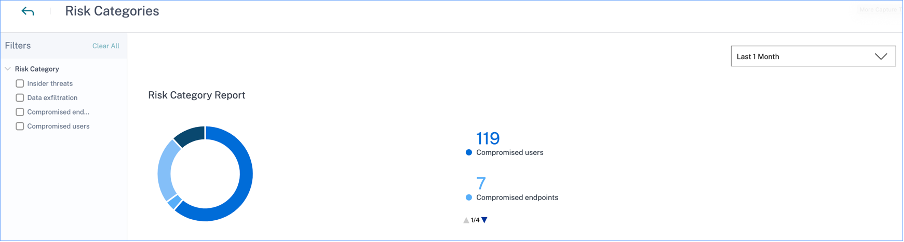

Risikokategorien

Das Donut-Diagramm Risikokategorien fasst die Anzahl der Indikatorvorkommen nach Risikokategorie während des ausgewählten Zeitraums zusammen. Eindeutige Benutzerzahlen werden beim Überfahren jedes Diagrammsegments angezeigt, was wiederum auf die entsprechende Übersichtsseite der Risikoindikator-Kategorie verlinkt. Die Risikokategorisierung wird von Standard- und benutzerdefinierten Risikoindikatoren unterstützt.

Der Zweck des Dashboards Risikokategorien besteht darin, Citrix Virtual Apps and Desktops- und Citrix DaaS-Administratoren zu ermöglichen, Benutzerrisiken zu verwalten und vereinfachte Diskussionen mit ihren Sicherheitskollegen zu führen, ohne Expertenwissen im Bereich Sicherheit zu benötigen. Es ermöglicht die Durchsetzung von Sicherheitsmaßnahmen auf Organisationsebene und ist nicht auf Sicherheitsadministratoren allein beschränkt.

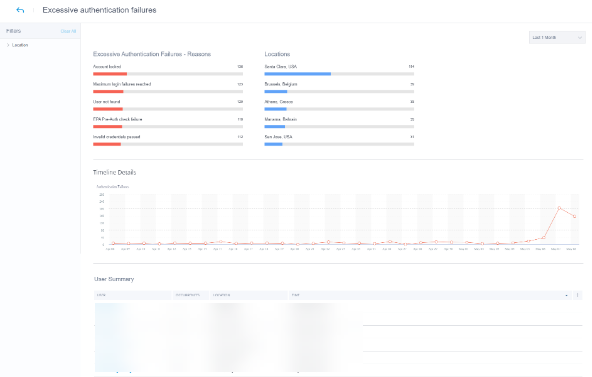

Anwendungsfall

Stellen Sie sich vor, Sie sind ein Citrix Virtual Apps and Desktops-Administrator und verwalten die Anwendungszugriffsrechte von Mitarbeitern in Ihrer Organisation. Wenn Sie zum Abschnitt Risikokategorien > Kompromittierte Benutzer > Übermäßige Authentifizierungsfehler – Citrix Gateway navigieren, können Sie beurteilen, ob die Mitarbeiter, denen Sie Zugriff gewährt hatten, kompromittiert wurden. Wenn Sie weiter navigieren, erhalten Sie genauere Einblicke in diesen Risikoindikator, wie z. B. die Fehlerursachen, Anmeldeorte, Chronikdetails und Benutzerübersicht. Wenn Sie Unstimmigkeiten zwischen den Benutzern, denen Zugriff gewährt wurde, und den kompromittierten Benutzern feststellen, können Sie den Sicherheitsadministrator darüber informieren. Diese rechtzeitige Benachrichtigung an den Sicherheitsadministrator trägt zur Durchsetzung der Sicherheit auf Organisationsebene bei.

Wie analysiert man das Dashboard für Risikokategorien?

Wenn Sie Mehr anzeigen auf dem Dashboard Risikokategorien auswählen, werden Sie auf die Seite weitergeleitet, die Details zu den Risikokategorien zusammenfasst. Diese Seite enthält die folgenden Details:

-

Bericht zur Risikokategorie: Stellt die Gesamtzahl der Vorkommen von Risikoindikatoren jeder Kategorie für einen ausgewählten Zeitraum dar.

-

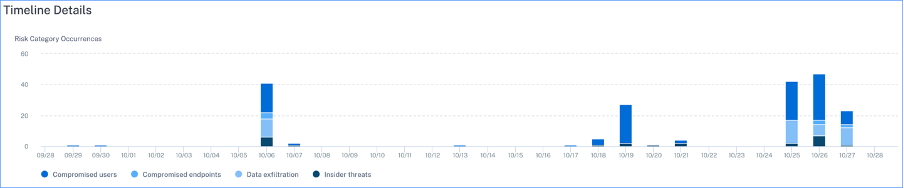

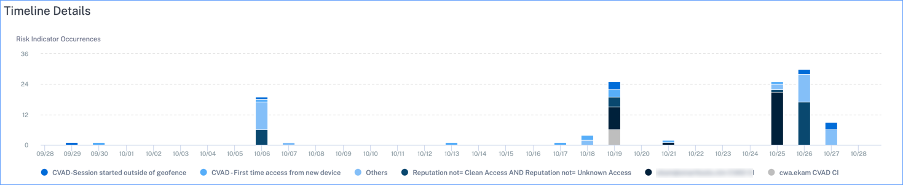

Chronikdetails: Bietet eine grafische Darstellung der Gesamtzahl der Vorkommen von Risikoindikatoren jeder Risikokategorie für einen ausgewählten Zeitraum. Wenn Sie zum Ende dieses Abschnitts navigieren, können Sie nach Risikokategorien sortieren, um genauere Einblicke in die Risikoindikatoren zu erhalten.

-

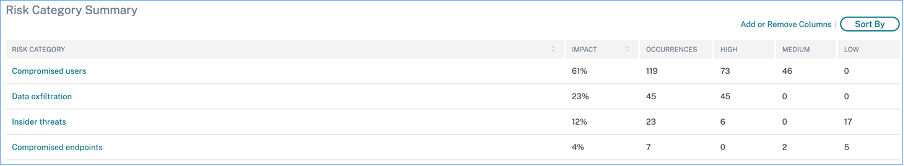

Zusammenfassung der Risikokategorie: Dieser Abschnitt enthält Details wie Auswirkungen, Vorkommen und Schweregrad der Risikoindikatoren, die jeder Kategorie zugeordnet sind. Wählen Sie eine Risikokategorie aus, um Details zu den mit dieser Kategorie verbundenen Risikoindikatoren anzuzeigen. Wenn Sie beispielsweise die Kategorie Kompromittierte Benutzer auswählen, werden Sie auf die Seite Kompromittierte Benutzer weitergeleitet.

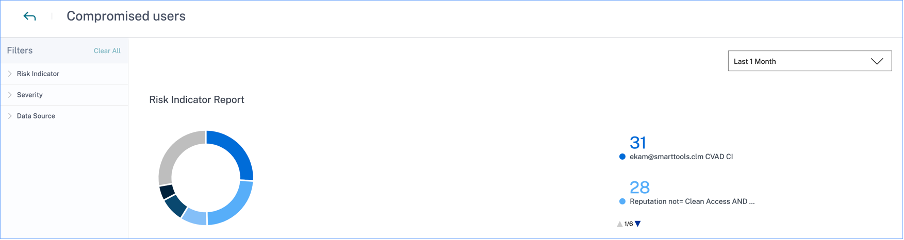

Die Seite Kompromittierte Benutzer zeigt die folgenden Details an:

-

Bericht zu Risikoindikatoren: Zeigt die Risikoindikatoren an, die zur Kategorie Kompromittierte Benutzer für einen ausgewählten Zeitraum gehören. Es zeigt auch die Gesamtzahl der Vorkommen der Risikoindikatoren an, die während des ausgewählten Zeitraums ausgelöst wurden.

-

Chronikdetails: Bietet eine grafische Darstellung der Vorkommen von Risikoindikatoren für einen ausgewählten Zeitraum.

-

Zusammenfassung der Risikoindikatoren: Zeigt eine Zusammenfassung der Risikoindikatoren an, die unter der Kategorie kompromittierte Benutzer generiert wurden. Dieser Abschnitt zeigt auch den Schweregrad, die Datenquelle, den Typ des Risikoindikators, die Vorkommen und das letzte Vorkommen an.

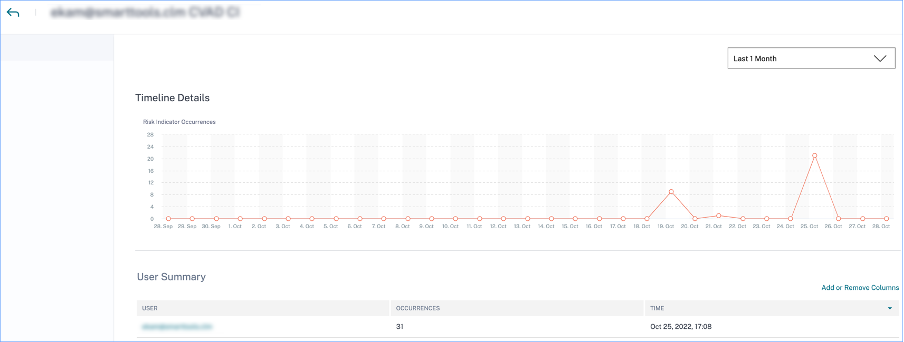

Wenn Sie einen Risikoindikator auswählen, werden Sie auf die Seite weitergeleitet, die die Details dieses Indikators zusammenfasst. Wenn Sie beispielsweise den Risikoindikator Erster Zugriff von neuem Gerät auswählen, werden Sie auf die Seite weitergeleitet, die Details zu diesem Indikator zusammenfasst. Die Zusammenfassung enthält Chronikdetails zu den Vorkommen dieses Ereignisses und eine Benutzerübersicht, die die Benutzer auflistet, die diesen Risikoindikator ausgelöst haben, die Vorkommen des Risikoindikators und die Uhrzeit des Ereignisses. Wenn Sie einen Benutzer auswählen, werden Sie zur Risikochronik des Benutzers weitergeleitet.

Hinweis

Citrix Analytics gruppiert Standard-Risikoindikatoren unter der entsprechenden Risikokategorie. Für benutzerdefinierte Risikoindikatoren müssen Sie eine Risikokategorie auf der Seite Indikator erstellen auswählen. Weitere Informationen finden Sie unter Benutzerdefinierte Risikoindikatoren.

Arten von Risikokategorien

Datenexfiltration

Diese Kategorie gruppiert Risikoindikatoren, die durch Malware oder durch Mitarbeiter ausgelöst werden, die unautorisierte Datenübertragungen oder Datendiebstähle zu oder von einem Gerät in einer Organisation durchführen. Sie können Einblicke in alle Datenexfiltrationsaktivitäten erhalten, die während eines bestimmten Zeitraums stattgefunden haben, und die mit dieser Kategorie verbundenen Risiken mindern, indem Sie proaktiv Aktionen auf Benutzerprofile anwenden.

Die Risikokategorie Datenexfiltration gruppiert den folgenden Risikoindikator:

| Datenquellen | Benutzer-Risikoindikatoren |

|---|---|

| Citrix Virtual Apps and Desktops und Citrix DaaS | Potenzielle Datenexfiltration |

Insider-Bedrohungen

Diese Kategorie gruppiert Risikoindikatoren, die von Mitarbeitern innerhalb einer Organisation ausgelöst werden. Da Mitarbeiter höhere Zugriffsrechte auf unternehmensspezifische Anwendungen haben, sind Organisationen einem höheren Sicherheitsrisiko ausgesetzt. Riskante Aktivitäten können absichtlich von einem böswilligen Insider verursacht werden oder das Ergebnis eines menschlichen Fehlers sein. In beiden Szenarien ist der Sicherheitsauswirkungen auf die Organisation schädlich. Diese Kategorie bietet Einblicke in alle Insider-Bedrohungsaktivitäten, die während eines bestimmten Zeitraums stattgefunden haben. Mithilfe dieser Einblicke können Sie die mit dieser Kategorie verbundenen Risiken mindern, indem Sie proaktiv Aktionen auf Benutzerprofile anwenden.

Die Risikokategorie Insider-Bedrohungen gruppiert die folgenden Risikoindikatoren zusammen:

| Datenquellen | Benutzer-Risikoindikatoren |

|---|---|

| Citrix Secure Private Access™ | Versuch, auf die Blacklist-URL zuzugreifen |

| Citrix Secure Private Access | Übermäßiger Daten-Download |

| Citrix Secure Private Access | Zugriff auf riskante Website |

| Citrix Secure Private Access | Ungewöhnliches Upload-Volumen |

Kompromittierte Benutzer

Diese Kategorie gruppiert Risikoindikatoren, bei denen Benutzer ungewöhnliche Verhaltensmuster zeigen, wie verdächtige Anmeldungen und Anmeldefehler. Alternativ können die ungewöhnlichen Muster das Ergebnis kompromittierter Benutzerkonten sein. Sie können Einblicke in alle kompromittierten Benutzerereignisse erhalten, die während eines bestimmten Zeitraums stattgefunden haben, und die mit dieser Kategorie verbundenen Risiken mindern, indem Sie proaktiv Aktionen auf Benutzerprofile anwenden.

Die Risikokategorie Kompromittierte Benutzer gruppiert die folgenden Risikoindikatoren zusammen:

| Datenquellen | Benutzer-Risikoindikatoren |

|---|---|

| Citrix Gateway | Fehler bei der Endpunktanalyse |

| Citrix Gateway | Übermäßige Authentifizierungsfehler |

| Citrix Gateway | Unmögliche Reise |

| Citrix Gateway | Anmeldung von verdächtiger IP |

| Citrix Gateway | Ungewöhnlicher Authentifizierungsfehler |

| Citrix Virtual Apps and Desktops und Citrix DaaS | Verdächtige Anmeldung |

| Citrix Virtual Apps and Desktops und Citrix DaaS | Unmögliche Reise |

| Microsoft Graph Security | Azure AD Identity Protection Risikoindikatoren |

| Microsoft Graph Security | Microsoft Defender for Endpoint Risikoindikatoren |

Kompromittierte Endpunkte

Diese Kategorie gruppiert Risikoindikatoren, die ausgelöst werden, wenn Geräte unsicheres Verhalten zeigen, das auf eine Kompromittierung hindeuten könnte.

Die Risikokategorie Kompromittierte Endpunkte gruppiert die folgenden Risikoindikatoren zusammen:

| Datenquellen | Benutzer-Risikoindikatoren |

|---|---|

| Citrix Endpoint Management™ | Nicht verwaltetes Gerät erkannt |

| Citrix Endpoint Management | Jailbroken oder gerootetes Gerät erkannt |

| Citrix Endpoint Management | Gerät mit Blacklist-Apps erkannt |

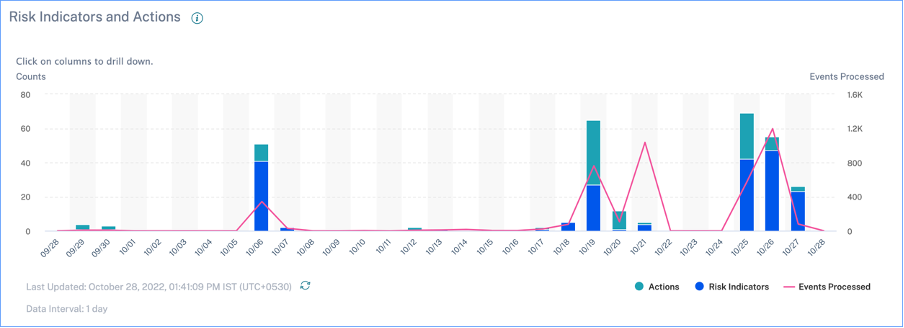

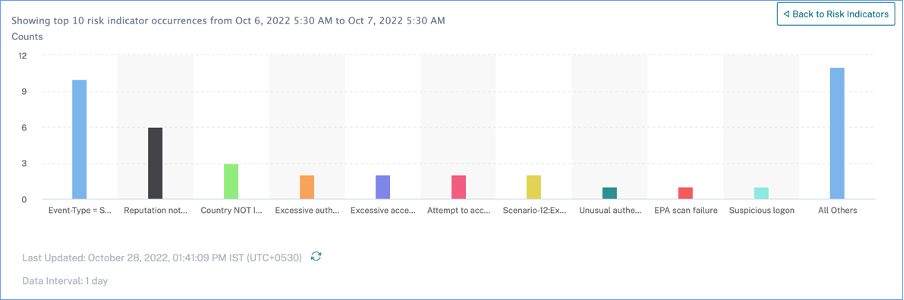

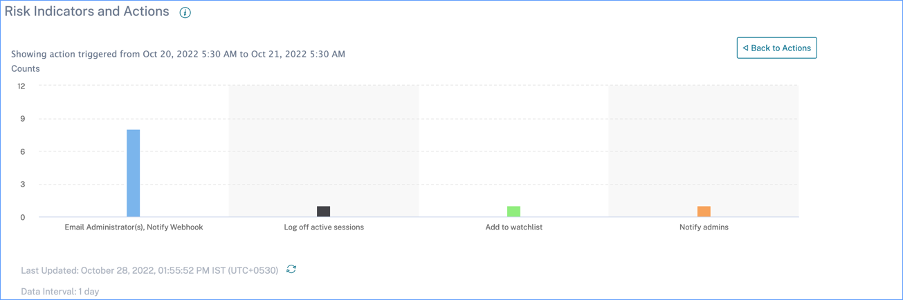

Risikoindikatoren und Aktionen

Sie können die ausgelösten Risikoindikatoren und die angewendeten Aktionen für Ihre Benutzer für den ausgewählten Zeitraum anzeigen. Das neue Balkendiagramm Risikoindikatoren und Aktionen zeigt die Anzahl der Indikatoren, Aktionen und Ereignisdetails im Zeitverlauf an, wobei der gesamte Zeitbereich und das Balkenintervall aus dem ausgewählten Zeitraum abgeleitet werden.

Das Klicken auf ein Balkensegment für Indikatoren oder Aktionen führt zu einer Drilldown-Visualisierung der Zählungen pro Indikator bzw. Aktion.

Im Indikator-Drilldown führt das Klicken auf einen einzelnen Indikatorbalken zur entsprechenden Risikoindikatorseite für den ausgewählten Zeitraum.

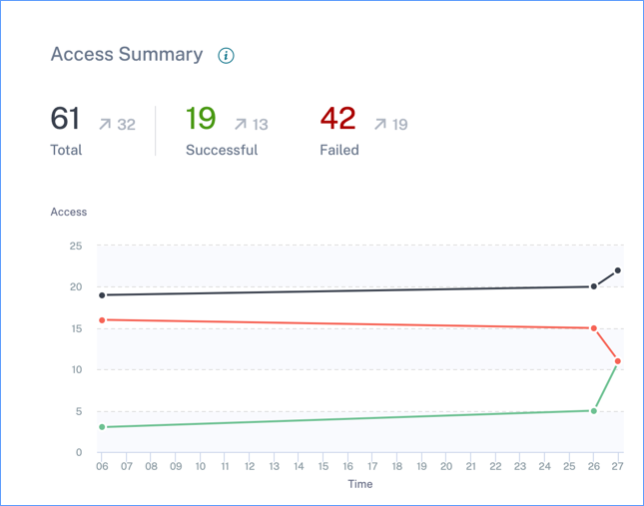

Zugriffsübersicht

Dieses Dashboard fasst alle Gateway-Zugriffsereignisse für einen ausgewählten Zeitraum zusammen. Es zeigt die Anzahl der gesamten Zugriffe, erfolgreichen Zugriffe und fehlgeschlagenen Zugriffe über Citrix Gateway.

Klicken Sie auf die Zeiger im Diagramm, um die Seite Self-Service-Suche für Gateway anzuzeigen. Für erfolgreiche Anmeldeszenarien werden Gateway-Zugriffsereignisse auf der Seite nach dem Statuscode sortiert.

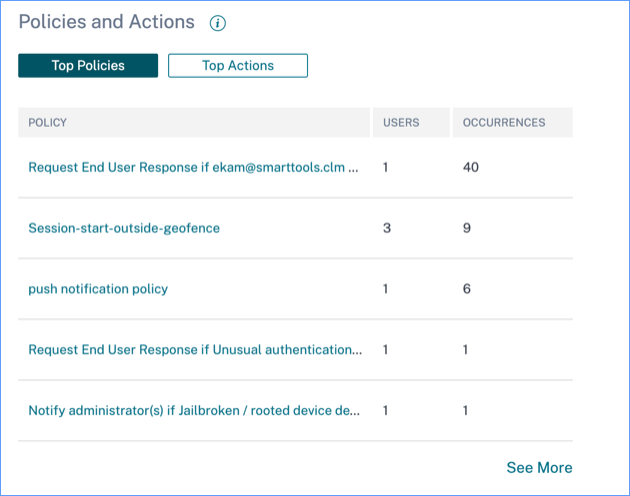

Richtlinien und Aktionen

Zeigt die fünf wichtigsten Richtlinien und Aktionen an, die auf Benutzerprofile für einen ausgewählten Zeitraum angewendet wurden. Klicken Sie auf den Link Mehr anzeigen im Bereich Richtlinien und Aktionen, um detaillierte Informationen zu den Richtlinien und Aktionen zu erhalten.

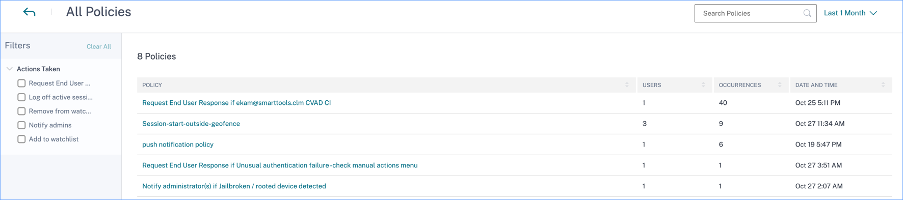

Top-Richtlinien

Die fünf wichtigsten konfigurierten Richtlinien werden basierend auf der Anzahl der Vorkommen bestimmt. Wenn Sie sich im Abschnitt Top-Richtlinien des Dashboards befinden und Mehr anzeigen auswählen, werden Sie auf die Seite Alle Richtlinien weitergeleitet.

Alle Richtlinien

Diese Seite bietet detaillierte Informationen zu allen konfigurierten Richtlinien. Wenn Sie eine Richtlinie auswählen, werden Sie auf die Seite Self-Service-Suche für Richtlinien weitergeleitet. Im linken Bereich können Sie nach den angewendeten Aktionen filtern.

Wenn Sie einen Benutzernamen auswählen, werden Sie zur Risikochronik weitergeleitet. Die richtlinienbasierte Aktion wird zur Risikochronik des Benutzers hinzugefügt. Wenn Sie die Aktion auswählen, werden ihre Details im rechten Bereich der Risikochronik angezeigt.

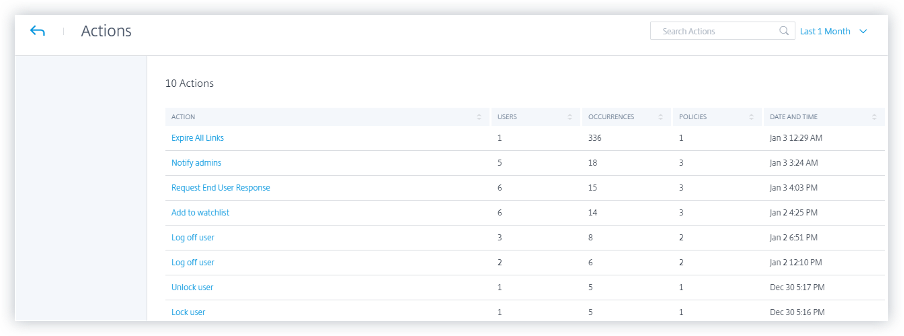

Top-Aktionen

Die fünf wichtigsten Aktionen, die mit den Richtlinien verbunden sind, die auf die Benutzerprofile angewendet wurden. Dieser Abschnitt zeigt nicht die Aktionen an, die Sie manuell auf die Benutzerprofile angewendet haben. Die Top-Aktionen werden durch die Anzahl der Vorkommen bestimmt.

Klicken Sie auf Mehr anzeigen, um alle richtlinienbasierten Aktionen auf der Seite Aktionen anzuzeigen.

Aktionen

Die Seite bietet eine Liste aller richtlinienbasierten Aktionen, die für Ihre Benutzer im ausgewählten Zeitraum angewendet wurden. Sie sehen die folgenden Informationen:

- Name der gemäß der Richtlinie angewendeten Aktion

- Anzahl der Benutzer, auf die die Aktion angewendet wurde

- Anzahl der Vorkommen der Aktion

- Anzahl der mit der Aktion verbundenen Richtlinien

- Datum und Uhrzeit der angewendeten Aktion

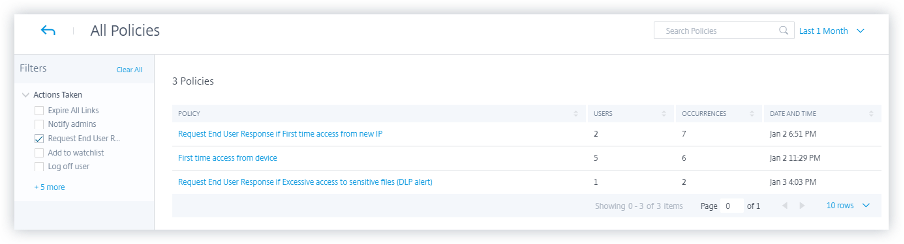

Klicken Sie auf eine Aktion, um alle zugehörigen Richtlinien anzuzeigen. Diese Richtlinien sind nach der Anzahl der Vorkommen sortiert. Klicken Sie beispielsweise auf Endbenutzerantwort anfordern auf der Seite Aktionen. Die Seite Alle Richtlinien zeigt alle Richtlinien an, die mit der Aktion Endbenutzerantwort anfordern verbunden sind.

Auf der Seite Alle Richtlinien klicken Sie auf eine Richtlinie, um die Benutzerereignisse anzuzeigen, auf die die Aktion angewendet wurde.

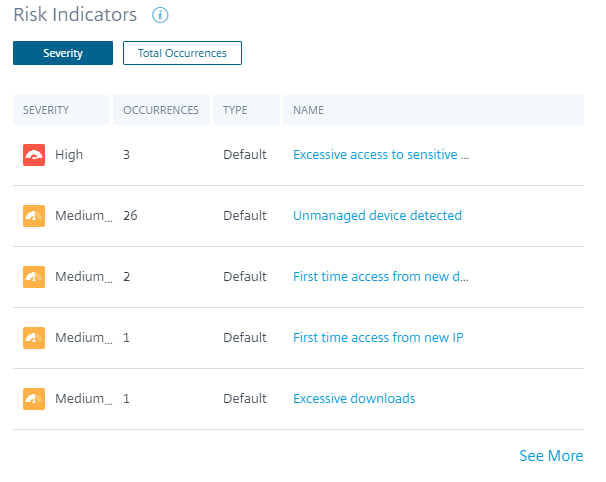

Risikoindikatoren

Fasst die fünf wichtigsten Risikoindikatoren für einen ausgewählten Zeitraum zusammen. Die Risikoindikatoren können Standard oder benutzerdefiniert sein. Für Standard-Risikoindikatoren sammelt Citrix Analytics Daten von den erkannten Datenquellen und auf denen die Datenverarbeitung aktiviert ist.

Für benutzerdefinierte Risikoindikatoren sammelt Citrix Analytics Daten von den folgenden Datenquellen basierend auf den generierten riskanten Ereignissen:

- Citrix Gateway

- Citrix Secure Private Access

- Citrix Virtual Apps and Desktops™

- Citrix DaaS (ehemals Citrix Virtual Apps and Desktops Service)

Im Bereich Risikoindikatoren können Sie die fünf wichtigsten Risikoindikatoren anzeigen und diese basierend auf der Gesamtzahl der Vorkommen oder dem Schweregrad sortieren.

Klicken Sie auf Mehr anzeigen im Bereich Risikoindikatoren, um die Seite Risikoindikator-Übersicht anzuzeigen.