Sicherheit

Mit diesen Einstellungen können Sie Benutzeraktivitäten in Workspace Environment Management steuern.

Anwendungssicherheit

Wichtig:

Um zu steuern, welche Anwendungen Benutzer ausführen können, verwenden Sie die Windows AppLocker-Oberfläche oder Workspace Environment Management. Sie können jederzeit zwischen diesen Ansätzen wechseln, wir empfehlen jedoch, dass Sie nicht beide Ansätze gleichzeitig verwenden.

Mit diesen Einstellungen können Sie steuern, welche Anwendungen Benutzer ausführen dürfen, indem Sie Regeln definieren. Diese Funktionalität ähnelt Windows AppLocker.

Wenn Sie Workspace Environment Management zum Verwalten von Windows AppLocker-Regeln verwenden, verarbeitet (konvertiert) der Agent Regeln der Registerkarte Anwendungssicherheit in Windows AppLocker-Regeln auf dem Agenthost. Wenn Sie die Verarbeitungsregeln des Agents beenden, bleiben sie im Konfigurationssatz erhalten und AppLocker wird weiterhin mit den letzten Anweisungen ausgeführt, die vom Agent verarbeitet wurden.

Anwendungssicherheit

Auf dieser Registerkarte werden die Sicherheitsregeln für die Anwendung im aktuellen Workspace Environment Management-Konfigurationssatz aufgeführt. Mit Suchen können Sie die Liste nach einer Textzeichenfolge filtern.

Wenn Sie auf der Registerkarte Sicherheit das Element “Anwendungssicherheit” auf der obersten Ebene auswählen, werden die folgenden Optionen verfügbar, um die Regelverarbeitung zu aktivieren oder zu deaktivieren:

-

Anwendungssicherheitsregeln verarbeiten. Wenn diese Option ausgewählt ist, sind die Steuerelemente der Registerkarte Anwendungssicherheit aktiviert, und der Agent verarbeitet Regeln im aktuellen Konfigurationssatz und konvertiert sie in AppLocker-Regeln auf dem Agenthost. Wenn diese Option nicht ausgewählt ist, sind die Steuerelemente der Registerkarte “ Anwendungssicherheit “ deaktiviert, und der Agent verarbeitet keine Regeln in AppLocker-Regeln. (In diesem Fall werden AppLocker-Regeln nicht aktualisiert.)

Hinweis:

Diese Option ist nicht verfügbar, wenn die Workspace Environment Management-Verwaltungskonsole unter Windows 7 SP1 oder Windows Server 2008 R2 SP1 (oder früheren Versionen) installiert ist.

-

DLL-Regeln verarbeiten. Wenn diese Option ausgewählt ist, verarbeitet der Agent DLL-Regeln in der aktuellen Konfiguration, die in AppLocker-DLL-Regeln auf dem Agenthost festgelegt ist. Diese Option ist nur verfügbar, wenn Sie Sicherheitsregeln für Anwendungen verarbeitenauswählen.

Wichtig:

Wenn Sie DLL-Regeln verwenden, müssen Sie eine DLL-Regel mit der Berechtigung “Zulassen” für jede DLL erstellen, die von allen zulässigen Apps verwendet wird.

Achtung:

Wenn Sie DLL-Regeln verwenden, kann es zu einer Leistungsminderung kommen. Dies passiert, weil AppLocker jede DLL überprüft, die eine App lädt, bevor sie ausgeführt werden darf.

-

Mit den Einstellungen Überschreiben und Zusammenführen können Sie bestimmen, wie der Agent Anwendungssicherheitsregeln verarbeitet.

- Überschreiben. Ermöglicht das Überschreiben vorhandener Regeln. Bei Auswahl dieser Option überschreiben die zuletzt verarbeiteten Regeln, die zuvor verarbeitet wurden. Wir empfehlen, diesen Modus nur auf Einzelsitzungsmaschinen anzuwenden.

- Verschmelzen. Ermöglicht das Zusammenführen von Regeln mit bestehenden Regeln. Wenn Konflikte auftreten, überschreiben die zuletzt verarbeiteten Regeln, die zuvor verarbeitet wurden. Wenn Sie die Einstellung zur Regelerzwingung während des Zusammenführens ändern müssen, verwenden Sie den Überschreibmodus, da der Zusammenführungsmodus den alten Wert beibehält, falls er sich unterscheidet.

Regelsammlungen

Regeln gehören zu AppLocker-Regelsammlungen. Jeder Sammlungsname gibt an, wie viele Regeln er enthält, z. B. (12). Klicken Sie auf einen Sammlungsnamen, um die Regelliste nach einer der folgenden Sammlungen zu filtern:

- Ausführbare Regeln. Regeln, die Dateien mit den Erweiterungen .exe und .com enthalten, die einer Anwendung zugeordnet sind.

- Windows-Regeln. Regeln, die Dateiformate des Installationsprogramms (.msi, .msp, .mst) enthalten, die die Installation von Dateien auf Clientcomputern und Servern steuern.

- Skriptregeln. Regeln, die Dateien der folgenden Formate enthalten: .ps1, .bat, .cmd, .vbs, .js.

- Verpackte Regeln. Regeln, die gepackte Apps enthalten, die auch als Universal Windows Apps bezeichnet werden. In gepackten Apps teilen alle Dateien innerhalb des App-Pakets dieselbe Identität. Daher kann eine Regel die gesamte App steuern. Workspace Environment Management unterstützt nur Publisher-Regeln für gepackte Apps.

- DLL-Regeln. Regeln, die Dateien der folgenden Formate enthalten: .dll, .ocx.

Wenn Sie die Regelliste in eine Sammlung filtern, steht die Option Regelerzwingung zur Verfügung, um zu steuern, wie AppLocker alle Regeln in dieser Sammlung auf dem Agenthost erzwingt. Die folgenden Regelerzwingungswerte sind möglich:

Aus (Standardeinstellung). Regeln werden erstellt und auf “off” gesetzt, was bedeutet, dass sie nicht angewendet werden.

Auf. Regeln werden erstellt und auf “erzwingen” festgelegt, was bedeutet, dass sie auf dem Agenthost aktiv sind.

Audit. Regeln werden erstellt und auf “Audit” gesetzt, was bedeutet, dass sie sich auf dem Agenthost in einem inaktiven Zustand befinden. Wenn ein Benutzer eine App ausführt, die gegen eine AppLocker-Regel verstößt, darf die App ausgeführt werden, und die Informationen über die App werden dem AppLocker-Ereignisprotokoll hinzugefügt.

So importieren Sie AppLocker-Regeln

Sie können aus AppLocker exportierte Regeln in Workspace Environment Management importieren. Importierte Windows AppLocker-Einstellungen werden allen vorhandenen Regeln auf der Registerkarte Sicherheit hinzugefügt. Alle ungültigen Anwendungssicherheitsregeln werden automatisch gelöscht und in einem Berichtsdialogfeld aufgeführt.

-

Klicken Sie in der Multifunktionsleiste auf AppLocker-Regeln importieren.

-

Navigieren Sie zu der XML-Datei, die aus AppLocker exportiert wurde, die Ihre AppLocker-Regeln enthält.

-

Klicken Sie auf Importieren.

Die Regeln werden der Liste der Anwendungssicherheitsregeln hinzugefügt.

So fügen Sie eine Regel hinzu

-

Wählen Sie einen Namen der Regelsammlung in der Seitenleiste aus. Um beispielsweise eine ausführbare Regel hinzuzufügen, wählen Sie die Auflistung “Ausführbare Regeln” aus.

-

Klicken Sie auf Regel hinzufügen.

-

Geben Sie im Abschnitt “ Anzeige “ die folgenden Details ein:

- Name. Der Anzeigename der Regel, wie er in der Regelliste angezeigt wird.

- Beschreibung. Zusätzliche Informationen zur Ressource (optional).

-

Klicken Sie im Abschnitt Typ auf eine Option:

- Pfad. Die Regel stimmt mit einem Dateipfad oder Ordnerpfad überein.

- Herausgeber. Die Regel stimmt mit einem ausgewählten Herausgeber überein.

- Hash. Die Regel entspricht einem bestimmten Hash-Code.

-

Klicken Sie im Abschnitt “ Berechtigungen “ darauf, ob diese Regel die Ausführung von Anwendungen zulässt oder verweigert.

-

Um diese Regel Benutzern oder Benutzergruppen zuzuweisen, wählen Sie im Bereich Zuweisungen die Option Benutzer oder Gruppen aus, denen diese Regel zugewiesen werden soll. In der Spalte “Zugewiesen” wird ein Häkchen-Symbol für zugewiesene Benutzer oder Gruppen angezeigt.

Tipp:

- Sie können die üblichen Windows-Auswahlmodifikatortasten verwenden, um eine Mehrfachauswahl zu treffen, oder Alle auswählen verwenden, um alle Zeilen auszuwählen.

- Benutzer müssen sich bereits in der Benutzerliste von Workspace Environment Management befinden.

- Sie können Regeln zuweisen, nachdem die Regel erstellt wurde.

-

Klicken Sie auf Weiter.

-

Geben Sie die Kriterien an, denen die Regel entspricht, abhängig vom ausgewählten Regeltyp:

- Pfad. Geben Sie einen Dateipfad oder Ordnerpfad an, dem die Regel entsprechen soll. Wenn Sie einen Ordner auswählen, stimmt die Regel mit allen Dateien innerhalb und unter diesem Ordner überein.

- Herausgeber. Geben Sie eine signierte Referenzdatei an, die Sie als Referenz für die Regel verwenden möchten, und verwenden Sie dann den Schieberegler Publisher-Info, um den Grad der Eigenschaftsübereinstimmung zu optimieren.

- Hash. Geben Sie eine Datei oder einen Ordner an, aus dem Sie einen Hash erstellen möchten. Die Regel entspricht dem Hash-Code der Datei.

-

Klicken Sie auf Weiter.

-

Fügen Sie alle erforderlichen Ausnahmen hinzu (optional). Wählen Sie unter Ausnahme hinzufügen einen Ausnahmetyp aus und klicken Sie auf Hinzufügen. (Sie können Ausnahmen nach Bedarf bearbeiten und entfernen.)

-

Um die Regel zu speichern, klicken Sie auf Erstellen.

So weisen Sie Benutzern Regeln zu

Wählen Sie eine oder mehrere Regeln in der Liste aus und klicken Sie dann in der Symbolleiste oder im Kontextmenü auf Bearbeiten . Wählen Sie im Editor die Zeilen aus, die die Benutzer und Benutzergruppen enthalten, denen Sie die Regel zuweisen möchten, und klicken Sie dann auf OK. Sie können die Zuweisung der ausgewählten Regeln auch für alle Benutzer aufheben, indem Sie “Alle auswählen” verwenden, um alle Auswahlen zu löschen.

Hinweis: Wenn Sie mehrere Regeln auswählen und auf Bearbeitenklicken, werden alle Änderungen der Regelzuweisung für diese Regeln auf alle von Ihnen ausgewählten Benutzer und Benutzergruppen angewendet. Mit anderen Worten, bestehende Regelzuweisungen werden über diese Regeln hinweg zusammengeführt.

So fügen Sie Standardregeln

Klicken Sie auf Standardregeln hinzufügen. Ein Satz von AppLocker-Standardregeln wird der Liste hinzugefügt.

So bearbeiten Sie Regeln

Wählen Sie eine oder mehrere Regeln in der Liste aus und klicken Sie dann in der Symbolleiste oder im Kontextmenü auf Bearbeiten . Der Editor wird angezeigt, in dem Sie Einstellungen anpassen können, die für die von Ihnen getroffene Auswahl gelten.

So löschen Sie Regeln

Wählen Sie eine oder mehrere Regeln in der Liste aus und klicken Sie dann in der Symbolleiste oder im Kontextmenü auf Löschen .

So sichern Sie Anwendungssicherheitsregeln

Sie können alle Anwendungssicherheitsregeln in Ihrem aktuellen Konfigurationssatz sichern. Regeln werden alle als einzelne XML-Datei exportiert. Sie können Wiederherstellen verwenden, um die Regeln in einem beliebigen Konfigurationssatz wiederherzustellen. Klicken Sie in der Multifunktionsleiste auf Backup und wählen Sie dann Sicherheitseinstellungenaus.

So stellen Sie Anwendungssicherheitsregeln wieder her

Sie können Anwendungssicherheitsregeln aus XML-Dateien wiederherstellen, die mit dem Backupbefehl “Workspace Environment Management” erstellt wurden. Der Wiederherstellungsvorgang ersetzt die Regeln im aktuellen Konfigurationssatz durch die Regeln im Backup. Wenn Sie auf die Registerkarte Sicherheit wechseln oder diese aktualisieren, werden alle ungültigen Sicherheitsregeln für Anwendungen erkannt. Ungültige Regeln werden automatisch gelöscht und in einem Berichtsdialogfeld aufgeführt, das Sie exportieren können.

Während des Wiederherstellungsvorgangs können Sie auswählen, ob Sie Regelzuweisungen für Benutzer und Benutzergruppen in Ihrem aktuellen Konfigurationssatz wiederherstellen möchten. Die Neuzuweisung ist nur erfolgreich, wenn die gesicherten Benutzer/Gruppen in Ihrem aktuellen Konfigurationsset/Active Directory vorhanden sind. Alle nicht übereinstimmenden Regeln werden wiederhergestellt, bleiben jedoch nicht zugewiesen. Nach der Wiederherstellung werden sie in einem Berichtsdialog aufgelistet, den Sie im CSV-Format exportieren können.

1. Klicken Sie in der Multifunktionsleiste auf Wiederherstellen, um den Wiederherstellungsassistenten zu starten.

2. Wählen Sie Sicherheitseinstellungen aus, und klicken Sie dann zweimal auf Weiter .

3. Navigieren Sie unter Ordner wiederherstellenzu dem Ordner, der die Backupdatei enthält.

4. Wählen Sie AppLocker-Regeleinstellungenaus, und klicken Sie dann auf Weiter.

5. Bestätigen Sie, ob Sie Regelzuweisungen wiederherstellen möchten oder nicht:

Ja. Stellen Sie Regeln wieder her und weisen Sie sie denselben Benutzern und Benutzergruppen in Ihrem aktuellen Konfigurationssatz neu zu.

Nein. Stellen Sie Regeln wieder her und lassen Sie sie nicht zugewiesen.

6. Um mit der Wiederherstellung zu beginnen, klicken Sie auf Einstellungen wiederherstellen.

Prozess-Management

Mit diesen Einstellungen können Sie bestimmte Prozesse zur Zulassungsliste oder Sperrliste hinzufügen.

Prozess-Management

Prozessverwaltung aktivieren. Schaltet um, ob Prozesse in der Zulassungsliste oder Sperrliste wirksam sind. Wenn diese Option deaktiviert ist, werden keine der Einstellungen auf den Tabs Process BlackList und Process WhiteList berücksichtigt.

Hinweis:

Diese Option funktioniert nur, wenn der Sitzungsagent in der Sitzung des Benutzers ausgeführt wird. Verwenden Sie dazu die Agenteinstellungen Hauptkonfiguration, um die Launch-Agent-Optionen (bei Anmeldung/bei Wiederverbindung/für Administratoren) entsprechend dem Benutzer-/Sitzungstyp zu starten und den Agenttyp auf “UI” festzulegen. Diese Optionen werden in Erweiterte Einstellungenbeschrieben.

Sperrliste verarbeiten

Mit diesen Einstellungen können Sie der Sperrliste bestimmte Prozesse hinzufügen.

Enable Process Blacklist. Ermöglicht die Verarbeitung von Prozessen auf der Sperrliste. Sie müssen Prozesse mit ihrem Namen der ausführbaren Datei hinzufügen (z. B. cmd.exe).

Lokale Administratoren ausschließen. Schließt lokale Administratorkonten aus.

Angegebene Gruppen ausschließen. Ermöglicht das Ausschließen bestimmter Benutzergruppen.

Zulassen-Liste verarbeiten

Mit diesen Einstellungen können Sie der Zulassungsliste bestimmte Prozesse hinzufügen. Sperrlisten für Prozesse und Zulassungslisten für Prozesse schließen sich gegenseitig aus.

Enable Process Whitelist. Ermöglicht die Verarbeitung von Prozessen auf der Zulassungsliste. Sie müssen Prozesse mit ihrem Namen der ausführbaren Datei hinzufügen (z. B. cmd.exe). Hinweis Wenn diese Option aktiviert ist, werden Enable Process Whitelist automatisch alle Prozesse, die nicht in der Zulassungsliste enthalten sind, zur Sperrliste hinzugefügt.

Lokale Administratoren ausschließen. Schließt lokale Administratorkonten aus (sie können alle Prozesse ausführen).

Angegebene Gruppen ausschließen. Ermöglicht das Ausschließen bestimmter Benutzergruppen (sie können alle Prozesse ausführen).

Berechtigungserhöhung

Hinweis:

Diese Funktion gilt nicht für virtuelle Apps von Citrix.

Mit der Funktion “Berechtigungserhöhung” können Sie die Berechtigungen von Nicht-Administratorbenutzern auf eine Administratorebene erhöhen, die für einige ausführbare Dateien erforderlich ist. Infolgedessen können die Benutzer diese ausführbaren Dateien so starten, als wären sie Mitglieder der Administratorengruppe.

Berechtigungserhöhung

Wenn Sie den Bereich Berechtigungserhöhung unter Sicherheitauswählen, werden die folgenden Optionen angezeigt:

-

Einstellungen für Berechtigungserhöhen verarbeiten. Steuert, ob das Privilegerhöhungs-Feature aktiviert werden soll. Wenn diese Option ausgewählt ist, können Agents Einstellungen für Berechtigungen verarbeiten, und andere Optionen auf der Registerkarte Berechtigungserhöhung werden verfügbar.

-

Nicht auf Windows Server-Betriebssysteme anwenden. Steuert, ob Einstellungen für Berechtigungserhöhen auf Windows Server-Betriebssysteme angewendet werden sollen. Wenn diese Option ausgewählt ist, funktionieren die Benutzern zugewiesenen Regeln nicht auf Windows Server-Computern. Die Standardeinstellung ist ‘Auf Remotesitzung nur im Vollbildmodus zugreifen’.

-

Durchsetzung von RunAsInvoker. Steuert, ob alle ausführbaren Dateien unter dem aktuellen Windows-Konto ausgeführt werden sollen. Wenn diese Option ausgewählt ist, werden Benutzer nicht aufgefordert, ausführbare Dateien als Administratoren auszuführen.

Auf dieser Registerkarte wird auch die vollständige Liste der Regeln angezeigt, die Sie konfiguriert haben. Klicken Sie auf Ausführbare Regeln oder Windows Installer Rules, um die Regelliste nach einem bestimmten Regeltyp zu filtern. Sie können Suchen verwenden, um die Liste zu filtern. In der Spalte Zugewiesen wird ein Häkchensymbol für zugewiesene Benutzer oder Benutzergruppen angezeigt.

Unterstützte Regeln

Sie können Berechtigungserweiterungen mithilfe von zwei Arten von Regeln anwenden: ausführbare Regeln und Regeln für Windows Installer.

-

Ausführbare Regeln. Regeln, die Dateien mit den Erweiterungen .exe und .com enthalten, die mit einer Anwendung verknüpft sind.

-

Regeln für Windows Installer. Regeln, die Installationsdateien with.msi und .msp-Erweiterungen enthalten, die mit einer Anwendung verknüpft sind. Beachten Sie beim Hinzufügen von Windows Installer-Regeln das folgende Szenario:

- Die Berechtigungshöhe gilt nur für Microsofts msiexec.exe. Stellen Sie sicher, dass das Tool, das Sie zum Bereitstellen von Windows Installer-Dateien des Typs

.msiund.mspverwenden, msiexec.exe ist. - Angenommen, ein Prozess stimmt mit einer angegebenen Windows-Installationsregel überein und sein übergeordneter Prozess entspricht einer bestimmten ausführbaren Regel. Der Prozess kann keine erhöhten Berechtigungen erhalten, es sei denn, die Einstellung Auf untergeordnete Prozesse anwenden ist in der angegebenen ausführbaren Regel aktiviert.

- Die Berechtigungshöhe gilt nur für Microsofts msiexec.exe. Stellen Sie sicher, dass das Tool, das Sie zum Bereitstellen von Windows Installer-Dateien des Typs

Nachdem Sie auf die Ausführbare Regeln oder die Registerkarte Regeln fürWindows Installergeklickt haben, werden im AbschnittAktionen die folgenden Aktionen angezeigt, die Ihnen zur Verfügung stehen:

-

Bearbeiten: Ermöglicht das Bearbeiten einer bestehenden ausführbaren Regel.

-

Löschen. Ermöglicht das Löschen einer vorhandenen ausführbaren Regel.

-

Regel hinzufügen Ermöglicht das Hinzufügen einer ausführbaren Regel.

So fügen Sie eine Regel hinzu

-

Navigieren Sie zu Ausführbare Regeln oder Windows Installer-Regeln und klicken Sie auf Regel hinzufügen. Das Fenster “Regel hinzufügen “ wird angezeigt.

-

Geben Sie im Abschnitt “ Anzeige “ Folgendes ein:

- Name. Geben Sie den Anzeigenamen der Regel ein. Der Name wird in der Regelliste angezeigt.

- Beschreibung. Geben Sie zusätzliche Informationen über die Regel ein.

-

Wählen Sie im Abschnitt Typ eine Option aus.

- Pfad. Die Regel entspricht einem Dateipfad.

- Herausgeber. Die Regel stimmt mit einem ausgewählten Herausgeber überein.

- Hash. Die Regel entspricht einem bestimmten Hash-Code.

-

Konfigurieren Sie im Abschnitt Einstellungen bei Bedarf Folgendes:

-

Auf untergeordnete Prozesseanwenden. Falls ausgewählt, wendet die Regel auf alle untergeordneten Prozesse an, die die ausführbare Datei startet. Verwenden Sie die folgenden Optionen, um die Berechtigungserhebung auf einer detaillierteren Ebene zu verwalten:

- Gilt nur für ausführbare Dateien im selben Ordner. Wenn diese Option ausgewählt ist, wird die Regel nur auf ausführbare Dateien angewendet, die denselben Ordner verwenden.

- Gilt nur für signierte ausführbare Dateien. Wenn diese Option ausgewählt ist, wird die Regel nur auf ausführbare Dateien angewendet, die signiert sind.

- Bewerben Sie sich nur für ausführbare Dateien desselben Herausgebers. Wenn diese Option ausgewählt ist, wird die Regel nur auf ausführbare Dateien angewendet, die dieselben Herausgeberinformationen verwenden. Diese Einstellung funktioniert nicht mit Universal Windows Platform (UWP) -Apps.

Hinweis:

Wenn Sie Windows-Installationsregeln hinzufügen, ist die Einstellung Auf untergeordnete Prozesse anwenden standardmäßig aktiviert und Sie können sie nicht bearbeiten.

-

Startzeit. Hier können Sie einen Zeitpunkt festlegen, zu dem Agents mit der Anwendung der Regel beginnen. Das Zeitformat ist HH:MM. Die Zeit basiert auf der Zeitzone des Agents.

-

Endzeit. Hier können Sie einen Zeitpunkt angeben, zu dem Agents die Anwendung der Regel beenden sollen. Das Zeitformat ist HH:MM. Ab dem angegebenen Zeitpunkt wenden Agents die Regel nicht mehr an. Die Zeit basiert auf der Zeitzone des Agents.

-

Parameter hinzufügen. Ermöglicht es Ihnen, die Berechtigungshöhe auf ausführbare Dateien zu beschränken, die dem angegebenen Parameter entsprechen. Der Parameter arbeitet als Übereinstimmungskriterium. Stellen Sie sicher, dass der von Ihnen angegebene Parameter korrekt ist. Ein Beispiel für die Verwendung dieser Funktion finden Sie unter Ausführbare Dateien, die mit Parametern ausgeführtwerden. Wenn dieses Feld leer ist oder nur Leerzeichen enthält, wendet der Agent die Berechtigungshöhe auf relevante ausführbare Dateien an, unabhängig davon, ob sie mit Parametern ausgeführt werden oder nicht.

-

Aktivieren Sie Reguläre Ausdrücke. Ermöglicht es Ihnen, zu steuern, ob reguläre Ausdrücke verwendet werden sollen, um das Kriterium weiter zu erweitern.

-

-

Wählen Sie im Bereich Zuweisungen Benutzer oder Benutzergruppen aus, denen Sie die Regel zuweisen möchten. Wenn Sie die Regel allen Benutzern und Benutzergruppen zuweisen möchten, wählen Sie Alle auswählen aus.

Tipp:

- Sie können die üblichen Windows-Auswahlmodifikatortasten verwenden, um eine Mehrfachauswahl zu treffen.

- Benutzer oder Benutzergruppen müssen sich bereits in der Liste befinden, die auf der Registerkarte Administration > Benutzer angezeigt wird.

- Sie können die Regel später (nachdem die Regel erstellt wurde) zuweisen.

-

Klicken Sie auf Weiter.

-

Führen Sie eine der folgenden Aktionen aus. Je nach dem Regeltyp, den Sie auf der vorherigen Seite ausgewählt haben, sind verschiedene Aktionen erforderlich.

Wichtig:

WEM stellt Ihnen ein Tool namens AppInfoViewer zur Verfügung, mit dem Sie die folgenden Informationen und mehr aus ausführbaren Dateien erhalten können: Publisher, Pfad und Hash. Das Tool kann nützlich sein, wenn Sie relevante Informationen für Anwendungen bereitstellen möchten, die in der Verwaltungskonsole konfiguriert werden sollen. Beispielsweise können Sie das Tool verwenden, um relevante Informationen aus Anwendungen zu extrahieren, wenn Sie die Anwendungssicherheitsfunktion verwenden. Das Tool befindet sich im Installationsordner des Agents.

- Pfad. Geben Sie den Pfad zu der Datei oder dem Ordner ein, auf die Sie die Regel anwenden möchten. Der WEM-Agent wendet die Regel auf eine ausführbare Datei gemäß dem Pfad der ausführbaren Datei an.

- Herausgeber. Füllen Sie die folgenden Felder aus: Herausgeber, Produktname, DateinameundDateiversion. Sie können keines der Felder leer lassen, aber Sie können stattdessen ein Sternchen (*) eingeben. Der WEM-Agent wendet die Regel gemäß den Informationen des Herausgebers an. Bei Anwendung können Benutzer ausführbare Dateien ausführen, die dieselben Publisherinformationen verwenden.

- Hash. Klicken Sie auf Hinzufügen, um einen Hash hinzuzufügen. Geben Sie im Fenster Hash hinzufügen den Dateinamen und den Hashwert ein. Sie können das Tool AppInfoViewer verwenden, um einen Hash aus einer ausgewählten Datei oder einem ausgewählten Ordner zu erstellen. Der WEM-Agent wendet die Regel auf identische ausführbare Dateien an, wie angegeben. Daher können Benutzer ausführbare Dateien ausführen, die mit der angegebenen identisch sind.

-

Klicken Sie auf Erstellen, um die Regel zu speichern und das Fenster zu verlassen.

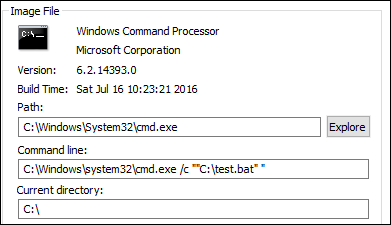

Ausführbare Dateien, die mit Parametern ausgeführt werden

Sie können die Berechtigungshöhe auf ausführbare Dateien beschränken, die dem angegebenen Parameter entsprechen. Der Parameter arbeitet als Übereinstimmungskriterium. Verwenden Sie Tools wie Process Explorer oder Process Monitor, um Parameter anzuzeigen, die für eine ausführbare Datei verfügbar sind. Wenden Sie die Parameter an, die in diesen Tools angezeigt werden.

Angenommen, Sie möchten die Regel auf eine ausführbare Datei (z. B. cmd.exe) entsprechend dem Pfad der ausführbaren Datei anwenden. Sie möchten die Berechtigungshöhe nur auf anwenden test.bat. Sie können den Process Explorer verwenden, um die Parameter abzurufen.

Im Feld Parameter hinzufügen können Sie Folgendes eingeben:

/c ""C:\test.bat""

In das Feld Pfad geben Sie dann Folgendes ein:

C:\Windows\System32\cmd.exe

In diesem Fall erhöhen Sie die Berechtigung der angegebenen Benutzer nur für auf Administratorebene test.bat.

So weisen Sie Benutzern Regeln zu

Wählen Sie eine oder mehrere Regeln in der Liste aus und klicken Sie dann im Abschnitt Aktionen auf Bearbeiten. Wählen Sie im Fenster Regel bearbeiten Benutzer oder Benutzergruppen aus, denen Sie die Regel zuweisen möchten, und klicken Sie dann auf OK.

So löschen Sie Regeln

Wählen Sie eine oder mehrere Regeln in der Liste aus und klicken Sie dann im Abschnitt Aktionen auf Löschen.

So sichern Sie Regeln für Erhöhungen von Berechtigungen

Sie können alle Regeln für Erhöhungen von Berechtigungen in Ihrem aktuellen Konfigurationssatz sichern. Alle Regeln werden als eine einzige XML-Datei exportiert. Sie können Wiederherstellen verwenden, um die Regeln in einem beliebigen Konfigurationssatz wiederherzustellen.

Um die Backup abzuschließen, verwenden Sie den Backup-Assistenten, der im Menüband verfügbar ist. Weitere Informationen zur Verwendung des Backup-Assistenten finden Sie unter Multifunktionsleiste.

So stellen Sie Regeln für die Erhöhung von Berechtigungen wieder her

Sie können Regeln zur Erhöhung von Berechtigungen aus XML-Dateien wiederherstellen, die mit dem Assistenten für das Backup von Workspace Environment Management exportiert wurden. Der Wiederherstellungsvorgang ersetzt die Regeln im aktuellen Konfigurationssatz durch die Regeln im Backup. Wenn Sie zum Bereich Sicherheit > Berechtigungserhöhung wechseln oder diesen aktualisieren, werden alle ungültigen Regeln für die Berechtigungshöhe erkannt. Ungültige Regeln werden automatisch gelöscht und in einem Bericht aufgeführt, den Sie exportieren können. Weitere Informationen zur Verwendung des Wiederherstellungsassistenten finden Sie unter Multifunktionsleiste.

Selbst-Erhöhung

Mit Selbsterhöhung können Sie die Berechtigungserhebung für bestimmte Benutzer automatisieren, ohne vorher die genauen ausführbaren Dateien bereitstellen zu müssen. Diese Benutzer können eine Selbsterhöhung für jede zutreffende Datei anfordern, indem sie einfach mit der rechten Maustaste auf die Datei klicken und dann im Kontextmenü Mit Administratorrechten ausführen auswählen. Danach erscheint eine Aufforderung, in der sie aufgefordert werden, einen Grund für die Erhöhung anzugeben. Der WEM Agent bestätigt den Grund nicht. Der Grund für die Erhöhung wird zu Prüfungszwecken in der Datenbank gespeichert. Wenn die Kriterien erfüllt sind, wird die Höhe angewendet und die Dateien werden erfolgreich mit Administratorrechten ausgeführt.

Die Funktion gibt Ihnen auch die Flexibilität, die beste Lösung für Ihre Bedürfnisse zu wählen. Sie können Zulassungslisten für Dateien erstellen, die Benutzern die Selbsterhöhung ermöglichen, oder Sperrlisten für Dateien, die Benutzer daran hindern möchten, sich selbst zu erhöhen.

Die Selbsterhebung gilt für Dateien der folgenden Formate: .exe.msi.bat, .cmd,, .ps1, und .vbs.

Hinweis:

Standardmäßig werden bestimmte Anwendungen zum Ausführen einiger Dateien verwendet. Beispielsweise wird cmd.exe verwendet, um .cmd-Dateien auszuführen, und powershell.exe wird zum Ausführen von.ps1-Dateien verwendet. In diesen Szenarien können Sie das Standardverhalten nicht ändern.

Wenn Sie Sicherheit > Selbsterhebungwählen, werden die folgenden Optionen angezeigt:

-

Selbsterhöhung aktivieren. Steuert, ob das Selbsterhöhungs-Feature aktiviert Wählen Sie die Option aus, um:

- Ermöglicht Agents, Selbsterhöhungseinstellungen zu verarbeiten.

- Machen Sie andere Optionen auf der Registerkarte Selbsterhöhung verfügbar.

- Machen Sie die Option Mit Administratorrechten ausführen im Kontextmenü verfügbar, wenn Benutzer mit der rechten Maustaste auf eine Datei klicken. Daher können Benutzer eine Selbsterhöhung für Dateien anfordern, die den Bedingungen entsprechen, die Sie auf der Registerkarte Selbsterhöhung angeben.

-

Berechtigungen: Ermöglicht das Erstellen von Zulassungslisten für Dateien, mit denen Benutzer Listen für Dateien erhöhen oder blockieren können, die Benutzer daran hindern möchten, sich selbst zu erhöhen.

- Erlauben. Erstellt Zulassungslisten für Dateien, die Benutzer zur Selbsterhöhung gestatten.

- Verweigern. Erstellt Sperrlisten für Dateien, die Sie daran hindern möchten, dass Benutzer sich selbst erhöhen.

-

Sie können die folgenden Vorgänge ausführen:

- Bearbeiten: Ermöglicht das Bearbeiten einer bestehenden Bedingung.

- Löschen. Ermöglicht das Löschen einer bestehenden Bedingung.

- Füge hinzu. Ermöglicht das Hinzufügen einer Bedingung. Sie können eine Bedingung basierend auf einem Pfad, einem ausgewählten Herausgeber oder einem bestimmten Hash-Code erstellen.

-

Einstellungen. Ermöglicht das Konfigurieren zusätzlicher Einstellungen, die steuern, wie Agents Selbsterhöhung anwenden.

- Auf untergeordnete Prozesseanwenden. Falls ausgewählt, werden Selbsterhöhungsbedingungen auf alle untergeordneten Prozesse angewendet, die die Datei startet.

- Startzeit. Hier können Sie eine Zeit angeben, zu der Agents mit der Anwendung von Bedingungen für die Selbsterhöhung beginnen sollen Das Zeitformat ist HH:MM. Die Zeit basiert auf der Zeitzone des Agents.

- Endzeit. Ermöglicht die Angabe einer Zeit, zu der Agents keine Bedingungen für die Selbsterhöhung anwenden. Das Zeitformat ist HH:MM. Ab dem angegebenen Zeitpunkt wenden Agents die Bedingungen nicht mehr an. Die Zeit basiert auf der Zeitzone des Agents.

-

Zuweisungen. Hier können Sie die Selbsterhöhungsbedingung anwendbaren Benutzern oder Benutzergruppen zuweisen. Um die Bedingung allen Benutzern und Benutzergruppen zuzuweisen, klicken Sie auf Alle auswählen oder wählen Sie Alleaus. Das Kontrollkästchen Alle auswählen ist in Szenarien nützlich, in denen Sie Ihre Auswahl löschen und Benutzer und Benutzergruppen erneut auswählen möchten.

Auditing-Aktivitäten zur Berechtigungserhöhung

WEM unterstützt Auditing-Aktivitäten im Zusammenhang mit der Erhöhung von Privilegien. Weitere Informationen finden Sie unter Benutzeraktivitäten prüfen.

Steuerung der Prozesshierarchie

Die Funktion zur Steuerung der Prozesshierarchie steuert, ob bestimmte untergeordnete Prozesse in Über-/Untergeordneten Situationen aus ihren übergeordneten Prozessen gestartet werden können. Sie erstellen eine Regel, indem Sie übergeordnete Prozesse definieren und dann eine Positivliste oder eine Sperrliste für ihre untergeordneten Prozesse festlegen. Überprüfen Sie diesen gesamten Abschnitt, bevor Sie die Funktion verwenden.

Hinweis:

- Diese Funktion gilt nur für virtuelle Apps von Citrix.

Um zu verstehen, wie die Regel funktioniert, bedenken Sie Folgendes:

-

Ein Prozess unterliegt nur einer Regel. Wenn Sie mehrere Regeln für denselben Prozess definieren, wird nur die Regel mit der höchsten Priorität durchgesetzt.

-

Die von Ihnen definierte Regel beschränkt sich nicht nur auf die ursprüngliche Parent-Child-Hierarchie, sondern gilt auch für jede Ebene dieser Hierarchie. Die für einen übergeordneten Prozess geltenden Regeln haben Vorrang vor Regeln, die für die untergeordneten Prozesse gelten, unabhängig von der Priorität der Regeln. Zum Beispiel definieren Sie die folgenden zwei Regeln:

- Regel 1: Word kann CMD nicht öffnen.

- Regel 2: Notepad kann CMD öffnen.

Mit den beiden Regeln können Sie CMD nicht von Notepad aus öffnen, indem Sie zuerst Word öffnen und dann Notepad von Word aus öffnen, unabhängig von der Priorität der Regeln.

Diese Funktion beruht darauf, dass bestimmte prozessbasierte Eltern-Kind-Beziehungen funktionieren. Um die Eltern-Kind-Beziehungen in einem Szenario zu visualisieren, verwenden Sie die Prozessbaumfunktion des Werkzeugs Process Explorer. Weitere Informationen zu Process Explorer finden Sie unter https://docs.microsoft.com/en-us/sysinternals/downloads/procmon.

Um mögliche Probleme zu vermeiden, empfehlen wir, dass Sie in Citrix Studio einen ausführbaren Dateipfad hinzufügen, der auf VUEMAppCmd.exe verweist. VUEMAppCmd.exe stellt sicher, dass der WEM Agent die Verarbeitung der Einstellungen beendet, bevor veröffentlichte Anwendungen starten Führen Sie in Citrix Studio die folgenden Schritte aus:

-

Wählen Sie unter Anwendung die Anwendung aus, klicken Sie im Aktionsbereich auf Eigenschaften, und wechseln Sie dann zur Seite Speicherort.

-

Geben Sie den Pfad der lokalen Anwendung auf dem Endbenutzerbetriebssystem ein.

- Geben Sie unter dem Feld Path to the executable file Folgendes ein: <%ProgramFiles%>\Citrix\Workspace Environment Management Agent\VUEMAppCmd.exe.

-

Geben Sie das Befehlszeilenargument ein, um eine zu öffnende Anwendung anzugeben.

- Geben Sie unter dem Feld Befehlszeilenargument den vollständigen Pfad zu der Anwendung ein, die Sie über VUEMAppCmd.exe starten möchten. Stellen Sie sicher, dass Sie die Befehlszeile für die Anwendung in doppelte Anführungszeichen umbrechen, wenn der Pfad Leerzeichen enthält.

- Angenommen, Sie möchten iexplore.exe über VUEMAppCmd.exe starten. Sie können dies tun, indem Sie Folgendes eingeben:

%ProgramFiles(x86)%\"Internet Explorer"\iexplore.exe.

Überlegungen

Damit die Funktion funktioniert, müssen Sie das AppInfoViewer-Tool auf jeder Agentmaschine verwenden, um das Feature zu aktivieren. (Das Tool befindet sich im Agentinstallationsordner.) Jedes Mal, wenn Sie das Tool zum Aktivieren oder Deaktivieren der Funktion verwenden, ist ein Neustart der Maschine erforderlich. Wenn die Funktion aktiviert ist, müssen Sie die Agentmaschine nach dem Upgrade oder der Deinstallation des Agents neu starten.

Um zu überprüfen, ob die Funktion zur Steuerung der Prozesshierarchie aktiviert ist, öffnen Sie den Registrierungs-Editor auf der Agentmaschine. Die Funktion ist aktiviert, wenn der folgende Registrierungseintrag vorhanden ist:

- 32-Bit-Betriebssystem

HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\CtxHook\AppInit_Dlls\WEM Hook

- 64-Bit-Betriebssystem

HKEY_LOCAL_MACHINE\SOFTWARE\Citrix\CtxHook\AppInit_Dlls\WEM HookHKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Citrix\CtxHook\AppInit_Dlls\WEM Hook

Voraussetzungen

Um die Funktion zu nutzen, stellen Sie sicher, dass die folgenden Voraussetzungen erfüllt sind:

- Eine Bereitstellung virtueller Citrix-Apps.

- Der Agent läuft unter Windows 10 oder Windows Server.

- Der Agenthost wurde nach einem In-Place-Upgrade oder einer Neuinstallation neu gestartet.

Steuerung der Prozesshierarchie

Wenn Sie Steuerung der Prozesshierarchie in Sicherheit auswählen, werden die folgenden Optionen angezeigt:

-

Aktivieren Sie die Steuerung der Prozesshierarchie. Steuert, ob die Funktion zur Steuerung der Prozesshierarchie aktiviert wird Wenn diese Option ausgewählt ist, werden andere Optionen auf der Registerkarte Steuerung der Prozesshierarchie verfügbar, und die konfigurierten Einstellungen können wirksam werden. Sie können diese Funktion nur in einer Bereitstellung virtueller Apps von Citrix verwenden.

-

Ausblenden Öffnen mit aus dem Kontextmenü. Steuert, ob die Option Öffnen mit im Kontextmenü von Windows aus dem Windows-Kontextmenü ein- oder ausgeblendet Wenn diese Option aktiviert ist, ist die Menüoption vor der Benutzeroberfläche verborgen. Wenn diese Option deaktiviert ist, ist sie sichtbar und Benutzer können sie verwenden, um einen Prozess zu starten. Die Funktion zur Steuerung der Prozesshierarchie gilt nicht für Prozesse, die mit der Option Öffnen mit gestartet wurden. Wir empfehlen, diese Einstellung zu aktivieren, um zu verhindern, dass Anwendungen Prozesse über Systemdienste starten, die nicht mit der aktuellen Anwendungshierarchie zusammenhängen.

Auf der Registerkarte Prozesshierarchiekontrolle wird auch die vollständige Liste der von Ihnen konfigurierten Regeln angezeigt. Sie können Suchen verwenden, um die Liste zu filtern. In der Spalte Zugewiesen wird ein Häkchensymbol für zugewiesene Benutzer oder Benutzergruppen angezeigt.

Im Abschnitt Aktionen werden die folgenden Aktionen angezeigt:

- Bearbeiten: Ermöglicht das Bearbeiten einer Regel.

- Löschen. Ermöglicht das Löschen einer Regel.

- Regel hinzufügen Lässt Sie eine Regel hinzufügen.

So fügen Sie eine Regel hinzu

-

Navigieren Sie zu Steuerung der Prozesshierarchie und klicken Sie auf Regel hinzufügen. Das Fenster “Regel hinzufügen “ wird angezeigt.

-

Geben Sie im Abschnitt “ Anzeige “ Folgendes ein:

- Name. Geben Sie den Anzeigenamen der Regel ein. Der Name wird in der Regelliste angezeigt.

- Beschreibung. Geben Sie zusätzliche Informationen über die Regel ein.

-

Wählen Sie im Abschnitt Typ eine Option aus.

- Pfad. Die Regel entspricht einem Dateipfad.

- Herausgeber. Die Regel stimmt mit einem ausgewählten Herausgeber überein.

- Hash. Die Regel entspricht einem bestimmten Hash-Code.

-

Wählen Sie im Bereich Modus eine der folgenden Optionen aus:

- Fügen Sie der Sperrliste untergeordnete Prozesse hinzu. Wenn diese Option ausgewählt ist, können Sie eine Sperrliste für anwendbare untergeordneten Prozesse definieren, nachdem Sie eine Regel für ihre übergeordneten Prozesse konfiguriert haben. Eine Sperrliste verbietet nur das Ausführen von Prozessen, die Sie angegeben haben, und andere Prozesse dürfen ausgeführt werden.

- Fügen Sie der Positivliste untergeordneten Prozesse hinzu. Wenn diese Option ausgewählt ist, können Sie eine Zulassungsliste für anwendbare untergeordneten Prozesse definieren, nachdem Sie eine Regel für ihre übergeordneten Prozesse konfiguriert haben. Eine Zulassungsliste lässt nur die von Ihnen angegebenen Prozesse laufen, und andere Prozesse dürfen nicht ausgeführt werden.

Hinweis:

Ein Prozess unterliegt nur einer Regel. Wenn Sie mehrere Regeln für denselben Prozess definieren, werden die Regeln in der Reihenfolge ihrer Priorität durchgesetzt.

-

Legen Sie im Abschnitt Priorität die Priorität für die Regel fest. Beachten Sie beim Konfigurieren der Priorität Folgendes: Die Priorität bestimmt die Reihenfolge, in der die von Ihnen konfigurierten Regeln verarbeitet werden. Je größer der Wert, desto höher ist die Priorität. Geben Sie eine ganze Zahl ein. Wenn es einen Konflikt gibt, hat die Regel mit der höheren Priorität Vorrang.

-

Wählen Sie im Bereich Zuweisungen Benutzer oder Benutzergruppen aus, denen Sie die Regel zuweisen möchten. Wenn Sie die Regel allen Benutzern und Benutzergruppen zuweisen möchten, wählen Sie Alle auswählen aus.

Hinweis:

- Sie können die üblichen Windows-Auswahltasten verwenden, um eine Mehrfachauswahl zu treffen.

- Benutzer oder Benutzergruppen müssen sich bereits in der Liste befinden, die auf der Registerkarte Administration > Benutzer angezeigt wird.

- Sie können die Regel später (nachdem die Regel erstellt wurde) zuweisen.

-

Klicken Sie auf Weiter.

-

Führen Sie einen der folgenden Schritte aus, um die Regel für übergeordnete Prozesse zu konfigurieren. Abhängig von dem Regeltyp, den Sie auf der vorherigen Seite ausgewählt haben, sind unterschiedliche Aktionen erforderlich.

- Pfad. Geben Sie einen Dateipfad oder Ordnerpfad an, dem die Regel entsprechen soll. Wenn Sie einen Ordnerpfad angeben, gilt die Regel für alle Dateien und Unterordner in diesem Ordner. Der WEM-Agent wendet die Regel entsprechend dem Pfad der ausführbaren Datei auf eine ausführbare Datei an. Es wird nicht empfohlen, nur ein Sternchen (*) einzugeben, um eine Pfadübereinstimmung anzuzeigen. Dies kann zu unbeabsichtigten Leistungsproblemen führen.

- Herausgeber. Geben Sie eine signierte Referenzdatei an, die Sie als Referenz für die Regel verwenden möchten. Verwenden Sie den Schieberegler “Publisher-Info”, um den Grad der Übereinstimmung der Eigenschaften anzupassen. Bewegen Sie den Schieberegler nach oben oder unten, um die Regel weniger oder genauer festzulegen. Wenn Sie den Schieberegler auf die Position Beliebiger Herausgeber bewegen, gilt die Regel für alle signierten Dateien. Der WEM-Agent wendet die Regel entsprechend den Herausgeberinformationen auf übergeordnete Prozesse an. Bei Anwendung können Benutzer ausführbare Dateien ausführen, die dieselben Publisherinformationen verwenden. Bei Bedarf können Sie die Option Benutzerdefinierte Werte zum Anpassen von Informationen verwenden auswählen.

- Hash. Geben Sie eine Datei oder einen Ordner an, aus dem Sie einen Hash erstellen möchten. Die Regel entspricht dem Hash-Code der Datei. Der WEM-Agent wendet die Regel auf identische ausführbare Dateien an, wie angegeben. Daher können Benutzer ausführbare Dateien ausführen, die mit der angegebenen identisch sind.

-

Klicken Sie auf Weiter, um die Einstellungen für untergeordnete Prozesse

-

Führen Sie einen der folgenden Schritte aus, um eine Positivliste oder eine Sperrliste für zutreffende untergeordnete Prozesse zu definieren.

- Wählen Sie im Menü einen Regeltyp aus und klicken Sie dann auf Hinzufügen. Das Fenster Untergeordnete Prozesse wird angezeigt

- Konfigurieren Sie im Fenster Child Process Einstellungen nach Bedarf. Die Benutzeroberfläche des Fensters Child Process unterscheidet sich je nach ausgewähltem Regeltyp. Für einen untergeordneten Prozess sind die folgenden Regeltypen verfügbar: Path, Publisher und Hash.

- Klicken Sie auf OK, um zum Fenster Regel hinzufügen zurückzukehren. Sie können weitere untergeordnete Prozesse hinzufügen oder auf Erstellen klicken, um die Regel zu speichern und das Fenster zu verlassen.

So weisen Sie Benutzern Regeln zu

Wählen Sie eine Regel in der Liste aus und klicken Sie dann im Abschnitt Aktionen auf Bearbeiten. Wählen Sie im Fenster Regel bearbeiten Benutzer oder Benutzergruppen aus, denen Sie die Regel zuweisen möchten, und klicken Sie dann auf OK.

So löschen Sie Regeln

Wählen Sie eine oder mehrere Regeln in der Liste aus und klicken Sie dann im Abschnitt Aktionen auf Löschen.

Um Regeln zu sichern

Sie können alle Regeln zur Kontrolle der Prozesshierarchie in Ihrem aktuellen Konfigurationssatz sichern. Alle Regeln werden als eine einzige XML-Datei exportiert. Sie können Wiederherstellen verwenden, um die Regeln in einem beliebigen Konfigurationssatz wiederherzustellen.

Um die Backup abzuschließen, verwenden Sie den Backup-Assistenten, der im Menüband verfügbar ist. Weitere Informationen zur Verwendung des Backup-Assistenten finden Sie unter Multifunktionsleiste.

Um Regeln wieder herzustellen

Sie können Regeln zur Prozesshierarchiekontrolle aus XML-Dateien wiederherstellen, die über den Assistenten für das Backup von Workspace Environment Management exportiert wurden. Der Wiederherstellungsvorgang ersetzt die Regeln im aktuellen Konfigurationssatz durch die Regeln im Backup. Wenn Sie zum Bereich Sicherheit > Prozesshierarchiesteuerung wechseln oder diesen aktualisieren, werden alle ungültigen Regeln gelöscht und in einem Bericht aufgeführt, den Sie exportieren können. Weitere Informationen zur Verwendung des Wiederherstellungsassistenten finden Sie unter Multifunktionsleiste.

Auditing Aktivitäten zur Kontrolle der Hierarchien

WEM unterstützt Auditing-Aktivitäten im Zusammenhang mit der Kontrolle von Prozesshierarchien. Weitere Informationen finden Sie unter Benutzeraktivitäten prüfen.

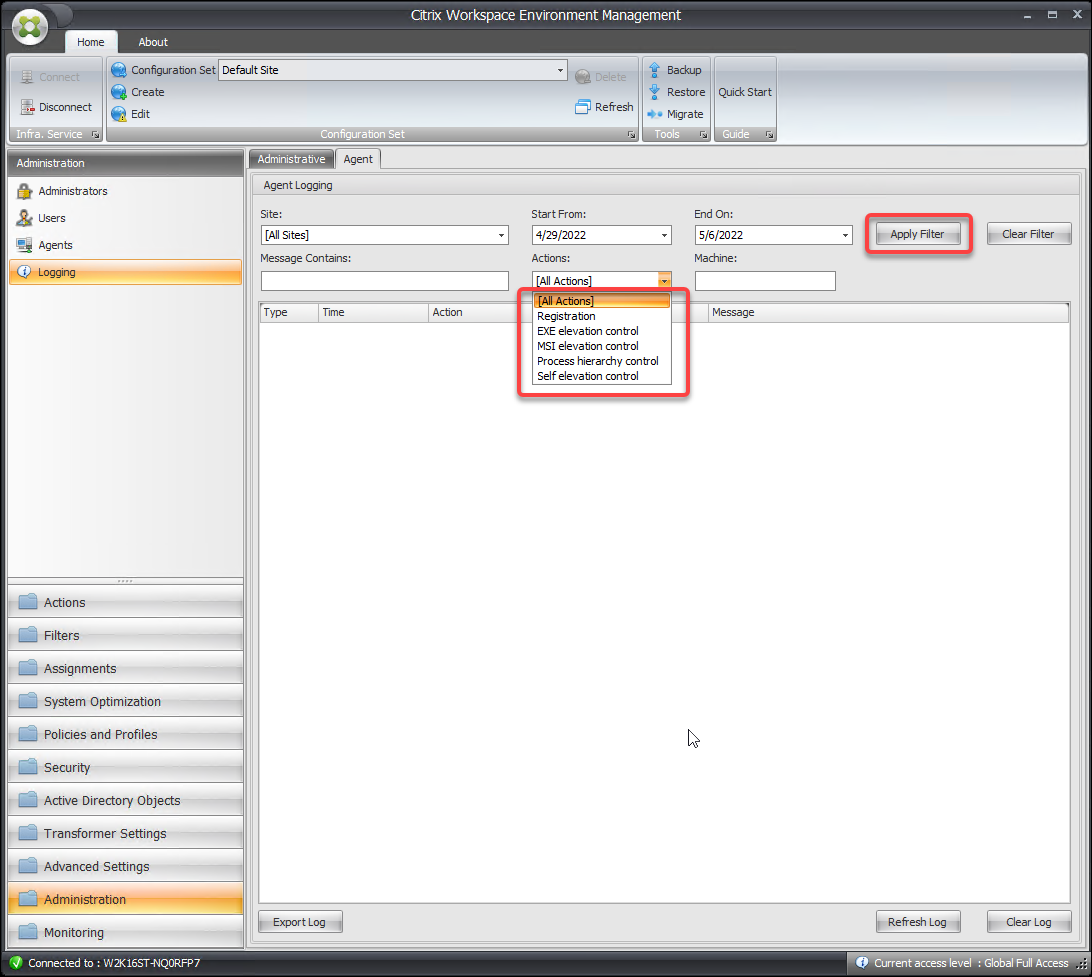

Auditierung von Benutzeraktivitäten

WEM unterstützt Auditing-Aktivitäten im Zusammenhang mit Berechtigungserweiterung und Prozesshierarchiekontrolle. Um die Prüfungen anzuzeigen, gehen Sie auf die Registerkarte Administration > Protokollierung > Agent. Konfigurieren Sie auf der Registerkarte Protokollierungseinstellungen, wählen Sie im Feld Aktionendie Option ElevationControl, Self-Elevation oder ProcessHierarchyControl aus, und klicken Sie dann auf Filter anwenden, um die Protokolle auf bestimmte Aktivitäten einzugrenzen. Sie können den gesamten Verlauf der Berechtigungserhebung oder der Prozesshierarchiesteuerung anzeigen.