Authentification avec Azure Active Directory

Remarque :

Cette fonctionnalité est disponible uniquement pour les VDA hébergés sur Azure.

-

Selon vos besoins, vous pouvez déployer deux types de VDA Linux dans Azure :

- Machines virtuelles jointes à Azure AD DS. Les machines virtuelles sont jointes à un domaine géré Azure Active Directory (AAD) Domain Services (DS). Les utilisateurs utilisent leurs informations d’identification de domaine pour se connecter aux machines virtuelles.

-

Machines virtuelles non jointes à un domaine. Les machines virtuelles s’intègrent au service d’identité AAD pour fournir l’authentification des utilisateurs. Les utilisateurs utilisent leurs informations d’identification AAD pour se connecter aux machines virtuelles.

- Pour plus d’informations sur AAD DS et AAD, consultez cet article Microsoft.

Cet article vous explique comment activer et configurer le service d’identité AAD sur les VDA non joints à un domaine.

Distributions prises en charge

- Ubuntu 24.04, 22.04, 20.04

- RHEL 8.10, 8.8

- SUSE 15.6

Pour plus d’informations, consultez cet article Microsoft.

Étape 1 : Créer une machine virtuelle de modèle sur le portail Azure

Créez une machine virtuelle de modèle et installez l’interface de ligne de commande Azure (Azure CLI) sur la machine virtuelle.

-

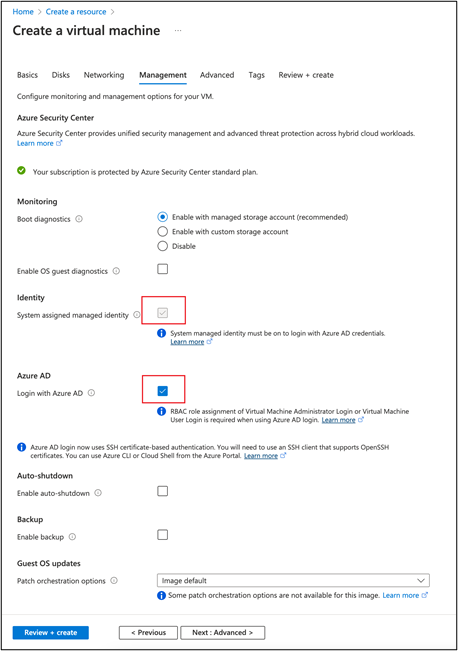

Sur le portail Azure, créez une machine virtuelle de modèle. Assurez-vous de sélectionner Connexion avec Azure AD sous l’onglet Gestion avant de cliquer sur Vérifier + créer.

-

Installez l’interface de ligne de commande Azure (Azure CLI) sur la machine virtuelle de modèle. Pour plus d’informations, consultez cet article Microsoft.

Étape 2 : Préparer une image principale sur la machine virtuelle de modèle

Pour préparer une image principale, suivez l’Étape 3 : Préparer une image principale dans Utiliser MCS pour créer des machines virtuelles Linux sur Azure.

Étape 3 : Configurer la machine virtuelle de modèle en mode non joint à un domaine

Après avoir créé une image principale, suivez ces étapes pour configurer la machine virtuelle en mode non joint à un domaine :

-

Exécutez le script suivant à partir de l’invite de commandes.

Modify /var/xdl/mcs/mcs_util.sh <!--NeedCopy--> -

Localisez

function read_non_domain_joined_info(), puis modifiez la valeur deNonDomainJoinedà2. Consultez le bloc de code suivant pour un exemple.function read_non_domain_joined_info() { log "Debug: Enter read_non_domain_joined_info" # check if websocket enabled TrustIdentity=`cat ${id_disk_mnt_point}${ad_info_file_path} | grep '\[TrustIdentity\]' | sed 's/\s//g'` if [ "$TrustIdentity" == "[TrustIdentity]" ]; then NonDomainJoined=2 fi ... } <!--NeedCopy-->-

- Enregistrez la modification.

-

-

Arrêtez la machine virtuelle de modèle.

Étape 4 : Créer les machines virtuelles Linux à partir de la machine virtuelle de modèle

Une fois que la machine virtuelle de modèle non jointe à un domaine est prête, suivez ces étapes pour créer des machines virtuelles :

-

Connectez-vous à Citrix Cloud.

-

Double-cliquez sur Citrix DaaS™, puis accédez à la console de gestion de la configuration complète.

-

Dans Catalogues de machines, choisissez d’utiliser Machine Creation Services pour créer les machines virtuelles Linux à partir de la machine virtuelle de modèle. Pour plus d’informations, consultez l’article Citrix DaaS Non joint à un domaine.

Étape 5 : Attribuer des comptes utilisateur AAD aux machines virtuelles Linux

Après avoir créé les machines virtuelles non jointes à un domaine, attribuez-leur des comptes utilisateur AAD.

Pour attribuer des comptes utilisateur AAD à une machine virtuelle, suivez ces étapes :

- Accédez à la machine virtuelle à l’aide d’un compte administrateur.

-

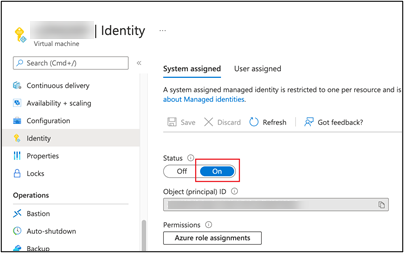

Sous l’onglet Identité > Attribuée par le système, activez Identité du système.

-

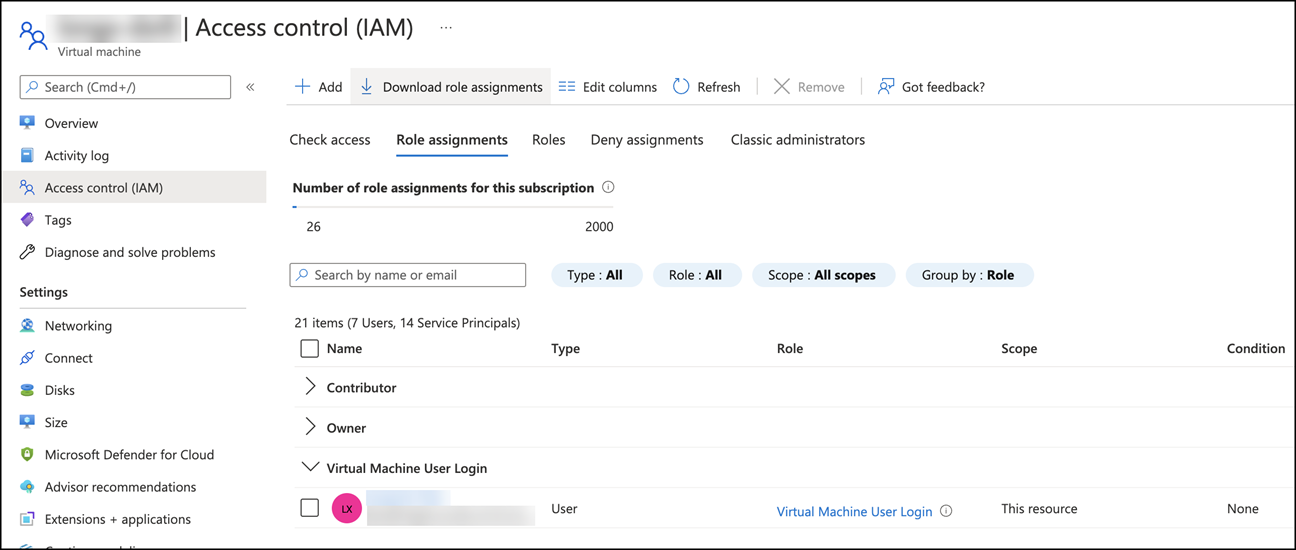

Sous l’onglet Contrôle d’accès (IAM) > Attributions de rôles, localisez la zone Connexion utilisateur de machine virtuelle, puis ajoutez les comptes utilisateur AAD selon les besoins.

Se connecter aux VDA non joints à un domaine

Les utilisateurs finaux de votre organisation peuvent se connecter à un VDA non joint à un domaine de deux manières. Les étapes détaillées sont les suivantes :

- Démarrez l’application Workspace, puis connectez-vous à l’espace de travail en saisissant le nom d’utilisateur et le mot de passe AAD. La page Workspace apparaît.

-

Double-cliquez sur un bureau non joint à un domaine. La page de CONNEXION AAD apparaît.

La page varie en fonction du mode de connexion défini sur le VDA : Code d’appareil ou compte/mot de passe AAD. Par défaut, les VDA Linux authentifient les utilisateurs AAD en utilisant le mode de connexion par code d’appareil comme suit. En tant qu’administrateur, vous pouvez modifier le mode de connexion en compte/mot de passe AAD si nécessaire. Consultez la section suivante pour les étapes détaillées.

- En fonction des instructions à l’écran, connectez-vous à la session de bureau de l’une des manières suivantes :

- Scannez le code QR et saisissez le code.

- Saisissez le nom d’utilisateur et le mot de passe AAD.

Passer au mode de connexion par compte/mot de passe AAD

Par défaut, les VDA Linux authentifient les utilisateurs AAD avec des codes d’appareil. Consultez cet article Microsoft pour plus de détails. Pour passer au mode de connexion par compte/mot de passe AAD, suivez ces étapes :

Exécutez la commande suivante sur le VDA, localisez la clé AADAcctPwdAuthEnable, et modifiez sa valeur à 0x00000001.

/opt/Citrix/VDA/bin/ctxreg create -k "HKLM\System\CurrentControlSet\Services\CitrixBrokerAgent\WebSocket" -t "REG_DWORD" -v "AADAcctPwdAuthEnable" -d "0x00000001" --force

<!--NeedCopy-->

Remarque :

Cette approche ne fonctionne pas avec les comptes Microsoft ou les comptes pour lesquels l’authentification à deux facteurs est activée.

Dans cet article

- Distributions prises en charge

- Étape 1 : Créer une machine virtuelle de modèle sur le portail Azure

- Étape 2 : Préparer une image principale sur la machine virtuelle de modèle

- Étape 3 : Configurer la machine virtuelle de modèle en mode non joint à un domaine

- Étape 4 : Créer les machines virtuelles Linux à partir de la machine virtuelle de modèle

- Étape 5 : Attribuer des comptes utilisateur AAD aux machines virtuelles Linux

- Se connecter aux VDA non joints à un domaine