カスタムドメインを使用したSAMLによるワークスペースへのサインイン

Citrix Workspaceでカスタムドメイン(例:https://workspaces.yourdomain.com)を構成している場合、Citrix CloudでサポートするSAMLサインインシナリオに応じて、Citrix CloudおよびSAMLプロバイダーでの追加構成が必要になることがあります。

この構成には、SAMLアプリケーションのペアが必要になる場合があります。Citrix Cloudでは、SAMLアプリケーションがサインイン操作を実行するためにcloud.comまたはworkspaces.yourdomain.comのURLを使用するかどうかに応じて、異なるSAMLサービスプロバイダー(SP)エンドポイントが必要です。

Citrix Workspaceでのカスタムドメインの構成について詳しくは、Citrix Workspace製品ドキュメントの「カスタムドメインの構成」を参照してください。

-

1つまたは2つのSAMLアプリケーションを展開する場合の考慮事項

シングルまたはデュアルSAMLアプリケーションソリューションを展開する必要があるかどうかを判断するには、SAMLプロバイダーでサポートする必要があるSAMLサインインシナリオの組み合わせを特定します。

デフォルトでは、以下のサインインシナリオは同じSAMLアプリケーション(SAML App 1)を共有します。

- お使いの地域のWorkspaceサインインURL(cloud.com、citrixcloud.jp、cloud.us)がSAMLプロバイダーでSPエンティティIDとして構成されているCitrix WorkspaceのSAML認証

- 固有のサインインURL(例:

https://citrix.cloud.com/go/mycompany)を使用したCitrix CloudのSAML認証。このシナリオでは、管理者はActive Directory(AD)グループメンバーシップに基づいてSAMLを使用してCitrix Cloudに認証されます。

- 固有のサインインURL(例:

Workspace構成で構成するカスタムドメイン(例:https://workspaces.mycompany.com)を介したユーザーのSAML認証を追加するには、2番目のSAMLアプリケーション(SAML App 2)が必要です。

注:

カスタムURLの追加とSAMLの構成には、Citrix Cloudでのプロビジョニングに最大24時間かかります。

次の表に、サポートされているSAMLサインインシナリオの組み合わせと必要なSAMLアプリケーションを示します。

| Workspace URLでWorkspaceにサインイン | カスタムドメインURLでWorkspaceにサインイン | SAMLサインインURLを使用してCitrix Cloudにサインイン | SAML App 1が必要ですか? | SAML App 2が必要ですか? |

|---|---|---|---|---|

| はい | いいえ | いいえ | はい - cloud.com SAMLエンドポイントを使用 | いいえ |

| いいえ | はい | いいえ | はい - カスタムドメインSAMLエンドポイントを使用 | いいえ |

| いいえ | いいえ | はい | はい - cloud.com SAMLエンドポイントを使用 | いいえ |

| はい | いいえ | はい | はい - cloud.com SAMLエンドポイントを使用 | いいえ |

| いいえ | いいえ | はい | はい - cloud.com SAMLエンドポイントを使用 | はい - カスタムドメインSAMLエンドポイントを使用 |

| はい | はい | はい | はい - cloud.com SAMLエンドポイントを使用 | はい - カスタムドメインSAMLエンドポイントを使用 |

シングルSAMLアプリケーション構成

- Citrix Cloudで、Workspace構成 > アクセスに移動し、カスタムドメインを構成します。詳しくは、「カスタムドメインの構成」を参照してください。

- SAMLプロバイダーの管理コンソールで、カスタムドメインをSPエンドポイントとして使用して、単一のSAMLアプリケーションを構成します。

- SAMLアプリケーションのSAML署名証明書をダウンロードします。この証明書は、後の手順でCitrix Cloudにアップロードします。

-

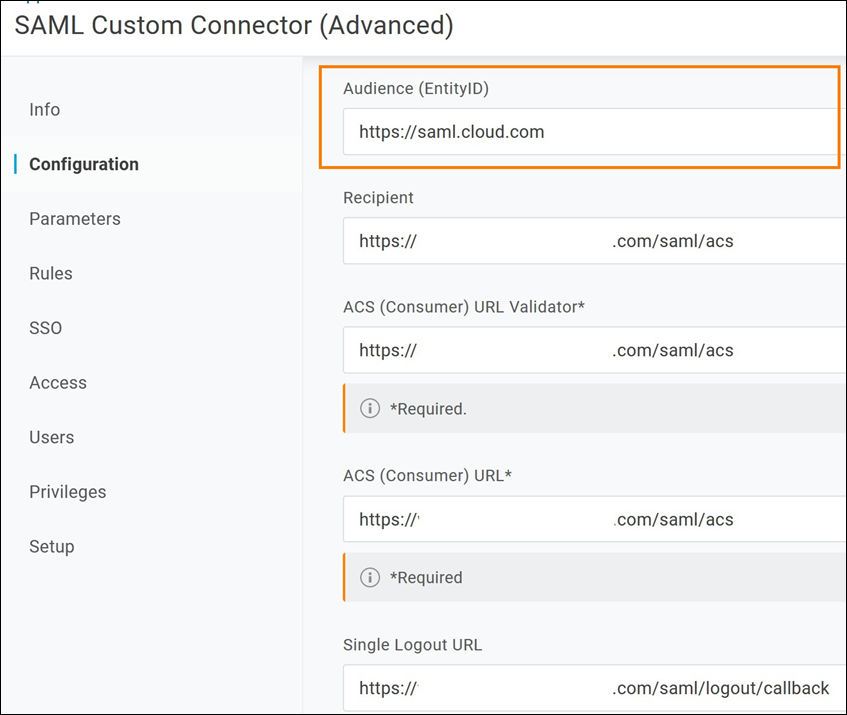

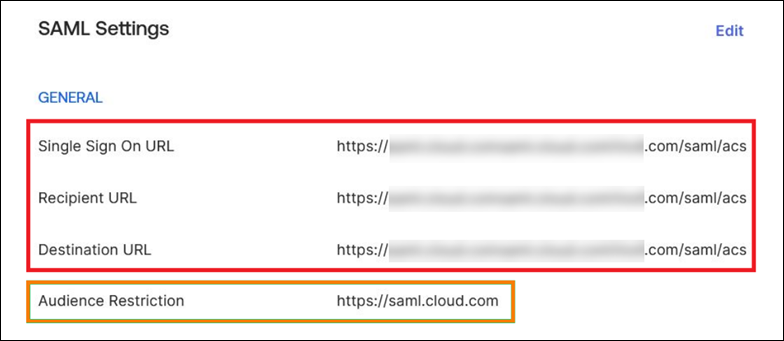

エンティティIDには

https://saml.cloud.comが入力されていることを確認します。SAMLプロバイダーによっては、この設定がAudienceと表示される場合があります。その他のすべてのエンドポイントについては、https://saml.cloud.comを手順1で構成したWorkspaceカスタムドメインに置き換えます。- 次の例は、Audience RestrictionにエンティティID値が含まれるOktaのエンドポイント構成を示しています。

次の例は、AudienceにエンティティID値が含まれるOneLoginのエンドポイント構成を示しています。

- Citrix Cloudで、IDおよびアクセス管理 > 認証に移動し、SAML接続を構成します。

- Workspace構成 > 認証に移動し、SAML 2.0を選択します。

- Workspace構成 > カスタムWorkspace URL > 編集に移動し、カスタムドメインのみを使用を選択します。

- 変更を保存するには、保存を選択します。

- 構成をテストするには、カスタムWorkspace URL(

https://workspaces.mycompany.com)を使用してCitrix Workspaceにサインインします。

デュアルSAMLアプリケーション構成

- Citrix Cloudで、Workspace構成 > アクセスに移動し、カスタムドメインを構成します。詳しくは、「カスタムドメインの構成」を参照してください。

- SAMLプロバイダーの管理コンソールで、2つのSAMLアプリケーションを構成します。SSOおよびSLO要求の署名設定、バインディングタイプ、ログアウト設定を含め、これらのアプリケーションを同一に構成します。これらのSAMLアプリケーションの構成が一致しない場合、Workspace URLとWorkspaceカスタムドメインを切り替える際に、サインインおよびログアウトの動作に違いが生じる可能性があります。

- 最初のSAMLアプリケーションで、次のSPエンドポイントを構成します。

- エンティティID:

https://saml.cloud.com - アサーションコンシューマーサービス:

https://saml.cloud.com/saml/acs -

ログアウト:

https://saml.cloud.com/saml/logout/callback - 次の例は、Okta管理コンソールでのこのエンドポイント構成を示しています。

- エンティティID:

- 2番目のSAMLアプリケーションで、次のSPエンドポイントを構成します。アサーションコンシューマーサービスとログアウトエンドポイントには、Workspaceカスタムドメインのみを使用します。

- エンティティID:

https://saml.cloud.com - アサーションコンシューマーサービス:

https://workspaces.mycompany.com/saml/acs - ログアウト:

https://workspaces.mycompany.com/saml/logout/callback

次の例は、Oktaコンソールでのこのエンドポイント構成を示しています。Audience RestrictionにエンティティID値が含まれていることに注意してください。

- エンティティID:

- 両方のSAMLアプリケーションのSAML署名証明書をダウンロードします。これらは、後の手順でCitrix Cloudにアップロードします。

- Citrix Cloud管理コンソールで、SAML接続を構成します。

- Citrix Cloudメニューから、IDおよびアクセス管理を選択します。

- 認証タブで、SAML 2.0を見つけ、省略記号ボタンをクリックして、接続を選択します。

- SAMLの構成ページで、手順2で作成した最初のSAMLアプリケーションの詳細を入力します。

- 新しいSAML接続を使用するようにCitrix Workspace™を構成します。

- Citrix Cloudメニューから、Workspace構成を選択します。

- 認証タブで、SAML 2.0を選択します。

- アクセスタブのカスタムWorkspace URLで、編集を選択します。

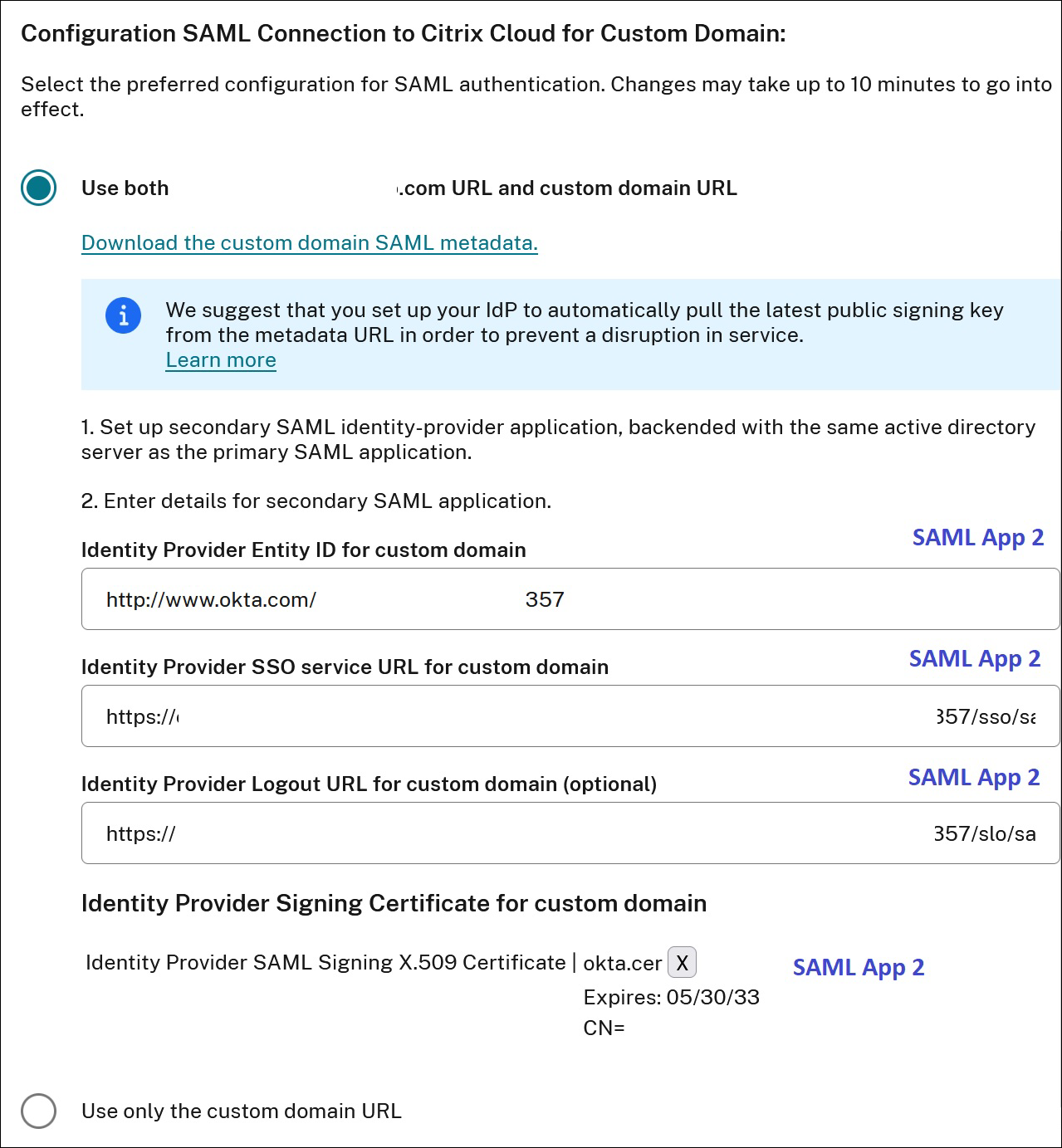

- SAMLの構成ページで、customer.cloud.com URLとカスタムドメインURLの両方を使用を選択します。

- 次の情報を入力します。

- カスタムドメインのIDプロバイダーエンティティIDに、手順2で作成した2番目のSAMLアプリケーションのエンティティIDを入力します。

- カスタムドメインのSSOサービスURLに、2番目のSAMLアプリケーションのSSO URLを入力します。

- カスタムドメインのログアウトURLに、2番目のSAMLアプリケーションのSLO URLを入力します。

- カスタムドメインのIDプロバイダー署名証明書に、2番目のSAMLアプリケーションのSAML署名証明書をアップロードします。

- 変更を保存するには、保存を選択します。

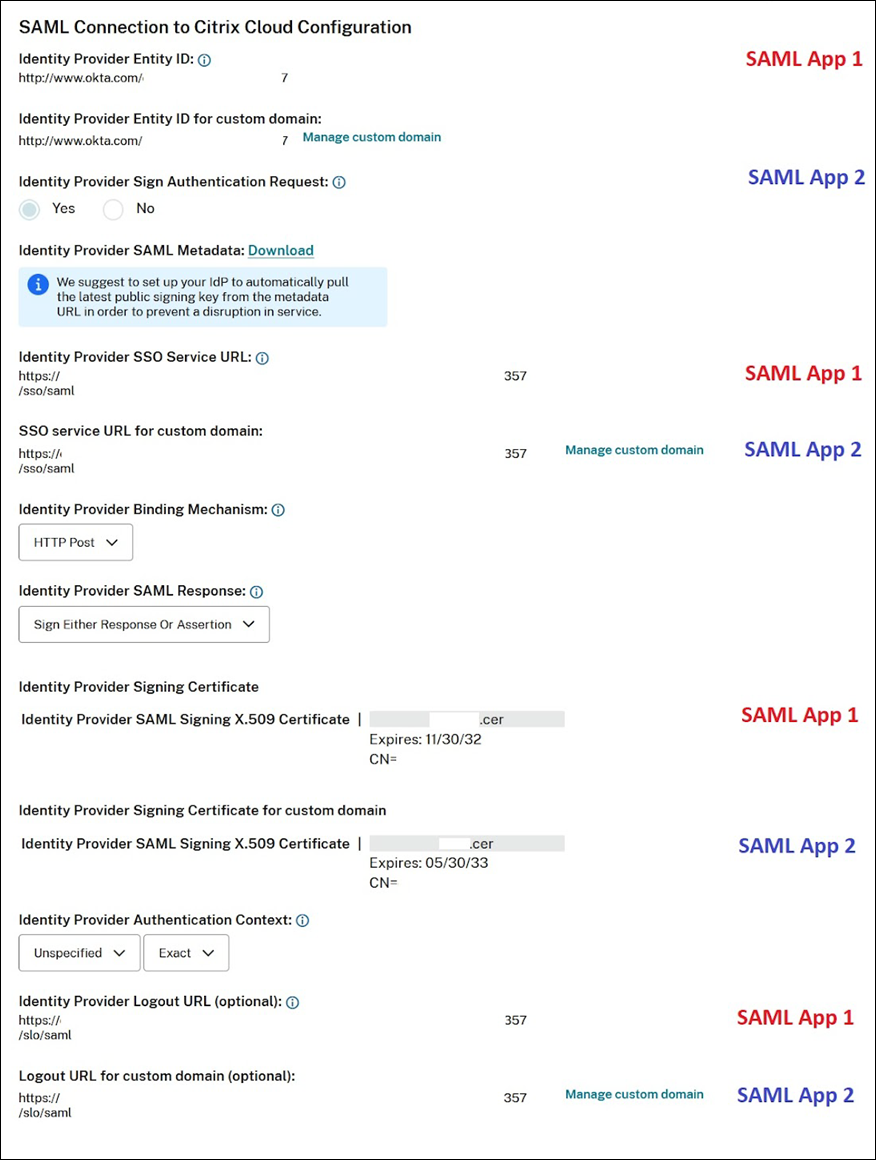

SAML接続の詳細の表示

設定後、[ID およびアクセス管理] > [認証] に移動します。[SAML 2.0] で、省略記号メニューから [SAML プロバイダーの選択] > [表示] を選択します。SAML 構成ページには、エンティティ ID、SSO URL、およびログアウト URL 用に構成された SAML エンドポイントのペアが表示されます。

その他のすべての SAML 構成設定は、作成した最初の SAML アプリケーションと 2 番目の SAML アプリケーションの両方に適用されます。

Citrix Workspace へのサインインの確認

構成したサインインおよびログアウトの動作を確認するには、次のテストを実行します。

- Workspace URL (

https://mycompany.cloud.com) と SAML プロバイダーを使用して Citrix Workspace にサインインします。 - Workspace カスタムドメイン (

https://workspace.mycompany.com) と SAML プロバイダーを使用して Citrix Workspace にサインインします。 - 一意のサインイン URL (

https://citrix.cloud.com/go/mycompany) と SAML プロバイダーを使用して Citrix Cloud にサインインします。