ワークスペース認証用のSAMLプロバイダーとしてのDuoの構成

このドキュメントでは、Duo SAMLアプリケーションと、Citrix Cloud™とSAMLプロバイダー間のSAML接続を構成するために必要な手順について説明します。これらの手順の一部は、Duo SAMLプロバイダーの管理コンソールで実行するアクションについて説明しています。

-

前提条件

-

このドキュメントのタスクを完了する前に、以下の前提条件を満たしていることを確認してください。

- Duoクラウドテナント

- ADフォレスト内のDuo認証プロキシ

- ADユーザーをDuoに同期するActive Directory LDAPS接続

DuoテナントへのActive Directory同期の構成

オンプレミスADをDuoに接続してSAMLユーザーをインポートする方法に関するDuoのドキュメントに従ってください。

Active Directory LDAPS接続の作成

-

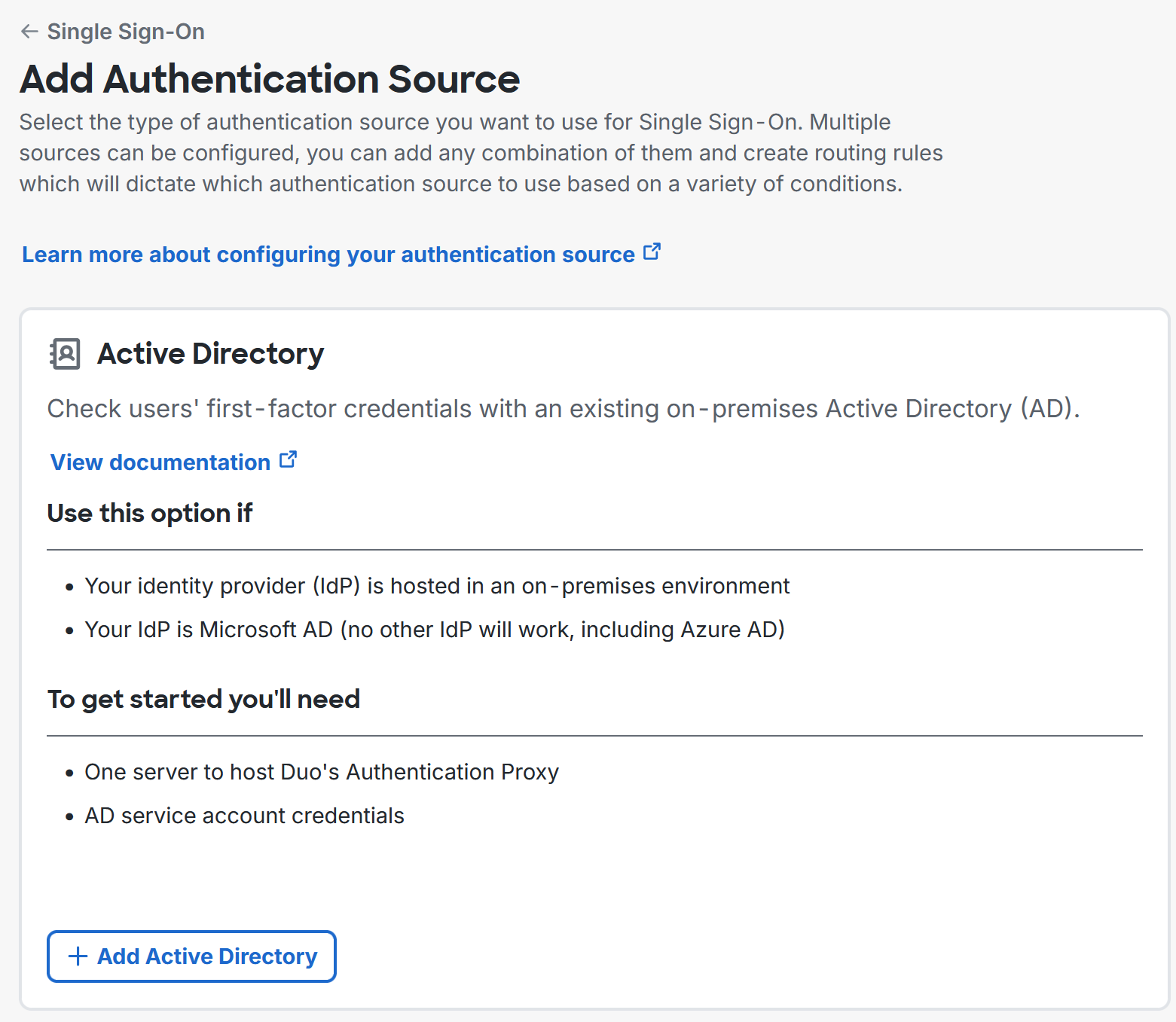

[アプリケーション] > [SSO設定] > [ソースの追加] > [Active Directory] > [Active Directoryの追加] を選択します。

-

ADフォレストへのLDAPS接続の表示名を入力します。

-

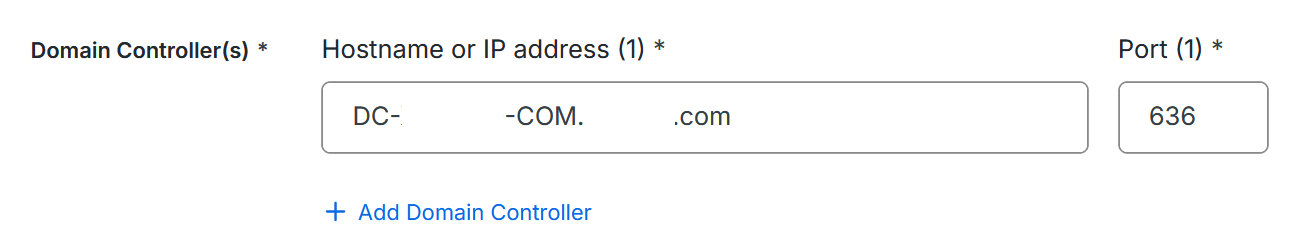

ドメインコントローラーのFQDNを入力します。

-

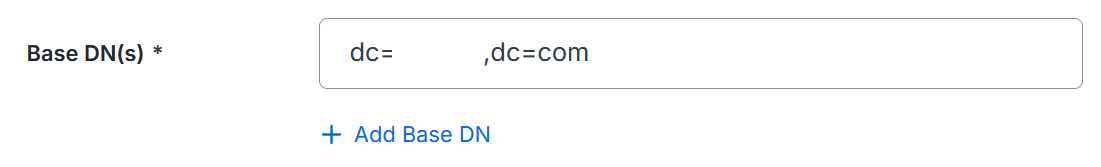

ADドメインのベースDNを構成します。

-

認証タイプとして [統合] を選択します。

-

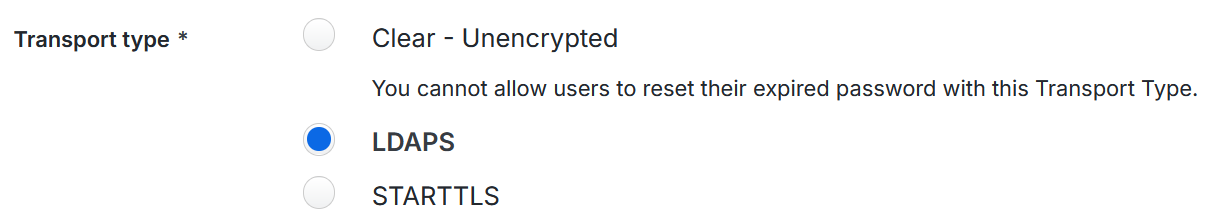

トランスポートタイプとして [LDAPS] を選択します。

-

[SSLホスト名の検証] にチェックを入れます。

-

ドメインコントローラー証明書と、ドメイン証明書の署名に使用されたプライベートエンタープライズ証明書機関CA証明書の両方を入力します。

-

以下の例に従って、PEM形式の証明書を入力します。

-----BEGIN CERTIFICATE----- `<base64 Domain Controller Certificate>` -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- `<base64 Certificate Authority Certificate used to sign the Domain Controller Certificate above>` -----END CERTIFICATE----- <!--NeedCopy--> -

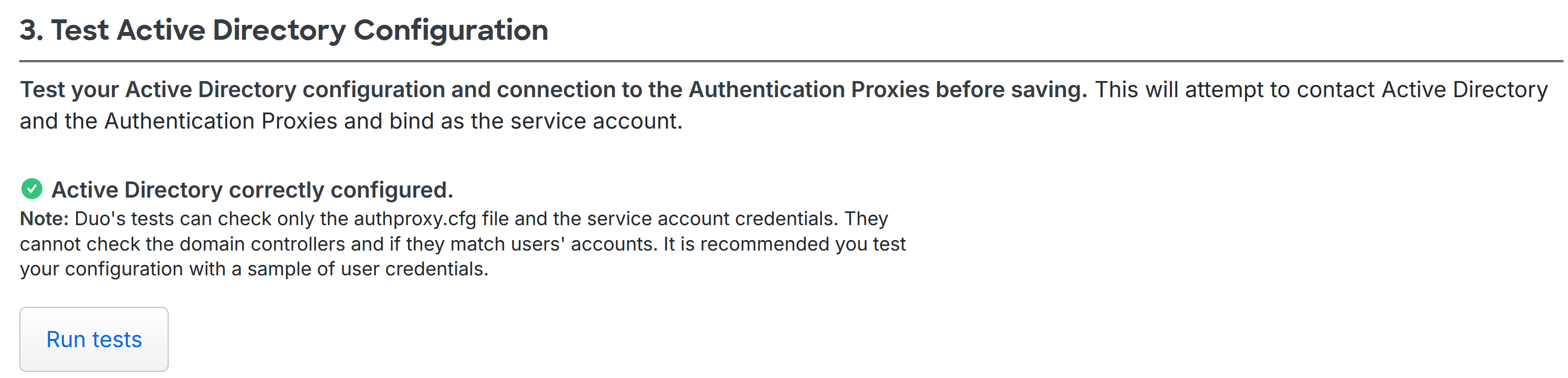

LDAPS接続をテストします。

SAML用のDuo認証プロキシ構成ファイルの構成

-

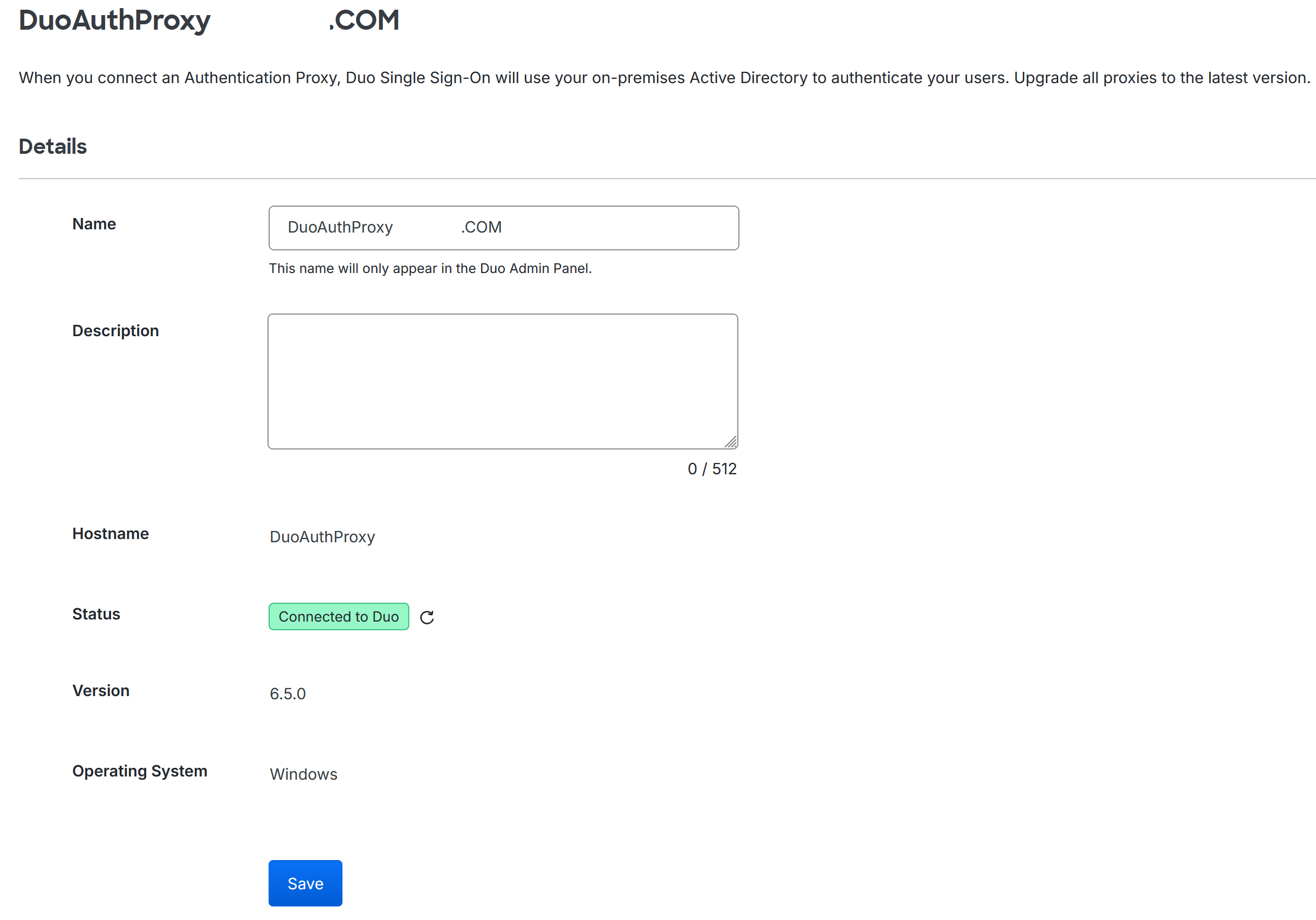

Duo認証プロキシの構成が正常であり、[Duoに接続済み] と表示されていることを確認します。

-

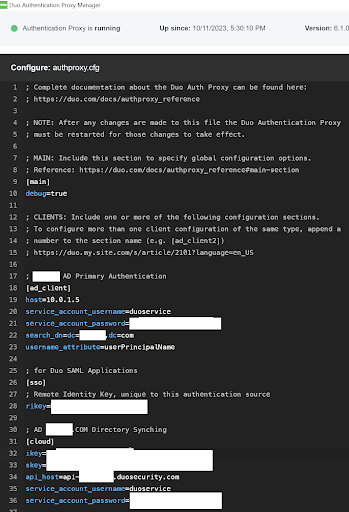

Duo認証プロキシにログインし、Duo管理コンソールから提供されたリモートID (rikey) を使用して、SAML [sso] セクションをその構成ファイルに追加します。Duo認証プロキシは、共有シークレットを使用してDuoクラウドサービスと通信します。このシークレットは、認証プロキシの初期インストールまたは構成中に生成されます。

ワークスペースで使用するDuo SAMLアプリケーションの構成

-

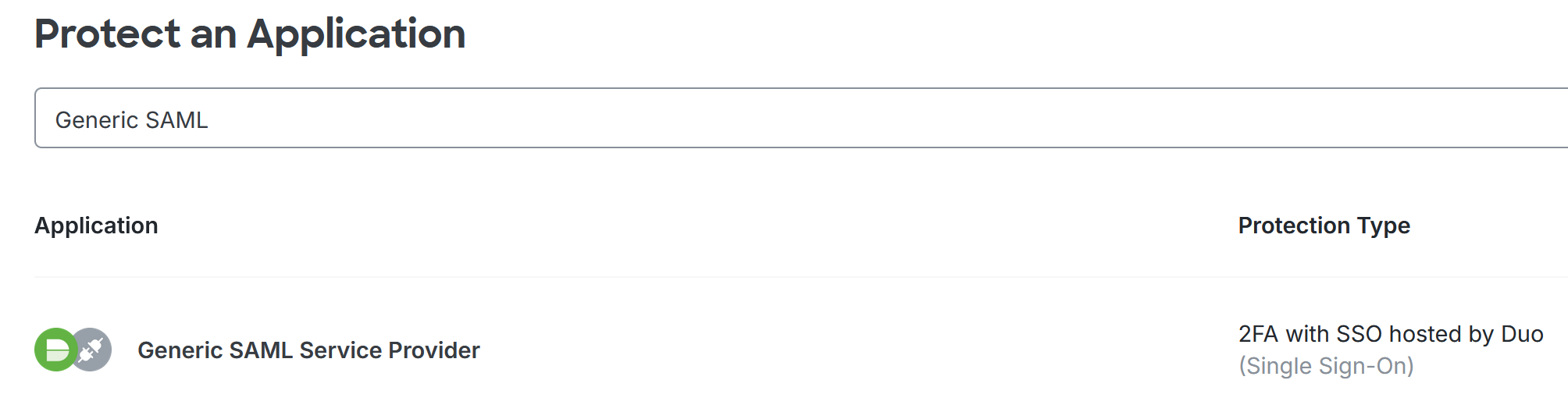

[アプリケーション] > [アプリケーションの保護] を選択します。[アプリケーションの追加] をクリックします。

-

Generic SAML Service Provider Duoアプリテンプレートのエントリを見つけます。Citrix®は、Generic SAML Service Provider Duoテンプレートを推奨しています。これは最も柔軟性があり、ニーズに応じてSAML属性のさまざまな組み合わせやSAMLフローを構成できるためです。

重要:

Duo Citrix Workspace™ SAMLテンプレートの使用は推奨されません。これは柔軟性がなく、AD IDを使用したSAMLのみをサポートするためです。Duo Citrix Workspace SAMLテンプレートでは、高度なM&A SAML構成に必要なcip_domainやcip_forestなどのオプション属性を追加することもできません。また、Citrix Cloudログアウトエンドポイントの構成も許可されていません。

-

SAMLアプリケーションの表示名を、Citrix Cloud Prodのように指定します。

-

ユーザーアクセスを、すべてのユーザーに対して有効にするのように指定します。

-

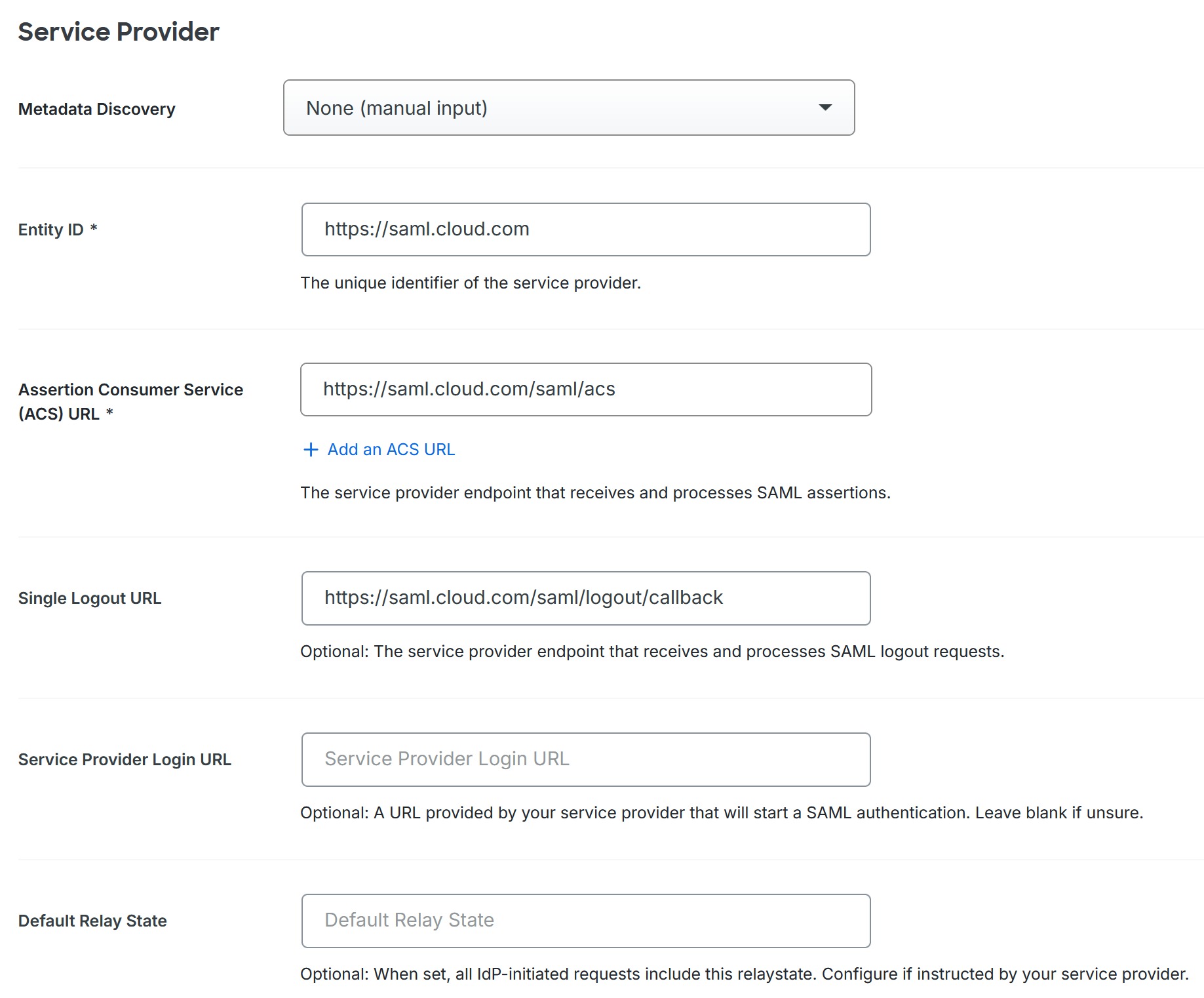

[メタデータ検出] 内で [なし (手動入力)] を選択し、以下のCitrix Cloud SAMLエンドポイントを入力します。

-

Citrix Cloudテナントが存在するCitrix Cloudリージョンに応じて、EntityIDを入力します。

URL リージョン https://saml.cloud.com商用 EU、米国、およびAPS https://saml.citrixcloud.jpJP https://saml.cloud.usGOV -

Citrix Cloudテナントが存在するCitrix Cloudリージョンに応じて、シングルサインオンURL (ACS URL) を構成します。

URL リージョン https://saml.cloud.com/saml/acs商用 EU、米国、およびAPS https://saml.citrixcloud.jp/saml/acsJP https://saml.cloud.us/saml/acsGOV -

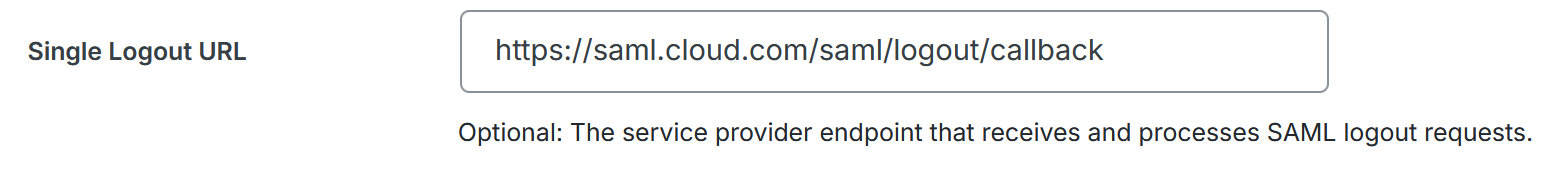

Citrix Cloudテナントが存在するCitrix Cloudリージョンに応じて、シングルログアウトURLを構成します。

URL リージョン https://saml.cloud.com/saml/logout/callback商用 EU、米国、およびAPS https://saml.citrixcloud.jp/samllogout/callbackJP https://saml.cloud.us/saml/samllogout/callbackGOV -

サービスプロバイダーログインURLは必須ではなく、空のままにできます。

-

デフォルトリレーステートは必須ではなく、空のままにできます。

-

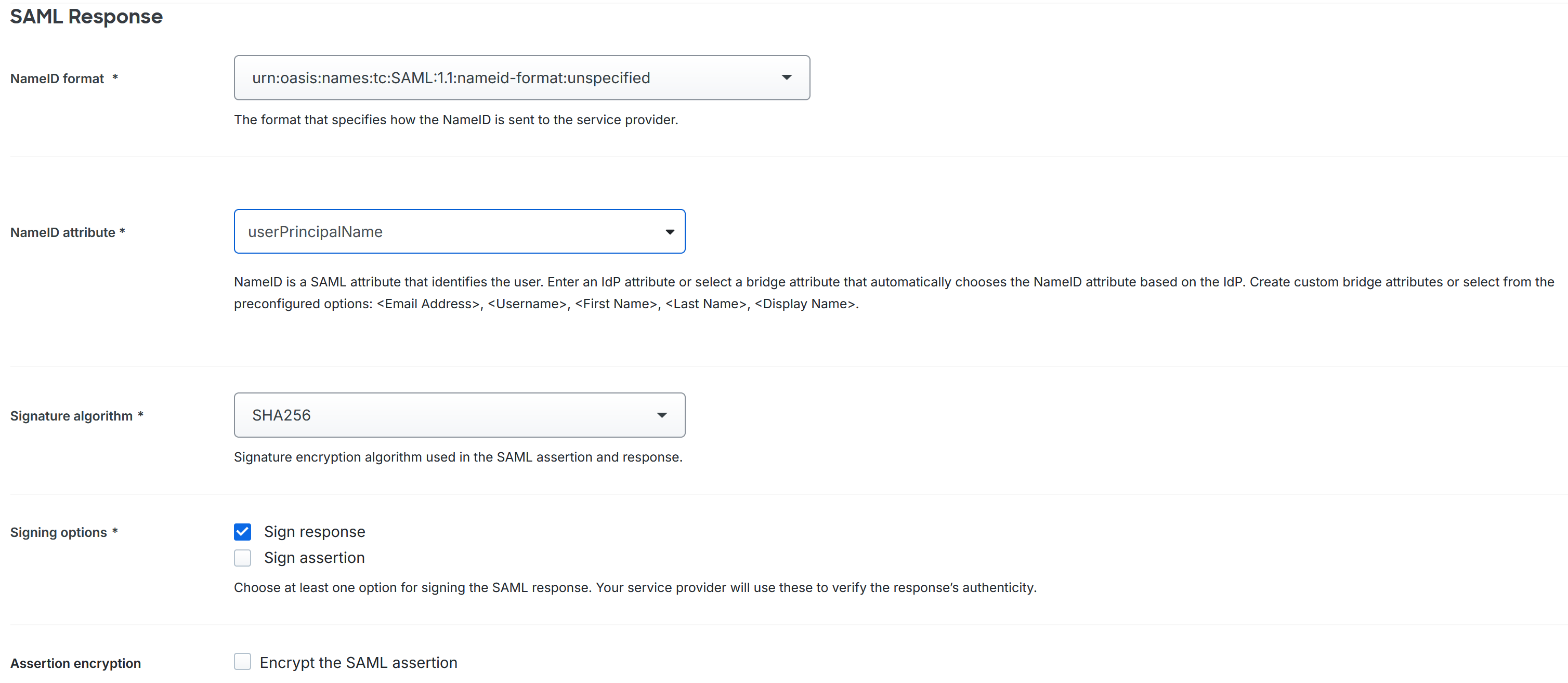

名前ID形式を未指定として構成します。

-

名前ID属性をuserPrincipalName (大文字と小文字を区別) として構成します。

-

署名アルゴリズムをSHA256として構成します。

-

署名オプションを応答に署名として構成します。

-

アサーション暗号化を無効として構成します。

-

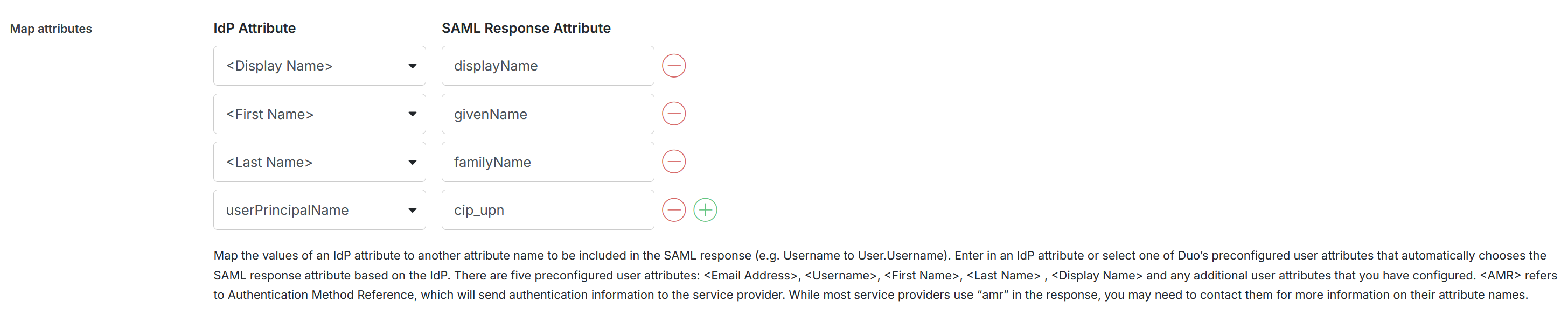

属性マッピングを、左側にDuoブリッジ属性、右側にCitrix Cloud SAMLクレーム名として構成します。

重要:

Duoブリッジ属性 (左) とSAML属性クレーム名 (右) は大文字と小文字を区別します。Citrix Cloud SAML接続内で構成されているものと一致する必要があるのは、右側のクレーム名です。

Citrix Cloud SAML接続の構成

-

すべてのCitrixログオンフローは、Workspace URLまたはCitrix Cloud GO URLのいずれかを使用してサービスプロバイダーによって開始される必要があります。

-

[IDおよびアクセス管理] > [認証] > [IDプロバイダーの追加] > [SAML] 内のSAML接続には、デフォルトの推奨値を使用します。

-

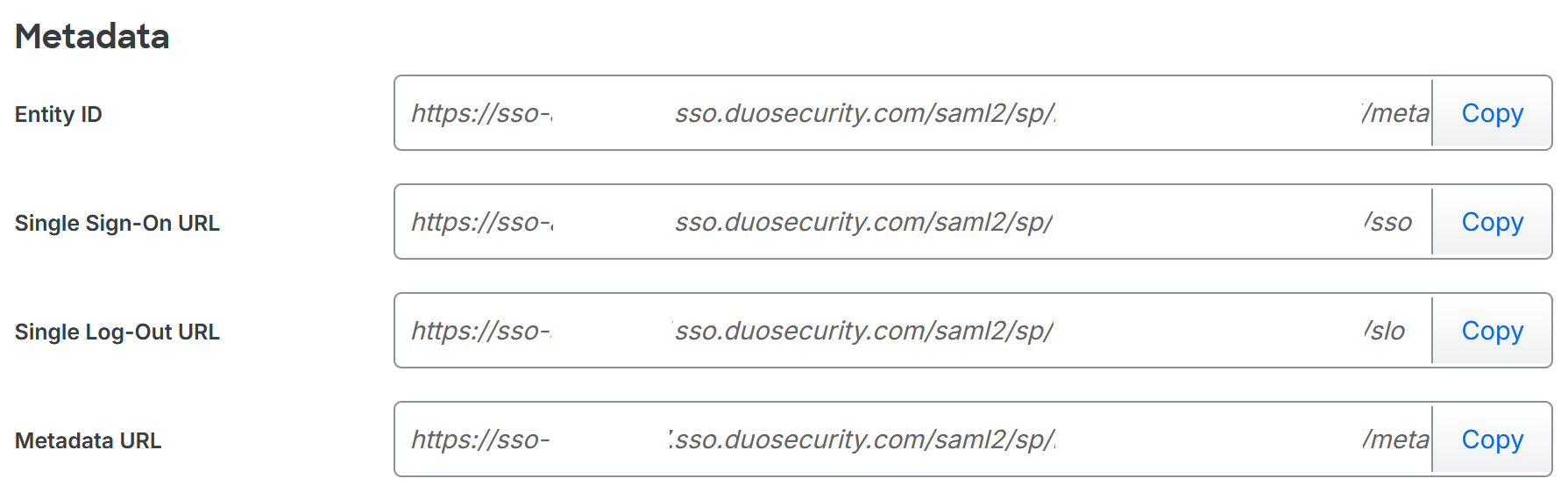

Duoポータルから、Duo Active Directory Syncドキュメントにアクセスして、Citrix Cloud SAML接続に入力するDuo SAMLアプリケーションのSAMLエンドポイントを取得します。

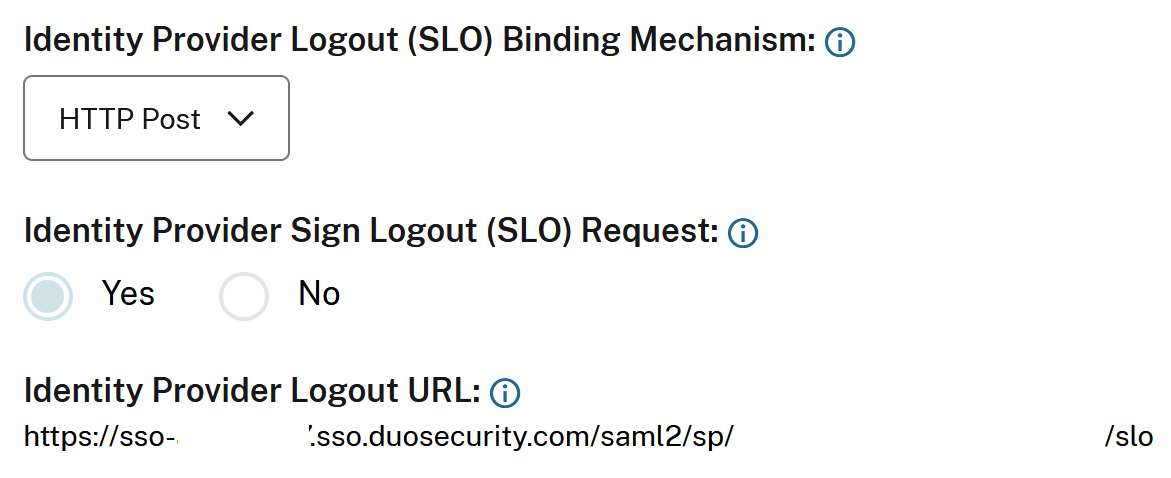

Citrix Cloudのこのフィールド この値を入力 エンティティID https://sso-<id>.sso.duosecurity.com/saml2/sp/<samlappID>/metadata認証要求に署名 はい SSOサービスURL https://sso-<id>.sso.duosecurity.com/saml2/sp/<samlappID>/ssoSSOバインディングメカニズム HTTP Post SAML応答 応答またはアサーションのいずれかに署名 認証コンテキスト 未指定、完全一致 ログアウトURL https://sso-<id>.sso.duosecurity.com/saml2/sp/<samlappID>/sloログアウト要求に署名 はい SLOバインディングメカニズム HTTP Post

Duo SAMLログアウト動作

この記事の執筆時点では、Duo SAMLはSAML SLOをサポートしていませんが、ユーザーがWorkspaceやCitrix Cloudから明示的にログアウトしたときにIDPセッションを終了するようにDuoを構成することは可能です。Duo SAMLアプリケーションのログアウト設定を構成する前に、メインのSAML記事にある「SAMLログアウトに関する考慮事項」セクションSAMLログアウトに関する考慮事項を読むことをお勧めします。

重要:

DuoドキュメントDuo SSOログアウト動作とセッション管理の詳細から引用。

Duo SSOからログアウトし、Duo SSOのSLO URLにアクセスしたユーザーは、ログアウトページにリダイレクトされる前に、Duo SSOからログアウトされ、MFA記憶デバイスセッションが削除されます。

エンドユーザーがWorkspaceやCitrix CloudからログアウトしたときにDuo IDPセッションの明示的なログアウトを構成するには、以下の推奨手順に従ってください。

-

Duo SAMLアプリ内でCitrix Cloud SAMLログアウトエンドポイントを構成します。

-

Citrix Cloud SAML接続内でDuo SLOエンドポイントを構成します。

重要:

汎用SAMLプロバイダーDuoアプリテンプレートを使用していない場合、Citrix Cloudログアウトエンドポイントを入力するオプションが利用できないため、この手順を完了できません。

-

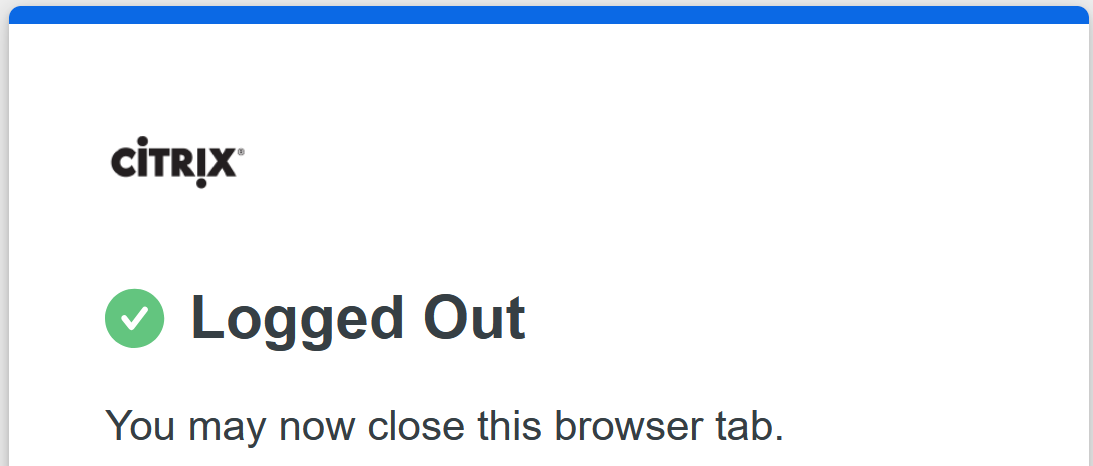

手順1と2に従ってSAML接続の両側でログアウトが構成されているWorkspaceからログアウトすると、IDPセッションが終了したことを示す以下のUIがDuoによって表示されます。

-

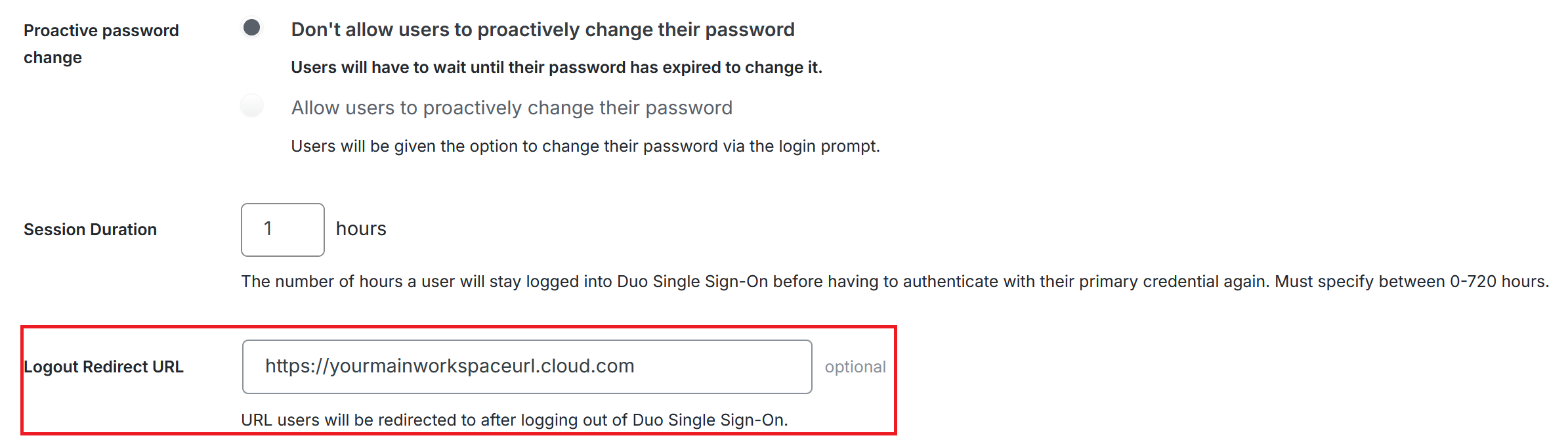

オプション: Workspaceエンドユーザーのログアウトエクスペリエンスを向上させるために、Duo LDAPS接続を単一のログアウトのリダイレクトURLで構成し、エンドユーザーをCitrix Workspaceログオンページにリダイレクトさせることができます。これは、ADフォレストLDAPS接続内で行われます。

重要:

上記のログアウトのリダイレクトURLフィールドでは、単一のWorkspace URLのみを構成できます。Citrix Cloudテナント内で複数の異なるWorkspace URLを使用することは、Duoの単一のActive Directoryフォレスト接続内では構成できません。