Smartcards

-

Sie können eine mit dem Clientgerät verbundene Smartcard zur Authentifizierung bei der Anmeldung an einer virtuellen Linux-Desktopsitzung verwenden. Diese Funktion wird durch Smartcard-Umleitung über den virtuellen ICA®-Smartcard-Kanal implementiert. Sie können die Smartcard auch innerhalb der Sitzung verwenden. Anwendungsfälle sind:

- Hinzufügen einer digitalen Signatur zu einem Dokument

- Verschlüsseln oder Entschlüsseln einer E-Mail

- Authentifizierung bei einer Website

Der Linux VDA verwendet für diese Funktion dieselbe Konfiguration wie der Windows VDA. Weitere Informationen finden Sie im Abschnitt Smartcard-Umgebung konfigurieren in diesem Artikel.

Hinweis:

Die Verwendung einer zugeordneten Smartcard innerhalb einer Linux VDA-Sitzung zur Anmeldung bei Citrix Gateway wird nicht unterstützt.

Voraussetzungen

Die Verfügbarkeit der Smartcard-Pass-Through-Authentifizierung hängt von den folgenden Bedingungen ab:

-

Ihr Linux VDA kann sich beim Delivery Controller™ registrieren und Sie können die veröffentlichten virtuellen Linux-Desktopsitzungen mit Windows-Anmeldeinformationen öffnen.

-

Es werden von OpenSC unterstützte Smartcards verwendet. Weitere Informationen finden Sie unter Sicherstellen, dass OpenSC Ihre Smartcard unterstützt.

Sicherstellen, dass OpenSC Ihre Smartcard unterstützt

OpenSC ist ein weit verbreiteter Smartcard-Treiber unter RHEL 7.4+. Als vollständig kompatibler Ersatz für CoolKey unterstützt OpenSC viele Arten von Smartcards (siehe Smartcard-Unterstützung in Red Hat Enterprise Linux).

In diesem Artikel wird die YubiKey-Smartcard als Beispiel verwendet, um die Konfiguration zu veranschaulichen. YubiKey ist ein All-in-One-USB-CCID-PIV-Gerät, das einfach bei Amazon oder anderen Einzelhändlern erworben werden kann. Der OpenSC-Treiber unterstützt YubiKey.

Wenn Ihre Organisation eine andere, fortschrittlichere Smartcard benötigt, bereiten Sie eine physische Maschine mit einer unterstützten Linux-Distribution und installiertem OpenSC-Paket vor. Informationen zur OpenSC-Installation finden Sie unter Smartcard-Treiber installieren. Stecken Sie Ihre Smartcard ein und führen Sie den folgenden Befehl aus, um zu überprüfen, ob OpenSC Ihre Smartcard unterstützt:

pkcs11-tool --module opensc-pkcs11.so --list-slots

<!--NeedCopy-->

Konfiguration

Stammzertifikat vorbereiten

Ein Stammzertifikat wird verwendet, um das Zertifikat auf der Smartcard zu überprüfen. Führen Sie die folgenden Schritte aus, um ein Stammzertifikat herunterzuladen und zu installieren.

-

Besorgen Sie sich ein Stammzertifikat im PEM-Format, typischerweise von Ihrem CA-Server.

Sie können einen ähnlichen Befehl ausführen, um eine DER-Datei (*.crt, *.cer, *.der) in PEM zu konvertieren. Im folgenden Befehlsbeispiel ist certnew.cer eine DER-Datei.

openssl x509 -inform der -in certnew.cer -out certnew.pem <!--NeedCopy--> -

Installieren Sie das Stammzertifikat im Verzeichnis

openssl. Die Datei certnew.pem wird als Beispiel verwendet.cp certnew.pem <path where you install the root certificate> <!--NeedCopy-->Um einen Pfad für die Installation des Stammzertifikats zu erstellen, führen Sie

sudo mdkir -p <path where you install the root certificate>aus.

Smartcard-Umgebung konfigurieren

Sie können das Skript ctxsmartlogon.sh verwenden, um die Smartcard-Umgebung zu konfigurieren, oder die Konfiguration manuell abschließen.

(Option 1) Smartcard-Umgebung mit dem Skript ctxsmartlogon.sh konfigurieren

Hinweis:

Das Skript ctxsmartlogon.sh fügt PKINIT-Informationen zum Standard-Realm hinzu. Sie können diese Einstellung über die Konfigurationsdatei /etc/krb5.conf ändern.

Bevor Sie Smartcards zum ersten Mal verwenden, führen Sie das Skript ctxsmartlogon.sh aus, um die Smartcard-Umgebung zu konfigurieren.

Tipp:

Wenn Sie SSSD für den Domänenbeitritt verwendet haben, starten Sie den SSSD-Dienst neu, nachdem Sie ctxsmartlogon.sh ausgeführt haben. Für RHEL 8 und höher, da PAM_KRB5 in das EPEL-Repository verschoben wurde, versucht das Skript, EPEL in diesen Distributionen zu aktivieren.

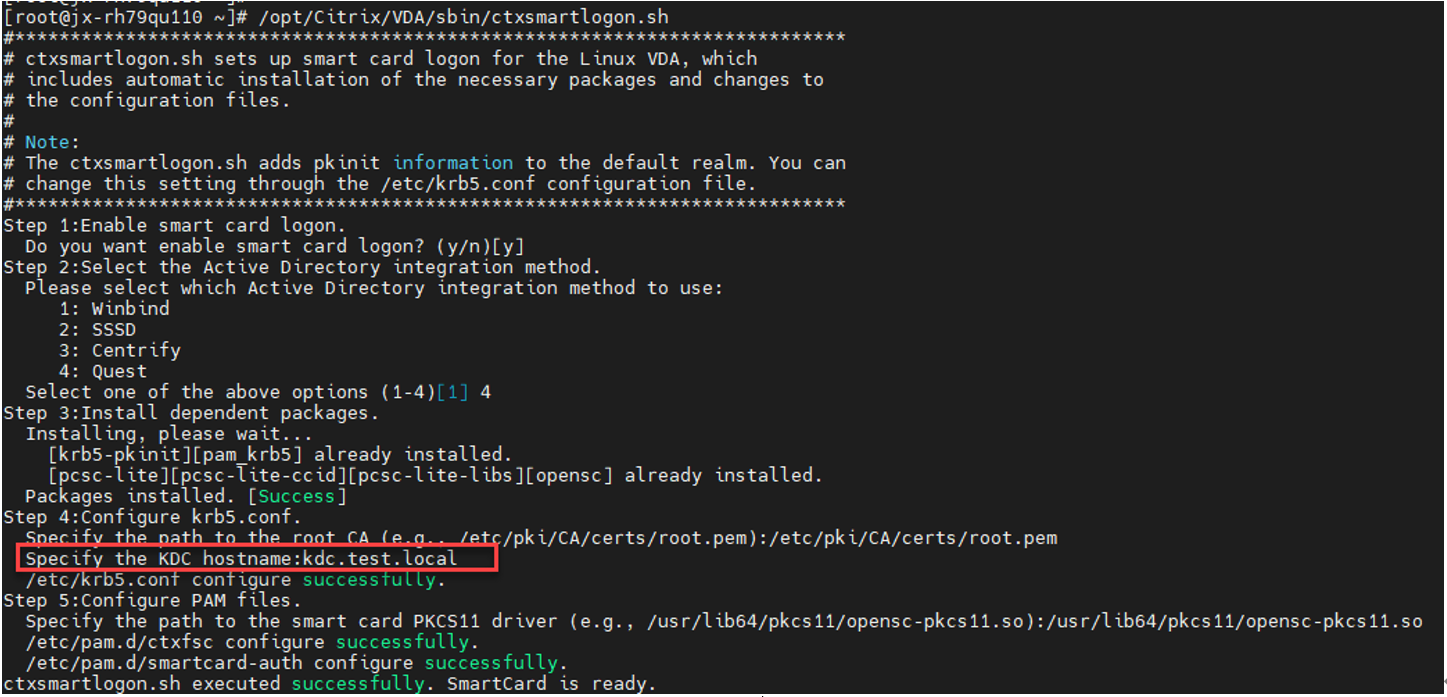

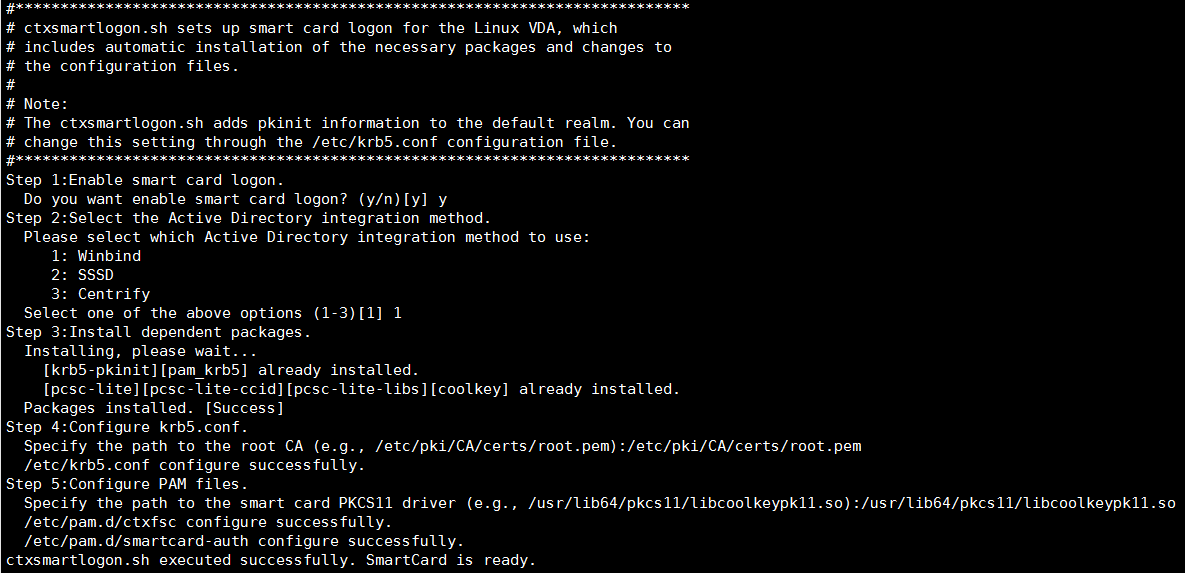

sudo /opt/Citrix/VDA/sbin/ctxsmartlogon.sh

<!--NeedCopy-->

Die Ergebnisse ähneln den folgenden:

Hinweis:

Wenn Sie Quest als Methode für den Domänenbeitritt verwenden, müssen Sie den Hostnamen des Key Distribution Center (KDC) angeben. Beispiel:

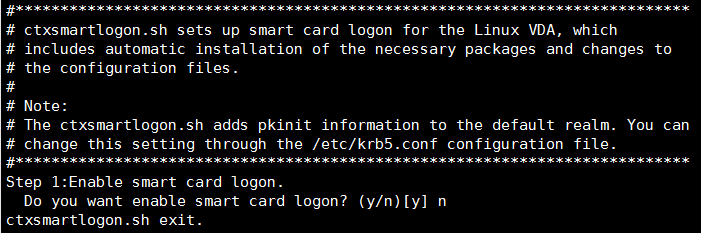

Sie können Smartcards auch deaktivieren, indem Sie das Skript ctxsmartlogon.sh ausführen:

sudo /opt/Citrix/VDA/sbin/ctxsmartlogon.sh

<!--NeedCopy-->

Die Ergebnisse ähneln den folgenden:

(Option 2) Smartcard-Umgebung manuell konfigurieren

Der Linux VDA verwendet dieselbe Smartcard-Umgebung wie der Windows VDA. In der Umgebung müssen mehrere Komponenten konfiguriert werden, einschließlich Domänencontroller, Microsoft-Zertifizierungsstelle (CA), Internet Information Services, Citrix StoreFront und Citrix Workspace-App. Informationen zur Konfiguration basierend auf der YubiKey-Smartcard finden Sie im Knowledge Center-Artikel CTX206156.

Bevor Sie mit dem nächsten Schritt fortfahren, stellen Sie sicher, dass:

- Sie alle Komponenten korrekt konfiguriert haben.

- Sie den privaten Schlüssel und das Benutzerzertifikat auf die Smartcard heruntergeladen haben.

- Sie sich erfolgreich mit der Smartcard am VDA anmelden können.

PC/SC Lite-Pakete installieren

PCSC Lite ist eine Implementierung der Personal Computer/Smart Card (PC/SC)-Spezifikation unter Linux. Es bietet eine Windows-Smartcard-Schnittstelle für die Kommunikation mit Smartcards und Lesegeräten. Die Smartcard-Umleitung im Linux VDA wird auf PC/SC-Ebene implementiert.

Führen Sie den folgenden Befehl aus, um die PC/SC Lite-Pakete zu installieren:

RHEL 9.4/9.2/8.x, Rocky Linux 9.4/9.2/8.x:

yum install pcsc-lite pcsc-lite-ccid pcsc-lite-libs

<!--NeedCopy-->

Ubuntu 24.04, Ubuntu 22.04, Ubuntu 20.04, Debian 12.7, Debian 12.5, Debian 11.11:

apt-get install -y libpcsclite1 libccid

<!--NeedCopy-->

Smartcard-Treiber installieren

OpenSC ist ein weit verbreiteter Smartcard-Treiber. Wenn OpenSC nicht installiert ist, führen Sie den folgenden Befehl aus, um es zu installieren:

RHEL 9.4/9.2/8.x, Rocky Linux 9.4/9.2/8.x:

yum install opensc

<!--NeedCopy-->

Ubuntu 24.04, Ubuntu 22.04, Ubuntu 20.04, Debian 12.7, Debian 12.5, Debian 11.11:

apt-get install -y opensc

<!--NeedCopy-->

Führen Sie den folgenden Befehl aus, um die Module pam_krb5 und krb5-pkinit zu installieren.

RHEL 9.4/9.2/8.x, Rocky Linux 9.4/9.2/8.x:

yum install krb5-pkinit

<!--NeedCopy-->

Ubuntu 24.04, Ubuntu 22.04, Ubuntu 20.04:

apt-get install libpam-krb5 krb5-pkinit

<!--NeedCopy-->

Debian 12.7, Debian 12.5, Debian 11.11:

apt-get install -y libpam-krb5 krb5-pkinit

<!--NeedCopy-->

Das Modul pam_krb5 ist ein steckbares Authentifizierungsmodul. PAM-fähige Anwendungen können pam_krb5 verwenden, um Passwörter zu überprüfen und Ticket-Granting Tickets vom Key Distribution Center (KDC) zu erhalten. Das Modul krb5-pkinit enthält das PKINIT-Plug-in, das Clients ermöglicht, anfängliche Anmeldeinformationen vom KDC unter Verwendung eines privaten Schlüssels und eines Zertifikats zu erhalten.

pam_krb5-Modul konfigurieren

- Das Modul pam_krb5 interagiert mit dem KDC, um Kerberos-Tickets unter Verwendung von Zertifikaten auf der Smartcard zu erhalten. Um die pam_krb5-Authentifizierung in PAM zu aktivieren, führen Sie den folgenden Befehl aus:

authconfig --enablekrb5 --update

<!--NeedCopy-->

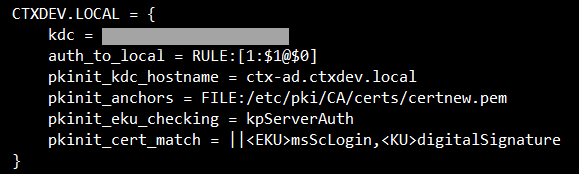

Fügen Sie in der Konfigurationsdatei /etc/krb5.conf PKINIT-Informationen entsprechend dem tatsächlichen Realm hinzu.

Hinweis:

Die Option pkinit_cert_match gibt Abgleichsregeln an, denen das Client-Zertifikat entsprechen muss, bevor es für den Versuch der PKINIT-Authentifizierung verwendet wird. Die Syntax der Abgleichsregeln lautet:

[relation-operator] component-rule …

wobei relation-operator entweder && sein kann, was bedeutet, dass alle Komponentenregeln übereinstimmen müssen, oder ||, was bedeutet, dass nur eine Komponentenregel übereinstimmen muss.

Hier ist ein Beispiel einer generischen krb5.conf-Datei:

EXAMPLE.COM = {

kdc = KDC.EXAMPLE.COM

auth_to_local = RULE:[1:$1@$0]

pkinit_anchors = FILE:<path where you install the root certificate>/certnew.pem

pkinit_kdc_hostname = KDC.EXAMPLE.COM

pkinit_cert_match = ||<EKU>msScLogin,<KU>digitalSignature

pkinit_eku_checking = kpServerAuth

}

<!--NeedCopy-->

Die Konfigurationsdatei sieht nach dem Hinzufügen der PKINIT-Informationen wie folgt aus.

PAM-Authentifizierung konfigurieren

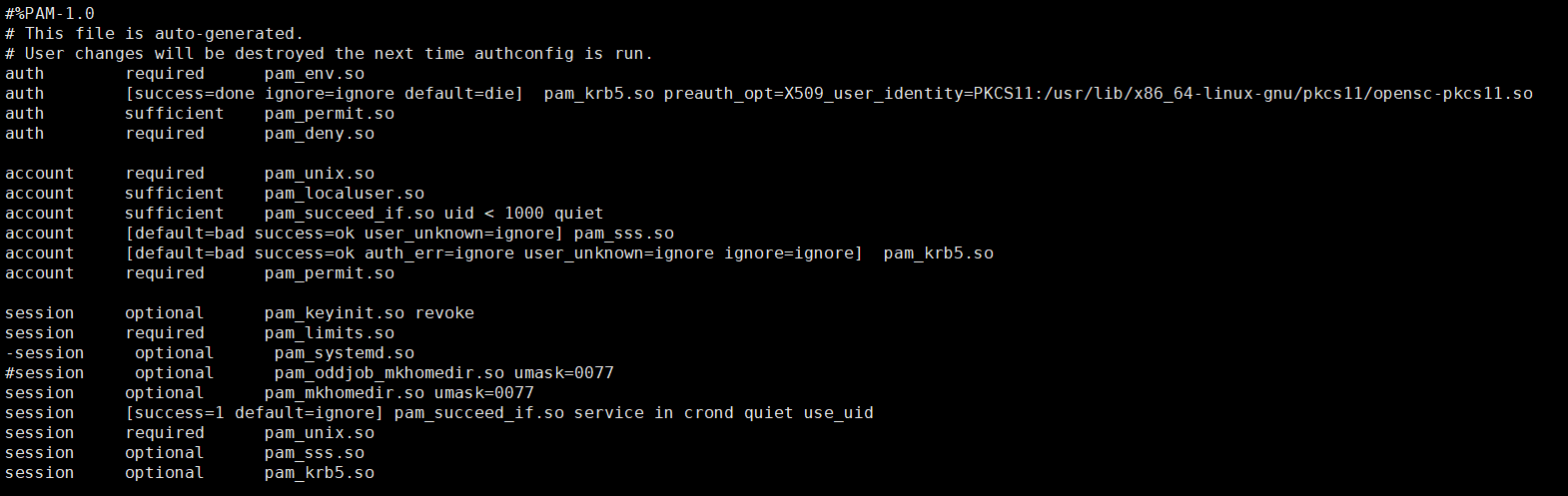

PAM-Konfigurationsdateien geben an, welche Module für die PAM-Authentifizierung verwendet werden. Um pam_krb5 als Authentifizierungsmodul hinzuzufügen, fügen Sie die folgende Zeile zur Datei /etc/pam.d/smartcard-auth hinzu:

auth [success=done ignore=ignore default=die] pam_krb5.so preauth_options=X509_user_identity=PKCS11:<path to the pkcs11 driver>/opensc-pkcs11.so

Die Konfigurationsdatei sieht nach der Änderung wie folgt aus, wenn SSSD verwendet wird.

(Optional) Single Sign-On mit Smartcards

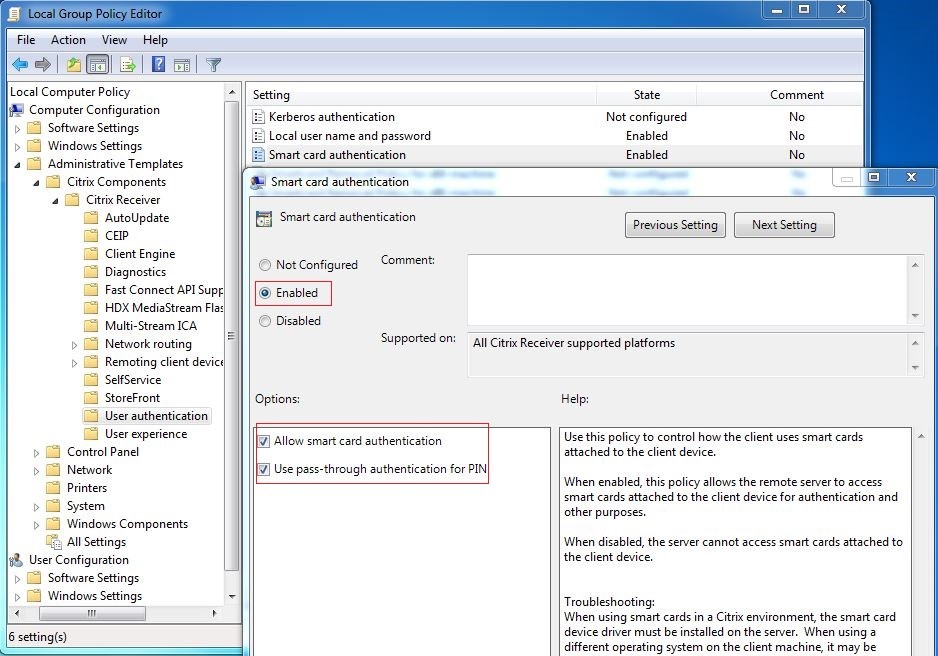

Single Sign-On (SSO) ist eine Citrix-Funktion, die die Pass-Through-Authentifizierung bei virtuellen Desktop- und Anwendungsstarts implementiert. Diese Funktion reduziert die Häufigkeit, mit der Benutzer ihre PIN eingeben müssen. Um SSO mit dem Linux VDA zu verwenden, konfigurieren Sie die Citrix Workspace-App. Die Konfiguration ist dieselbe wie beim Windows VDA. Weitere Informationen finden Sie im Knowledge Center-Artikel CTX133982.

Aktivieren Sie die Smartcard-Authentifizierung wie folgt, wenn Sie die Gruppenrichtlinie in der Citrix Workspace™-App konfigurieren.

Schnelle Smartcard-Anmeldung

Die schnelle Smartcard ist eine Verbesserung gegenüber der bestehenden HDX PC/SC-basierten Smartcard-Umleitung. Sie verbessert die Leistung, wenn Smartcards in WAN-Umgebungen mit hoher Latenz verwendet werden. Weitere Informationen finden Sie unter Smartcards.

Der Linux VDA unterstützt schnelle Smartcards mit den folgenden Versionen der Citrix Workspace-App:

- Citrix Receiver für Windows 4.12

- Citrix Workspace-App 1808 für Windows und höher

Schnelle Smartcard-Anmeldung auf dem Client aktivieren

Die schnelle Smartcard-Anmeldung ist standardmäßig auf dem VDA aktiviert und auf dem Client deaktiviert. Um die schnelle Smartcard-Anmeldung auf dem Client zu aktivieren, fügen Sie den folgenden Parameter in die Datei default.ica der zugehörigen StoreFront-Site ein:

[WFClient]

SmartCardCryptographicRedirection=On

<!--NeedCopy-->

Schnelle Smartcard-Anmeldung auf dem Client deaktivieren

Um die schnelle Smartcard-Anmeldung auf dem Client zu deaktivieren, entfernen Sie den Parameter SmartCardCryptographicRedirection aus der Datei default.ica der zugehörigen StoreFront-Site.

XDPing ausführen

Nachdem Sie die vorhergehenden Schritte ausgeführt haben, können Sie das Linux-Tool XDPing verwenden, um häufige Konfigurationsprobleme in Ihrer Linux VDA-Umgebung zu überprüfen.

Verwendung

Anmeldung am Linux VDA mit einer Smartcard

Sie können eine Smartcard verwenden, um sich sowohl in SSO- als auch in Nicht-SSO-Szenarien am Linux VDA anzumelden.

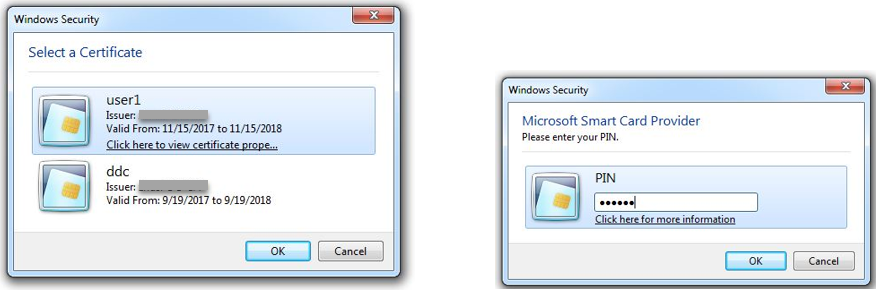

- Im SSO-Szenario werden Sie automatisch mit dem zwischengespeicherten Smartcard-Zertifikat und der PIN bei StoreFront™ angemeldet. Wenn Sie eine virtuelle Linux-Desktopsitzung in StoreFront starten, wird die PIN zur Smartcard-Authentifizierung an den Linux VDA übergeben.

-

Im Nicht-SSO-Szenario werden Sie aufgefordert, ein Zertifikat auszuwählen und eine PIN einzugeben, um sich bei StoreFront anzumelden.

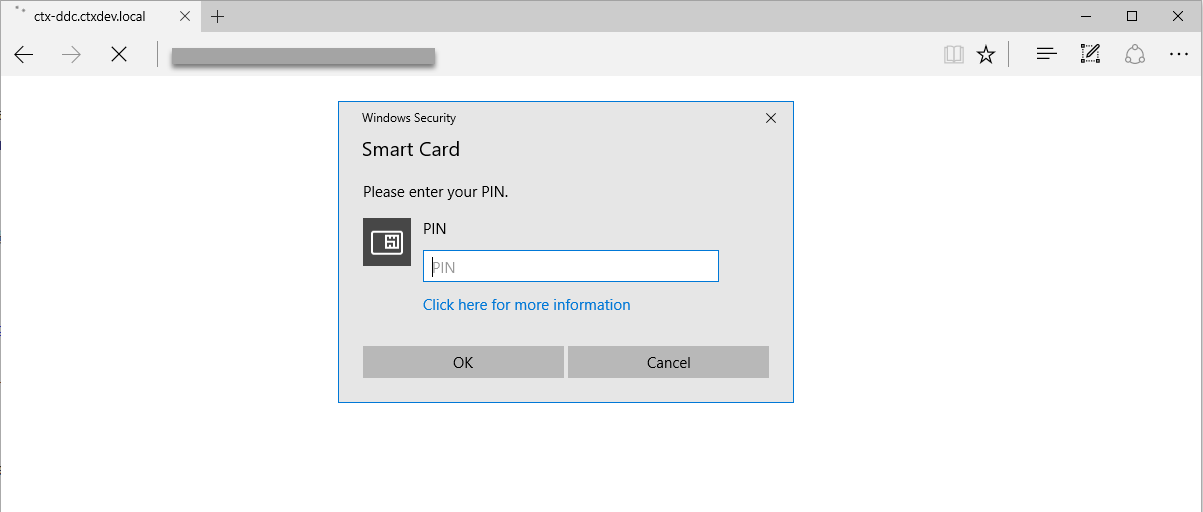

Wenn Sie eine virtuelle Linux-Desktopsitzung in StoreFront starten, wird ein Dialogfeld für die Anmeldung am Linux VDA wie folgt angezeigt. Der Benutzername wird aus dem Zertifikat auf der Smartcard extrahiert, und Sie müssen die PIN erneut für die Anmeldeauthentifizierung eingeben.

Dieses Verhalten ist dasselbe wie beim Windows VDA.

Wiederverbindung mit einer Sitzung mithilfe einer Smartcard

Um die Verbindung zu einer Sitzung wiederherzustellen, stellen Sie sicher, dass die Smartcard mit dem Clientgerät verbunden ist. Andernfalls erscheint ein graues Caching-Fenster auf der Linux VDA-Seite und verschwindet schnell, da die erneute Authentifizierung ohne angeschlossene Smartcard fehlschlägt. In diesem Fall wird keine weitere Aufforderung angezeigt, die Sie daran erinnert, die Smartcard anzuschließen.

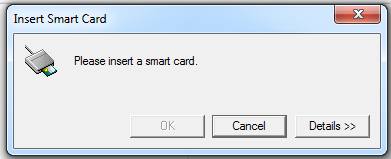

Auf der StoreFront-Seite kann es jedoch, wenn eine Smartcard beim Wiederherstellen der Verbindung zu einer Sitzung nicht angeschlossen ist, zu einer Warnung der StoreFront-Webseite kommen, wie folgt:

Einschränkung

Unterstützung für begrenzte Linux-Distributionen und AD-Integrationsmethoden

-

Die Smartcard-Pass-Through-Authentifizierung unterstützt begrenzte Linux-Distributionen und AD-Integrationsmethoden. Siehe die folgende Matrix:

Winbind SSSD Centrify Quest Debian 12.7/12.5/11.11 Ja Ja Ja Nein RHEL 9.4/9.2 Ja Ja Nein Ja RHEL 8.10/8.8 Ja Ja Ja Ja Rocky Linux 9.4/9.2 Ja Ja Nein Nein Rocky Linux 8.10/8.8 Ja Ja Nein Nein Ubuntu 24.04 Ja Ja Nein Nein Ubuntu 22.04/20.04 Ja Ja Ja Ja

Einstellungen für die Smartcard-Entfernung

Um das Verhalten festzulegen, wenn die Smartcard eines angemeldeten Benutzers während einer Sitzung aus dem Smartcard-Lesegerät entfernt wird, bearbeiten Sie den folgenden Registrierungsschlüssel auf dem Linux VDA:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Citrix\LocalPolicies\SecurityOptions

| Wertname | Typ | Standard | Beschreibung |

|---|---|---|---|

| SCardRemoveOption | REG_DWORD | 0x00000000 | Diese Einstellung bestimmt, was passiert, wenn die Smartcard eines angemeldeten Benutzers während einer Sitzung aus dem Smartcard-Lesegerät entfernt wird. Die Optionen sind wie folgt. |

| 0 Keine Aktion | |||

| 1 Abmeldung erzwingen: Der Benutzer wird bei Entfernung der Smartcard automatisch abgemeldet. | |||

| 2 Sitzung trennen: Die Sitzung wird bei Entfernung der Smartcard getrennt, ohne den Benutzer abzumelden. Der Benutzer kann die Smartcard erneut einstecken, um die Sitzung später wiederherzustellen. | |||

| SCardRemoveActionDelaySeconds | REG_DWORD | 15 | Wenn die Entfernungsoption auf Abmeldung erzwingen oder Sitzung trennen eingestellt ist, können Sie eine Verzögerung von mehreren Sekunden festlegen, bevor die Aktion ausgeführt wird. Mit dieser Einstellung erscheint nach dem Entfernen der Smartcard ein Meldungsfeld in der Benutzersitzung, das anzeigt, dass die Sitzung nach den angegebenen Sekunden zwangsweise abgemeldet oder getrennt wird. Wenn Sie die Smartcard vor Ablauf dieser Zeit wieder einstecken, wird die Sitzung ohne Unterbrechung fortgesetzt. |

Einschränkungen

Der Linux VDA unterstützt nur ein Smartcard-Lesegerät gleichzeitig.

Unterstützung für andere Smartcards und die PKCS#11-Bibliothek

Citrix bietet eine generische Smartcard-Umleitungslösung. Obwohl nur die OpenSC-Smartcard auf unserer Supportliste aufgeführt ist, können Sie versuchen, andere Smartcards und die PKCS#11-Bibliothek zu verwenden. Um zu Ihrer spezifischen Smartcard oder der PKCS#11-Bibliothek zu wechseln:

-

Ersetzen Sie alle

opensc-pkcs11.so-Instanzen durch Ihre PKCS#11-Bibliothek. -

Um den Pfad Ihrer PKCS#11-Bibliothek in der Registrierung festzulegen, führen Sie den folgenden Befehl aus:

/opt/Citrix/VDA/bin/ctxreg update -k "HKLM\System\CurrentControlSet\Control\Citrix\VirtualChannels\Scard" -v "PKCS11LibPath" -d "PATH" <!--NeedCopy-->wobei PATH auf Ihre PKCS#11-Bibliothek verweist, z. B.

/usr/lib64/pkcs11/opensc-pkcs11.so -

Deaktivieren Sie die schnelle Smartcard-Anmeldung auf dem Client.