Autenticación con Azure Active Directory

Nota:

Esta característica solo está disponible para VDAs alojados en Azure.

-

Según tus necesidades, puedes implementar dos tipos de VDAs de Linux en Azure:

- VMs unidas a Azure AD DS. Las VMs están unidas a un dominio administrado de Azure Active Directory (AAD) Domain Services (DS). Los usuarios usan sus credenciales de dominio para iniciar sesión en las VMs.

-

VMs no unidas a un dominio. Las VMs se integran con el servicio de identidad de AAD para proporcionar autenticación de usuario. Los usuarios usan sus credenciales de AAD para iniciar sesión en las VMs.

- Para obtener más información sobre AAD DS y AAD, consulta este artículo de Microsoft.

Este artículo te muestra cómo habilitar y configurar el servicio de identidad de AAD en VDAs no unidos a un dominio.

Distribuciones compatibles

- Ubuntu 22.04, 20.04

- RHEL 8.10, 8.9, 8.8

- SUSE 15.5

Para obtener más información, consulta este artículo de Microsoft.

Paso 1: Crear una VM de plantilla en el portal de Azure

Crea una VM de plantilla e instala la CLI de Azure en la VM.

-

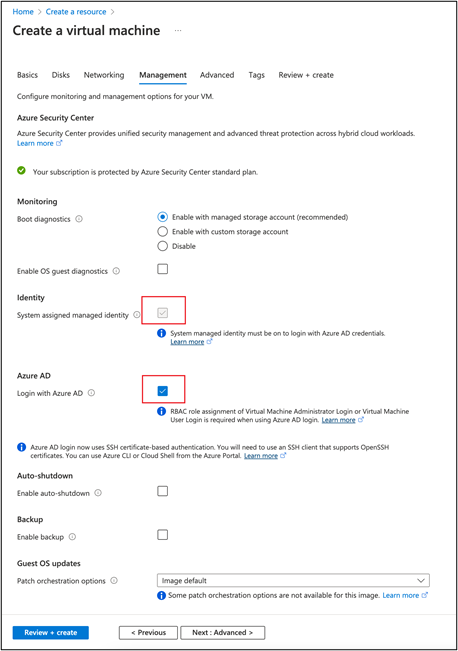

En el portal de Azure, crea una VM de plantilla. Asegúrate de seleccionar Iniciar sesión con Azure AD en la ficha Administración antes de hacer clic en Revisar y crear.

-

Instala la CLI de Azure en la VM de plantilla. Para obtener más información, consulta este artículo de Microsoft.

Paso 2: Preparar una imagen maestra en la VM de plantilla

Para preparar una imagen maestra, sigue el Paso 3: Preparar una imagen maestra.

Paso 3: Configurar la VM de plantilla en modo no unido a un dominio

Después de crear una imagen maestra, sigue estos pasos para configurar la VM en modo no unido a un dominio:

-

Ejecuta el siguiente script desde el símbolo del sistema.

Modify /var/xdl/mcs/mcs_util.sh <!--NeedCopy--> -

Busca

function read_non_domain_joined_info(), y luego cambia el valor deNonDomainJoineda2. Consulta el siguiente bloque de código para ver un ejemplo.function read_non_domain_joined_info() { log "Debug: Enter read_non_domain_joined_info" # check if websocket enabled TrustIdentity=`cat ${id_disk_mnt_point}${ad_info_file_path} | grep '\[TrustIdentity\]' | sed 's/\s//g'` if [ "$TrustIdentity" == "[TrustIdentity]" ]; then NonDomainJoined=2 fi ... } <!--NeedCopy-->-

- Guarda el cambio.

-

-

Apaga la VM de plantilla.

Paso 4: Crear las VMs de Linux a partir de la VM de plantilla

Una vez que tengas lista la VM de plantilla no unida a un dominio, sigue estos pasos para crear VMs:

-

Inicia sesión en Citrix Cloud.

-

Haz doble clic en Citrix DaaS™, y luego accede a la consola de administración de Configuración completa.

-

En Catálogos de máquinas, elige usar Machine Creation Services para crear las VMs de Linux a partir de la VM de plantilla. Para obtener más información, consulta el artículo de Citrix DaaS No unido a un dominio.

Paso 5: Asignar cuentas de usuario de AAD a las VMs de Linux

Después de crear las VMs no unidas a un dominio, asígnales cuentas de usuario de AAD.

Para asignar cuentas de usuario de AAD a una VM, sigue estos pasos:

- Accede a la VM usando una cuenta de administrador.

-

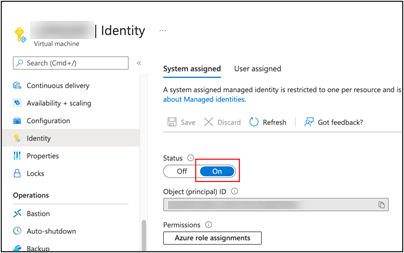

En la ficha Identidad > Asignado por el sistema, habilita Identidad del sistema.

-

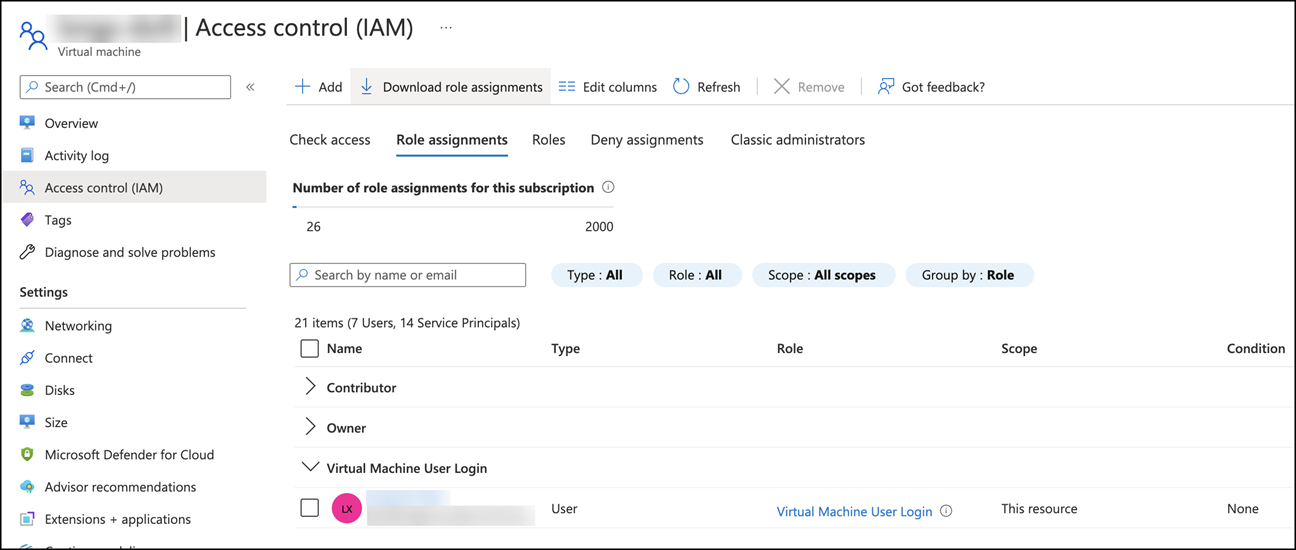

En la ficha Control de acceso (IAM) > Asignaciones de roles, busca el área Inicio de sesión de usuario de máquina virtual, y luego agrega las cuentas de usuario de AAD según sea necesario.

Iniciar sesión en VDAs no unidos a un dominio

Los usuarios finales de tu organización pueden iniciar sesión en un VDA no unido a un dominio de dos maneras. Los pasos detallados son los siguientes:

- Inicia la aplicación Workspace, y luego inicia sesión en el espacio de trabajo introduciendo el nombre de usuario y la contraseña de AAD. Aparece la página de Workspace.

-

Haz doble clic en un escritorio no unido a un dominio. Aparece la página de INICIO DE SESIÓN DE AAD.

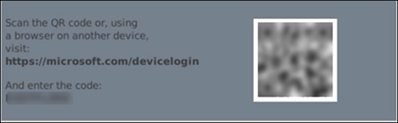

La página varía según el modo de inicio de sesión configurado en el VDA: Código de dispositivo o cuenta/contraseña de AAD. Por defecto, los VDAs de Linux autentican a los usuarios de AAD usando el modo de inicio de sesión de Código de dispositivo de la siguiente manera. Como administrador, puedes cambiar el modo de inicio de sesión a cuenta/contraseña de AAD si es necesario. Consulta la siguiente sección para ver los pasos detallados.

- Según las instrucciones en pantalla, inicia sesión en la sesión de escritorio de una de las siguientes maneras:

- Escanea el código QR e introduce el código.

- Introduce el nombre de usuario y la contraseña de AAD.

Cambiar al modo de inicio de sesión de cuenta/contraseña de AAD

Por defecto, los VDAs de Linux autentican a los usuarios de AAD con códigos de dispositivo. Consulta este artículo de Microsoft para obtener más detalles. Para cambiar el modo de inicio de sesión a cuenta/contraseña de AAD, sigue estos pasos:

Ejecuta el siguiente comando en el VDA, busca la clave AADAcctPwdAuthEnable, y cambia su valor a 0x00000001.

/opt/Citrix/VDA/bin/ctxreg create -k "HKLM\System\CurrentControlSet\Services\CitrixBrokerAgent\WebSocket" -t "REG_DWORD" -v "AADAcctPwdAuthEnable" -d "0x00000001" --force

<!--NeedCopy-->

Nota:

Este enfoque no funciona con cuentas de Microsoft ni con cuentas que tengan la autenticación de dos factores habilitada.

En este artículo

- Distribuciones compatibles

- Paso 1: Crear una VM de plantilla en el portal de Azure

- Paso 2: Preparar una imagen maestra en la VM de plantilla

- Paso 3: Configurar la VM de plantilla en modo no unido a un dominio

- Paso 4: Crear las VMs de Linux a partir de la VM de plantilla

- Paso 5: Asignar cuentas de usuario de AAD a las VMs de Linux

- Iniciar sesión en VDAs no unidos a un dominio