Connector Appliance を使用した Active Directory

Connector Appliance を使用すると、リソースの場所を、Citrix Virtual Apps and Desktops™ リソースを含まないフォレストに接続できます。たとえば、Citrix Secure Private Access のお客様や、一部のフォレストがユーザー認証のみに使用されている Citrix Virtual Apps and Desktops のお客様の場合などです。

Connector Appliance でマルチドメイン Active Directory を使用する場合、以下の制限が適用されます。

- VDA を含むフォレストでは、Cloud Connector の代わりに Connector Appliance を使用することはできません。

要件

Active Directory の要件

- ユーザー向けに提供するサービスを作成するために使用するリソースとユーザーを含む Active Directory ドメインに参加していること。詳細については、この記事の「Active Directory で Connector Appliance を使用するための展開シナリオ」を参照してください。

- Citrix Cloud™ で使用する予定の各 Active Directory フォレストは、常に2台の Connector Appliance から到達可能である必要があります。

- Connector Appliance は、フォレストルートドメインと、Citrix Cloud で使用する予定のドメインの両方にあるドメインコントローラーに到達できる必要があります。詳細については、以下の Microsoft サポート記事を参照してください。

- ドメインと信頼を構成する方法

- Windows のサービス概要とネットワークポート要件の「システムサービスポート」セクション

- グローバルセキュリティグループの代わりにユニバーサルセキュリティグループを使用します。この構成により、フォレスト内の任意のドメインコントローラーからユーザーグループのメンバーシップを取得できます。

ネットワーク要件

- リソースの場所で使用するリソースに接続できるネットワークに接続されていること。

- インターネットに接続されていること。詳細については、「システムおよび接続要件」を参照してください。

Connector Appliance の通信に記載されているポートに加えて、Connector Appliance は以下のポートを介して Active Directory ドメインへのアウトバウンド接続を必要とします。

| サービス | ポート | サポートされるドメインプロトコル |

|---|---|---|

| Kerberos | 88 | TCP/UDP |

| NetBIOS 名サービス | 137 | UDP |

| NetBIOS データグラム | 138 | UDP |

| NetBIOS セッション | 139 | TCP |

| LDAP | 389 | TCP/UDP |

| SMB over TCP | 445 | TCP |

| Kerberos kpasswd | 464 | TCP/UDP |

| グローバルカタログ | 3268 | TCP |

-

動的 RPC ポート 49152–65535 TCP

Connector Appliance は、LDAP 署名を使用してドメインコントローラーへの接続を保護します。これは、LDAP over SSL (LDAPS) が不要であることを意味します。LDAP 署名の詳細については、「Windows Server で LDAP 署名を有効にする方法」および「LDAP チャネルバインディングと LDAP 署名を有効にするための Microsoft ガイダンス」を参照してください。

サポートされる Active Directory 機能レベル

Connector Appliance は、Active Directory の以下のフォレストおよびドメイン機能レベルでテストされ、サポートされています。

| フォレスト機能レベル | ドメイン機能レベル | サポートされるドメインコントローラー |

|---|---|---|

| Windows Server 2016 | Windows Server 2016 | Windows Server 2019 |

ドメインコントローラー、フォレスト機能レベル、およびドメイン機能レベルのその他の組み合わせは、Connector Appliance ではテストされていません。ただし、これらの組み合わせは動作すると予想され、サポートもされています。

Connector Appliance を使用した Active Directory ドメインの Citrix Cloud への接続

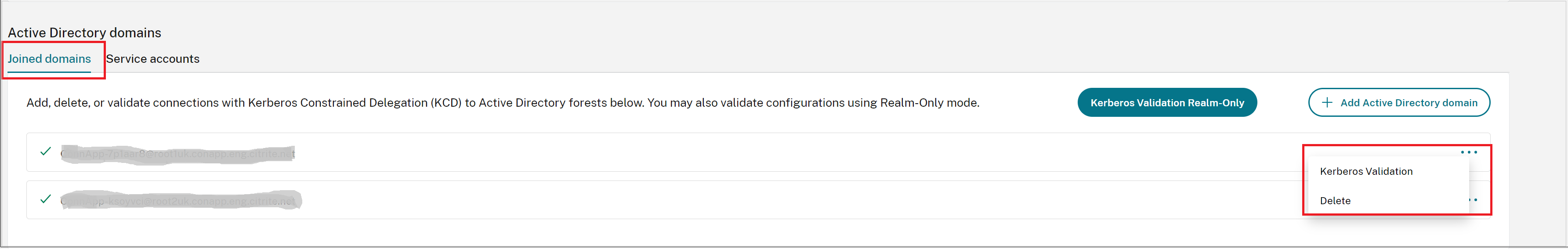

Connector Appliance の管理 Web ページに接続すると、「Active Directory ドメイン」セクションに2つのタブが表示されます。

-

参加済みドメイン – アプライアンスのコンピューターアカウントをドメインに作成することで、Connector Appliance を AD ドメインに参加させるために使用します。参加済みドメインの右側にある省略記号メニューをクリックすると、Kerberos を検証できます。ドメイン内にコンピューターアカウントが存在する必要があります。

-

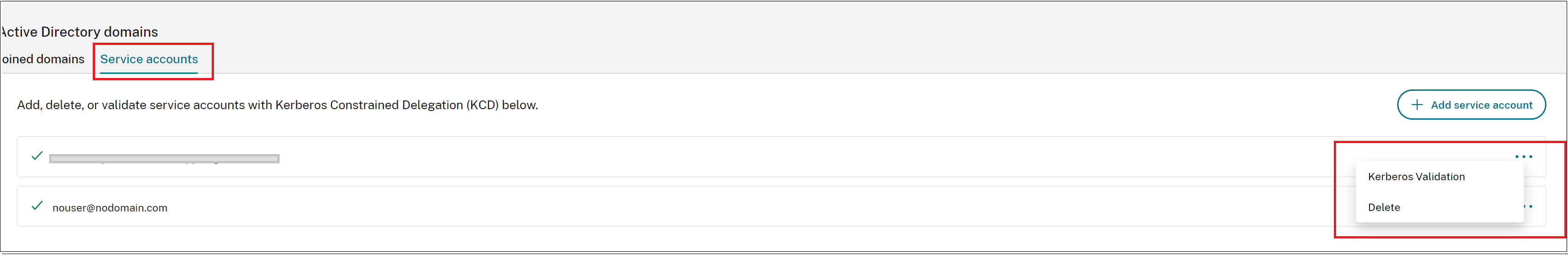

サービスアカウント – ドメインへの参加によって作成されたコンピューターアカウントの代わりにサービスアカウントを使用して Kerberos SSO を実現するための Secure Private Access (SPA) ソリューションの一部として使用されます。サービスアカウントの右側にある省略記号メニューをクリックすると、Kerberos を検証できます。マシンに特定のドメインが関連付けられていることは必須ではありません。ただし、Connector Appliance がドメインに接続されていない場合でも、ドメインコントローラーに接続できます。

-

- Connector Appliance を介して Active Directory を Citrix Cloud に接続するように構成するには、以下の手順を完了します。

-

リソースの場所に Connector Appliance をインストールします。

Connector Appliance の製品ドキュメントの情報を参照してください。

-

Connector Appliance コンソールに表示されている IP アドレスを使用して、ブラウザーで Connector Appliance の管理 Web ページに接続します。

-

Active Directory ドメインセクションで、参加済みドメインタブに移動します。

-

+ Active Directory ドメインの追加をクリックすると、ドメイン名を入力するための新しいポップアップウィンドウが表示されます。

Connector Appliance がドメインをチェックします。チェックが成功すると、Active Directory への参加ダイアログが開きます。この新しいウィンドウで、ドメインに参加するためのユーザー名とパスワードを入力できます。

- 追加をクリックします。

- ドメインへの参加権限を持つ Active Directory ユーザーのユーザー名とパスワードを入力します。

-

Connector Appliance がコンピューター名を提案します。提案された名前を上書きし、最大15文字の独自のコンピューター名を入力できます。

このコンピューター名は、Connector Appliance が Active Directory ドメインに参加するときに作成されます。

-

参加をクリックします。

ドメインは、Connector Appliance UI のActive Directory ドメインセクションに表示されます。

- さらにActive Directory ドメインを追加するには、+ Active Directory ドメインの追加を選択し、前述の手順を繰り返します。

-

Citrix Cloud コンソールのドメインページに移動し、ドメインをサービスするためにConnector Applianceを選択します。

- Connector Appliance をまだ登録していない場合は、「Connector Appliance を Citrix Cloud に登録」に記載されている手順を続行します。

ドメインへの参加時にエラーが発生した場合は、お使いの環境が「Active Directory の要件」および「ネットワーク要件」を満たしていることを確認してください。

次のステップ

-

このコネクタアプライアンスにドメインを追加できます。

-

注:

コネクタアプライアンスは最大10のフォレストでテストされています。

-

回復性を高めるため、各リソースロケーションで各ドメインを複数のコネクタアプライアンスに追加してください。

-

Active Directory構成の表示

リソースロケーション内のActive Directoryドメインおよびコネクタアプライアンスの構成は、次の場所で表示できます。

-

Citrix Cloudの場合:

- メニューで、[IDとアクセス管理] ページに移動します。

-

- [ドメイン] タブに移動します。

-

Active Directoryドメインは、所属するリソースロケーションとともに一覧表示されます。

-

コネクタアプライアンスのWebページの場合:

- コネクタアプライアンスコンソールに表示されているIPアドレスを使用して、コネクタアプライアンスのWebページに接続します。

- 初回登録時に作成したパスワードでログインします。

- ページの[Active Directoryドメイン]セクションで、このコネクタアプライアンスが参加しているActive Directoryドメインのリストを確認できます。

コネクタアプライアンスからのActive Directoryドメインの削除

Active Directoryドメインから離脱するには、次の手順を実行します。

- コネクタアプライアンスコンソールに表示されているIPアドレスを使用して、コネクタアプライアンスのWebページに接続します。

- 初回登録時に作成したパスワードでログインします。

- ページの[Active Directoryドメイン]セクションで、参加しているActive Directoryドメインのリストから離脱するドメインを見つけます。

- コネクタアプライアンスによって作成されたマシンアカウントの名前をメモします。

- ドメインの横にある削除アイコン(ごみ箱)をクリックします。確認ダイアログが表示されます。

- [続行] をクリックしてアクションを確認します。

- Active Directoryコントローラーに移動します。

- コントローラーから、コネクタアプライアンスによって作成されたマシンアカウントを削除します。

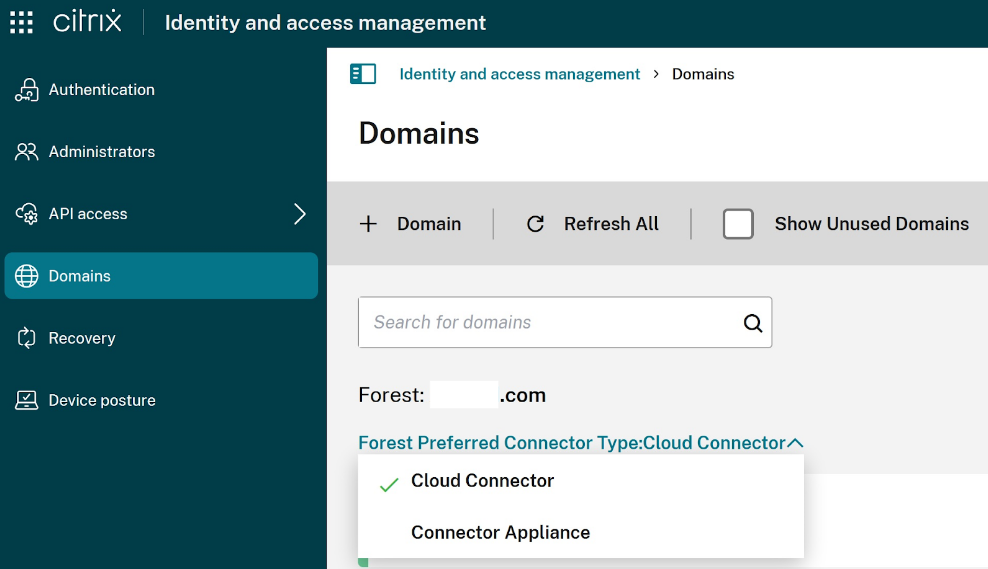

フォレストの優先コネクタタイプの構成

Citrix Cloudテナントが、同じADフォレストにWindowsコネクタとコネクタアプライアンスの両方を参加させている場合、優先コネクタタイプを設定できます。

特定のActive Directoryフォレストの優先コネクタタイプを設定するには、次の手順を実行します。

-

[IDとアクセス管理] > [ドメイン] に移動し、優先コネクタタイプを設定するADフォレストのドロップダウン矢印をクリックします。

-

[フォレストの優先コネクタタイプ] を選択します。

Active Directoryでコネクタアプライアンスを使用するための展開シナリオ

Active Directoryコントローラーへの接続には、Cloud Connectorとコネクタアプライアンスの両方を使用できます。使用するコネクタの種類は、展開によって異なります。

Active DirectoryでCloud Connectorを使用する方法について詳しくは、「Active DirectoryでのCloud Connectorの展開シナリオ」を参照してください。

次の状況では、コネクタアプライアンスを使用してリソースロケーションをActive Directoryフォレストに接続します。

- Secure Private Accessを設定している場合。詳しくは、「Secure Private Accessとコネクタアプライアンス」を参照してください。

- ユーザー認証のみに使用される1つ以上のフォレストがある場合

- 複数のフォレストをサポートするために必要なコネクタの数を減らしたい場合

- その他のユースケースでコネクタアプライアンスが必要な場合

すべてのフォレストに単一のコネクタアプライアンスセットを持つ1つ以上のフォレスト内のユーザーのみ

このシナリオは、Workspace Standardのお客様、またはSecure Private Accessにコネクタアプライアンスを使用しているお客様に適用されます。

このシナリオでは、ユーザーオブジェクトのみを含む複数のフォレスト(forest1.local、forest2.local)があります。これらのフォレストにはリソースは含まれていません。1つのコネクタアプライアンスセットがリソースロケーション内に展開され、これらの各フォレストのドメインに参加しています。

- 信頼関係: なし

-

[IDとアクセス管理] にリストされているドメイン:

forest1.local、forest2.local - Citrix Workspace™へのユーザーログオン: すべてのユーザーでサポート

- オンプレミスStoreFront™へのユーザーログオン: すべてのユーザーでサポート

すべてのフォレストに単一のコネクタアプライアンスセットを持つ、個別のフォレスト(信頼関係あり)内のユーザーとリソース

このシナリオは、複数のフォレストを持つCitrix Virtual Apps and Desktopsのお客様に適用されます。

このシナリオでは、一部のフォレスト(resourceforest1.local、resourceforest2.local)にはリソース(VDAなど)が含まれ、一部のフォレスト(userforest1.local、userforest2.local)にはユーザーのみが含まれます。これらのフォレスト間には、ユーザーがリソースにログオンできるようにする信頼関係が存在します。

resourceforest1.localフォレスト内に1つのCloud Connectorセットが展開されます。resourceforest2.localフォレスト内には別のCloud Connectorセットが展開されます。

userforest1.localフォレスト内に1つのコネクタアプライアンスセットが展開され、同じセットがuserforest2.localフォレスト内にも展開されます。

- 信頼関係: 双方向フォレスト信頼、またはリソースフォレストからユーザーフォレストへの一方向信頼

-

[IDとアクセス管理] にリストされているドメイン:

resourceforest1.local、resourceforest2.local、userforest1.local、userforest2.local - Citrix Workspaceへのユーザーログオン: すべてのユーザーでサポート

- オンプレミスStoreFrontへのユーザーログオン: すべてのユーザーでサポート