Duo als SAML-Anbieter für die Workspace-Authentifizierung konfigurieren

Dieser Artikel beschreibt die erforderlichen Schritte zur Konfiguration einer Duo SAML-Anwendung und einer SAML-Verbindung zwischen Citrix Cloud™ und Ihrem SAML-Anbieter. Einige dieser Schritte beschreiben Aktionen, die Sie in der Administrationskonsole des Duo SAML-Anbieters ausführen.

-

Voraussetzungen

-

Bevor Sie die Aufgaben in diesem Artikel ausführen, stellen Sie sicher, dass Sie die folgenden Voraussetzungen erfüllt haben:

- Einen Duo Cloud-Mandanten.

- Einen Duo Authentifizierungs-Proxy innerhalb Ihrer AD-Gesamtstruktur.

- Eine Active Directory LDAPS-Verbindung, die Ihre AD-Benutzer mit Duo synchronisiert.

Active Directory-Synchronisierung mit Ihrem Duo-Mandanten konfigurieren

Befolgen Sie die Duo-Dokumentation zum Verbinden Ihres lokalen AD mit Duo und Importieren von Benutzern für SAML.

Eine Active Directory LDAPS-Verbindung erstellen

-

Wählen Sie Applications > SSO Settings > Add Source > Active Directory > Add Active Directory aus.

-

Geben Sie einen Anzeigenamen für die LDAPS-Verbindung zu Ihrer AD-Gesamtstruktur ein.

-

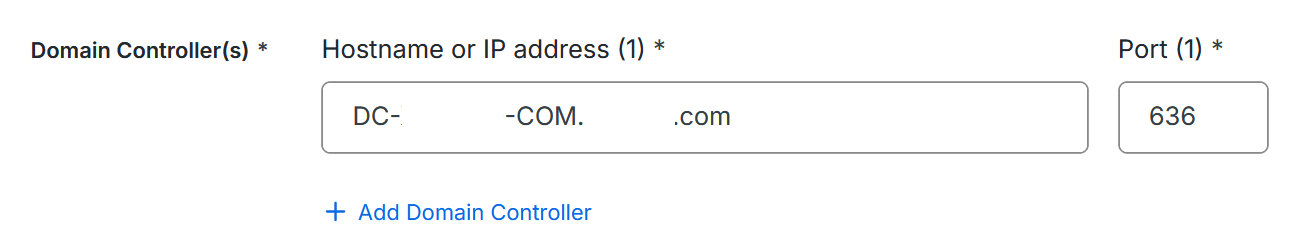

Geben Sie den FQDN Ihres Domänencontrollers ein.

-

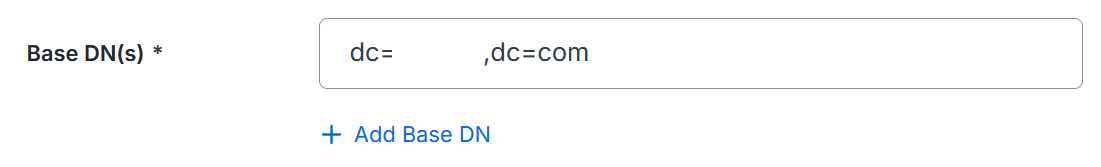

Konfigurieren Sie den Basis-DN Ihrer AD-Domäne.

-

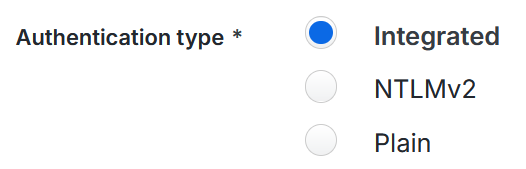

Wählen Sie „Integrated“ als Authentifizierungstyp aus.

-

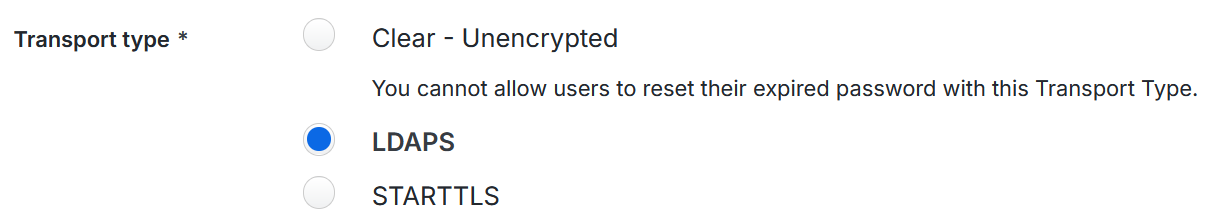

Wählen Sie „LDAPS“ als Transporttyp aus.

-

Aktivieren Sie „SSL Verify Hostname“.

-

Geben Sie sowohl das Domänencontroller-Zertifikat als auch das CA-Zertifikat der privaten Unternehmenszertifizierungsstelle ein, das zum Signieren Ihres Domänenzertifikats verwendet wurde.

-

Geben Sie die PEM-formatierten Zertifikate gemäß dem folgenden Beispiel ein:

-----BEGIN CERTIFICATE----- `<base64 Domain Controller Certificate>` -----END CERTIFICATE----- -----BEGIN CERTIFICATE----- `<base64 Certificate Authority Certificate used to sign the Domain Controller Certificate above>` -----END CERTIFICATE----- <!--NeedCopy--> -

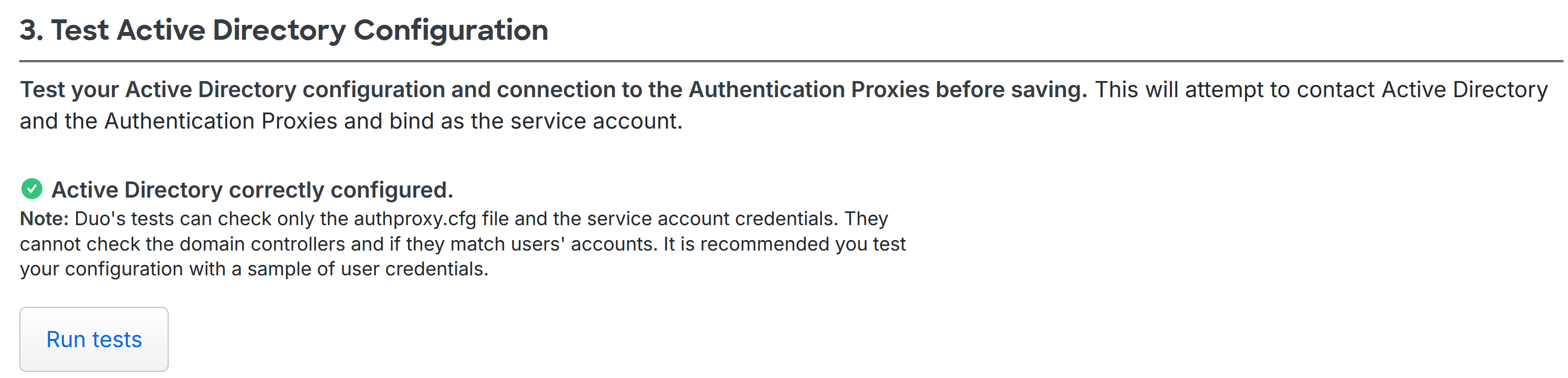

Testen Sie Ihre LDAPS-Verbindung.

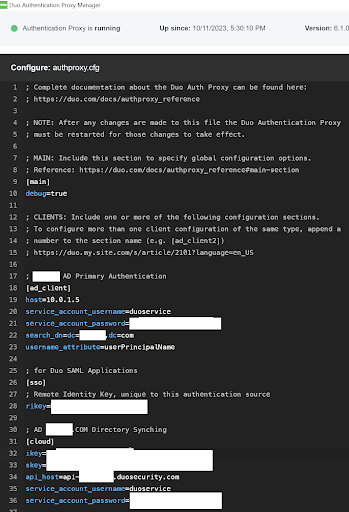

Konfigurationsdatei Ihres Duo Authentifizierungs-Proxys für SAML konfigurieren

-

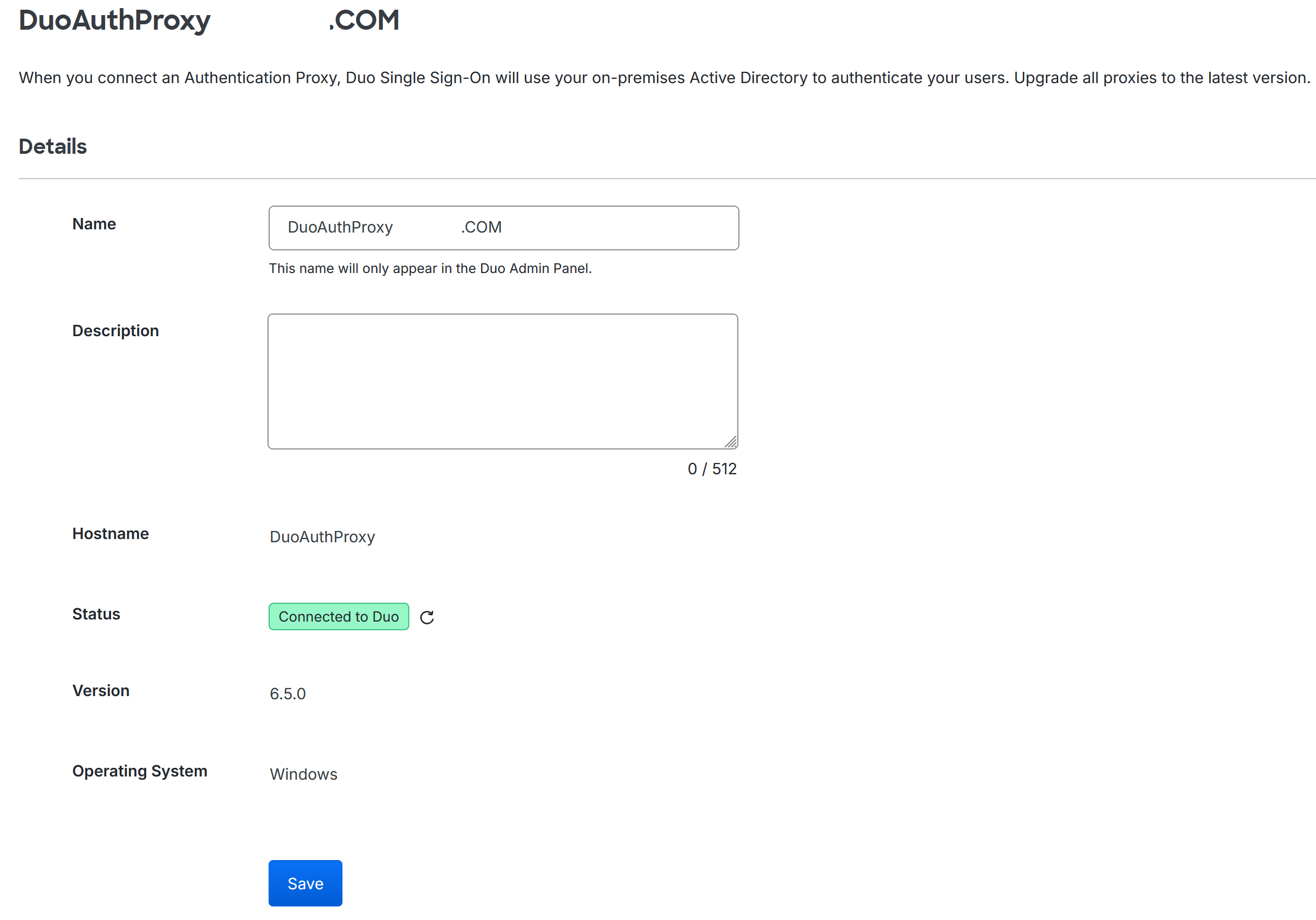

Überprüfen Sie, ob Ihre Duo Auth Proxy-Konfiguration fehlerfrei ist und als Mit Duo verbunden angezeigt wird.

-

Melden Sie sich bei Ihrem Duo Authentifizierungs-Proxy an und fügen Sie einen SAML-[sso]-Abschnitt zu seiner Konfigurationsdatei hinzu, indem Sie die Remote-Identität (rikey) verwenden, die in der Duo-Administrationskonsole bereitgestellt wird. Der Duo Authentifizierungs-Proxy verwendet ein gemeinsames Geheimnis, um mit dem Duo Cloud-Dienst zu kommunizieren. Dieses Geheimnis wird während der Erstinstallation oder Konfiguration des Authentifizierungs-Proxys generiert.

Eine Duo SAML-Anwendung zur Verwendung mit Workspaces konfigurieren

-

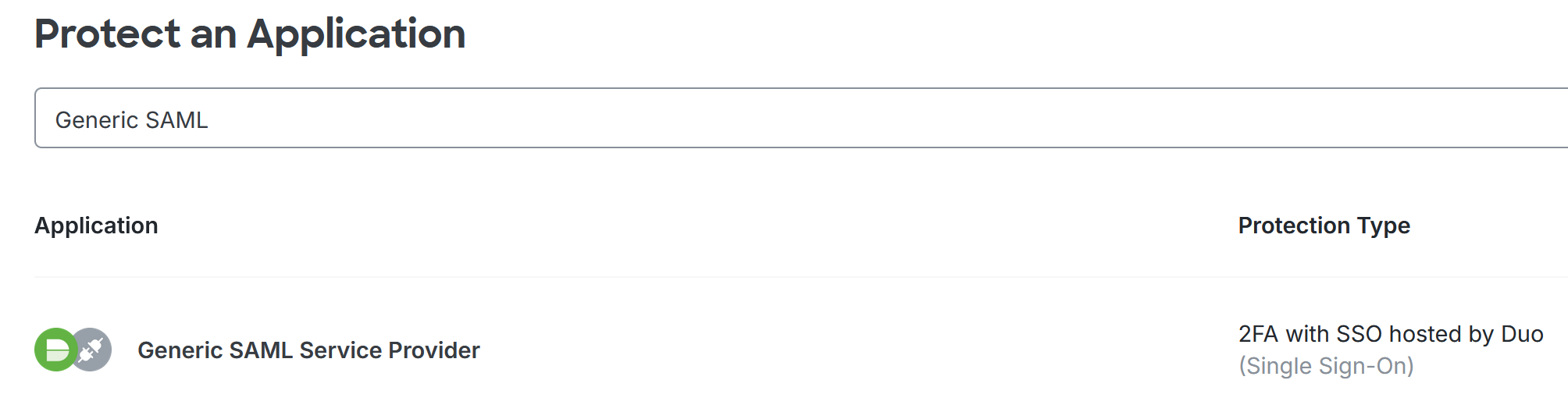

Wählen Sie Applications > Protect an Application. Klicken Sie auf Add Application.

-

Suchen Sie den Eintrag für die generische SAML-Dienstanbieter-Duo-App-Vorlage. Citrix® empfiehlt die generische SAML-Dienstanbieter-Duo-Vorlage, da sie am flexibelsten ist und es Ihnen ermöglicht, verschiedene Kombinationen von SAML-Attributen und verschiedene SAML-Flüsse entsprechend Ihren Anforderungen zu konfigurieren.

Wichtig:

Die Verwendung der Duo Citrix Workspace™ SAML-Vorlage wird nicht empfohlen, da sie unflexibel ist und SAML nur mit AD-Identitäten unterstützt. Die Duo Citrix Workspace SAML-Vorlage ermöglicht auch nicht das Hinzufügen optionaler Attribute wie cip_domain und cip_forest, die für einige erweiterte SAML-Konfigurationen bei Fusionen und Übernahmen erforderlich sind. Sie ermöglicht auch nicht die Konfiguration des Citrix Cloud-Abmeldeendpunkts.

-

Geben Sie einen Anzeigenamen für Ihre SAML-Anwendung an, wie z. B. Citrix Cloud Prod.

-

Geben Sie den Benutzerzugriff an, wie z. B. Für alle Benutzer aktivieren.

-

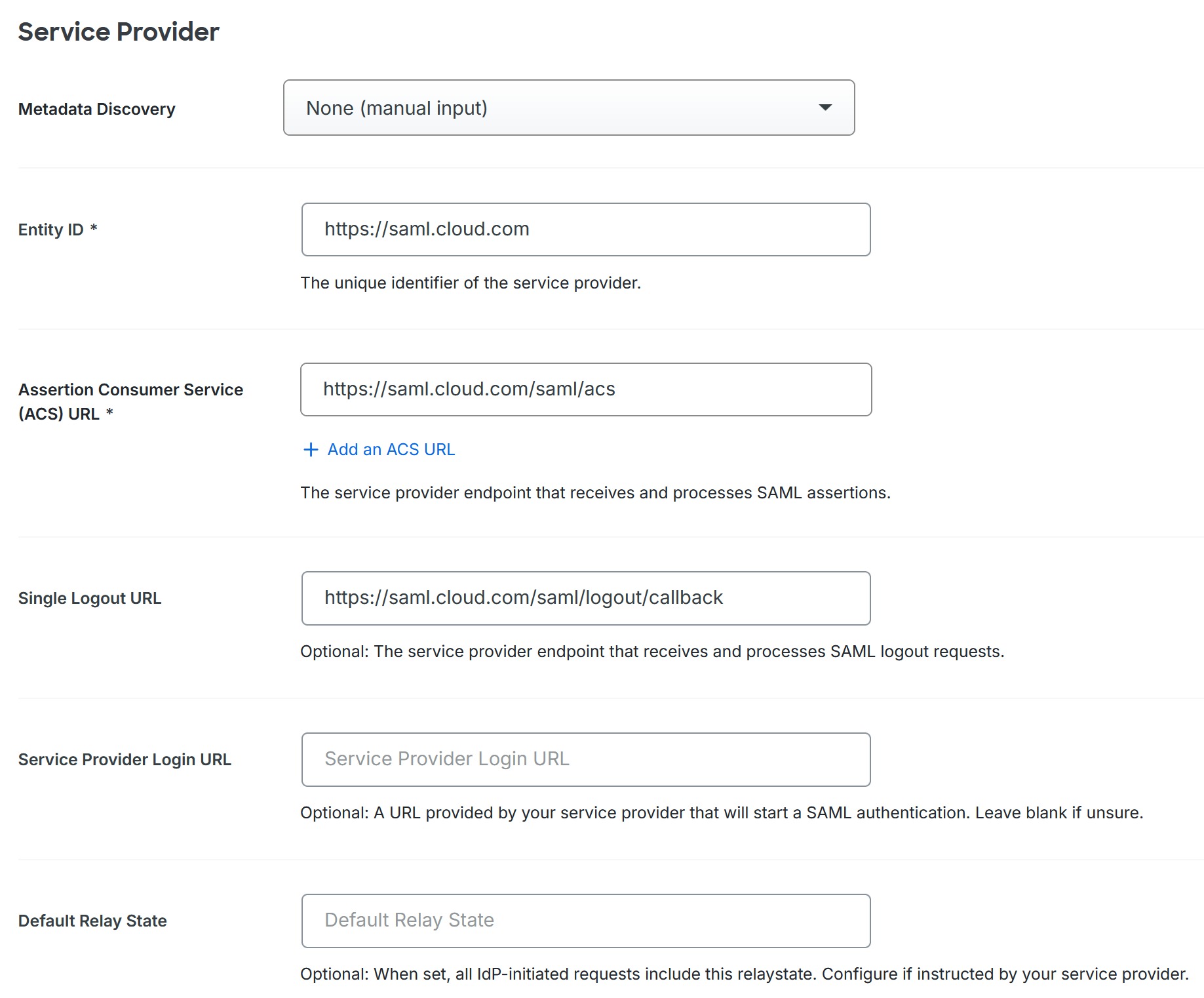

Wählen Sie unter Metadaten-Erkennung die Option Keine (manuelle Eingabe) und geben Sie die folgenden Citrix Cloud SAML-Endpunkte ein.

-

Geben Sie die EntityID entsprechend der Citrix Cloud-Region ein, in der sich Ihr CC-Mandant befindet.

URL Region https://saml.cloud.comKommerziell EU, USA und APS https://saml.citrixcloud.jpJP https://saml.cloud.usGOV -

Konfigurieren Sie die Single Sign-On-URL (ACS-URL) entsprechend der Citrix Cloud-Region, in der sich Ihr CC-Mandant befindet.

URL Region https://saml.cloud.com/saml/acsKommerziell EU, USA und APS https://saml.citrixcloud.jp/saml/acsJP https://saml.cloud.us/saml/acsGOV -

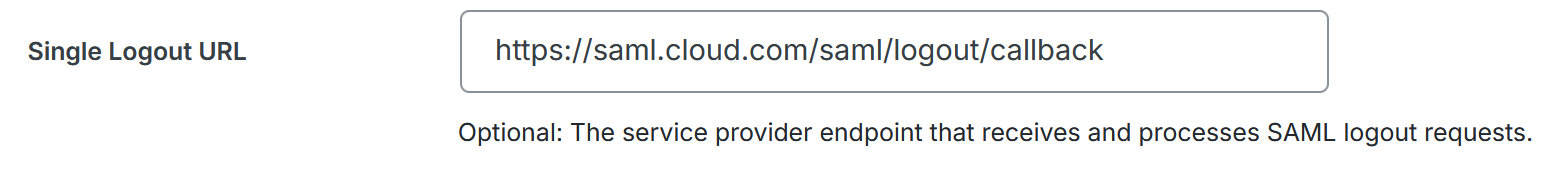

Konfigurieren Sie die Single Logout-URL entsprechend der Citrix Cloud-Region, in der sich Ihr CC-Mandant befindet.

URL Region https://saml.cloud.com/saml/logout/callbackKommerziell EU, USA und APS https://saml.citrixcloud.jp/samllogout/callbackJP https://saml.cloud.us/saml/samllogout/callbackGOV -

Die Service Provider Login-URL ist nicht erforderlich und kann leer gelassen werden.

-

Der Standard-Relay-Status ist nicht erforderlich und kann leer gelassen werden.

-

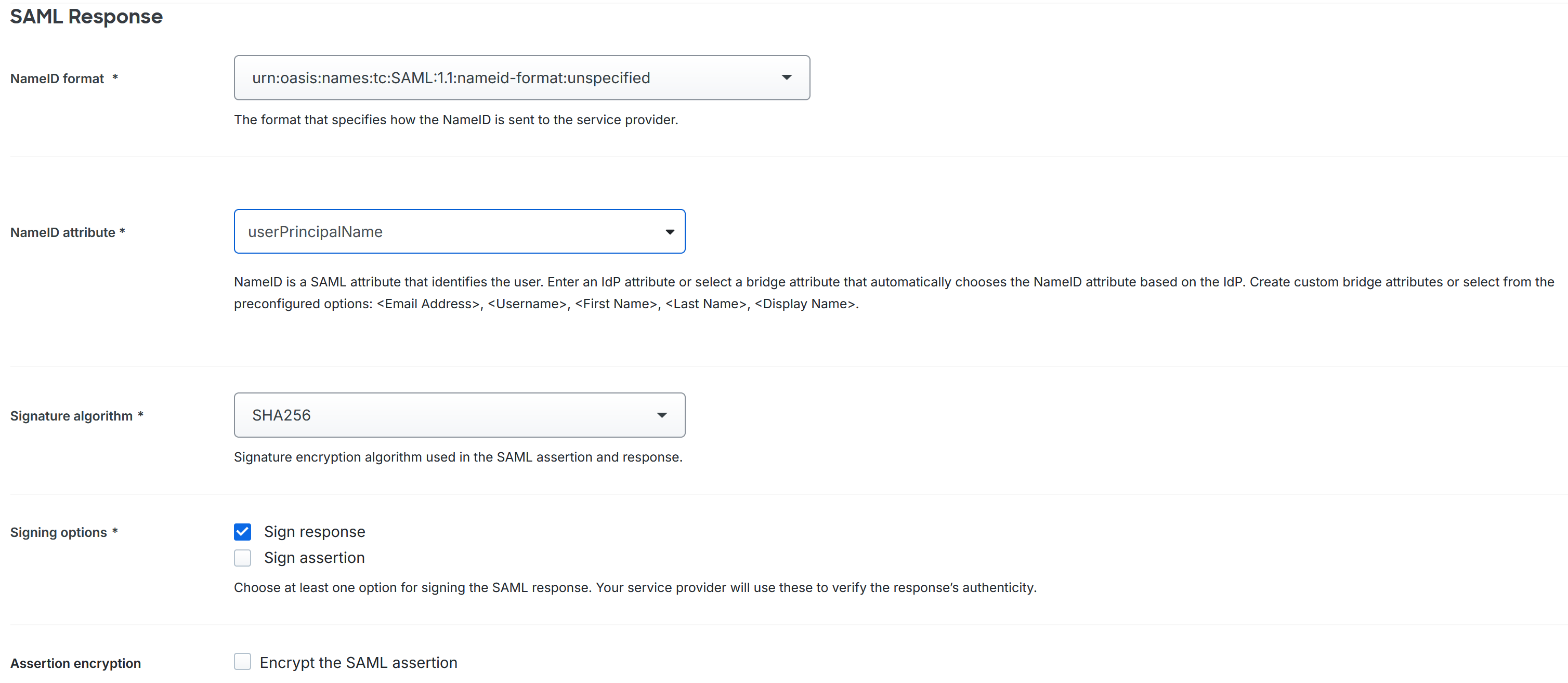

Konfigurieren Sie das Name ID-Format als Nicht spezifiziert.

-

Konfigurieren Sie das Name ID-Attribut als userPrincipalName (Groß-/Kleinschreibung beachten).

-

Konfigurieren Sie den Signaturalgorithmus als SHA256.

-

Konfigurieren Sie die Signieroptionen als Antwort signieren.

-

Konfigurieren Sie die Assertion-Verschlüsselung als deaktiviert.

-

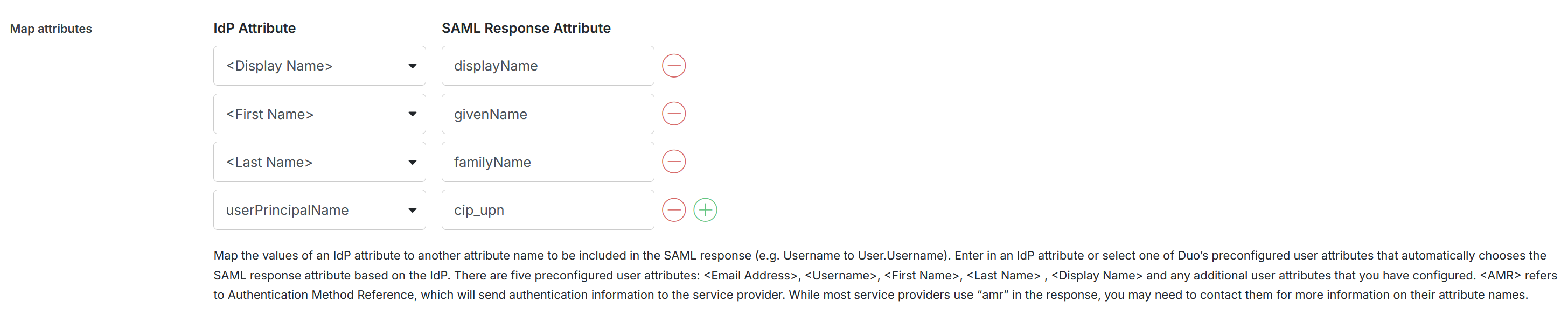

Konfigurieren Sie die Attributzuordnung mit Duo-Bridging-Attributen auf der linken Seite und Citrix Cloud SAML-Anspruchsnamen auf der rechten Seite.

Wichtig:

Duo-Bridge-Attribute (links) und SAML-Attributanspruchsnamen (rechts) sind groß-/kleinschreibungsempfindlich. Die Anspruchsnamen auf der rechten Seite müssen mit der Konfiguration in der Citrix Cloud SAML-Verbindung übereinstimmen.

Konfigurieren der Citrix Cloud SAML-Verbindung

-

Alle Citrix-Anmeldeabläufe müssen vom Service Provider initiiert werden, entweder über eine Workspace-URL oder eine Citrix Cloud GO-URL.

-

Verwenden Sie die standardmäßig empfohlenen Werte für die SAML-Verbindung unter Identitäts- und Zugriffsverwaltung > Authentifizierung > Identitätsanbieter hinzufügen > SAML.

-

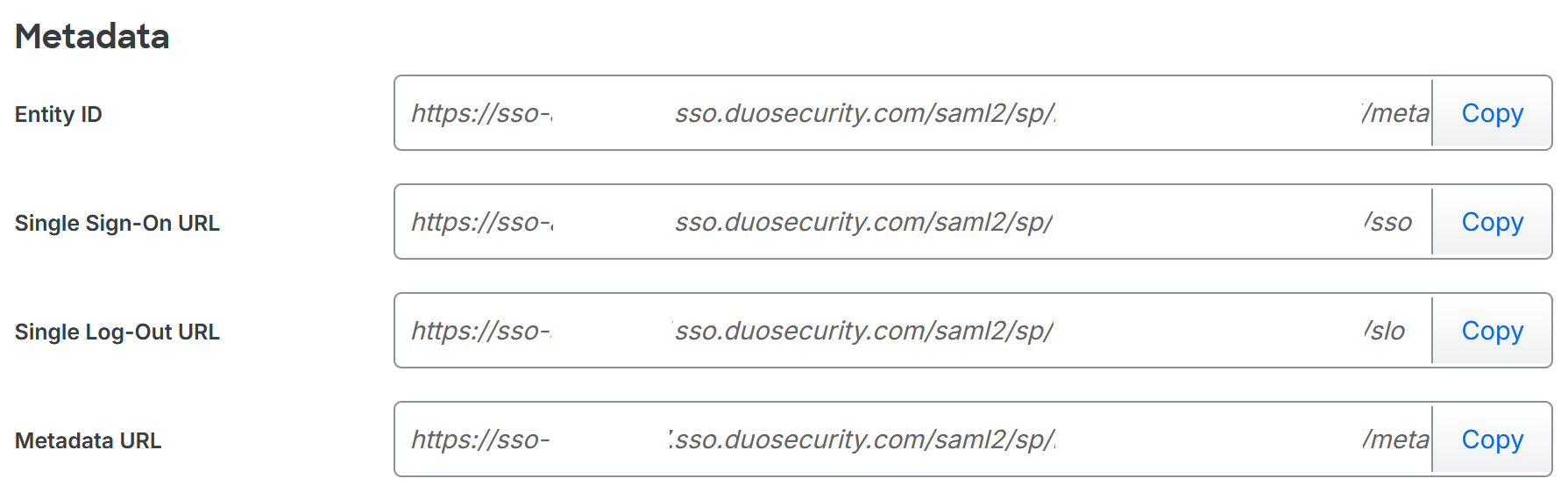

Rufen Sie die SAML-Endpunkte der Duo SAML-Anwendung ab, die in die Citrix Cloud SAML-Verbindung eingegeben werden sollen, indem Sie Ihr Duo-Portal besuchen und die Duo Active Directory Sync-Dokumentation aufrufen.

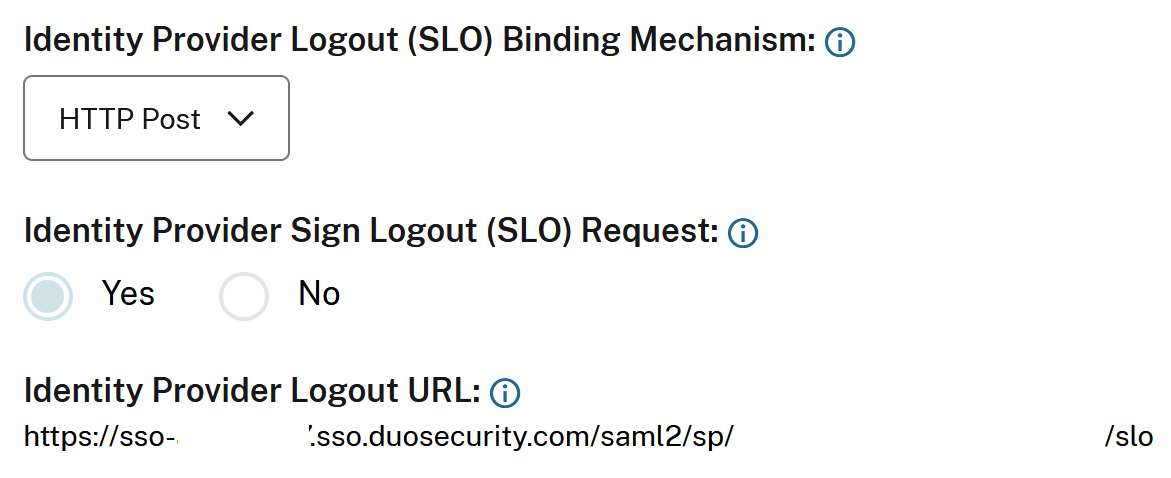

In diesem Feld in Citrix Cloud Geben Sie diesen Wert ein Entity ID https://sso-<id>.sso.duosecurity.com/saml2/sp/<samlappID>/metadataAuthentifizierungsanforderung signieren Ja SSO-Dienst-URL https://sso-<id>.sso.duosecurity.com/saml2/sp/<samlappID>/ssoSSO-Bindungsmechanismus HTTP Post SAML-Antwort Antwort oder Assertion signieren Authentifizierungskontext Nicht spezifiziert, Exakt Logout-URL https://sso-<id>.sso.duosecurity.com/saml2/sp/<samlappID>/sloLogout-Anforderung signieren Ja SLO-Bindungsmechanismus HTTP Post

Duo SAML-Abmeldeverhalten

Duo SAML unterstützt zum Zeitpunkt der Erstellung dieses Artikels SAML SLO derzeit nicht, es ist jedoch möglich, Duo so zu konfigurieren, dass die IDP-Sitzung beendet wird, wenn sich ein Benutzer explizit von Workspace und/oder Citrix Cloud abmeldet. Es wird empfohlen, den Abschnitt „SAML-Abmeldeüberlegungen“ im Hauptartikel zu SAML zu lesen, bevor Sie die Abmeldeeinstellungen Ihrer Duo SAML-Anwendung konfigurieren.

Wichtig:

Entnommen aus der Duo-Dokumentation Duo SSO-Abmeldeverhalten und Sitzungsverwaltung – Details.

Benutzer, die sich abmelden und die SLO-URL für Duo SSO aufrufen, werden von Duo SSO abgemeldet und ihre MFA-Sitzung für gespeicherte Geräte wird gelöscht, bevor sie zur Abmeldeseite weitergeleitet werden.

Um die explizite Abmeldung der Duo IDP-Sitzung zu konfigurieren, wenn sich der Endbenutzer von Workspace und/oder Citrix Cloud abmeldet, befolgen Sie die unten empfohlenen Schritte.

-

Konfigurieren Sie den Citrix Cloud SAML-Abmeldeendpunkt in Ihrer Duo SAML-App.

-

Konfigurieren Sie den Duo SLO-Endpunkt in der Citrix Cloud SAML-Verbindung.

Wichtig:

Wenn Sie die Duo-App-Vorlage Generischer SAML-Anbieter nicht verwendet haben, können Sie diesen Schritt nicht ausführen, da die Option zur Eingabe des Citrix Cloud-Abmeldeendpunkts nicht verfügbar ist.

-

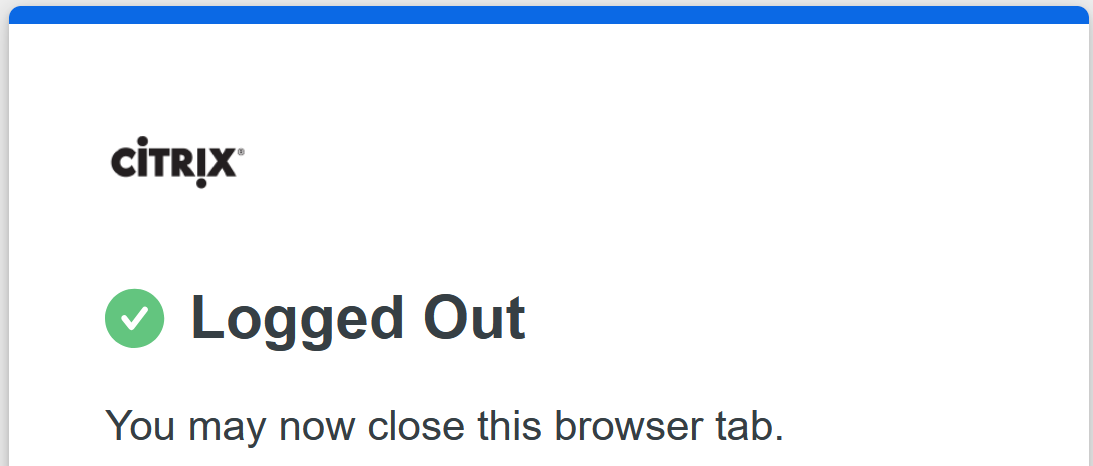

Wenn Sie sich von Workspace abmelden, wobei beide Seiten der SAML-Verbindung gemäß den Schritten 1 und 2 für die Abmeldung konfiguriert sind, wird die folgende Benutzeroberfläche von Duo angezeigt, die angibt, dass die IDP-Sitzung beendet wurde.

-

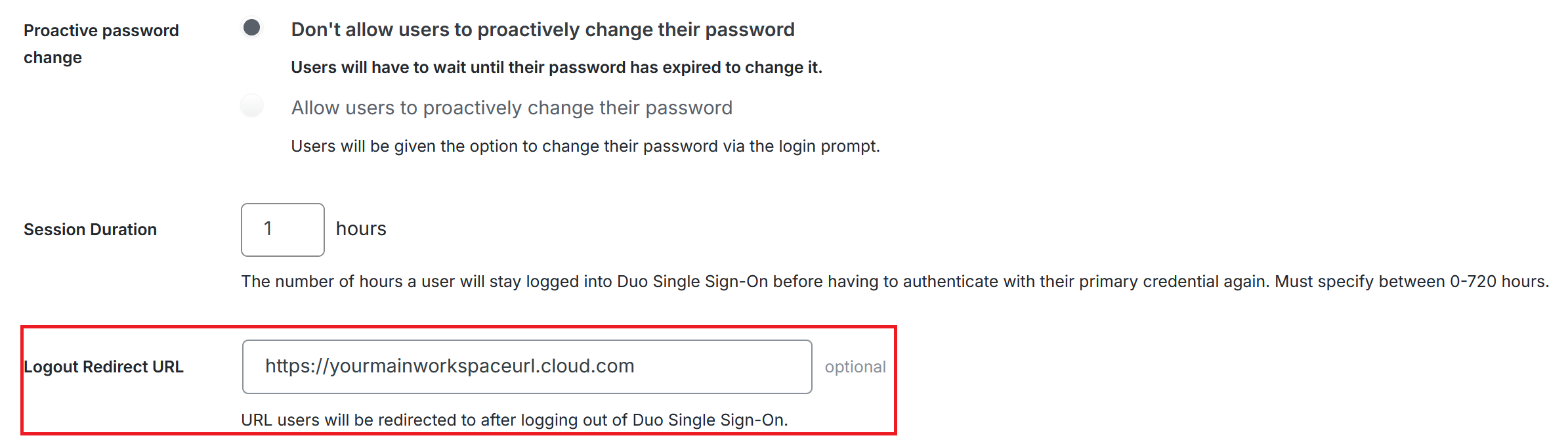

Optional: Um die Abmeldeerfahrung Ihrer Workspace-Endbenutzer zu verbessern, ist es möglich, die Duo LDAPS-Verbindung mit einer einzigen Logout-Weiterleitungs-URL zu konfigurieren, die Ihre Endbenutzer zurück zur Citrix Workspace-Anmeldeseite leitet. Dies geschieht innerhalb Ihrer AD-Forest-LDAPS-Verbindung.

Wichtig:

Das oben gezeigte Feld für die Abmelde-Weiterleitungs-URL erlaubt nur die Konfiguration einer einzigen Workspace-URL. Die Verwendung mehrerer verschiedener Workspace-URLs innerhalb des Citrix Cloud-Mandanten kann nicht innerhalb einer einzigen Active Directory-Forest-Verbindung in Duo konfiguriert werden.

In diesem Artikel

- Voraussetzungen

- Active Directory-Synchronisierung mit Ihrem Duo-Mandanten konfigurieren

- Konfigurationsdatei Ihres Duo Authentifizierungs-Proxys für SAML konfigurieren

- Eine Duo SAML-Anwendung zur Verwendung mit Workspaces konfigurieren

- Konfigurieren der Citrix Cloud SAML-Verbindung

- Duo SAML-Abmeldeverhalten