Okta als SAML-Anbieter für die Workspace-Authentifizierung konfigurieren

Dieser Artikel beschreibt die erforderlichen Schritte zum Konfigurieren einer Okta SAML-Anwendung und der Verbindung zwischen Citrix Cloud™ und Ihrem SAML-Anbieter. Einige dieser Schritte beschreiben Aktionen, die Sie in der Verwaltungskonsole Ihres SAML-Anbieters ausführen.

-

Voraussetzungen

-

Bevor Sie die Aufgaben in diesem Artikel ausführen, stellen Sie sicher, dass Sie die folgenden Voraussetzungen erfüllt haben:

- Der Citrix Support hat die Funktion SendNameIDPolicyInSAMLRequest in Citrix Cloud aktiviert. Diese Funktion wird auf Anfrage aktiviert. Weitere Informationen zu diesen Funktionen finden Sie unter Erforderliche Cloud-Funktionen für SAML mit Okta.

- Sie verfügen über eine Okta-Organisation, die eine der folgenden Okta-Domänen verwendet:

- okta.com

- okta-eu.com

- oktapreview.com

-

- Sie haben Ihr Active Directory (AD) mit Ihrer Okta-Organisation synchronisiert.

- Sign Authentication Requests ist in Ihrer Okta-Organisation aktiviert.

-

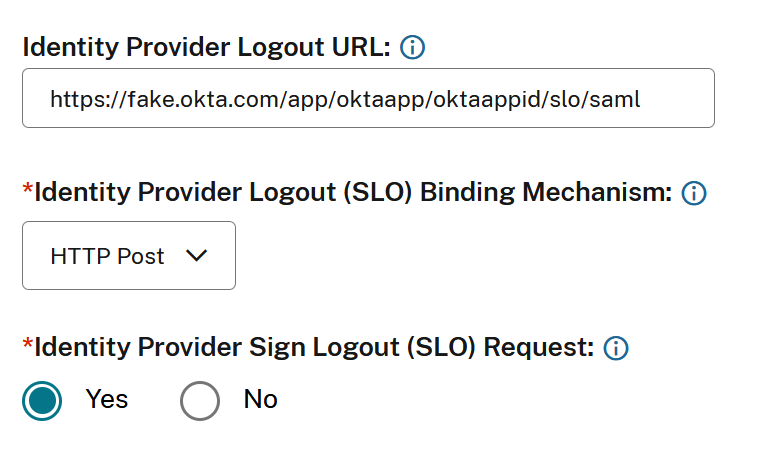

Identity Provider Single Logout (SLO) ist sowohl in Citrix Cloud als auch in Okta SAML-Anwendungen konfiguriert. Wenn SLO konfiguriert ist und sich der Endbenutzer von Citrix Workspace™ abmeldet, meldet er sich auch von Okta und allen anderen Dienstanbietern ab, die die Okta SAML-Anwendung gemeinsam nutzen.

- Identity Provider Sign Logout (SLO) Requests ist in Citrix Cloud aktiviert.

- Identity Provider Logout Binding (SLO) ist HTTPPost in Citrix Cloud.

Erforderliche Cloud-Funktionen für SAML mit Okta

Bevor Sie die Aufgaben in diesem Artikel ausführen, müssen Sie den Citrix Support kontaktieren, um die Funktion SendNameIDPolicyInSAMLRequest zu aktivieren. Diese Funktion ermöglicht es Citrix Cloud, die NameID-Richtlinie als Unspecified in der SAML-Anfrage an Ihren SAML-Anbieter zu übermitteln. Diese Funktion ist nur für die Verwendung mit Okta aktiviert.

- Sie können diese Funktionen anfordern, indem Sie sich bei Ihrem Citrix-Konto anmelden und ein Ticket über die [Citrix Support-Website](https://support.citrix.com/case/manage#/open-cases) öffnen.

Anforderungen

Dieser Artikel enthält eine Aufgabe, bei der Sie eine SAML-Anwendung in der Okta Admin-Konsole erstellen. Diese Anwendung erfordert ein SAML-Signaturzertifikat für Ihre Citrix Cloud-Region.

Sie können dieses Zertifikat aus den Citrix Cloud SAML-Metadaten für Ihre Region mit einem Extraktionstool extrahieren, z. B. dem unter https://www.rcfed.com/SAMLWSFed/MetadataCertificateExtract verfügbaren. Citrix empfiehlt, das Citrix Cloud SAML-Zertifikat im Voraus zu beschaffen, damit Sie es bei Bedarf bereitstellen können.

-

Die Schritte in diesem Abschnitt beschreiben, wie Sie das Signaturzertifikat mit dem Extraktionstool unter https://www.rcfed.com/SAMLWSFed/MetadataCertificateExtract abrufen.

-

So rufen Sie die Citrix Cloud-Metadaten für Ihre Region ab:

-

Geben Sie im Extraktionstool Ihrer Wahl die Metadaten-URL für Ihre Citrix Cloud-Region ein:

- Geben Sie für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik-Süd

https://saml.cloud.com/saml/metadataein. - Geben Sie für die Region Japan

https://saml.citrixcloud.jp/saml/metadataein. - Geben Sie für die Citrix Cloud Government-Region

https://saml.cloud.us/saml/metadataein.

- Geben Sie für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik-Süd

- Klicken Sie auf Laden. Das extrahierte Zertifikat wird unter der von Ihnen eingegebenen URL angezeigt.

- Klicken Sie auf Herunterladen, um das Zertifikat im PEM-Format herunterzuladen.

Konten mit dem Okta AD-Agent synchronisieren

Um Okta als SAML-Anbieter zu verwenden, müssen Sie zuerst Ihr lokales AD mit Okta integrieren. Dazu installieren Sie den Okta AD-Agent in Ihrer Domäne und fügen Ihr AD Ihrer Okta-Organisation hinzu. Anleitungen zur Bereitstellung des Okta AD-Agent finden Sie unter Erste Schritte mit der Active Directory-Integration auf der Okta-Website.

Danach importieren Sie Ihre AD-Benutzer und -Gruppen nach Okta. Fügen Sie beim Importieren die folgenden Werte hinzu, die mit Ihren AD-Konten verknüpft sind:

- E-Mail

- SID

- UPN

- OID

- So synchronisieren Sie Ihre AD-Benutzer und -Gruppen mit Ihrer Okta-Organisation:

- Installieren und konfigurieren Sie den Okta AD-Agent. Vollständige Anweisungen finden Sie in den folgenden Artikeln auf der Okta-Website: - Installieren des Okta Active Directory-Agenten - Konfigurieren der Active Directory-Import- und Kontoeinstellungen - Konfigurieren der Active Directory-Bereitstellungseinstellungen

- Fügen Sie Ihre AD-Benutzer und -Gruppen zu Okta hinzu, indem Sie einen manuellen Import oder einen automatisierten Import durchführen. Weitere Informationen zu Okta-Importmethoden und Anweisungen finden Sie unter Verwalten von Active Directory-Benutzern und -Gruppen auf der Okta-Website.

Eine Okta SAML-Anwendung für die Workspace-Authentifizierung konfigurieren

- 1. Melden Sie sich bei Ihrer Okta-Organisation mit einem Administratorkonto an, das über Berechtigungen zum Hinzufügen und Konfigurieren von SAML-Anwendungen verfügt.

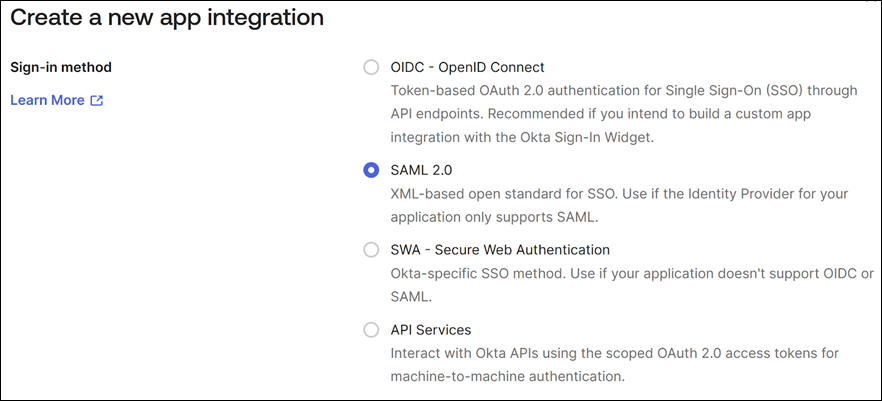

- 1. Wählen Sie in der Admin-Konsole **Applications > Applications > Create App Integration** aus und wählen Sie dann **SAML 2.0** aus. Wählen Sie **Next** aus.

-

-

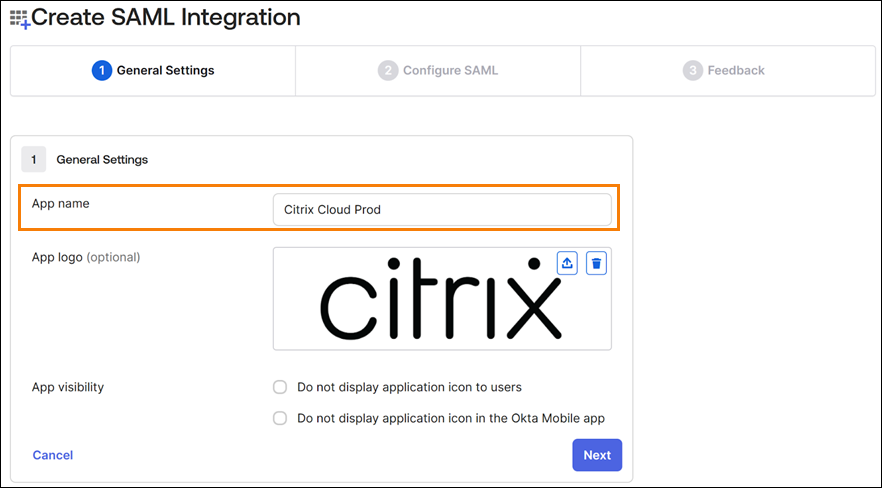

Geben Sie unter App Name einen Anzeigenamen für die Anwendung ein. Wählen Sie Next aus.

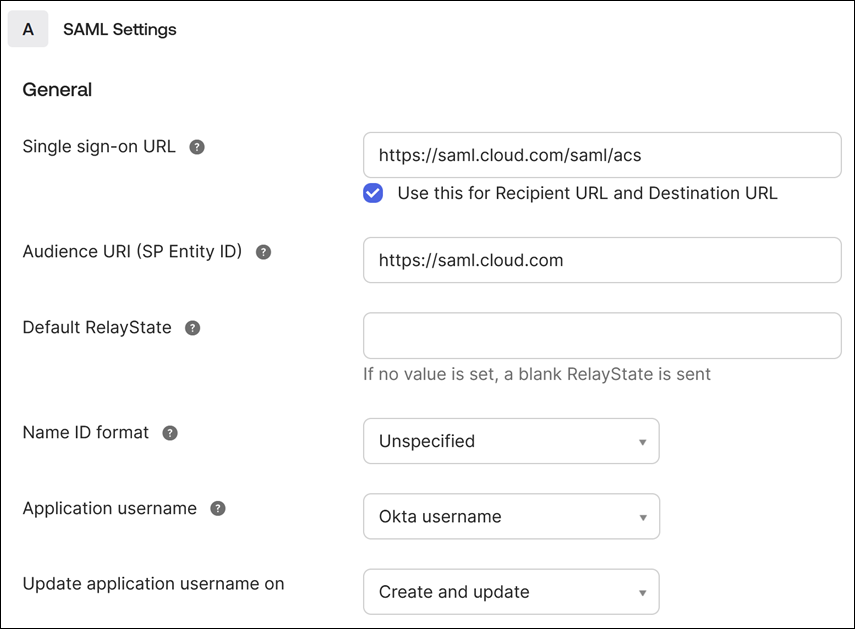

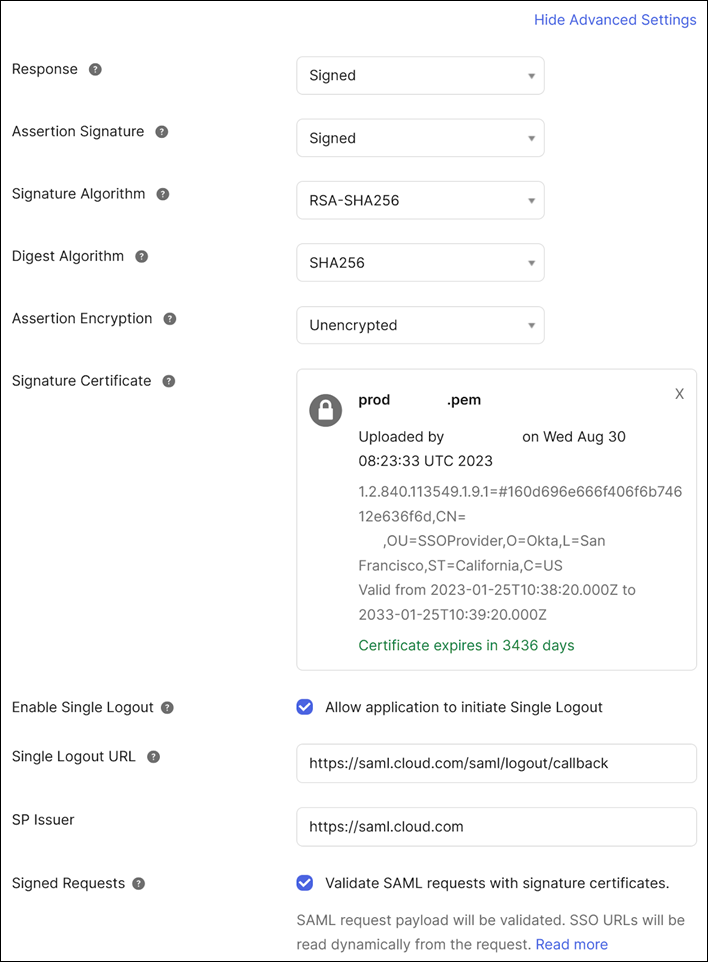

-  - 1. Konfigurieren Sie im Abschnitt **SAML Settings** die Citrix Cloud Service Provider (SP)-Verbindung: 1. Geben Sie unter **Single sign-on URL** die URL ein, die der Citrix Cloud-Region für Ihren Citrix Cloud-Kunden entspricht: - Wenn Ihre Kunden-ID in den Regionen Europäische Union, Vereinigte Staaten oder Asien-Pazifik-Süd liegt, geben Sie `https://saml.cloud.com/saml/acs` ein. - Wenn Ihre Kunden-ID in der Region Japan liegt, geben Sie `https://saml.citrixcloud.jp/saml/acs` ein. - Wenn Ihre Kunden-ID in der Citrix Cloud Government-Region liegt, geben Sie `https://saml.cloud.us/saml/acs` ein. 1. Wählen Sie **Use this for Recipient and Destination URL**. 1. Geben Sie unter **Audience URI (SP Entity ID)** die URL ein, die der Citrix Cloud-Region für Ihren Citrix Cloud-Kunden entspricht: - Wenn Ihre Kunden-ID in den Regionen Europäische Union, Vereinigte Staaten oder Asien-Pazifik-Süd liegt, geben Sie `https://saml.cloud.com` ein. - Wenn Ihre Kunden-ID in der Region Japan liegt, geben Sie `https://saml.citrixcloud.jp` ein. - Wenn Ihre Kunden-ID in der Citrix Cloud Government-Region liegt, geben Sie `https://saml.cloud.us` ein. 1. Wählen Sie unter **Name ID Format** die Option **Unspecified**. Die NameID-Richtlinie, die Citrix Cloud innerhalb der SAML-Anforderung sendet, muss mit dem in der Okta SAML-Anwendung angegebenen NameID-Format übereinstimmen. Wenn diese Elemente nicht übereinstimmen, führt die Aktivierung von **Sign Authentication Request** zu einem Fehler von Okta. 1. Wählen Sie unter **Application username** die Option **Okta username**. Als Beispiel für diese Konfiguration zeigt die folgende Abbildung die korrekte Konfiguration für die Regionen USA, EU und Asien-Pazifik-Süd:  > **Wichtig:** > > Die Einstellung **Name ID** muss als **Unspecified** konfiguriert werden. Die Verwendung eines anderen Werts für diese Einstellung führt dazu, dass die SAML-Anmeldung fehlschlägt.- Klicken Sie auf Show Advanced Settings und konfigurieren Sie die folgenden Einstellungen:

- Wählen Sie unter Response die Option Signed.

- Wählen Sie unter Assertion Signature die Option Signed.

- Wählen Sie unter Signature Algorithm die Option RSA-SHA256.

- Wählen Sie unter Assertion Encryption die Option Unencrypted.

- Laden Sie unter Signature Certificate das SAML-Signaturzertifikat für Ihre Citrix Cloud-Region im PEM-Format hoch. Anweisungen zum Erwerb des SAML-Signaturzertifikats finden Sie unter Anforderungen in diesem Artikel.

- Wählen Sie unter Enable Single Logout die Option Allow application to initiate Single Logout.

- Geben Sie unter Single Logout URL die URL ein, die Ihrer Citrix Cloud-Region entspricht:

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik-Süd geben Sie

https://saml.cloud.com/saml/logout/callbackein. - Für die Region Japan geben Sie

https://saml.citrixcloud.jp/saml/saml/logout/callbackein. - Für Citrix Cloud Government geben Sie

https://saml.cloud.us/saml/logout/callbackein.

- Für die Regionen Europäische Union, Vereinigte Staaten und Asien-Pazifik-Süd geben Sie

- Geben Sie unter SP Issuer den Wert ein, den Sie zuvor unter Audience URI (SP Entity ID) (Schritt 4c dieser Aufgabe) eingegeben haben.

-

Wählen Sie unter Signed Requests die Option Validate SAML requests with signature certificates.

Die folgende Abbildung zeigt die korrekte Konfiguration für die Regionen USA, EU und Asien-Pazifik-Süd:

-

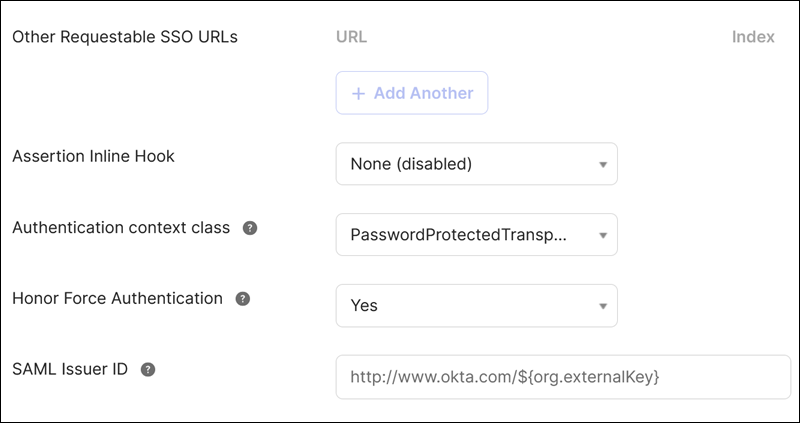

Akzeptieren Sie für alle verbleibenden erweiterten Einstellungen die Standardwerte.

- Klicken Sie auf Show Advanced Settings und konfigurieren Sie die folgenden Einstellungen:

-

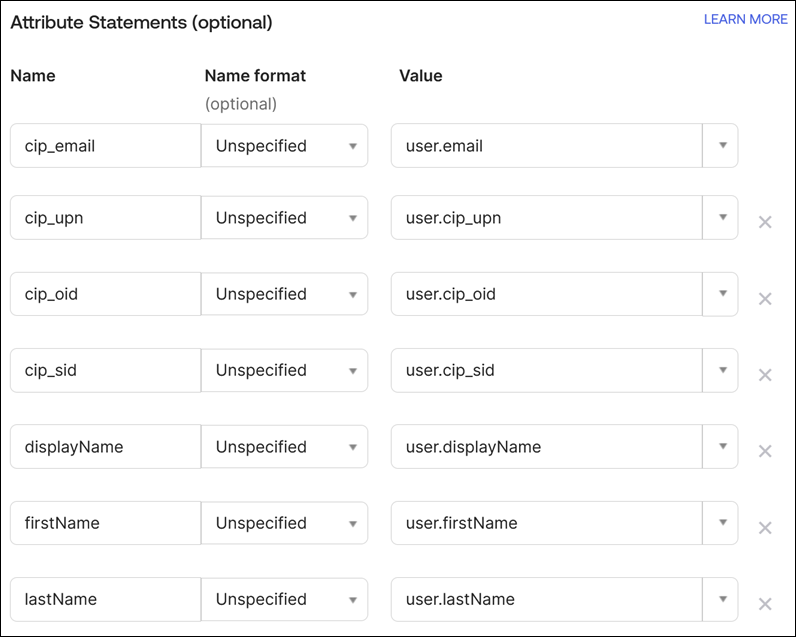

Geben Sie unter Attribute Statements (optional) die Werte für Name, Name format und Value wie in der folgenden Tabelle gezeigt ein:

Name Name format Value cip_upn Unspecified user.cip_upn displayName Unspecified user.displayName firstName Unspecified user.givenName lastName Unspecified user.familyName

-

Wählen Sie Next. Die Okta-Konfigurationsanweisung wird angezeigt.

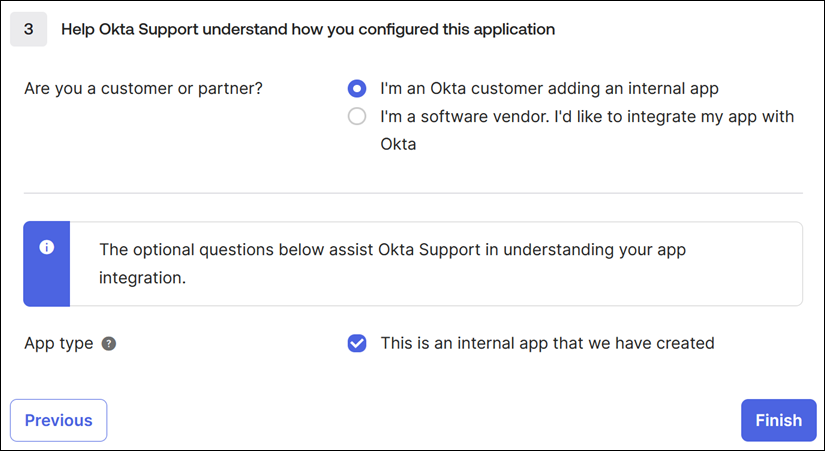

- Wählen Sie unter Are you a customer or partner? die Option I’m an Okta customer adding an internal app.

- Wählen Sie unter App type die Option This is an internal app that we have created.

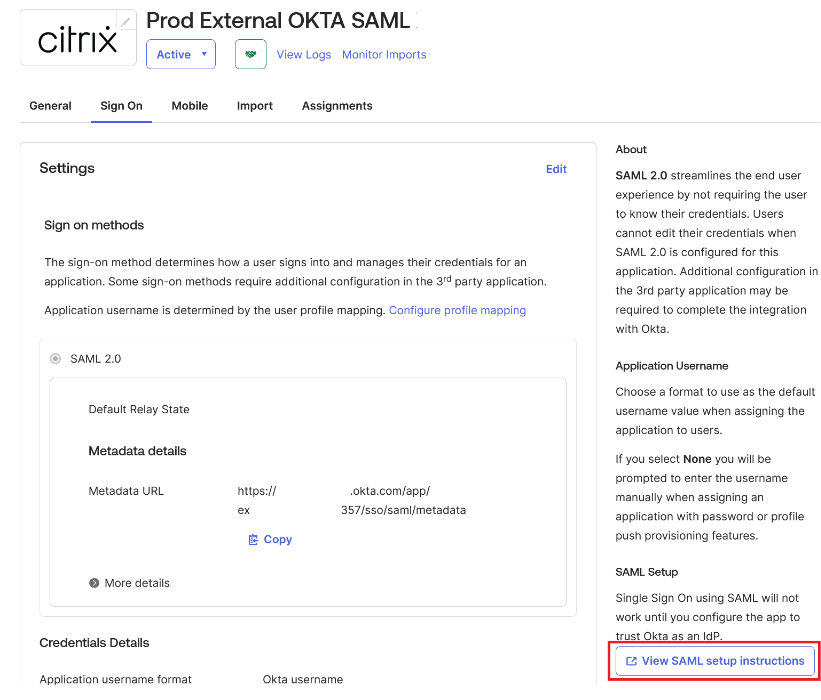

- Wählen Sie Finish, um Ihre Konfiguration zu speichern. Die Profilseite für Ihre SAML-Anwendung wird angezeigt und zeigt den Inhalt der Registerkarte Sign On.

Nach der Konfiguration wählen Sie die Registerkarte Assignments und weisen Benutzer und Gruppen der SAML-Anwendung zu.

Konfigurieren der Citrix Cloud SAML-Verbindung

Alle Citrix-Anmeldeabläufe müssen Service Provider-initiiert sein, entweder über eine Workspace-URL oder eine Citrix Cloud GO-URL.

Verwenden Sie die standardmäßig empfohlenen Werte für die SAML-Verbindung unter Identity and Access Management → Authentication →Add an identity provider → SAML.

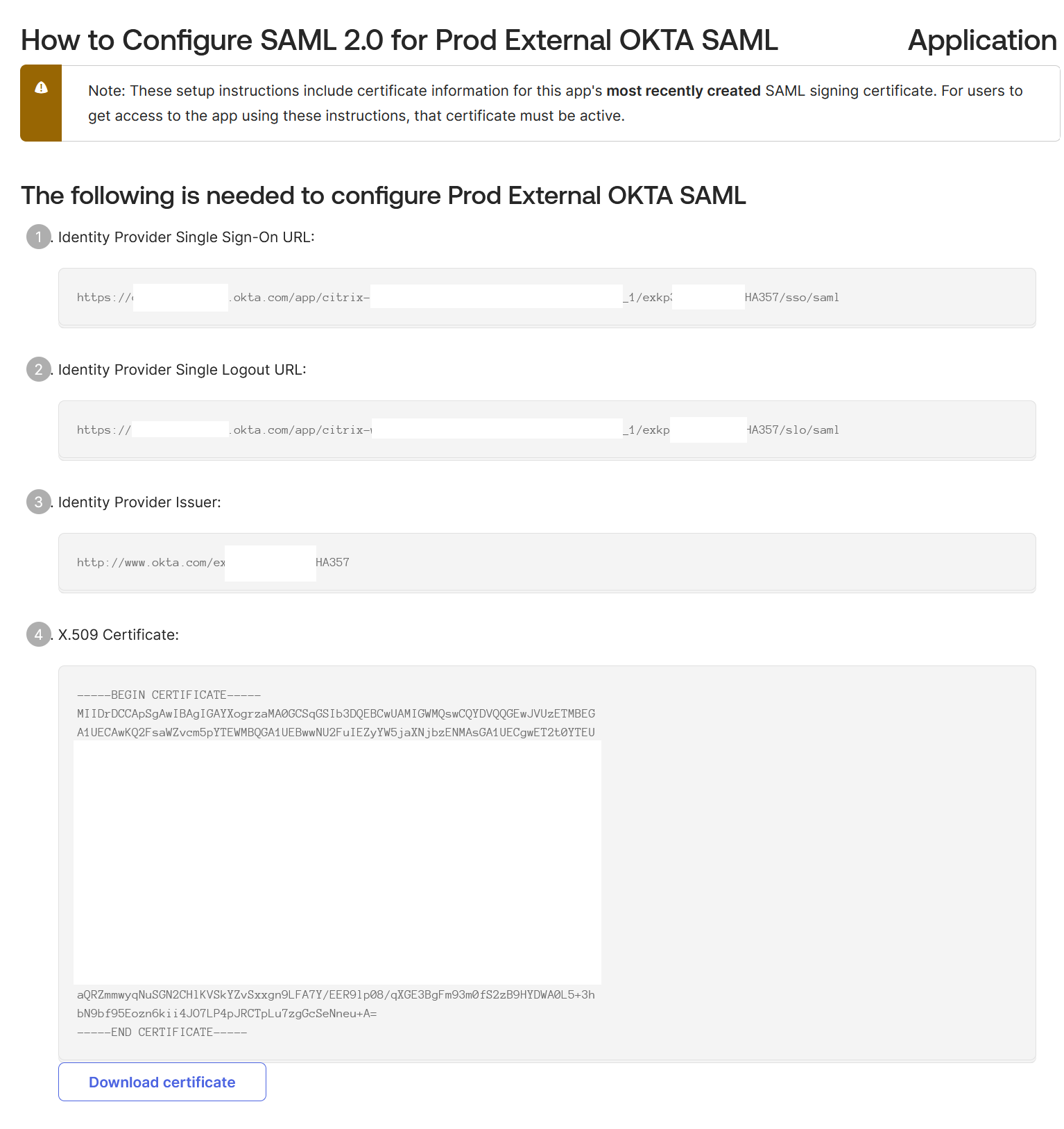

Rufen Sie die SAML-Endpunkte der Okta SAML-Anwendung aus Ihrem Okta-Portal ab, um sie in Citrix Cloud einzugeben.

Wichtig:

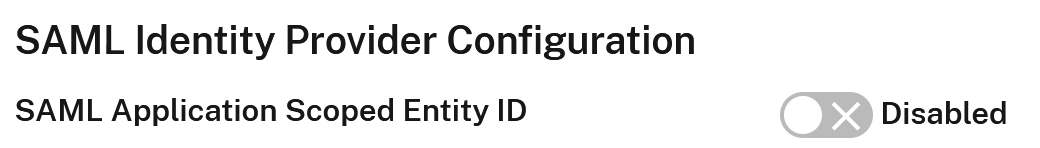

Okta benötigt keine bereichsbezogene Entitäts-ID. Dieses Dokument geht davon aus, dass die bereichsbezogene Entitäts-ID deaktiviert ist. Eine Erläuterung, was eine bereichsbezogene Entitäts-ID ist und wann sie erforderlich ist, finden Sie in der Citrix-Dokumentation zur bereichsbezogenen Entitäts-ID. Verwenden Sie die Standardeinstellungen für die Citrix Cloud SAML-Verbindung und lassen Sie Scoped Entity ID deaktiviert.

| In diesem Feld in Citrix Cloud | Geben Sie diesen Wert ein |

|---|---|

| Entity ID | http://www.okta.com/<oktaSAMLappID> |

| Sign Authentication Request | Yes |

| SSO Service URL | https://<youroktatenant>.okta.com/app/<oktatenantname>_<samlappname>/<samlappID>/sso/saml |

| SSO Binding Mechanism | HTTP Post |

| SAML Response | Sign Either Response Or Assertion |

| Authentication Context | Unspecified, Exact |

| Logout URL | https://<youroktatenant>.okta.com/app/<oktatenantname>_<samlappname>/<samlappID>/slo/saml |

| Sign Logout Request | Yes |

| SLO Binding Mechanism | HTTP Post |