Konfigurieren eines lokalen PingFederate-Servers als SAML-Anbieter für Workspaces und Citrix Cloud™

Dieser Artikel wurde in Zusammenarbeit zwischen Ingenieuren von Citrix® und Ping verfasst und von beiden Parteien überprüft, um die technische Richtigkeit zum Zeitpunkt der Verfassung zu gewährleisten. Anweisungen zur Bereitstellung, Konfiguration und Lizenzierung eines lokalen PingFederate-Servers zur Verwendung als SAML-Anbieter finden Sie in der Ping-Dokumentation, da dies den Rahmen dieses Artikels sprengt.

-

Dieses Dokument wurde unter Verwendung der PingFederate-Versionen 11.3 und 12 erstellt.

-

Voraussetzungen

-

Dieser Artikel befasst sich speziell mit der SAML-Konfiguration und stellt sicher, dass die folgenden Bedingungen erfüllt sind.

- Sie haben bereits einen lokalen PingFederate-Server in Ihrer Organisation bereitgestellt und die erforderliche Lizenz erhalten. Weitere Informationen finden Sie unter PingFederate-Installation.

- Sie müssen eine unterstützte Java-Version auf dem PingFederate-Server installiert haben. Informationen zu den unterstützten Java-Versionen finden Sie in der Ping Identity-Dokumentation. Weitere Informationen finden Sie unter Java PingFederate-Anforderung.

- Sie haben die erforderlichen Netzwerk- und Firewall-Regeln konfiguriert, um Citrix Cloud und Workspace die Umleitung zum lokalen PingFederate-Server während des SAML-Anmeldevorgangs der Workspace/Citrix Cloud-Administratorkonsole zu ermöglichen. Weitere Informationen finden Sie unter PingFederate-Netzwerkanforderungen.

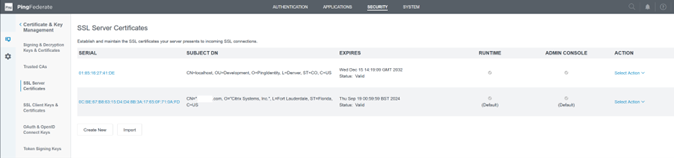

- Sie haben ein öffentlich signiertes x509-Zertifikat auf Ihren PingFederate-Server importiert, das als Serverzertifikat für den PingFederate-Server fungieren kann.

- Sie haben ein öffentlich signiertes x509-Zertifikat auf Ihren PingFederate-Server importiert, das als SAML-Signaturzertifikat für den IdP fungieren kann. Dieses Zertifikat muss während des SAML-Verbindungsprozesses in Citrix Cloud hochgeladen werden.

- Sie haben Ihr lokales Active Directory mit PingFederate verbunden. Weitere Informationen finden Sie unter PingFederate LDAP-Datenspeicher

Hinweis:

Beachten Sie bei der Konfiguration von PingFederate für die Verwendung mit Citrix Cloud und Workspace die PingFederate-Dokumentation, um die Funktion einzelner SAML-Einstellungen zu verstehen und die hier bereitgestellten Anweisungen zu ergänzen.

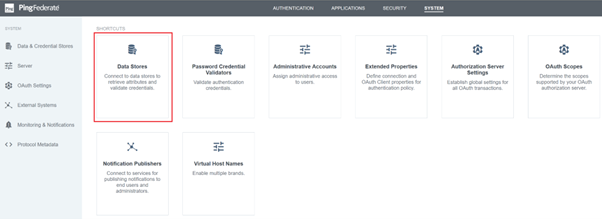

Konfigurieren einer Active Directory-Verbindung zu Ihrer AD-Domäne mithilfe eines Datenspeichers in PingFederate

-

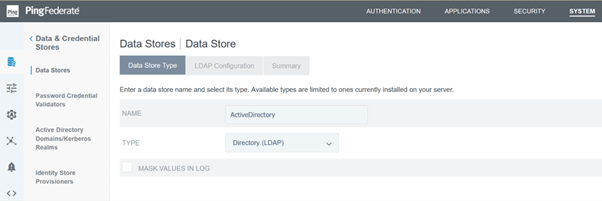

Konfigurieren Sie eine Active Directory-Verbindung in den Datenspeichern.

-

Wählen Sie als Typ Verzeichnis (LDAP).

-

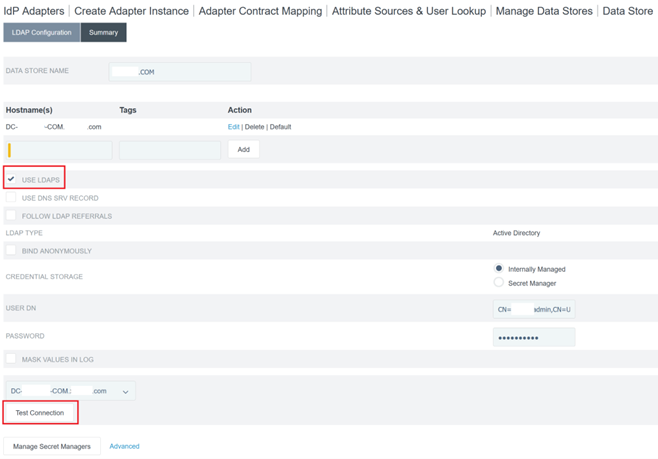

Konfigurieren Sie Ihre Domänencontroller für LDAPS-Verbindungen und fügen Sie Ihre Liste der FQDNs der Domänencontroller in das Feld „Hostnamen“ ein. Klicken Sie dann auf Verbindung testen.

-

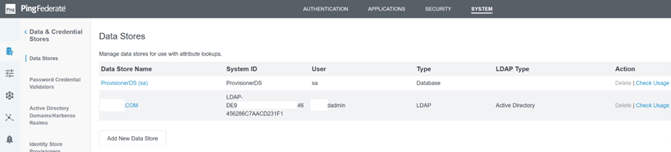

Nach der Konfiguration sollte die Active Directory-Verbindung dem folgenden Beispiel ähneln:

Hochladen des Citrix Cloud SAML-Signaturzertifikats

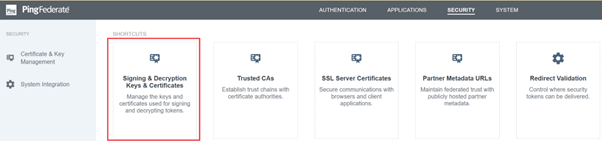

- Klicken Sie auf die Registerkarte Sicherheit.

-

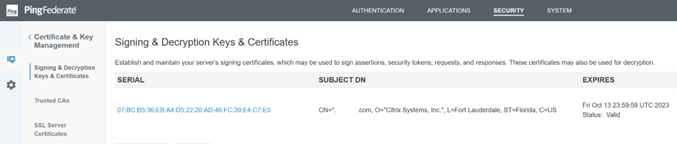

Laden Sie das SAML-Signaturzertifikat, das PingFederate verwenden soll, unter Signier- und Entschlüsselungsschlüssel und Zertifikate hoch.

Hinweis:

Das verwendete Zertifikat ist in diesem Beispiel ein öffentlich signiertes Digicert-Zertifikat

pingfederateserver.domain.com. -

Laden Sie alle CA-Zertifikate hoch, die zum Signieren Ihres PingFederate-Server-SAML-Signaturzertifikats verwendet wurden.

Hinweis:

Das PingFederate-Serverzertifikat und das SAML-Signaturzertifikat können dasselbe SSL-Zertifikat sein, oder Sie können verschiedene SSL-Zertifikate verwenden. Sie müssen Citrix Cloud eine Kopie des SAML-Signaturzertifikats zur Verfügung stellen, wenn Sie die SAML-Verbindung konfigurieren.

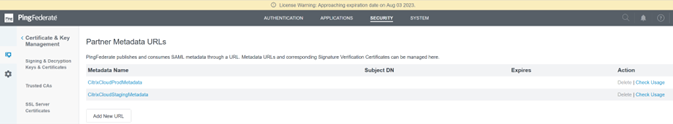

Hochladen der Citrix Cloud-Metadaten

-

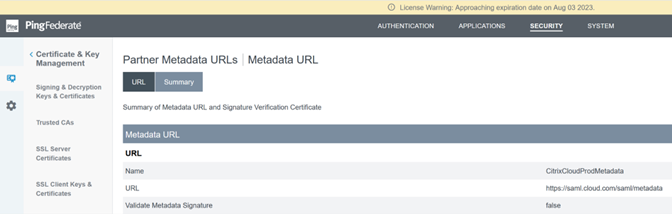

Geben Sie einen Namen für die Citrix Cloud-Metadaten ein und geben Sie die Metadaten-URL ein, die der Citrix Cloud-Region entspricht, in der sich Ihr Citrix Cloud-Mandant befindet.

- https://saml.cloud.com/saml/metadata – Kommerziell EU, USA und APS

- https://saml.citrixcloud.jp/saml/metadata – Japan

- https://saml.cloud.us/saml/metadata – Regierung

-

Nach der Konfiguration sollte die Citrix Cloud-Metadatenkonfiguration dem folgenden Beispiel ähneln.

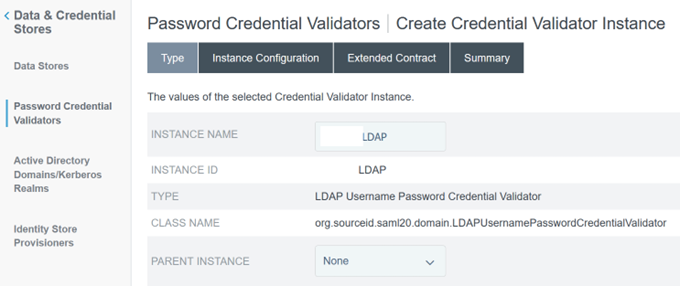

Konfigurieren eines Kennwort-Anmeldeinformationsvalidierers in PingFederate

- Weitere Informationen finden Sie unter [PingFederate-Kennwort-Anmeldeinformationsvalidierer](https://docs.pingidentity.com/r/en-us/pingfederate-120/help_passwordcredentialvalidatortasklet_passwordcredentialvalidatormgmtstate)

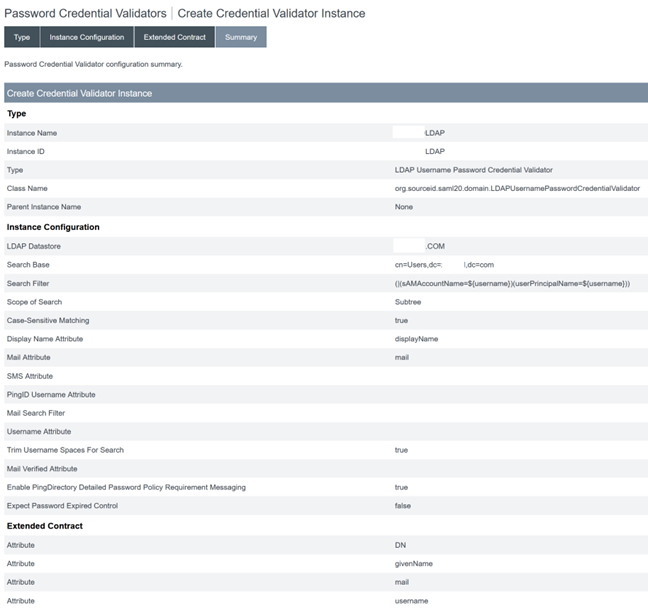

- 1. Konfigurieren Sie den Typ des Kennwort-Anmeldeinformationsvalidierers als LDAP-Benutzername und -Kennwort.

-

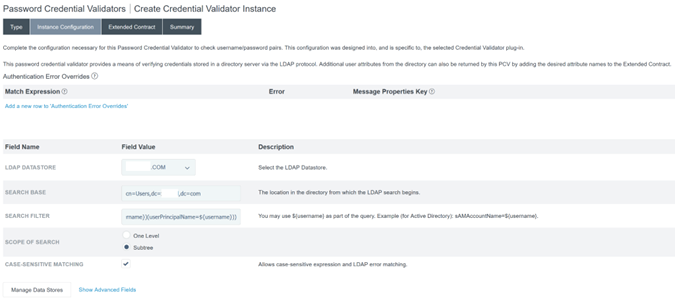

Konfigurieren Sie die Instanzkonfiguration. Wählen Sie die AD-Domänenverbindung und den Datenspeicher aus, die Sie zuvor konfiguriert haben Konfigurieren einer Active Directory-Verbindung zu Ihrer AD-Domäne mithilfe eines Datenspeichers in PingFederate. Geben Sie einen geeigneten LDAP-Filter ein, wie im Beispiel gezeigt.

(((sAMAccountName=${username})(userPrincipalName=${username}))

Hinweis:

Der Beispielfilter berücksichtigt sowohl die sAMAccountName- als auch die userPrincipalName-AD-Benutzernamenformate, sodass Endbenutzer sich mit beiden Formaten bei Workspace oder Citrix Cloud anmelden können.

-

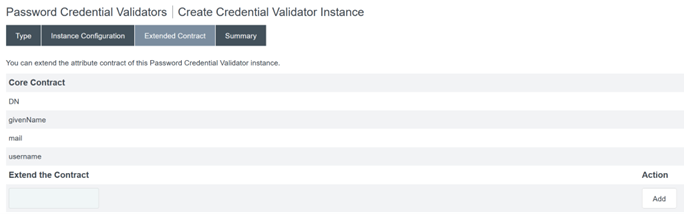

- Konfigurieren Sie den Erweiterten Vertrag.

-

-

Die Zusammenfassung des Kennwort-Anmeldeinformationsvalidierers sollte diesem Beispiel ähneln.

IDP-Adapter in PingFederate konfigurieren

Weitere Informationen finden Sie unter PingFederate HTML-Formular-Adapter

-

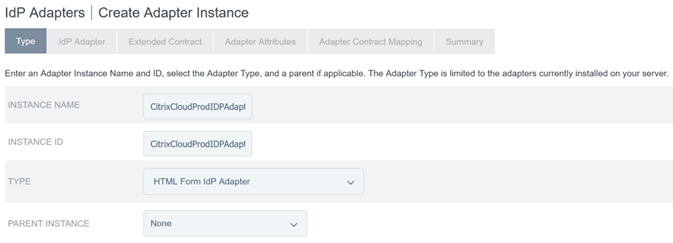

Erstellen Sie einen neuen IDP-Adapter vom Typ HTML Form IdP Adapter.

-

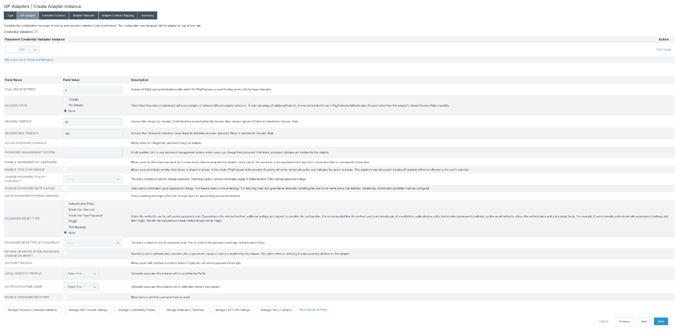

Wählen Sie den zuvor konfigurierten Password Credential Validator aus und konfigurieren Sie den IDP-Adapter. Weitere Informationen finden Sie unter Konfigurieren eines Password Credential Validators in PingFederate.

-

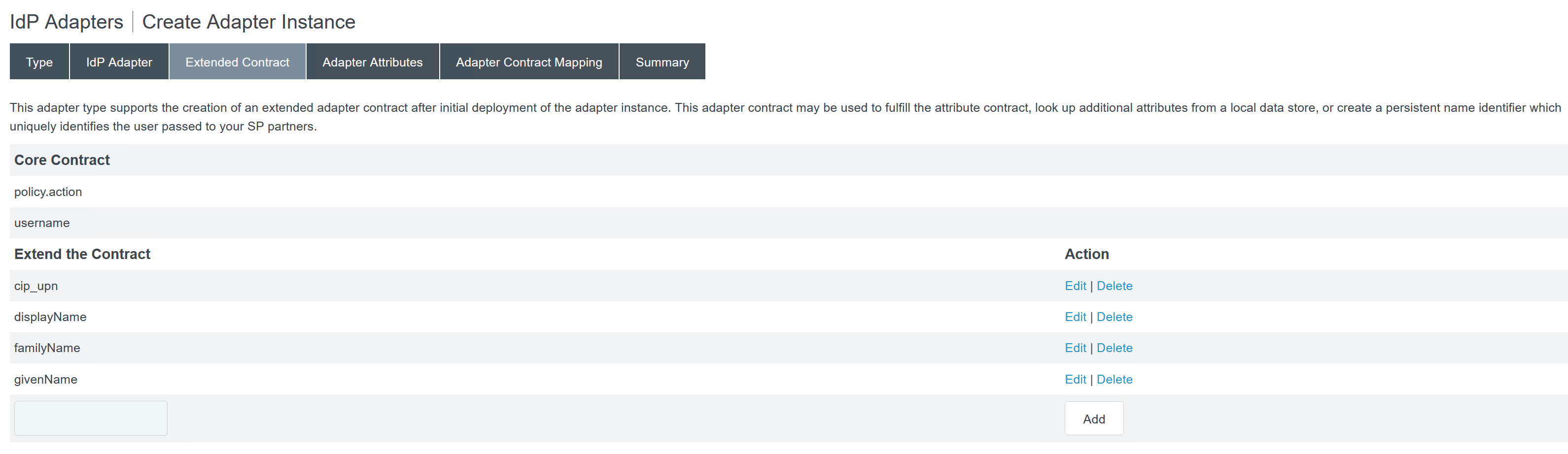

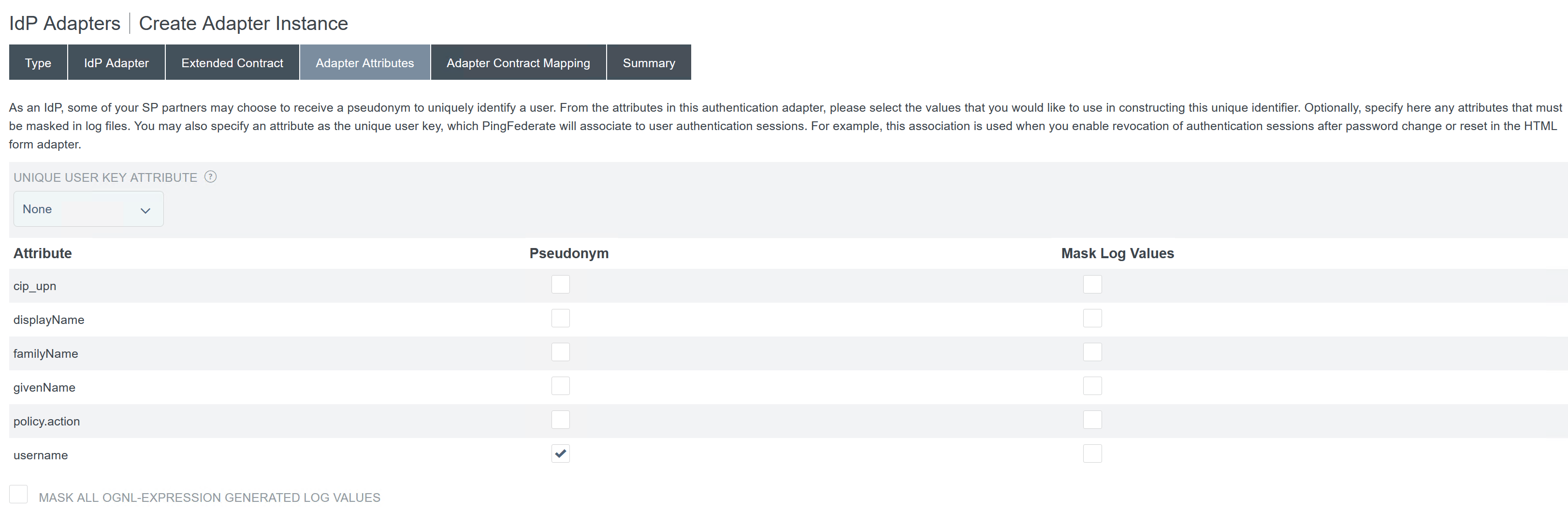

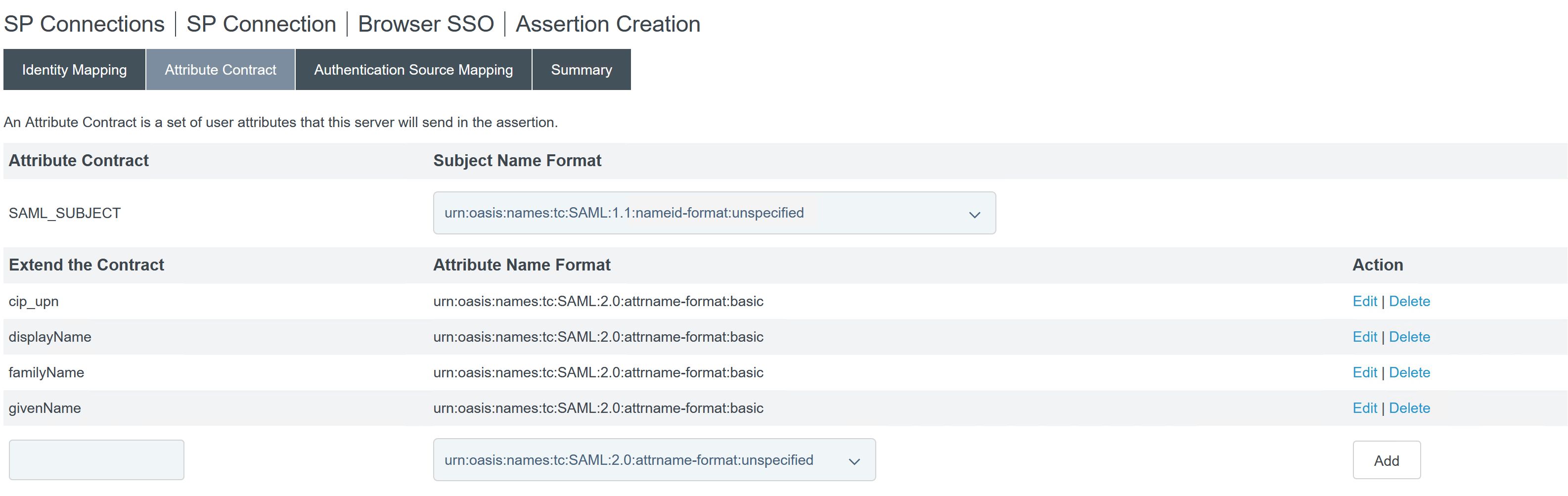

Konfigurieren Sie den Extended Contract mit SAML-Attributen, die während der SAML-Anmeldung an Citrix Cloud oder Workspaces übergeben werden.

-

Konfigurieren Sie die Adapter Attributes.

- Konfigurieren Sie das Adapter Contract Mapping, bei dem SAML-Attribute LDAP-Benutzerattributen von AD-Identitäten zugeordnet werden. Klicken Sie auf Configure the adapter contract.

-

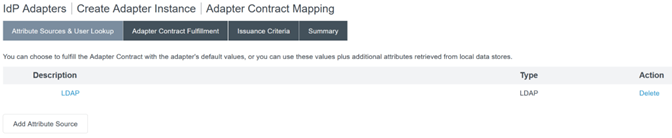

Konfigurieren Sie Attribute Sources & User Lookup.

-

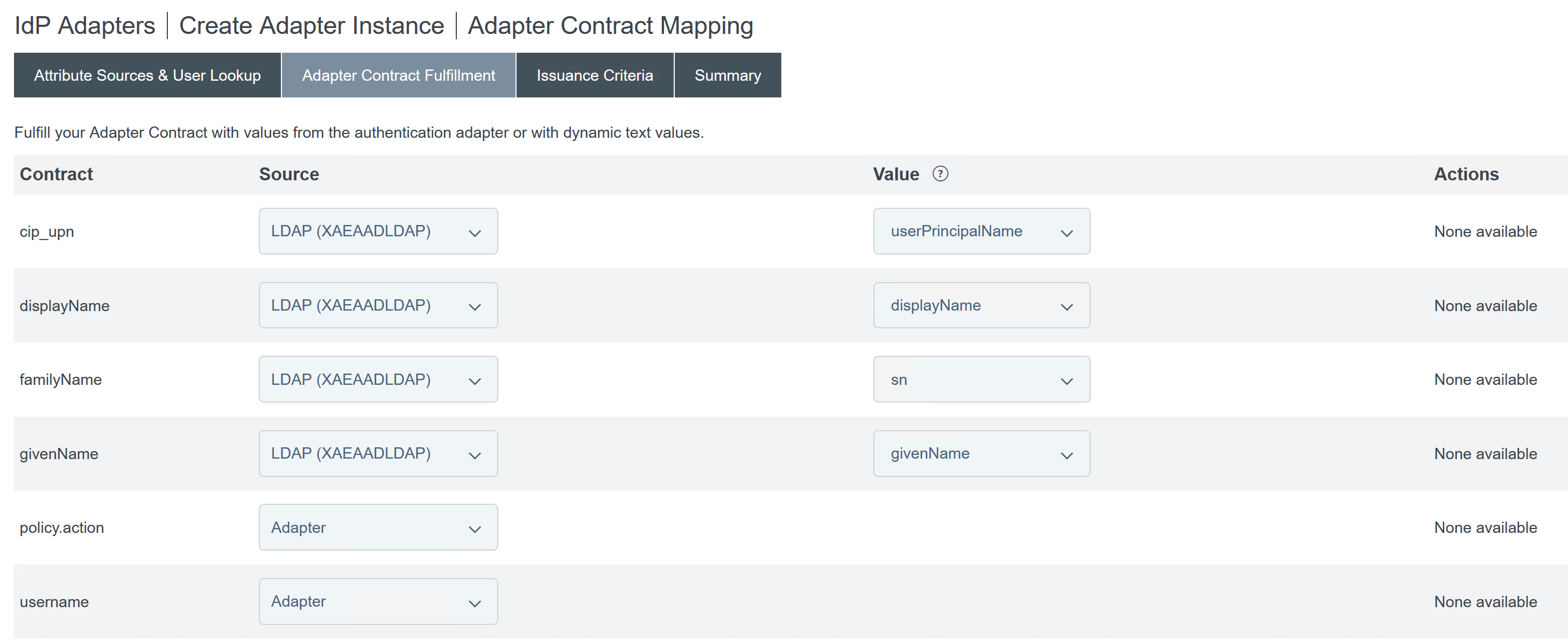

Konfigurieren Sie Adapter Contract Fulfilment. Wählen Sie LDAP und den Namen Ihres Active Directory-Datenspeichers als Quelle der Benutzerattributdaten aus. Der Wert ist das Active Directory-Attribut für den Benutzer, z. B.

objectGUIDoderobjectSid.

Konfigurieren der Service Provider-Verbindung (SAML-Anwendung) für Citrix Cloud oder Workspaces

Die unten bereitgestellte Beispielkonfiguration von PingFederate geht von den folgenden SAML-Authentifizierungsanforderungen in Ihrer Organisation aus.

- SAML-Authentifizierungsanfragen, die von der Workspace-/Citrix Cloud-Administratorkonsole gesendet werden, MÜSSEN signiert sein.

- SAML HTTP POST-Bindungen werden sowohl für SSO- als auch für SLO-Anfragen verwendet.

- Single Logout (SLO) ist eine Anforderung in Ihrer Organisation. Wenn sich ein Endbenutzer von Workspace oder der Citrix Cloud-Administratorkonsole abmeldet, wird eine SAML-SLO-Anfrage von Citrix Cloud an den SAML-Anbieter (IdP) gesendet, um den Benutzer abzumelden.

-

PingFederate erfordert signierte HTTP POST-Anfragen, um die Abmeldung einzuleiten. Der SAML-Anbieter erfordert signierte SLO-Anfragen.

Weitere Informationen finden Sie unter PingFederate SP Management

Verfahren

-

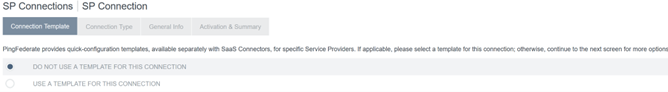

Konfigurieren Sie die Connection Template.

-

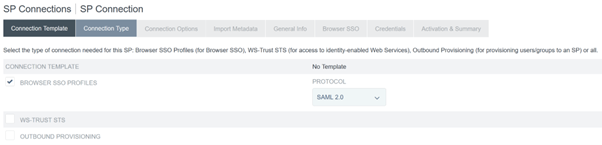

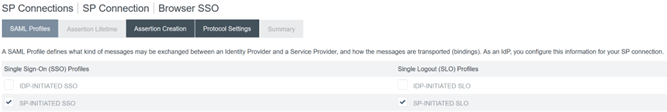

Konfigurieren Sie den Connection Type und wählen Sie Browser SSO profiles and SAML 2.0 aus.

-

Konfigurieren Sie die Connection Options.

-

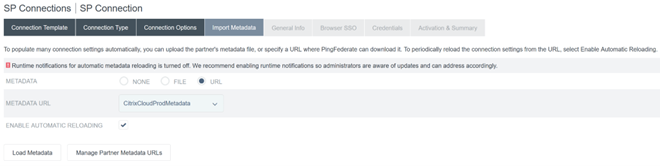

Importieren Sie die Citrix Cloud-Metadaten. Wählen Sie URL und die zuvor erstellte

CitrixCloudProdMetadata-URL aus und klicken Sie auf Load Metadata.

-

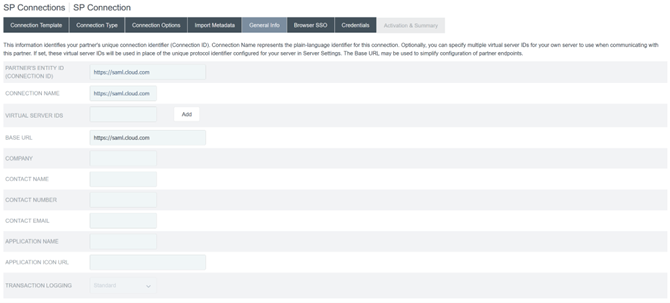

Konfigurieren Sie General Info. Legen Sie die Service Provider Connection Entity ID, Base URL und Connection Name auf den Citrix Cloud SAML-Endpunkt für Ihre Citrix Cloud-Kundenregion fest.

- https://saml.cloud.com – Kommerziell EU, USA und APS

- https://saml.citrixcloud.jp – Japan

- https://saml.cloud.us – Gov

-

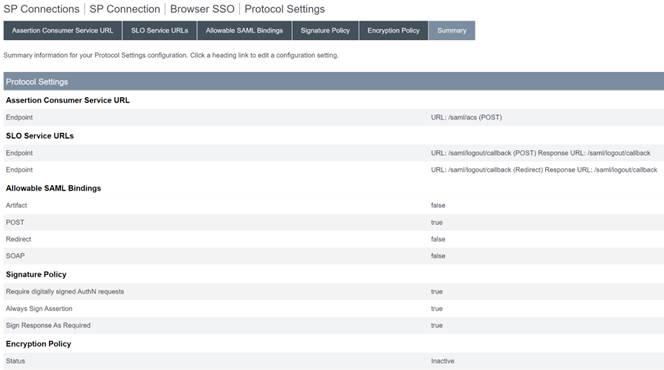

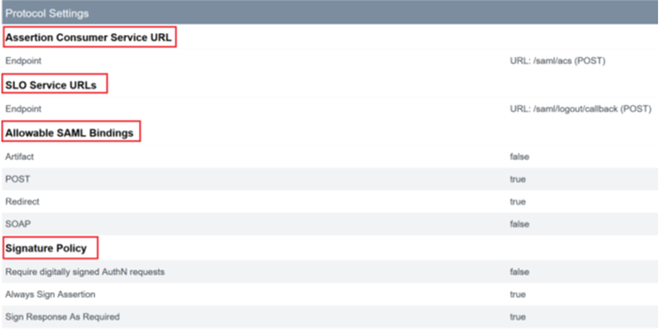

Konfigurieren Sie die Protocol Settings.

-

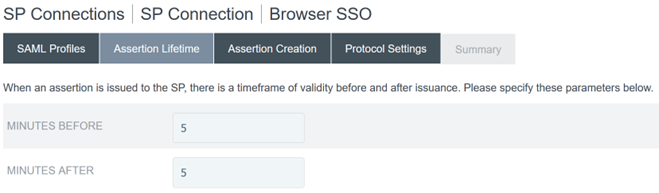

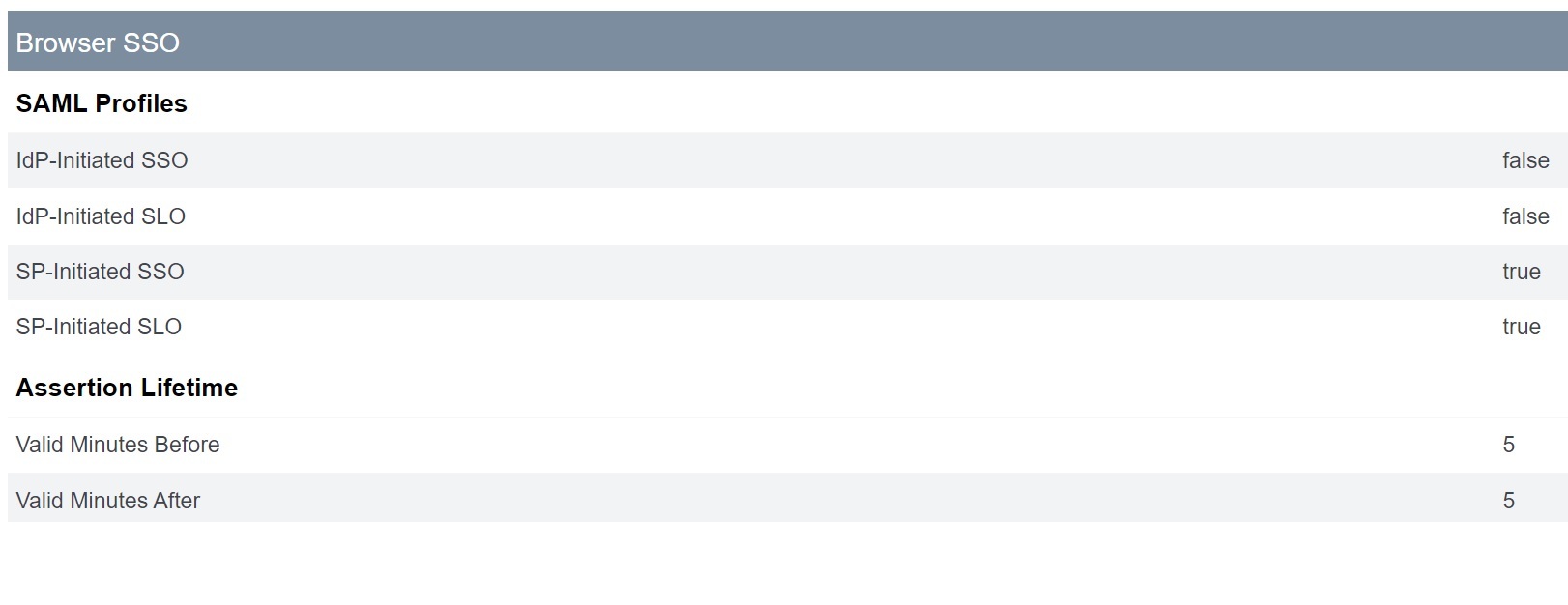

Verwenden Sie die Standardeinstellungen für Assertion Lifetime.

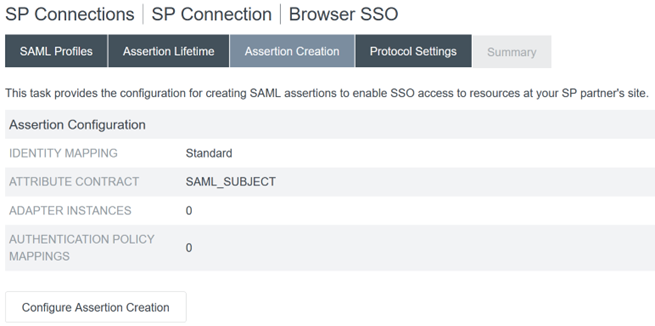

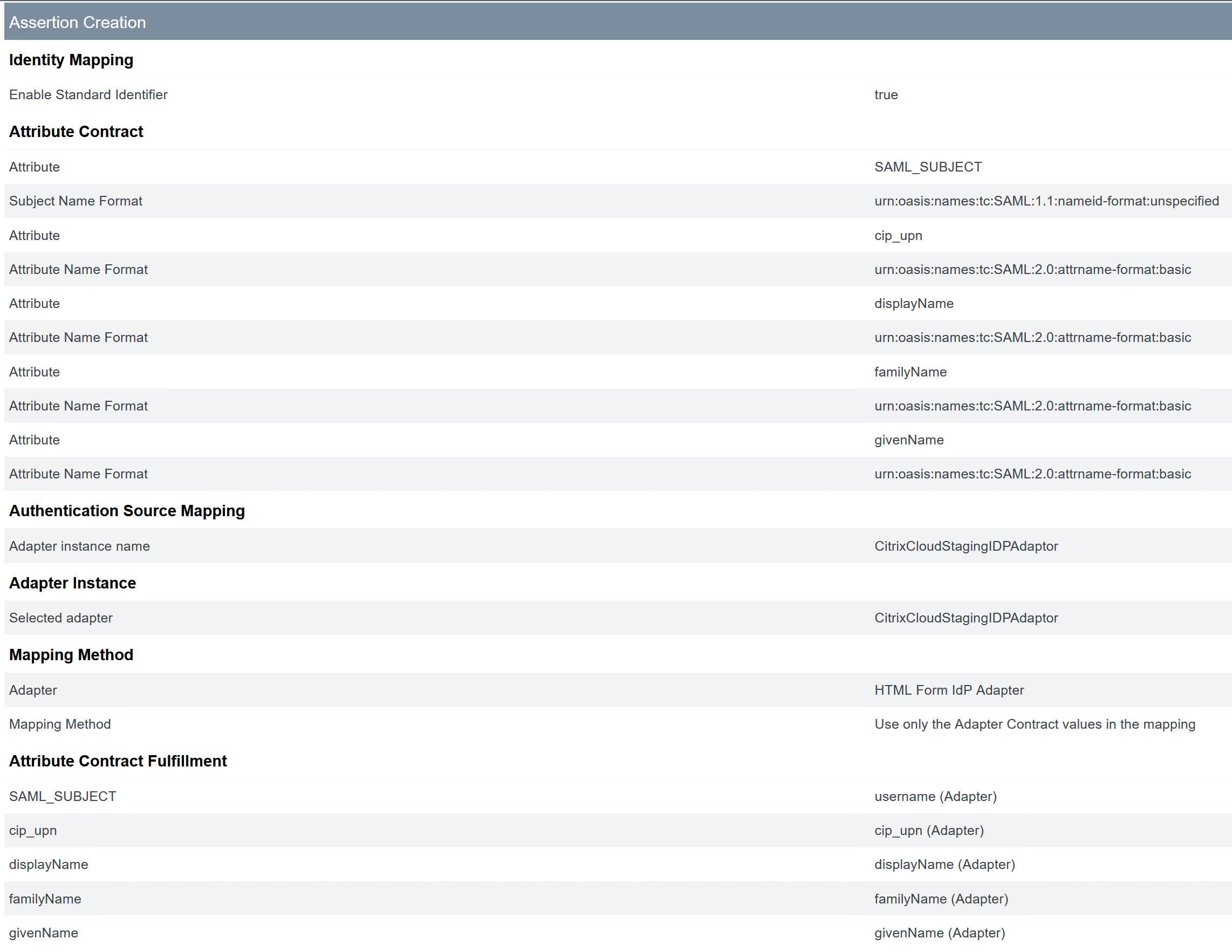

- Konfigurieren Sie die SAML-Assertion-Erstellung.

-

Klicken Sie auf Configure Assertion Creation.

-

Wählen Sie Standard aus.

-

-

Konfigurieren Sie den Attribute Contract.

-

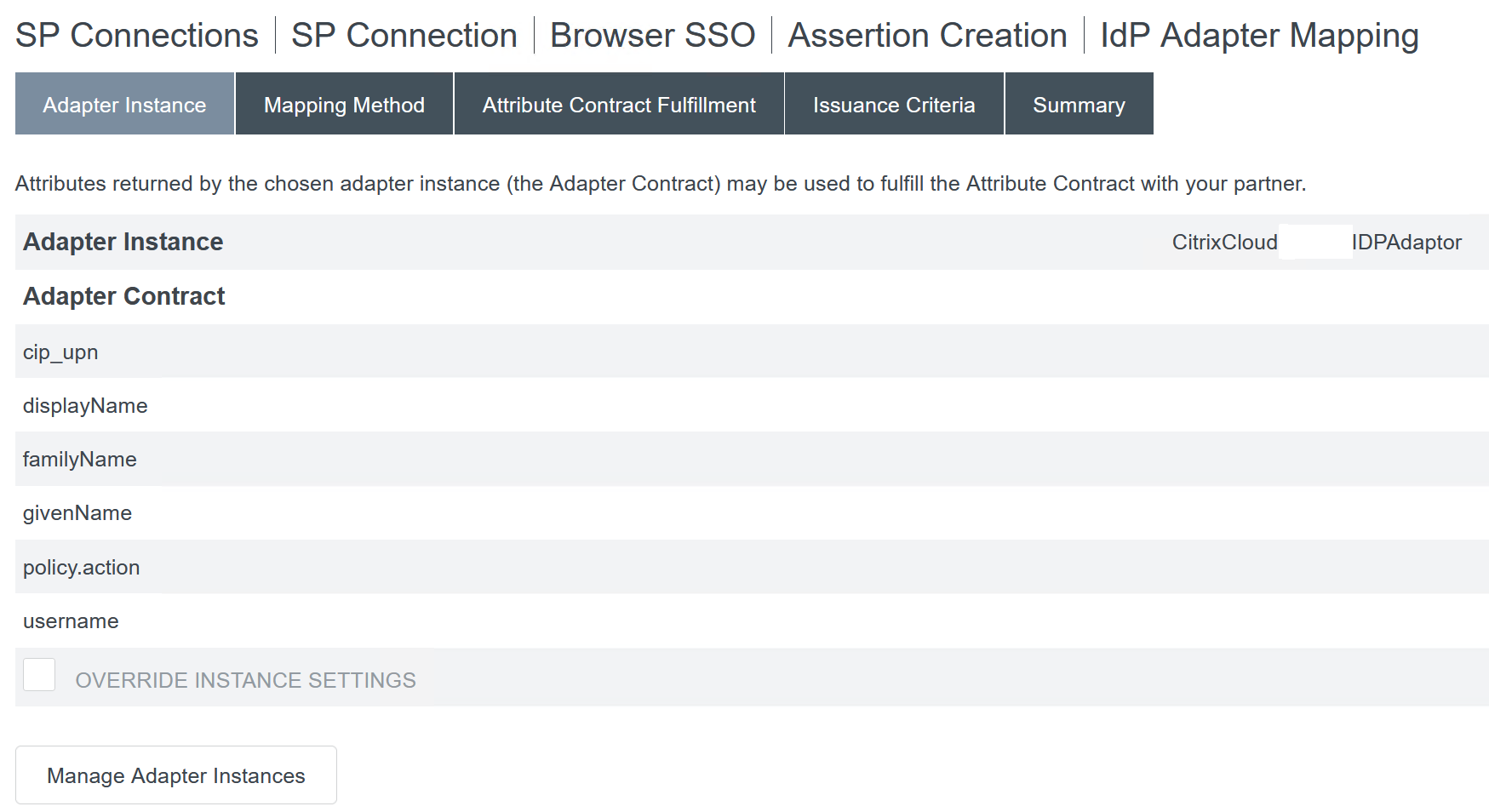

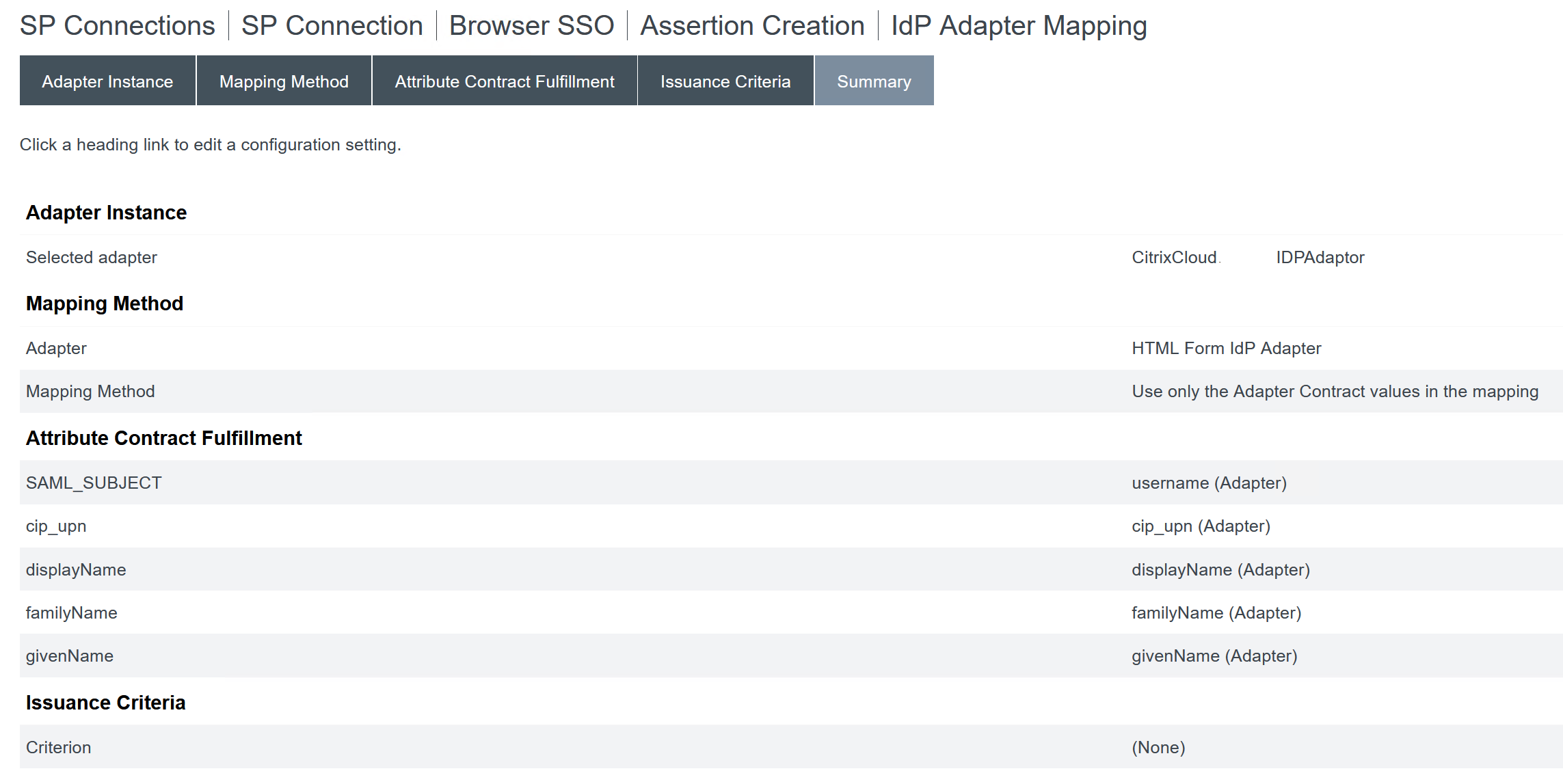

Adapter-Instanz konfigurieren.

-

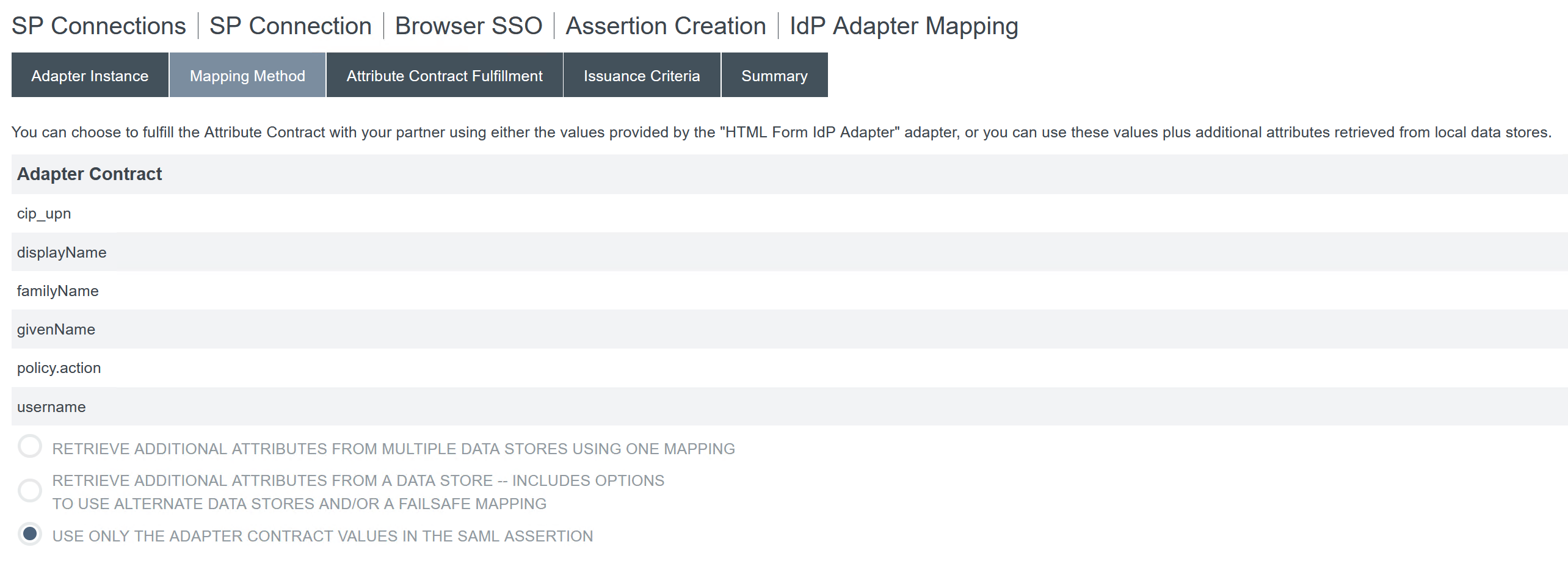

Zuordnungsmethode konfigurieren.

-

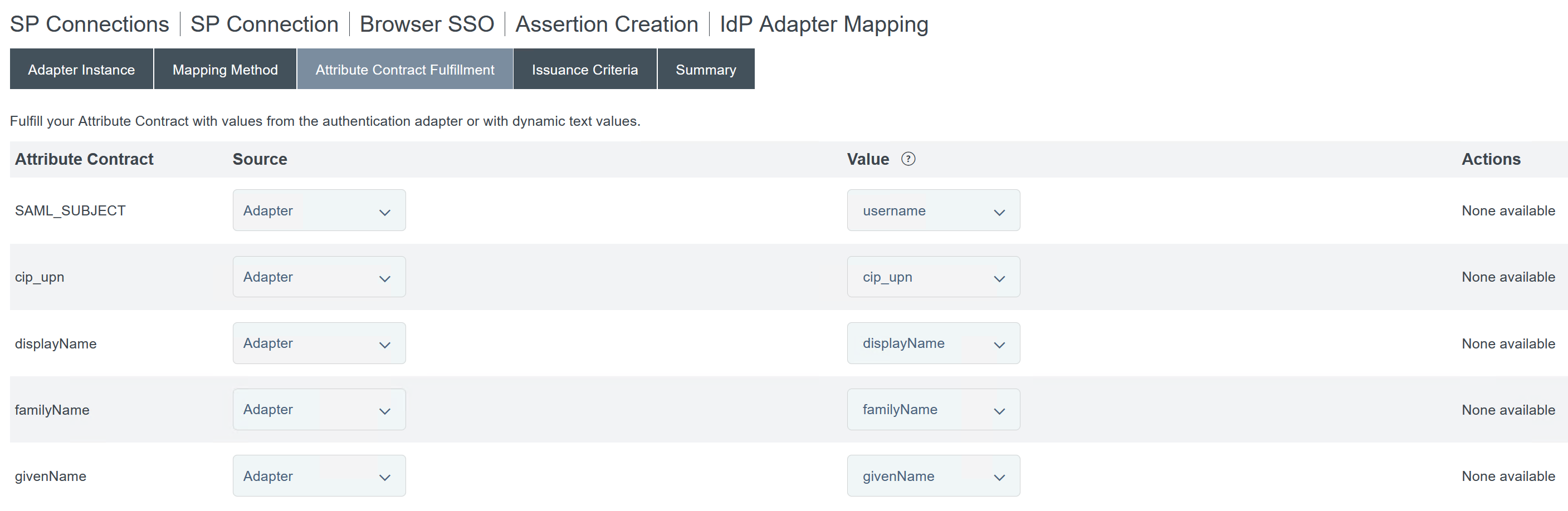

Attributvertrags-Erfüllung konfigurieren.

-

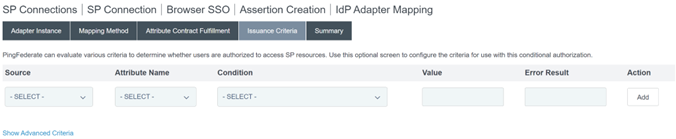

Ausgabekriterien als Standard ohne Bedingungen konfigurieren.

-

Die abgeschlossene IDP-Adapterzuordnung sieht wie folgt aus:

-

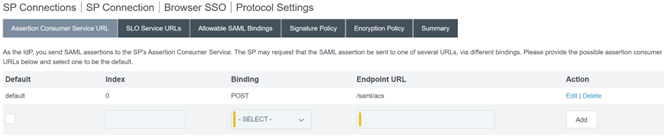

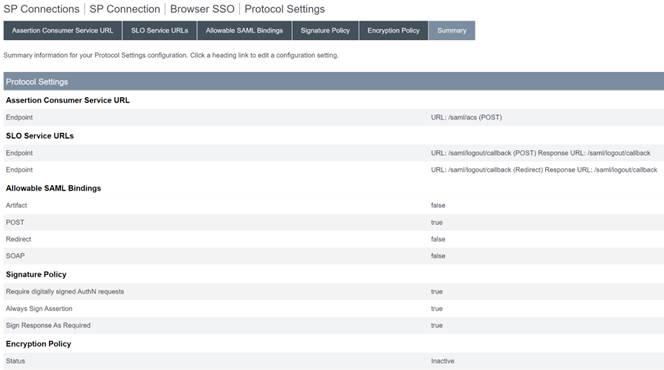

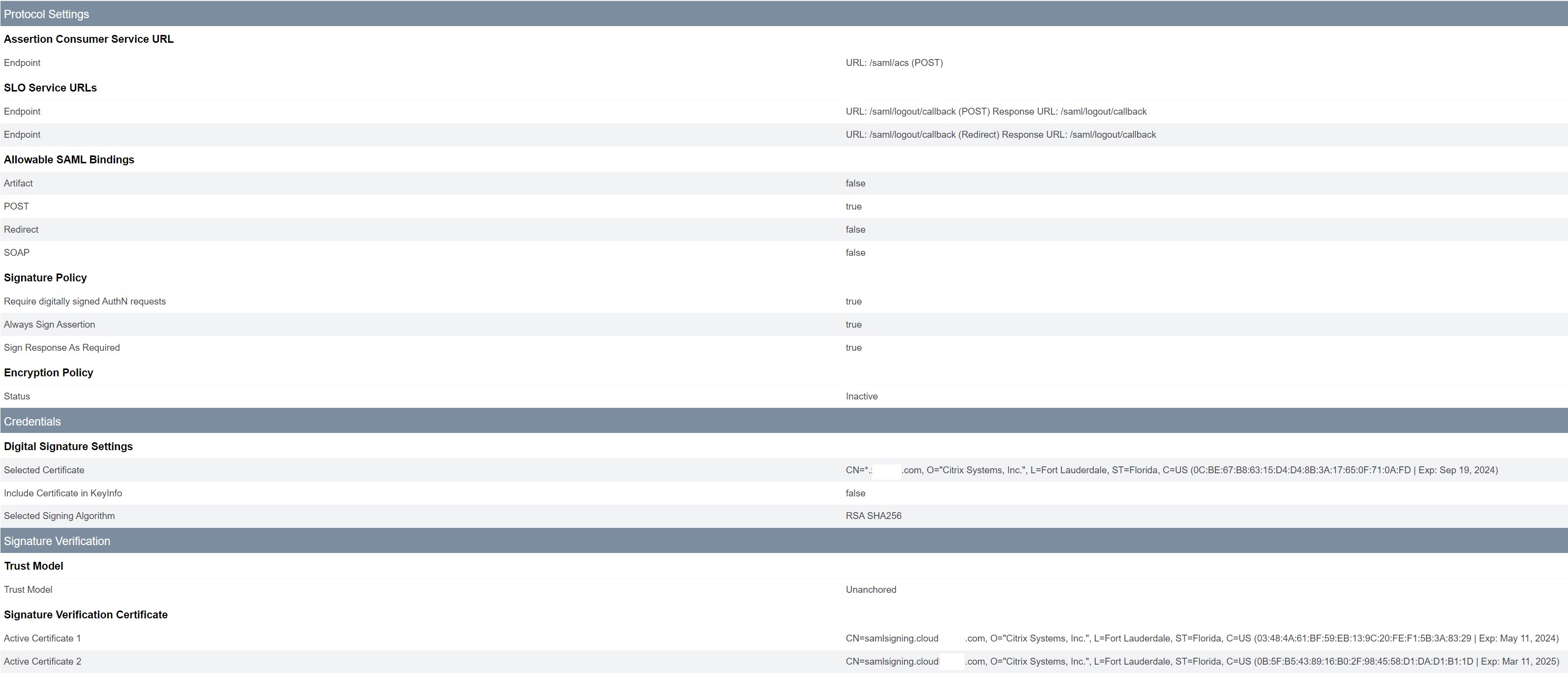

Protokolleinstellungen konfigurieren. Die von Citrix Cloud benötigten SAML-Pfade werden an die Basis-URL Ihres PingFederate-Servers angehängt. Es ist möglich, die Basis-URL zu überschreiben, indem Sie einen vollständigen Pfad in das Feld für die Endpunkt-URL eingeben, dies ist jedoch normalerweise unnötig und unerwünscht.

Basis-URL – https://youpingfederateserver.domain.com

-

Die Assertion Consumer Service-URL konfigurieren, die den SAML-Pfad an die Basis-URL des PingFederate-Servers anhängt. Endpunkt-URL –

/saml/acs

-

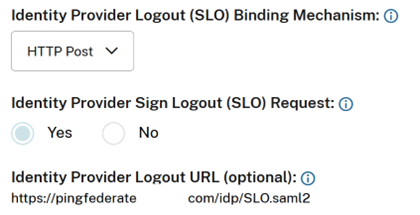

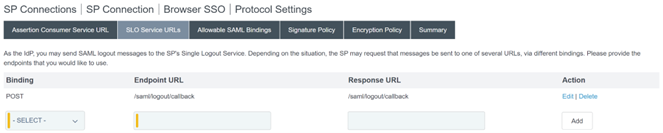

SLO-Dienst-URL konfigurieren. Endpunkt-URL –

/saml/logout/callback

Wichtig:

Die Citrix Cloud SAML-Verbindung erfordert die Konfiguration einer passenden PingFederate-Abmelde-URL, wenn Sie SLO beim Abmelden von Workspace oder Citrix Cloud durchführen möchten. Wenn die Abmelde-URL in Ihrer SAML-Verbindung nicht konfiguriert wird, melden sich Endbenutzer nur von Workspace, aber nicht von PingFederate ab.

-

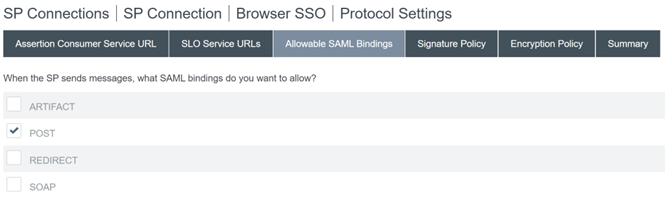

Zulässige SAML-Bindungen konfigurieren.

-

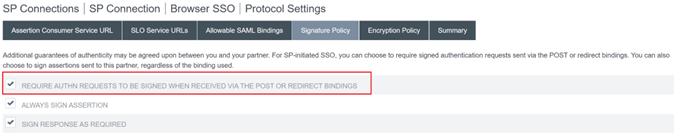

Signaturrichtlinie konfigurieren.

Wichtig:

SAML-Signatur-Einstellungen müssen auf beiden Seiten der SAML-Verbindung konsistent konfiguriert werden. Workspace oder Citrix Cloud (SP) müssen so konfiguriert werden, dass sie signierte SSO- und SLO-Anfragen senden.

-

PingFederate (IDP) muss so konfiguriert werden, dass es die Erzwingung signierter Anfragen unter Verwendung des Citrix Cloud SAML-Signaturprüfzertifikats durchführt.

-

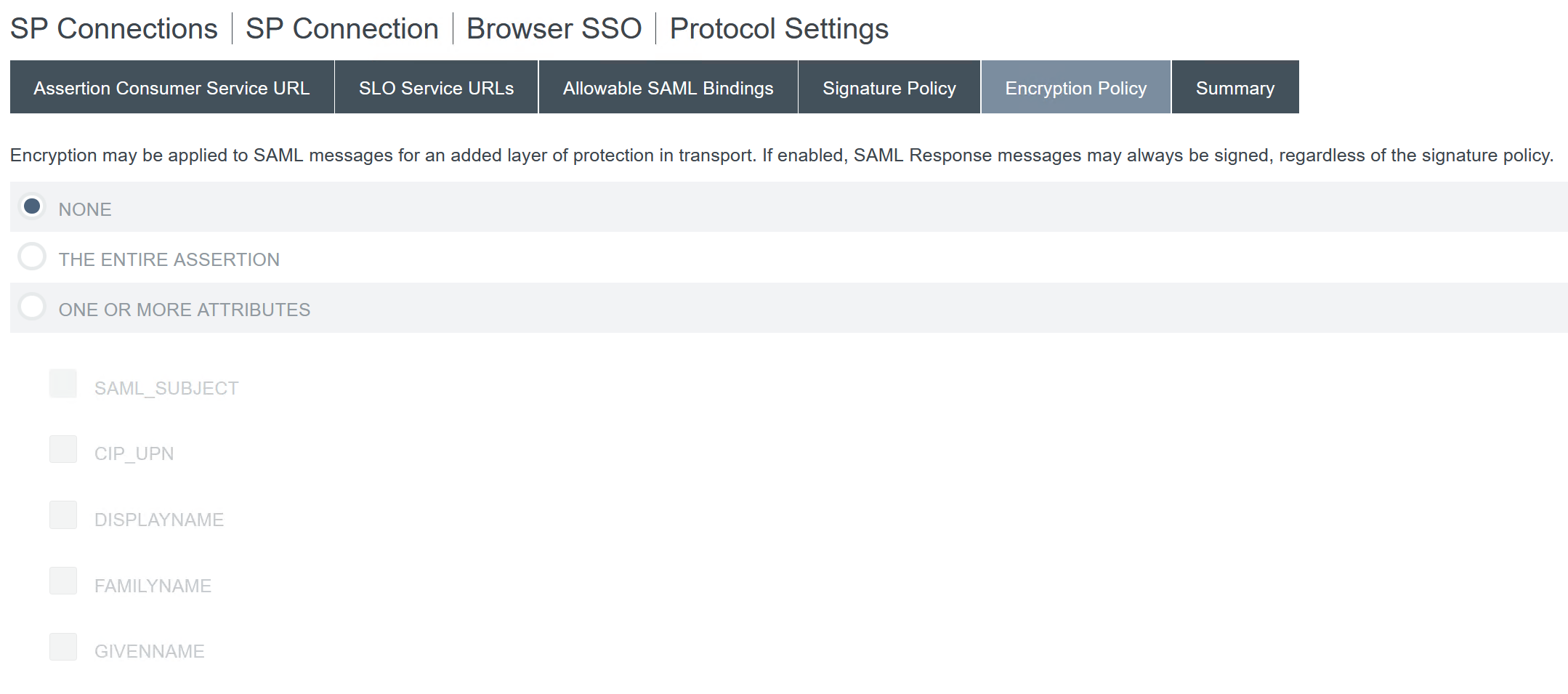

Die Verschlüsselungsrichtlinie konfigurieren.

Hinweis:

Es wird empfohlen, die Verschlüsselung während der Ersteinrichtung und des Tests auf KEINE zu setzen, damit Sie Probleme mit fehlenden oder falschen SAML-Attributen in der Assertion debuggen können. Wenn Sie verschlüsselte Assertions benötigen, wird empfohlen, die Verschlüsselung zu aktivieren, nachdem Sie nachgewiesen haben, dass die Anmeldung bei Workspace oder Citrix Cloud erfolgreich war und alle Ressourcen erfolgreich aufgelistet und gestartet werden können. Das Debuggen von SAML-Problemen bei aktivierter Verschlüsselung ist unmöglich, wenn Sie den Klartextinhalt der SAML-Assertion nicht einsehen können.

-

Die Registerkarte Zusammenfassung überprüfen.

-

Die Citrix Cloud Service Provider (SP)-Verbindung überprüfen. Sobald die Citrix Cloud SP-Verbindung konfiguriert ist, sollte sie wie dieses Beispiel aussehen:

Nützlicher Tipp:

Verwenden Sie die Seite „SP-Verbindungsaktivierung und -Zusammenfassung“, um Ihre SAML-Anwendung zu überprüfen und zu Debugging-Zwecken, da sie schnelle und einfache Konfigurationsänderungen ermöglicht. Die Seite „SP-Verbindungsaktivierung und -Zusammenfassung“ ermöglicht es Ihnen, zu jedem der SAML-Konfigurationsunterabschnitte zu navigieren, indem Sie auf den Titel dieses Abschnitts klicken. Klicken Sie auf einen der rot hervorgehobenen Titel, um diese Einstellungen zu aktualisieren.

-

-

Die abgeschlossene Citrix Cloud SP-Verbindung sollte in der Liste wie folgt erscheinen.

-

Es ist möglich, die SP-Verbindung in Form einer XML-Datei zu exportieren. Citrix empfiehlt, eine Sicherung Ihrer SP-Verbindung zu erstellen, sobald Sie diese mit Citrix Cloud und Workspace getestet haben.

Die Citrix Cloud SAML-Verbindung konfigurieren

Alle Citrix-Anmeldeabläufe müssen vom Dienstanbieter initiiert werden, entweder über eine Workspace-URL oder eine Citrix Cloud GO-URL.

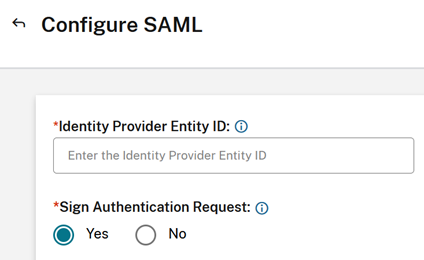

Verwenden Sie die standardmäßig empfohlenen Werte für die SAML-Verbindung unter Identitäts- und Zugriffsverwaltung → Authentifizierung → Identitätsanbieter hinzufügen → SAML.

| In diesem Feld in Citrix Cloud | Diesen Wert eingeben |

|---|---|

| Entitäts-ID |

https://yourpingfedbaseurl.domain.com, wobei yourpingfedbaseurl.domain.com die Domäne Ihres PingFederate-Servers ist. |

| Authentifizierungsanfrage signieren | Ja |

| SSO-Dienst-URL |

https://yourpingfedbaseurl.domain.com/idp/SSO.saml2, wobei yourpingfedbaseurl.domain.com die Domäne Ihres PingFederate-Servers ist. |

| SSO-Bindungsmechanismus | HTTP Post |

| SAML-Antwort | Antwort oder Assertion signieren |

| Authentifizierungskontext | Nicht spezifiziert, Exakt |

| Abmelde-URL |

https://yourpingfedbaseurl.domain.com/idp/SLO.saml2, wobei yourpingfedbaseurl.domain.com die Domäne Ihres PingFederate-Servers ist. |

| Abmeldeanfrage signieren | Ja |

| SLO-Bindungsmechanismus | HTTP Post |

Wichtig:

- Die Verwendung des falschen PingFederate IDP-initiierten SSO-Endpunkts

https://yourpingfederateserver.domain.com/idp/startSSO.ping?PartnerSpId=https://saml.cloud.comwird nicht unterstützt. Citrix Cloud und Workspace unterstützen kein IDP-initiiertes SSO.- Der folgende Auszug stammt aus der PingFederate-Dokumentation: Dies ist der Pfad, der verwendet wird, um eine unaufgeforderte, vom IdP initiierte Single Sign-On (SSO)-Transaktion zu initiieren, bei der eine SAML-Antwort, die eine Assertion enthält, an einen Dienstanbieter (SP) gesendet wird.

- Die Verwendung des falschen SAML-Endpunkts führt bekanntermaßen zu SAML-Anmeldefehlern und dem folgenden Fehler innerhalb der Authentifizierungsplattform von Citrix Cloud.

ExceptionMessage=An IdP-initiated SAML response from YourSAMLApp was received unexpectedly.

In diesem Artikel

- Voraussetzungen

- Konfigurieren einer Active Directory-Verbindung zu Ihrer AD-Domäne mithilfe eines Datenspeichers in PingFederate

- Hochladen des Citrix Cloud SAML-Signaturzertifikats

- Hochladen der Citrix Cloud-Metadaten

- Konfigurieren eines Kennwort-Anmeldeinformationsvalidierers in PingFederate

- IDP-Adapter in PingFederate konfigurieren

- Konfigurieren der Service Provider-Verbindung (SAML-Anwendung) für Citrix Cloud oder Workspaces

- Die Citrix Cloud SAML-Verbindung konfigurieren