Einmaliges Anmelden für die Citrix Workspace-App mit Microsoft Azure als IdP

Sie können Security Assertion Markup Language (SAML) Single Sign-On (SSO) für ChromeOS-Geräte konfigurieren. Verwenden Sie Microsoft Entra ID (früher bekannt als Azure Active Directory) als SAML-IdP und Google Admin als Dienstanbieter (SP).

Sie können diese Funktion nur für verwaltete Benutzer konfigurieren. Als Anwendungsfall haben wir Citrix-VMs zum lokalen Active Directory (AD) hinzugefügt, die in Azure erstellt werden. Wenn Sie lokale AD-basierte VMs in Azure und Microsoft Entra ID-Benutzer haben, folgen Sie diesem Artikel.

-

Voraussetzungen

Die folgenden Voraussetzungen erfordern Administratorrechte:

-

Active Directory (AD)

-

Installieren und konfigurieren Sie einen Active Domain Controller in Ihrer Einrichtung. Weitere Informationen finden Sie unter Installieren von AD DS mithilfe des Server-Managers. Um Active Directory-Domänendienste mithilfe des Server-Managers zu installieren, folgen Sie den Schritten 1 bis 19.

-

Zertifizierungsstelle (CA)

-

Installieren Sie die CA. Weitere Informationen finden Sie unter Installieren der Zertifizierungsstelle.

-

Eine Zertifizierungsstelle kann auf jeder der folgenden Maschinen installiert und konfiguriert werden:

- einer neuen dedizierten Maschine

- einer vorhandenen CA-Maschine

- einer Installation dieser Zertifizierungsstellenkomponente auf dem Citrix Cloud Connector

- der Active Directory-Maschine

-

-

Citrix Cloud und Citrix Cloud Connector

-

Wenn Sie neu bei Citrix Cloud sind, definieren Sie einen Ressourcenstandort und konfigurieren Sie die Connectors. Es wird empfohlen, mindestens zwei Cloud Connectors in Produktionsumgebungen bereitzustellen. Informationen zur Installation des Citrix Cloud Connectors finden Sie unter Cloud Connector-Installation.

-

Globales Administratorkonto im Azure-Portal

Sie müssen ein globaler Administrator in Microsoft Entra ID sein. Dieses Privileg hilft Ihnen, Citrix Cloud so zu konfigurieren, dass Entra ID als IdP verwendet wird. Informationen zu den Berechtigungen, die Citrix Cloud beim Verbinden und Verwenden von Entra ID anfordert, finden Sie unter Azure Active Directory-Berechtigungen für Citrix Cloud.

-

Federated Authentication Service (optional).

Weitere Informationen finden Sie unter Einmaliges Anmelden für Workspaces mit Citrix Federated Authentication Service aktivieren.

-

Globales Administratorkonto in der Google Admin Console

-

Citrix Workspace-App

Erste Schritte

Gehen Sie wie folgt vor, um zu beginnen:

-

Fügen Sie alle Maschinen der Domäne hinzu, bevor Sie die installierte Software oder Rollen auf ihnen konfigurieren.

-

Installieren Sie die Citrix Cloud Connector-Software auf der jeweiligen Maschine, aber konfigurieren Sie noch nichts.

-

Installieren Sie den Citrix FAS auf der jeweiligen Maschine, aber konfigurieren Sie noch nichts.

-

So konfigurieren Sie Citrix Cloud für die Verwendung von Azure AD als IdP

Hinweis:

Stellen Sie sicher, dass Sie alle Voraussetzungen erfüllen.

-

Informationen zum Verbinden von Entra ID mit Citrix Cloud finden Sie unter Verbinden von Azure Active Directory mit Citrix Cloud.

-

Informationen zum Hinzufügen von Administratoren zu Citrix Cloud aus Entra ID finden Sie unter Hinzufügen von Administratoren zu Citrix Cloud aus Azure AD.

-

Informationen zum Anmelden bei Citrix Cloud mit Entra ID finden Sie unter Anmelden bei Citrix Cloud mit Azure AD.

-

Informationen zum Aktivieren erweiterter Entra ID-Funktionen finden Sie unter Erweiterte Azure AD-Funktionen aktivieren.

-

Informationen zum erneuten Verbinden mit Entra ID für die aktualisierte App finden Sie unter Erneutes Verbinden mit Azure AD für die aktualisierte App.

-

- Informationen zum erneuten Verbinden von Entra ID finden Sie unter Erneutes Verbinden mit Azure AD für die aktualisierte App.

-

Informationen zum Synchronisieren von Konten mit Entra ID Connect finden Sie unter Konten synchronisieren.

Es wird empfohlen, Ihre lokalen AD-Konten mit der Entra ID zu synchronisieren.

Hinweis:

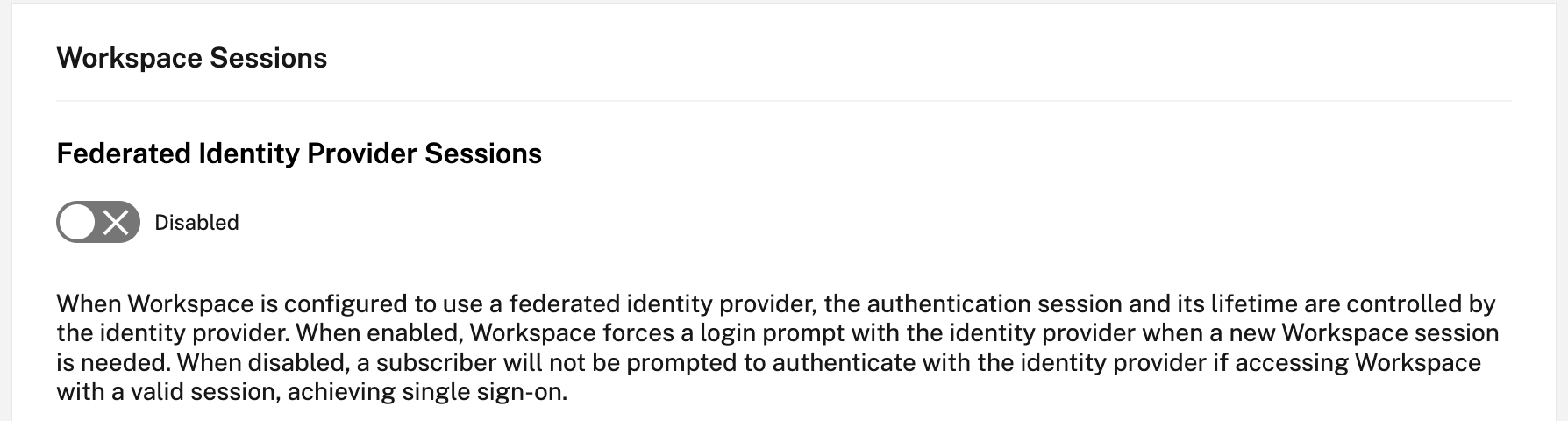

Deaktivieren Sie die Anmeldeaufforderung für Federated Identity Provider-Sitzungen in der Citrix Workspace-Konfiguration.

Einrichten von SSO und Benutzerbereitstellung zwischen Microsoft Azure und ChromeOS im Azure-Portal

Nachdem Sie die Bereitstellung von SSO zwischen einem Microsoft Entra ID-Mandanten und Google für ChromeOS eingerichtet haben, können Endbenutzer sich auf einer Azure-Authentifizierungsseite anmelden, anstatt den Google-Anmeldebildschirm auf ihren ChromeOS-Geräten zu verwenden.

Weitere Informationen finden Sie unter:

- Der Google-Artikel Einrichten von SSO und Benutzerbereitstellung zwischen Microsoft Azure und ChromeOS.

und

- Das Microsoft-Tutorial Microsoft Entra ID SSO-Integration mit Google Cloud / G Suite Connector von Microsoft.

So richten Sie SSO im Azure-Portal ein:

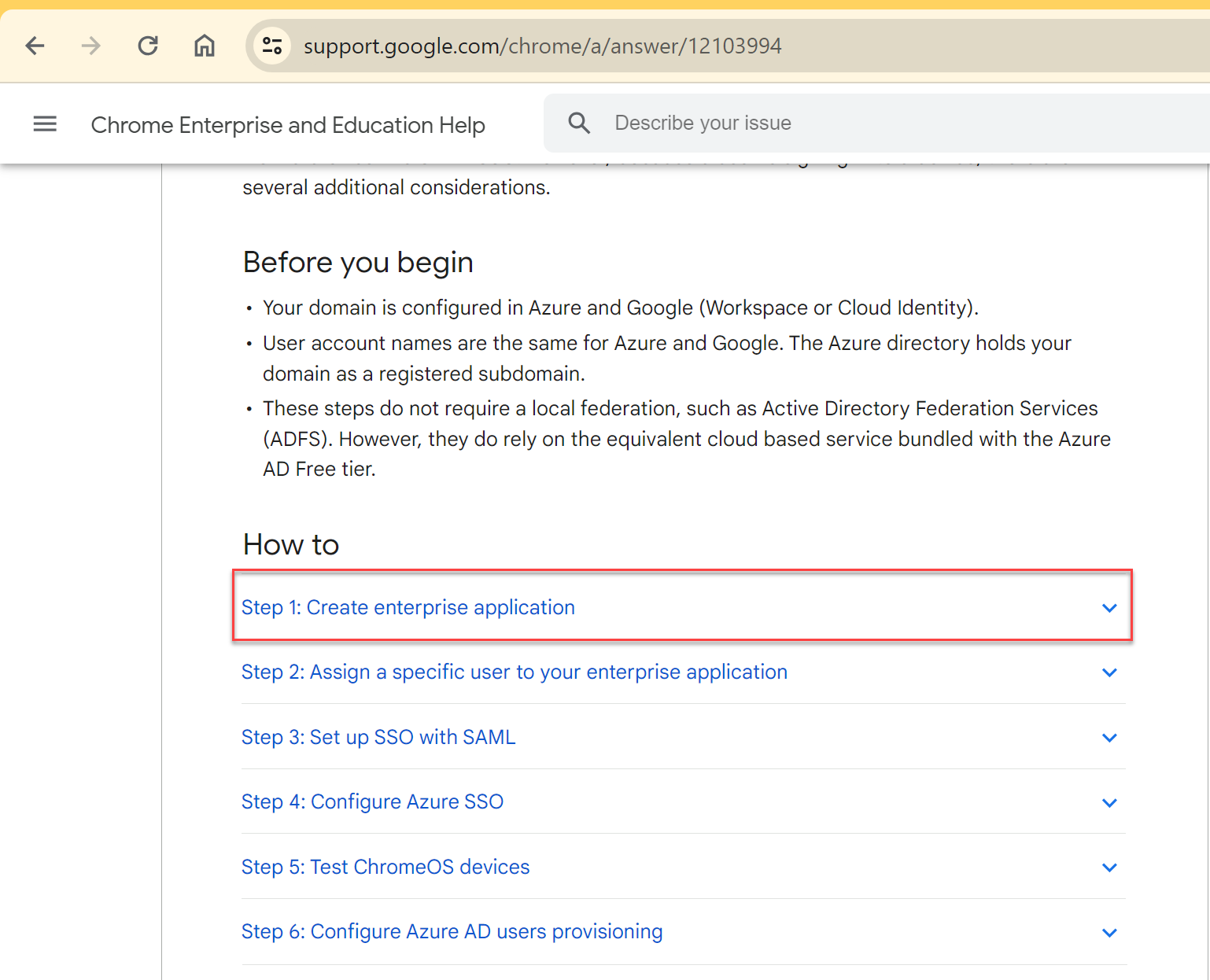

- Erstellen Sie eine Unternehmensanwendung im Microsoft Entra ID-Portal. Weitere Informationen finden Sie in Schritt 1 des Google-Artikels Einrichten von SSO und Benutzerbereitstellung zwischen Microsoft Azure und ChromeOS.

-

Weisen Sie der in Schritt 1 erstellten Unternehmensanwendung einen oder mehrere Benutzer zu. Weitere Informationen finden Sie in Schritt 2 des Google-Artikels Einrichten von SSO und Benutzerbereitstellung zwischen Microsoft Azure und ChromeOS.

-

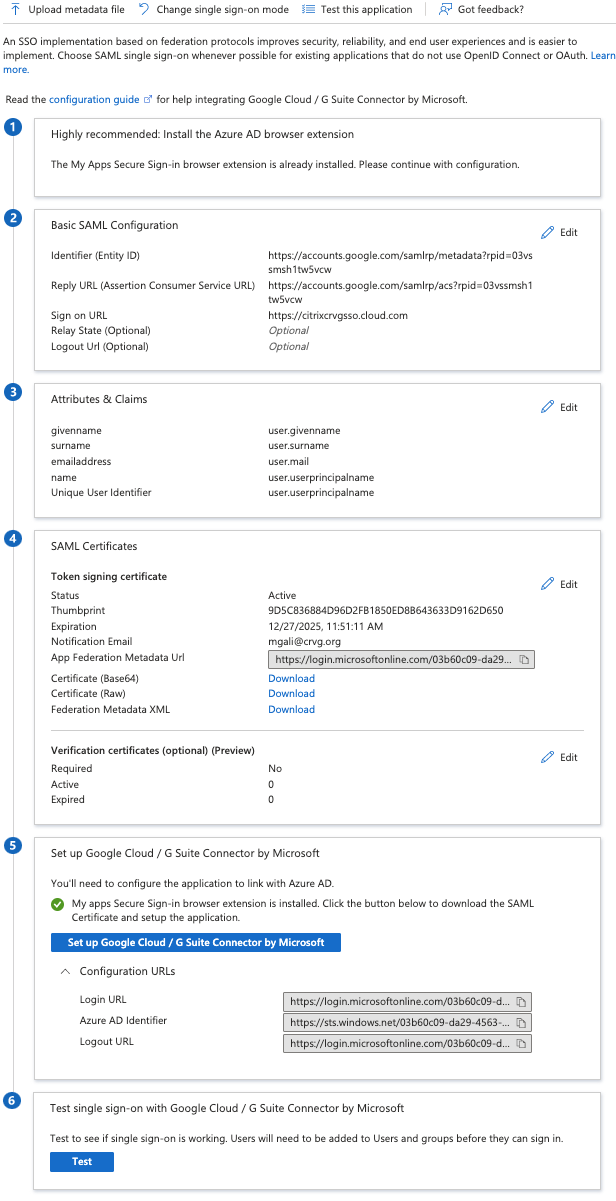

Richten Sie SSO mit SAML ein. Weitere Informationen finden Sie in Schritt 3 des Google-Artikels Einrichten von SSO und Benutzerbereitstellung zwischen Microsoft Azure und ChromeOS.

Hinweis:

Es wird empfohlen, die grundlegende SAML-Konfiguration nach der Erstellung der SAML-Richtlinie in der Google Admin-Richtlinie zu ändern.

Nachdem Sie URLs im Azure-Portal für SAML-basiertes Single Sign-On eingerichtet haben, wird die Anwendung wie folgt angezeigt.

Validierungsprüfung

Wenn Sie die Store-URL eingeben, muss die Anmeldeseite des Azure IdP angezeigt werden. Wenn dies nicht erfolgreich ist, überprüfen Sie die Schritte unter Einrichten von SSO und Benutzerbereitstellung zwischen Microsoft Azure und ChromeOS im Azure-Portal.

-

SAML-SSO-Profil mit der Google Admin Console konfigurieren

-

Fügen Sie die Domäne und Benutzer hinzu und erstellen Sie eine OU. Weitere Informationen finden Sie unter Ein vollständiger Leitfaden zu Google Organizational Units.

- Erstellen Sie das SAML-SSO-Profil mit Microsoft Entra ID als IdP. Weitere Informationen finden Sie unter Konfigurieren von SAML Single Sign-On (SSO) für Azure AD-Benutzer.

Validierungs-Checkpunkt

Mit dem Chromebook müssen Sie sich mit Azure-Anmeldeinformationen bei der Citrix Workspace-App anmelden können. Wenn Sie die Store-URL im Browser eingeben, müssen Sie sich anmelden können.

SSO für die Citrix Workspace-App für ChromeOS mithilfe der SAML-SSO-Chrome-Erweiterung konfigurieren

Gehen Sie wie folgt vor, um SSO mithilfe der SAML-Erweiterung zu konfigurieren:

-

Installieren und konfigurieren Sie SAML SSO für die Chrome-App-Erweiterung auf Chrome-Geräten.

Klicken Sie zum Installieren der Erweiterung auf SAML SSO for Chrome Apps.

-

Die Erweiterung ruft SAML-Cookies aus dem Browser ab und stellt sie der Citrix Workspace-App für ChromeOS zur Verfügung.

-

Konfigurieren Sie die Erweiterung mit der folgenden Richtlinie, damit die Citrix Workspace-App SAML-Cookies abrufen kann. Es folgen die JSON-Daten:

{ "whitelist": { "Value": [ { "appId": "haiffjcadagjlijoggckpgfnoeiflnem", "domain": "login.microsoftonline.com" } ] } } <!--NeedCopy-->

Validierungs-Checkpoint

Wenn Sie die Citrix Workspace-App mit dem Azure IdP Store und der SSO-Erweiterung starten, muss Ihre Anmeldung bei der Citrix Workspace-App erfolgreich sein.

FAS bereitstellen, um SSO für virtuelle Apps und Desktops zu ermöglichen

-

Um SSO für virtuelle Apps und Desktops zu ermöglichen, können Sie einen Federated Authentication Service (FAS) bereitstellen.

-

Hinweis:

Ohne FAS werden Sie zur Eingabe des Active Directory-Benutzernamens und -Kennworts aufgefordert. Weitere Informationen finden Sie unter Single Sign-On für Workspaces mit Citrix Federated Authentication Service aktivieren.

Entra ID Single Sign-On-Unterstützung für VDA mit Azure AD-Anmeldeinformationen

Zuvor wurden Benutzer beim Starten von HDX-Sitzungen mit Microsoft Entra ID-verbundenen VDAs zur Eingabe von Anmeldeinformationen aufgefordert, da es keine SSO-Unterstützung für VDAs mit Entra ID-Anmeldeinformationen gab. Diese Aufforderung stellt eine Herausforderung für Benutzer dar, die von einem traditionellen Active Directory zu Azure AD als primärem Identitätsanbieter migrieren.

Ab Version 2511 bietet die Citrix Workspace-App für ChromeOS jetzt ein nahtloses Single Sign-On (SSO)-Erlebnis für VDAs mit Entra ID-Anmeldeinformationen. Diese Funktion eliminiert die Notwendigkeit für Benutzer, Anmeldeinformationen beim Starten von HDX-Sitzungen mit Microsoft Entra ID-verbundenen VDAs einzugeben, und bietet so ein optimiertes Authentifizierungserlebnis.

Mit dieser Funktion können Benutzer, die Entra ID-verbundene VDAs verwenden, jetzt eine nahtlose Authentifizierung ohne manuelle Eingabe von Anmeldeinformationen für jeden VDA-Start genießen.

-

Hinweis:

-

Diese Funktion ist standardmäßig aktiviert.

Anwendbarkeit

Diese Funktion gilt für App- und Desktop-Sitzungsstarts mit reinen und hybriden Entra ID-verbundenen VDAs der Version 2507 und höher mit den angegebenen Betriebssystemversionen.

Systemanforderungen

Virtual Delivery Agent (VDA):

- Version: 2507

- Typ: Einzelsitzung oder Mehrfachsitzung

VDA-Maschinenidentität:

- Microsoft Entra ID-verbunden

- Microsoft Entra ID hybrid-verbunden

Sitzungshost-Betriebssystem:

- Windows 11 24H2 mit dem kumulativen Update-Preview 2025-08 für Windows 11 Version 24H2 – KB5068221 (OS Build 26100.6588 und höher)

- Server-Betriebssystem – Preview Build 27924 und höher

Weitere Informationen zu Entra ID SSO finden Sie unter Microsoft Entra ID Single Sign-On in der Citrix DaaS-Dokumentation.

Bekannte Einschränkungen der Funktion

Die Citrix Workspace-App für ChromeOS unterstützt SSO für hybride Starts aus dem Browser nicht, da ihr die In-Memory-ICA-Unterstützung fehlt.

Konfiguration

Google Admin-Richtlinie

Für verwaltete Geräte und Benutzer können Administratoren die Funktion mithilfe der Google Admin-Richtlinie wie folgt deaktivieren:

- Melden Sie sich bei der Google Admin-Richtlinie an.

- Gehen Sie zu Geräteverwaltung > Chrome-Verwaltung > Benutzereinstellungen.

-

Fügen Sie die folgenden JSON-Zeichenfolgen zur Datei

policy.txtunter dem Schlüsselengine_settingshinzu.Hinweis:

Sie können diese Konfiguration auch auf Folgendes anwenden:

- Gerät > Chrome > Apps und Erweiterungen > Benutzer und Browser > Erweiterung suchen > Richtlinie für Erweiterungen.

- Gerät > Chrome > Apps und Erweiterungen > Kioske > Erweiterung suchen > Richtlinie für Erweiterungen.

- Gerät > Chrome > Apps und Erweiterungen > Verwaltete Gast-Sitzungen > Erweiterung suchen > Richtlinie für Erweiterungen.

-

Stellen Sie sicher, dass Sie das Attribut

enableAADSSOauffalsesetzen. Es folgt ein Beispiel für JSON-Daten:{ "settings": { "Value": { "settings_version": "1.0", "engine_settings": { "features": { "enableAADSSO”: false } } } } } <!--NeedCopy--> - Speichern Sie die Änderungen.

Fehlerbehebung

Dieser Artikel konzentriert sich auf die Protokolle, die Sie sammeln müssen, wenn SSO fehlschlägt und Benutzer nach dem Start ihrer Sitzung unerwartete Anmeldeaufforderungen erhalten.

Voraussetzungen

-

Cloud Broker – 126

-

VDA – 2507

-

Citrix Workspace-App für ChromeOS – 2509

-

Citrix Workspace-App für ChromeOS – setzen Sie das Attribut enableAADSSO ab Citrix Workspace-App für ChromeOS 2509 und höher auf true.

Protokolle zur Fehlerbehebung bei der Entra ID Single Sign-On-Unterstützung für VDA mit Azure AD-Anmeldeinformationen

Dieser Artikel beschreibt die Protokolle, die Sie sammeln können, wenn SSO fehlschlägt und Benutzer nach dem Start der Sitzung unerwartete Anmeldeaufforderungen erhalten.

So sammeln Sie Protokolle:

- Sammeln Sie die grundlegenden Protokolle der Citrix Workspace-App. Weitere Informationen finden Sie unter So sammeln Sie Protokolle.

-

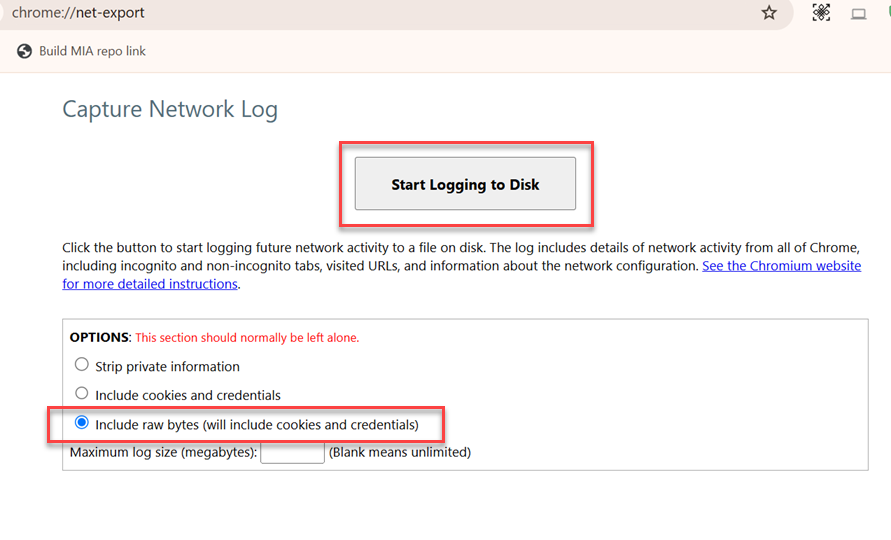

Sammeln Sie die Netzwerk-Traces für den MSAL-Token-Abrufstatus:

i. Öffnen Sie den Chrome-Browser und navigieren Sie zu

chrome://net-export/. ii. Wählen Sie Start Logging to Disk und die Option Include raw bytes (will include cookies and credentials), wie im folgenden Screenshot gezeigt. Wählen Sie den Dateispeicherort aus.

iii. Starten Sie eine Citrix Workspace-App für ChromeOS-Sitzung, um das Problem zu reproduzieren und die Traces zu sammeln. Wählen Sie Stop logging in

chrome://net-export/. - Sammeln Sie Citrix Diagnostic Facility (CDF)-Traces vom VDA für alle Module und die Startverfolgung. Befolgen Sie die Schritte zum Sammeln eines CDF-Trace beim Systemstart, da SSO auch bei erfolgreicher Fähigkeitsaushandlung von der Citrix Workspace-App fehlschlagen kann.

Bekannte Einschränkungen

-

Die Citrix Workspace-App für ChromeOS unterstützt SSO für hybride Starts nicht, da ihr die In-Memory-ICA-Unterstützung fehlt.

-

Wenn der Sitzungsstart länger als 30 Sekunden dauert, kann die AAD SSO-Anmeldung fehlschlagen und Benutzer zur Eingabe von Anmeldeinformationen auffordern.

In diesem Artikel

- Voraussetzungen

- Erste Schritte

- So konfigurieren Sie Citrix Cloud für die Verwendung von Azure AD als IdP

- Einrichten von SSO und Benutzerbereitstellung zwischen Microsoft Azure und ChromeOS im Azure-Portal

- SAML-SSO-Profil mit der Google Admin Console konfigurieren

- SSO für die Citrix Workspace-App für ChromeOS mithilfe der SAML-SSO-Chrome-Erweiterung konfigurieren

- FAS bereitstellen, um SSO für virtuelle Apps und Desktops zu ermöglichen

- Entra ID Single Sign-On-Unterstützung für VDA mit Azure AD-Anmeldeinformationen