Rendezvous V2

Bei Verwendung des Citrix Gateway-Dienstes ermöglicht das Rendezvous-Protokoll dem Datenverkehr, die Citrix Cloud™ Connectors zu umgehen und sich direkt und sicher mit der Citrix Cloud-Steuerungsebene zu verbinden.

Es sind zwei Arten von Datenverkehr zu berücksichtigen: 1) Steuerungsdatenverkehr für die VDA-Registrierung und Sitzungsbrokerung; 2) HDX™-Sitzungsdatenverkehr.

Rendezvous V1 ermöglicht es dem HDX-Sitzungsdatenverkehr, Cloud Connectors zu umgehen, erfordert jedoch weiterhin, dass Cloud Connectors den Proxy für den gesamten Steuerungsdatenverkehr für die VDA-Registrierung und Sitzungsbrokerung übernehmen.

- Standard-AD-domänenverbundene Maschinen und nicht-domänenverbundene Maschinen werden für die Verwendung von Rendezvous V2 mit Einzel- und Mehrfachsitzungs-Linux-VDAs unterstützt. Bei nicht-domänenverbundenen Maschinen ermöglicht Rendezvous V2 sowohl dem HDX-Datenverkehr als auch dem Steuerungsdatenverkehr, die Cloud Connectors zu umgehen.

Anforderungen

-

Die Anforderungen für die Verwendung von Rendezvous V2 sind:

- Zugriff auf die Umgebung mithilfe von Citrix Workspace™ und dem Citrix Gateway-Dienst.

- Steuerungsebene: Citrix DaaS (ehemals Citrix Virtual Apps and Desktops™-Dienst).

- VDA-Version 2201 oder höher.

- Version 2204 ist die mindestens erforderliche Version für HTTP- und SOCKS5-Proxys.

- Aktivieren Sie das Rendezvous-Protokoll in der Citrix-Richtlinie. Weitere Informationen finden Sie unter Richtlinieneinstellung für das Rendezvous-Protokoll.

-

Die VDAs müssen Zugriff haben auf:

-

https://*.xendesktop.netüberTCP 443. Wenn Sie nicht alle Subdomänen auf diese Weise zulassen können, können Siehttps://<customer_ID>.xendesktop.netverwenden, wobei<customer_ID>Ihre Citrix Cloud-Kunden-ID ist, wie im Citrix Cloud-Administratorportal angezeigt. -

https://*.nssvc.net, einschließlich aller Subdomänen. Wenn Sie nicht alle Subdomänen auf diese Weise auf die Whitelist setzen können, verwenden Sie stattdessenhttps://*.c.nssvc.netundhttps://*.g.nssvc.net. Weitere Informationen finden Sie im Abschnitt Anforderungen an die Internetkonnektivität der Citrix Cloud-Dokumentation (unter Virtual Apps and Desktop-Dienst) und im Knowledge Center-Artikel CTX270584.

-

- Die VDAs müssen in der Lage sein, sich mit den zuvor genannten Adressen zu verbinden:

- Über TCP 443, für TCP-Rendezvous.

- Über UDP 443, für EDT-Rendezvous.

-

Proxykonfiguration

-

Der VDA unterstützt die Verbindung über Proxys sowohl für Steuerungsdatenverkehr als auch für HDX-Sitzungsdatenverkehr bei Verwendung von Rendezvous. Die Anforderungen und Überlegungen für beide Arten von Datenverkehr sind unterschiedlich, prüfen Sie diese daher sorgfältig.

-

Überlegungen zum Proxy für Steuerungsdatenverkehr

- Es werden nur HTTP-Proxys unterstützt.

- Paketentschlüsselung und -inspektion werden nicht unterstützt. Konfigurieren Sie eine Ausnahme, damit der Steuerungsdatenverkehr zwischen dem VDA und der Citrix Cloud-Steuerungsebene nicht abgefangen, entschlüsselt oder inspiziert wird. Andernfalls schlägt die Verbindung fehl.

- Proxy-Authentifizierung wird nicht unterstützt.

-

Um einen Proxy für den Steuerungsdatenverkehr zu konfigurieren, bearbeiten Sie die Registrierung wie folgt:

/opt/Citrix/VDA/bin/ctxreg create -k "HKLM\Software\Citrix\VirtualDesktopAgent" -t "REG_SZ" -v "ProxySettings" -d "http://<URL or IP>:<port>" --force <!--NeedCopy-->

Überlegungen zum Proxy für HDX-Datenverkehr

- HTTP- und SOCKS5-Proxys werden unterstützt.

- EDT kann nur mit SOCKS5-Proxys verwendet werden.

- Um einen Proxy für den HDX-Datenverkehr zu konfigurieren, verwenden Sie die Richtlinieneinstellung Rendezvous-Proxykonfiguration.

- Paketentschlüsselung und -inspektion werden nicht unterstützt. Konfigurieren Sie eine Ausnahme, damit der HDX-Datenverkehr zwischen dem VDA und der Citrix Cloud-Steuerungsebene nicht abgefangen, entschlüsselt oder inspiziert wird. Andernfalls schlägt die Verbindung fehl.

-

HTTP-Proxys unterstützen die maschinenbasierte Authentifizierung mithilfe der Authentifizierungsprotokolle Negotiate und Kerberos. Wenn Sie sich mit dem Proxyserver verbinden, wählt das Negotiate-Authentifizierungsschema automatisch das Kerberos-Protokoll aus. Kerberos ist das einzige Schema, das der Linux-VDA unterstützt.

-

Hinweis:

Um Kerberos zu verwenden, müssen Sie den Dienstprinzipalnamen (SPN) für den Proxyserver erstellen und ihn dem Active Directory-Konto des Proxys zuordnen. Der VDA generiert den SPN im Format

HTTP/<proxyURL>, wenn eine Sitzung hergestellt wird, wobei die Proxy-URL aus der Richtlinieneinstellung Rendezvous-Proxy abgerufen wird. Wenn Sie keinen SPN erstellen, schlägt die Authentifizierung fehl.

-

- Die Authentifizierung mit einem SOCKS5-Proxy wird derzeit nicht unterstützt. Wenn Sie einen SOCKS5-Proxy verwenden, müssen Sie eine Ausnahme konfigurieren, damit der für Gateway-Dienstadressen (in den Anforderungen angegeben) bestimmte Datenverkehr die Authentifizierung umgehen kann.

- Nur SOCKS5-Proxys unterstützen den Datentransport über EDT. Für einen HTTP-Proxy verwenden Sie TCP als Transportprotokoll für ICA.

Transparenter Proxy

Transparenter HTTP-Proxy wird für Rendezvous unterstützt. Wenn Sie einen transparenten Proxy in Ihrem Netzwerk verwenden, ist keine zusätzliche Konfiguration auf dem VDA erforderlich.

Konfigurieren von Rendezvous V2

Im Folgenden sind die Schritte zur Konfiguration von Rendezvous in Ihrer Umgebung aufgeführt:

- Stellen Sie sicher, dass alle Anforderungen erfüllt sind.

-

Nach der Installation des VDA führen Sie den folgenden Befehl aus, um den erforderlichen Registrierungsschlüssel festzulegen:

/opt/Citrix/VDA/bin/ctxreg create -k "HKLM\Software\Citrix\VirtualDesktopAgent" -t "REG_DWORD" -v "GctRegistration" -d "0x00000001" --force <!--NeedCopy--> - Starten Sie die VDA-Maschine neu.

- Erstellen Sie eine Citrix-Richtlinie oder bearbeiten Sie eine vorhandene:

- Setzen Sie die Einstellung für das Rendezvous-Protokoll auf Zulässig. Das Rendezvous-Protokoll ist standardmäßig deaktiviert. Wenn das Rendezvous-Protokoll aktiviert ist (Zulässig), tritt Rendezvous V2 anstelle von V1 in Kraft.

- Stellen Sie sicher, dass die Citrix-Richtlinienfilter ordnungsgemäß eingestellt sind. Die Richtlinie gilt für die Maschinen, auf denen Rendezvous aktiviert werden muss.

- Stellen Sie sicher, dass die Citrix-Richtlinie die richtige Priorität hat, damit sie keine andere überschreibt.

Rendezvous-Validierung

Um zu überprüfen, ob eine Sitzung das Rendezvous-Protokoll verwendet, führen Sie den Befehl /opt/Citrix/VDA/bin/ctxquery -f iP im Terminal aus.

Die angezeigten Transportprotokolle geben den Verbindungstyp an:

- TCP-Rendezvous: TCP - TLS - CGP - ICA

- EDT-Rendezvous: UDP - DTLS - CGP - ICA

- Proxy über Cloud Connector: TCP - PROXY - SSL - CGP - ICA oder UDP - PROXY - DTLS - CGP - ICA

Wenn Rendezvous V2 verwendet wird, zeigt die Protokollversion 2.0 an.

Tipp:

Wenn der VDA den Citrix Gateway-Dienst bei aktiviertem Rendezvous nicht direkt erreichen kann, fällt der VDA auf die Proxy-Weiterleitung der HDX-Sitzung über den Cloud Connector zurück.

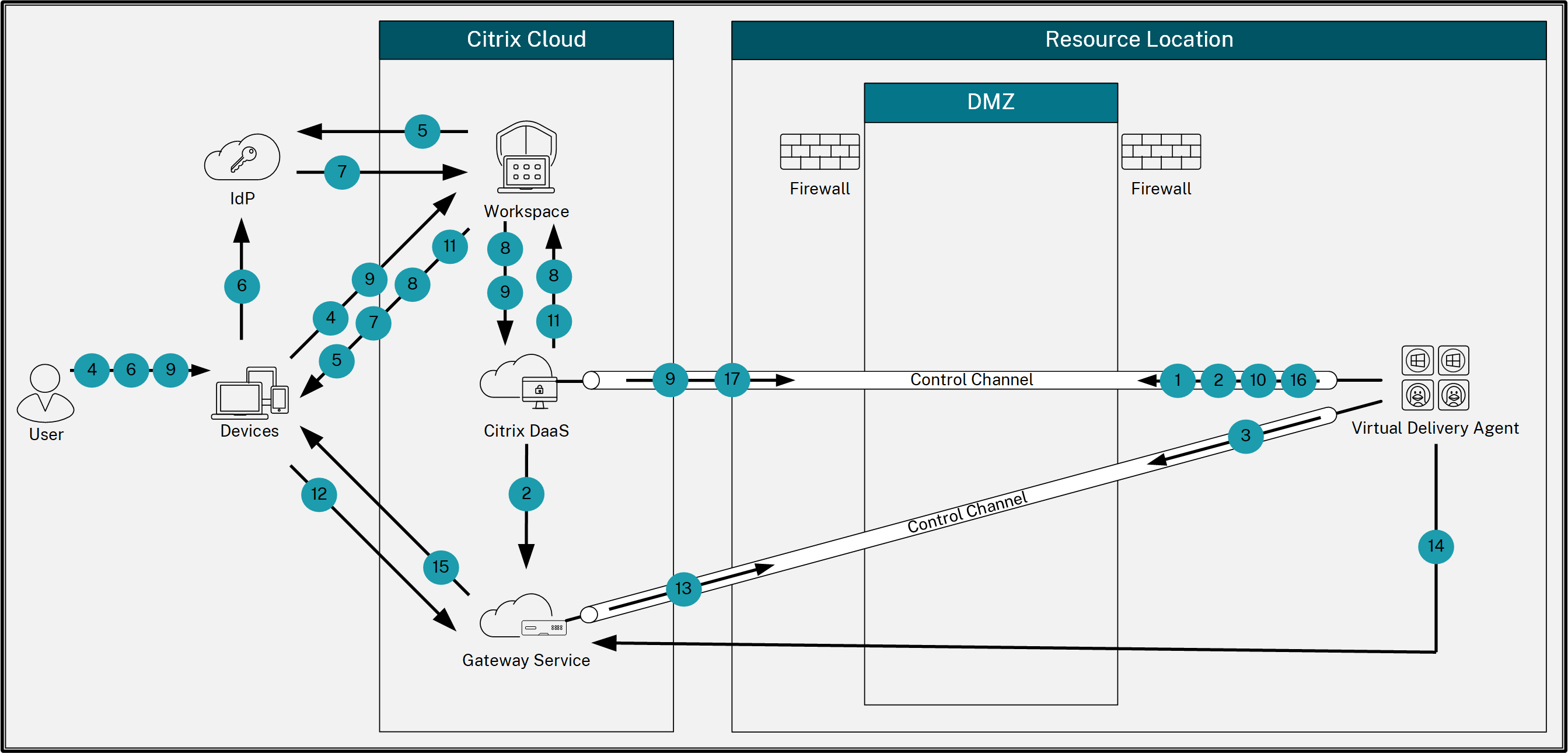

Rendezvous-Datenfluss

Das folgende Diagramm veranschaulicht die Abfolge der Schritte zum Rendezvous-Datenfluss.

- Der VDA stellt eine WebSocket-Verbindung mit Citrix Cloud her und registriert sich.

- Der VDA registriert sich beim Citrix Gateway-Dienst und erhält ein dediziertes Token.

- Der VDA stellt eine persistente Steuerungsverbindung mit dem Gateway-Dienst her.

- Der Benutzer navigiert zu Citrix Workspace.

- Workspace wertet die Authentifizierungskonfiguration aus und leitet Benutzer zur Authentifizierung an den entsprechenden IdP weiter.

- Der Benutzer gibt seine Anmeldeinformationen ein.

- Nach erfolgreicher Validierung der Benutzeranmeldeinformationen wird der Benutzer zu Workspace weitergeleitet.

- Workspace zählt Ressourcen für den Benutzer und zeigt sie an.

- Der Benutzer wählt einen Desktop oder eine Anwendung aus Workspace aus. Workspace sendet die Anforderung an Citrix DaaS™, das die Verbindung vermittelt und den VDA anweist, sich auf die Sitzung vorzubereiten.

- Der VDA antwortet mit der Rendezvous-Funktion und seiner Identität.

- Citrix DaaS generiert ein Startticket und sendet es über Workspace an das Benutzergerät.

- Der Endpunkt des Benutzers verbindet sich mit dem Gateway-Dienst und stellt das Startticket zur Authentifizierung und Identifizierung der zu verbindenden Ressource bereit.

- Der Gateway-Dienst sendet die Verbindungsinformationen an den VDA.

- Der VDA stellt eine direkte Verbindung für die Sitzung mit dem Gateway-Dienst her.

- Der Gateway-Dienst schließt die Verbindung zwischen dem Endpunkt und dem VDA ab.

- Der VDA überprüft die Lizenzierung für die Sitzung.

- Citrix DaaS sendet anwendbare Richtlinien an den VDA.